计算机网络实验六——网络层和链路层协议分析

一、实验目的

通过本实验,进一步熟悉PacketTracer的使用,学习路由器与交换机的基本配置,加深对网络层与链路层协议的理解。

二、实验内容

1.路由器交换机的基本配置。

2.了解 ICMP 数据包的格式

任务1:使用 Packet Tracer 捕获和研究 ICMP 报文

3.检查 ARP 交换

任务1:使用 Packet Tracer 的 arp 命令

任务 2:使用 Packet Tracer 检查 ARP 交换

三、实验步骤

(一)路由器交换机的基本配置

打开实验文件,按提示完成实验。

1.路由器的一些基本配置.pkt

2.静态路由.pkt

转发数据包是路由器的最主要功能。

路由器转发数据包时需要查找路由表,管理员可以通过手工的方法在路由器中直接配置路由表,这就是静态路由。虽然静态路由不适合于在大的网络中使用,但是由于静态路由简单、路由器负载小、可控性强等原因,在许多场合中还经常被使用。

路由器在转发数据时,要先在路由表(routing table)中查找相应的路由。

路由器有这么三种途径建立路由:

(1)直连网络:路由器自动添加和自己直接连接的网络的路由

(2)静态路由:管理员手动输入到路由器的路由

(3)动态路由:由路由协议(routing protocol)动态建立的路由

静态路由的缺点是不能动态反映网络拓扑,当网络拓扑发生变化时,管理员就必须手工改变路由表;然而静态路不会占用路由器太多的CPU 和RAM 资源,也不占用线路的带宽

【R1配置】

【R2配置】

【R3配置】

【R1测试】

可以看到能够ping通2.2.2.2,因此配置信息无误。

3.子网划分.pkt

划分子网的一些公式:

①你所选择的子网掩码将会产生多少个子网:2的x次方(x代表被借走的主机位数)。

②每个子网有多少主机:2的y次方-2(y代表被借走之后剩余的主机位数)。

③有效子网是:有效子网号=256-十进制的子网掩码(结果叫做block size)。

④每个子网的广播地址是:广播地址=下个子网号-1

⑤每个子网的有效主机分别是:忽略子网内全为0和全为1的地址剩下的就是有效主机地址。最后有效的1个主机地址=下个子网号-2(即广播地址-1)

网络地址192.168.10.0 子网掩码255.255.255.192

①子网数=2的2次方=4。

②每个子网的主机数=2的6次方-2=62。

③有效子网:block size=256-192=64,第一个子网为192.168.10.0,第二个子网为192.168.10.64,第三个子网为192.168.10.128,最后一个为192.168.10.192。

④广播地址:下个子网-1,第一个子网的广播地址是192.168.10.63,第二个是192.168.10.127,第三个是192.168.10.191,最后一个是192.168.10.255。

⑤有效主机范围是:第一个子网的主机地址是192.168.10.1到192.168.10.62,第二个是192.168.10.65到192.168.10.126,第三个是192.168.10.129到192.168.10.190,最后一个是

192.168.10.193到192.168.10.254。

4.配置RIP.pkt

路由选择信息协议(RIP/RIP2/RIPng:Routing Information Protocol)

| 路由协议 | 默认管理距离 |

|---|---|

| 直连网络 | 0 |

| 静态路由 | 1 |

| EIGRP(internal) | 90 |

| IGRP | 100 |

| OSPF | 110 |

| RIPv1/RIPv2 | 120 |

管理距离越小,可信度越高,优先采用可信度高的路由协议。

【实验拓扑图】

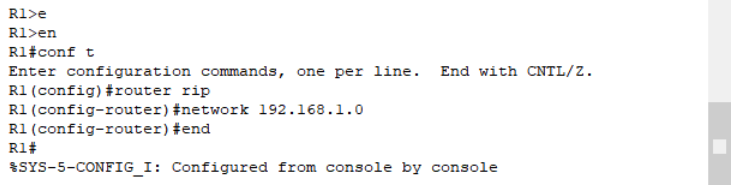

【R1配置】

【R2配置】

【R3配置】

【R4配置】

5.交换机的基本配置.pkt

交换机是局域网中最重要的设备,交换机是基于MAC 来进行工作的。

交换机是第二层的设备,可以隔离冲突域。交换机是基于收到的数据帧中的源MAC 地址和目的MAC 地址来进行工作。交换机的作用主要有这么两个:一个是维护CAM(ContextAddress Memory)表,该表是MAC地址和交换机端口的映射表;另一个是根据CAM 来进行数据帧的转发。

交换机对帧的处理有三种:

①交换机收到帧后,查询CAM 表,如果能查询到目的计算机所在的端口,并且目的计算机所在的端口不是交换机接收帧的源端口,交换机将把帧从这一端口转发出去(Forward);

②如果该计算机所在的端口和交换机接收帧的源端口是同一端口,交换机将过滤掉该帧;

③如果交换机不能查询到目的计算机所在的端口,交换机将把帧从源端口以外的其他所有端口上发送出去,这称为泛洪(Flood),当交换机接收到的是帧是广播帧或者多播帧,交换机也会泛洪帧。

以太网交换机转发数据帧有三种交换方式:

(1)存储转发(Store-and-Forward)

存储转发方式是先存储后转发的方式。它把从端口输入的数据帧先全部接收并存储起来;然后进行CRC(循环冗余码校验)检查,把错误帧丢弃;最后才取出数据帧目的地址,查找地址表后进行过滤和转发。存储转发方式延迟大;但是它可以对进入交换机的数据包进行高级别的错误检测。这种方式可以支持不同速度的端口间的转发。

(2)直接转发(Cut-Through)

交换机在输入端口检测到一个数据帧时,检查该帧的帧头,只要获取了帧的目的地址,就开始转发帧。它的优点是:开始转发前不需要读取整个完整的帧,延迟非常小。它的缺点是:不能提供错误检测能力。

(3)无碎片(Fragment-Free)

这是改进后的直接转发介于前两者之间的一种解决方法。无碎片法在读取数据帧的长前64个字节后就开始转发该帧。这种方式虽然不提供数据校验,但是能够避免多数的错误。它的数据处理速度比直接转发方式慢,但比存储转发方式快许多。

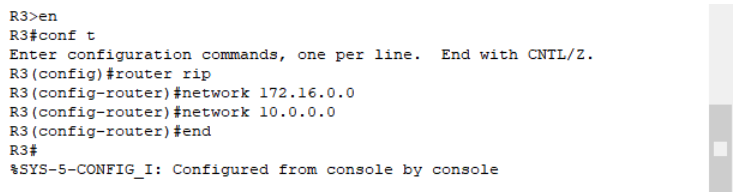

【实验拓扑图】

【交换机S1配置】

【交换机SW1配置】

默认时交换机的以太网接口是开启的。对于交换机的以太网口可以配置其双工模式、速率等。duplex 用来配置接口的双工模式,full——全双工、half——半双工、auto——自动检测双工的模式。speed 命令用来配置交换机的接口速度,10——10M、100——100M、1000——1000M、auto——自动检测接口速度。

交换机也允许被telnet,这时需要在交换机上配置一个IP地址,这个地址是在VLAN 接口上配置的以上在VLAN 1 接口上配置了管理地址,接在VLAN 1上的计算机可以直接进行telnet该地址。为了其他网段的计算机也可以telnet 交换机,我们在交换机上配置了缺省网关。

【SW1安全配置】

交换机的商品安全:

交换机端口安全特性,可以让我们配置交换机端口,使得非法的MAC 地址的设备接入时,交换机自动关闭接口或者拒绝非法设备接入,也可以限制某个端口上最大的MAC 地址数。我们这里限制f0/1 接口只允许R1 接入。

【路由器配置】

(二)了解ICMP的数据包格式

1.任务要求

使用 Packet Tracer 捕获并研究 ICMP 报文,使用的网络中包含一台通过路由器连接到服务器的 PC,并且捕获从 PC 发出的 ping 命令的输出。

2.实验拓扑图

此时尚未进行配置;

3.配置

①PC配置

②路由器配置

③服务器配置

4.捕获ICMP包并观察

①步骤 1. 捕获并评估到达 Eagle Server 的 ICMP 回应报文。

令PC0直接ping192.168.254.254

在 Event List中找到第一个数据包,即第一条回应请求。单击打开 PDU Information窗口。单击 Outbound PDU Details(出站 PDU 详细数据)选项卡以查看 ICMP 报文的内容。请注意,Packet Tracer 只显示 TYPE(类型)和 CODE(代码)字段。

在其中 At Device(在设备)显示为PC 的下一个事件中,单击其彩色正方形。这是第一条应答。单击 Inbound PDU Details(入站 PDU 详细数据)选项卡以查看 ICMP 报文的内容。

②步骤 2. 捕获并评估到达 192.168.253.1 的 ICMP 回应报文。

结果为无法ping通;

步骤1中,目的IP与主机不在同一网段,需要通过网关找到下一跳地址,而在该步骤中,如果地址设置为192.168.253.1,直接在命令行输入ping指令,很明显会出现错误,因为中间路由器的接口FastEhernet0/0、0/1的IP地址还没变化,与当前主机设置的IP地址不匹配,因此会出现上述现象。

因为访问无法到达,因此参与的设备没有服务器,只有PC和路由器。

③步骤 3. 捕获并评估超过 TTL 值的 ICMP 回应报文。

单击 Add Complex PDU(添加复杂 PDU)按钮,然后单击 Pod PC(源)。将会打开 Create Complex PDU(创建复杂 PDU)对话框。在 Destination IP Address:(目的 IP 地址:) 字段中输入 192.168.254.254。将 TTL: 字段中的值改为 1。在 Sequence Number(序列号)字段中输入 1。在 Simulation Settings(模拟设置)下选择 Periodic(定期) 选项。在 Interval(时间间隔)字段中输入 2。单击 Create PDU(创建 PDU)按钮。此操作等同于从 Pod PC 上的命令提示符窗口发出命令 ping -t -i 1 192.168.254.254。

重复单击 Capture/Forward(捕获/转发)按钮,以在 Pod PC 与路由器之间生成多次交换。

在 Event List(事件列表)中找到第一个数据包,即第一个回应请求。

要模拟 Wireshark 的运行,请在其中 At Device(在设备)为 Pod PC 的下一个事件中,单击其彩色正方形。这是第一条应答。单击 Inbound PDU Details(入站 PDU 详细数据)选项卡以查看 ICMP 报文的内容。

(三)检查ARP交换

1.ARP协议

TCP/IP 使用地址解析协议 (ARP) 将第 3 层 IP 地址映射到第 2 层 MAC 地址。当帧进入网络时,必定有目的 MAC 地址。为了动态发现目的设备的 MAC 地址,系统将在 LAN 上广播 ARP 请求。拥有该目的 IP 地址的设备将会发出响应,而对应的 MAC 地址将记录到 ARP 缓存中。LAN 上的每台设备都有自己的 ARP 缓存,或者利用 RAM 中的一小块区域来保存 ARP 结果。 ARP 缓存定时器将会删除在指定时间段内未使用的 ARP 条目。具体时间因设备而异。

ARP 是性能折衷的极佳示例。如果没有缓存,每当帧进入网络时,ARP 都必须不断请求地址转换。这样会延长通信的延时,可能会造成 LAN 拥塞。反之,无限制的保存时间可能导致离开网络的设备出错或更改第 3 层地址。

ARP 是一种使网络设备可以通过 TCP/IP 协议进行通信的协议。如果没有 ARP,就没有建立数据报第 2 层目的地址的有效方法。但 ARP 也是潜在的安全风险。例如,ARP 欺骗或 ARP 中毒就是攻击者用来将错误的 MAC 地址关联放入网络的技术。攻击者伪造设备的 MAC 地址,致使帧发送到错误的目的地。手动配置静态 ARP 关联是预防 ARP 欺骗的方法之一。

2.任务1:使用 Packet Tracer 的 arp 命令

2.1.步骤1:访问命令提示符窗口

Arp -a命令只显示 Packet Tracer 中可用的选项:

2.2.使用 ping 命令在 ARP 缓存中动态添加条目。

ping 命令可用于测试网络连通性。通过访问其它设备,ARP

关联会被动态添加到 ARP 缓存中。在 PC 1A 上 ping 地址 255.255.255.255,并发出 arp -a 命令查看获取的 MAC 地址。

3.任务2:使用Packet Tracer检查ARP交换

步骤 1. 配置 Packet Tracer 捕获数据包。

步骤 2. 准备 Pc 主机计算机以执行 ARP 捕获。

步骤 3. 捕获并评估 ARP 通信。

ARP协议工作过程:

当主机A要与主机B通信时,地址解析协议可以将主机B的IP地址(192.168.1.2)解析成主机B的MAC地址,以下为工作流程:

第1步:根据主机A上的路由表内容,IP确定用于访问主机B的转发IP地址是192.168.1.2。然后A主机在自己的本地ARP缓存中检查主机B的匹配MAC地址。

第2步:如果主机A在ARP缓存中没有找到映射,它将询问192.168.1.2的硬件地址,从而将ARP请求帧广播到本地网络上的所有主机。源主机A的IP地址和MAC地址都包括在ARP请求中。本地网络上的每台主机都接收到ARP请求并且检查是否与自己的IP地址匹配。如果主机发现请求的IP地址与自己的IP地址不匹配,它将丢弃ARP请求。

第3步:主机B确定ARP请求中的IP地址与自己的IP地址匹配,则将主机A的IP地址和MAC地址映射添加到本地ARP缓存中。

第4步:主机B将包含其MAC地址的ARP回复消息直接发送回主机A。

第5步:当主机A收到从主机B发来的ARP回复消息时,会用主机B的IP和MAC地址映射更新ARP缓存。本机缓存是有生存期的,生存期结束后,将再次重复上面的过程。主机B的MAC地址一旦确定,主机A就能向主机B发送IP通信了。

ARP报文具体格式:

各部分解释如下:

硬件类型:指明了发送方想知道的硬件接口类型,以太网的值为1;

协议类型:指明了发送方提供的高层协议类型,IP为0800(16进制);

硬件地址长度和协议长度:指明了硬件地址和高层协议地址的长度,这样ARP报文就可以在任意硬件和任意协议的网络中使用;

操作类型:用来表示这个报文的类型,ARP请求为1,ARP响应为2,RARP请求为3,RARP响应为4;

发送方硬件地址(0-3字节):源主机硬件地址的前3个字节;

发送方硬件地址(4-5字节):源主机硬件地址的后3个字节;

发送方IP地址(0-1字节):源主机硬件地址的前2个字节;

发送方IP地址(2-3字节):源主机硬件地址的后2个字节;

目标硬件地址(0-1字节):目的主机硬件地址的前2个字节;

目标硬件地址(2-5字节):目的主机硬件地址的后4个字节;

目标IP地址(0-3字节):目的主机的IP地址。

四、实验心得

通过PacktTracer工具对应用层和传输层协议进行分析,学会简单的使用该工具分析web请求、HTTP请求和FTP请求,对于应用层和传输层的几个协议理解更加深刻。

PacketTracer工具的应用在上学期的路由与交换技术课程中已经比较熟悉了,因此做这次实验比较顺利,这次模拟分析了web请求、HTTP请求、FTP请求,非常清楚地可以看到数据包在路径上的转移过程,非常形象的完成了对这三者的实际理解。

2986

2986

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?