上一章谈到的认证方式,最后的表格里忘记说明了灾备的情况,也就是说如果PTA+SSSO失效时,可以用密码哈希来访问Office 365,但是这需要跑一个PowerShell命令来做切换。

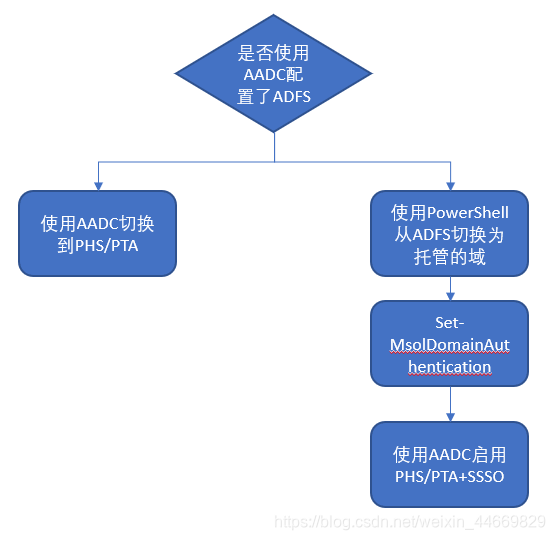

从ADFS迁移到PHS(密码哈希)或者PTA的流程如下:

另外,如果有使用自定义认证申明,那么需要把这些声明转换为Azuer AD的有条件访问策略。

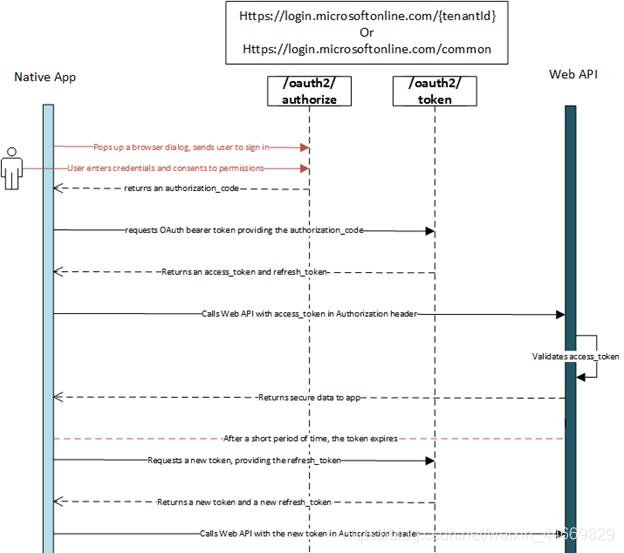

接下来我们看一下“新式身份认证”(modern authentication),认证的流程图如下:

图片来源–https://www.ucprimer.com/tech-blog/modern-authentication-with-polycom-vvx-phones-using-adfs

这种认证方式使用的时新的协议,比如OAuth(并不是微软自己的协议)和Open ID Connect

- 用户登录Azure AD,提供用户名和密码

- SaaS(Exchange Online, SharePoint Online或者其他自己企业集成到公司的App)返回授权码(authorization code)。

这个授权码并不是给到用户,而是给到特定的SaaS Apps,让它们有权限去访问客户的资料,比如Outlook拿到授权码可以访问用户的邮箱</

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5639

5639

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?