Burp Suite 是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。

由于该工具是通过Java写的,所以需要安装 JDK,关于 JDK 的安装,我们应该先去官网下载JDK。

https://www.oracle.com/technetwork/java/javase/downloads/index.html

在windows10下:

安装完成后需要简单配置下环境变量,右键 ”此电脑”->”属 性”->”高级系统设置”->”环境变量”,在系统变量中查找 Path,然后点击编辑,把 JDK 的 bin 目 录写在 path 的最后即可。

在“系统变量”栏下执行三项操作:

①新建“Java_Home”,设置其值为 JDK所在的绝对路径(例如 D:\Program Files\Java\jdk1.5.0_04)。

②找到CLASSPATH,如果没有的话就新建,在变量值里输入 .;%JAVA_HOME%\lib\dt.jar;%JAVA_HOME%\lib\tools.jar;

③双击Path,在弹出的界面中选择‘编辑文本’,然后在其原有变量值最后加上;%JAVA_HOME%\bin;%JAVA_HOME%\jre\bin;

之后点击确定:按win+R,‘运行’对话框输入:cmd打开管理面板

输入java -version和javac和java出现如下即配置成功:

以火狐浏览器举例,首先,打开burpsuite;

看到它精简而又优美的页面;

我们先介绍下它的各部分名称:

左上角导航栏

①Burp BurpSuite

- Search搜索;

- Save state保存状态;

- Restore state恢复状态;

- Remember settings记住设置;

- Restore defauits恢复默认;

- Exit退出

②Intruder 入侵项

- Start attack开始攻击(爆破);

- Open saved attack打开保存的攻击;

- Actively scan defined insertion points 定义主动扫描插入点;

- Send to Repeater转到转发器;

- Save attack config保存攻击设置;

- Load attack config加载攻击设置;

- Copy attack config复制攻击设置

- New tab behavior新标签运转状态;

- Automatic payload positions自动有效载荷位置;

- Configure predefined payload lists配置预定义有效载荷位置

③Repeater 中继器

- update Content-Length更新内容长度

- unpack gzip / deflate解压gzip或deflate

- follow redirections继承重定向

- process cookies in redirections 处理重定向cookies

- view视图

- action行为

④Windows 窗口

- detach target分离目标

- detach proxy分离代理

- detach spider分离蜘蛛

- detach scanner分离扫描仪

- detach intruder分离入侵者

- detach repeater分离中继器

- detach sequencer分离音序器

- detach decoder分离解码器

- detach comparer分离比较器

- detach extender分离扩链剂

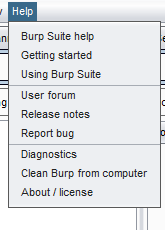

- ⑤Help 帮助

- burp suite help帮助

- getting started入门

- using burp suite使用

- user forum用户论坛

- release notes发行说明

- report bug错误报告

- diagnostics诊断

- clean burp from computer电脑清理burp

- about /license关于/许可证

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~分割线~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

功能项

①Target 目标

- site map 网站地图

- Scope 范围

② Proxy 代理

- Intercept 拦截

- HTTP history 历史

- WebSockets history 历史

- Options 选项

③ Spider 蜘蛛

- Control 控制器

- Options 选项

④ Scanner 扫描

- Results 结果

- Scan queue 扫描队列

- Live scanning 现场扫描

- Options 选项

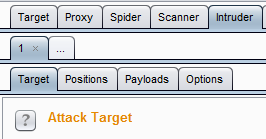

⑤Intruder 入侵者

- Target 目标

- Positions 位置

- Payloads 有效载荷

- Options 选项

⑥Repeater 中继器 Decoder 解码器 Comparer 比较器 Alerts 警报

⑦Sequencer 定序器

- Live capture 实时捕捉

- Manual load 手动加载

- Analysis options 分析选项

⑧Extender 扩展

- Extensions 扩展

- BApp Store BApp仓库

- APls 手机系统

- Options 选项

⑨ Options 设置

- Connections 登陆

- HTTP 超文本传输协议

- SSL 服务器证书

- Sessions 会话

- Dispaly 显示

- Misc 杂项

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~分割线~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Proxy——是一个拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

Spider——是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

Scanner[仅限专业版]——是一个高级的工具,执行后,它能自动地发现web 应用程序的安全漏洞。

Intruder——是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

Repeater——是一个靠手动操作来补发单独的HTTP 请求,并分析应用程序响应的工具。

Sequencer——是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

Decoder——是一个进行手动执行或对应用程序数据者智能解码编码的工具。

Comparer——是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

接下来我们设置burpsuite端口:proxy——>option——>edit——>设置为如图:

设置完成后,我们打开火狐浏览器:

在菜单栏:选项——>网络设置 输入如下:

总而言之burpsuite端口与浏览器端口应一致。

接下来就可以行使它的功能了。

要学习的知识浩如烟海。

1076

1076

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?