铅酸蓄电池的工作原理

化学反应式

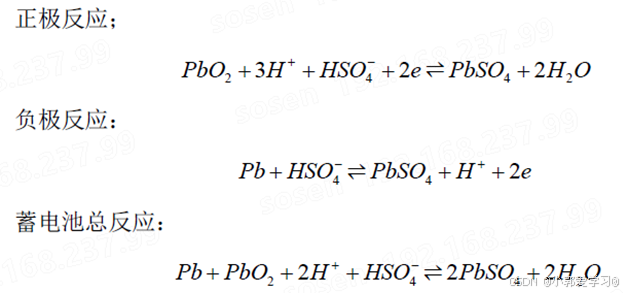

铅酸蓄电池是二次电池,它的正,负极活性物质分别是和

,其中还有浓度27%-37%的稀H2SO4水溶液作为其电解液。当电池充放电时候发生如下化学反应:

从左到右代表放电过程,从右到左代表充电过程,充电和放电是互逆的化学反应。

解释

从反应式可以看出,放电过程中正,负极活性物质分别都转化成,可知硫酸不仅起到了电解质导电的作用,同时还参与化学反应。充电过程中,

和H2O逐渐被消耗着进行化学反应,正极得到产物

,负极得到产物如海绵状的

。由于有硫酸生成和水的消耗,导致电解液稀硫酸的浓度在不断上升,从而引起温度升高,这就是充电发热现象的最大原因。

充放电曲线

放电过程中,稀硫酸一直被消耗,同时不停的生成水,所以电解液稀硫酸的浓度一直在下降。其中充放电的曲线如下图

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?