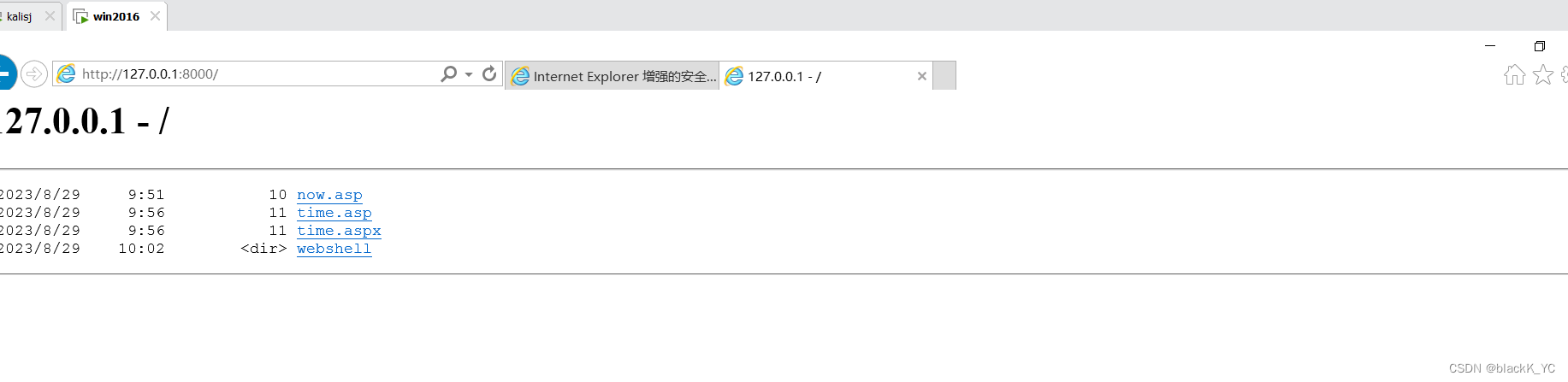

搭建好ILS后,访问127.0.0.1:8000

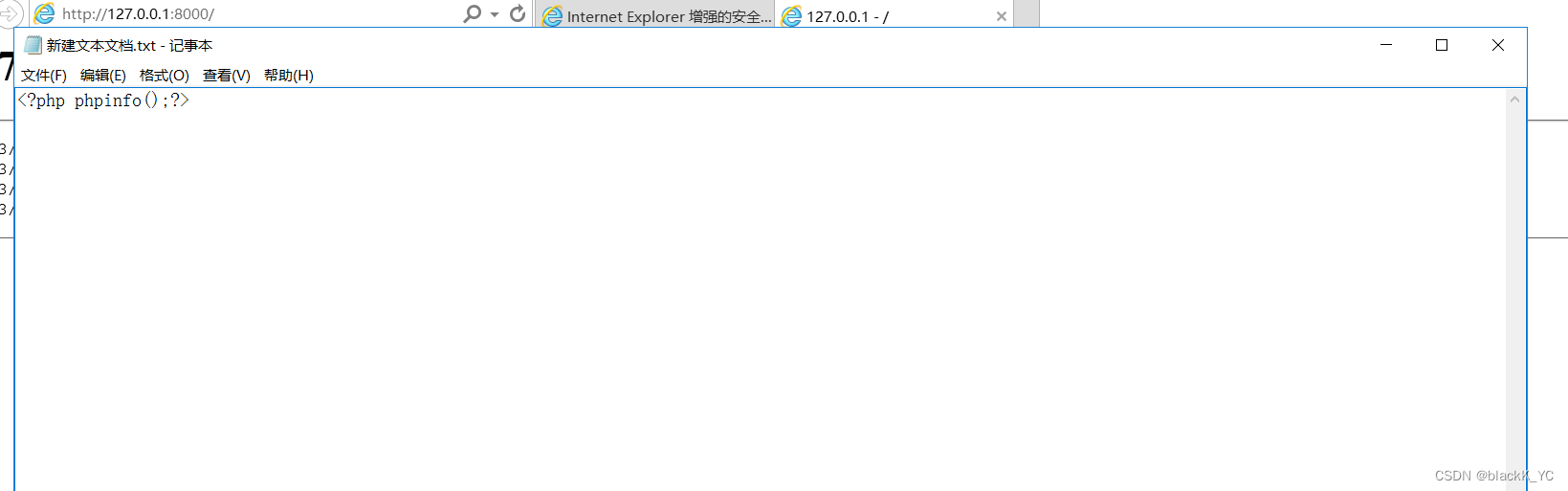

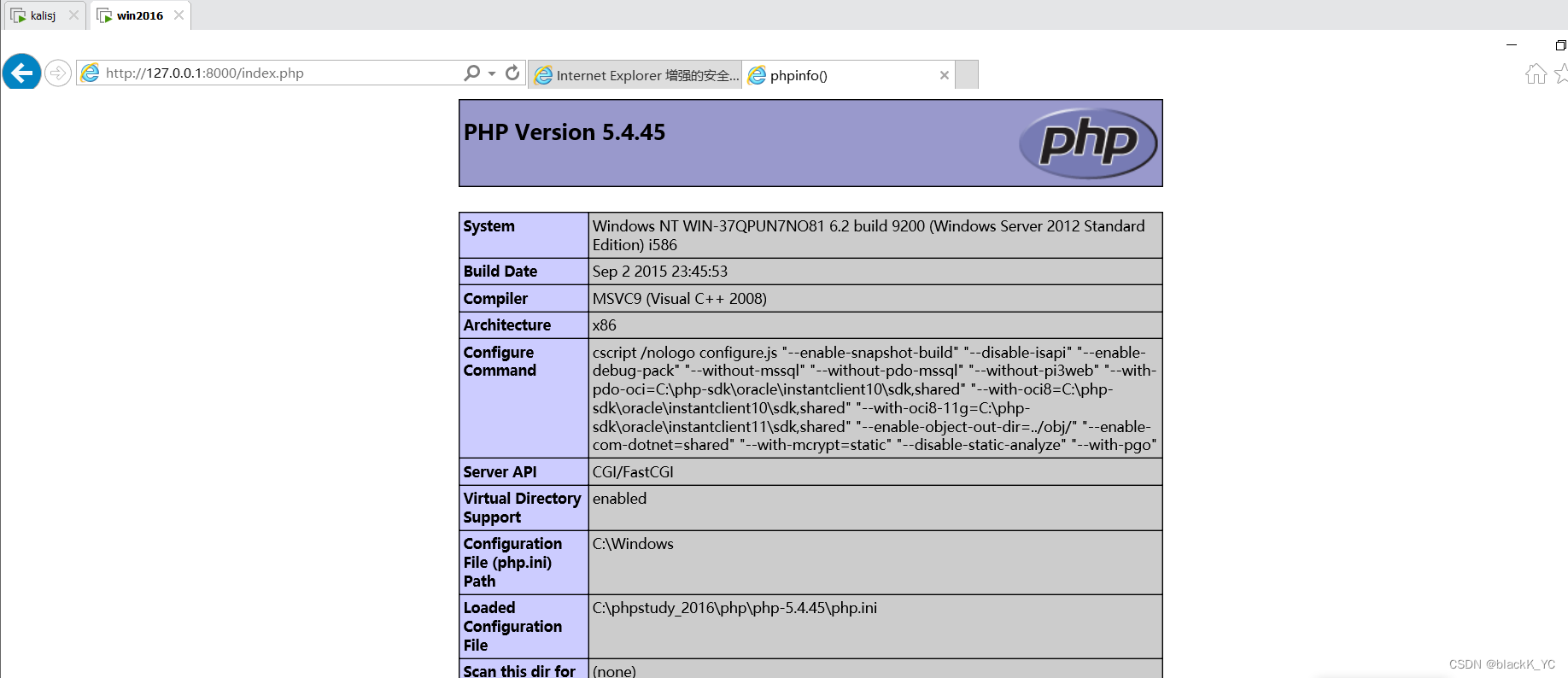

写一个phpinfo的脚本

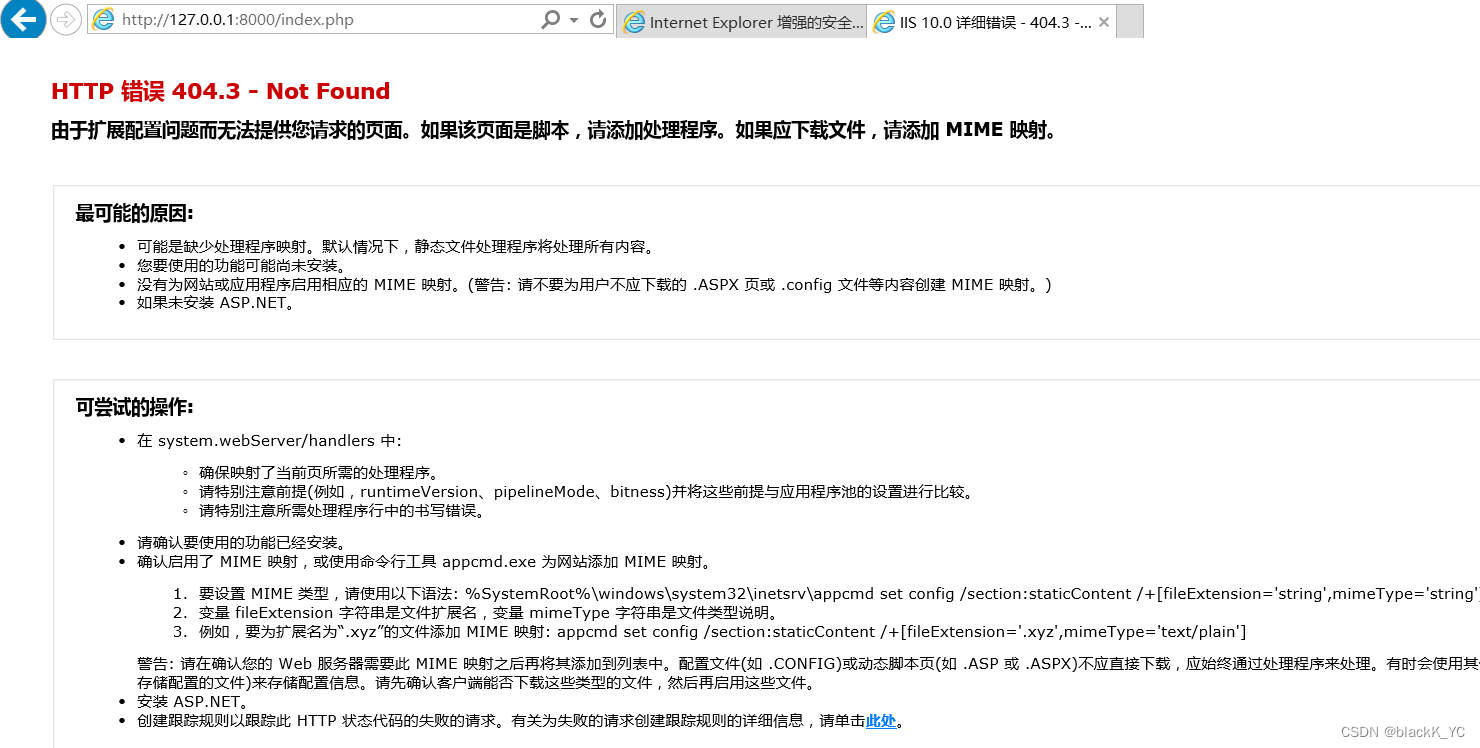

可以看到。现在是不能访问的

赋予

IIS

解析

phpinfo

能力

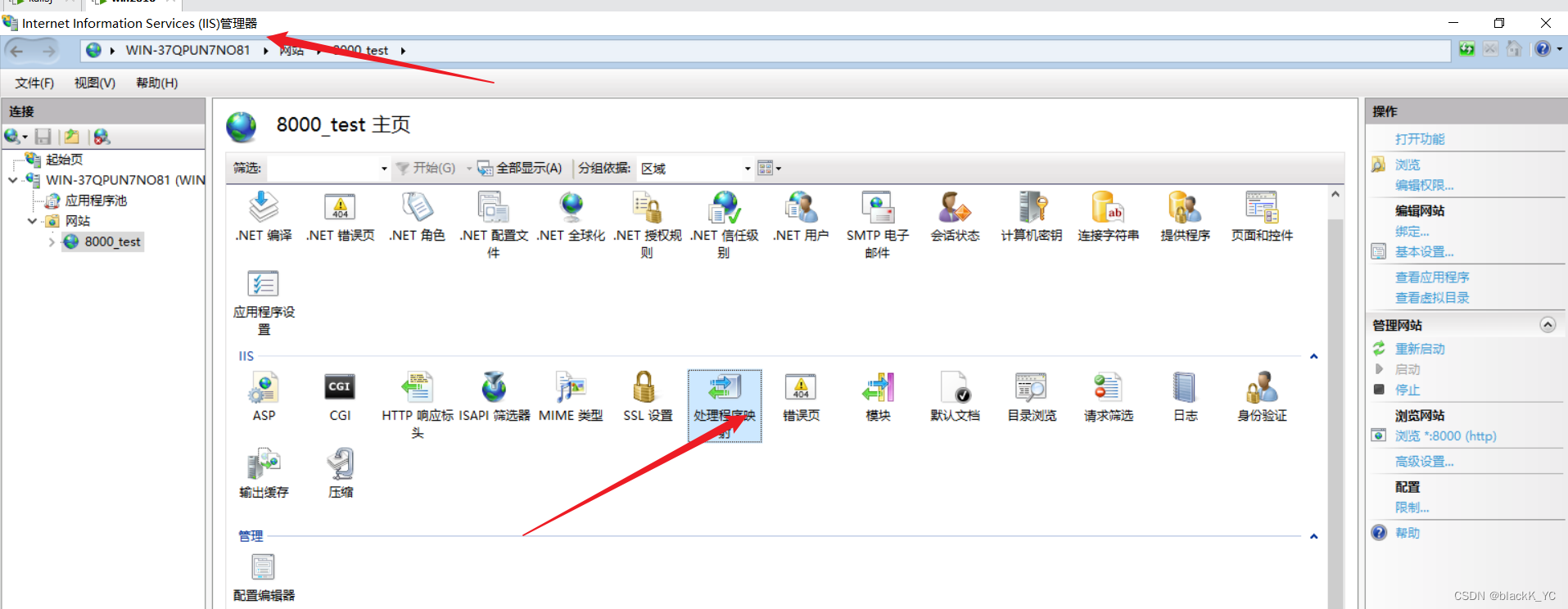

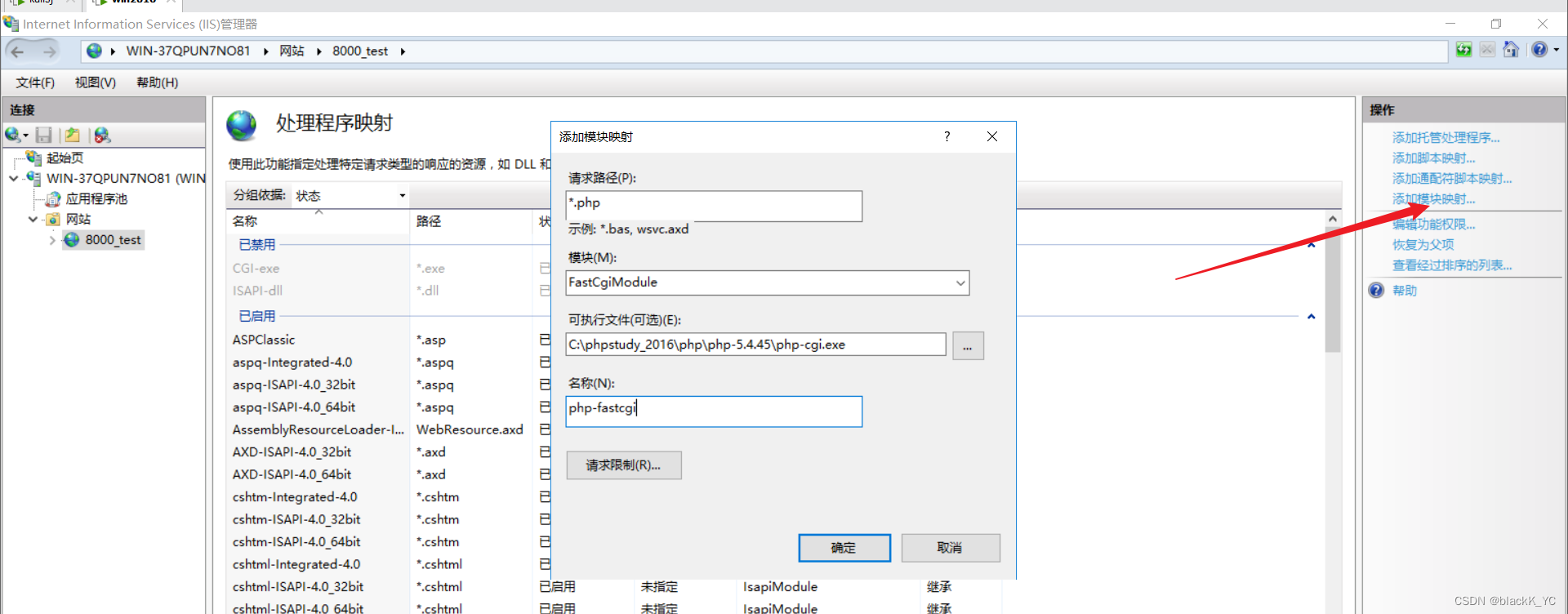

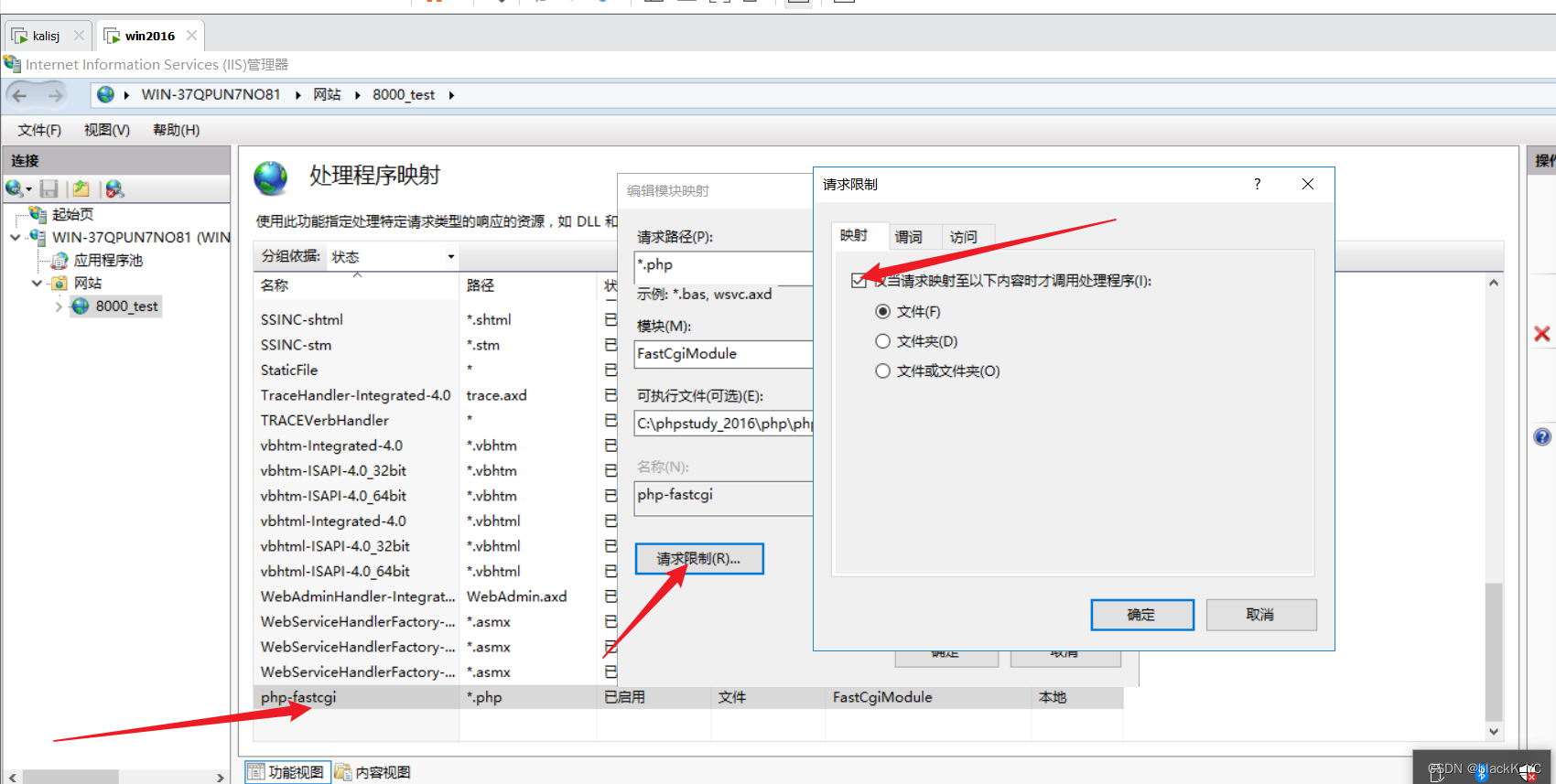

打开服务器管理器,打开

IIS

管理器

点击处理程序映射

再次访问,发现程序可以访问

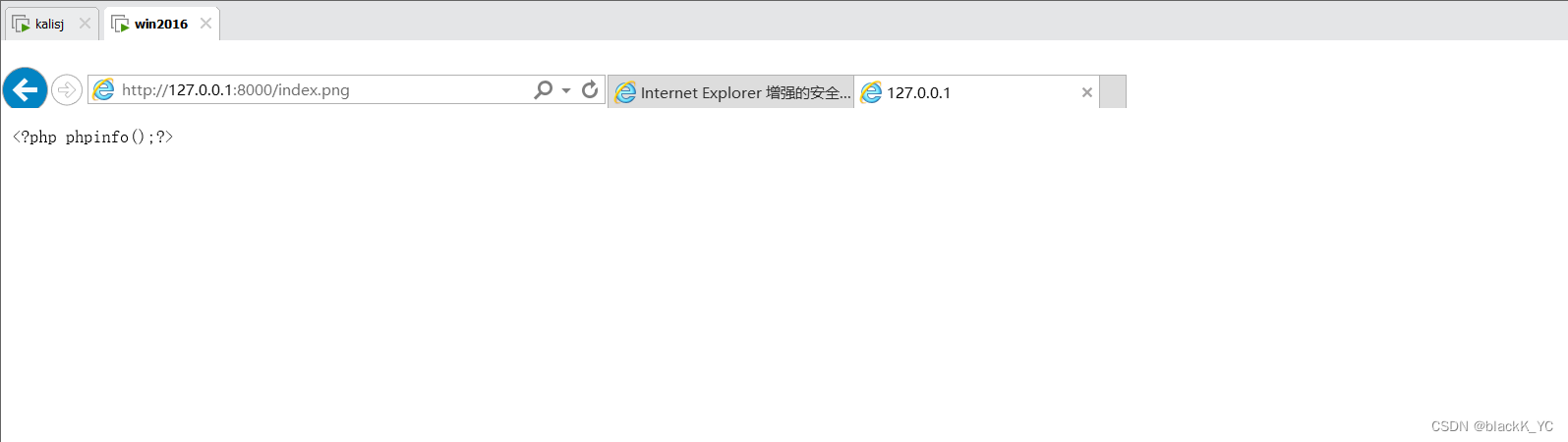

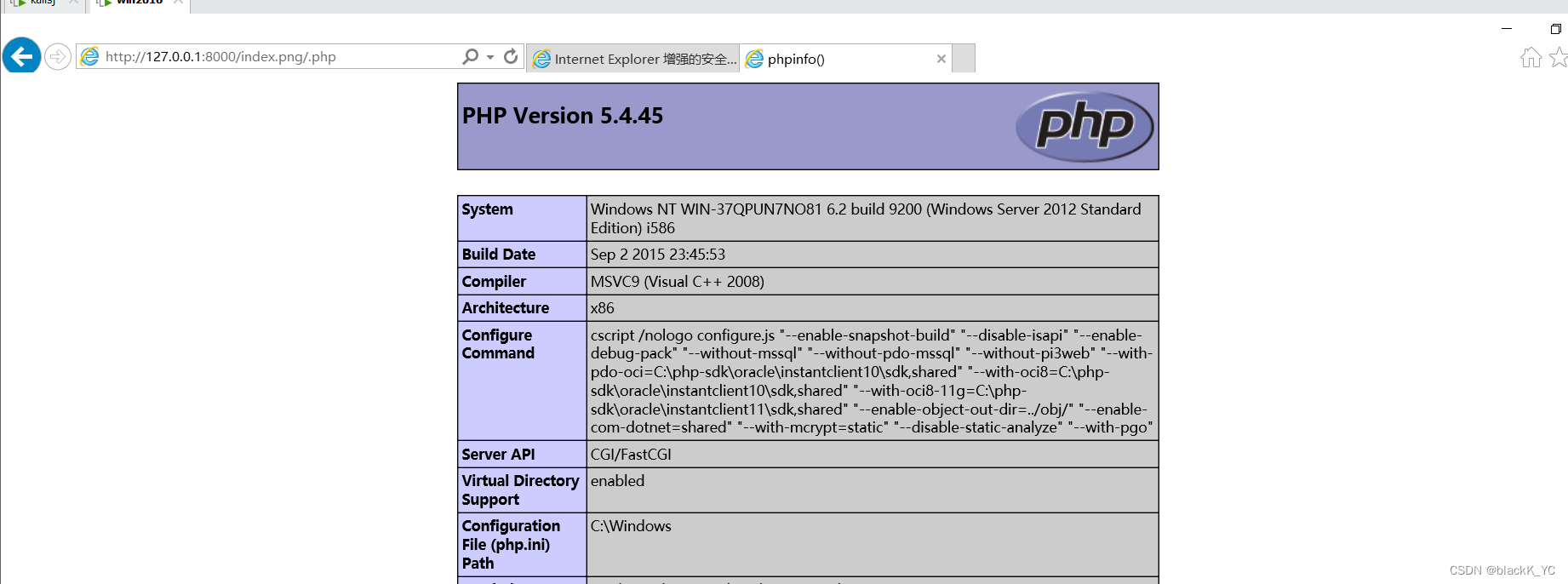

将index.php改为index.png

此时php脚本自然是不能执行的

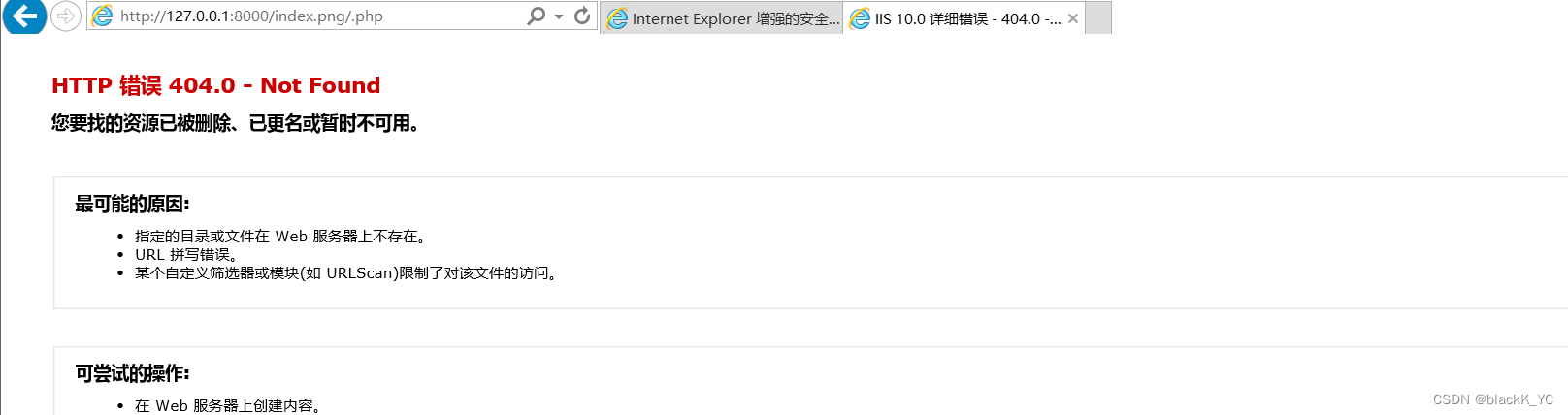

我们在后缀上加上

/.php

,点击执行。发现无法执行。

我们回到处理程序映射。取消勾选仅当请求映射至以下内容,要注意的是,低版本的ILS这个选项是默认取消的,因此存在这个解析漏洞

在这时候再去访问

发现php语句被执行了

文章讲述了如何在ILS环境中配置PHP支持,最初遇到访问限制,通过修改处理程序映射并取消特定设置,解决了PHP脚本的执行问题,揭示了低版本ILS的解析漏洞。

文章讲述了如何在ILS环境中配置PHP支持,最初遇到访问限制,通过修改处理程序映射并取消特定设置,解决了PHP脚本的执行问题,揭示了低版本ILS的解析漏洞。

3812

3812

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?