目录

Ⅰ 访客二维码认证原理介绍

1、二维码信息介绍

二维码认证的基本原理是将访客的终端信息以二维码图案的方式存储,不同的设备跳转到二维码认证页面所包含的信息是不一样的。访客用户将二维码图案给已经安全接入的用户(普通用户)扫描,该安全用户协助访客认证成功,并打开上网的通道,从而使访客可以访问网络。在此过程中,管理员无须为来访者创建用户名和密码,只需要接待访客的内部员工为来访者扫描二维码就会自动创建一个包含有接待者信息的用户名和密码,通过该用户名可以追溯到该访客是由哪位内部员工接待的,从而在减轻管理员工作的情况下,安全性也有所保障。目前SMP支持已经通过1x认证成功的用户或Web认证成功的用户、MAC地址认证成功的用户为访客扫描二维码。为了确保网络的安全性原则上不允许访客为访客进行二维码授权。

二维码界面中包含的信息如下图所示:

内部员工扫描得到的链接

链接中的参数意义:

wlanuserip:当前终端获取的IP地址;

wlanacname:AC设备的名称;

ssid:访客所关联的无线SSID名称;

nasip:NAS(本场景中NAS设备为无线控制器)的IP地址;

mac:访客所持终端的MAC地址;

t:标识一代还是二代portal认证,目前我们的二维码认证是基于二代Portal认证的,并且只支持 SMP/ESS内置 portal,因此在部署时二维码SSID必须使用二代的SMP/ESS内置Portal的方式。

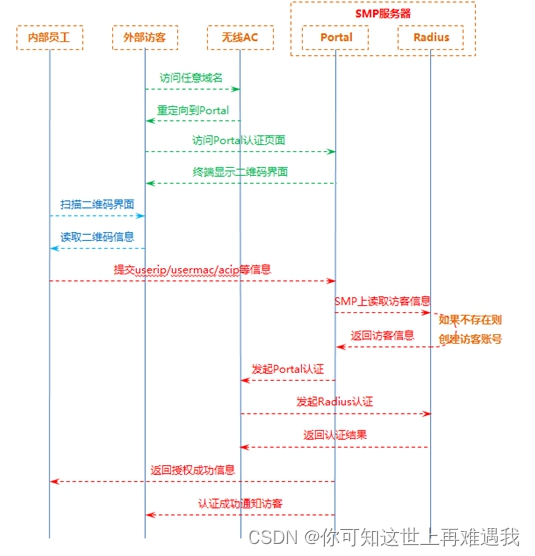

2、访客二维码授权业务流程

流程说明:

第一步:访客关联到二维码认证对应的SSID

第二步:访客使用终端打开浏览器输入任意域名,AC拦截访问的URL,并自动重定向到二维码认证的portal页面,该步骤中根据终端类型的不同及访客访问权限的不同存在以下几种情况:

情况一:如果访客接入的二维码认证对应的vlan能够访问外网地址(例如可以通过DNS解析地址www.baidu.com),则:

a)、部分终端会3~5秒内自动打开浏览器显示二维码页面(例如IOS系统),进入第三步;

b)、如果不会自动弹出,则访客需要手动打开终端的浏览器访问任意一个外网地址(例如www.baidu.com),将会自动跳转到二维码页面;

情况二:如果访客接入的二维码认证SSID对应vlan无法访问外网地址,由于无法解析DNS,因此必须手动打开终端的浏览器访问一个IP地址或者输入可以解析的域名,将会跳转到二维码页面;

第三步:访客将二维码图案给内部员工进行扫描

第四步:内部员工使用扫描软件对二维码图案进行扫描,获取到该二维码图案中所含的URL信息点击认证,提交UserIP、MAC地址、NASIP到SMP中去读取访客的流水号(目的是为了创建一个访客账号,会以流水号进行命名,例如扫描者_访客_1,扫描者_访客_2,扫描者_访客_3,以此类推,次流水号即为访客的上网账号。)

备注:对于已经认证成功过的终端,在账号有效期内会以之前获取到的流水号进行认证,不会重新获取流水号,Portal进行访客流水帐号获取时,SMP服务器首先判断是否存在该用户相关帐号信息如果不存在则创建访客上网帐号,访客流水帐号的命名规则为:扫描者_访客_编号,可能大家会有一个疑问扫描者是如何确认的呢?扫描者提交的报文中不包含任何扫描者帐户的信息,只有报文中的原IP地址是与扫描者地址一致。SMP服务器创建访客流水帐号时提取扫描者发送报文的原地址,通过用户在线信息确认该扫描者对应的账户信息,从而完成访客流水帐号的创建,这是扫描者为什么需要认证且在线信息中需要包含IP地址的原因。

第五步:Portal使用获取到的访客流水号作为用户名,通过Portal协议向AC下发访客的帐号信息,无线AC收到Portal下发的访客信息后发起Radius认证(PAP方式)。

第六步:认证成功后,SMP分别向内部员工和访客反馈认证成功信息(SMP向访客终端反馈的授权成功界面由访客终端主动发起并非通过SMP服务器进行推送)。

第七步:打开访客上网通道,访客上线成功。

在上面的整个认证过程中,管理员无须为来访者创建用户名和密码,只需要接待访客的内部员工为来访者扫描二维码就会自动创建一个包含有接待者信息的用户名,可以追溯到该访客是由谁开户并接待的,从而在减轻管理员工作的情况下,安全性也有所保障。目前SMP2.61(b3)20130618支持已经通过原生1x认证成功的用户、Web认证成功的用户、MAC地址认证成功、SA认证成功的用户为访客扫描二维码,而访客是不允许给其他访客扫描二维码的,以确保网络的安全边界。

访客二维码授权可以总结为一句话:内部员工协助访客提交用户身份信息的二代Portal认证。

3、功能介绍:

二维码最早起源于日本,它是用特定的几何图形按一定规律在平面(二维方向)上分布的黑白相间的图形,是所有信息数据的一把钥匙。在现代商业活动中,可实现的应用十分广泛,如:产品防伪溯源、广告推送、网站链接、数据下载、商品交易、定位/导航、电子凭证、车辆管理等等。

在我们的认证应用上,主要用于接待访客使用,由原来的输入用户名密码的方式,转变成扫描二维码的方式,访客接入打开浏览器后会显示一个二维码界面,该界面包含了终端相关信息,企业内部员工使用已经认证过的终端只要扫一扫访客终端显示的二维码界面即可完成对访客上网授权。二维码授权不仅形式新颖,同时给用户带来了极大的方便,极大提高了用户的体验。

Ⅱ 配置案例

1、组网需求

(1)已经有一个SSID供内部员工连接和使用。(推荐使用web认证)

(2)需要portal设备,比如eportal、SMP等;

(3)需要radius设备,比如SMP、ESS等。

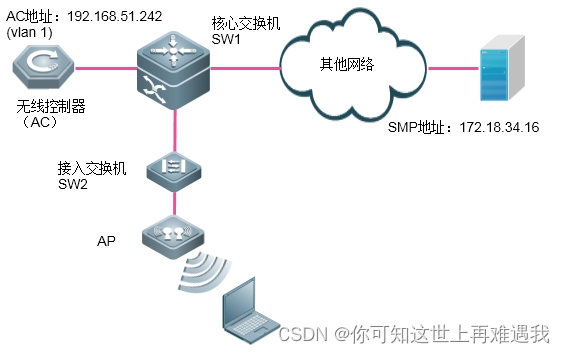

2、组网拓扑

3、配置要点

(1)配置给内部员工连接的SSID

(2)配置访客二维码认证配置(与二代web认证命令类似,只是重定向的url不同)

4、配置步骤

(1)先在AC上配置一个SSID给内部员工连接为访客做二维码扫描认证。而且用户使用这个SSID时需要在radius设备上做认证,建议该SSID使用二代web认证部署。

配置好后进行接下来的步骤。

(2)启用web认证的 AAA

Ruijie(config)#aaa new-model ------>开启aaa

Ruijie(config)#aaa group server radius smp ------>配置radius组,名称为smp

Ruijie(config-gs-radius)# server 172.18.34.16 ------>配置radius服务器地址

Ruijie(config-gs-radius)#exit

Ruijie(config)#aaa accounting update ------>开启aaa记账更新

Ruijie(config)#aaa accounting network acct-web start-stop group smp------>配置记账更新列表,名字为acct-web,对应的radius服务器是名为smp的服务器组

Ruijie(config)#aaa authentication web-auth auth-web group smp ------>配置web认证列表,名字为auth-web,对应的radius服务器是名为smp的服务器

(3)配置radius服务器相关参数

Ruijie(config)#ip radius source-interface vlan 1 ------>使用vlan1 地址与radius对接

Ruijie(config)#radius dynamic-authorization-extension enable ------>配置AC支持radius扩展属性,用于踢用户下线(11.x版本默认开启,11.x无需配置)

Ruijie(config)#radius-server host 172.18.34.16 key ruijie ------>配置radius服务器KEY及IP

Ruijie(config)#radius-server attribute 31 mac format ietf ------>【可选配置】如和我司的ESS对接或者和其他厂商对接出现无法踢用户下线的情况,可以尝试调整MAC格式

(4)配置portal

Ruijie(config)#web-auth portal key 123456 ------>portal服务器密钥:123456(密码后面不能有空格),只支持配置一个portal key

11.X版本portal服务器配置方法:

Ruijie(config)# web-auth template ewm v2----->配置web认证模板,可以进一步进行web认证的相关配置

Ruijie(template.eportalv2)#ip 172.18.34.16----->配置potal服务器的ip地址

Ruijie(template.eportalv2)#url http://172.18.34.16:80/smp/qrcodeservlet ------>配置二代web认证信息,portal名字为ewm,portal 的ip地址是172.18.34.16 。url地址需要根据portal设备上的说明为准。

Ruijie(template.eportalv2)#exit

(5)在用于访客连接的SSID下开启web认证且调用二维码认证界面

Ruijie(config)#wlansec 2

Ruijie(config-wlansec)# web-auth portal ewm ------>调用二代portal服务器,名称为ewm

Ruijie(config-wlansec)# web-auth authentication v2 auth-web ------>配置web认证调用的认证列表 【必选配置】

Ruijie(config-wlansec)# web-auth accounting v2 acct-web ------>配置web认证调用的记账列表 【必选配置】

Ruijie(config-wlansec)# webauth ------>开启web认证

Ruijie(config-wlansec)# exit

(6)配置SNMP服务器

Ruijie(config)#snmp-server enable traps

Ruijie(config)#snmp-server community ruijie rw ------> 与radius(比如SMP、ESS)上的团体字一致

(7)其他配置

Ruijie(config)#http redirect direct-arp 192.168.51.1 ------>没有配置arp-check情况下,可以不配置网关arp直通;如果有配置arp-check,且非11.1(5)b8p3以及11.1(5)b9p5及之后版本,则必须开放无线用户网关arp(让无线客户端可以发起http请求)。详情请参见无线安全功能-防ARP欺骗功能章节。

Ruijie(config)#end

Ruijie#write

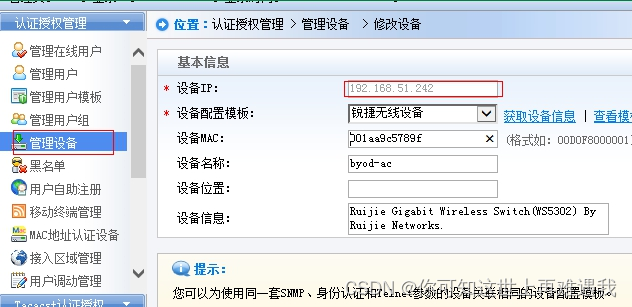

(8)SMP相关配置

1】添加无线控制器,系统中添加无线控制器,【身份认证管理】-【管理设备】-【添加】(添加无线设备之前需要修改无线设备模版中的相关参数如radius key、portal key等参数)

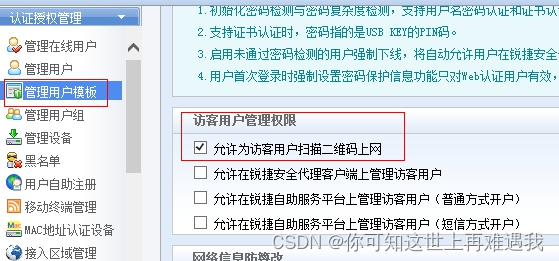

2】正式员工开通访客授权权限,【身份认证管理】--【用户组管理】--【上网行为管理】--【勾选“允许用户在锐捷自助服务平台及锐捷客户端上添加、查询、删除访客用户”】

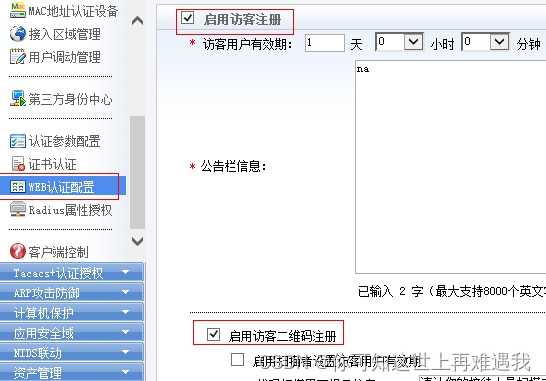

3】开启Web认证,【身份认证管理】--【web认证配置】--【勾选“启用访客管理”】--【勾选“启用访客二维码注册”】,同时配置二维码扫描界面提示信息和扫描成功界面的提示信息,如下图所示:

5、配置验证

(1)访客使用无线网络终端(例如平板电脑、智能手机、笔记本电脑等,本次测试以笔记本电脑/win7系统进行测试)连接访客对应的无线SSID:GUEST,访客终端关联成功以后访客打开浏览器输入任意域名,终端界面显示二维码认证界面(如果终端无法通过DNS解析域名需要手动输入任意网络地址)

备注: 访客终端显示二维码认证界面期间,访客终端与SMP存在定期报文交互,周期时间为1秒,如果该交互报文异常将会导致授权成功后访客终端无法显示授权成功界面。

(2)内部员工使用已认证手机终端为访客进行二维码扫描,扫描时可能出现两种情况:内部员工使用手机上安装的二维码扫描软件扫描后手机终端显示一个访问连接,内部员工需要点击该连接才可以完成对访客的授权,授权成功后内部员工手机终端上显示“访客用户使用二维码认证成功”;部分扫描软件扫描后自动连接通过二维码解析出的链接,此时减少了内部员工点击访问链接的步骤,内部员工扫描后直接显示“访客使用二维码认证成功”

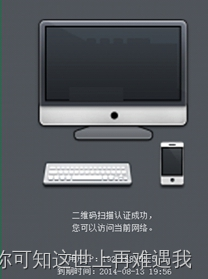

访客终端将显示授权成功,此时访客已经成功接入网络,授权成功界面如下图所示

(3)SMP服务器上创建该访客信息,访客信息如下图所示:

Ⅲ 常见问题

1、访客用微信扫描公众二维码需要放通的URL

11.1(5)b8开始的版本,可以通过如下方式实现:

ip dns snooping enable -----开启DNS嗅探功能

free-url weixin

另外如果需要放通某些域名,可以通过free-url url 的方式实现,比如需要认证前放通百度,可以如下配置: free-url url www.baidu.com.cn

备注:这种方法是设备会捕获终端的dns报文,看下对应的域名解析的哪个ip地址,就将这个ip放通,取决于终端自己解析的,设备不参与解析过程,b8之后版本推荐用这种方式。

注意:web-ctrl free-auth 配置会影响转发性能,命令已废弃,不建议使用。免认证APP功能(web-ctrl free-auth)在某些外部情况下(如APP服务器增加、均衡策略变化等)会显著影响AC设备的转发性能,其中特别是苹果服务器的数量多更为明显。免认证APP的配置命令web-ctrl free-auth weixin/iphone等在11.1(5)B9P5 release(04212916)、11.8(2)B4 release(04212916)及之后软件版本中已经废弃,有配置并引发性能降低的需要手动将配置关闭。

2、访客二维码能否支持本地转发跨NAT场景

ac---出口(NAT)----用户

SMP无法支持该场景,部署后访客能弹出二维码,但是扫描后SMP提示该认证用户还未上线。

3、无线AC在同一个SSID下是否可以实现先二维码认证再短信认证

不支持,因为两种功能都属于web认证。

常见故障

一、内部员工给访客扫描时异常

故障分析:

1、内部员工需要连接跟SMP/ESS对接的内部员工的认证信号,认证后才可以给访客扫描二维码

2、SMP/ESS上需要对内部员工所在的用户组放开对访客扫描的权限

3、内部员工在SMP上的在线信息里面ip地址不能为全0,需要有正确的ip地址

故障处理:

SMP/ESS上没有对用户授权可以对访客二维码用户扫描,允许后问题解决。

1466

1466

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?