钓鱼网站搭建

定义

网络钓鱼是一种网络欺诈行为,指不法分子利用各种手段,仿冒真实网站的地址以及页面内容,以此来欺骗用户银行或信用卡账号、密码等私人资料。

DNS 劫持与欺骗是其主要手段。

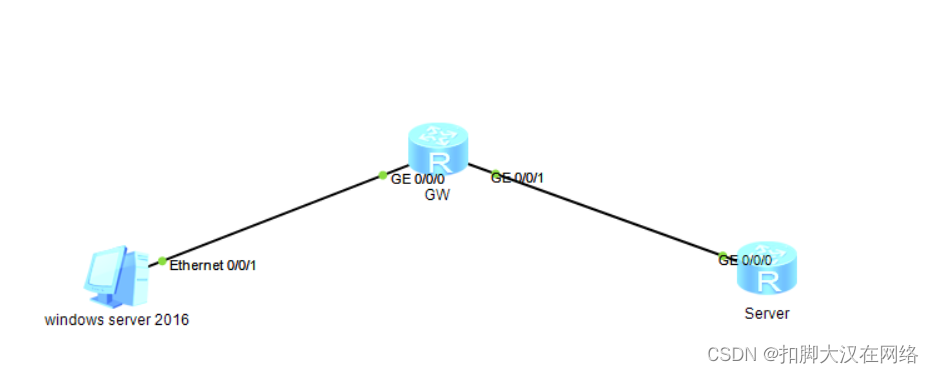

拓扑结构

要求

需要2台CentOS7 一台扮演钓鱼网站的server服务器 一台扮演网关里面包括DHCP分配DNS服务器等

需要一台客户机windows server 2016

1.sever服务器的IP是事先配置好的为静态172.16.1.100网关也为静态 172.16.1.254

步骤

网关带我去开启路由转发和网络地址转换

要想实现钓鱼网站欺骗首先要开启Linux的内核转发,如若不开启那么数据包就出不去网关这样来数据就没有办法接收和发送

-

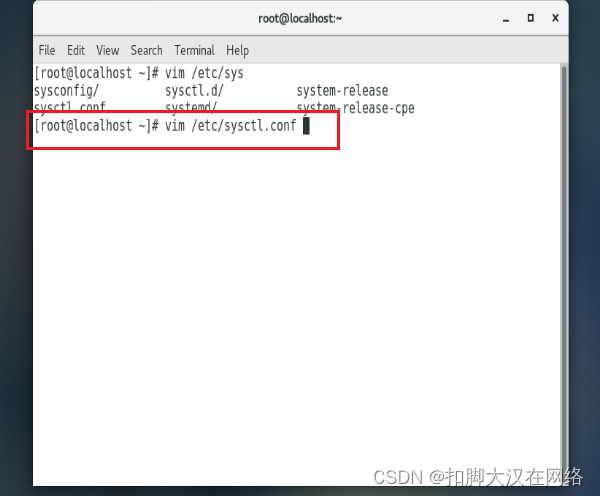

开启网关虚拟机打开终端

-

编辑/etc/sysctl.conf文件

-

在末一行加入一条配置net.ipv4.ip_forword = 1

内核转发已经配置好了如果客户机想要上网的话想要nat地址转换那么接下来就演示怎么开启nat地址转换

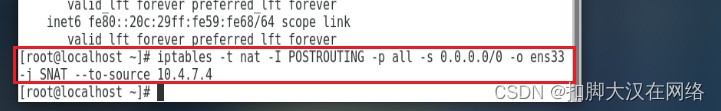

nat地址转换在Linux里是一条防火墙规则那就添加这条规则

iptables -t nat -I POSTROUTING -p all -s 0.0.0.0/0 -o ens33 -j SNAT --to-source 10.4.7.4

iptables -t filter -I INPUT -p udp -s 0.0.0.0/0 --dport 53 -j ACCETP

网关出外网地址 //使用iptables规则,向nat表中的POSTROUTING链上写入一条规则,规则模式为SNAT(源地址转换),转换为出外网地址,所有协议,所有源地址,出外网网卡为ens33,规则类型为SNAT

iptables是一个防火墙的内核规则

-t nat 指定nat表

-p all 全部数据包特征

-s 是源地址

-o 匹配出站网卡接口

-j 进行源地址转换 转换类型是SNAT

这样就配置好了

部署DHCP 和DNS 服务

部署dhcp

- 在网关服务器上使用命令

yum install dhcp -y

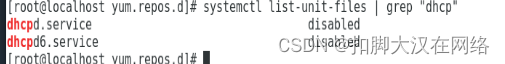

- 查找dhcp的服务

systemctl list-unit-files | grep "dhcp"

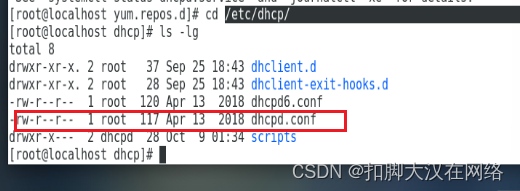

- 安装成功后配置DHCP,DHCP的路径在

/etc/dhcp/dhcpd.conf

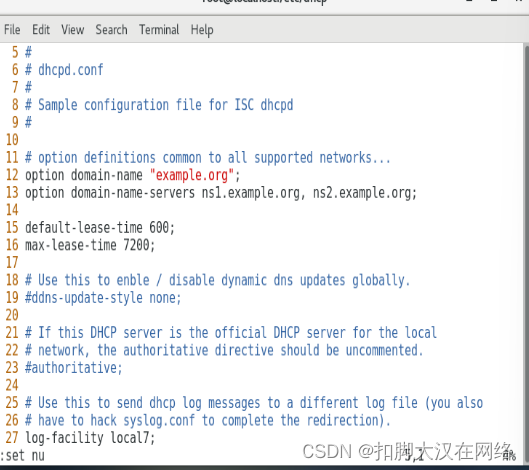

- 打开文件后里面是空的但是有示例文件在末行模式输入

r /usr/share/doc/dhcp*/dhcpd.conf.example下我们将他打开

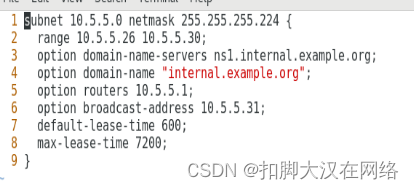

- 精简一下除了52-60行剩下的就都可以删除掉

- 4行和6行也可以删除掉最后进行配置

typescript

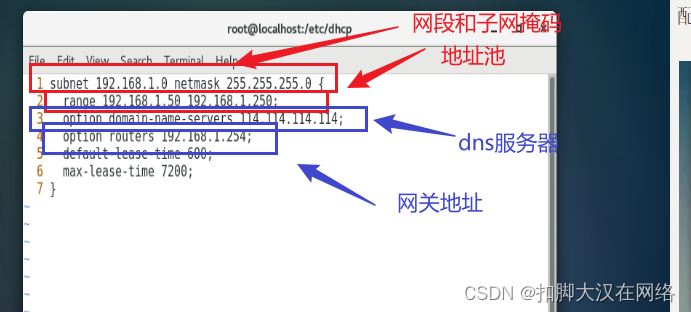

subnet 192.168.1.0 netmask 255.255.255.0 {

range 192.168.1.50 192.168.1.250;

option domain-name-servers 114.114.114.114;

option routers 192.168.1.254;

default-lease-time 600;

max-lease-time 7200;

}

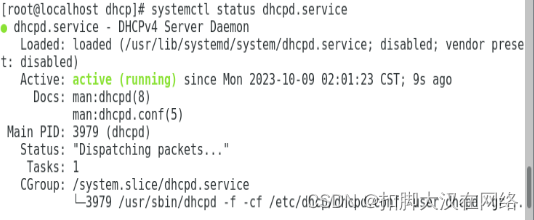

7.配置好后启动dhcp服务,DHCP的服务是dhcpd.service我们将它开启来systemctl start dhcpd.service

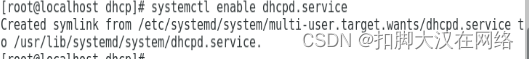

8.将DHCP加入开机自启systemctl enable dhcpd.service

现在dhcp已经配置好了然后启动windows server 2016 查看是否分配到ip

部署DNS服务器

- 在GW服务器上安装dns服务

yum install bind -y

- 安装成功后进行配置DNS的配置文件在

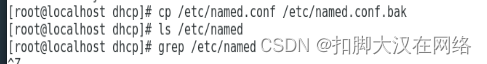

/etc/named.conf因为这个文件及其重要修改之前先备份一份以防万一cp /etc/named.conf /etc/named.conf.bak

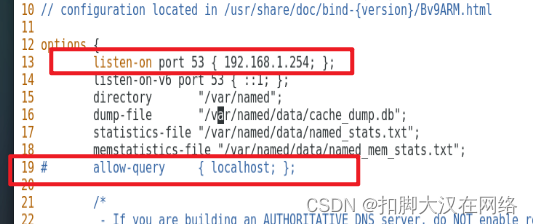

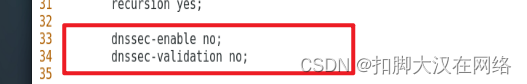

- 对配置文件进行编辑 将13行修改监听地址为要分配dns地址的ip 把19行注释掉 把 33 34行改为no 将安全保护关闭

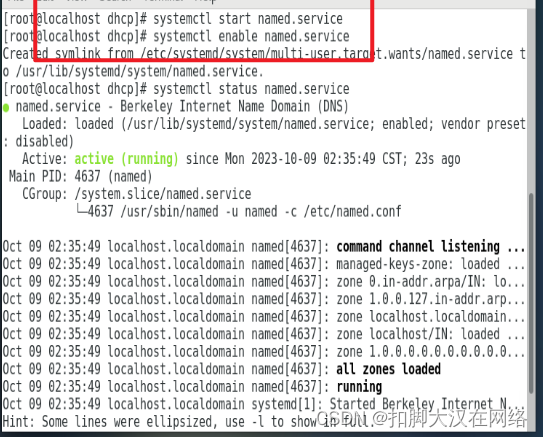

配置完成后保存然后开启DNS服务systemctl start named.service并打开开机自启systemctl enable named.service

将域名解析到我们的网站server服务器上

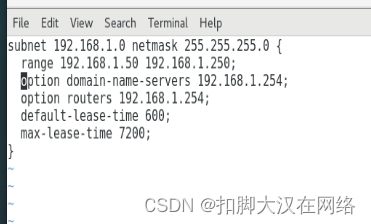

- 修改dhcp文件将域名地址改为我们DNS服务器地址

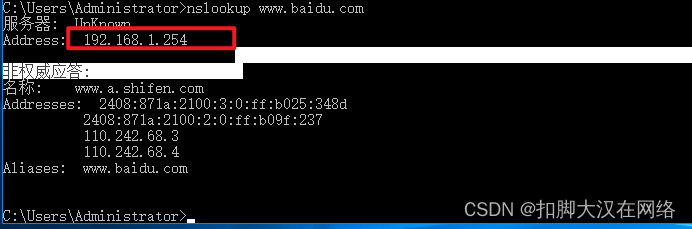

- 在server 2016上解析地址发现已经可以使用我们的dns服务器进行解析了

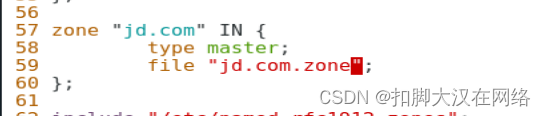

- 进行dns欺骗先配置DNS的主文件

vim /etc/named.conf复制52-55行对其进行配置

- 配置内容如下

zone "jd.com" IN {

type master;

file "jd.com.zone";

};

-

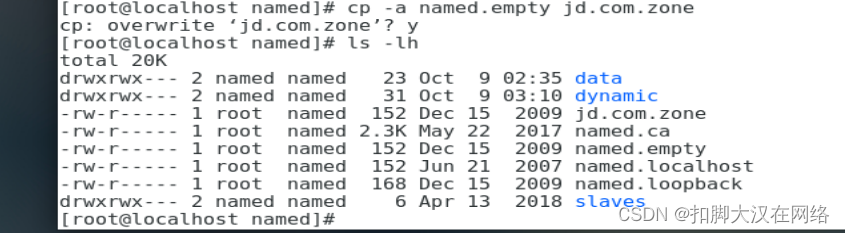

配置成功后进入域名解析数据库存储位置/var/named 拷贝一份named.empty 改名为jd.com.zone此文件为域名区域配置文件注意使用cp 的时候要加参数 -a 否则复制的文件所属组也会变为root dns服务就无法读取了

-

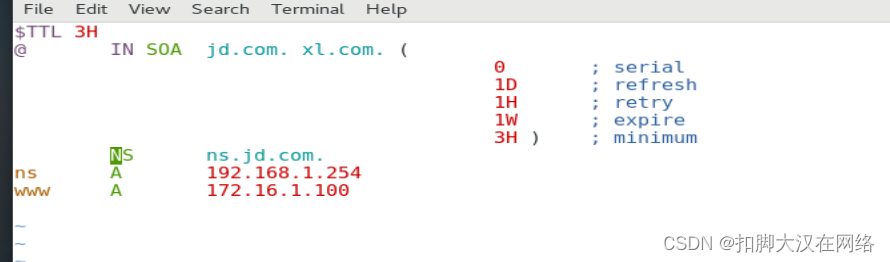

保存完成后对其进行配置

-

重启服务

-

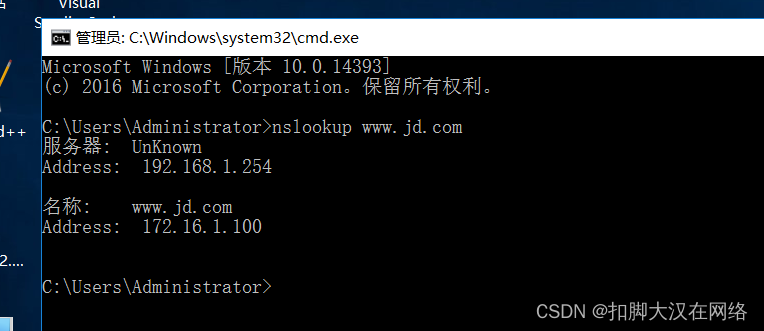

用server2016 进行测试

Server 上搭建web 服务,将虚假网站返回给Windows

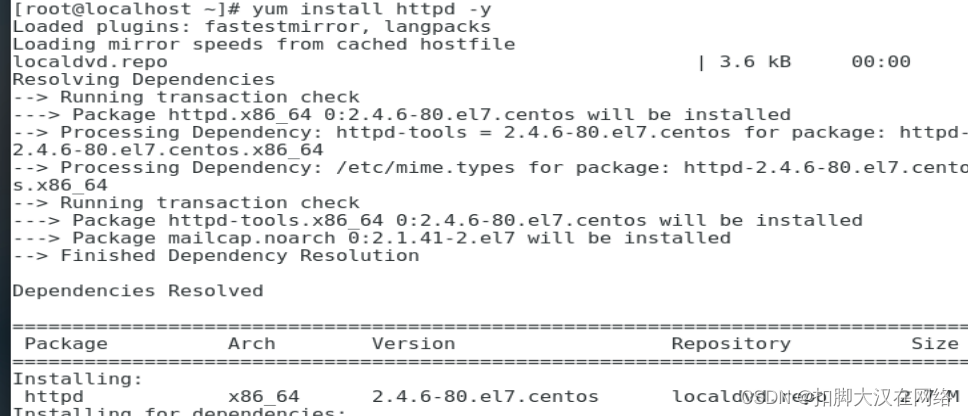

- 在server上安装httpd

yum install httpd -y

- 启动httpd服务

systemctl start httpd

- 在server上访问www.jd.com欺骗成功

838

838

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?