虚假的发票与订单一直都是钓鱼邮件中的常见诱饵。研究人员近期发现了一封发送给处理原材料和化学品的乌克兰制造公司的钓鱼邮件,包含恶意 PowerPoint

附件,通过恶意附件部署 Agent Tesla RAT 进行后续攻击。

攻击的独特之处在于使用了 PPAM 这种不常见的文件格式。PPAM 是一种 Microsoft PowerPoint

加载项,可为开发人员提供额外的功能,例如额外的命令、自定义宏和新工具。

电子邮件

发送给乌克兰的电子邮件如下所示:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-TfFDTYA6-1692154716039)(https://image.3001.net/images/20220315/1647354163_6230a1330c45d03d8748e.png!small)]电子邮件

放下拼写和语法不谈,与大多数钓鱼邮件一样,攻击者都提供了时间期限督促收件人查看附件。

查看电子邮件以及来源可以发现:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-vIkfChff-1692154716042)(https://image.3001.net/images/20220315/1647354163_6230a133d241b9cead5d5.png!small)]电子邮件

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-7VXqhJQD-1692154716045)(https://image.3001.net/images/20220315/1647354164_6230a1342ebfc96a55214.png!small)]页面

该电子邮件的来源地址为 194.99.46.38,对应域名为 slot0.warongsoto.com。查看该网站可以发现,服务器使用 VESTA

进行控制,最近 VESTA 被发现存在远程命令执行漏洞(CVE-2020-10786 和 CVE-2020-10787)。

域名 2021 年 10 月在美国注册,似乎已经被遗弃或者并未使用。

Dropper

阶段一

攻击分阶段进行,电子邮件附件为 order001.ppam,其中包含一个恶意宏代码作为 Agent Tesla 的 Dropper。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-uKHYzDry-1692154716047)(https://image.3001.net/images/20220315/1647354164_6230a1349a1e3a7836d98.png!small)]宏代码

执行宏代码后,通过 bit.ly(http://www.bitly.com/awnycnxbcxncbrpopor/)下载下一阶段的 Dropper。

阶段二

请求被重定向到文件托管站点 MediaFire,这说明攻击不是针对某个人的。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-fGB3Ev5U-1692154716049)(https://image.3001.net/images/20220315/1647354165_6230a13547dbd129d2245.png!small)]恶意文件

每个文件都十分类似,只是稍作调整。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-wHSTQgoL-1692154716050)(https://image.3001.net/images/20220315/1647354165_6230a135e07ce881f46fe.png!small)]HTM

文件

整理成更易读的格式如下所示:

HTM

HTM

文件

恶意文件尝试终止多个应用程序和服务,并添加下载样本的计划任务。

阶段三

尽管上一阶段下载的恶意样本容易让人以为是 DLL 文件,但实际为一个 PowerShell 文件,其中包含大量十六进制数据指令。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ZfitqPrU-1692154716053)(https://image.3001.net/images/20220315/1647354167_6230a137cf1803b083296.png!small)]HMT

文件

执行后,十六进制数据将会转换成为在内存中运行的 PowerShell 命令。例如,使用注册表进行持久化:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mNkXDD9B-1692154716054)(https://image.3001.net/images/20220315/1647354168_6230a13848ef67aaa3da0.png!small)]持久化

其中最大的是两个字节数组:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-AIOm1QlC-1692154716055)(https://image.3001.net/images/20220315/1647354168_6230a138e76a6d0ceee81.png!small)]字节数组

字节数组被转存为可执行文件,较大的 $nona是 Agent Tesla。而 $STRDYFUGIHUYTYRTESRDYUGIRI会将 Agent

Tesla 注入正在运行的 Windows 进程中。

将 19.dll重命名为 19.ps1并作为普通 PowerShell 脚本执行。启动 Agent Tesla 并注入

aspnet_compiler.exe 中。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-F91d6tkF-1692154716056)(https://image.3001.net/images/20220315/1647354169_6230a1396dcef227336df.png!small)]执行

Agent Tesla

Agent Tesla 会从键盘和剪贴板获取信息并发送会 C&C 服务器。一旦注入到 aspnet_compiler.exe 进程中,Agent Tesla

就会启动并运行,并且通过注册表修改完成持久化。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-wKkB2qns-1692154716058)(https://image.3001.net/images/20220315/1647354170_6230a13a2496d579761e7.png!small)]调试运行

恶意样本会持续在后台运行并将记录的行为发送给攻击者。

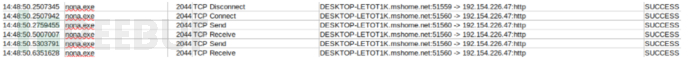

典型连接

典型连接

结论

攻击者一直在利用虚假发票、虚假订单的钓鱼邮件且屡试不爽。通过多阶段的 Dropper 拉取规避安全检测,最后执行的 Agent Tesla

是一个强大的威胁,并且不会在短时间内减弱。

IOC

192.154.226.47hxxps://www.mediafire.com/file/s2w0i5rhl9e4wje/1.dllhxxps://www.mediafire.com/file/u8t0g2vyrvoyldp/10.dllhxxps://www.mediafire.com/file/hheln09oi15b266/11.dllhxxps://www.mediafire.com/file/mra2u90srnmymxl/12.dllhxxps://www.mediafire.com/file/e7fmuc053m1vdz5/13.dllhxxps://www.mediafire.com/file/l3xh5g98wf5l4gv/14.dllhxxps://www.mediafire.com/file/5d7sd1qat59dtpy/15.dllhxxps://www.mediafire.com/file/2tpkh278oypz794/16.dllhxxps://www.mediafire.com/file/hjjo0rc7izwy4is/17.dllhxxps://www.mediafire.com/file/wy0e3mn2xyaqdhd/18.dllhxxps://www.mediafire.com/file/otza6n31talvvle/19.dllhxxps://www.mediafire.com/file/dsgxrjtpbyyzm7u/2.dllhxxps://www.mediafire.com/file/mf3pufkmdshddyq/20.dllhxxps://www.mediafire.com/file/ijdnf0wqv4e5frr/21.dllhxxps://www.mediafire.com/file/c9gt9xi3l9srlhi/22.dllhxxps://www.mediafire.com/file/pqk7p5p1vvcv5s1/23.dllhxxps://www.mediafire.com/file/mqbl43fcem1fndd/24.dllhxxps://www.mediafire.com/file/xz0guzs3g004f0i/25.dllhxxps://www.mediafire.com/file/qe4ece114vu4n0o/3.dllhxxps://www.mediafire.com/file/wbh1kq3u82mcso6/4.dllhxxps://www.mediafire.com/file/x0o4nlef7snbixu/5.dllhxxps://www.mediafire.com/file/xrnlyn4pjcmcfyf/6.dllhxxps://www.mediafire.com/file/qbzdrs7ulvvzfay/7.dllhxxps://www.mediafire.com/file/9q41qxg988c3opx/8.dllhxxps://www.mediafire.com/file/xxbskabqkber6oq/9.dll27C7F5F2A21298C66A8EEF11DF73BFB1E9EEF7B84974CEF9AF695A7E216EFA21F86FDC385BA4467FD27093DFB6A642C705199AC3307D24096D7150FB6A80E8FD9971EE4C59F1838C111CFAA0BC26A6C08B80FD7364C193F6D8DCA1A840D37B7FD147E24E603FB17CE3C6EC839CC8AD07BCE06455037CC0E139CC68042153B7A77659EC63CF7010158517AD0DFD3828F8B46592BDBC374D906BACD80A8500DA4BD98D56AEB0A3DBD020C1F6ED9CFE0848A4D8C57DABBB064FBCD0305BDF8B329C4FD01BF61C49579A40EFDD86D736930585AB3E79D9085177303DDCFF61480E267384900E7BB02B1028D92A145CBE2BDB5E3283336C0E5E6014AFCD546B17B985EFDFD9CCDFB052FD7693403D1E8E085594C1B3B7ED221FD6021F794B5BA752C590313F269F0583FBC179BEABAE2A48B1B53594F1FB4A27556861D5D82AD722EC3C1636CF2A4296840D55A8BAF9ABB56E1C847C5D6E3A7DF0D7040050D017E54CEC9E8CB17C92C4D6175FB3E715F73C4BEF833742168451398A99DE22F06FB52E87B7F2C05F3E63821DE8AD22EE7ED9CA034CD61332EBAE3E1F76AF085696D5F8B5CF3D2594E148C458467C833B0D95976480FB054A7763E1F6DCF4187A61E1BE0C3F881258EF9F1DB9A9923945AB07351DA8BA1A337AACCBCB6B5BD56AE080B33B9D6FC6449B7B42E816A19C2B649A5E5CF4E724B2FCD93E56445DECA89FB85034CFFA6664C9-2F77EE60749E251A4ED18A15A3F0F61C78BCADA9EA86478681E0380C8FC86237A6B847F40870E9A15ADA1914F25174FF40838604354389EF9540B8403149F7A6E0FCCCB9C6E793BDCE7431385F86174D80B0C65F89A9C948A47FD7E76887903EBD361112531017E140D2BFAAA816598C648F3B1238DCC6906BF1CB758A93876ACD5F7A314FDA6CCB97D0FC115ABFFF7F22637B629B1E91CF1970F3D9873EE798BF649A22C50E3DAEEBADFC127A405C0D8F54266B66C4377901E01BD2383346BF8B1924C179B1616AF56A2BC4248717329B90E01FF13DB45ABE4F5DC6B8CC1E9D1EE535752E6C5320280F864EA660B5BF8657F96B8E2B1053C57AFA37BD017B82C1F7C545475F7A0CD786F81BC2CC024DA46CBDB4071B22ED4FFBF69B85F5763CEC5A5DA5CE1152038FFEEF7A2A75600003ADBFEB3DC87502C8A8B409FF4CD1B8F18E80AFA98B3306440391FB5CBE294E6DA14E8146F63ECA2C6C34EEEDAB0ABBEB1BAFFCCFDAEF74E54A7786F24BC5024B2F23A6F9385FEC99176449D03A519CAB4B7C4E19D53D57A16AE69B70D7DF6BE815BCB57DC7395AB991E77DCCCB70AD61D50AC7E8C5DA1F79D5BC22B1F42A6651252EB449241BD6068BC7840150DC084B1E0F6961EC61C39793BBED40FE17A7E24124DFE07F2C1A7B40F4542569E3F54CBC93AB835567507242DDDCAE2A84743DA103332EEFF3501ABD851CC3973B096C8DA88E1EDB568C17750D019CA7F2528B3DA933D33D7F306A46C0C3A9CBDC769F3B86EAB40A9032769FE61E5E9B93CE7A93A0CC02EF43D4B9B5256F7CC33E3E359427702FF79E59C5EEA73164CC74D96B6F24E6BE19B62500E7445E6D6EBA924CC86005C107F329B248997AAC4149FBBD540A656FBA50A68C19D321AF1AF7D8B0A19B87897938B23ADB57C9089B73F2C15E0E2747B0071D1715822F2266CA284C5318E75C1286F7B4ED746E9289323B57462E227ED8D4D1AC8F399B6B1AED4B62C165FE074DD9A43DEC0F0E1D5A50C89BFCA4A902CBFDBC17D56BCDC49281217C3D8A82ED29A6BC89154885B08954AC3F78FA11BB09BF34A1091DF27F8D8B8572CB76D7275D7FE686C88F4297DA39095C1399B1E55459DFFDF649BF5F9D59C27291FCB0D9F0C593DCB00CA9705E5D294E9C55353BDEFBC37273A155AB7DB6D22A44487D909BB040F5300B6E24283CDB7D7D902E7CE5CDD533BBFD210DFB8C2F3B33FEEE191608EF58DD2816F08E9850DB734143115BA199690E5F53A249455BB903C2C57A5CE23BFA6D069966034F74947A70037DEB1459DC88AD3BE25985B1DFA0A72C7CE59365F2AE7142FB4B2A78B7905D10AEB13998DDD49783473EFECA3003D6A1B8DB8FE0E1A8AA291F170110D974C058806A25B4C419B1043F48E99EF5B98F4987E1FFD3200CD6A32B3427BA2762310FDEA58934D95C3E99AA348FAFFDF2D73867C47067EA17A96CA36E5329E30C3A37F45B4274D1650ABBD4F17EC6DEDEFA188E39501B923286C56627ACB87FEC73271E459A383D0DDCA3AC723A130E56FB158C34C68E1C4B7D8577D0DBE9D8B859BFFF7ADA34D02E4C0E2CB721585C480169B3804E17E2761BC5FE76584CF1375FCCDB33CA64D5A5

参考来源

[Fortinet](https://www.fortinet.com/blog/threat-research/fake-purchase-

order-used-to-deliver-agent-tesla)

](https://www.fortinet.com/blog/threat-research/fake-purchase-

order-used-to-deliver-agent-tesla)

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

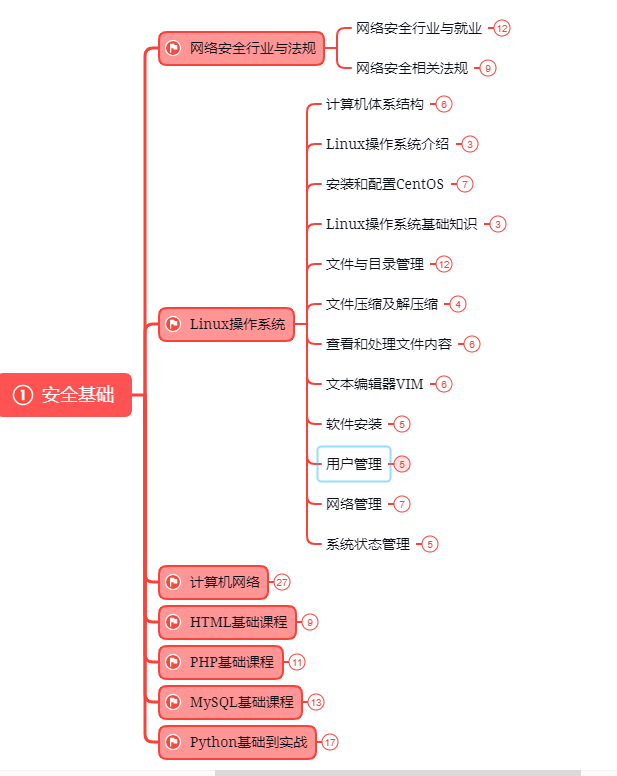

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

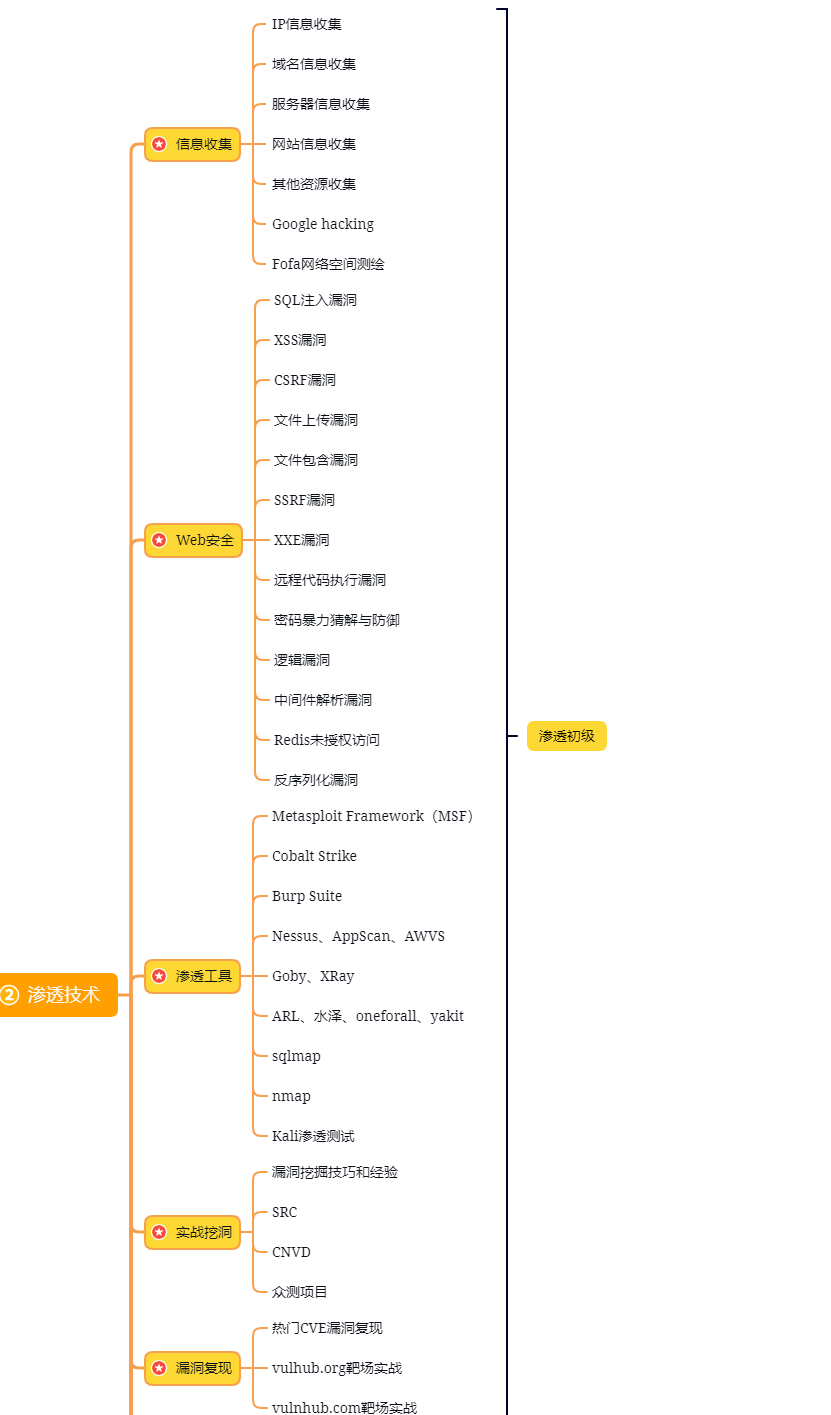

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

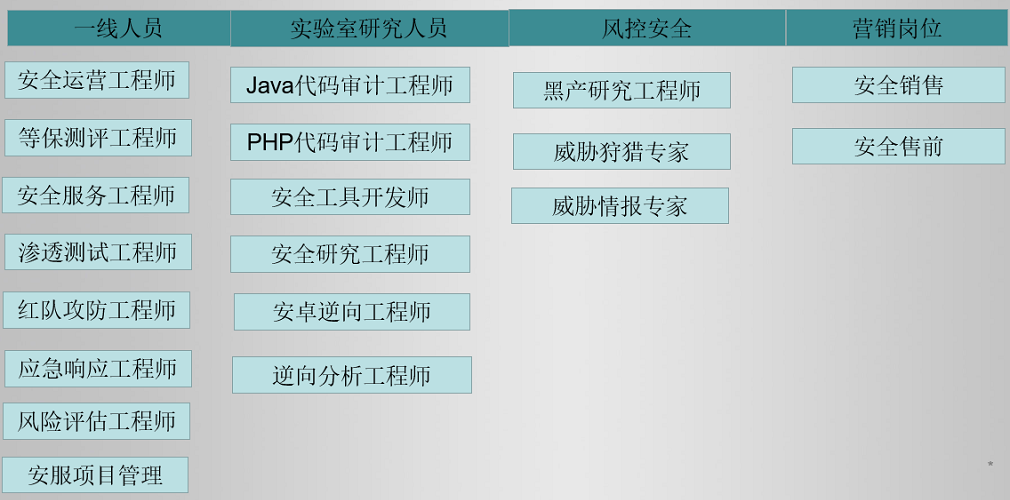

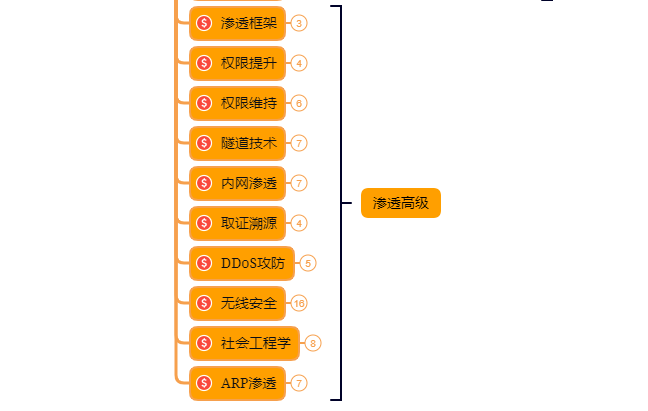

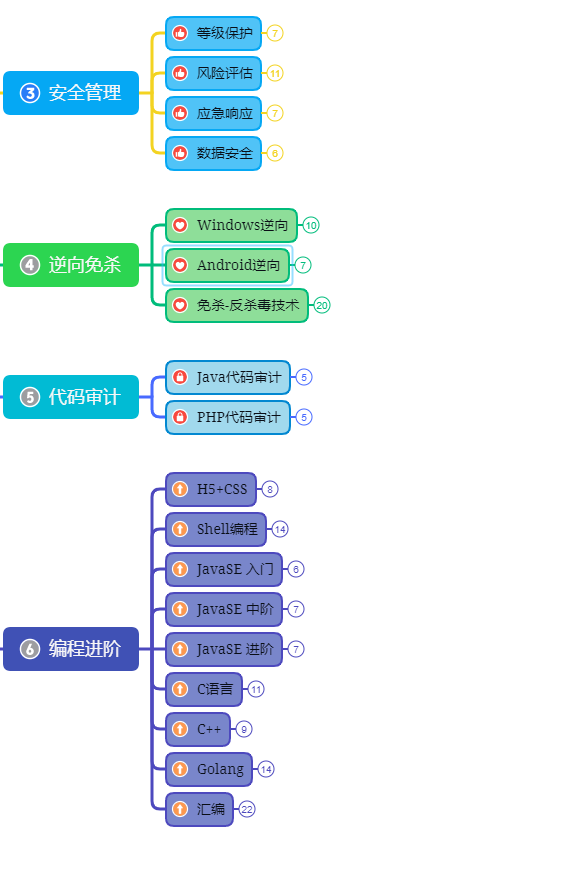

第三阶段:进阶

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

新手入门学习最好还是从视频入手进行学习,视频的浅显易懂相比起晦涩的文字而言更容易吸收,这里我给大家准备了一套网络安全从入门到精通的视频学习资料包免费领取哦!

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

134

134

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?