免责公告:

仅仅交流学习,读者产生的行为后者自负、

视频链接:

aHR0cHM6Ly9lZHUuY3Nkbi5uZXQvbGVhcm4vMzkzNTMvNjM5NTk4P3NwbT0zMDAxLjQxNDM=

星球链接:https://articles.zsxq.com/id_kk72se4wudhk.html(前20名加入者,加作者微信进行退款)

参考上一篇文章:https://blog.csdn.net/yanminghe66666/article/details/140108273

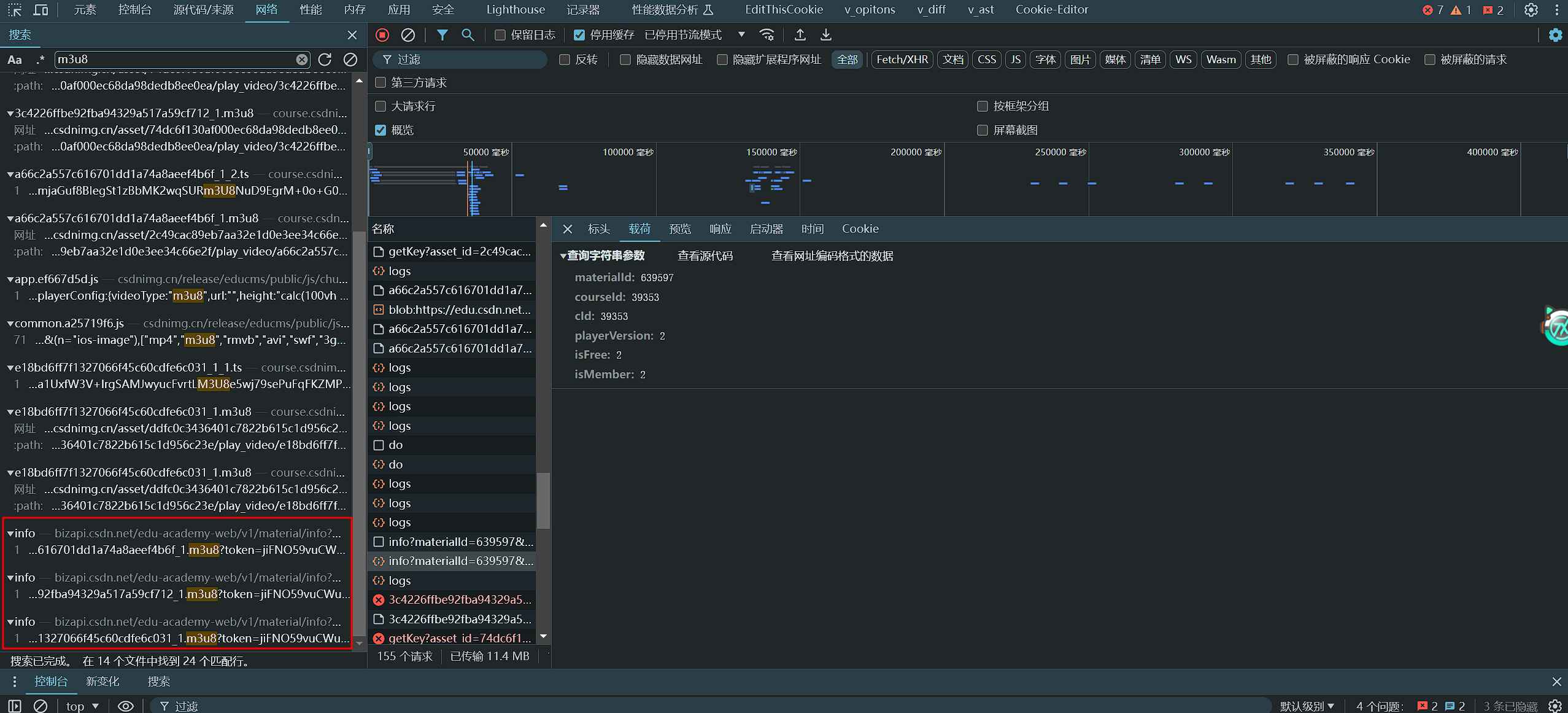

我们多点击几下不同的视频

我们先比较不同视频的载荷

只有materialld会改变,materialld是每个视频独一无二的,一般在列表可以找得到,在此不做赘述,但是我们该参数的时候会发现报错,原因是在headers里面进行反爬了

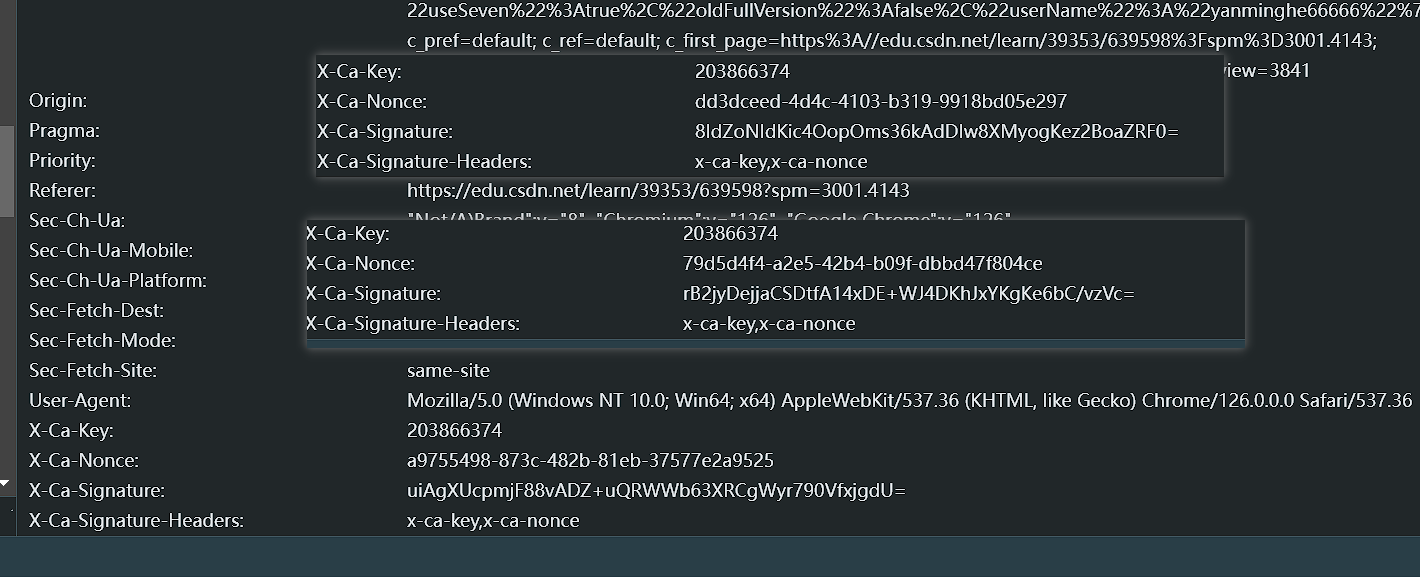

比较发现x-ca-nonce和x-ca-signature变化,这个是造成不成功的罪魁祸首

下面我们开始逆向:

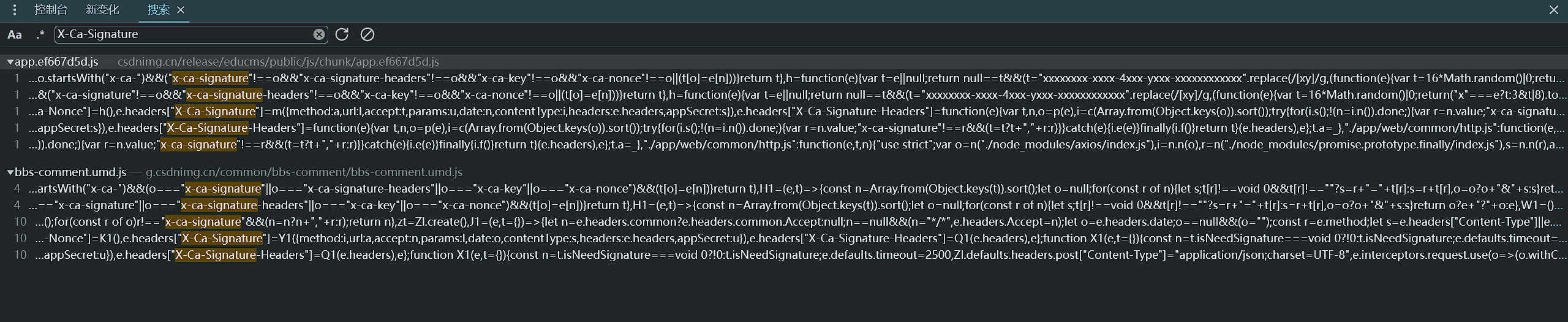

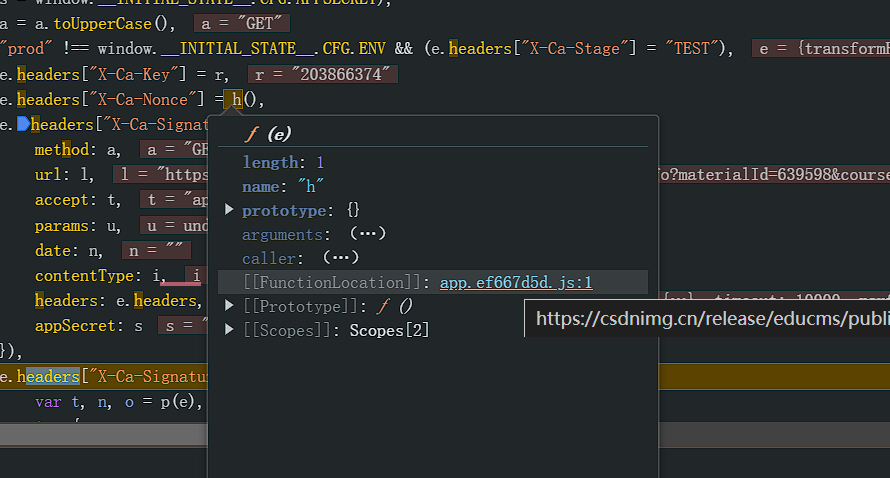

全局搜索x-ca-noce,点击第三个发现:

不难发现感觉这个地方就是加密位置,进行断点,再次点击其他视频,触发断点

发现x-ca-nonce是有h()生成的

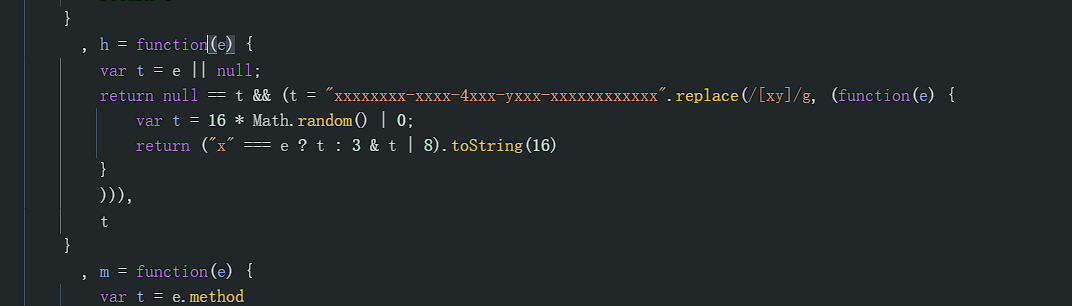

进去发现是随机生成的,到时候补js即可

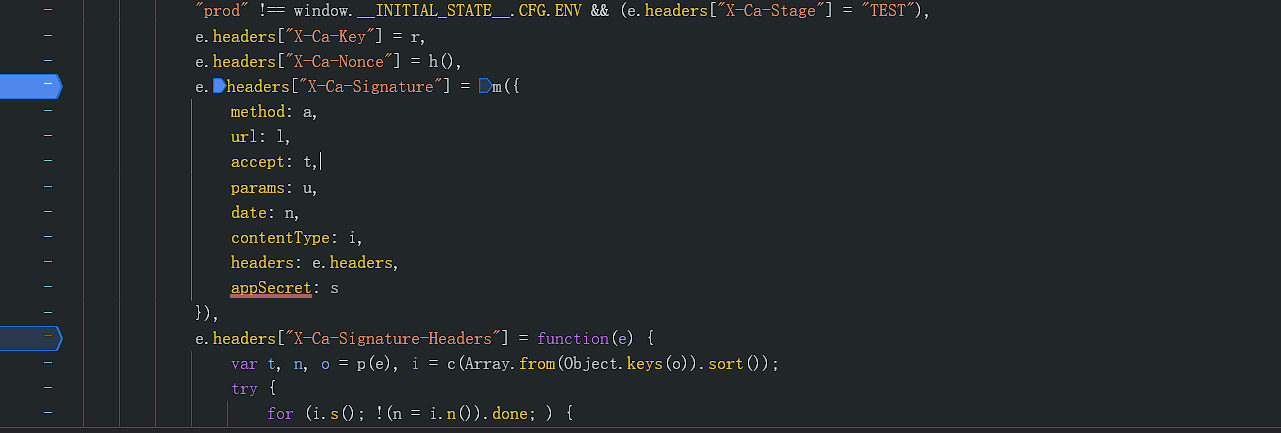

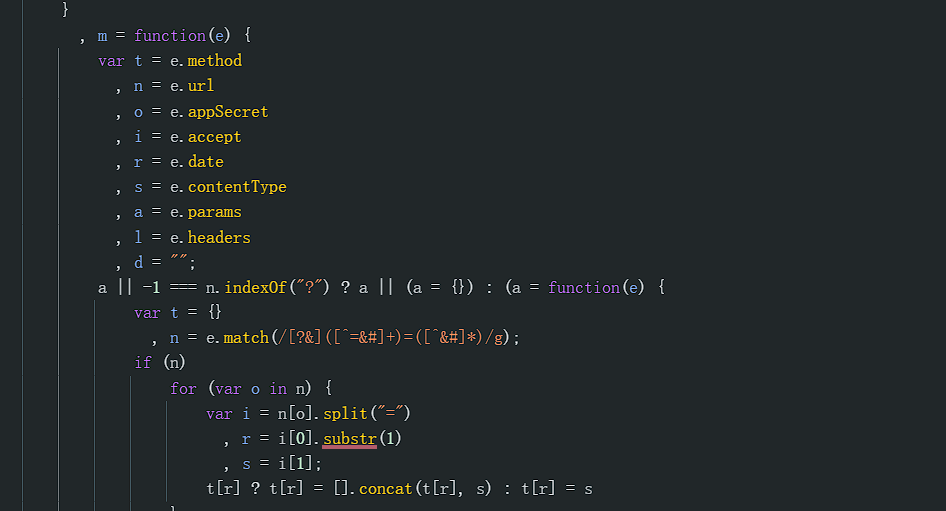

发现x-ca-signature是由m()方法形成的,进入,开始补环境扣代码

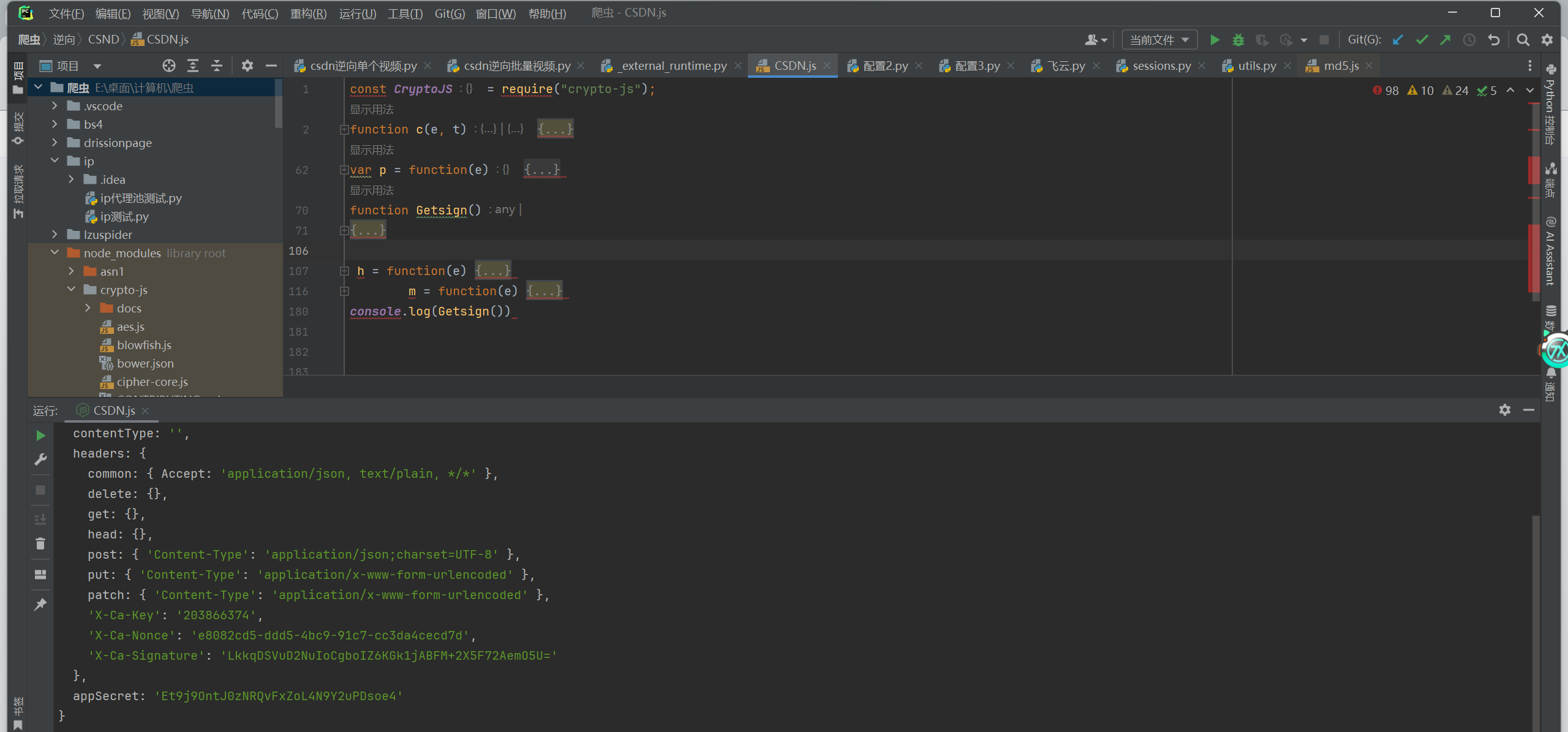

最终效果如下:

最后把python里面的headers进行替换即可(补环境的代码和批量下载的二代代码在星球里面,欢迎加入)

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?