在网络安全领域,系统日志是进行安全分析、事件响应和取证调查的关键依据。Windows系统在运行过程中会不断记录各类事件信息,这些记录为我们了解系统行为、检测异常活动和追踪攻击者的活动提供了宝贵的线索。本文将深入解析Windows日志系统,并介绍两款强大的日志分析工具,帮助安全从业人员更高效地开展工作。

一、Windows事件日志基础

Windows事件日志以特定的数据结构方式存储内容,包含系统、安全和应用程序的详细记录。每条事件记录包含9个关键元素:

- 日期/时间

- 事件类型

- 用户信息

- 计算机信息

- 事件ID

- 来源

- 类别

- 描述

- 原始数据

通过分析这些元素,安全分析师可以精确了解计算机上发生的行为,实现有效的安全监控和事件调查。

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

查看Windows事件日志

查看事件日志最简单的方法是使用Windows内置的事件查看器:

- 按

Win+R打开运行对话框 - 输入

eventvwr.msc并按回车

事件查看器将日志分为两大类:Windows日志和应用程序服务日志。

Windows日志主要类型

1. 应用程序日志 (Application)

- 内容:记录应用程序或系统程序运行相关的事件

- 用途:查找程序崩溃原因、应用程序错误信息

- 默认位置:

%SystemRoot%\System32\Winevt\Logs\Application.evtx

2. 系统日志 (System)

- 内容:记录操作系统组件产生的事件

- 用途:监控驱动程序、系统组件和软件的异常情况

- 默认位置:

%SystemRoot%\System32\Winevt\Logs\System.evtx

3. 安全日志 (Security)

- 内容:记录系统安全相关的事件,如用户登录/注销、资源访问

- 用途:安全审计、入侵检测、行为分析

- 默认位置:

%SystemRoot%\System32\Winevt\Logs\Security.evtx

4. 转发事件 (Forwarded Events)

- 内容:存储从远程计算机收集的事件

- 用途:集中管理多台机器的日志

- 默认位置:

%SystemRoot%\System32\Winevt\Logs\ForwardedEvents.evtx

事件级别分类

Windows事件日志有5个事件级别,帮助区分不同严重程度的事件:

| 级别 | 说明 | 应用场景 |

|---|---|---|

| 信息 | 表示操作成功的事件 | 服务启动成功、任务完成 |

| 警告 | 可能导致未来问题的事件 | 磁盘空间不足、性能下降 |

| 错误 | 功能或数据丢失的重要问题 | 服务启动失败、系统功能异常 |

| 成功审核 | 成功的安全访问尝试 | 用户成功登录、权限使用 |

| 失败审核 | 失败的安全访问尝试 | 登录失败、访问拒绝 |

重要安全事件ID

Windows通过事件ID标识具体的操作行为。以下是一些关键的安全事件ID:

| 事件ID | 说明 | 安全意义 |

|---|---|---|

| 1102 | 清理审计日志 | 可能表示攻击者正在清除痕迹 |

| 4624 | 账号成功登录 | 用于监控正常登录活动 |

| 4625 | 账号登录失败 | 可能表示密码爆破尝试 |

| 4720 | 创建用户 | 监控未授权的用户创建 |

| 4726 | 删除用户 | 检测账户删除操作 |

| 4732 | 添加安全组成员 | 监控权限提升 |

| 4733 | 从安全组移除成员 | 检测权限变更 |

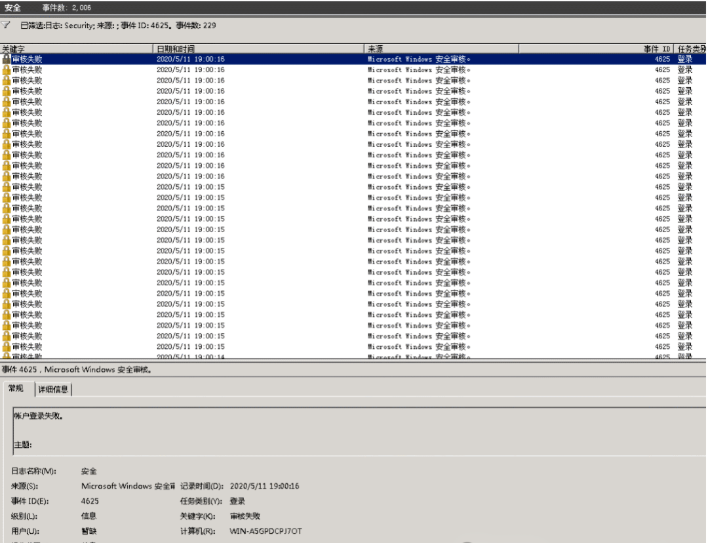

二、实战案例:检测RDP爆破攻击

以下是一个使用Windows日志检测RDP爆破攻击的实际案例:

- 在目标机器上打开事件查看器:

eventvwr.msc - 导航至:Windows日志 → 安全

- 在右侧操作面板中,点击"筛选当前日志"

- 输入事件ID:4625(登录失败事件)

如果发现大量连续的4625事件,特别是针对同一用户账户,这通常表明服务器可能正在遭受RDP暴力破解攻击。

分析要点:

- 关注登录失败的时间模式(是否高频且规律)

- 查看来源IP地址(是否来自异常地理位置)

- 检查目标账户(是否针对管理员账户)

- 注意登录类型(类型10表示RDP登录)

三、日志分析利器:Sysmon

Sysmon简介

Sysmon(System Monitor)是微软Sysinternals套件中的一款强大系统监控工具,当前最新版本为15.15(2024年7月23日发布)。与Windows默认日志相比,Sysmon提供了更详细的系统活动记录,特别适合安全分析和威胁狩猎。

Sysmon主要功能

- 完整记录进程创建活动,包括完整命令行和父子进程关系

- 使用多种算法(SHA1、MD5、SHA256、IMPHASH)记录进程镜像文件哈希值

- 记录网络连接,包括源进程、IP地址、端口号和主机名

- 检测文件创建时间更改(攻击者常用来掩盖行踪)

- 驱动程序和DLL加载监控,包括签名和哈希值检查

- 注册表操作监控

- DNS查询记录

- WMI活动监控

- 剪贴板内容变更监控

- 进程篡改检测

Sysmon安装与配置

-

公众号后台回复Winlog,获取Sysmon。

-

基本安装(使用默认设置):

sysmon -accepteula -i -

使用配置文件安装(推荐):

sysmon -accepteula -i config.xml -

更新现有配置:

sysmon -c config.xml -

卸载Sysmon:

sysmon -u

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

Sysmon事件类型

Sysmon记录的事件存储在应用程序和服务日志/Microsoft/Windows/Sysmon/Operational路径下,以下是常见的事件类型:

| 事件ID | 说明 | 安全用途 |

|---|---|---|

| 1 | 进程创建 | 检测恶意程序执行 |

| 3 | 网络连接 | 发现C2通信和数据外泄 |

| 7 | 镜像加载 | 检测DLL劫持和注入 |

| 8 | 远程线程创建 | 发现代码注入 |

| 11 | 文件创建 | 监控恶意软件投递 |

| 22 | DNS查询 | 检测域名生成算法和恶意域名 |

| 25 | 进程篡改 | 发现进程注入和隐藏技术 |

Sysmon配置示例

以下是一个基本的配置文件示例:

<Sysmon schemaversion="4.82">

<!-- 捕获所有哈希类型 -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- 记录除包含Microsoft或Windows签名的所有驱动程序 -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<!-- 不记录进程终止事件 -->

<ProcessTerminate onmatch="include" />

<!-- 记录目标端口为443或80的网络连接,排除IE浏览器 -->

<NetworkConnect onmatch="include">

<DestinationPort>443</DestinationPort>

<DestinationPort>80</DestinationPort>

</NetworkConnect>

<NetworkConnect onmatch="exclude">

<Image condition="end with">iexplore.exe</Image>

</NetworkConnect>

</EventFiltering>

</Sysmon>

四、Log Parser:强大的日志分析工具

Log Parser简介

Log Parser是微软提供的一款通用日志分析工具,最新版本为2.2.10(2024年7月15日发布)。它使用类SQL语法访问文本日志、XML文件、CSV文件,以及Windows系统的事件日志、注册表等数据源。公众号后台回复Winlog,获取Log Parser。

Log Parser主要特性

- 提供SQL风格的查询语言,易于学习

- 支持多种输入格式(EVT/EVTX、CSV、XML、W3C等)

- 多种输出格式(表格、图表、CSV、SQL数据库等)

- 强大的过滤和聚合功能

- 与Windows事件日志完美集成

常用Log Parser查询示例

1. 查询所有登录成功事件

LogParser.exe -i:EVT --o:DATAGRID "SELECT * FROM c:\Security.evtx WHERE EventID=4624"

2. 提取指定时间范围内的登录事件

LogParser.exe -i:EVT --o:DATAGRID "SELECT * FROM c:\Security.evtx WHERE TimeGenerated>'2024-03-01 08:00:00' AND TimeGenerated<'2024-03-02 08:00:00' AND EventID=4624"

3. 提取登录成功的用户名和IP

LogParser.exe -i:EVT --o:DATAGRID "SELECT EXTRACT_TOKEN(Message,13,' ') AS EventType, TimeGenerated AS LoginTime, EXTRACT_TOKEN(Strings,5,'|') AS Username, EXTRACT_TOKEN(Message,38,' ') AS LoginIP FROM c:\Security.evtx WHERE EventID=4624"

4. 统计登录失败次数最多的用户名

LogParser.exe -i:EVT "SELECT EXTRACT_TOKEN(Message,19,' ') AS User, COUNT(EXTRACT_TOKEN(Message,19,' ')) AS FailedAttempts, EXTRACT_TOKEN(Message,39,' ') AS LoginIP FROM c:\Security.evtx WHERE EventID=4625 GROUP BY Message ORDER BY FailedAttempts DESC"

5. 查看系统历史开关机记录

LogParser.exe -i:EVT --o:DATAGRID "SELECT TimeGenerated, EventID, Message FROM c:\System.evtx WHERE EventID=6005 OR EventID=6006"

五、安全最佳实践

基于Windows日志系统的特性,我们推荐以下安全最佳实践:

1. 日志保留策略

- 设置合理的日志大小和覆盖策略

- 关键服务器的安全日志至少保留90天

- 考虑将重要日志转发到集中日志管理系统

2. 审计策略配置

- 启用详细的登录审计(成功和失败)

- 配置特权使用审计

- 启用进程创建审计

- 对敏感目录启用对象访问审计

3. 日志监控与告警

- 实时监控关键安全事件(如4720创建用户、1102清理日志)

- 设置基于模式的告警(如短时间内多次登录失败)

- 使用SIEM系统关联分析多源日志

4. 应急响应准备

- 预先创建常用日志查询模板

- 定期备份关键系统的日志

- 建立日志分析的基线,了解正常活动模式

总结

Windows系统日志是安全分析和事件响应的基石。通过深入了解Windows事件日志的类型、结构和关键事件ID,结合Sysmon和Log Parser等强大工具,安全人员可以大幅提升威胁检测能力和应急响应效率。

在安全建设中,建立完善的日志管理体系不仅是合规要求,更是抵御高级威胁的必要手段。定期的日志收集、分析和备份,加上适当的监控告警机制,将极大地增强组织的安全态势感知能力。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程扫描领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦! (全套教程扫描领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

843

843

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?