本文主要跟大家分享一个简单逆向stm32固件程序的实例,为了让大家在一款成熟的产品中去考虑加密这一块的技术,不然分分钟被别人copy!

直接读取固件

这里以stm32单片机进行演示,如果MCU没有做flash读取或者熔断保护,则可以通过jlink等烧写工具直接读取其Flash上的固件,操作如下:

01

打开J-Flash软件并选择创建一个新的工程,并点击Start J-Flash :

02

选择所对应的芯片类型,并点击连接芯片,并显示连接成功。

03

通过下面的选项路径,即可读取所选Flash区域或者所有Flash区域(Entire Chip)。

04

这样便获得了Flash上所有的固件数据,也就是我们的bin文件内容,当然这也就是逆向的最重要素材。

05

最后把数据保存为bin文件、hex文件等等即可,当然当你换一块芯片然后烧录该程序也是可以运行的。

2

逆向固件程序

一谈到逆向,估计各位小伙伴会联想到各种黑客、破译、非法等等情景,然而并非如此,世间万事万物都是双刃的。

就像开一把锁,当你学习了各种破解锁的技巧,如果使用这些技巧来盗窃,当然属于违法行为;但是当用来帮助破解犯罪现场,收集证据等等那这就大有作为的,当然本文旨在学习。

目前嵌入式行业比较流行的逆向工程技术有PCB抄板和芯片解密

-

PCB抄板一般都会使用到相关的工具和电气测试等等,最终获得原电路板的原理图、BOM等等实现PCB的完整复制。

-

芯片解密一般是通过相应的技术把执行程序(一般为机器码)反汇编成汇编代码,还可以更进一步反编译成高级语言伪代码(比如C代码),便于逆向人员理解和修改。

1

前期准备

在上一小节中我们轻松获得了芯片中的bin文件等,当然如果芯片有加密处理过,可能就需要更加先进的技术获取芯片的内部数据,这里就暂时不展开了,可以参考下面两篇文章 :

今天我们主要是把前面获取的bin文件逆向一下,并把原来的波特率9600修改为57600,原来9600效果如下:

2

逆向过程

逆向技术发展其实挺长一段时间了,当然为了方便各逆向爱好者的使用也诞生了非常多的开发工具,其中IDA Pro算是非常流行的逆向工具,所以这里就选用该工具进行逆向。

01

首先安装IDA Pro逆向工具,网上搜索一下会有各种资源,然后点击安装,一路next基本上可以安装好,安装好以后便出现如下两个头像。

这里选择32bit版本,并创建工程:

02

这里选择上小节导出的bin文件,由于所使用的芯片为cortex-M3内核,这里选择ARM Little-endian模式:

03

设置内核架构,这里可以通过查阅对应的内核介绍进行选择。

04

然后设置bin文件对应的地址映射,由于bin文件是通过整片全部读出,所以这里与该芯片的Flash起始地址和大小是一致的。

05

很轻松便进入了IDA的反汇编代码,这样就完成了从机器码到汇编码的逆向过程。

同时你还可以通过IDA的图形调用试图来看到各种调用关系等。

06

然后我们随便找一个函数并使用F5,生成C伪代码。

然后你再看看C源程序,惊人的相似!!

07

假如闲9600的波特率太慢,却又苦于没有源代码修改烧录,于是便可以逆向修改bin文件进行烧录。

当然如果你对机器码和汇编非常的熟悉,只需要找到对应的机器码进行修改即可,然而找到对应的机器码还是通过IDA工具来得比较直接且方便。

同时可以在反汇编view中使用C和D来进行机器码和汇编的转化:

如下通过使用D可以把汇编转化为机器码:

这里按下D,即可转化为如下机器码 :

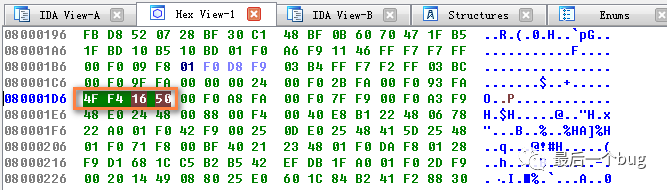

同时切到Hex视图,也可找到对应的机器码:

08

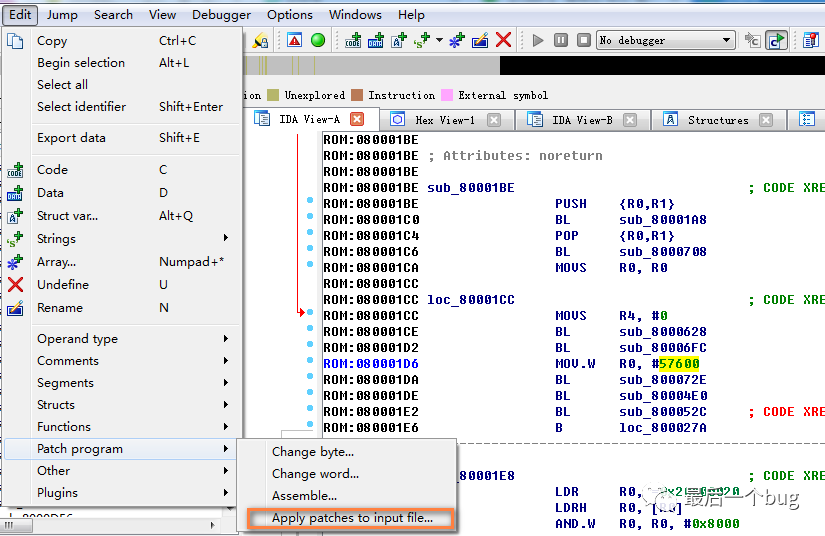

以上便找到了修改的位置,仅仅只需要把该机器码中的9600修改为57600即可,我们可以通过查找内核的指令集进行机器码的编写,并进行如下更改:

同样,其对应的汇编视图也发生了如下变化:

然后点击如下图所示菜单选项,从而把相应的修改更新到对应的bin文件中。

09

最后,当然是把修改以后的bin文件烧录到单片机中进行测试,测试结果如下图所示 :

波特率成功被修改为57600,整个过程到此结束,enjoy!!

咬金,你看不加密,程序几乎是完全暴露的!

小鲁班,你怎么变这么优秀了?那以后我得好好考虑这块了!

3、结束语

本文主要跟大家介绍了如何逆向一个MCU程序,当然还有很多高级的技巧有待挖掘,特别是IDA工具更是一款神器!上面bug菌也只是抛砖引玉,有感兴趣的小伙伴可以多多交流!

718

718

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?