最近知乎更新了反爬虫,现在来看下

一.抓包分析

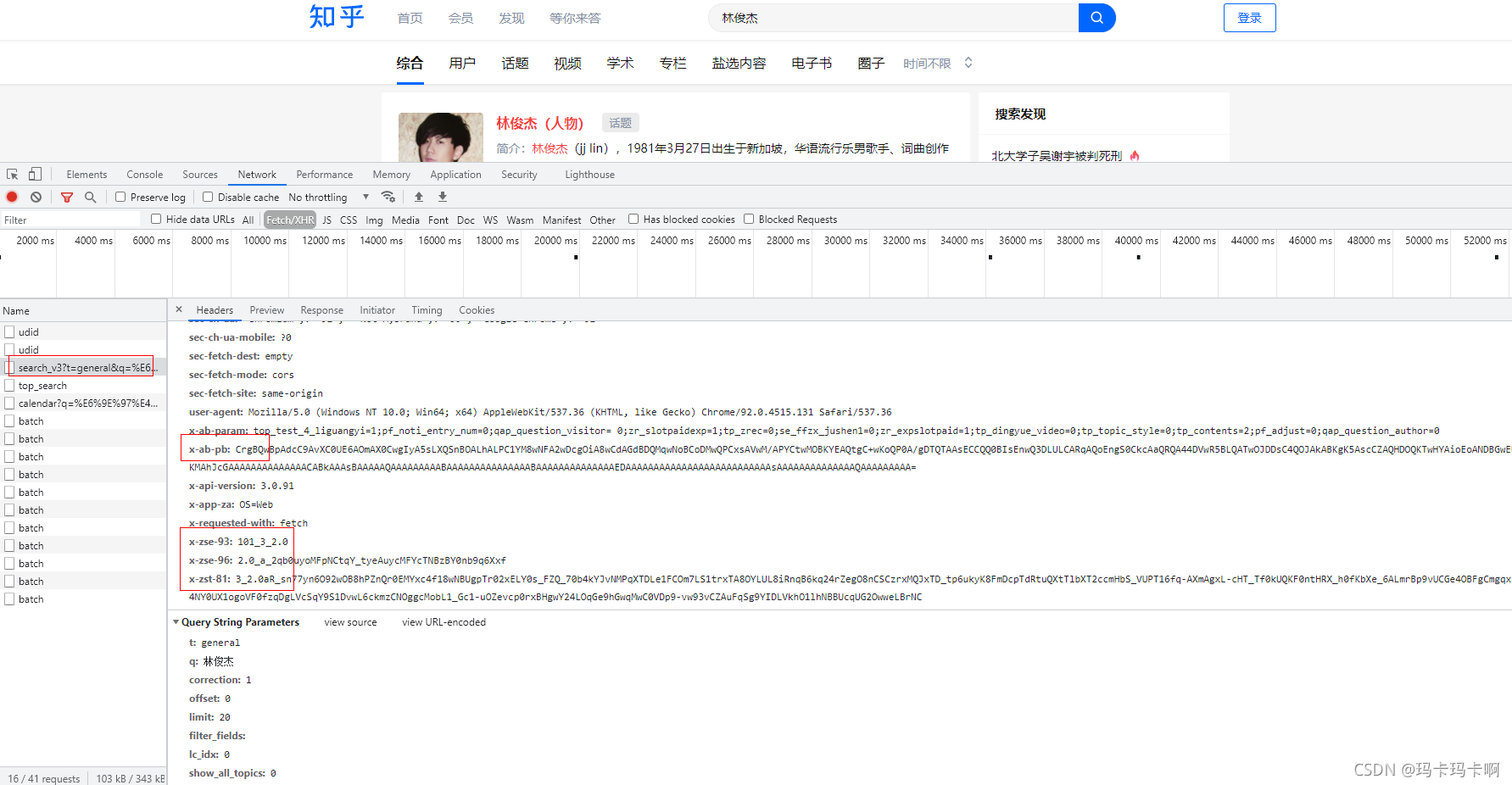

从抓包可看出有如下几个参数比较可疑:

①x-ab-pb

②x-zse-96

③x-zst-81

最后经过反复验证 x-zse-96 才是通过接口验证的关键参数,虽然x-zse-81也是个动态参数,但是不知道应用在哪个接口进行的验证,那么接下来分析下x-zse-96 这个参数。

二.搜索关键字参数定位代码:

在sources选项卡下全局搜索看看能不能搜索到关键定位

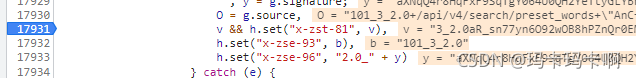

可以看到"2.0" 开头的 x-zse-96了 还有 x-zse-93 , x-zst-81, 实锤了就是你!

三.调试,扣代码定位。

最后分析可以定位到如下流程。

h("x-zse-96", "2.0_" + y) -> y =g.signature -> signature: a()(l()(s))

进一步分析 a()(l()(s)) :

(s)分析其实就是要加密的串:

格式为:

本文探讨了知乎最新的反爬虫措施,重点分析了关键参数x-zse-96的作用和验证过程。通过抓包、搜索关键字定位代码,揭示了x-zse-96与加密函数的关系,以及在翻页时search_hash_id参数的重要性。完整加密代码可私信获取。

本文探讨了知乎最新的反爬虫措施,重点分析了关键参数x-zse-96的作用和验证过程。通过抓包、搜索关键字定位代码,揭示了x-zse-96与加密函数的关系,以及在翻页时search_hash_id参数的重要性。完整加密代码可私信获取。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1141

1141

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?