一个局部变量在运行的过程中值被改变了。这个时候就有了栈保护这个东西。

假设这个函数是在进程上下文,那么有可能是进程被抢占了,另外一个进程的栈写过头了,把栈里面的变量写坏了。也有可能是中断打断了它,中断上下文把栈写坏了。

栈保护就是在栈里面插入一个数字,当我们出栈的时候去检查这个数字是否被改写。如果被改写了,则说明我们的栈被写坏了。反之则没有。

gcc test.c -fstack-protector-all -g -o test

-fstack-protector-all开启栈保护

-g会生成符号表,具体的作用参考该文章GCC/G++调试添加编译选项-g作用与用法_gcc -g_limanjihe的博客-CSDN博客

如果不-g,则无法使用gdb进行调试

下面这个程序可以看到栈保护插入的magic number的值。我是先看了反汇编的结果,写了的。

插入的魔数字每次运行都会变化。

#include <stdio.h>

#include <stdlib.h>

void f(void)

{

unsigned int a = 0x11223344;

unsigned int b = 0x12345678;

unsigned int c = 0x55667788;

unsigned int *p = &c;

p += 0x10;//-0xc(%ebp)-0x1c(%ebp) = 0x10

printf("canary 0x%lx\n", *p);

return;

}

int main()

{

unsigned int carry = 0xf1f2f3f4;

//printf("carry %p\n", &carry);

f();

return 0;

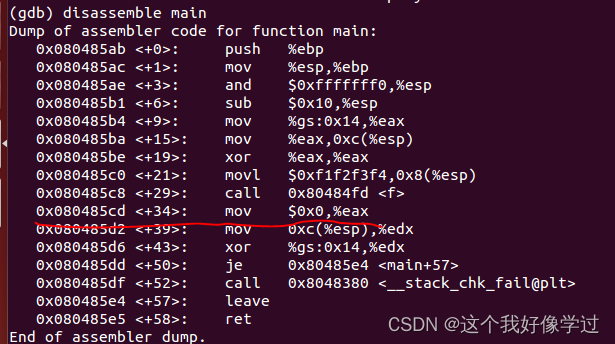

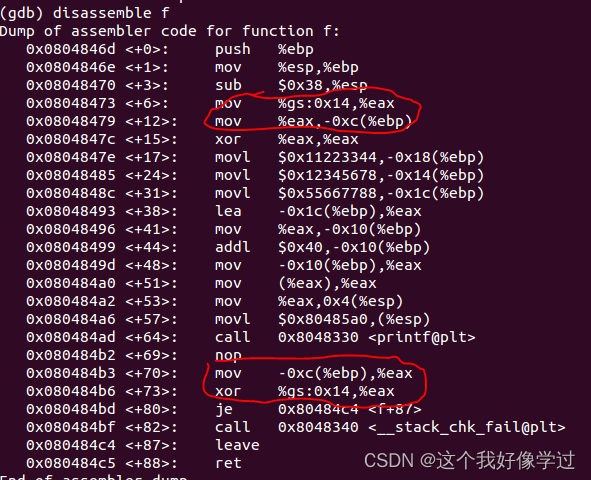

}下图被圈起来的就是栈保护插入魔数字和检测是否被改写的代码

gdb test

可以看到栈保护就是在最开始的时候,在栈里面插入一个固定的值,然后在出栈的时候,检测一下这个值是否被改写。如果被改写了,即异或不为0。则转到__stack_chk_fail@plt进行处理

mov -0xc(%ebp),%eax

xor %gs:0x14,%eax明天看看怎么插入异常代码?直接覆盖返回地址,将其改写为我写的一个函数好了

#include <stdio.h>

#include <stdlib.h>

void errfun()

{

printf("ret address have changed\n");

}

void f(void)

{

unsigned int i = 0x231;

unsigned int a = 0x11223344;

unsigned int b = 0x12345678;

unsigned int c = 0x55667788;

unsigned int *p = &c;

p += 0x10;

printf("canary 0x%lx\n", *p);

for (i = 0, p = &c; i < 16; ++i, ++p)

{

printf("0x%lx, ", *p);

/* 当i==9时,栈里面存放的就是返回地址 */

if (i == 9)

{

*p = errfun;

}

}

printf("\n");

return;

}

int main()

{

unsigned int carry = 0xf1f2f3f4;

//printf("carry %p\n", &carry);

f();

return 0;

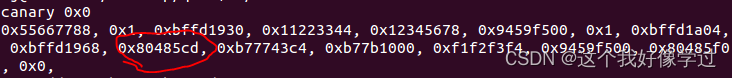

}和上面是一样的。我先把栈里面的内存打印出来,然后看栈里面的内存和返回地址进行对比。这样我就得到了返回地址的为(i==9)。这样我直接把返回地址覆盖为我想执行的函数即可

1、查看返回地址 0x080485cd <+34>: mov $0x0,%eax

查看打印信息,可以看到i==9时对应了返回地址0x80485cd。

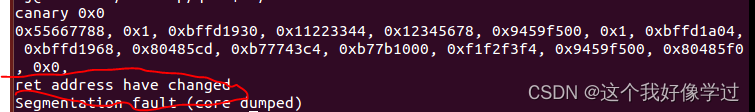

所以在上面的代码里面将i=9的值,即返回地址改写为了errfun的地址。

for (i = 0, p = &c; i < 16; ++i, ++p)

{

printf("0x%lx, ", *p);

/* 当i==9时,栈里面存放的就是返回地址 */

if (i == 9)

{

*p = errfun;

}

}最后运行结果。可以看到是运行了errfun的。报错估计是栈里面的东西不是程序预想的内容,跑飞了吧。

详细的信息参考该文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?