水系统网络安全状况的系统回顾

A Systematic Review of the State of Cyber-Security in Water Systems论文链接

该论文主要回顾了水系统的网络安全研究,研究重点是提高供水、废水收集和处理系统的安全性

一、 Introduction

-

过去的供水系统安全:通过隔离、限制对控制组件的访问来实现的。

-

基于IoT的供水系统:依靠连接多层网络物理系统来促进自主去中心化决策,并改善实时数据和预测分析的使用,以提高可靠性、效率和生产力。

-

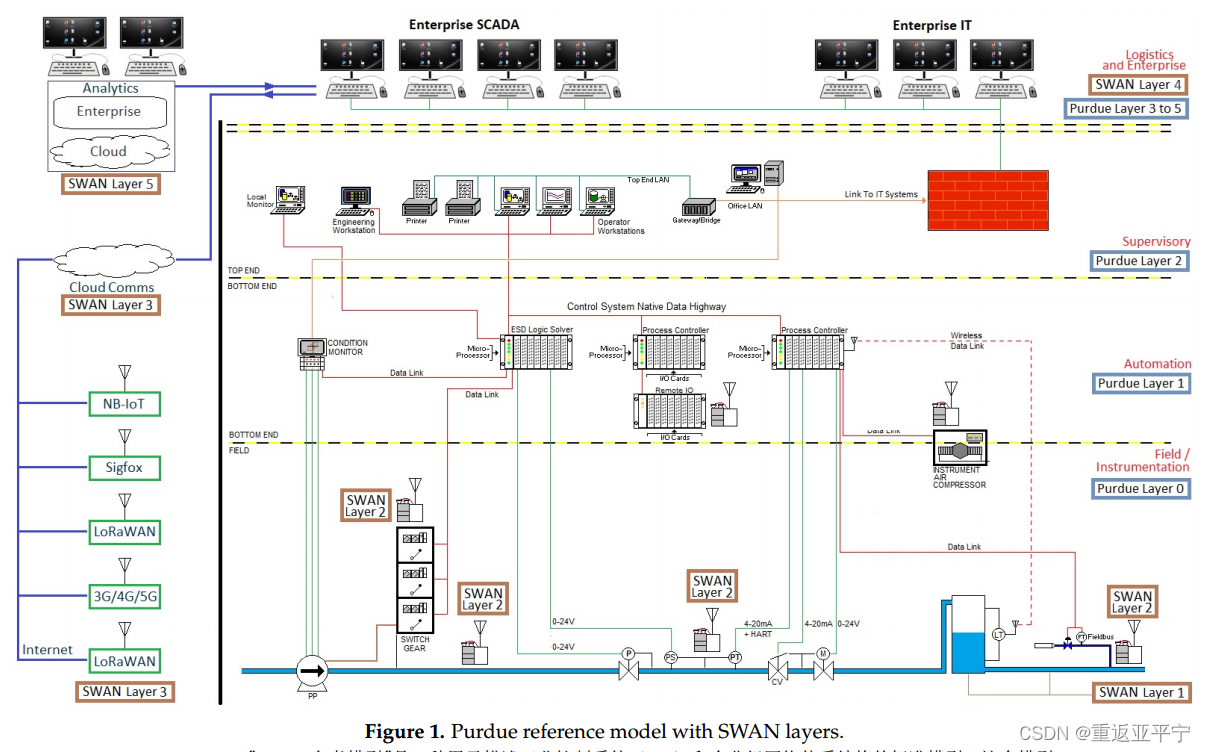

普渡参考模型(Purdue):一种用于描述工业控制系统(ICS)和企业级网络体系结构的标准模型。这个模型被设计用来提供一种方式来组织和理解工业控制系统中各个组件之间的关系,以及确保这些组件的安全性和可靠性。Purdue参考模型将整个体系结构划分为多个层次,每个层次有其独特的功能和责任。这有助于提供一种层次化的方法来管理和保护工业控制系统。

-

第一级:Physical layer 物理设备层,包括管道、阀门等

-

第二级:Sensing and control layer 由设备和传感器组成,负责收集测量数据和远程操作供水网络

-

第三极:Collection and communications layer 提供第二级和第四级之间的数据收集传输和存储

-

第四级:Data management and display layer 负责从不同地方收集和管理数据

-

第五级:Data fusion and analysis layer 将原始数据处理为信息并部署“智能”新兴技术的地方。其中包括建模和优化系统、网络基础设施监控以及其他用于管理供水网络的支持和决策支持系统

二、Cyber–Physical Systems 概述CPS安全

传感器将测量的数据(PV)通过网络发送给控制器

控制器将PV和SP(该参数的参考值)进行比较,计算一个控制命令(MV),并将其发送给执行器(actuator)

执行器基于MV进行操作并输出修改相关过程的物理控制操作

-

CPS系统的漏洞原因

安全设计不佳;不安全的网络通信协议;虚拟或物理网络周边不安全的后门和漏洞;软件和硬件不安全;安全管理不善或政策无效以及物理访问不当等

-

CPS安全机制

preventive:预防性措施,系统开发时进行的预防

reactive:反应性措施,系统运行时进行的检测

responsive:响应性措施,检测到攻击后的措施

三、Methodology for Systematic Review 描述了用于进行系统评价的研究问题和方法

提了一系列问题,基本上没啥用

四、Analysis of Results 主要研究结果

-

大部分研究是基于饮用水的、学术层面的,且2015年之后发表的成果显著大于之前

-

新加坡、美国、以色列在该领域的研究更多

-

大部分工作集中在检测机制上

-

测试平台(包括开发用于测试入侵检测和验证缓解技术的数据集):SWaT(配备真实网络和物理设备的小型水处理测试平台)、WADI(作为 SWaT 测试平台的延伸,形成完整的水处理、储存和分配系统)

-

攻击方式(部分):针对供水过程中使用的 PLC 的内存损坏攻击、针对水系统中无线通信的干扰攻击等

-

攻击检测:基于模型的检测(对系统的物理演化进行建模)、机器学习模型(使用数据学习系统的代表性特征)、统计模型(使用统计分析来检测攻击)

-

安全框架:现代水处理基础设施由分层互联的系统组成,例如由 SCADA 系统组成的监控层,以及由 PLC、传感器和执行器组成的控制层。数据流通过多个通信网络在这些层之间流动。Mathur 提出了一个多层安全框架,该框架由应用于不同网络层的七层应对措施组成,以确保水处理系统的安全。提出的应对措施包括攻击预防机制(防火墙)、攻击检测机制(入侵检测系统、流程异常检测)以及可将流程恢复到正常或可管理状态的攻击后机制。

-

访问控制:由于工业控制系统中使用的网络协议、系统和现场设备缺乏访问控制,这些系统很容易受到攻击。

五、Open Issues and Future Research Areas 局限性和未来研究

- 建立水系统测试平台

- 多研究隐形攻击(stealthy attacks)等使用多点攻击的攻击方式

- 基于深度学习的异常检测模型比传统异常检测模型表现更好

- 但是深度学习受数据源制约较大,容易被对抗性攻击干扰

六、Conclusions 总结

本文系统地回顾了现有的同行评议的水系统安全研究工作,并指出了这些研究工作的局限性以及确保下一代智能水 CPS 安全的未来可能方向。这项研究为了解现有的安全研究提供了指导,有助于开发安全的智能水务系统。

6029

6029

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?