TLS/SSL:http数据的加密解密层,应用层协议,针对整个报文

https = http + TLS/SSL

都在应用层中,所以用户的信息在网络中总是被加密的

https的通信过程:

加密方式:

(1)对称加密:使用同一个密钥进行加密和解密

(2)非对称加密:有一对密钥:公钥和私钥,一个负责加密,另一个负责解密,如RSA,一般公钥是公开的,私钥是自己私有的

安全:不是别人拿不到,而是别人拿到了也没有办法处理,或者处理的成本远大于处理成功带来的收益

版本1

对称加密

弊端:服务端和客户端无法确定同一个密钥

版本2

非对称加密

弊端:实现双向安全通信只能用两组密钥,但是非对称加密非常耗费时间,而且也有被盗取的风险

版本3

概念

中间人:中间人攻击(Man in the Middle Attack,简称“MITM攻击”)是一种间接的入侵攻击。这种攻击模式是通过各种技术手段,将受入侵者控制的一台计算机虚拟放置在网络连接中的两台通信计算机之间,这台计算机就称为“中间人”。

(1)通过非对称加密协商密钥:

客户端给服务端发送请求,服务端将公钥S发给客户端,客户端用公钥S将之后通信使用的对称加密密钥X加密,再发给服务端,服务端通过私钥S’进行解密,就可以得到只有服务端、客户端知道的对称加密密钥X

(2)通过对称加密进行数据通信:

通过对称加密密钥X进行加解密

弊端:中间人可以在服务端发送S时将S换成自己的公钥M,客户端收到之后用M将X加密,中间人再次拦截,用私钥M’进行解密,就得到了X,之后再用S把X加密发送给服务端,服务端也收到并解密出了X,在这种情况下C-S用X进行通信就不再是安全的了

版本4:最安全

概念

CA机构:CA机构一般指证书授权中心。 证书授权中心,是电子商务交易中受信任的第三方,承担公钥体系中公钥的合法性检验的责任

文本的防盗:发送端将文本内容通过哈希散列形成数据摘要(固定长度且唯一的字符序列),再通过加密算法得到数字签名;接收端收到文本和数字签名之后,将数字签名进行解密得到一个数据摘要A,再将得到的文本通过哈希散列形成数据摘要B,A、B对比,两这相同说明内容没有被篡改

CA机构将服务端(企业)的基本信息、域名、公钥S通过哈希散列转换成一个数据指纹(数据摘要),再通过自己的私钥A’对其进行加密,得到一个CA证书;

客户端向服务端发起第一次请求后,服务端把证书发给客户端,之后客户端用公钥A解密,得到数字签名中的信息,通过验证域名发现是正确的服务端之后,再使用发来的公钥S将对称加密的密钥X加密并发回给服务端,此时只有具有私钥S’的服务端能解开,这样就保证了只有客户端和服务端具有密钥X了。

为什么证书不能被中间人替换

通过文本防盗识别是否被篡改信息,中间人虽然也有公钥A可以解密,但是他没有私钥A’再加密生成签名;中间人也不能将报文完全替换,因为即使中间人拥有合法证书,但合法证书上的域名是不能篡改的,客户端可以借此判断是否是正确的服务端域名

证书的获得方式

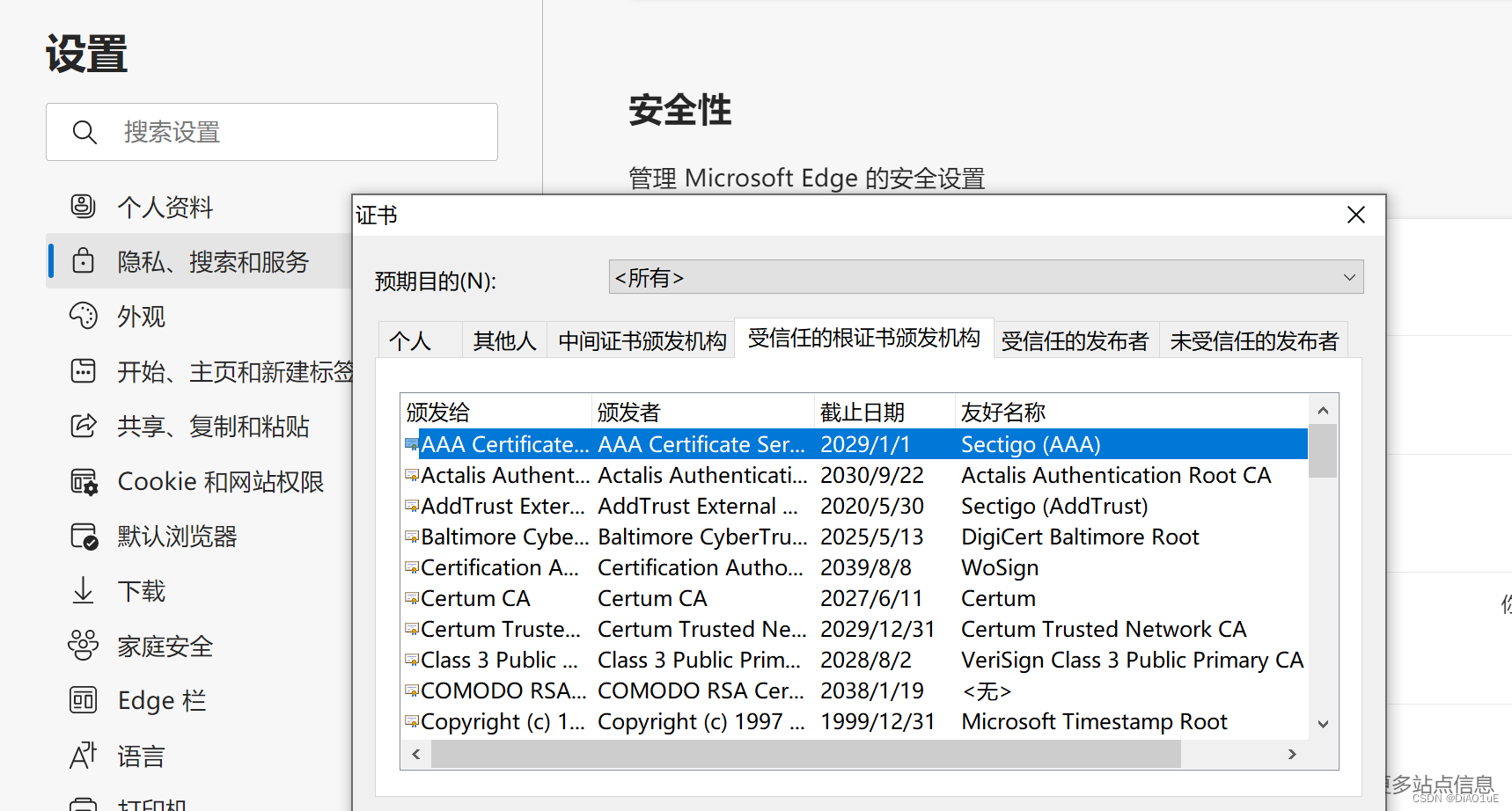

客户端解密的前提是客户端知道CA机构的公钥信息,获取途径:①浏览器内置,根机构信任的中间证书颁发机构也可以颁发证书(信任链)②浏览器可能会提示用户安装证书

为事务分配单项增长的事务ID:区分事务的先来后到

undo日志:MySQL中的一段内存缓冲区,用来保存日志数据

链表,头插到undolog中

快照:历史版本

当前值:undo log记录的

快照读:select

当前读:增删改查都有可能

串行化:不要历史版本,所有操作都是当前读

1313

1313

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?