hackthis

intro总体难度挺小

1

右键查看页面源码即可

2

这关。。。给我整无语了

3

源码里的检验js

值等于correct的值即可

直接搜

4

查看源码,password在此目录

访问即可

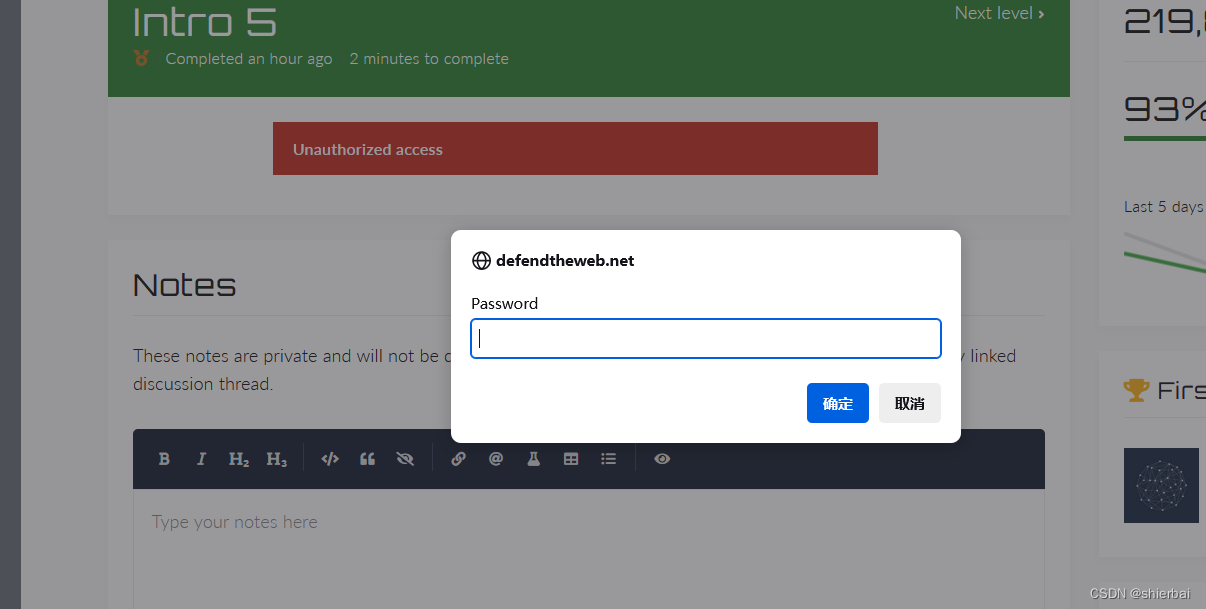

5

一看就是js

f12

6

我们知道这种是下拉列表表单,这里需要用firespawn去登录

那么直接f12搜索select字样,随意找一个标签内容进行更改

这里搜那个表单里的用户名更好找一些

然后登录就行

7

你甚至无法通过搜索引擎找到密码,因为搜索机器人已被排除在外

这是提示,去看robots.txt

访问可疑目录

8

可疑目录

二进制加密

2进制到ASCII字符串在线转换工具 - Coding.Tools

burnblaze

Lp9EM27GR

9

看着好像是利用指定email去获取密码

admin@defendtheweb.net

f12把这个邮箱改成别的

然后登录就显示详细信息,实际利用方法猜测是利用这个改成自己邮箱去获取密码

10

尝试控制台执行以获取这个值

11

???你源码里就有,不知道你在考啥

怎么说呢,在关卡页面进行源码查看是没有这个信息的,他们的url是有差别的,这里的href链接里能看到有一个introl11的链接,进去搜索password即可看到

12

丢去解密就行

250

250

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?