前言:

本次应急响应靶机采用的是知攻善防实验室的Web-2应急响应靶机 靶机下载地址为: https://pan.quark.cn/s/4b6dffd0c51a 相关账户密码 用户:administrator 密码:Zgsf@qq.com

解题过程:

一、攻击者的IP地址(两个)?

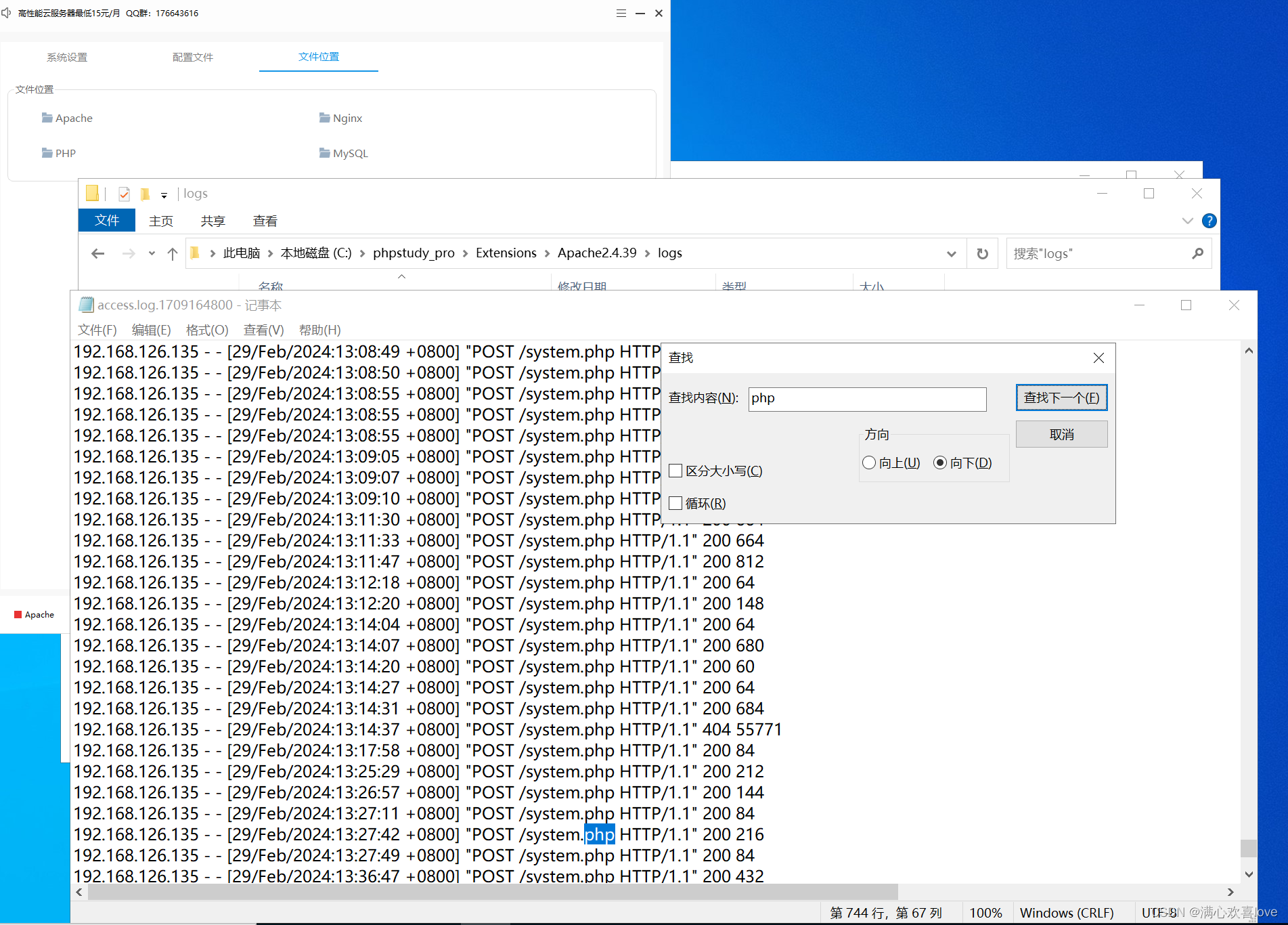

还是老办法去看web日志

这边直接搜索.php 发现可疑文件ststem.php

将整个www目录放入d盾扫描

ok 这个system.php 就是webshell文件

那么攻击者的ip地址就出来了

192.168.126.135

但是问题中有两个ip地址

还有一个在哪找呢???

先看看有没有隐藏用户

查看注册表

发现隐藏用户hack887$

在日志查看器中查看有没有创建这个用户的ip地址

筛选id为4648

ok找到了第二个ip地址192.168.126.129

二、攻击者的webshell文件名?

文件名自然而然也出来了 显而易见 system.php

三、攻击者的webshell密码?

找到文件所在位置 用记事本打开

密码为hack6618

四、攻击者的伪QQ号?

找寻一下黑客创建的隐藏用户中有没有扫描文件信息

伪qq号 777888999321

五、攻击者的伪服务器IP地址?

FileRecv文件夹内为接收的文件

frp 内网穿透工具

查看配置文件frpc.ini

伪服务器ip256.256.66.88

六、攻击者的服务器端口?

端口65536

七、攻击者是如何入侵的(选择题)?

ftp服务日志有很多内容记录,可以观察到有许多登陆失败的日志,很明显是在做口令暴力破解,攻击者IP也是一样的

直接搜索后门文件,看看是不是通过ftp服务上传的

ftp日志路径为

那么看来攻击者就是由ftp打进来的了

八、攻击者的隐藏用户名?

hack887

ok收工

632

632

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?